Gobernanza de Datos en Amazon OpenSearch

Amazon OpenSearch es el tipo de plataforma que silenciosamente se vuelve crítica para las misiones: los equipos la usan para búsqueda en aplicaciones, análisis de logs, observabilidad e investigaciones de seguridad. Y dado que ingiere “todo,” también termina almacenando datos sensibles—frecuentemente de forma no intencionada—dentro de documentos, cargas de eventos y mensajes de logs. Ahí es donde la gobernanza de datos deja de ser una política en papel y comienza a ser un requisito de ingeniería.

Esta guía explica cómo construir un programa práctico y amigable para auditorías de gobernanza para Amazon OpenSearch: descubrimiento y clasificación, gobernanza de accesos, auditabilidad, controles de protección e informes de cumplimiento. AWS provee controles fuertes a nivel de servicio y funcionalidades gestionadas (ver Amazon OpenSearch Service), pero la gobernanza sigue siendo tu responsabilidad: debes demostrar qué datos existen, quién los accedió, cómo fueron protegidos y cómo haces cumplir las reglas de forma continua.

Por qué OpenSearch Necesita un Programa de Gobernanza

OpenSearch difiere de las bases de datos tradicionales en un punto clave: está optimizado para búsqueda y análisis, no para límites de esquemas limpios. Los índices evolucionan rápidamente, los documentos son semi-estructurados, y los equipos a menudo envían cargas sin procesar porque “podríamos necesitarlos después.” Esto crea riesgos en la gobernanza:

- Dispersión de datos: valores sensibles duplicados en índices, entornos y pipelines

- Datos sombra: campos desconocidos en cargas no estructuradas (encabezados, parámetros, logs de texto libre)

- Acceso excesivamente amplio: roles diseñados para conveniencia más que para el principio de menor privilegio

- Evidencia de auditoría débil: existen logs, pero no siempre en un formato consistente y listo para auditorías

Una vez que OpenSearch contiene datos regulados, la gobernanza debe alinearse con los requisitos especificados en las normativas de cumplimiento de datos incluyendo GDPR, HIPAA, PCI DSS y controles financieros como cumplimiento SOX.

Pilar de Gobernanza 1: Descubrimiento y Clasificación

No se puede gobernar lo que no se puede ver. El primer pilar de la gobernanza de datos en OpenSearch es construir un inventario defendible de datos sensibles a través de índices y campos. Eso significa escanear elementos regulados como Información Personal Identificable (PII), tokens, identificadores de cuentas y otros patrones de alto riesgo—no adivinar basado en nombres de índices.

DataSunrise automatiza esto mediante Descubrimiento de Datos, ayudándote a clasificar contenido y generar un alcance respaldado por evidencia para las reglas de gobernanza. Esto reduce la falla clásica en la gobernanza: “No nos dimos cuenta de que ese índice contenía datos de clientes.”

Pilar de Gobernanza 2: Gobernanza de Accesos y Menor Privilegio

La gobernanza no tiene sentido si todos pueden consultar todo. La gobernanza fuerte de accesos comienza con el menor privilegio y claridad en roles:

- Definir roles de usuario con control de acceso basado en roles (RBAC)

- Hacer cumplir los límites de políticas mediante controles centralizados de acceso

- Operacionalizar los principios con el principio de menor privilegio

Cuando OpenSearch es usado por muchos equipos (seguridad, SRE, analítica de producto, soporte), el acceso debe estar delimitado por propósito. Los analistas de seguridad pueden necesitar visibilidad amplia; los equipos de soporte usualmente necesitan visibilidad parcial; los desarrolladores suelen requerir acceso a datos enmascarados o sintéticos. Trate OpenSearch como un almacén regulado compartido, no como un patio de juegos comunitario.

Pilar de Gobernanza 3: Auditabilidad y Evidencia de Actividad

Los auditores no quieren escuchar “tenemos logs.” Quieren pruebas de trazabilidad: quién accedió a qué datos, cuándo, bajo qué rol y si se hicieron cumplir los controles. DataSunrise soporta auditabilidad combinando:

- Controles centralizados de auditoría de datos para entornos gobernados

- Registros detallados de logs de auditoría aptos para investigaciones e informes

- Rastros inmutables de auditoría alineados con las expectativas de evidencia para cumplimiento

- Monitoreo continuo de actividad de base de datos para detectar patrones de acceso anómalos

- Historial de actividad de base de datos y de datos consultable para forenses (historial de actividad de base de datos y historial de actividad de datos)

Si estás implementando logs de auditoría de OpenSearch a nivel de servicio, AWS provee una referencia base aquí: logs de auditoría del servicio Amazon OpenSearch. Úsala—pero recuerda que la gobernanza requiere evidencia consistente y lista para auditorías en todos los entornos, no solo eventos a nivel de plataforma.

Pilar de Gobernanza 4: Controles de Protección de Datos (Enmascaramiento, Firewall y Disciplina de Cifrado)

Un programa maduro de gobernanza incluye controles de protección que reducen la exposición incluso cuando el acceso es legítimo. Para OpenSearch, esto suele significar:

- Enmascaramiento dinámico de datos para reducir la exposición de campos sensibles en tiempo real

- Enmascaramiento estático de datos para copias de datos seguras y entornos de menor riesgo

- Generación de datos sintéticos cuando las cargas de trabajo de desarrollo/prueba deben evitar datos regulados reales

- Controles de firewall para bases de datos para bloquear patrones abusivos y reducir vías de explotación

- Líneas base de seguridad informadas por la guía de seguridad y expectativas de cifrado como cifrado de bases de datos

Una mentalidad práctica: la gobernanza no es solo “quién puede acceder,” sino también “qué pueden realmente ver.” El enmascaramiento es especialmente efectivo en despliegues de OpenSearch usados por audiencias mixtas (ingeniería + soporte + analítica), donde los valores sensibles en bruto deben limitarse a pocos roles.

Pilar de Gobernanza 5: Automatización de Políticas y Flujos de Trabajo de Cumplimiento

Las políticas que no se hacen cumplir automáticamente son solo documentación. Con DataSunrise, las políticas de gobernanza pueden formalizarse mediante Compliance Manager y escalarse vía informes automáticos de cumplimiento. Esto ayuda a estandarizar la gobernanza a través de dominios, regiones y entornos de OpenSearch.

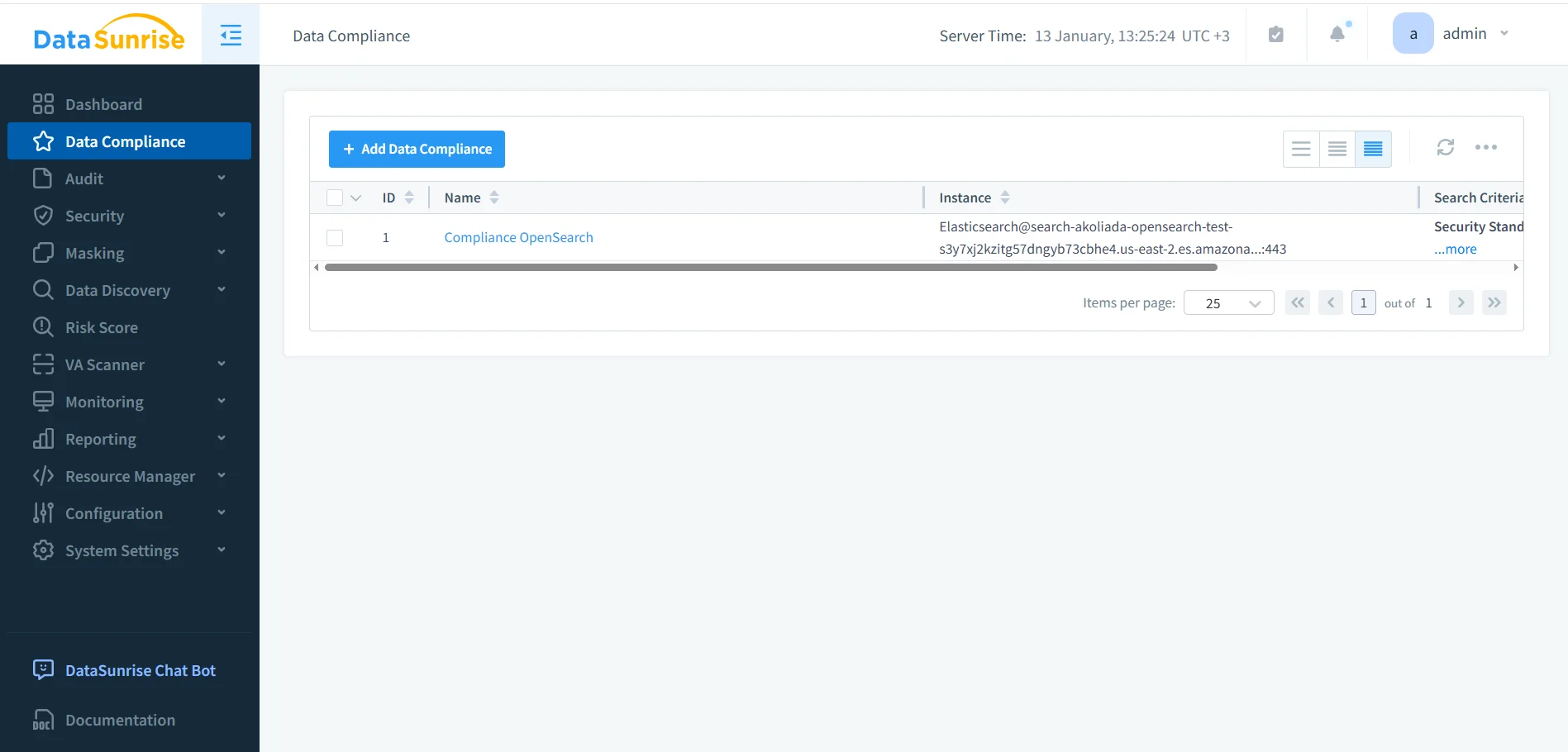

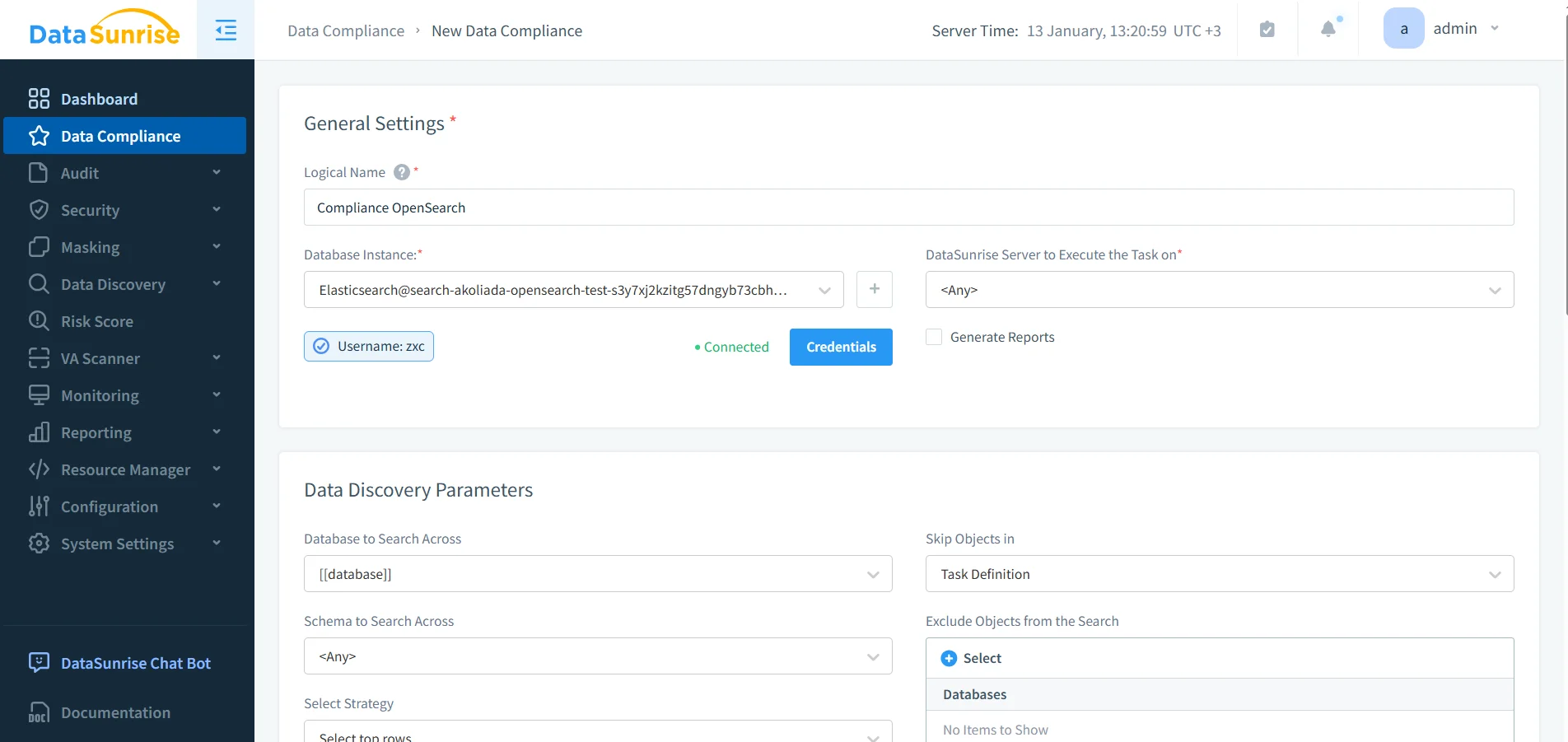

Creación de políticas de gobernanza: definiendo reglas de cumplimiento para Amazon OpenSearch en DataSunrise.

Las políticas se vuelven operativas cuando producen resultados repetibles: alertas, evidencia de auditoría e informes programados. Ahí es donde la gobernanza se vuelve defendible ante presiones de auditoría.

Matriz de Control de Gobernanza para Amazon OpenSearch

Usa la siguiente tabla como plano práctico de gobernanza: qué implementar, qué evidencia necesitas y qué capacidades de DataSunrise soportan el control.

| Dominio de Gobernanza | Qué Debes Controlar en OpenSearch | Evidencia que Necesitas | Capacidad de DataSunrise |

|---|---|---|---|

| Inventario de Datos | Identificar campos sensibles en índices y cargas | Alcance de descubrimiento, resultados de clasificación, mapeo de sensibilidad | Descubrimiento de Datos |

| Gobernanza de Accesos | Restringir visibilidad de índices/campos por rol y propósito de negocio | Mapeo de roles, reglas de políticas, artefactos de revisión de accesos | RBAC |

| Auditabilidad | Registrar quién consultó qué, cuándo y bajo qué política | Logs de auditoría, rastros, reglas de retención, exportaciones de investigación | Logs de Auditoría |

| Reducción de Exposición | Prevenir que valores sensibles en bruto aparezcan en resultados | Reglas de enmascaramiento, evidencia de pruebas, prueba de cumplimiento | Enmascaramiento Dinámico |

| Garantía Operativa | Detectar malas configuraciones y desviaciones en la gobernanza | Hallazgos, registros de remediación, documentación de tendencias de riesgo | Evaluación de Vulnerabilidades |

Mantener la Gobernanza Actualizada: Descubrimiento Periódico y Actualizaciones de Alcance

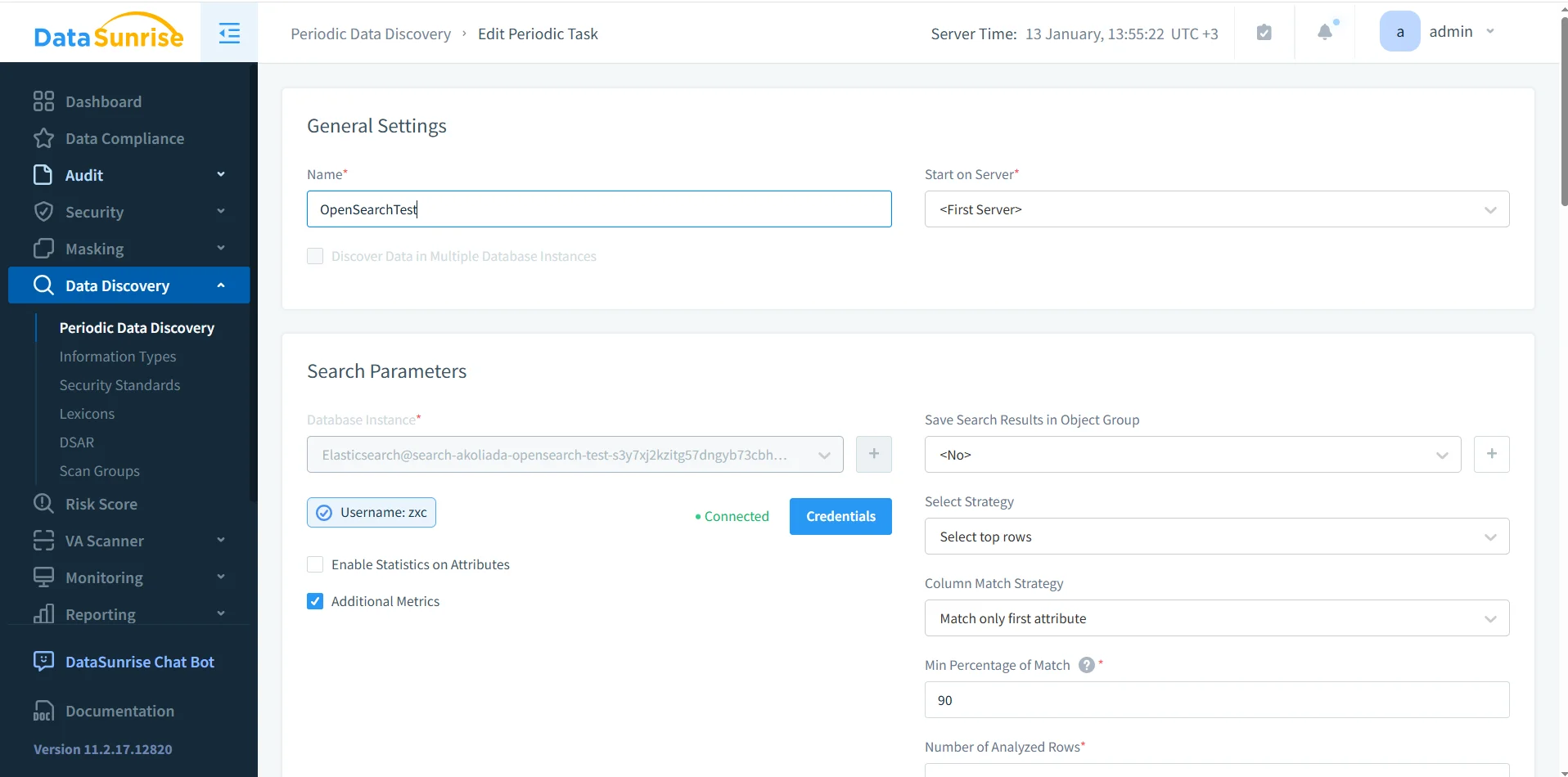

Los entornos OpenSearch cambian constantemente: nuevos pipelines, nuevos patrones de índices, nuevos campos. La gobernanza debe ser continua. Implementa tareas de descubrimiento recurrentes y mantén el alcance alineado con la realidad. Esto es especialmente importante para índices de “logs” que repentinamente incluyen fragmentos de carga, IDs de sesión o identificadores de clientes.

Tareas de descubrimiento periódicas: escaneo continuo que previene la deriva de gobernanza conforme evolucionan los índices OpenSearch.

Para operaciones duraderas de gobernanza, integra descubrimiento y monitoreo con prácticas más amplias de protección como la protección continua de datos y reportes estandarizados usando generación de informes.

Gobernanza en la Práctica: Alcance, Objetos y Propiedad Operativa

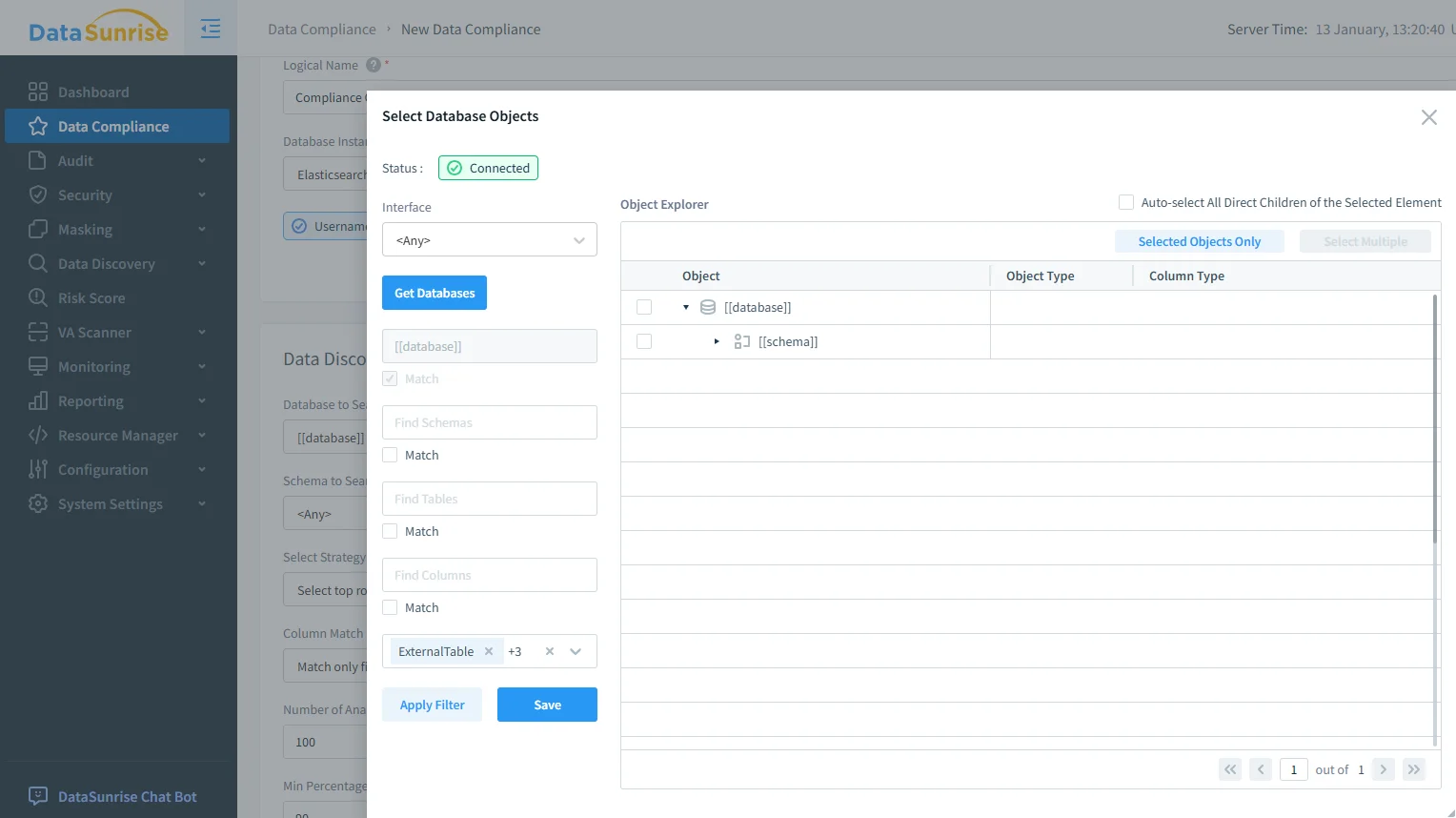

La gobernanza también requiere fronteras claras de propiedad: qué índices están gobernados, qué objetos están excluidos y qué equipos son responsables de la remediación. DataSunrise soporta un alcance estructurado para que la gobernanza sea precisa en lugar de disruptiva.

Alcance de gobernanza: seleccionar objetos de OpenSearch asegura que las políticas se apliquen a los índices y campos correctos.

Desde una perspectiva de modelo operativo, la gobernanza funciona mejor cuando:

- Seguridad define líneas base de políticas y rutas de escalamiento

- Los propietarios de datos validan el alcance y categorías de sensibilidad

- Los equipos de la plataforma operacionalizan el cumplimiento entre entornos

Conclusión: Haciendo Defendible la Gobernanza de Amazon OpenSearch

La gobernanza de datos en Amazon OpenSearch tiene éxito cuando es continua, medible y aplicable. El patrón central es consistente: descubrir y clasificar datos sensibles, aplicar gobernanza de acceso de menor privilegio, reducir la exposición con enmascaramiento, recolectar evidencia lista para auditorías y automatizar reportes. Haciendo eso, OpenSearch se convierte en un activo gobernado y no en una responsabilidad incontrolada.

DataSunrise soporta este programa de extremo a extremo, con opciones flexibles de despliegue (ver modos de despliegue) y una vista unificada de capacidades en la visión general de DataSunrise. Para evaluación práctica, puedes comenzar desde Descargar o solicitar un recorrido vía Demo.