Herramientas de Auditoría MySQL

Las plataformas de datos modernas están bajo un microscopio de regulaciones y ciberamenazas. Las Herramientas de Auditoría MySQL son los instrumentos que permiten a los equipos monitorear cada lectura, escritura y cambio de configuración mientras cumplen con las obligaciones de GDPR, HIPAA, PCI-DSS y SOX. En este artículo exploramos cómo la auditoría en tiempo real, el enmascaramiento dinámico y el descubrimiento de datos trabajan juntos, y luego profundizamos en la configuración tanto del complemento de auditoría nativo de MySQL como de la suite DataSunrise. A lo largo del camino verás SQL práctico, enlaces a guías prácticas y una comparación honesta de conjuntos de herramientas.

Auditoría en Tiempo Real y Descubrimiento de Datos en Contexto

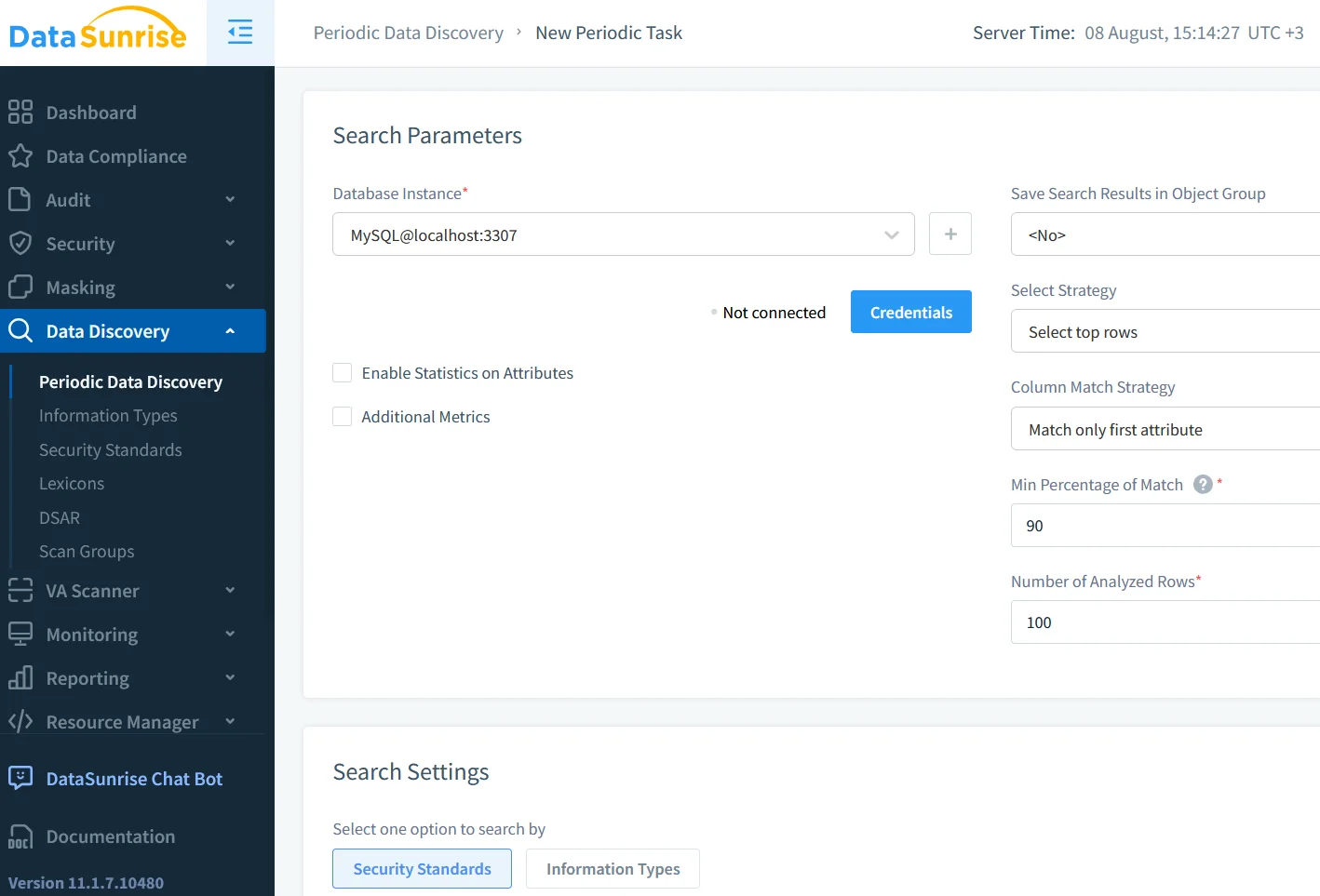

La auditoría en tiempo real ya no es algo deseable, es el latido del corazón de la detección de anomalías. MySQL nativo canaliza eventos hacia el Performance Schema, pero eso solo cuenta una parte de la historia. Plataformas como DataSunrise extienden la visibilidad a sesiones entre bases de datos, puntos finales en la nube e incluso proxies, mientras que su motor integrado de Descubrimiento de Datos escanea tablas en busca de columnas sensibles y las marca automáticamente para monitoreo. Combinar el descubrimiento con auditoría continua asegura que la Información Personal Identificable (PII) recién añadida nunca se oculte en las sombras.

Como el descubrimiento opera de forma continua, cada cambio en la estructura del esquema desencadena una reevaluación de las políticas de auditoría. Ese ciclo de retroalimentación mantiene la postura de seguridad alineada con un ritmo de desarrollo ágil y evita los puntos ciegos manuales que afectan los ciclos de revisión trimestrales.

Enmascaramiento Dinámico de Datos para Entornos en Vivo

Incluso la mejor pista de auditoría puede filtrar secretos si los analistas ven los datos de producción sin procesar. MySQL nativo soporta el Enmascaramiento Dinámico de Datos a nivel de columna solo de manera indirecta (piensa en vistas y rutinas almacenadas). La capa de enmascaramiento dinámico de DataSunrise intercepta las consultas SQL y reescribe los resultados al instante: los números de tarjeta de crédito PAN se convierten en XXXX-XXXX-XXXX-1234, las direcciones de correo electrónico pierden su dominio y las fechas de nacimiento se desplazan dentro de una ventana de tolerancia. El enmascaramiento ocurre después de la planificación de la consulta, por lo que no impacta en el optimizador, como fue confirmado por pruebas A/B de latencia en ambiente de prueba.

El verdadero beneficio aparece en salas de guerra de respuesta a incidentes: los investigadores obtienen acceso inmediato a las consultas y a las variables enlazadas sin esperar a que un oficial de protección de datos limpie las exportaciones. Las políticas de enmascaramiento están en el mismo motor de reglas que los filtros de auditoría, por lo que un solo cambio en la configuración se propaga tanto a la capa de visibilidad como a la de ofuscación.

Fundamentos de Seguridad y Cumplimiento

La auditoría hace más que registrar DML; prueba la intención. Los reguladores preguntan rutinariamente: “Muéstrame a todos los que accedieron a blobs cifrados de tarjetas de crédito en mayo.” Las Herramientas de Auditoría MySQL combinan logs con firma criptográfica y una cadena de custodia a prueba de manipulaciones. Cuando estas herramientas alimentan el Gestor de Cumplimiento de DataSunrise, los usuarios pueden generar paquetes de evidencia con un clic para auditores cubriendo GDPR, HIPAA o PCI-DSS sin escribir consultas ad-hoc.

En el aspecto preventivo, el Cortafuegos de Bases de Datos de DataSunrise bloquea sentencias sospechosas antes de que lleguen al servidor, mientras que la pista de auditoría captura el intento. Esa unión de “escudo” y “cámara” es un sello distintivo de arquitecturas modernas de referencia Zero Trust.

Configurando el Plugin de Auditoría Nativo de MySQL

De fábrica, MySQL Community Edition no incluye un plugin de auditoría de nivel empresarial, pero los usuarios pueden cargar en minutos el plugin audit_log de código abierto de Oracle (o el fork de Percona). A continuación se muestra una configuración mínima que registra solo sentencias de escritura para reducir la sobrecarga mientras mantiene un alto valor forense.

-- Habilitar el plugin de Auditoría Empresarial MySQL

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

-- Verificar estado del plugin

SELECT PLUGIN_NAME, PLUGIN_STATUS

FROM INFORMATION_SCHEMA.PLUGINS

WHERE PLUGIN_NAME='audit_log';

-- Persistir tras reinicios

SET GLOBAL audit_log_policy = 'WRITE';

SET PERSIST audit_log_policy = 'WRITE';

-- Reducir ruido ignorando eventos del usuario de replicación

SET PERSIST audit_log_filter_id = JSON_ARRAY('ignore_repl');

-- Leer los últimos 10 eventos

SELECT

json_extract(event, '$.command_type') AS cmd,

json_extract(event, '$.sql_text') AS sql_text,

json_extract(event, '$.user') AS user,

json_extract(event, '$.host') AS host,

json_extract(event, '$.timestamp') AS ts

FROM mysql.audit_log

ORDER BY id DESC

LIMIT 10;

Inmediatamente después, algunas mejores prácticas:

- Ubicación de los archivos de log — Almacena los JSON de auditoría en una partición separada de

ibdatapara evitar la contención de E/S. - Cifrado en reposo — Monta el directorio de logs en un sistema de archivos gestionado por Linux eCryptfs o utiliza cifrado a nivel de bloque en volúmenes en la nube.

- Streaming a SIEM — Envía eventos a OpenSearch o Splunk usando Filebeat para la correlación cruzada con logs de aplicaciones.

La documentación de referencia detallada puede encontrarse en la Guía Avanzada de Auditoría de Percona.

Profundización en la Auditoría de DataSunrise

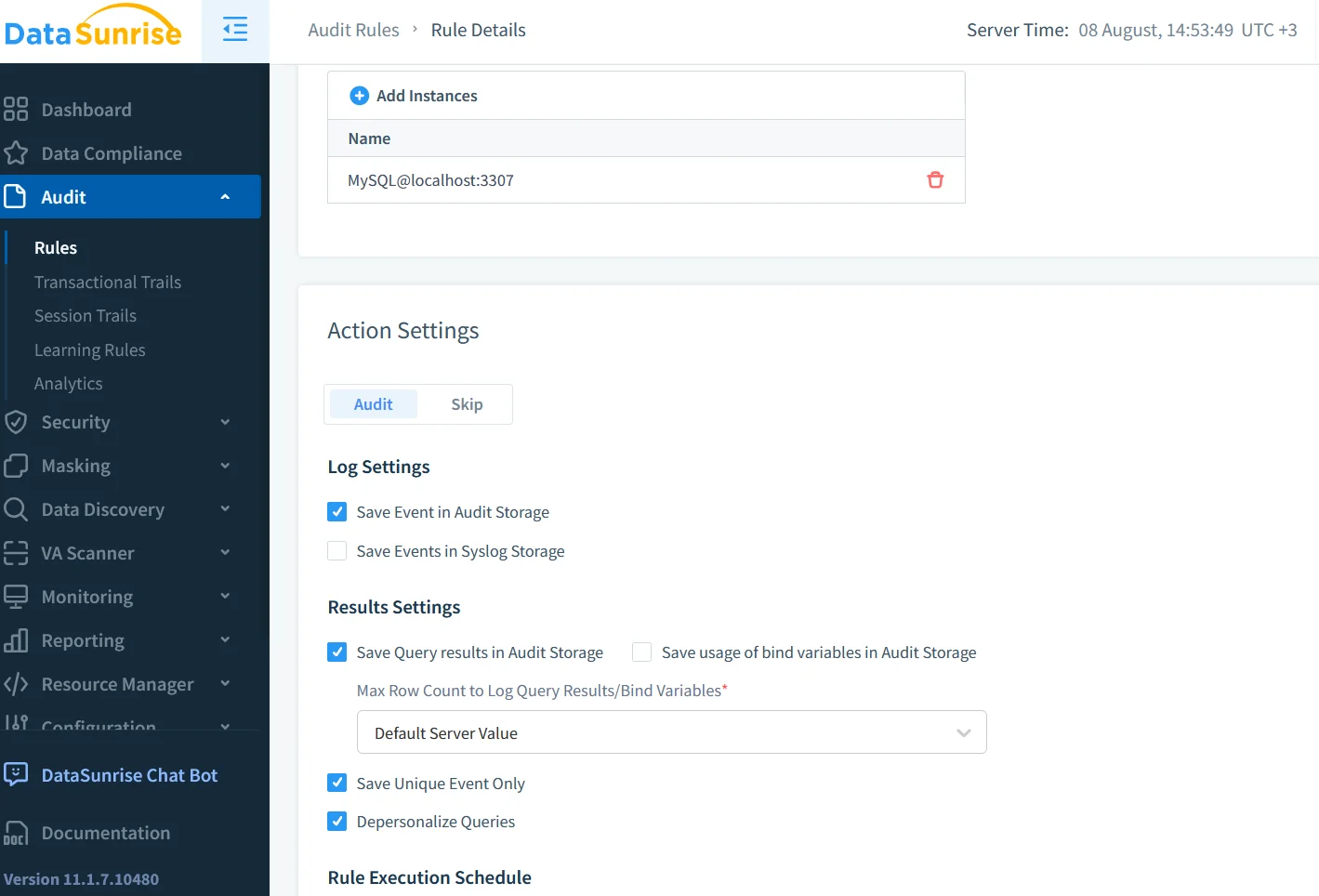

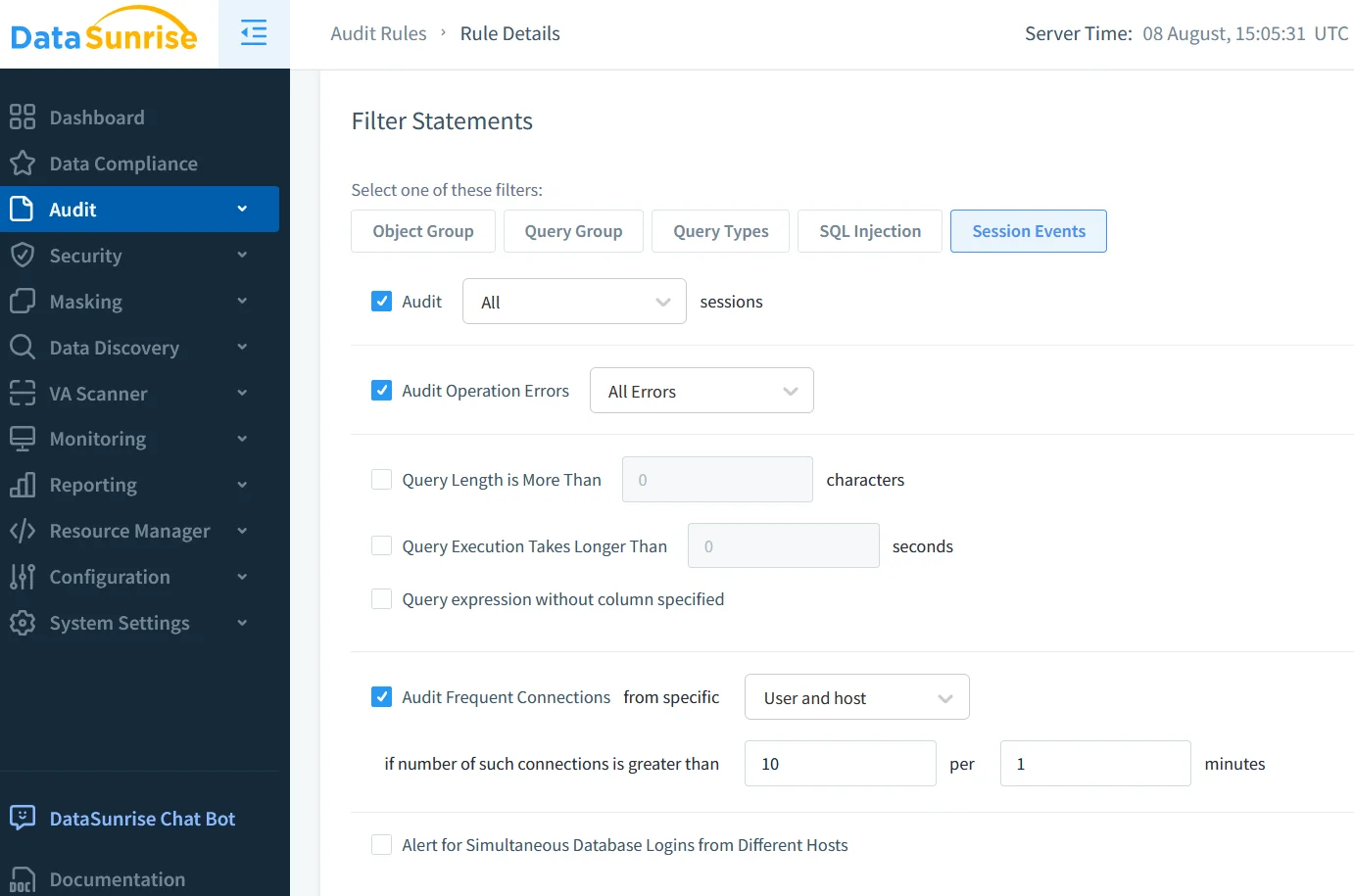

Mientras que la auditoría nativa se centra en el servidor mismo, DataSunrise añade un proxy de capa intermedia que inspecciona el tráfico a través de clusters heterogéneos. La implementación es rápida gracias a imágenes de contenedores y módulos Terraform (consulta el diagrama de modos de implementación). Una vez en su lugar puedes crear reglas granulares como “Alerta en UPDATEs a salary fuera del horario laboral” o “Bloquear SELECT * en tablas de clientes para roles de BI.”

Guía para Crear una Regla

- Definir una Regla de Auditoría: En la interfaz selecciona Auditoría → Reglas → Nuevo y elige Tabla: employees, Columna: salary.

- Agregar Condición:

NOT (USER_ROLE IN ('HR_ADMIN') OR TIME_RANGE('08:00','18:00')). - Adjuntar Acción: Notificar vía correo electrónico y webhook de Slack.

Tras bambalinas, DataSunrise convierte este DSL en un DFA optimizado y lo almacena en caché por conexión, por lo que el rendimiento se mantiene lineal incluso con cientos de reglas activas.

Analítica y Reportes en Tiempo Real

Una combinación popular es la API REST de DataSunrise con Grafana Loki. El servicio de auditoría expone un endpoint /events que transmite líneas JSON; una configuración sencilla de Fluent Bit las envía a dashboards de Prometheus y Grafana en menos de diez minutos. Histograma nativos muestran picos en DDL durante lanzamientos, mientras que gráficos de anomalías superponen intentos filtrados de fuga de datos.

Eligiendo el Conjunto de Herramientas Adecuado

- Plugin Nativo – Ligero, sin costo de licencia, perfecto para entornos de un solo inquilino o entornos de desarrollo.

- DataSunrise – Funciones de nivel empresarial (enmascaramiento, descubrimiento, cortafuegos), cobertura multi-base de datos, paquetes de cumplimiento.

- Alternativas de Código Abierto – McAfee MySQL Audit o UDF

audit_proxyexisten pero están rezagadas en mantenimiento.

Los equipos a menudo implementan ambos: mantienen la auditoría nativa como respaldo y añaden DataSunrise para contexto enriquecido y bloqueo en tiempo real. Porque DataSunrise lee el protocolo original en la red, captura eventos incluso cuando administradores deshonestos deshabilitan plugins en el servidor.

Reportes Prácticos y Visualización

Los logs solo son útiles por las historias que cuentan. Canaliza los JSON de MySQL y eventos de DataSunrise hacia un stack ELK o una plataforma de observabilidad en la nube. Desde allí puedes:

- Construir mapas de calor de intentos fallidos de inicio de sesión por IP origen.

- Disparar funciones AWS Lambda cuando la frecuencia de auditoría de

DROP TABLEsupera una línea base. - Generar paquetes de evidencia PDF cada trimestre con el Generador de Reportes de DataSunrise y enviarlos por correo electrónico a tu auditor.

Estas integraciones transforman los logs pasivos en indicadores proactivos de riesgo.

Conclusión

En 2025 la conversación sobre Herramientas de Auditoría MySQL ya no es solo “¿Tenemos logs?” sino “¿Podemos responder en segundos, probar cumplimiento y enmascarar datos antes de que salgan?” La auditoría nativa de MySQL ofrece visibilidad fundamental; DataSunrise añade un tejido de seguridad tejido a partir de descubrimiento, enmascaramiento y cortafuegos. Combina ambos —y obtendrás la observabilidad, control y confianza regulatoria que exige la gestión moderna de datos.