Enmascaramiento de DataSunrise para la Base de Datos ClickHouse

El enmascaramiento de DataSunrise para la Base de Datos ClickHouse oculta los datos sensibles reales con datos ficticios. El enmascaramiento de datos oculta los datos reales de usuarios no autorizados y muestra los datos reales solo a usuarios con cierto acceso. Existen dos tipos de enmascaramiento de datos: dinámico y estático. El enmascaramiento dinámico oculta los datos en el momento de una consulta, y el enmascaramiento estático crea una copia de la base de datos y enmascara los datos allí.

DataSunrise proporciona enmascaramiento de datos para ClickHouse para una protección efectiva contra la fuga de datos sensibles. Las herramientas de enmascaramiento de datos para ClickHouse se pueden usar para evitar filtraciones al reemplazar datos reales de columnas seleccionadas conservando la estructura original de los datos. Es útil cuando las empresas brindan acceso a los datos a terceros, como desarrolladores y testers. DataSunrise utiliza los mismos algoritmos para el enmascaramiento dinámico y estático, pero existen algunas diferencias en la forma en que se utilizan.

Para el enmascaramiento estático de datos, DataSunrise realiza una copia de la base de datos ClickHouse y enmascara las columnas seleccionadas según reglas preestablecidas. No existe forma de recuperar los datos originales de los datos enmascarados estáticamente, pero esto puede generar una puerta trasera para una filtración cuando los datos se extraen de la base de datos. Además, puede ser necesario actualizar los datos diariamente.

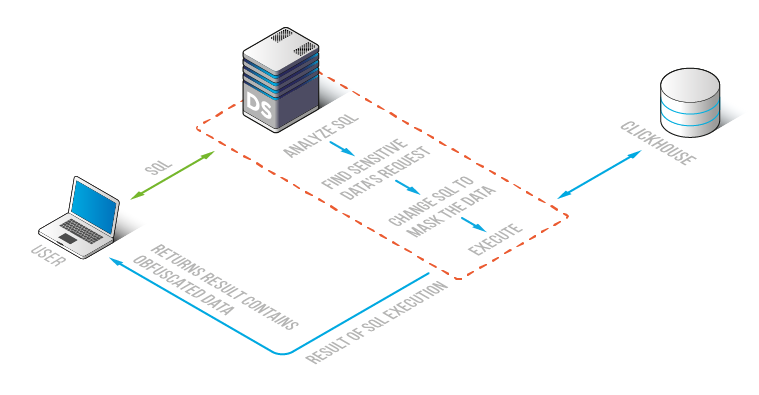

El enmascaramiento dinámico de datos se realiza en el momento de la solicitud, por lo que los cambios no se realizan en la base de datos. La función de enmascaramiento de datos de ClickHouse intercepta la consulta y la modifica según las reglas de enmascaramiento predefinidas, de modo que el solicitante recibirá datos enmascarados.

La herramienta de enmascaramiento de datos para ClickHouse oculta las entradas de la base de datos según las Reglas de enmascaramiento establecidas por los propietarios o administradores de la base de datos. Puede usar esta herramienta para ofuscar más de 20 tipos de datos sensibles, incluyendo pero no limitándose a correos electrónicos, números de tarjetas de crédito, direcciones, etc. Las Reglas de enmascaramiento son altamente ajustables para asegurarse de que cumplan con cualquier requerimiento de nuestros clientes.