IA dans la sécurité réseau

Alors que l’intelligence artificielle redéfinit la cybersécurité, 81% des organisations utilisent désormais l’IA pour renforcer la protection des réseaux. Pourtant, les volumes de données croissants et l’évolution des vecteurs de menace mettent à rude épreuve les mécanismes de défense traditionnels, exigeant une protection adaptative et contextuelle à travers des environnements hybrides.

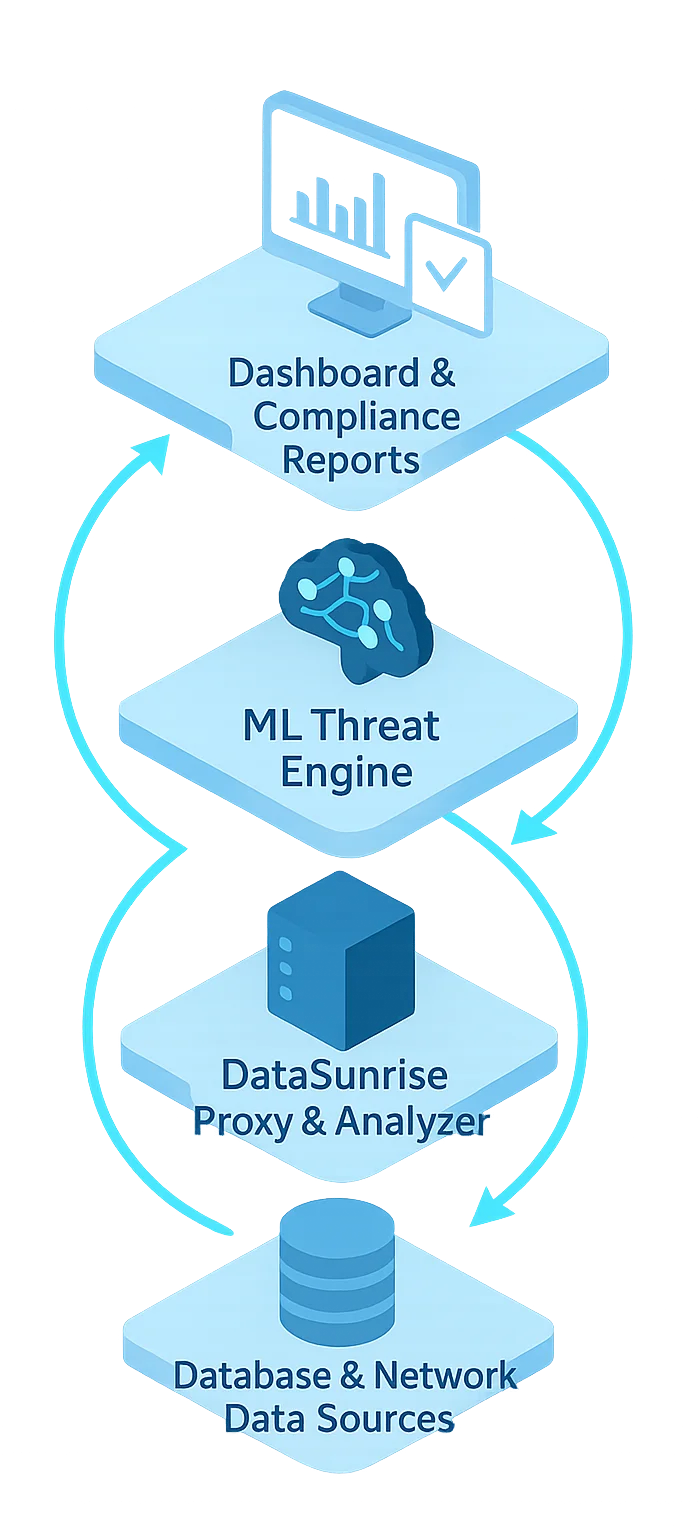

Ce guide explore le rôle de l’IA dans la sécurité réseau, montrant comment l’apprentissage automatique renforce la surveillance, la détection des anomalies et les systèmes de réponse automatisée. Il démontre également comment le cadre de sécurité de DataSunrise offre une protection proactive et multiplateforme grâce à l’Orchestration de Sécurité Zero-Touch et à une Défense Contextuelle.

La plateforme propulsée par ML de DataSunrise opère avec une précision chirurgicale—corrélant l’analyse comportementale, la surveillance de l’activité des bases de données et les journaux d’audit en temps réel pour faire de chaque anomalie une information exploitable.

Comprendre l’IA dans la sécurité réseau

L’IA dans la sécurité réseau désigne l’utilisation d’algorithmes qui apprennent de l’activité réseau pour détecter et atténuer automatiquement les menaces. Contrairement aux pare-feux statiques ou aux systèmes d’intrusion basés sur des signatures, les modèles ML s’adaptent dynamiquement aux schémas de comportement évolutifs et aux anomalies contextuelles.

Les environnements réseau reposent sur une découverte continue des données et des contrôles d’accès pour rester sécurisés. L’intégration de l’IA offre la capacité de corréler en temps réel des flux massifs d’événements—aidant les équipes à se concentrer sur les incidents réellement importants au lieu d’être submergées par les faux positifs.

Vecteurs critiques de menace réseau

1. Menaces persistantes avancées (APT)

Les algorithmes ML identifient des indicateurs subtils de compromission—persistance inhabituelle des connexions, tentatives d’exfiltration, ou irrégularités dans le flux de trafic—au-delà des filtres traditionnels SIEM. L’analyse du comportement utilisateur apporte un contexte comportemental supplémentaire.

2. Mauvais usage des privilèges et menaces internes

Par un contrôle d’accès basé sur les rôles continu et la modélisation des schémas de privilèges, l’IA peut signaler des demandes de ressources anormales ou des escalades de privilèges suspectes avant qu’une faille ne se produise.

3. Botnets et exploits automatisés

L’intégration du pare-feu de base de données et le scoring adaptatif des menaces contribuent à bloquer l’automatisation malveillante opérant à travers des points de terminaison distribués et des infrastructures cloud.

4. Phishing et ingénierie sociale à la périphérie réseau

Les modèles IA analysent les métadonnées des communications pour détecter des anomalies dans le comportement des paquets, l’origine du trafic ou les schémas DNS liés aux campagnes de phishing.

Mise en œuvre de la sécurité réseau propulsée par l’IA

L’exemple ci-dessous montre comment un détecteur de menace léger basé sur le ML peut évaluer en temps réel les flux de paquets à la recherche d’anomalies.

from datetime import datetime

import numpy as np

class NetworkThreatDetector:

"""Détecteur de menace basé sur l'apprentissage automatique pour le trafic réseau."""

def __init__(self, threshold: float = 0.85):

self.threshold = threshold

self.baseline_vector = np.random.rand(5)

def analyze_traffic(self, packet_vector):

similarity = np.dot(packet_vector, self.baseline_vector) / (

np.linalg.norm(packet_vector) * np.linalg.norm(self.baseline_vector)

)

threat_detected = similarity < self.threshold

return {

"timestamp": datetime.utcnow().isoformat(),

"similarity_score": round(similarity, 3),

"threat_detected": threat_detected,

"severity": "HIGH" if threat_detected else "LOW"

}

Ce détecteur simplifié compare les métriques des paquets entrants avec une base de référence apprise. Une baisse de similarité indique une déviation du comportement normal, déclenchant alertes ou workflows d’atténuation automatisée.

Bonnes pratiques de mise en œuvre

Pour les organisations :

- Visibilité centralisée : Consolidez les journaux d’audit dans des tableaux de bord unifiés pour un traçage plus rapide des anomalies.

- Gouvernance des accès : Définissez des politiques de sécurité équilibrant précision de détection, confidentialité et exigences de conformité.

- Posture de défense adaptative : Intégrez les résultats de l’évaluation des vulnérabilités dans vos modèles IA pour un retour continu et un affinement des modèles.

- Sécurité orientée conformité : Mappez les détections IA aux cadres tels que le RGPD pour garantir la traçabilité.

Pour les équipes techniques :

- Baselines comportementales : Maintenez des baselines à jour en utilisant l’analyse comportementale des utilisateurs et la télémétrie continue.

- Intégration de la surveillance en temps réel : Employez la surveillance de l’activité des bases de données avec des filtres adaptatifs ajustés par les insights IA.

- Canaux de corrélation de menaces : Utilisez des architectures de reverse proxy pour alimenter en métadonnées homogènes les pipelines ML.

- Règles de réponse automatisée : Combinez les détections IA avec des règles de sécurité déclenchant automatiquement isolement ou limitation d’actions.

DataSunrise : solution complète de sécurité réseau par IA

DataSunrise fournit une protection unifiée couvrant bases de données, applications et couches réseau. Sa plateforme de sécurité pilotée par IA offre une détection autonome des menaces, une protection contextuelle et une conformité IA par défaut sur plus de 50 environnements supportés.

Conclusion : bâtir des défenses plus intelligentes grâce à l’IA

L’IA dans la sécurité réseau transforme la défense réactive en résilience prédictive. En apprenant continuellement des schémas système et des signaux contextuels, elle détecte les menaces sophistiquées avant qu’elles n’évoluent en failles.

Associée aux outils de sécurité adaptative de DataSunrise, les organisations obtiennent un modèle de défense unifié alliant expertise humaine et précision machine.