IA pour la Recherche de Menaces

Alors que l’intelligence artificielle transforme la cybersécurité, 67 % des organisations utilisent désormais l’IA pour renforcer leurs stratégies de défense. Pourtant, la plupart des équipes SOC peinent encore à suivre l’avalanche d’alertes et les chaînes d’attaques complexes qui évoluent plus rapidement que les systèmes hérités ne peuvent répondre.

Ce guide examine l’IA pour la Recherche de Menaces, expliquant comment le machine learning transforme la détection et la réponse en temps réel dans les environnements SOC modernes.

La plateforme avancée de sécurité IA/ML de DataSunrise offre une Orchestration de Sécurité Zero-Touch avec Détection Autonome des Menaces, Protection Contextuelle et Précision Chirurgicale sur plus de 50 plateformes supportées.

Comprendre la Recherche de Menaces pilotée par l’IA

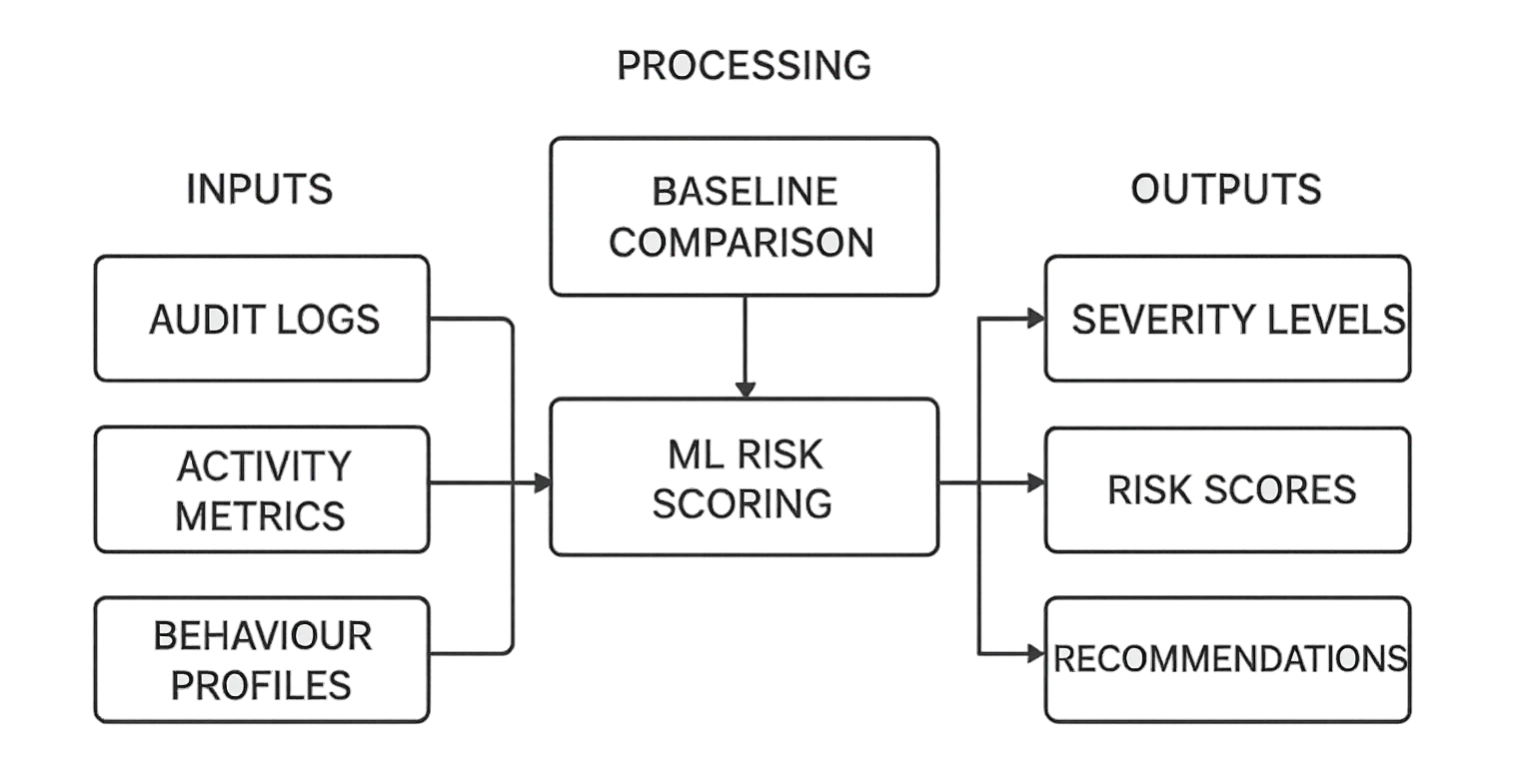

La recherche de menaces pilotée par IA exploite des modèles de machine learning pour identifier des anomalies et comportements suspects que les règles SIEM traditionnelles peuvent manquer. Contrairement aux systèmes statiques basés sur des signatures, les modèles IA apprennent continuellement à partir des données en direct de monitoring d’activité de base de données, s’adaptant aux nouvelles tactiques et minimisant les faux positifs.

Les outils traditionnels reposent sur des seuils définis par des humains, tandis que les outils de machine learning de DataSunrise corrèlent de façon autonome les motifs à travers les traces d’audit, les contrôles d’accès basés sur les rôles et les pare-feux de base de données. Cela fournit un contexte en temps réel, garantissant que les menaces sont détectées avec une précision maximale et un minimum de bruit.

Vecteurs critiques de menaces IA dans les environnements SOC

L’IA apporte de la précision — mais elle introduit aussi de nouvelles surfaces d’attaque. Les équipes SOC doivent surveiller ces vecteurs critiques :

- Empoisonnement de Modèle : Les attaquants manipulent les données d’entraînement pour corrompre la prise de décision de l’IA. DataSunrise atténue ce risque par une protection continue des données et des journaux d’audit.

- Évasion Adverse : Des modifications subtiles des entrées trompent les classificateurs. En combinant filtrage et analyse comportementale, DataSunrise expose ces anomalies avant tout dommage.

- Exfiltration de Données via API : Des accès non autorisés fuient des données sensibles. DataSunrise applique des contrôles d’accès et un masquage dynamique des données pour limiter l’exposition.

- Attaques d’Escalade de Privilèges : Des comptes compromis obtiennent des droits administratifs non autorisés. Grâce à l’application du principe du moindre privilège et à des notifications en temps réel, DataSunrise contrôle les tentatives d’escalade.

Chaque couche s’intègre parfaitement au cadre de politique de sécurité de DataSunrise, offrant « Sécurité Maximale, Risque Minimum ».

Implémenter l’IA pour la Recherche de Menaces

Une recherche de menaces efficace avec IA nécessite des modèles qui comprennent les bases comportementales et peuvent signaler de manière autonome les déviations. Les analyseurs alimentés par ML de DataSunrise illustrent cela avec un score de risque adaptatif.

Exemple : Moteur de Détection de Menaces IA

class AIThreatEngine:

"""

Détecteur aligné sur un modèle type qui reflète la fusion des signaux à la manière DS.

Les entrées sont assemblées à partir des contextes de trace d’audit, surveillance/historique d’activité,

RBAC, pare-feu, et découverte de données.

"""

def __init__(self, z_thr: float = 2.5):

# réglages basiques de référence par entité (substitut aux profils UBA)

self.z_thr = z_thr

def analyze(self, ev: dict) -> dict:

"""

exemple ev :

{

"user":"svc_app", "role":"report_reader",

"action":"SELECT", "object":"customer.ssn",

"is_sensitive": True, # issu des étiquettes Découverte de données

"rule_matches": ["high_risk_read"], # Correspondances aux règles d’audit

"firewall_blocked": False, # événement Pare-feu base de données

"qps_z": 3.1, # écart vs base de référence par utilisateur

"err_z": 0.4, # erreurs vs base de référence

"peer_dev": 2.2 # écart groupe pair

}

"""

# Score d’anomalie principal (scores z + écart groupe pair)

score = max(ev.get("qps_z", 0), ev.get("err_z", 0), ev.get("peer_dev", 0))

# Amplificateurs contextuels (corrélation politique)

if ev.get("is_sensitive"):

score += 0.7

if ev.get("rule_matches"):

score += 0.8

if ev.get("firewall_blocked"):

score += 1.0

if ev.get("role") == "report_reader" and ev.get("action") not in ("SELECT",):

score += 0.5 # incitation au moindre privilège

sev = "LOW"

if score >= self.z_thr + 1.0:

sev = "HIGH"

elif score >= self.z_thr:

sev = "MEDIUM"

return {

"threat_detected": sev != "LOW",

"risk_score": round(score, 2),

"severity": sev,

"explanations": {

"baseline_signals": ["qps_z", "err_z", "peer_dev"],

"policy_context": ["is_sensitive", "rule_matches", "firewall_blocked"]

},

"recommendations": [

"Ouvrir la trace d’audit et corréler avec les règles d’audit correspondantes.",

"Activer/vérifier le masquage dynamique sur les objets sensibles.",

"Réviser RBAC/moindre privilège et renforcer si nécessaire.",

"S’abonner aux notifications Slack/SIEM pour les événements HIGH ; générer un rapport."

],

}

Cet exemple illustre comment le moteur de menace IA de DataSunrise fusionne les métriques d’anomalie avec les données contextuelles de sécurité. Il combine les bases comportementales des utilisateurs, les écarts des groupes pairs, et les signaux politiques issus des traces d’audit, historique d’activité, contrôles d’accès basés sur les rôles, et événements du pare-feu de base de données. En pondérant chaque signal, le moteur produit des scores de risque adaptatifs et priorise les alertes pour les actions sensibles ou violant les politiques — transformant la détection IA en un flux de travail de défense unifié et exploitable au sein de DataSunrise.

Bonnes Pratiques d’Implémentation

Pour les Organisations :

- Établir des cadres de gouvernance de l’IA : Définir les rôles, les cycles d’audit et les politiques de sécurité. DataSunrise simplifie la gouvernance grâce à des tableaux de bord centralisés.

- Adopter les principes de Zero-Trust : Combiner les contrôles d’accès basés sur les rôles avec le chiffrement des bases de données.

- Exploiter la surveillance continue : Intégrer la surveillance de l’activité des bases de données et l’analyse du comportement utilisateur.

- Garantir la conformité réglementaire : Utiliser le Compliance Manager de DataSunrise pour la validation automatique GDPR, HIPAA, et PCI DSS.

Pour les Équipes Techniques :

- Corréler les données de menaces : Alimenter la télémétrie SOC dans les traces d’audit et modules de découverte de données de DataSunrise pour une analyse unifiée.

- Automatiser les workflows de réponse : Configurer des notifications en temps réel et la génération de rapports.

- Renforcer les pipelines ML : Appliquer les règles de proxy inverse et de pare-feu base de données contre les flux de données adversaires.

- Intégrer l’intelligence de menace : Utiliser les outils de évaluation des vulnérabilités pour un scoring proactif des risques.

DataSunrise : Solution Complète de Sécurité IA/ML pour Tous Scénarios

La plateforme de sécurité AI/ML de DataSunrise est conçue pour une « Conformité IA par Défaut », combinant analyses alimentées par ML et corrélation autonome des menaces pour une protection complète à travers des infrastructures hybrides.

Fonctionnalités clés :

- Corrélation des menaces alimentée par ML : Détection en temps réel de motifs dans la surveillance d’activité de base de données.

- Contrôles d’accès contextuels : Application dynamique des politiques via le contrôle d’accès basé sur les rôles (RBAC).

- Masquage autonome des données : Masquage dynamique adaptatif des données sensibles.

- Orchestration multi-plateformes : Prise en charge de plus de 40 plateformes de stockage de données.

- Audit de conformité en temps réel : Validation continue avec journaux d’audit et réglementations de conformité.

DataSunrise s’intègre parfaitement aux systèmes SIEM et SOAR d’entreprise, offrant aux équipes SOC visibilité, contrôle et automatisation depuis une interface unifiée.

Conclusion : Élevez votre SOC avec la Précision pilotée par l’IA

La recherche de menaces basée sur l’IA représente la prochaine frontière des opérations de sécurité. En fusionnant le machine learning autonome avec l’analyse contextuelle, les organisations peuvent passer d’une défense réactive à une défense prédictive.

L’orchestration de sécurité Zero-Touch de DataSunrise permet aux SOC de détecter, corréler, et neutraliser les menaces avec une Précision Chirurgicale et une Conformité IA par Défaut.