Guide d’Audit

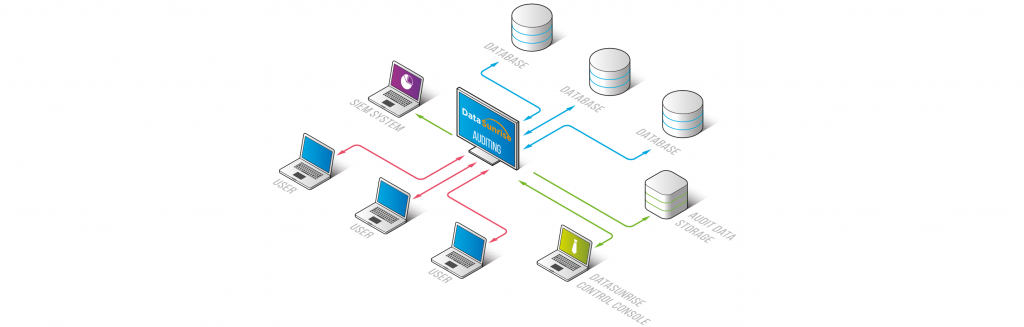

La fonctionnalité d’audit des données permet la surveillance en temps réel de l’activité de la base de données et l’enregistrement des informations sur les requêtes parvenant à la base de données, telles que la modification, l’extraction ou la suppression du contenu. DataSunrise offre un suivi en temps réel des actions des utilisateurs de la base de données et surveille également les modifications de la configuration de la base de données ainsi que les paramètres système. Dans ce guide d’audit, nous démontrons comment configurer DataSunrise pour auditer toutes les requêtes dirigées vers la base de données cible.

Les journaux d’audit sont stockés dans la base de données SQLite intégrée à DataSunrise ou dans une base de données externe. Les données enregistrées aident à satisfaire les exigences des normes réglementaires telles que SOX, HIPAA, PCI DSS et d’autres régulateurs et actes législatifs.

La fonction d’audit des données est disponible en mode Sniffer et en mode Proxy. Vous pouvez créer de nouvelles règles d’audit ou modifier celles existantes dans la section d’audit des données. Les règles peuvent être configurées pour auditer des transactions sur une base de données spécifique ou provenant de certains utilisateurs de la base de données, adresses IP et applications clientes.

Pour approfondir votre compréhension de l’audit des données, nous vous recommandons vivement de visiter notre chaîne YouTube pour regarder nos vidéos sur ce sujet. Ces vidéos présentent non seulement notre solution d’audit, mais vous familiarisent également avec d’autres méthodes d’audit des données utilisant les fonctionnalités natives des SGBD.

Pourquoi l’audit des bases de données est important

L’audit des bases de données est essentiel pour détecter les accès non autorisés, surveiller les actions des administrateurs, et garantir la traçabilité de toutes les opérations impliquant des données sensibles. Ceci est particulièrement important dans les secteurs soumis à des réglementations telles que GDPR, SOX, HIPAA et PCI DSS, où il est légalement requis de prouver le contrôle des accès aux données.

En mettant en œuvre des règles d’audit granulaires avec des outils tels que DataSunrise, les organisations peuvent détecter les comportements anormaux, enquêter plus rapidement sur les incidents et démontrer la conformité grâce à des traces auditées. Sans de tels mécanismes, même une violation mineure ou un usage abusif en interne peut passer inaperçu — exposant l’organisation à des risques financiers et réputationnels.

Qu’est-ce que l’Audit des Données DataSunrise ?

L’Audit des Données DataSunrise est une fonctionnalité centrale de la plateforme qui permet l’enregistrement détaillé de toutes les activités de la base de données — concernant les utilisateurs, applications et environnements. Il s’exécute en temps réel et capture chaque requête, modification ou tentative de connexion qui passe par le mode proxy ou sniffer.

Cette capacité permet aux organisations d’appliquer le principe du moindre privilège, de surveiller les utilisateurs privilégiés et de satisfaire aux exigences des cadres de conformité tels que HIPAA, SOX et PCI DSS. Avec des filtres intégrés et un système d’alerte, le système d’Audit des Données DataSunrise sert à la fois d’outil médico-légal et de facilitateur de conformité.

Création d’une règle d’audit

Supposons que vous ayez déjà créé le profil de la base de données cible. Ensuite, pour auditer notre base de données de test, il est nécessaire de créer et de configurer une règle d’audit. Dans ce cas, la séquence d’actions est la suivante :

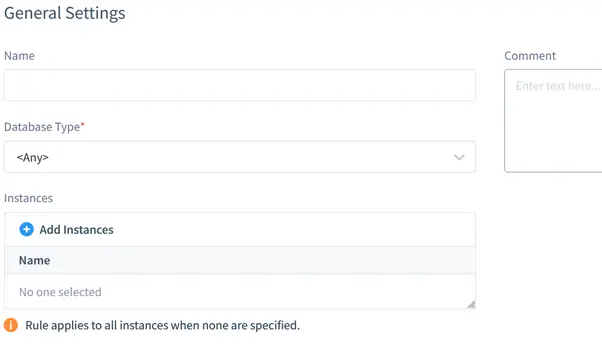

- Accédez à Audit → Règles. Puis cliquez sur Ajouter une règle pour créer une nouvelle règle d’audit.

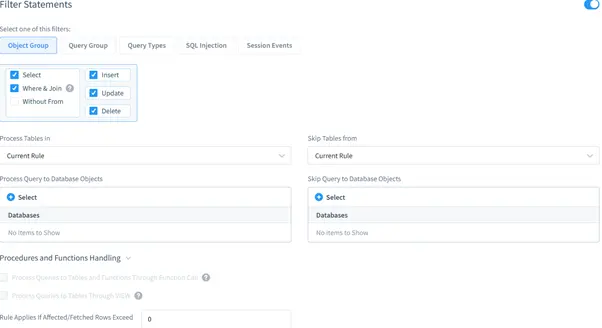

- Configurez votre règle d’audit pour enregistrer toutes les requêtes vers la base de données (voir les notes ci-dessous).

Dans la sous-section principale, les informations de la base de données cible sont spécifiées. Cela inclut le type de base de données (PostgreSQL), l’instance de la base de données (tel que le nom de l’entrée de la base de données dans les Configurations) et le nom logique de la règle.

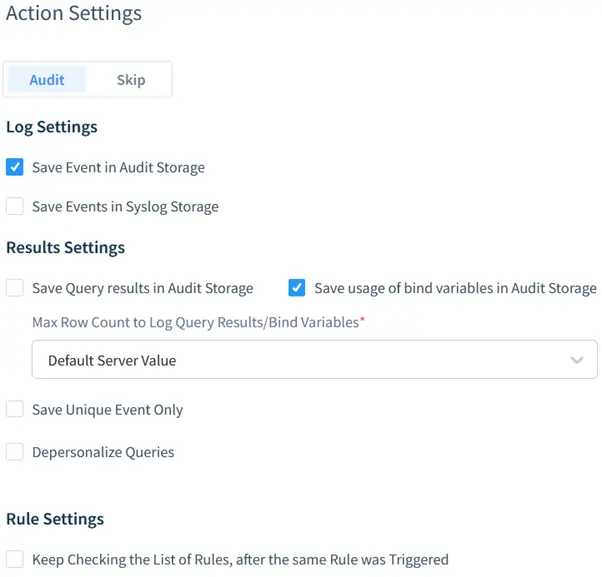

Par défaut, l’action « Audit » est sélectionnée. Cela signifie que DataSunrise audite les requêtes des utilisateurs quand la règle est déclenchée. Pour enregistrer les réponses de la base de données (la sortie), la case à cocher « Enregistrer les données » est sélectionnée.

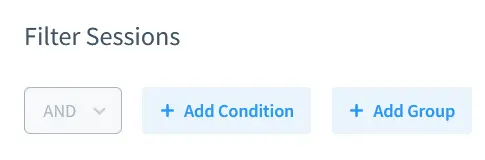

Comme le scénario actuel requiert que toutes les requêtes des utilisateurs soient auditées, les filtres de session restent par défaut. Ainsi, toute requête adressée à la base de données, quelle que soit son adresse IP source, déclenchera la règle.

Les paramètres des filtres de requêtes restent également par défaut. Ainsi, DataSunrise audite toutes les requêtes dirigées vers tous les objets de la base de données.

Visualisation des résultats de l’audit de la base de données

Cette étape inclut la démonstration des résultats de l’audit. La règle d’audit créée à l’étape précédente est configurée pour être déclenchée par toute requête utilisateur entrante. Voici ce qui se passe lorsque DataSunrise reçoit une requête d’utilisateur.

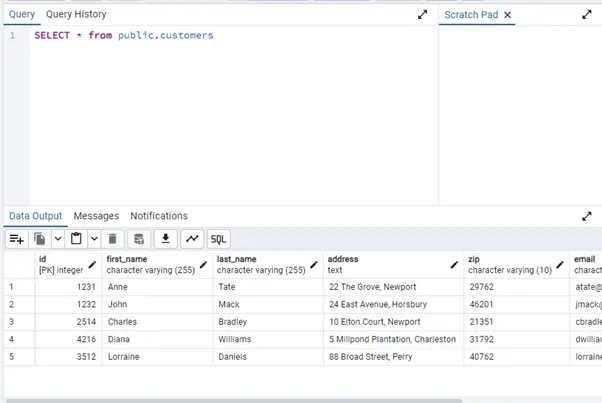

- Envoyons la requête suivante via PGAdmin :

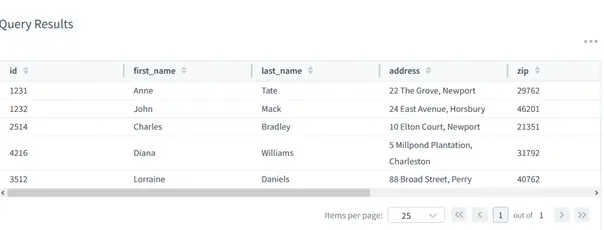

- La base de données affiche le contenu de la table :

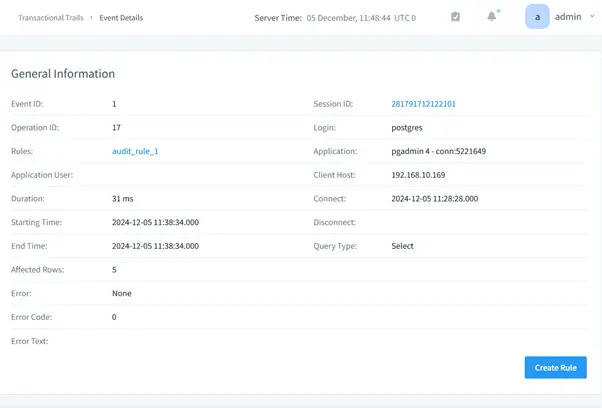

- Vérifions maintenant les résultats de l’audit dans la Console Web de DataSunrise. Accédez à la sous-section Audit des Données → Traçabilité Transactionnelle.

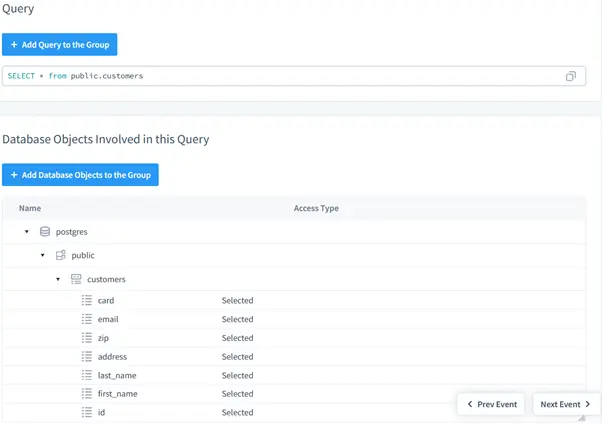

- Pour consulter des informations détaillées sur un événement, cliquez sur l’ID de l’événement. Dans un nouvel onglet, les détails de l’événement s’affichent : code de la requête, informations de base, informations de session, objets de la base de données impliqués dans la requête et résultats de la requête.

SELECT * FROM public.customers;

Chaque événement enregistre des métadonnées complètes incluant adresses IP, noms des applications, horodatages et détails d’exécution.

Le défilement vers le bas révèle des détails supplémentaires sur l’événement, y compris l’énoncé complet de la requête SQL et les objets de la base de données touchés par la requête. La requête a accédé à des champs de données sensibles incluant des numéros de carte de crédit, des adresses électroniques et des codes postaux.

Les résultats de la requête peuvent être affichés, mais l’activation de cette fonctionnalité impacte significativement la consommation de stockage de la base d’audit.

Cas d’utilisation réels : Application de l’Audit des Données DataSunrise

L’Audit des Données DataSunrise n’est pas simplement un outil d’enregistrement — c’est un facilitateur de conformité et un allié dans la réponse aux incidents. Voici comment les organisations s’en servent pour répondre aux exigences réglementaires et opérationnelles dans des environnements réels :

| Cas d’utilisation | Comment DataSunrise permet d’aider |

|---|---|

| Conformité SOX | Surveille l’activité des utilisateurs privilégiés sur les systèmes financiers et enregistre les modifications des configurations critiques. Supporte les audits externes à l’aide d’historiques détaillés des transactions. |

| Surveillance HIPAA | Audit toutes les requêtes impliquant des informations de santé protégées (PHI), y compris l’accès aux dossiers médicaux. Capture les métadonnées de session pour la responsabilisation et les enquêtes sur les violations. |

| Application PCI DSS | Surveille en temps réel l’accès aux données de cartes de crédit et enregistre les requêtes touchant les champs PAN. Supporte la mise en place d’alertes en cas de tentatives d’accès non autorisées. |

| Détection d’exfiltration de données | Détecte des volumes anormaux de requêtes, des commandes DUMP et des exportations non approuvées — notamment en provenance de nouvelles adresses IP ou de clients inconnus. |

| Visibilité sur les menaces internes | Enregistre les actions des administrateurs, les modifications de schéma et les accès inhabituels aux objets — toutes corrélées avec l’identité des utilisateurs et les horodatages. |

Parce que DataSunrise fonctionne au niveau de la couche proxy, il peut imposer l’audit même lorsque la journalisation native de la base de données est désactivée ou contournée. Cela en fait une composante essentielle des stratégies modernes de sécurité et de gouvernance des données.

Conclusion

Un audit solide des bases de données est crucial pour détecter des comportements anormaux, assurer la conformité réglementaire et maintenir la responsabilité dans les environnements axés sur les données d’aujourd’hui. DataSunrise permet aux équipes de mettre en place un enregistrement détaillé en temps réel des requêtes et des transactions — sans impacter les performances de la base de données ni perturber le fonctionnement des applications.

Grâce à des fonctionnalités telles que le filtrage basé sur les rôles, l’audit au niveau du proxy et la collecte des métadonnées de session, les organisations obtiennent une vision complète de qui a accédé à quelles données, quand et par quels moyens. Cela aboutit à un journal d’audit centralisé qui accélère la réaction aux incidents, facilite la conformité avec des cadres tels que SOX, HIPAA et PCI DSS, et aide à prévenir les accès non autorisés aux données.

Que vous auditiez quelques tables sensibles ou l’ensemble de votre infrastructure de production, DataSunrise offre l’automatisation, l’évolutivité et la précision nécessaires pour sécuriser vos données et répondre aux exigences réglementaires.