Qu’est-ce que l’audit des données ?

La plupart des violations de données ne proviennent pas d’attaques cybernétiques spectaculaires ou très avancées. En réalité, elles résultent généralement de petits oublis opérationnels : un compte inactif laissé activé, un prestataire ayant plus d’accès que nécessaire, ou des données sensibles partagées via un canal non sécurisé. Chacun de ces manquements laisse une empreinte numérique. L’audit des données collecte et organise ces empreintes en un enregistrement clair et fiable qui détaille quelles actions ont été menées, par qui, quand et dans quelles conditions. Pour les équipes de sécurité et de conformité, cela remplace les suppositions par des preuves vérifiables et défendables.

Associées à des analyses avancées et à des mécanismes d’alerte automatisés, les bonnes pratiques d’audit font plus que faciliter la reconstruction post-incident : elles améliorent considérablement la sécurité proactive. L’audit permet aux organisations de détecter les schémas de risque émergents, de faire respecter les principes d’accès au moindre privilège et de garantir que les procédures de gestion des données respectent constamment les normes internes et les exigences réglementaires. Des fonctionnalités telles que l’analyse du comportement utilisateur (UBA) amplifient encore cette valeur en mettant en évidence en temps réel les écarts par rapport aux comportements établis.

- Identifier les attaques par force brute et les activités de scan de ports

- Empêcher la propagation de logiciels malveillants et de virus dans l’organisation

- Découvrir les logiciels non autorisés sur les réseaux des postes de travail

- Contrer la fraude en ligne et les campagnes de phishing

- Analyser les défaillances et pannes des systèmes opérationnels

- Détecter les vulnérabilités logicielles et problèmes de performance

- Repérer les failles de sécurité dans le stockage des données et les contrôles d’accès

Exemple : Un employé disposant d’identifiants d’accès obsolètes télécharge des données sensibles des ressources humaines après son transfert dans un nouveau département. Sans un système de journalisation des audits en place, cette activité passe inaperçue pendant des semaines. Avec DataSunrise, cet événement déclencherait une alerte en temps réel et serait enregistré avec le contexte complet de la session pour une enquête approfondie.

Les efforts de sécurité traditionnels se concentrent sur les menaces externes. Pourtant, les risques internes provenant des employés ou des prestataires passent souvent inaperçus. Les fuites de données via les plateformes de messagerie, la synchronisation cloud ou les réseaux sociaux échappent aux outils traditionnels de prévention des pertes de données (DLP). Souvent, les utilisateurs exposent involontairement des informations sensibles simplement en exportant des rapports vers leurs appareils personnels, en synchronisant des instantanés de base de données via des applications cloud grand public, ou en partageant des captures d’écran contenant des données confidentielles. Ces comportements subtils échappent rarement aux contrôles de sécurité périmétriques.

Les solutions DLP standard surveillent les transferts de fichiers et les communications par email. Mais les bases de données contiennent les informations les plus sensibles. Elles utilisent des protocoles spécialisés que les outils DLP traditionnels ne peuvent pas analyser. En conséquence, les requêtes non autorisées, les abus de privilèges et les extractions massives de données via le trafic SQL restent invisibles aux solutions de surveillance classiques. C’est pourquoi les organisations ont besoin d’une sécurité spécifique aux bases de données avec des capacités d’audit complètes. La surveillance adaptée capture les actions au niveau des requêtes, corrèle les identités des utilisateurs et détecte les schémas d’accès anormaux — offrant une visibilité et un contrôle que les systèmes DLP polyvalents ne peuvent fournir.

Points clés : Audit des Bases de Données

- L’audit des bases de données étend la couverture DLP en analysant l’activité SQL et le comportement utilisateur directement au niveau des données.

- Concentrez les journaux d’audit sur vos schémas les plus critiques pour réduire la charge et améliorer la visibilité des menaces.

- Transférez les pistes d’audit structurées vers votre SIEM pour une meilleure corrélation et une détection des menaces en temps réel.

- Utilisez DataSunrise Database Audit pour appliquer des politiques cohérentes sur Oracle, PostgreSQL, SQL Server et bases cloud.

Établir les Fondations de l’Audit des Bases de Données

Déclencheur PostgreSQL : Mise en place d’une journalisation basique

Les équipes de développement peuvent implémenter une journalisation simple de base de données avec des triggers PostgreSQL. Cette méthode capture les opérations INSERT, UPDATE et DELETE. Elle fournit une base pratique pour des flux de travail d’audit complets :

-- PostgreSQL : piste d’audit complète pour les opérations de données

CREATE TABLE audit_log (

id SERIAL PRIMARY KEY,

operation TEXT NOT NULL,

user_name TEXT NOT NULL,

table_name TEXT NOT NULL,

old_row JSONB,

new_row JSONB,

executed_at TIMESTAMP DEFAULT current_timestamp,

session_id TEXT,

client_ip INET

);

CREATE OR REPLACE FUNCTION audit_trigger_fn()

RETURNS TRIGGER AS $$

BEGIN

INSERT INTO audit_log(operation, user_name, table_name, old_row, new_row, session_id, client_ip)

VALUES (

TG_OP,

session_user,

TG_TABLE_NAME,

CASE WHEN TG_OP = 'DELETE' THEN row_to_json(OLD) ELSE NULL END,

CASE WHEN TG_OP = 'INSERT' THEN row_to_json(NEW) ELSE row_to_json(NEW) END,

current_setting('application_name', true),

inet_client_addr()

);

IF TG_OP = 'DELETE' THEN

RETURN OLD;

ELSE

RETURN NEW;

END IF;

END;

$$ LANGUAGE plpgsql SECURITY DEFINER;

-- Appliquer le trigger sur les tables sensibles

CREATE TRIGGER audit_trigger

AFTER INSERT OR UPDATE OR DELETE ON employees

FOR EACH ROW EXECUTE FUNCTION audit_trigger_fn();

Ce script fonctionne bien pour les environnements de développement ou les petits déploiements. Pour la conformité à grande échelle en entreprise et les contrôles avancés, les organisations utilisent des plateformes spécialisées comme DataSunrise.

Attention : La journalisation complète sur un cluster OLTP de 5 To peut ajouter ≈30 % d’E/S et 150 Go/jour de stockage. Restreignez la portée des audits aux schémas à haut risque ou prévoyez un budget conséquent.

Audit des bases de données — Résumé, Checklist, Corrections

Résumé rapide (60 secondes)

- Activez l’audit natif (

pgAudit/ SQL Server Audit / MySQL Audit). - Normalisez les événements : acteur, rôle, objet, action, statut, sensibilité.

- Étiquetez PII/PHI/PCI à l’ingestion ; alertez sur lectures hors heures & SELECT massifs.

- Envoyez au SIEM ; corrélez avec la surveillance d’activité.

- Rendez les preuves infalsifiables (chaîne de hachage ou stockage WORM/immuable).

Checklist d’implémentation (8 étapes)

- Déterminez les schémas/ rôles à haut risque et incluez les tentatives échouées.

- Activez l’audit avec un bruit minimal (

read,write,ddl). - Adoptez un schéma d’événement standard (acteur, rôle, objet, action, statut, tags).

- Appliquez les tags de sensibilité (PII/PHI/PCI) à l’ingestion.

- Créez des alertes : lectures massives, changement de rôle → DDL, connexion de comptes dormants.

- Transférez au SIEM et corrélez avec DataSunrise.

- Assurez rotation, rétention, intégrité (hachage/WORM).

- Publiez des rapports prêts pour les auditeurs (SOX, GDPR, HIPAA, PCI DSS).

Audit natif vs DataSunrise — résumé en 10 secondes

| Cas d’usage | Uniquement natif | DataSunrise |

|---|---|---|

| Base unique, preuves légères | ✔️ | — |

| Environnements multi-BD, console unique | — | ✔️ |

| Alertes en temps réel & analyse comportementale | Limité | ✔️ |

| Packs de conformité & exportations | DIY | Pré-construits |

| Pistes immuables et normalisées | Manuel | Options intégrées |

Règle générale : combinez si vous souhaitez des logs localisés + corrélation centralisée ; remplacez si vous gérez de nombreux moteurs et avez besoin d’un tableau de bord unique.

Sécurité et surveillance des bases de données en entreprise

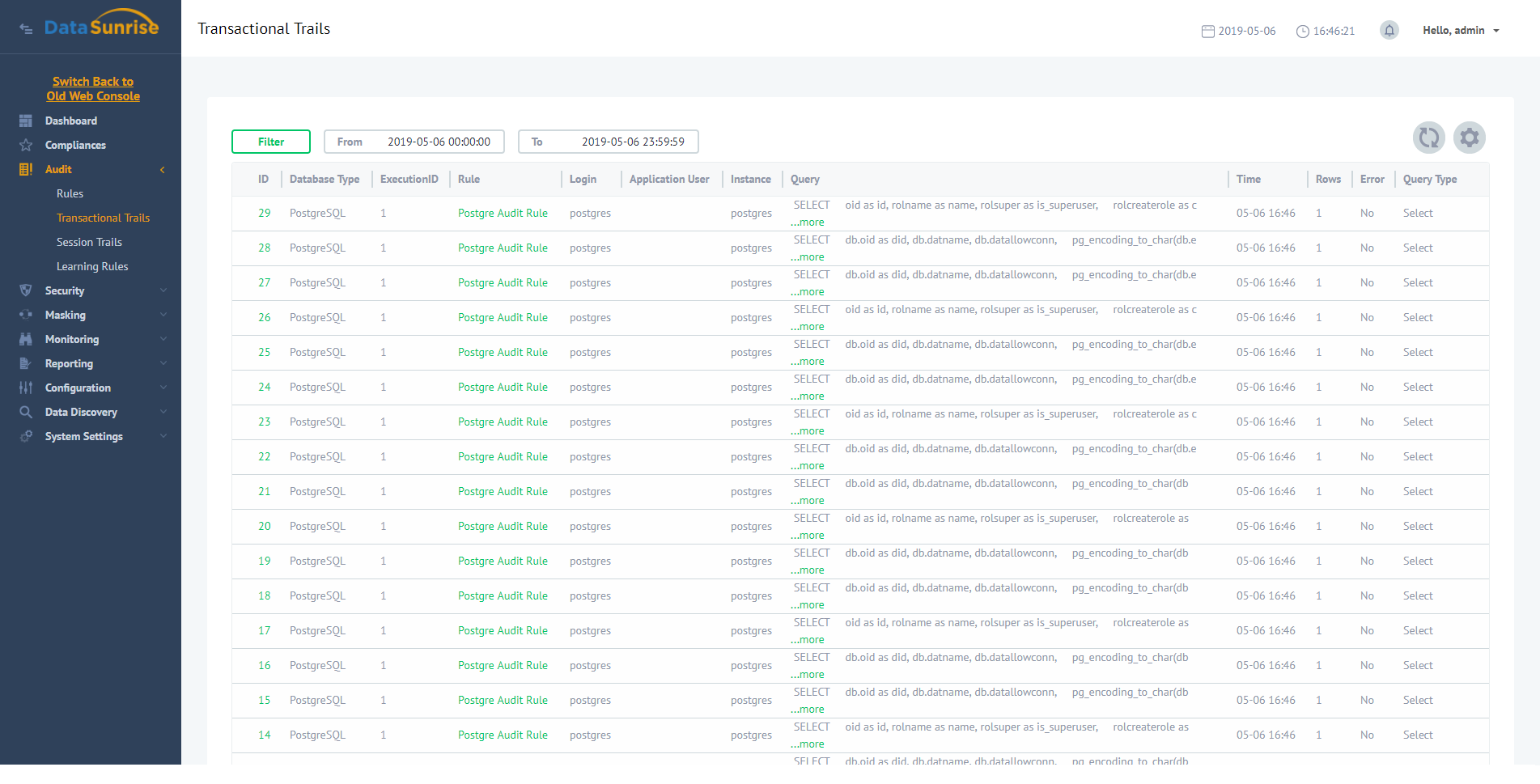

Surveillance en temps réel avec DataSunrise

La suite DataSunrise Security offre une inspection approfondie des paquets sur plusieurs plateformes de bases de données. Son moteur de surveillance d’activité capture les schémas comportementaux des utilisateurs. Les journaux d’audit s’exportent vers les systèmes SIEM via Syslog pour une corrélation et des alertes en temps réel.

Astuce : Associez la surveillance d’activité des bases à une journalisation d’audit avancée pour réduire les temps de détection et renforcer la posture de conformité dans les environnements hybrides.

Au-delà de la détection des violations, les journaux d’audit aident à déterminer l’étendue d’un incident. Les schémas de requêtes inhabituels, les pics d’accès ou les abus de privilèges sont signalés et tracés. Le module Database Audit utilise la reconnaissance de motifs pour identifier les anomalies et les classer pour analyse détaillée.

Conformité Réglementaire par la journalisation d’audit

Conformité SOX via la gestion d’audit

La loi Sarbanes-Oxley exige un audit précis des accès aux données et des changements de privilèges dans les systèmes financiers. DataSunrise répond à ces besoins en capturant :

- 1.1 Les événements liés aux utilisateurs privilégiés et tentatives d’accès non autorisées

- 1.2 Les escalades de rôle et modifications des niveaux d’accès

- 1.3 Les tentatives d’authentification échouées et refus d’accès

Le module Événements Système journalise les tentatives d’authentification et les modifications de configuration. Il aide à identifier l’usage non autorisé des privilèges et les erreurs de configuration système.

- 1.4 Modifications du schéma de base et définitions des données

- 1.5 Tentatives non autorisées d’accès aux données financières protégées

Chaque entrée d’audit inclut les détails de la session et les instructions SQL exécutées. Elle capture les adresses IP, identifiants utilisateurs et tables affectées. Cela permet aux équipes de conformité de suivre les changements avec une précision exceptionnelle.

Journalisation et conformité PCI DSS

Le standard PCI DSS demande une journalisation continue pour les systèmes traitant les données de carte bancaire. DataSunrise facilite la conformité grâce à des règles personnalisables et un stockage sécurisé des logs.

- 10.1 Associer chaque opération de base de données à des utilisateurs authentifiés

Les sessions sont surveillées depuis la connexion jusqu’à la déconnexion. Toutes les requêtes et objets consultés sont enregistrés de manière exhaustive.

- 10.2 Enregistrer automatiquement l’accès aux tables et champs sensibles

- 10.3 Attacher les horodatages, noms d’utilisateur, IP source, et statuts de résultat

Les journaux d’audit DataSunrise sont conformes aux formats PCI. Ils s’exportent en CSV et PDF. Une découverte optionnelle des données ajoute une classification pour les numéros de carte et informations personnelles (PII).

- 10.5 Assurer un stockage sécurisé et une protection contre la falsification des logs

Les logs sont écrits dans des bases PostgreSQL, MySQL ou SQLite. Ils peuvent être externalisés vers des serveurs externes ou outils SIEM pour sauvegarde et rétention.

- 10.6 Surveiller en permanence les activités suspectes dans les enregistrements d’audit

Chaque règle de sécurité peut déclencher des alertes en temps réel. Cela offre aux équipes de sécurité la possibilité d’intervenir avant tout dommage.

Note importante : D’autres sous-clauses PCI peuvent nécessiter des configurations spécifiques propres à chaque organisation au-delà de cette vue d’ensemble.

| Événement d’audit | ID ATT&CK | Logique de détection |

|---|---|---|

| SELECT massif sur PII | T1030 | affected_rows > 10 000 |

| Modification du schéma hors fenêtre de changement | T1070.006 | ddl_change & !business_hours |

| Connexion compte dormant | T1078 | last_seen > 90 jours |

Résumé de l’audit natif (SQL Server & MySQL)

Si vous utilisez encore uniquement les outils natifs, voici des extraits minimaux prêts pour la production permettant de capturer l’historique d’activité des bases sans outil tiers.

SQL Server : Audit vers fichier + lecture rapide

-- Créer un audit serveur écrivant sur disque

CREATE SERVER AUDIT Audit_File

TO FILE (FILEPATH = 'C:\SQLAudits\', MAXSIZE = 1 GB, MAX_ROLLOVER_FILES = 20)

WITH (QUEUE_DELAY = 1000, ON_FAILURE = CONTINUE);

ALTER SERVER AUDIT Audit_File WITH (STATE = ON);

-- Tracer SELECT/WRITE sur une BD critique (remplacez MyDB)

CREATE DATABASE AUDIT SPECIFICATION DbSpec_MyDB

FOR SERVER AUDIT Audit_File

ADD (SELECT, INSERT, UPDATE, DELETE ON DATABASE::MyDB BY PUBLIC),

ADD (SCHEMA_OBJECT_CHANGE_GROUP)

WITH (STATE = ON);

-- Lire la dernière heure d’événements

SELECT event_time, server_principal_name, database_name, statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

WHERE event_time > DATEADD(HOUR, -1, GETDATE())

ORDER BY event_time DESC;MySQL 8 : Audit Entreprise (JSON)

-- Activer le plugin audit (chemins variables selon la distro)

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

-- Format JSON ; journaliser tout mais scopez en prod

SET PERSIST audit_log_format = JSON;

SET PERSIST audit_log_policy = ALL;

-- Optionnel : contrôle rotation & taille

SET PERSIST audit_log_rotate_on_size = 104857600; -- 100 MB

SET PERSIST audit_log_file = 'audit.log';

-- Exemple : vérifier le statut du plugin

SHOW PLUGINS LIKE 'audit%';L’audit natif fonctionne — mais chaque moteur a ses propres réglages, formats de fichiers et zones d’ombre. La corrélation devient un travail à plein temps.

Stockage d’audit infalsifiable (chaîne de hachage PostgreSQL)

La conformité apprécie l’immutabilité. Ce modèle écrit une chaîne de hachage sur vos événements d’audit afin que toute falsification soit évidente. Associez-le au stockage WORM (ex. : verrouillage d’objet S3) pour une approche robuste.

-- Pré-requis : pgcrypto

CREATE EXTENSION IF NOT EXISTS pgcrypto;

-- Table d’audit append-only

CREATE TABLE audit_events (

id BIGSERIAL PRIMARY KEY,

event_time TIMESTAMPTZ NOT NULL DEFAULT now(),

actor TEXT NOT NULL,

action TEXT NOT NULL,

object TEXT,

ip INET,

payload JSONB,

prev_hash BYTEA, -- hachage ligne précédente

row_hash BYTEA -- hachage ligne actuelle

);

-- Interdire modifications/suppressions

ALTER TABLE audit_events

ALTER COLUMN actor SET NOT NULL,

ALTER COLUMN action SET NOT NULL;

REVOKE UPDATE, DELETE ON audit_events FROM PUBLIC;

-- Wrapper insert calculant la chaîne de hachage

CREATE OR REPLACE FUNCTION audit_events_append()

RETURNS TRIGGER AS $$

DECLARE

v_prev BYTEA;

BEGIN

SELECT row_hash INTO v_prev

FROM audit_events

ORDER BY id DESC

LIMIT 1;

NEW.prev_hash := v_prev;

NEW.row_hash := digest(

coalesce(NEW.actor,'') || '|' ||

coalesce(NEW.action,'') || '|' ||

coalesce(NEW.object,'') || '|' ||

coalesce(NEW.ip::text,'') || '|' ||

coalesce(NEW.payload::text,'') || '|' ||

coalesce(NEW.event_time::text,'') || '|' ||

encode(coalesce(NEW.prev_hash, '\\x'), 'hex'),

'sha256');

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trg_audit_chain

BEFORE INSERT ON audit_events

FOR EACH ROW EXECUTE FUNCTION audit_events_append();

-- Requête de vérification : détecte ruptures dans la chaîne

WITH ordered AS (

SELECT id, row_hash, prev_hash,

lag(row_hash) OVER (ORDER BY id) AS expected_prev

FROM audit_events

)

SELECT *

FROM ordered

WHERE prev_hash IS DISTINCT FROM expected_prev;Le jeu de résultats doit être vide. Toute ligne retournée indique une falsification ou une chaîne rompue.

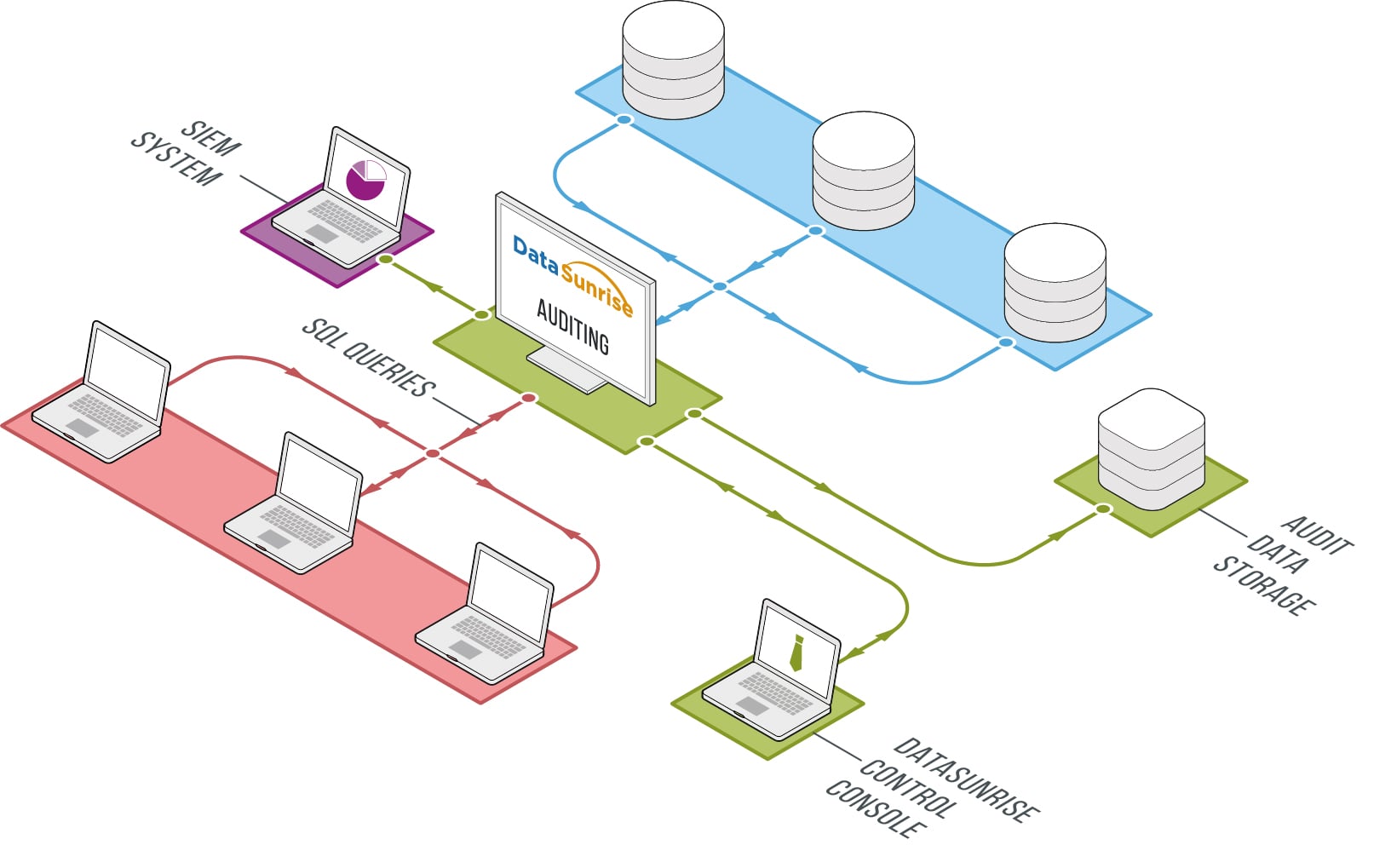

Composants clés d’une architecture moderne d’audit des données

Pour mettre en œuvre des stratégies d’audit de bases de données efficaces, les équipes doivent concevoir des architectures sécurisées et évolutives supportant la surveillance en temps réel, la journalisation structurée et les rapports automatisés de conformité. Voici les composants essentiels des systèmes d’audit performants :

- Couche de capture d’audit : Intercepte les requêtes SQL, modifications de définitions de données et connexions utilisateur sans impacter la performance applicative. Des outils comme DataSunrise agissent comme des proxys transparents sur Oracle, PostgreSQL, MySQL, etc.

- Moteur de normalisation des logs : Convertit les événements bruts d’audit en schéma structuré avec métadonnées cohérentes — nom utilisateur, IP, horodatage, ID de session, objet accédé — indépendamment du moteur de base de données.

- Stockage sécurisé d’audit : Conserve les logs dans des formats infalsifiables et immuables. Options : tables PostgreSQL append-only, buckets S3 externes, ou intégrations durcies SIEM.

- Alerte et corrélation : Détecte les anomalies via règles ou modèles d’apprentissage automatique. Par exemple, des accès répétés à des PII par des comptes dormants déclenchent des escalades.

- Couche de reporting et preuves : Produit des rapports prêts à l’audit en PDF, CSV ou JSON personnalisé. Prend en charge les audits réglementaires pour SOX, GDPR, HIPAA, et PCI DSS.

Ces éléments permettent de détecter précocement les violations, d’appliquer le principe du moindre privilège et de produire des journaux défendables lors des enquêtes. Une architecture moderne d’audit ne se contente pas d’enregistrer : elle répond, corrèle et prouve la conformité.

Exigences d’audit des données au regard des réglementations

La journalisation d’audit est une pierre angulaire de la conformité moderne. Chaque cadre réglementaire insiste sur la traçabilité et la responsabilité selon des modalités légèrement différentes. Mapper vos pratiques d’audit des données à ces cadres garantit la préparation aux contrôles externes et réduit les risques de non-conformité :

| Cadre | Attentes d’audit | Comment DataSunrise aide |

|---|---|---|

| RGPD | Journaliser l’accès aux données personnelles, prouver la base légale du traitement, détecter rapidement les usages abusifs. | Politiques d’audit granulaires pour les PII avec rapports automatisés pour les régulateurs. |

| HIPAA | Conserver des pistes complètes des accès, modifications et tentatives de divulgation des PHI. | Journalisation centralisée, infalsifiable, avec étiquetage PHI et contrôles d’intégrité. |

| PCI DSS | Suivre l’utilisation des données de carte, les échecs de connexion et les requêtes suspectes. | Surveillance en temps réel avec alertes basées sur règles pour les données de paiement sensibles. |

| SOX | Garantir la responsabilité des modifications des enregistrements financiers et actions des utilisateurs privilégiés. | Pistes détaillées des modifications de schéma et escalades d’accès avec exports prêts pour audit. |

En alignant les journaux d’audit avec les cadres réglementaires, DataSunrise Database Audit transforme les traces brutes en preuves de conformité, réduisant la préparation manuelle et améliorant la posture de sécurité.

Mesurer l’efficacité de l’audit des données

- MTTD : Détecter une activité suspecte en moins de 5 minutes

- Couverture : ≥95 % des objets sensibles surveillés en continu

- Taux de faux positifs : <1 % grâce à des règles affinées et du tagging

- Préparation à la conformité : preuves d’audit disponibles à la demande

- Efficacité du stockage : rotation et compression des logs économisent 40–60 % d’espace

Cas d’usage dans l’industrie

Un audit des données efficace soutient :

- Finance : Traçabilité des abus de privilège et fraudes internes

- Santé : Preuve de responsabilité d’accès aux PHI pour HIPAA

- SaaS : Fourniture de preuves d’audit aux clients pour confiance et conformité

- Gouvernement : Renforcement du contrôle et de la transparence

FAQ sur l’audit des données

Qu’est-ce que l’audit des données ?

L’audit des données est la collecte systématique et la revue des événements de base de données — requêtes, connexions, changements de privilèges et mises à jour du schéma — pour établir la responsabilité, soutenir les enquêtes et démontrer la conformité.

En quoi l’audit des bases de données diffère-t-il du DLP traditionnel ?

Le DLP traditionnel inspecte les fichiers et le trafic réseau. L’audit des bases observe l’activité SQL directement au niveau des données, liant les actions aux identités authentifiées et aux objets spécifiques, ce qui améliore la traçabilité et la qualité des preuves.

Quelles réglementations s’appuient sur les preuves d’audit des bases de données ?

Des cadres réglementaires tels que SOX, RGPD, HIPAA et PCI DSS exigent ou recommandent fortement la journalisation d’audit pour établir la transparence d’accès et l’efficacité des contrôles.

Comment limiter l’impact sur les performances ?

- Priorisez les schémas sensibles et actions à haut risque.

- Diffusez les événements vers le SIEM ou un proxy pour décharger le traitement.

- Appliquez des politiques de rotation, compression et rétention.

- Révisez régulièrement le bruit et affinez les règles.

Quels indicateurs montrent l’efficacité d’un programme d’audit ?

- Couverture des objets sensibles surveillés.

- Durée moyenne de détection (MTTD) et de réponse (MTTR).

- Précision des alertes (rapport vrais positifs/faux positifs).

- Taux de vérification de l’intégrité des logs.

- Croissance du stockage par rapport aux objectifs de rétention.

Quand doit-on dépasser les outils natifs ?

L’échelle multi-bases, la normalisation cross-plateforme, l’alerte en temps réel et les rapports de conformité nécessitent généralement une plateforme centralisée plutôt qu’une simple journalisation native. Voir DataSunrise Database Audit et Activity Monitoring.

L’avenir de l’audit des données

À mesure que les menaces évoluent et que les standards de conformité se durcissent, l’audit des données dépasse la simple collecte de logs. Les tendances émergentes incluent :

- Détection d’anomalies assistée par IA : Des modèles d’apprentissage automatique mettent en lumière des écarts dans l’activité SQL que les analystes humains pourraient manquer.

- Application du Zero-Trust : Chaque requête est vérifiée selon des politiques contextuelles, réduisant la dépendance à la sécurité périmétrique.

- Enregistrements d’audit immuables : La blockchain et le stockage en chaîne de hachage fournissent des preuves infalsifiables pour les régulateurs.

- Intégration cloud-native : Des pipelines directs vers SIEM, SOAR et CSPM pour des opérations de sécurité unifiées.

Les organisations qui adoptent ces stratégies passent d’un enregistrement réactif à une défense proactive, assurant que les pratiques d’audit des données restent conformes et résilientes.

Conclusion : Améliorer la maturité de l’audit et de la gouvernance des données

DataSunrise combine automatisation intelligente, surveillance continue d’activité et journalisation d’audit orientée conformité pour rendre l’audit des bases non seulement plus efficace mais aussi plus significatif. En réduisant la charge manuelle des équipes de sécurité et conformité, il garantit que chaque requête, modification et accès est enregistré avec une précision et une contextualisation inégalées. Cette visibilité persistante permet aux organisations de détecter rapidement les anomalies, de faire appliquer les politiques de gouvernance et de rester alignées sur les évolutions des mandats de confidentialité et protection des données. Ainsi, les entreprises disposent d’un cadre de sécurité à la fois transparent et adaptable, capable de répondre à la complexité opérationnelle actuelle et aux défis réglementaires futurs.

Conçu pour l’évolutivité et l’interopérabilité, DataSunrise s’intègre aisément aux technologies de bases de données leaders telles qu’Oracle, Microsoft SQL Server, Amazon Redshift, PostgreSQL et MySQL. Il supporte à la fois les déploiements sur site et cloud-native, faisant de lui une solution optimale pour les écosystèmes hybrides et multi-cloud. Les organisations peuvent explorer la plateforme dans des environnements de test locaux ou la déployer instantanément via le AWS Marketplace et le Microsoft Azure Marketplace. Cette flexibilité permet une adoption sans interruption des infrastructures ou workflows de conformité existants.

En fournissant un cadre d’audit automatisé et conscient des politiques, DataSunrise aide les entreprises à atteindre une conformité continue, une réponse rapide aux incidents et une responsabilité vérifiable. Il transforme la journalisation courante en insights stratégiques, donnant aux équipes le pouvoir d’anticiper les risques plutôt que de simplement y réagir. À mesure que les exigences réglementaires deviennent plus complexes et que les volumes de données explosent, DataSunrise garantit que la visibilité, le contrôle et la confiance restent au cœur de chaque décision pilotée par les données. En fin de compte, il renforce la base d’une résilience durable, d’une confiance réglementaire et d’une excellence continue en sécurité de l’information.