GraphQL, APIs Modernes, Systèmes Hérités – Protection des Données à Travers Chaque Niveau d’Abstraction

Introduction

Vous avez sûrement déjà entendu cet argument : « Nous avons besoin d’une sécurité de base de données qui fonctionne avec GraphQL ! » En effet, GraphQL est très moderne, flexible et apprécié des équipes de développement. Mais voici ce que beaucoup de fournisseurs oublient parfois de vous dire – si votre sécurité de base de données ne fonctionne qu’avec certains langages de requête ou frameworks spécifiques, vous vous y prenez mal.

Sécurité Moderne des API avec un Exemple GraphQL

Commençons par un exemple GraphQL pour voir ce qui se passe vraiment sous le capot :

# Exemple de requête GraphQL

query GetUserOrders {

user(id: "12345") {

name

email

orders(limit: 10) {

id

total

items {

name

price

}

}

}

}

Ça semble moderne et propre, n’est-ce pas ? Mais voici ce qui arrive réellement dans votre base de données :

-- Ce que la base de données voit en réalité

SELECT u.name, u.email, u.id

FROM users u

WHERE u.id = '12345';

SELECT o.id, o.total

FROM orders o

WHERE o.user_id = '12345'

LIMIT 10;

SELECT i.name, i.price

FROM order_items oi

JOIN items i ON oi.item_id = i.id

WHERE oi.order_id IN ('67890', '67891', '67892'...);

La vérité : GraphQL n’est qu’un des moyens de générer des requêtes SQL. C’est pourquoi les outils de sécurité qui surveillent au niveau SQL peuvent protéger les applications GraphQL sans même nécessiter de fonctionnalités spécifiques à GraphQL.

Considérations de Sécurité pour GraphQL

GraphQL apporte de véritables avantages aux flux de travail de développement modernes. Les requêtes flexibles réduisent le surchargement en permettant aux clients de demander exactement les données dont ils ont besoin. Le typage strict facilite le développement en fournissant des contrats clairs entre les systèmes frontend et backend. Un point d’entrée unique simplifie la gestion des API en consolidant plusieurs sources de données via une interface unifiée.

Cependant, cette flexibilité introduit des défis de sécurité uniques. Contrairement aux API REST traditionnelles, où chaque point d’accès est étroitement lié à une fonction métier prédéfinie, GraphQL expose son point d’entrée unique capable de récupérer des structures de données complexes et profondément imbriquées. Cela rend plus difficile l’application de politiques de contrôle d’accès, particulièrement au niveau des champs, où des informations sensibles pourraient être exposées par inadvertance.

De plus, beaucoup d’implémentations GraphQL traduisent dynamiquement les requêtes clients en instructions SQL. Si cette couche de traduction manque de validation adéquate, elle peut devenir un vecteur de vulnérabilités par injection. Bien qu’une injection SQL traditionnelle semble moins probable via une interface GraphQL structurée, des résolveurs mal sécurisés ou des constructeurs de requêtes dynamiques dans la logique applicative peuvent toujours introduire un risque significatif.

Comme ces risques contournent souvent les contrôles de sécurité au niveau API, la protection des données doit avoir lieu au niveau SQL où résident réellement les informations sensibles. C’est pourquoi, une fois que votre résolveur GraphQL génère une requête SQL efficace et bien structurée, votre surveillance d’activité au niveau base de données devrait automatiquement :

🔹 Consigner correctement l’accès

🔹 Vérifier l’exposition des données sensibles

🔹 Valider selon les politiques de sécurité

🔹 Surveiller les comportements inhabituels

Une Approche Pratique de la Sécurité des Bases de Données

Voici ce qui devient clair lorsque l’on examine réellement comment fonctionnent différentes technologies :

Une excellente sécurité des données opère au niveau du protocole de base de données, pas au niveau de l’application.

Que vos requêtes de données proviennent de :

🔹 Résolveurs GraphQL

🔹 Points d’accès API REST

🔹 Services hérités SOAP

🔹 Scripts analytiques Python

🔹 Outils temporaires d’export de données

🔹 Connexions Excel

🔹 Ou toute autre application qui communique avec votre base de données

Ils se traduisent tous finalement en requêtes SQL – ce qui signifie que la sécurité au niveau base de données peut protéger tous ces accès avec une approche unique et cohérente.

Exemples Concrets : GraphQL et Autres

La Stack Moderne

// Résolveur GraphQL utilisant Prisma ORM

const resolvers = {

Query: {

user: async (parent, args, context) => {

return await context.prisma.user.findUnique({

where: { id: args.id },

include: { orders: true }

});

}

}

};

Le Classique d’Entreprise

// Spring Boot traditionnel + JPA

@RestController

public class UserController {

@GetMapping("/api/users/{id}")

public User getUser(@PathVariable String id) {

return userRepository.findUserWithOrders(id);

}

}

@Query("SELECT u FROM User u LEFT JOIN FETCH u.orders WHERE u.id = :id")

User findUserWithOrders(@Param("id") String id);

L’Accès Direct à la Base de Données

# Script Python avec connexion directe à la base de données

import psycopg2

conn = psycopg2.connect("postgresql://...")

cursor = conn.cursor()

cursor.execute("""

SELECT u.id, u.name, u.email, o.id as order_id, o.total

FROM users u

LEFT JOIN orders o ON u.id = o.user_id

WHERE u.id = %s

""", (user_id,))

L’Application Héritée

' Application entreprise VB.NET

Dim connectionString As String = ConfigurationManager.ConnectionStrings("DB").ConnectionString

Using connection As New SqlConnection(connectionString)

Dim sql As String = "SELECT u.id, u.name, u.email, o.id as order_id, o.total " & _

"FROM users u LEFT JOIN orders o ON u.id = o.user_id " & _

"WHERE u.id = @userId"

Dim command As New SqlCommand(sql, connection)

command.Parameters.AddWithValue("@userId", userId)

connection.Open()

Dim reader As SqlDataReader = command.ExecuteReader()

End Using

Si l’on retire toutes les couches d’abstraction pour voir ce qui se passe en dessous, il s’avère que tous génèrent en fait la même requête SQL exacte qui atteint votre base de données. Votre outil de sécurité doit détecter les accès aux données sensibles, les schémas de requêtes suspects et les attaques potentielles par injection quelle que soit la couche d’abstraction qui les a générés.

Voici pourquoi :

Chacun de ces exemples (GraphQL + Prisma, Spring Boot + JPA, Python brut avec psycopg2) produit et exécute finalement une requête SQL qui atteint le même moteur de base de données. Le moteur de base de données (par exemple PostgreSQL, MySQL) ne se soucie pas que la requête provienne d’un résolveur GraphQL, d’un contrôleur Java utilisant JPA ou d’un script Python brut.

Il ne voit qu’une déclaration SQL telle que :

SELECT u.id, u.name, u.email, o.id AS order_id, o.total

FROM users u

LEFT JOIN orders o ON u.id = o.user_id

WHERE u.id = '123';

Exceptions :

- Les ORM peuvent optimiser ou structurer le SQL différemment. Par exemple, Prisma peut diviser une requête en plusieurs voyages aller-retour (N+1), ou JPA peut utiliser

JOIN FETCH. Mais l’objectif sémantique reste identique. - Le journal d’activité au niveau application uniquement pourrait manquer les accès de bas niveau (par exemple, une personne utilisant psql ou DataGrip). C’est pourquoi la surveillance doit s’effectuer au niveau DB.

- Les requêtes préparées ou variables liées peuvent masquer les valeurs des paramètres dans les journaux à moins d’être décodées.

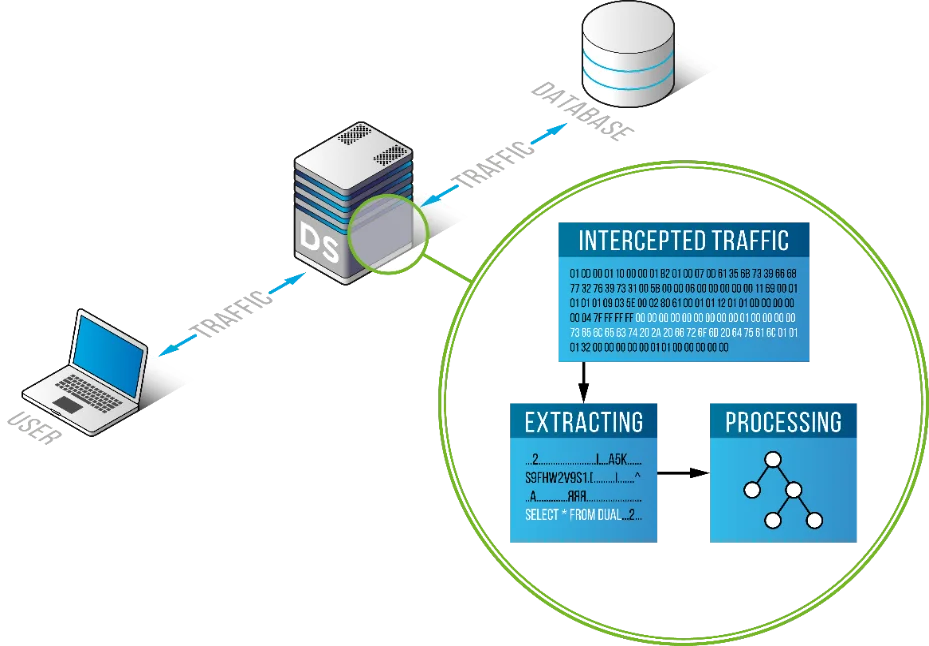

Implications pour les Outils de Sécurité

C’est exactement pourquoi le Monitoring d’Activité des Bases de Données (DAM) ou les outils de pistes d’audit (comme les journaux natifs d’audit ou DataSunrise) doivent fonctionner quel que soit le niveau d’abstraction. Ils opèrent au niveau SQL donc, tant que votre outil de surveillance a la visibilité sur la requête SQL finale, il peut :

🔹 Détecter l’accès aux données personnelles ou sensibles

🔹 Analyser les anomalies

🔹 Signaler les tentatives d’injection SQL

🔹 Appliquer des règles de masquage ou d’alerte

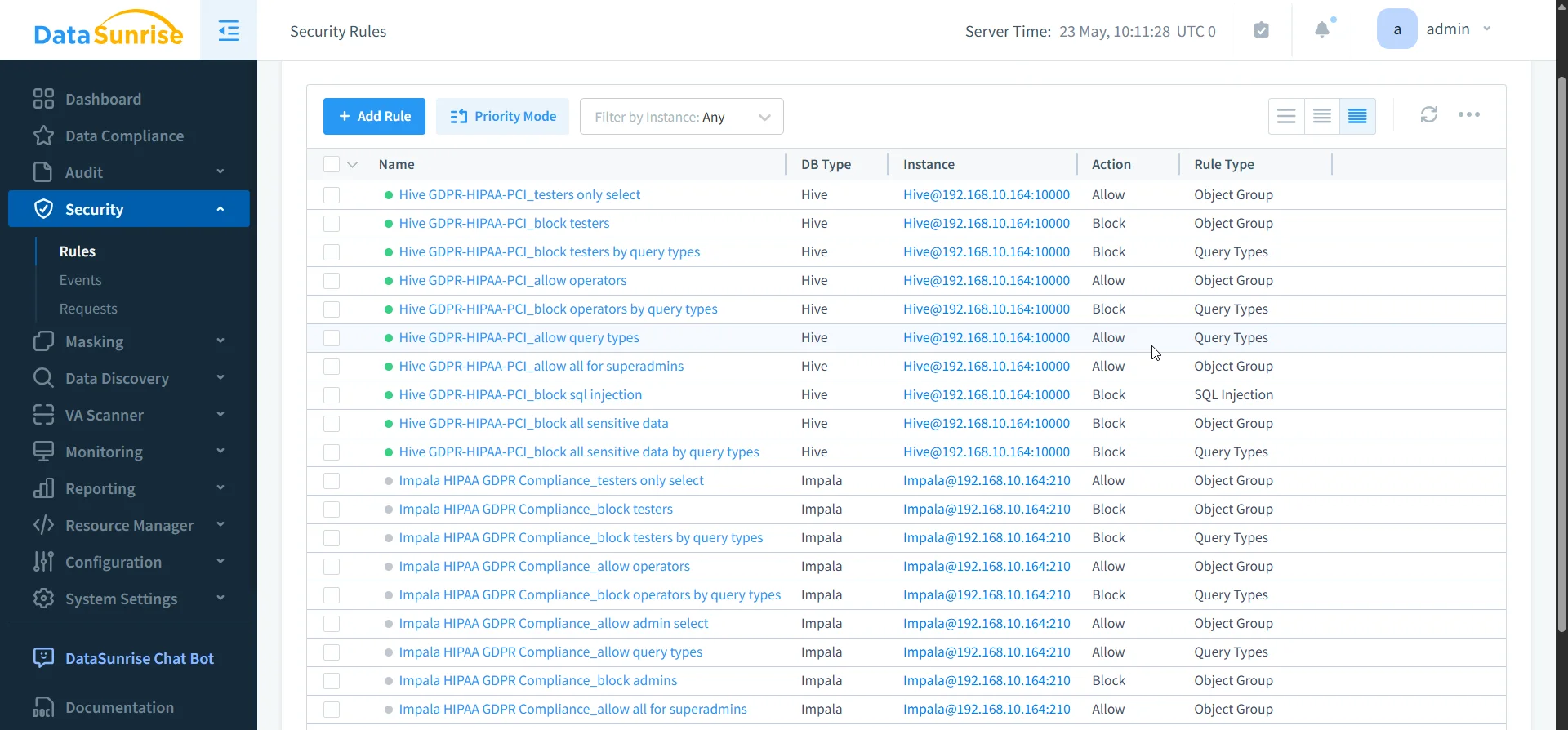

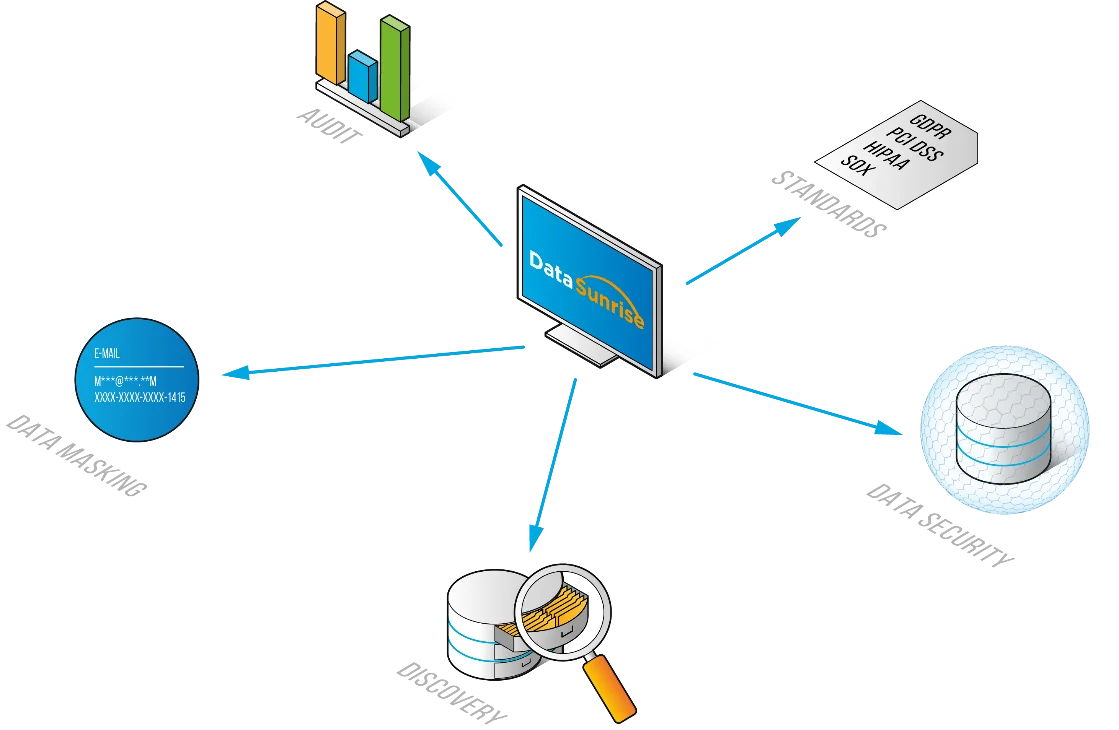

L’Avantage DataSunrise : Indépendant de la Technologie par Conception

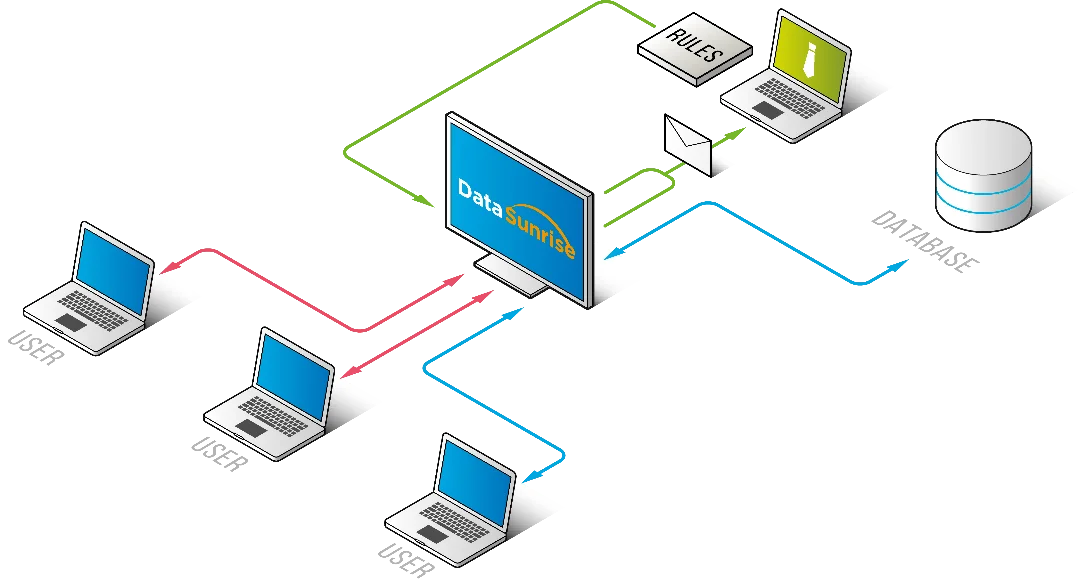

DataSunrise fonctionne comme un proxy intelligent entre vos applications et bases de données, ce qui signifie :

✅ Surveillance Universelle : Que votre requête provienne d’un résolveur GraphQL, d’une API REST, d’un système COBOL hérité ou d’un script Python écrit à la va-vite, DataSunrise voit et sécurise tout au niveau SQL.

✅ Aucun Changement dans les Applications : Vos développeurs peuvent continuer d’utiliser leurs frameworks préférés – GraphQL, REST, ORM, SQL brut – sans aucune modification. DataSunrise gère la sécurité, l’audit et la conformité en toute transparence.

✅ Visibilité Complète : Obtenez des pistes d’audit complètes et une surveillance en temps réel sur l’ensemble de votre écosystème d’accès aux données. Aucun angle mort, quelle que soit l’évolution de vos applications.

✅ Performance Évolutive : Conçu pour gérer un trafic de niveau entreprise sans devenir un goulot d’étranglement, que vous traitiez des requêtes GraphQL ou des opérations de données en masse.

Pourquoi DataSunrise est Conçu pour le Monde Réel

C’est là où beaucoup de fournisseurs de sécurité de bases de données se trompent : ils poursuivent les technologies individuelles au lieu de comprendre la vérité fondamentale sur l’accès aux données. DataSunrise a été conçu dès le départ pour fonctionner au niveau du protocole de base de données, ce qui signifie que peu importe la nouvelle technologie sophistiquée que les développeurs découvriront cette semaine sur Hacker News — tant qu’elle effectue des appels à une base de données, une bonne solution de sécurité surveillera et consignera tout de la même manière.

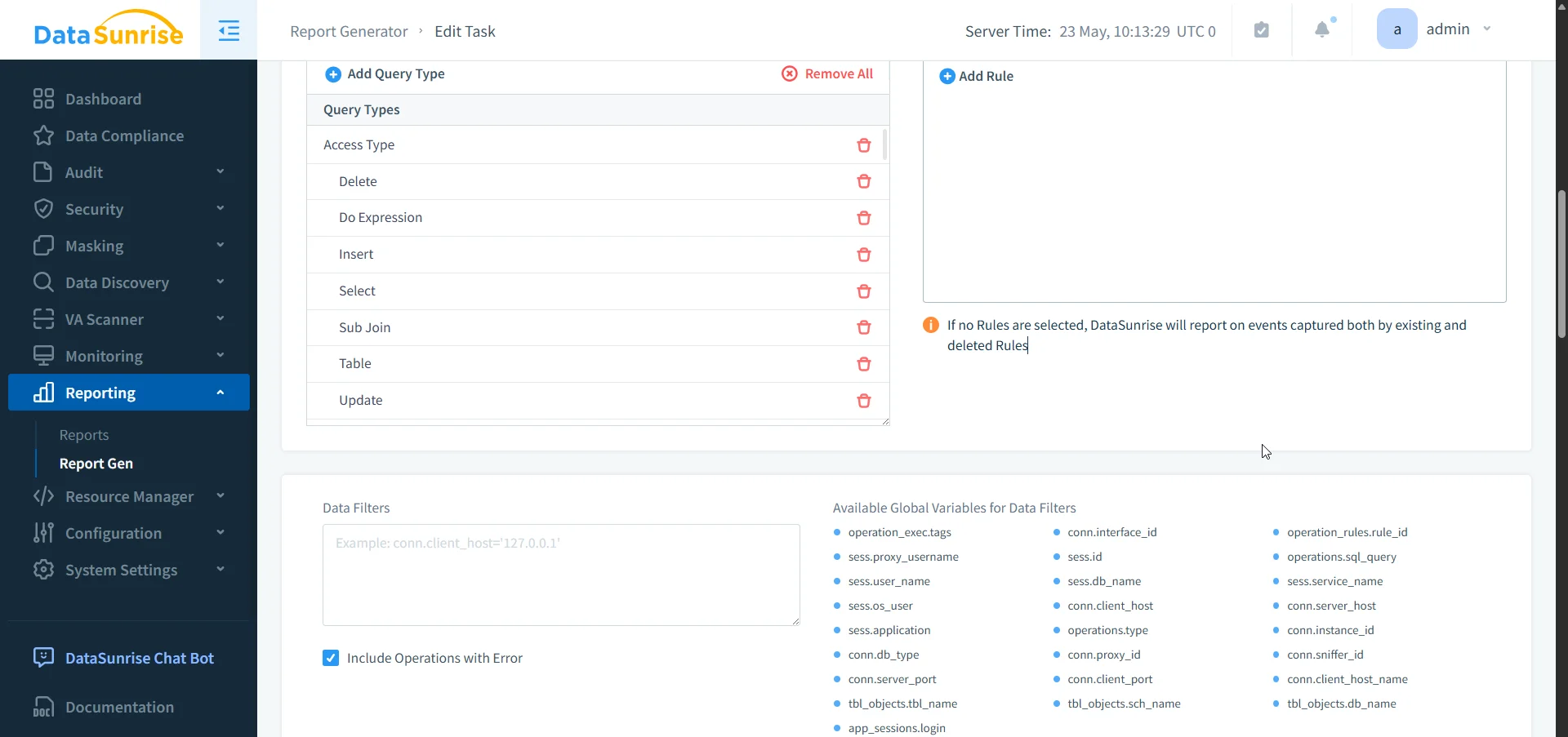

Déploiements Réels DataSunrise

Scénario 1 : L’Entreprise Moderne à Microservices

Frontend (GraphQL) ──┐

User Service (REST) ──┤

Analytics (Python) ──┤ ──→ [DataSunrise] ──→ [Base de données Production]

Legacy ERP (SOAP) ──┤

Data Warehouse ──┘

DataSunrise offre une sécurité unifiée et un audit couvrant tous ces modes d’accès différents, avec des politiques qui fonctionnent indépendamment de la couche applicative.

Scénario 2 : La Réalité d’Entreprise

APIs GraphQL ──┐

Applications Héritées ──┤

Systèmes Tiers ──┤ ──→ [Instance(s) DataSunrise] ──→ [Base(s) de données Entreprise]

Outils Data Science ──┤

Outils BI/Analytics ──┘

DataSunrise gère tout cela avec des politiques de sécurité cohérentes, un audit complet et une détection des menaces en temps réel.

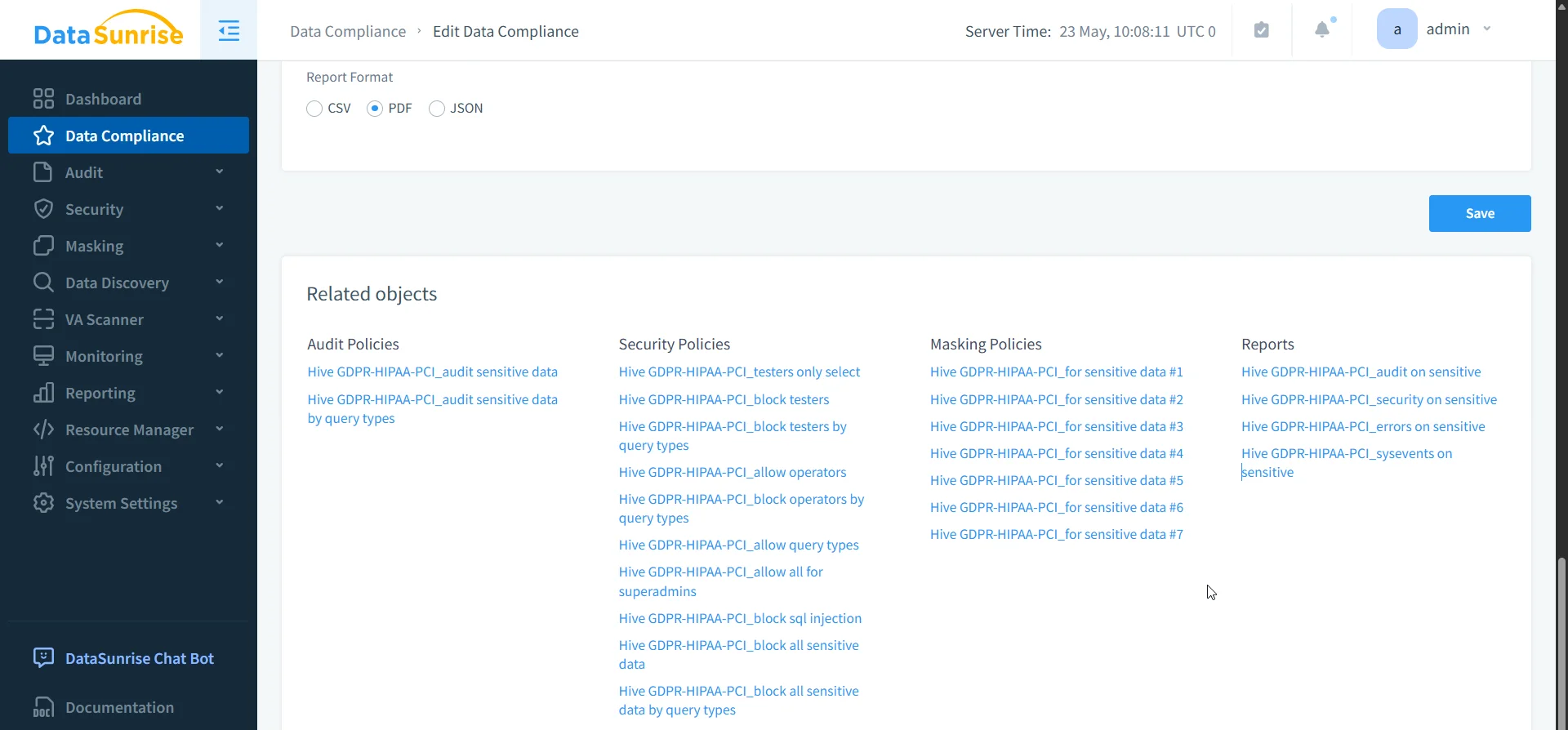

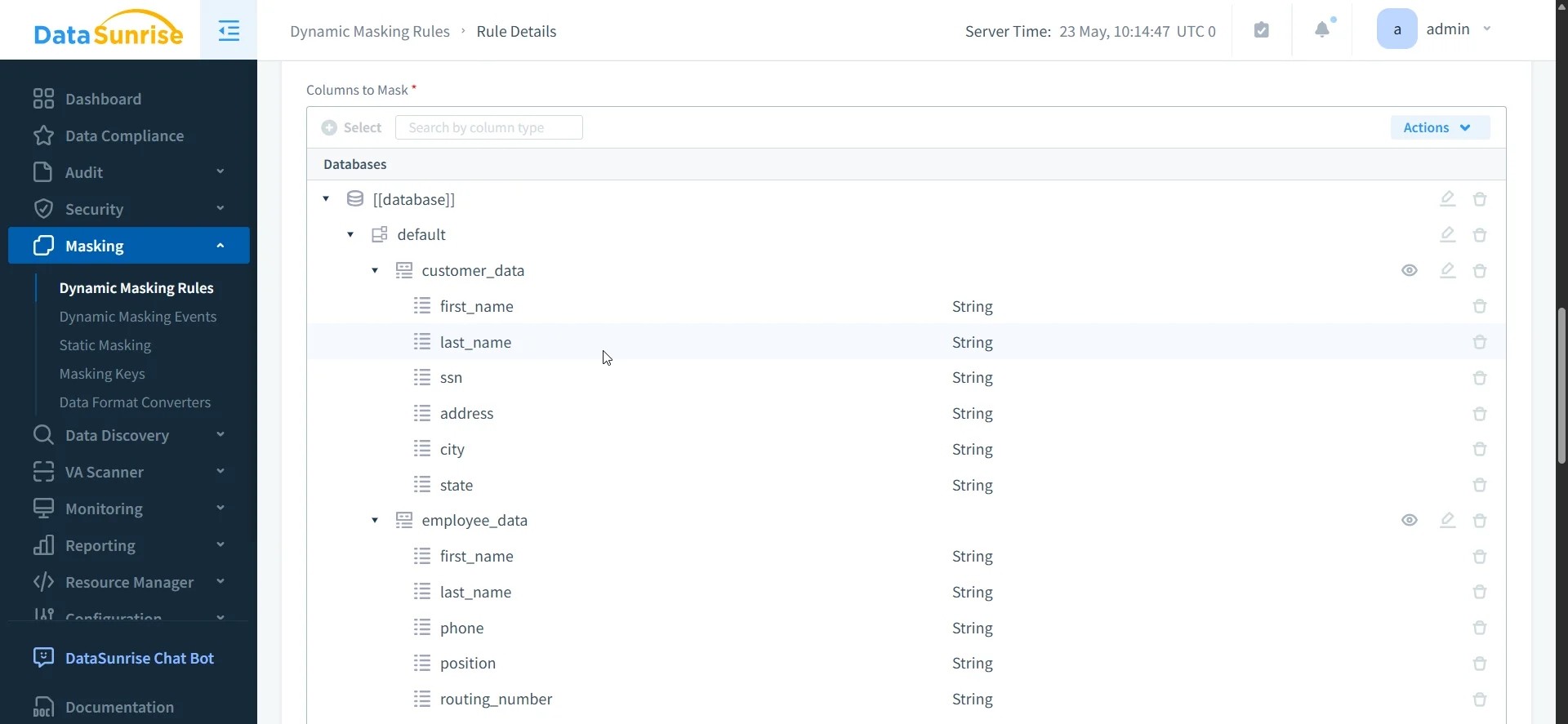

Ce qui Rend DataSunrise Différent

Contrairement aux solutions ponctuelles nécessitant des outils séparés pour chaque technologie, DataSunrise offre :

Gestion Unifiée des Politiques : créez vos règles de sécurité une fois, appliquez-les universellement. Que quelqu’un tente d’accéder aux données sensibles via GraphQL ou SQL direct, les mêmes politiques protègent vos données.

Audit de Niveau Entreprise : rapports de conformité complets couvrant toutes les méthodes d’accès aux données. Obtenez des pistes d’audit complètes et une surveillance en temps réel sur l’ensemble de votre écosystème d’accès aux données. Aucun angle mort, quelle que soit l’évolution de vos applications.

Protection Active : pas seulement du journal de bord – prévention active des menaces qui fonctionne sur toutes vos architectures applicatives. Les requêtes malveillantes peuvent être bloquées qu’elles proviennent d’APIs modernes ou de systèmes hérités.

Masquage Dynamique des Données : protection des données fonctionnant à travers toutes vos couches applicatives. Les données sensibles peuvent être masquées en temps réel qu’elles soient accédées via des APIs modernes ou des systèmes hérités.

Le Modèle de Déploiement DataSunrise

L’architecture proxy de DataSunrise signifie qu’il s’intègre parfaitement à n’importe quel environnement :

[Toute Application] ──→ [Proxy DataSunrise] ──→ [Toute Base de Données]

│

├── Politiques de Sécurité

├── Journalisation d’Audit

├── Masquage des Données

├── Détection des Menaces

└── Rapports de Conformité

Cette approche le rend non perturbant et opérationnellement simple, car aucun changement de code applicatif n’est nécessaire et l’impact sur l’infrastructure est minimal. De plus, elle offre plusieurs avantages critiques :

🔹 Indépendant de la Base de Données : Fonctionne avec PostgreSQL, MySQL, Oracle, SQL Server, et plus encore

🔹 Indépendant du Framework – Du GraphQL au COBOL : supporte toute technologie applicative qui parle SQL

🔹 Indépendant du Secteur – De la santé à la fintech, du commerce de détail au gouvernement

🔹 Indépendant du Fournisseur – AWS, Azure, sur site ou environnements hybrides

Résultat : une protection complète des données qui s’adapte à votre entreprise, et non l’inverse.

En plus, DataSunrise peut être déployé dans divers modes de déploiement incluant les modes traqueur et renifleur, offrant aux organisations encore plus de flexibilité pour correspondre précisément à leurs besoins de sécurité spécifiques et aux contraintes architecturales réseau.

En Résumé : Une Sécurité Indépendante de la Technologie

DataSunrise s’intègre sans accroc aux environnements propulsés par GraphQL en sécurisant la couche d’accès base de données où toutes les requêtes GraphQL finissent par arriver. Alors que les serveurs GraphQL restent responsables de leur conception de schéma, des règles d’autorisation et des contraintes de requête, DataSunrise fournit masquage cohérent, audit, détection de menaces et application des politiques pour le SQL généré par ces opérations GraphQL. Cela garantit qu’indépendamment du framework ou du style API — GraphQL, REST, gRPC ou services hérités — vos données sensibles restent protégées là où cela compte vraiment : dans la base de données.

Votre base de données ne fait pas la différence entre les requêtes provenant de frameworks JavaScript modernes ou de systèmes COBOL hérités — SQL reste SQL. Les solutions de sécurité les plus efficaces surveillent au niveau protocole où se produisent les vraies requêtes, demeurant indépendantes du framework afin de fonctionner avec toute stack technologique déployée par vos développeurs.

Dans les environnements complexes actuels, les organisations peuvent faire tourner des APIs GraphQL aux côtés de services REST traditionnels, de scripts analytiques Python, d’applications d’entreprise héritées, et d’intégrations tierces. Chacun apporte des schémas de requêtes différents, mais tous génèrent finalement du SQL qui nécessite une protection cohérente. Une sécurité des bases de données focalisée uniquement sur des technologies spécifiques crée des lacunes dangereuses dans votre stratégie de protection des données.

Une sécurité efficace des bases de données se concentre sur les schémas SQL plutôt que sur les couches applicatives, s’adaptant sans couture aux architectures monolithiques, microservices et serverless. Cette approche assure une protection complète quel que soit l’évolution de votre paysage technologique.

Conclusion : DataSunrise pour Tous Vos Besoins de Protection des Données d’Entreprise

La prochaine fois que quelqu’un demande si DataSunrise « prend en charge GraphQL », la bonne réponse est : « DataSunrise soutient votre entreprise — peu importe la façon dont vos applications accèdent à vos données. »

L’approche centrée sur la base de données de DataSunrise signifie que vous bénéficiez de :

✅Une sécurité pérenne qui fonctionne même avec des technologies qui n’existent pas encore

✅Une conformité complète sur tous vos modes d’accès aux données

✅Une simplicité opérationnelle sans sacrifier la profondeur de la sécurité

✅Une scalabilité d’entreprise qui grandit avec votre architecture

Que votre équipe construise des APIs GraphQL de pointe, maintienne des systèmes hérités ou réalise des analyses de données complexes, DataSunrise offre une sécurité cohérente et complète de la base de données qui fonctionne tout simplement.

Parce qu’au final, vos données ne se soucient pas de la façon dont les applications y accèdent — mais votre sécurité doit les protéger dans tous les cas. DataSunrise rend cette protection fluide, complète et prête pour l’entreprise.

Prêt à voir DataSunrise en action avec votre stack technologique spécifique ? Que vous utilisiez des APIs GraphQL, des services REST traditionnels ou des systèmes hérités, planifiez une démonstration dès aujourd’hui pour découvrir comment une sécurité complète des bases de données s’adapte à votre environnement.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant