Objectif d’une piste d’audit de base de données

Dans l’environnement réglementaire actuel, des secteurs tels que la finance, le gouvernement, la santé et l’éducation sont tenus de mettre en œuvre des mesures rigoureuses pour protéger les données sensibles. Les défenses traditionnelles de périmètre telles que les pare-feu ne suffisent plus à garantir la responsabilité ou la traçabilité. Par conséquent, une piste d’audit de base de données fiable et inviolable est devenue une pierre angulaire des architectures de sécurité modernes et des programmes de conformité. Selon un rapport de sécurité SANS, l’audit au niveau de la base de données est l’une des méthodes les plus efficaces pour détecter les usages abusifs et maintenir la conformité aux normes industrielles.

Aperçu de la conformité des données | Cadres réglementaires

Les cadres modernes de protection des données tels que SOX, HIPAA, PCI DSS et GDPR exigent que les organisations conservent des enregistrements détaillés et inviolables de tous les accès aux données et des événements de modification. Des pistes d’audit de base de données exhaustives démontrent non seulement la conformité, mais jouent également un rôle crucial dans la détection proactive des menaces et la responsabilité interne. Elles offrent une vue transparente de qui a accédé à quelles données, quand l’événement a eu lieu, quelles actions ont été effectuées et dans quel contexte ou avec quel niveau d’autorisation. Ce niveau de traçabilité renforce l’analyse médico-légale, soutient la réponse aux incidents, et garantit que chaque interaction avec des informations sensibles peut être validée par rapport aux politiques de sécurité et de gouvernance.

Pourquoi les pistes d’audit de base de données sont importantes

Les pistes d’audit ne sont pas qu’une formalité de conformité : elles fournissent des informations opérationnelles précieuses. Lorsqu’elles sont structurées efficacement, les journaux révèlent les activités des utilisateurs, confirment le respect des politiques et mettent en lumière les risques potentiels.

| Cas d’utilisation | Avantage |

|---|---|

| Responsabilité | Tracer les modifications de données jusqu’aux utilisateurs individuels |

| Application des politiques | Identifier les violations des politiques d’accès |

| Réponse aux incidents | Soutenir les enquêtes avec des journaux granulaires |

| Détection d’intrusion | Surveiller les comportements d’accès anormaux |

| Revue des accès | Repérer les comptes inactifs ou sur-privilegiés |

Questions clés qu’une bonne piste d’audit doit pouvoir répondre :

- Qui a accédé aux données sensibles et quand ?

- Ces actions étaient-elles autorisées ?

- L’utilisateur a-t-il agi dans le cadre de son rôle assigné ?

- Pouvons-nous retracer des incidents de sécurité spécifiques jusqu’à la source ?

Limites des outils d’audit natifs

Bien que la plupart des plateformes de SGBDR incluent certaines fonctionnalités d’audit, celles-ci sont souvent verbeuses, incohérentes ou impactent les performances. Par exemple, PostgreSQL peut exiger plusieurs triggers et une rotation manuelle des journaux simplement pour obtenir un historique basique au niveau des lignes.

-- Exemple de trigger d’audit PostgreSQL CREATE OR REPLACE FUNCTION log_update() RETURNS TRIGGER AS $$ BEGIN INSERT INTO audit_log(table_name, action, old_data, new_data, changed_at) VALUES (TG_TABLE_NAME, TG_OP, row_to_json(OLD), row_to_json(NEW), now()); RETURN NEW; END; $$ LANGUAGE plpgsql; CREATE TRIGGER audit_trigger AFTER UPDATE ON customer_data FOR EACH ROW EXECUTE FUNCTION log_update();

La journalisation native est utile mais rencontre rapidement des limites. Les défis typiques incluent :

Douleurs liées aux pistes d’audit

- Les journaux bruts sont volumineux et difficiles à interroger

- Pression sur le stockage dans les environnements de production

- Formats incohérents entre moteurs de base de données

- Enquêtes lentes dues à l’analyse manuelle

- Incapacité à suivre les changements DDL ou le contexte d’accès

| Domaine | Menace externe | Menace interne | Risque de conformité |

|---|---|---|---|

| Informations personnelles client (PII) | Élevé | Moyen | Élevé |

| Données de paiement | Élevé | Élevé | Élevé |

| Entrepôt analytique | Faible | Moyen | Faible |

| Code source | Moyen | Élevé | Faible |

- 0 – 30 jours : Stockage rapide → enquêtes en temps réel

- 1 – 12 mois : Niveau intermédiaire → requêtes de conformité

- 1 – 7 ans : Archive froide → preuves juridiques / SOX

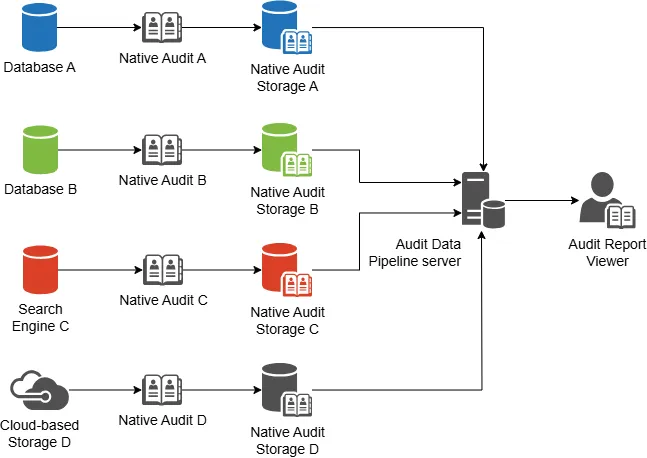

Risques à opérer sans piste d’audit centralisée

Les journaux natifs et les triggers ad-hoc créent des lacunes dans la couverture qui se manifestent dès que vous avez besoin de preuves. Sans une couche d’audit unifiée, les enquêtes s’éternisent et la conformité devient chaotique. Les modes de défaillance les plus courants incluent :

- Exposition silencieuse des données — Absence de corrélation inter-moteurs signifie que des accès suspects peuvent se cacher dans les logs propres à chaque nœud.

- Chaîne de preuves faible — Formats incohérents et politiques de rétention diverses compliquent la preuve du « qui a fait quoi, quand et comment ».

- Charge opérationnelle — Les équipes perdent du temps à normaliser les logs au lieu de répondre aux incidents.

- Compromis sur les performances — Les triggers personnalisés au niveau des lignes ajoutent une surcharge et manquent toujours le contexte de session.

- Risques réglementaires — Les auditeurs attendent des pistes exportables, cohérentes et alignées aux cadres tels que SOX et GDPR.

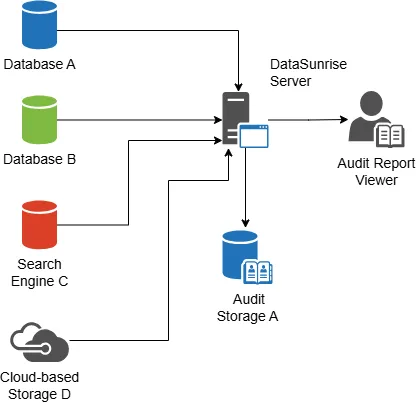

La centralisation des audits entre moteurs transforme les logs bruts en réponses—liant identités, sessions et requêtes en un seul endroit. Si vous partez de zéro, commencez par la Surveillance d’Activité de Base de Données et planifiez pour la découverte des données + le masquage dynamique pour réduire le bruit des alertes et protéger les champs sensibles en transit comme au repos.

Que doit offrir une plateforme d’audit centralisée

- Visibilité en temps réel : Enregistrez chaque requête, modification DDL ou connexion dès qu’elle se produit

- Logique de règles personnalisées : Concentrez-vous uniquement sur les événements importants

- Stockage interrogeable : Journaux indexés prêts pour l’analyse médico-légale

- Formats compatibles conformité : Exportez en PDF, CSV ou intégrez aux SIEM

- Alertes intelligentes : Soyez notifié en cas de violations de politiques ou anomalies

Mises à jour cloud 2025 pour l’audit à ne pas ignorer

| Cloud | Fonctionnalité 2025 | Importance |

|---|---|---|

| AWS | Intégration des logs externes CloudTrail Lake | Une interface unique pour l’audit multi-cloud — fini la surveillance en mode « chaises pivotantes ». |

| Azure | Version Générale de l’Audit Serveur Amélioré (juillet 2025) | 30 à 40 % de CPU en moins comparé à l’audit par base de données. |

| Multi-Cloud | DataSunrise vs Connecteur Guardium | La politique-as-code prime sur la prolifération de plugins — moins de composants à casser. |

Audit natif de base de données vs DataSunrise : comparaison

| Fonctionnalité | Outils natifs d’audit | DataSunrise |

|---|---|---|

| Politiques d’audit multi-BD | Non — par moteur seulement | Oui — prise en charge multi-BD |

| Journalisation en temps réel basée sur des règles | Limitée, lente à personnaliser | Oui — Interface graphique et CLI flexibles |

| Contrôle du stockage des logs | Souvent local, difficile à mettre à l’échelle | SQLite, Redshift, PostgreSQL et plus |

| Rapports de conformité | Manuel ou via outils externes | Export PDF, CSV intégrés |

| Filtrage et analyse des événements | Contexte de session minimal | Métadonnées de session, filtres, rôles |

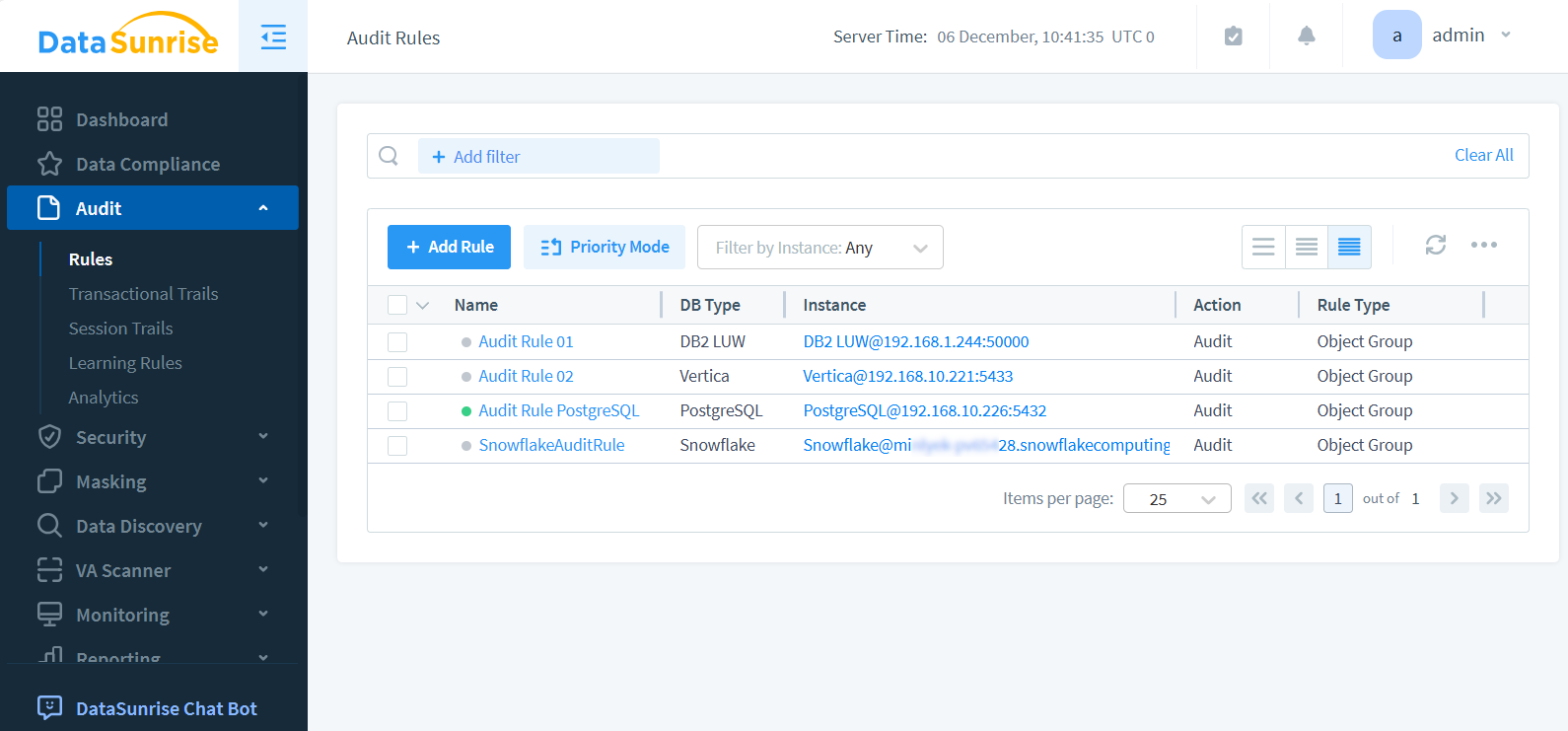

Pourquoi les équipes choisissent DataSunrise

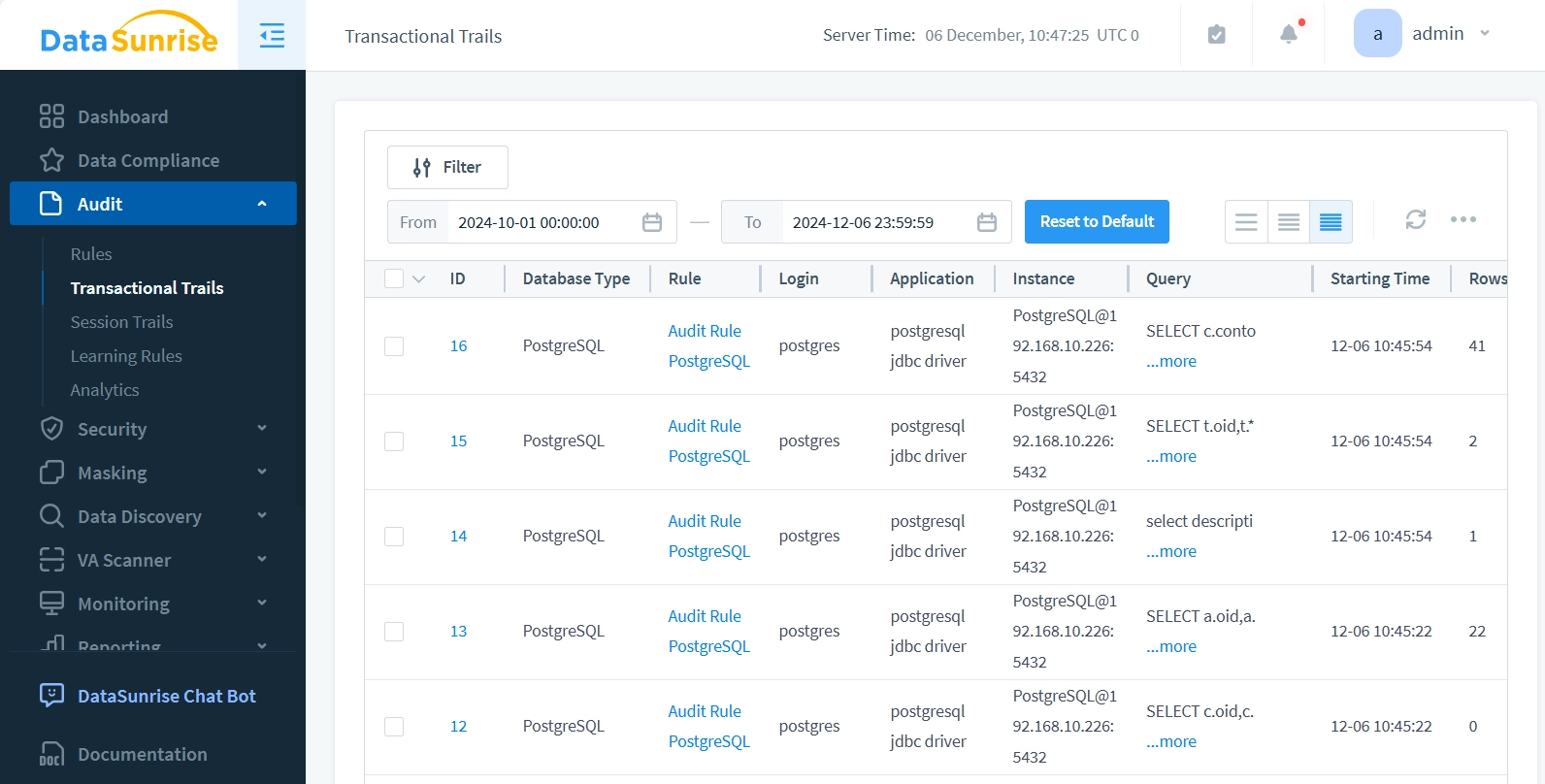

DataSunrise modernise les pistes d’audit en offrant une couche unifiée pour le suivi des requêtes, l’application basée sur les rôles, et le reporting — pour PostgreSQL, Oracle, SQL Server, MySQL, Redshift et plus encore.

- Créer des règles d’audit par table, utilisateur, rôle ou type d’action

- Stocker les logs localement ou à l’extérieur dans des formats optimisés pour la performance

- Générer des rapports via interface graphique ou CLI — PDF, CSV, vues filtrées

- Utiliser les métadonnées de session pour affiner les chaînes de requêtes exactes

- Protéger les champs sensibles avec masquage et détection d’anomalies

Scénario réel : pourquoi les pistes d’audit sont cruciales

Imaginez une situation où un administrateur privilégié est suspecté d’exfiltrer des informations confidentielles de clients. Sans un système d’audit centralisé, reconstituer l’incident pourrait nécessiter des jours de collecte manuelle de journaux — et même dans ce cas, les résultats risqueraient d’être incomplets ou non concluants. En revanche, avec une plateforme de surveillance unifiée telle que DataSunrise, les équipes de sécurité peuvent immédiatement rejouer la session de l’utilisateur, examiner les requêtes exécutées et identifier avec précision les enregistrements qui ont été consultés, modifiés ou exportés.

Dans ce contexte, la piste d’audit se transforme d’un simple journal d’historique en un mécanisme de sécurité proactif. Plutôt que de simplement documenter l’activité pour la conformité, elle permet une réponse rapide aux incidents, soutient l’enquête judiciaire, et aide à identifier si l’événement était accidentel, négligent ou malveillant. De plus, une visibilité détaillée des audits renforce la responsabilité au sein de l’organisation et décourage le mauvais usage interne avant qu’il ne survienne.

En outre, les pistes d’audit centralisées comblent les lacunes de visibilité dans les environnements hybrides — incluant les bases de données cloud, les systèmes sur site, et les magasins de données distribués. Lorsque l’activité est capturée de manière cohérente sur SQL, NoSQL, et les services cloud natifs, les équipes de sécurité peuvent corréler les événements, détecter les mouvements latéraux, et découvrir les attaques multi-étapes qui resteraient sinon cachées. Ce niveau de transparence est particulièrement important lorsque les organisations font appel à des prestataires tiers, des comptes d’administration partagés, ou des équipes DevOps avec des privilèges élevés.

Les pistes d’audit sont également indispensables lors des audits de conformité. Des réglementations comme le GDPR, HIPAA, PCI DSS et SOX exigent que les organisations prouvent qui a accédé aux données sensibles, quand, et quelles actions ont été menées. Une solution d’audit robuste permet aux équipes de générer instantanément des rapports, évitant ainsi le processus coûteux et chronophage de reconstitution manuelle des preuves.

Enfin, l’analyse des audits peut révéler des tendances comportementales à long terme — fréquence inhabituelle des requêtes, accès hors heures, escalade de privilèges, ou tentatives répétées de contourner les politiques de masquage. En intégrant l’intelligence d’audit aux systèmes de détection d’anomalies et SIEM, les organisations évoluent d’une approche réactive vers une sécurité prédictive, stoppant les incidents avant qu’ils ne s’aggravent.

Questions fréquentes sur les pistes d’audit de base de données

Comprendre comment fonctionnent les pistes d’audit aide aussi bien les équipes de sécurité que les responsables conformité à prendre des décisions éclairées. Voici quelques questions fréquemment posées que nous rencontrons lors de l’aide à des organisations pour mettre en œuvre l’audit des bases de données à grande échelle.

- Que doit contenir une piste d’audit de base de données ?

L’identité de l’utilisateur, les horodatages, les instructions SQL exécutées, les tables ou lignes affectées, les adresses IP clients et les rôles doivent tous être enregistrés. - Combien de temps les journaux d’audit doivent-ils être conservés ?

La rétention des logs dépend des exigences réglementaires. Par exemple, SOX et GDPR peuvent exiger la conservation des journaux de 1 à 7 ans selon l’industrie et le type de données. - Les outils d’audit natifs peuvent-ils seuls assurer la conformité ?

Rarement. Les outils natifs proposent une journalisation basique, mais manquent souvent d’analyse en temps réel, de gestion centralisée, ou de rapports exportables conformes. - Les pistes d’audit impactent-elles les performances de la base de données ?

Elles peuvent — surtout si elles sont mal configurées. C’est pourquoi des plateformes comme DataSunrise utilisent des moteurs de journalisation optimisés et des systèmes de stockage performants tels que SQLite ou Redshift. - Le masquage fait-il partie de la piste d’audit ?

Cela devrait être le cas. Les données sensibles telles que les PII doivent être masquées dans les journaux ou exclues intégralement. DataSunrise applique les règles de masquage avant que l’événement d’audit ne soit stocké.

Ce type de journalisation et de reporting détaillés améliore non seulement les audits réglementaires, mais renforce également la posture globale de sécurité des bases de données.

Comment les pistes d’audit transforment les opérations quotidiennes

Dans le secteur financier, une piste d’audit unifiée révolutionne la rapidité et la précision des enquêtes en corrélant les identités des utilisateurs, les données de session et l’historique des requêtes SQL sur les systèmes de paiement et de transaction. Ce qui nécessitait auparavant plusieurs jours de revue manuelle peut désormais être complété en quelques heures, aidant les institutions à détecter rapidement et contenir les fraudes potentielles ou violations de politique. Les organisations de santé appliquent le même principe pour maintenir des enregistrements précis de chaque accès aux données de santé électroniques — vérifiant qui a consulté, modifié ou exporté les informations patient. Cette automatisation élimine le besoin de corrélation manuelle des logs tout en fournissant une preuve en temps réel de conformité HIPAA et GDPR lors des audits et revues internes.

Les entités gouvernementales et du secteur public comptent sur l’audit centralisé pour assurer la responsabilité des utilisateurs privilégiés, prévenir les fuites de données, et préserver l’intégrité des chaînes de preuves pour les enquêtes légales ou disciplinaires. En permettant une visibilité détaillée des actions administratives et de l’application des politiques, ces systèmes réduisent significativement le temps d’exposition aux menaces internes et renforcent la confiance dans la transparence institutionnelle.

Les environnements cloud natifs et SaaS bénéficient tout autant des systèmes avancés de piste d’audit. Les tentatives d’accès suspectes entre locataires ou escalades de privilèges sont détectées instantanément, les comptes de services bruyants ou inactifs sont signalés pour revue, et les goulets d’étranglement de performance sont tracés à des requêtes ou charges de travail spécifiques plutôt que par conjecture. Dans le commerce électronique et la fintech, la détection automatique des anomalies met en avant les tentatives de connexion anormales, les schémas d’exportation de données ou les comportements de manipulation de commandes, permettant aux équipes de réagir avec précision plutôt que de recourir à des arrêts système perturbateurs.

En définitive, les pistes d’audit ont évolué d’outils passifs d’archivage en contrôles opérationnels actifs — permettant une surveillance continue, une réponse plus rapide aux incidents, et une conformité répétable. En s’intégrant aux écosystèmes de sécurité plus larges tels que SIEM, DAM, et les plateformes d’analyse comportementale, elles servent désormais de base à une défense proactive et à une gouvernance intelligente des données.

Conclusion

Les pistes d’audit complètes sont devenues une pierre angulaire des stratégies modernes de cybersécurité et de gouvernance des données. À mesure que les organisations naviguent dans des exigences réglementaires de plus en plus strictes et font face à des menaces cybernétiques toujours plus sophistiquées, maintenir une visibilité totale sur chaque action utilisateur est plus crucial que jamais. Un système d’audit efficace suit non seulement qui a accédé à quelles données et quand, mais aussi le but et le contexte de chaque opération — fournissant des insights médico-légaux inestimables lors des enquêtes. Pourtant, les outils natifs de journalisation des bases de données manquent souvent d’évolutivité, de gestion centralisée et d’analyses en temps réel, ce qui limite leur efficacité dans des infrastructures complexes ou hybrides.

Des solutions avancées telles que DataSunrise répondent à ces défis grâce à un cadre intégré basé sur les politiques capable de capturer et de corréler les activités à travers diverses bases de données et environnements cloud. Elles permettent aux équipes de sécurité de transformer des données brutes en renseignements exploitables, de simplifier les rapports réglementaires, et d’améliorer la gouvernance des contrôles d’accès. Avec une automatisation intégrée, des alertes intelligentes, et des tableaux de bord entièrement personnalisables, DataSunrise offre une surveillance complète des opérations internes et externes sur les données — facilitant une réponse rapide aux incidents et assurant une préparation continue à la conformité.

Au-delà du simple respect des exigences réglementaires, une piste d’audit solide agit comme une défense active contre les risques internes, les usages abusifs des données, et les activités non autorisées. Elle permet une détection précoce des menaces, renforce la responsabilité, et établit une base stratégique pour la confiance, la transparence, et la résilience opérationnelle à long terme au sein de l’organisation.