Einfache Datenmaskierung mit DataSunrise

Die Datenmaskierung-Funktion dient dem Schutz sensibler Daten jeglicher Art, indem diese durch Sonderzeichen oder fiktive, nutzlose Daten ersetzt werden. Dies ist insbesondere beim Umgang mit Kreditkartennummern üblich. Die meisten Belege zeigen nur die letzten vier Ziffern der Karte an, während die übrigen Zahlen durch Sternchen (*) oder X ersetzt werden.

Wie der Name schon andeutet, wird das DataSunrise-Datenmaskierungstool verwendet, um die in einer Datenbank enthaltenen Daten zu maskieren. In diesem Artikel werden einige Punkte rund um die Datenmaskierung hervorgehoben.

Warum benötigen wir Maskierung?

Der Hauptgrund für den Einsatz dynamischer Datenmaskierung besteht darin, personenbezogene oder geschäftskritische Daten zu schützen. Unternehmen, die sensible Daten speichern, tragen die Verantwortung für die Privatsphäre und Vertraulichkeit der Daten ihrer Kunden. Bundesgesetze und -vorschriften wie DSGVO, SOX, HIPAA und PCI DSS stellen strenge Anforderungen an Organisationen, um die Datensicherheit zu gewährleisten. Datenmaskierung ist eine Methode, um diesen Anforderungen nachzukommen – besonders, wenn mit Drittanbietern zusammengearbeitet wird, die zur Berichterstellung, zum Testen oder für Entwicklungszwecke auf die Datenbank zugreifen müssen.

In den meisten Fällen benötigen Softwareentwickler nicht die tatsächlichen Daten aus der Datenbank, eine „Dummy“-Datenbank mit konsistenten fiktiven Daten ist ausreichend. Es ist auch ein hilfreiches Werkzeug, wenn nur bestimmte Spalten der Datenbank maskiert werden müssen. Ausgereifte Maskierungsalgorithmen machen es unmöglich, die ursprünglichen Daten durch Reverse Engineering wiederherzustellen.

Im Vergleich zur Verschlüsselung bleiben maskierte Daten teilweise lesbar. Mithilfe von Maskierungsmustern können Sie festlegen, welcher Teil des Inhalts maskiert werden soll.

Vergleich der Hauptmerkmale von dynamischer und statischer Datenmaskierung

DataSunrise kann statische Datenmaskierung durchführen. Folgende Merkmale kennzeichnen die statische Datenmaskierung:

- Es wird eine vollständige Kopie der Datenbank mit maskierten Informationen erstellt.

- Zusätzlicher Speicherplatz für die Kopie der Datenbank ist erforderlich.

- Die Datenbank kann veraltet sein, falls die Originaldaten bearbeitet werden. Es kann notwendig sein, die Kopie der Datenbank periodisch zu aktualisieren.

- Es ist vollständig unmöglich, die Originaldaten wiederherzustellen, da der Datenbankinhalt verändert und nicht nur maskiert wird. Allerdings müssen vor der Maskierung die echten Daten aus der Datenbank extrahiert werden, was ein Sicherheitsrisiko darstellt.

DataSunrise kann auch eine dynamische Datenmaskierung durchführen. Folgende Merkmale kennzeichnen die dynamische Datenmaskierung:

- Die Daten werden in Echtzeit zum Zeitpunkt der Abfrage maskiert. Die Software zur dynamischen Datenmaskierung fängt die Client-Anfrage ab und ändert die Antwort der Datenbank.

- Es werden keine zusätzlichen Serverressourcen benötigt.

- Die Datenbank ist stets auf dem neuesten Stand.

- Es ist nicht notwendig, die gesamte Datenbank zu extrahieren. Der Originalinhalt wird geändert, bevor er die Datenbank verlässt.

Nachteile der dynamischen und statischen Datenmaskierung

Die dynamische Datenmaskierung hat ihre Einschränkungen. Gespeicherte Prozeduren können nicht dynamisch maskiert werden, da ihre Ausführungsalgorithmen in der Datenbank gespeichert sind und Client-Anwendungen lediglich die Ausführung nach einem bereits bestehenden Plan anfordern. Das Maskieren von gespeicherten Prozeduren erfordert daher eine Neuschreibung der Abfrageergebnisse und nicht nur der Abfrage selbst, wie es DataSunrise derzeit tut.

Der Nachteil der statischen Datenmaskierung liegt darin, dass vor der Maskierung die Daten zur Analyse aus der Datenbank abgerufen werden müssen. Dies birgt ein Risiko der Datenoffenlegung und senkt somit das Sicherheitsniveau des Verfahrens. Ein weiterer Nachteil besteht darin, dass das Erstellen einer großen Datenbank kostspielig sein kann, da ein zusätzlicher Server erforderlich werden könnte.

Dynamische Datenmaskierung mit DataSunrise

Wie Sie sehen können, ist die Methode der dynamischen Maskierung weitaus vielseitiger – und deshalb wird sie in unserem Produkt eingesetzt.

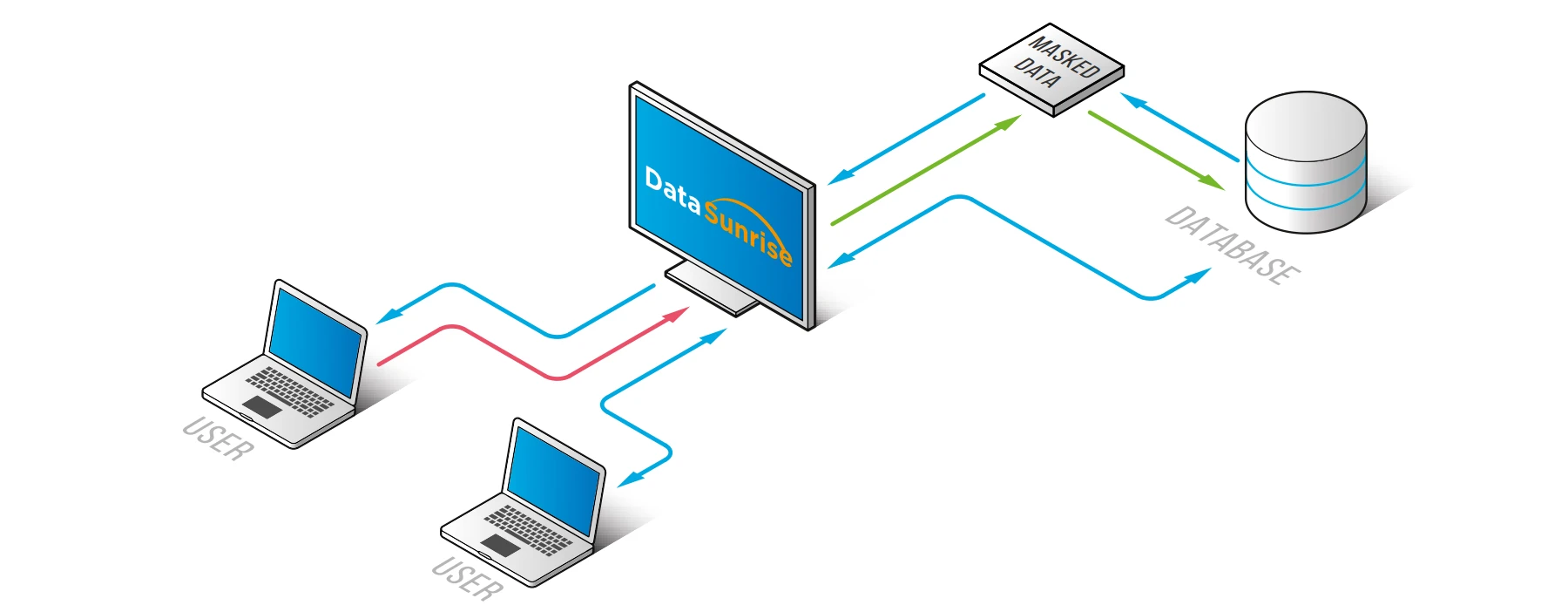

Die DataSunrise Database Security Suite arbeitet als Proxy – sie fängt SQL-Abfragen an die geschützte Datenbank ab und verändert diese so, dass die Datenbank nicht die tatsächlichen, sondern zufällige oder vordefinierte Daten ausgibt.

Bevor Sie die dynamische Datenmaskierung von DataSunrise einsetzen, müssen Sie festlegen, welche Datenbankeinträge geschützt werden sollen und wo sie sich befinden. Beachten Sie, dass DataSunrise sowohl eine komplette Datenbank als auch einzelne Spalten maskieren kann. DataSunrise protokolliert alle Aktionen, sodass Sie jederzeit nachvollziehen können, was geschieht.

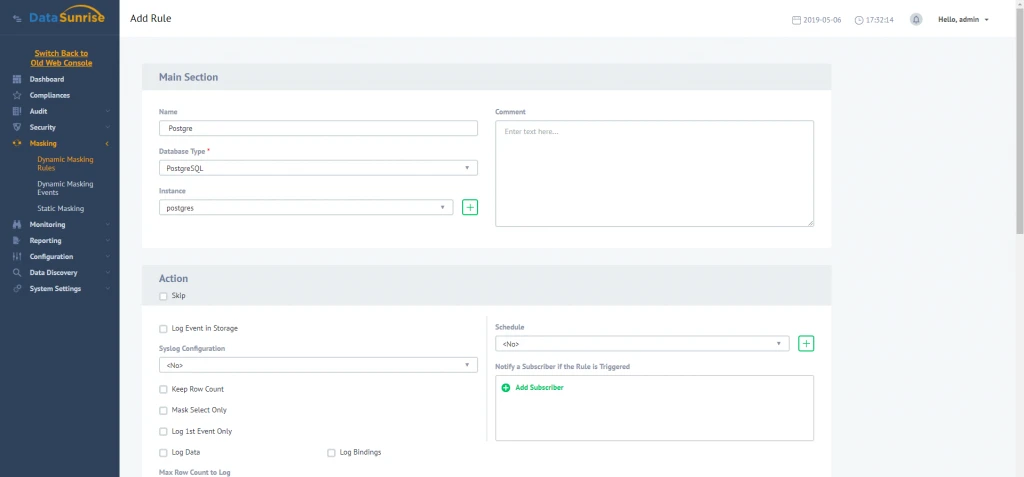

Die Nutzung des DataSunrise-Maskierungstools ist sehr einfach. Alles, was Sie tun müssen, ist, das DataSunrise-Dashboard aufzurufen und einige Maskierungsrichtlinien zu erstellen.

Hier müssen Sie die für die Erstellung einer Maskierungsregel erforderlichen Informationen eingeben. Sie können eine Anwendung definieren, deren Anfragen von der Firewall bearbeitet werden sollen. Anschließend definieren Sie die zu filternden SQL-Anweisungen und wählen den Maskierungstyp, der implementiert werden soll. Das bedeutet, dass Sie eine Methode zur Erzeugung gefälschter Einträge auswählen können.

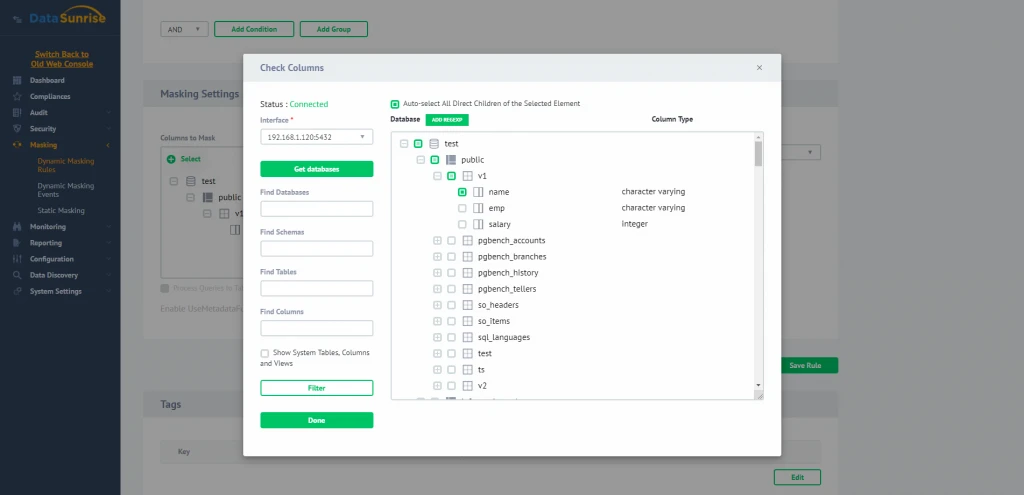

Anschließend müssen Sie die zu schützenden Datenbankelemente (Schemas, Tabellen oder Spalten) auswählen. Dies kann manuell über einen praktischen Datenbankelement-Explorer oder mittels regulärer Ausdrücke erfolgen.

Und das war’s. Ganz einfach.

Statische Datenmaskierung mit DataSunrise

DataSunrise verfügt auch über die Fähigkeit zur statischen Datenmaskierung.

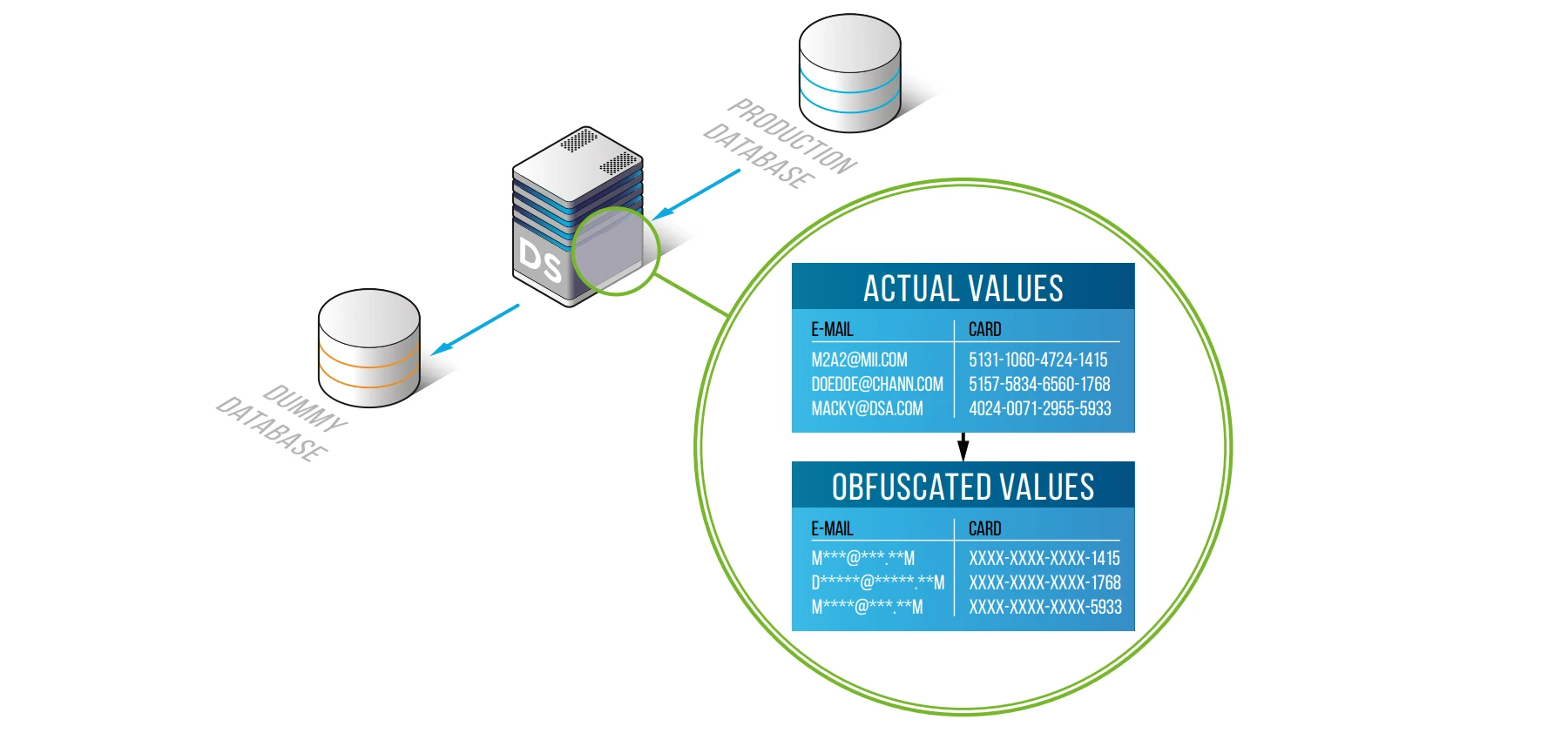

Wie bereits erwähnt, ermöglicht die statische Maskierung die Erstellung einer voll funktionsfähigen Kopie einer Produktionsdatenbank, allerdings mit maskierten Daten. Eine solche Kopie können Sie für Test- oder Entwicklungszwecke nutzen.

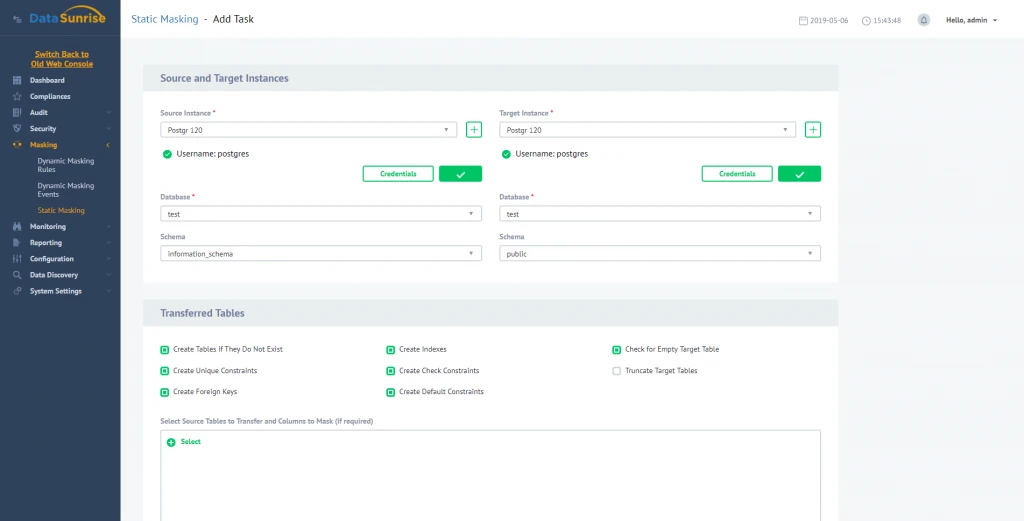

Zunächst müssen Sie, um statische Maskierung einzusetzen, eine leere Kopie der Ziel-Datenbank erstellen. Öffnen Sie anschließend die DataSunrise Web Console und navigieren Sie zum Unterabschnitt für statische Datenmaskierung.

Hier müssen Sie angeben, welche Datenbank als Datenquelle verwendet werden soll und welche als Ziel (das „Dummy“).

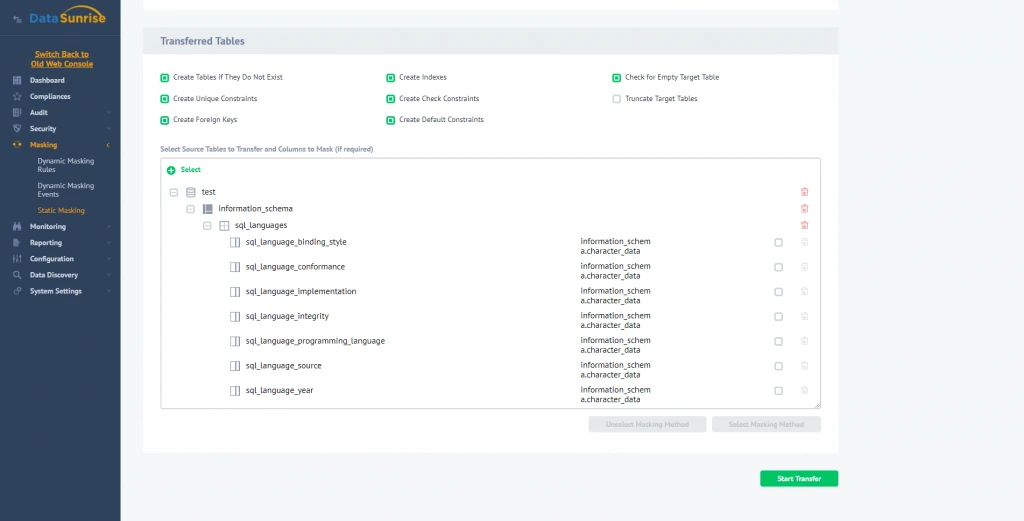

Anschließend wählen Sie die Spalten aus, die maskiert werden sollen, sowie die Maskierungstypen. Nachdem dies erledigt ist, geben Sie eine Tabelle an, die in die neue Datenbank übertragen werden soll, sowie die anzuwendenden Maskierungsalgorithmen (hier die Spalten „Card“ und „Email“). Dann können Sie den Maskierungsvorgang starten und die Original- sowie maskierten Daten vergleichen. Original:

| Bestellung | Vorname | Nachname | Adresse | Bundesland | PLZ | Karte | |

|---|---|---|---|---|---|---|---|

| 4667 | Alma | Wade | 21 Green Lane, Newport | NE | 21771 | [email protected] | 6011-0551-9875-8094 |

| 6768 | Patric | Chang | 7 Marina View, Bergenfield | OR | 46368 | [email protected] | 5529-9038-2746-5861 |

| 5356 | Mona | Cherry | 31 The Village, Cranford | GA | 60515 | [email protected] | 4539-7765-7903-5426 |

Und mit angewendeter Verschleierung:

| Bestellung | Vorname | Nachname | Adresse | Bundesland | PLZ | Karte | |

|---|---|---|---|---|---|---|---|

| 4667 | Alma | Wade | 21 Green Lane, Newport | NE | 21771 | a****@****.**m | XXXX-XXXX-XXXX-8094 |

| 6768 | Patric | Chang | 7 Marina View, Bergenfield | OR | 46368 | c******@****.**m | XXXX-XXXX-XXXX-XXXX |

| 5356 | Mona | Cherry | 31 The Village, Cranford | GA | 60515 | c*****@****.**m | XXXX-XXXX-XXXX-5426 |

Hinweis: Natürlich würden Sie in der Realität eine umfangreichere Verschleierung einsetzen, aber dies ist ein einfaches Beispiel, um das Prinzip zu verdeutlichen.

Fazit

Die Datenmaskierung von DataSunrise bietet Ihnen ein weiteres zuverlässiges Werkzeug zum Schutz Ihrer Daten. Zusammen mit der DataSunrise-Datenbankfirewall und der Fähigkeit zur Prävention von SQL-Injektionen kann sie zu einer zusätzlichen Verteidigungslinie gegen digitale Bedrohungen werden.

DataSunrise unterstützt alle gängigen Datenbanken und Data Warehouses wie Oracle, IBM DB2, IBM Netezza, MySQL, MariaDB, Greenplum, Amazon Aurora, Amazon Redshift, Microsoft SQL Server, Microsoft SQL Azure, Teradata und mehr. Sie können gerne eine kostenlose Testversion herunterladen, wenn Sie die Lösung vor Ort installieren möchten. Falls Sie ein Cloud-Nutzer sind und Ihre Datenbank bei Amazon AWS oder Microsoft Azure betreiben, können Sie sie über den AWS Marketplace oder den Azure Marketplace beziehen.

Für weitere Informationen zu den Fähigkeiten von DataSunrise Database Security konsultieren Sie bitte das DataSunrise-Benutzerhandbuch oder vereinbaren Sie eine Online-Demo.