Ziel eines DB-Audit-Trails

In der heutigen regulatorischen Umgebung sind Branchen wie Finanzen, Regierung, Gesundheitswesen und Bildung verpflichtet, strenge Maßnahmen zum Schutz sensibler Daten umzusetzen. Konventionelle Perimeterschutzmaßnahmen wie Firewalls reichen nicht mehr aus, um Verantwortlichkeit oder Nachvollziehbarkeit zu gewährleisten. Folglich ist ein zuverlässiger und manipulationssicherer Datenbank-Audit-Trail zu einem Grundpfeiler moderner Sicherheitsarchitekturen und Compliance-Programme geworden. Laut einem SANS-Sicherheitsbericht ist das Auditing auf Datenbankebene eine der effektivsten Methoden, um Missbrauch zu erkennen und die Einhaltung von Industriestandards sicherzustellen.

Übersicht zur Daten-Compliance | Regulatorische Rahmenwerke

Moderne Datenschutzrahmen wie SOX, HIPAA, PCI DSS und DSGVO verlangen von Organisationen, detaillierte und manipulationssichere Aufzeichnungen aller Datenzugriffs- und Änderungsereignisse zu führen. Umfassende Datenbank-Audit-Trails demonstrieren nicht nur Compliance, sondern spielen auch eine entscheidende Rolle bei der proaktiven Bedrohungserkennung und internen Verantwortlichkeit. Sie bieten eine transparente Übersicht darüber, wer auf welche Daten zugegriffen hat, wann das Ereignis stattfand, welche Aktionen ausgeführt wurden und in welchem Kontext oder mit welcher Berechtigungsebene. Dieses Maß an Nachvollziehbarkeit stärkt forensische Analysen, unterstützt die Vorfallsreaktion und stellt sicher, dass jede Interaktion mit sensiblen Informationen gegen Sicherheits- und Governance-Richtlinien überprüfbar ist.

Warum Datenbank-Audit-Trails wichtig sind

Audit-Trails sind mehr als eine Compliance-Formalität – sie liefern wertvolle operative Einblicke. Bei einer effektiven Strukturierung offenbaren Protokolle Nutzeraktivitäten, bestätigen die Einhaltung von Richtlinien und heben mögliche Risiken hervor.

| Anwendungsfall | Nutzen |

|---|---|

| Verantwortlichkeit | Rückverfolgung von Datenänderungen zu einzelnen Nutzern |

| Durchsetzung von Richtlinien | Erkennung von Verstößen gegen Zugriffsrichtlinien |

| Vorfallsreaktion | Unterstützung von Untersuchungen durch granulare Protokolle |

| Einbruchserkennung | Überwachung auf anormales Zugriffsverhalten |

| Zugriffsüberprüfung | Erkennung inaktiver oder überprivilegierter Konten |

Zentrale Fragen, die ein guter Audit-Trail beantworten sollte:

- Wer hat sensible Daten wann abgerufen?

- Waren diese Aktionen autorisiert?

- Hat der Nutzer innerhalb seiner zugewiesenen Rolle gehandelt?

- Können wir spezifische Sicherheitsvorfälle bis zur Quelle zurückverfolgen?

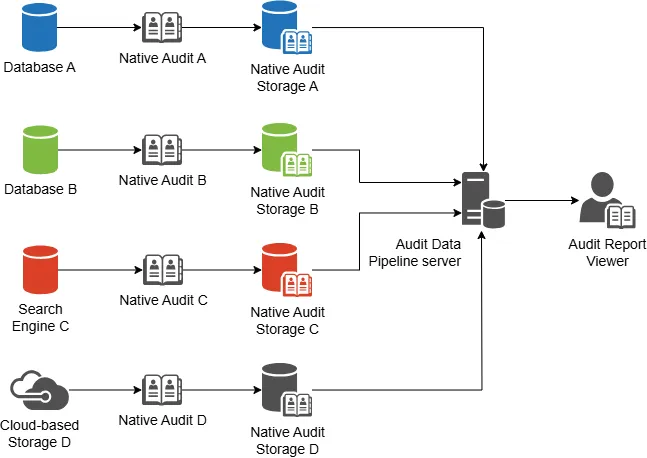

Wo native Audit-Tools an Grenzen stoßen

Obwohl die meisten RDBMS-Plattformen einige Audit-Funktionen beinhalten, sind diese oft umfangreich, inkonsistent oder beeinträchtigen die Performance. Zum Beispiel benötigt PostgreSQL möglicherweise mehrere Trigger und manuelle Logrotation, um überhaupt eine grundlegende Historie auf Zeilenebene zu erhalten.

-- Beispiel für einen PostgreSQL Audit-Trigger CREATE OR REPLACE FUNCTION log_update() RETURNS TRIGGER AS $$ BEGIN INSERT INTO audit_log(table_name, action, old_data, new_data, changed_at) VALUES (TG_TABLE_NAME, TG_OP, row_to_json(OLD), row_to_json(NEW), now()); RETURN NEW; END; $$ LANGUAGE plpgsql; CREATE TRIGGER audit_trigger AFTER UPDATE ON customer_data FOR EACH ROW EXECUTE FUNCTION log_update();

Native Protokollierung ist nützlich, stößt aber schnell an Grenzen. Typische Herausforderungen sind:

Problempunkte bei Audit-Trails

- Rohprotokolle sind umfassend und schwer abzufragen

- Speicherdruck in Produktionsumgebungen

- Inkonsistente Formate zwischen verschiedenen Datenbank-Engines

- Langsame Untersuchungen wegen manueller Verarbeitung

- Unfähigkeit, DDL-Änderungen oder Kontext der Zugriffe nachzuverfolgen

| Bereich | Externe Bedrohung | Interne Bedrohung | Compliance-Risiko |

|---|---|---|---|

| Kunden-PII | Hoch | Mittel | Hoch |

| Zahlungsdaten | Hoch | Hoch | Hoch |

| Analytics-Warehouse | Niedrig | Mittel | Niedrig |

| Quellcode | Mittel | Hoch | Niedrig |

- 0 – 30 Tage: Heißer Speicher → Echtzeituntersuchungen

- 1 – 12 Monate: Warme Ebene → Compliance-Abfragen

- 1 – 7 Jahre: Kaltes Archiv → Rechtliche Nachweise / SOX-Belege

Risiken beim Betrieb ohne zentralisierten Audit-Trail

Native Protokolle und Ad-hoc-Trigger erzeugen Abdeckungsdefizite, die genau dann sichtbar werden, wenn Beweise benötigt werden. Ohne eine einheitliche Audit-Schicht ziehen sich Untersuchungen in die Länge und Compliance wird unübersichtlich. Die häufigsten Fehlerquellen sind:

- Stille Datenexposition — Keine Engine-übergreifende Korrelation bedeutet, dass verdächtiger Zugriff in einzelnen Knotten-Protokollen verborgen bleiben kann.

- Schwache Beweiskette — Inkonsistente Formate und Aufbewahrungsrichtlinien erschweren den Nachweis von „Wer hat was wann und wie getan.“

- Betriebliche Verzögerungen — Teams verbringen Zeit mit Log-Normalisierung statt mit der Vorfallsreaktion.

- Performance-Einbußen — Eigene Zeilen-Level-Trigger erhöhen die Last und erfassen dennoch nicht den Sitzungs-Kontext.

- Regulatorisches Risiko — Auditoren erwarten exportierbare, konsistente Trails, die mit Frameworks wie SOX und DSGVO übereinstimmen.

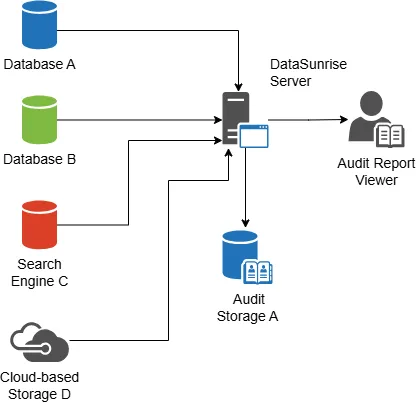

Die Zentralisierung des Audits über verschiedene Engines hinweg verwandelt Rohlogs in verwertbare Antworten – indem Identitäten, Sessions und Abfragen an einem Ort verknüpft werden. Wer von Null anfängt, sollte mit Datenbank-Aktivitätsüberwachung starten und eine Planung für Datenentdeckung und dynamisches Maskieren vornehmen, um Alarmüberflutung zu reduzieren und sensible Felder während der Übertragung und im Ruhezustand zu schützen.

Was eine zentralisierte Audit-Plattform bieten sollte

- Echtzeit-Sichtbarkeit: Erfassen Sie jede Abfrage, DDL-Änderung oder Anmeldung in dem Moment, in dem sie geschieht

- Individuelle Regel-Logik: Konzentrieren Sie sich nur auf relevante Ereignisse

- Durchsuchbarer Speicher: Indexierte Logs bereit für forensische Analysen

- Compliance-freundliche Formate: Export von PDFs, CSVs oder Integration in SIEM-Systeme

- Intelligente Alarmierung: Benachrichtigungen bei Richtlinienverstößen oder Anomalien

Cloud-Audit-Upgrades 2025, die Sie nicht ignorieren sollten

| Cloud | Feature 2025 | Warum es wichtig ist |

|---|---|---|

| AWS | CloudTrail Lake Externe Log-Aufnahme | Ein Übersichts-Dashboard für Multi-Cloud-Audits – Hände weg vom herkömmlichen Wechsel zwischen Tools. |

| Azure | Erweitertes Server-Audit GA (Juli 2025) | 30–40 % geringere CPU-Auslastung im Vergleich zum Datenbank-spezifischen Audit. |

| Multi-Cloud | DataSunrise vs. Guardium Connector | Richtlinien als Code schlagen Plug-in-Wildwuchs – weniger Fehlerquellen. |

Native Datenbank-Audit vs. DataSunrise: Ein Vergleich

| Funktion | Native Audit-Tools | DataSunrise |

|---|---|---|

| Engine-übergreifende Audit-Richtlinien | Nein – nur pro Engine | Ja – Multi-DB-Unterstützung |

| Echtzeit-regelbasiertes Logging | Begrenzt, langsam anzupassen | Ja – flexible GUI & CLI |

| Log-Speicherkontrolle | Oft lokal, schwer skalierbar | SQLite, Redshift, PostgreSQL und weitere |

| Compliance-Berichte | Manuell oder externe Tools | Integrierte PDF- und CSV-Exporte |

| Ereignisfilterung & Analyse | Minimale Sitzungsinformationen | Sitzungsmetadaten, Filter, Rollen |

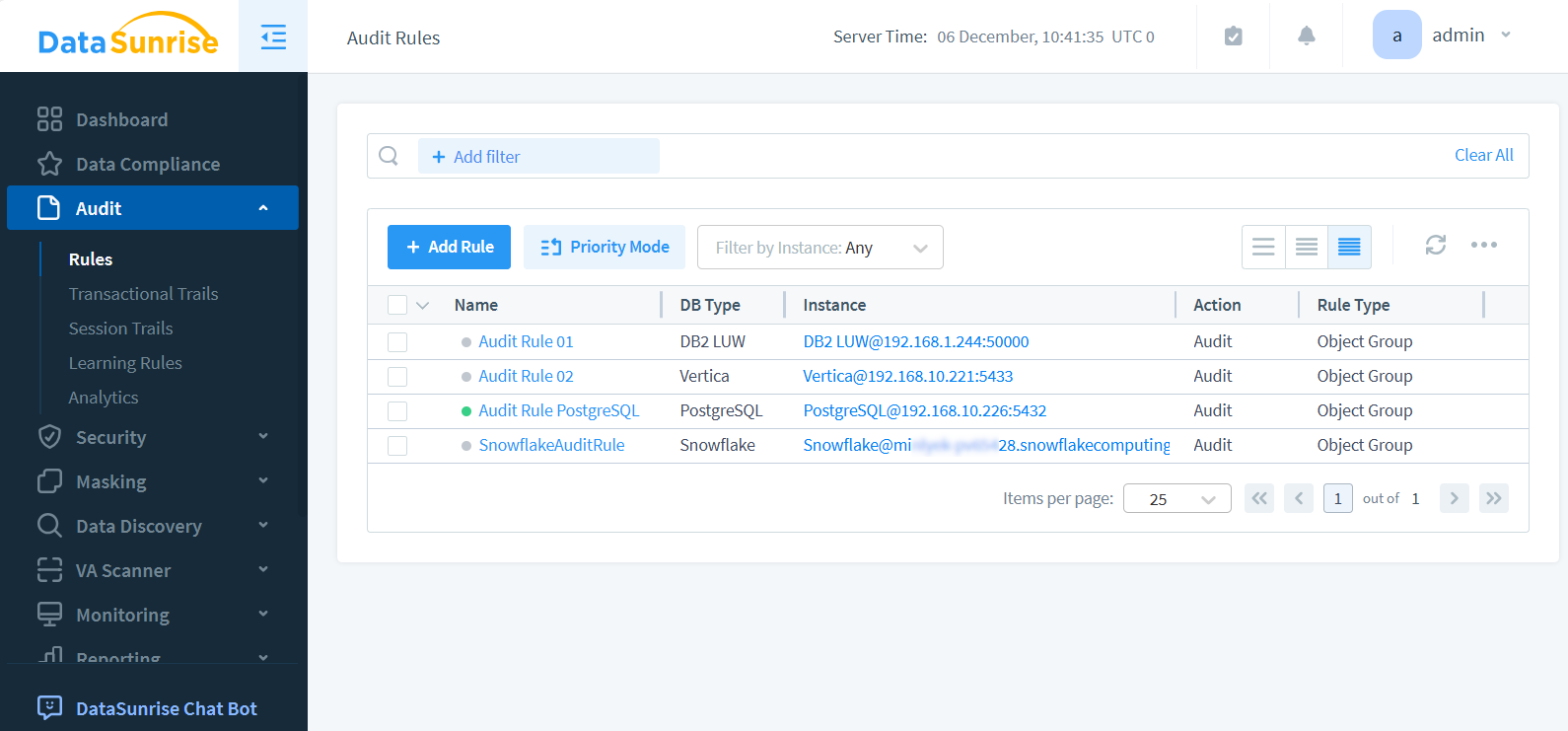

Warum Teams DataSunrise wählen

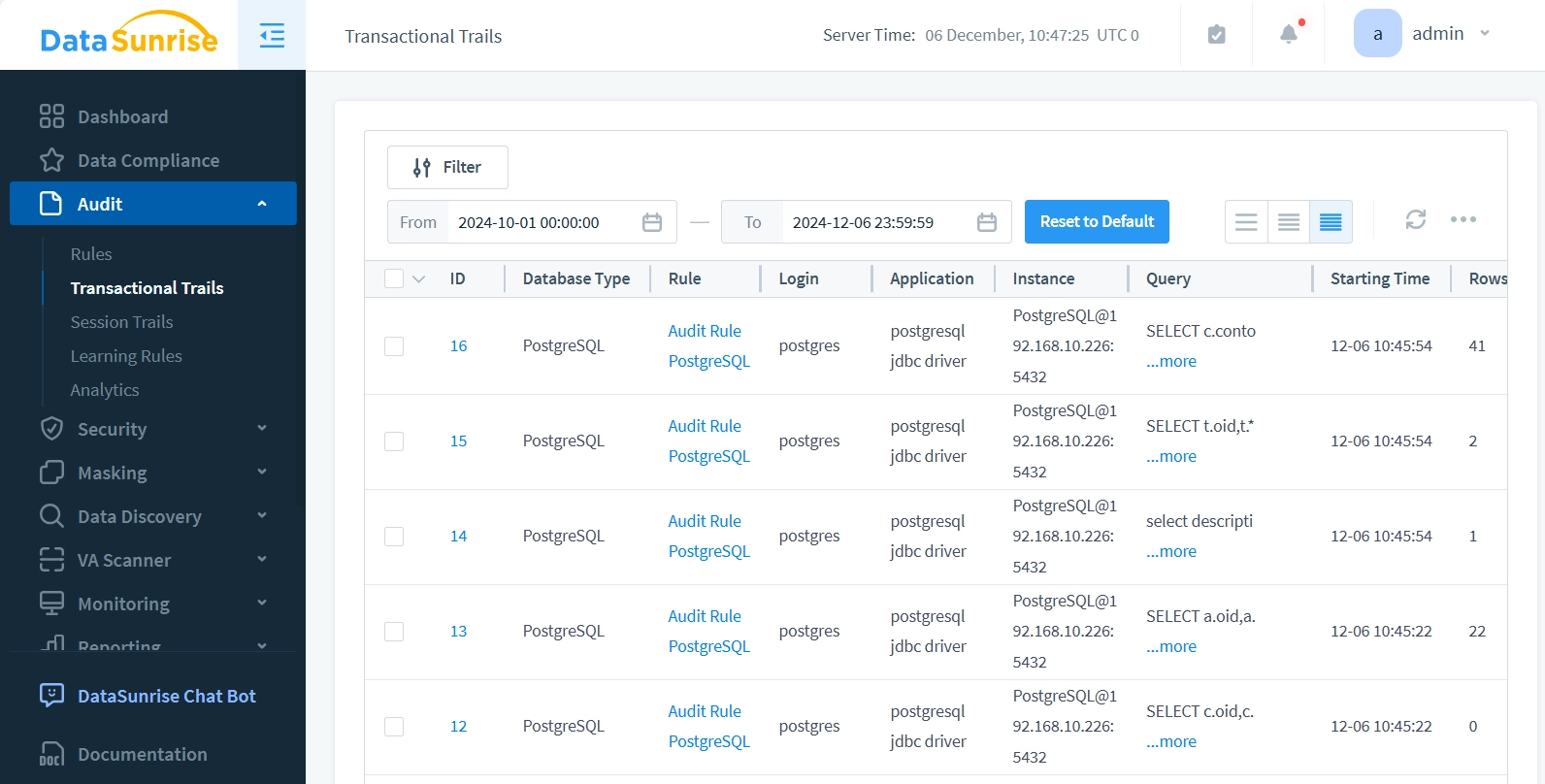

DataSunrise modernisiert Audit-Trails, indem es eine einheitliche Ebene für Abfrageverfolgung, rollenbasierte Durchsetzung und Berichterstattung bietet – über PostgreSQL, Oracle, SQL Server, MySQL, Redshift und mehr.

- Audit-Regeln nach Tabelle, Benutzer, Rolle oder Aktionstyp erstellen

- Protokolle lokal oder extern in performance-optimierten Formaten speichern

- Berichte über GUI oder CLI erzeugen – PDFs, CSVs, gefilterte Ansichten

- Sitzungsmetadaten verwenden, um genaue Abfrageketten einzugrenzen

- Sensible Felder mit Maskierung und Anomalieerkennung schützen

Praxisbeispiel: Warum Audit-Trails entscheidend sind

Stellen Sie sich eine Situation vor, in der ein privilegierter Administrator verdächtigt wird, vertrauliche Kundeninformationen abzuzweigen. Ohne ein zentrales Audit-System kann das Zusammensetzen des Vorfalls Tage manueller Log-Sammlung erfordern – und selbst dann könnten die Ergebnisse unvollständig oder nicht schlüssig sein. Mit einer einheitlichen Überwachungsplattform wie DataSunrise können Sicherheitsteams jedoch sofort die Sitzung des Nutzers abspielen, ausgeführte Abfragen überprüfen und genau feststellen, welche Datensätze angesehen, verändert oder exportiert wurden.

In diesem Zusammenhang verwandelt sich der Audit-Trail von einem einfachen historischen Protokoll in einen proaktiven Sicherheitsmechanismus. Anstatt Aktivitäten nur für Compliance-Zwecke zu dokumentieren, ermöglicht er eine schnelle Vorfallsreaktion, unterstützt rechtliche Untersuchungen und hilft zu bestimmen, ob das Ereignis versehentlich, fahrlässig oder vorsätzlich war. Darüber hinaus stärkt die detaillierte Audit-Sichtbarkeit die Verantwortlichkeit innerhalb der Organisation und wirkt Insider-Missbrauch präventiv entgegen.

Zudem schließen zentralisierte Audit-Trails Sichtbarkeitslücken in hybriden Umgebungen – einschließlich Cloud-Datenbanken, On-Premise-Systemen und verteilten Datenspeichern. Wenn Aktivitäten konsistent über SQL, NoSQL und cloudnative Dienste erfasst werden, können Sicherheitsteams Ereignisse korrelieren, laterale Bewegungen erkennen und mehrstufige Angriffe aufdecken, die sonst verborgen blieben. Dieses Transparenzniveau ist besonders wichtig, wenn Organisationen auf Drittanbieter, gemeinsam genutzte Administratorkonten oder DevOps-Teams mit erweiterten Rechten angewiesen sind.

Audit-Trails sind auch bei Compliance-Prüfungen unverzichtbar. Vorschriften wie DSGVO, HIPAA, PCI DSS und SOX verlangen, dass Organisationen nachweisen, wer auf sensible Daten zugegriffen hat, wann dies geschah und welche Aktionen ausgeführt wurden. Eine umfassende Audit-Lösung erlaubt das sofortige Generieren von Berichten und erspart den zeit- und kostenintensiven Prozess der manuellen Beweiszusammenstellung.

Schließlich können Audit-Analysen langfristige Verhaltensmuster aufdecken – ungewöhnliche Abfragefrequenzen, Zugriffe außerhalb der Geschäftszeiten, schleichende Rechte-Erweiterungen oder wiederholte Versuche, Maskierungsrichtlinien zu umgehen. Indem Audit-Intelligenz mit Anomalieerkennung und SIEM-Systemen verknüpft wird, entwickeln Organisationen sich von reaktiver Fehlerbehebung hin zu vorausschauender Sicherheit und stoppen Vorfälle, bevor sie eskalieren.

Häufige Fragen zu Datenbank-Audit-Trails

Das Verständnis, wie Audit-Trails funktionieren, hilft sowohl Sicherheitsteams als auch Compliance-Beauftragten, fundierte Entscheidungen zu treffen. Nachfolgend einige häufig gestellte Fragen, die wir beim unterstützen von Organisationen bei der Implementierung von Datenbank-Auditing im großen Maßstab begegnen.

- Was sollte ein Datenbank-Audit-Trail beinhalten?

Benutzeridentität, Zeitstempel, ausgeführte SQL-Anweisungen, betroffene Tabellen oder Zeilen, Client-IP-Adressen und Rollen sollten alle protokolliert werden. - Wie lange sollten Audit-Logs aufbewahrt werden?

Die Aufbewahrungsdauer hängt von regulatorischen Anforderungen ab. Beispielsweise verlangen SOX und DSGVO die Aufbewahrung von Logs zwischen 1 und 7 Jahren je nach Branche und Datenart. - Reichen native Audit-Tools allein für Compliance aus?

Selten. Native Tools bieten grundlegende Protokollierung, aber oft fehlen Echtzeitanalyse, zentrale Verwaltung oder exportierbare Compliance-Berichte. - Wirken sich Audit-Trails auf die Datenbank-Performance aus?

Sie können sich auswirken – insbesondere bei schlechter Konfiguration. Deshalb verwenden Plattformen wie DataSunrise optimierte Logging-Engines und Speicher-Backends wie SQLite oder Redshift. - Ist Maskierung Teil des Audit-Trails?

Das sollte sie sein. Sensible Daten wie PII sollten in Logs maskiert oder ganz ausgeschlossen werden. DataSunrise wendet Maskierungsregeln an, bevor das Audit-Ereignis gespeichert wird.

Diese Art der detaillierten Protokollierung und Berichterstattung unterstützt nicht nur regulatorische Audits, sondern stärkt auch die gesamte Sicherheitslage der Datenbank.

Wie Audit-Trails den Alltag verändern

Im Finanzsektor revolutioniert ein einheitlicher Audit-Trail die Geschwindigkeit und Genauigkeit von Untersuchungen, indem Benutzeridentitäten, Sitzungsdaten und SQL-Abfragehistorien über Zahlungs- und Transaktionssysteme hinweg korreliert werden. Was früher Tage manuellen Überprüfens erforderte, kann nun innerhalb weniger Stunden erfolgen, wodurch Institutionen potenziellen Betrug oder Richtlinienverstöße schnell erkennen und eingrenzen können. Gesundheitseinrichtungen wenden das gleiche Prinzip an, um präzise Aufzeichnungen über jeden Zugriff auf elektronische Gesundheitsdaten zu führen – und zu verifizieren, wer Patientendaten angesehen, verändert oder exportiert hat. Diese Automatisierung eliminiert die Notwendigkeit manueller Log-Korrelation und liefert während Audits und internen Prüfungen einen Echtzeitnachweis der HIPAA- und DSGVO-Compliance.

Behörden und öffentliche Einrichtungen sind auf zentralisierte Audits angewiesen, um Verantwortlichkeit bei privilegierten Nutzern sicherzustellen, Datenlecks zu verhindern und die Integrität von Beweisketten für rechtliche oder disziplinarische Untersuchungen zu bewahren. Durch detaillierte Einblicke in administrative Aktionen und Richtliniendurchsetzung reduzieren diese Systeme die Verweildauer von Insider-Bedrohungen erheblich und stärken das Vertrauen in institutionelle Transparenz.

Cloud-native und SaaS-Umgebungen profitieren gleichermaßen von fortschrittlichen Audit-Trail-Systemen. Verdächtige Zugriffsversuche über Mandanten hinweg oder Rechteseeskalationen werden sofort erkannt, laute oder inaktive Servicekonten für Überprüfungen markiert, und Performance-Engpässe lassen sich auf spezifische Abfragen oder Workloads zurückführen statt auf Vermutungen. Im E-Commerce und FinTech hebt automatisierte Anomalieerkennung ungewöhnliche Anmeldeversuche, Datenexportmuster oder Bestellmanipulationen hervor, sodass Teams gezielt reagieren können statt zu störenden Systemabschaltungen greifen zu müssen.

Letztendlich haben sich Audit-Trails von passiven Aufzeichnungstools zu aktiven operativen Kontrollen entwickelt – und ermöglichen kontinuierliche Überwachung, schnellere Vorfallsreaktion und wiederholbare Compliance. Durch die Integration in größere Sicherheitssysteme wie SIEM, DAM und Verhaltensanalyseplattformen dienen sie heute als Fundament für proaktive Verteidigung und intelligente Daten-Governance.

Fazit

Umfassende Audit-Trails sind zu einem Grundpfeiler moderner Cybersecurity- und Daten-Governance-Strategien geworden. Während sich Organisationen zunehmend anspruchsvolleren regulatorischen Anforderungen stellen und fortgeschrittenen Cyberbedrohungen begegnen, wird die vollständige Sichtbarkeit jeder Nutzeraktion wichtiger denn je. Ein effektives Auditing-System erfasst nicht nur, wer wann auf welche Daten zugegriffen hat, sondern auch Zweck und Kontext jeder Operation – und liefert unschätzbare forensische Einblicke bei der Untersuchung von Vorfällen. Native Datenbank-Protokollierungstools stoßen jedoch oft an ihre Grenzen, da ihnen Skalierbarkeit, zentrale Verwaltung und Echtzeitanalysen fehlen, was ihre Effizienz in komplexen oder hybriden Infrastrukturen einschränkt.

Fortschrittliche Lösungen wie DataSunrise begegnen diesen Herausforderungen mit einem integrierten, regelbasierten Framework, das Aktivitäten über unterschiedliche Datenbanken und Cloud-Umgebungen hinweg erfassen und korrelieren kann. Sie befähigen Sicherheitsteams, Rohlog-Daten in verwertbare Erkenntnisse umzuwandeln, regulatorische Berichte zu vereinfachen und die Zugriffskontrolle zu verbessern. Mit integrierter Automatisierung, intelligenten Warnungen und vollständig anpassbaren Dashboards bietet DataSunrise umfassende Übersicht über interne und externe Datenoperationen – ermöglicht schnelle Vorfallsreaktion und gewährleistet kontinuierliche Compliance-Bereitschaft.

Über die Erfüllung regulatorischer Vorgaben hinaus fungiert ein starker Audit-Trail als aktive Verteidigung gegen Insider-Risiken, Datenmissbrauch und unautorisierte Aktivitäten. Er ermöglicht frühzeitige Bedrohungserkennung, verstärkt Verantwortlichkeit und schafft eine strategische Grundlage für Vertrauen, Transparenz und langfristige betriebliche Widerstandsfähigkeit in der gesamten Organisation.