AlloyDB für PostgreSQL Datenaktivitätsverlauf

Jeder Sicherheitsingenieur, der Workloads in die Google Cloud migriert hat, stellt sich früher oder später die Frage: „Kann ich jede Berührung meiner Daten – sofort und nachvollziehbar – verfolgen?“ Diese Frage steht im Mittelpunkt von AlloyDB für PostgreSQL Datenaktivitätsverlauf, der lebendigen Zeitleiste, die aufzeichnet, wer was, wo und wann über Ihren Cluster getan hat. Im Zeitalter der Cloud muss diese Historie sowohl vollständig als auch handlungsfähig sein: sofort durchsuchbar für die Bedrohungserkennung, aber dennoch strukturiert genug, um Anforderungen von Regulierungsbehörden wie GDPR bis PCI-DSS zu erfüllen.

Im Folgenden zeigen wir, wie der native Audit-Stream von AlloyDB und die Überwachungsebene von DataSunrise mit generativer KI (GenAI) kombiniert werden können, um ein Sicherheitsnetz zu schaffen, das in Sekunden statt Tagen reagiert.

Warum der Datenaktivitätsverlauf wichtig ist

Eine glaubwürdige Aktivitäts-Historie verwandelt rohe Protokollzeilen in strategische Erkenntnisse. Sie bildet die Grundlage für:

- Echtzeit-Vorfallreaktion – Missbrauch von Zugangsdaten erkennen, bevor Daten abfließen.

- Kontinuierliche Compliance – Kontrollen direkt mit Nachweisen verknüpfen statt punktuellen Berichten.

- Datenbewertung – Verstehen, welche Tabellen Umsatz generieren und welche nur existieren.

Die Data Activity History Wissensdatenbank von DataSunrise erläutert, wie Audit-Trails Verhaltensanalysen und Risikobewertungen speisen, während Database Activity Monitoring die Policy Engine hinzufügt, die entscheidet, wann eine Eskalation erforderlich ist.

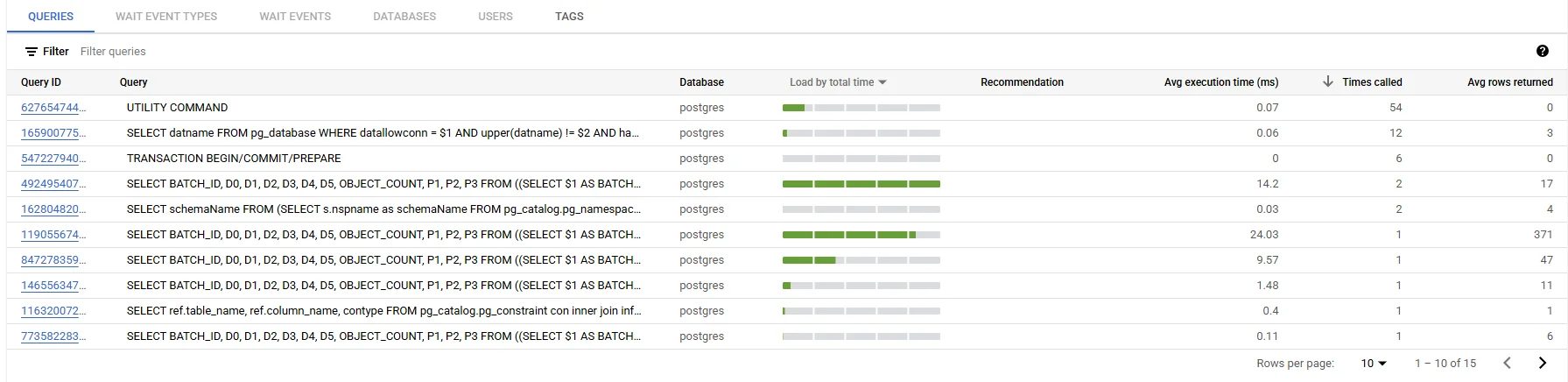

Echtzeit-Audit und dynamische Maskierung mit GenAI

Traditionelle SIEM-Regeln haben Schwierigkeiten mit den hochgradig vielfältigen SQL-Mustern moderner Anwendungen. Durch das Einbetten eines leichten GenAI-Modells neben dem Protokoll-Stream können mehrzeilige Sessions in menschenlesbare Hinweise zusammengefasst werden (z. B. „wahrscheinlich Massenexport von Kunden-E-Mails“) und relevante Abhilferichtlinien ausgelöst werden.

Die Dynamische Datenmaskierung von DataSunrise schreibt Ergebnisdaten für nicht privilegierte Nutzer in Echtzeit um. Das Modell kann eine Spalte als personenbezogene Daten klassifizieren, auch wenn sie einen undurchsichtigen Namen wie extra_01 trägt, basierend auf einem feinjustierten großen Sprachmodell (LLM), das auf Ihr Schema trainiert ist. Diese Kombination aus GenAI und Maskierung schützt Werte, während Analysten weiterhin geschäftssichere Surrogate sehen.

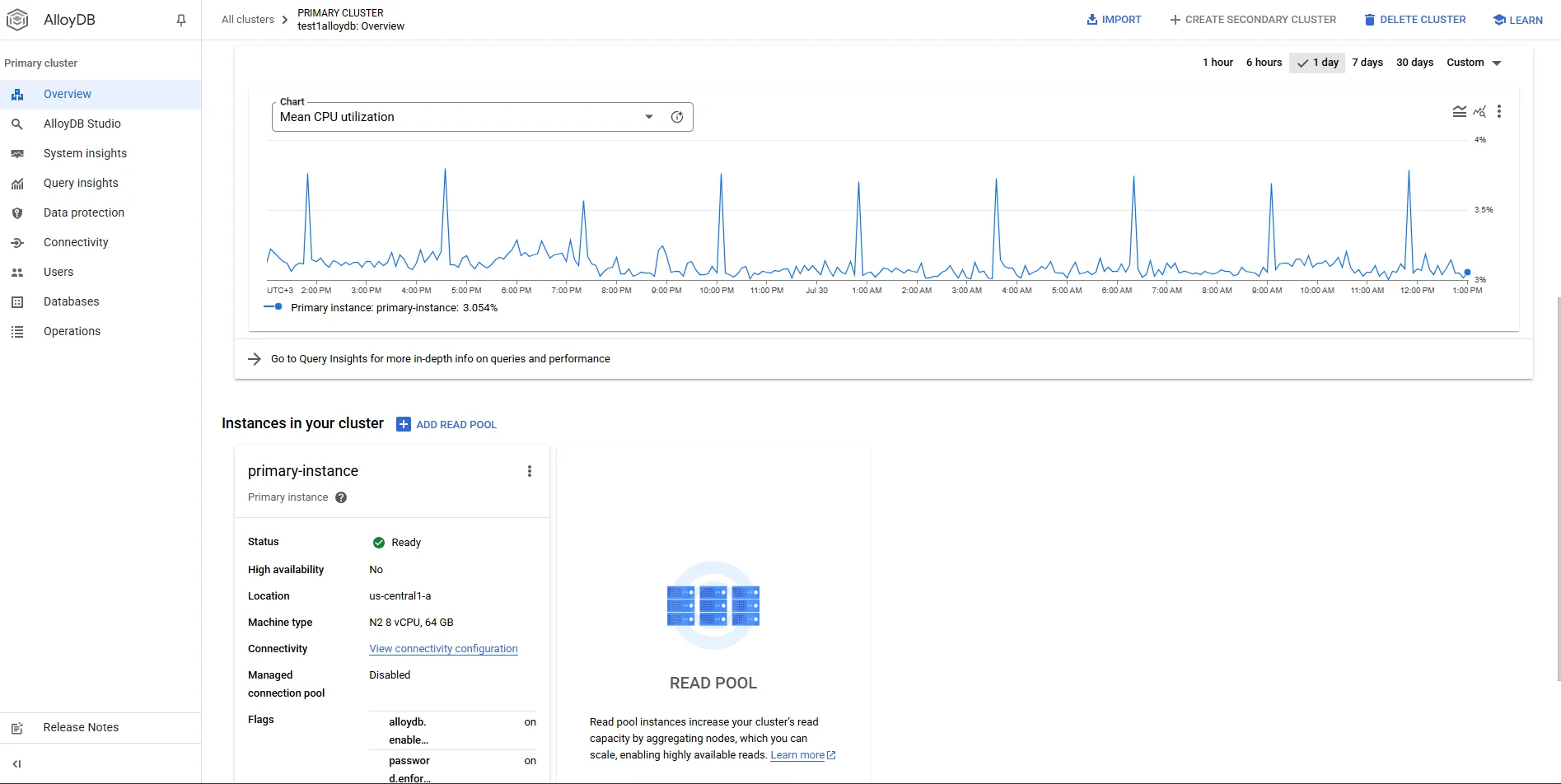

Konfiguration des nativen Audits in Google Cloud

AlloyDB übernimmt das bewährte Logging-DNA von PostgreSQL, aber bei der Cloud-nativen Bereitstellung schalten Sie eine Option um statt die postgresql.conf zu bearbeiten.

Aktivieren Sie das pgAudit Erweiterungs-Flag

gcloud alloydb instances update my-prod \ --region=us-central1 \ --update-parameters=alloydb.enable_pgaudit=trueErstellen Sie die Erweiterung in jeder Datenbank

CREATE EXTENSION IF NOT EXISTS pgaudit; ALTER SYSTEM SET pgaudit.log = 'READ, WRITE, FUNCTION'; SELECT pg_reload_conf();

Das ist buchstäblich derselbe Workflow, den PostgreSQL-Experten kennen, nur über die Google Cloud CLI aufgerufen. AlloyDB schickt die Einträge automatisch an Cloud Logging, wo sie unter den Data Access Logs (Ressourcentyp alloydb.googleapis.com/Cluster) erscheinen. Konsultieren Sie die offizielle Anleitung pgAudit in AlloyDB aktivieren für erweiterte Flags und Schätzungen zum Log-Volumen.

Für eine durchgängige Beschreibung von Netzwerkschutz, IAM-Grenzen und Verschlüsselungsstandards lesen Sie auch die AlloyDB Sicherheitsbest Practices. Da Audit-Einträge denselben Backbone nutzen wie Vertex AI und weitere Google-Dienste, profitieren Sie von den Garantien, die in der Cloud Audit Logs Dokumentation beschrieben sind.

Um den Stream anzusehen, öffnen Sie den Logs Explorer und filtern wie folgt:

resource.type="alloydb_cluster"

logName:"cloudaudit.googleapis.com%2Fdata_access"

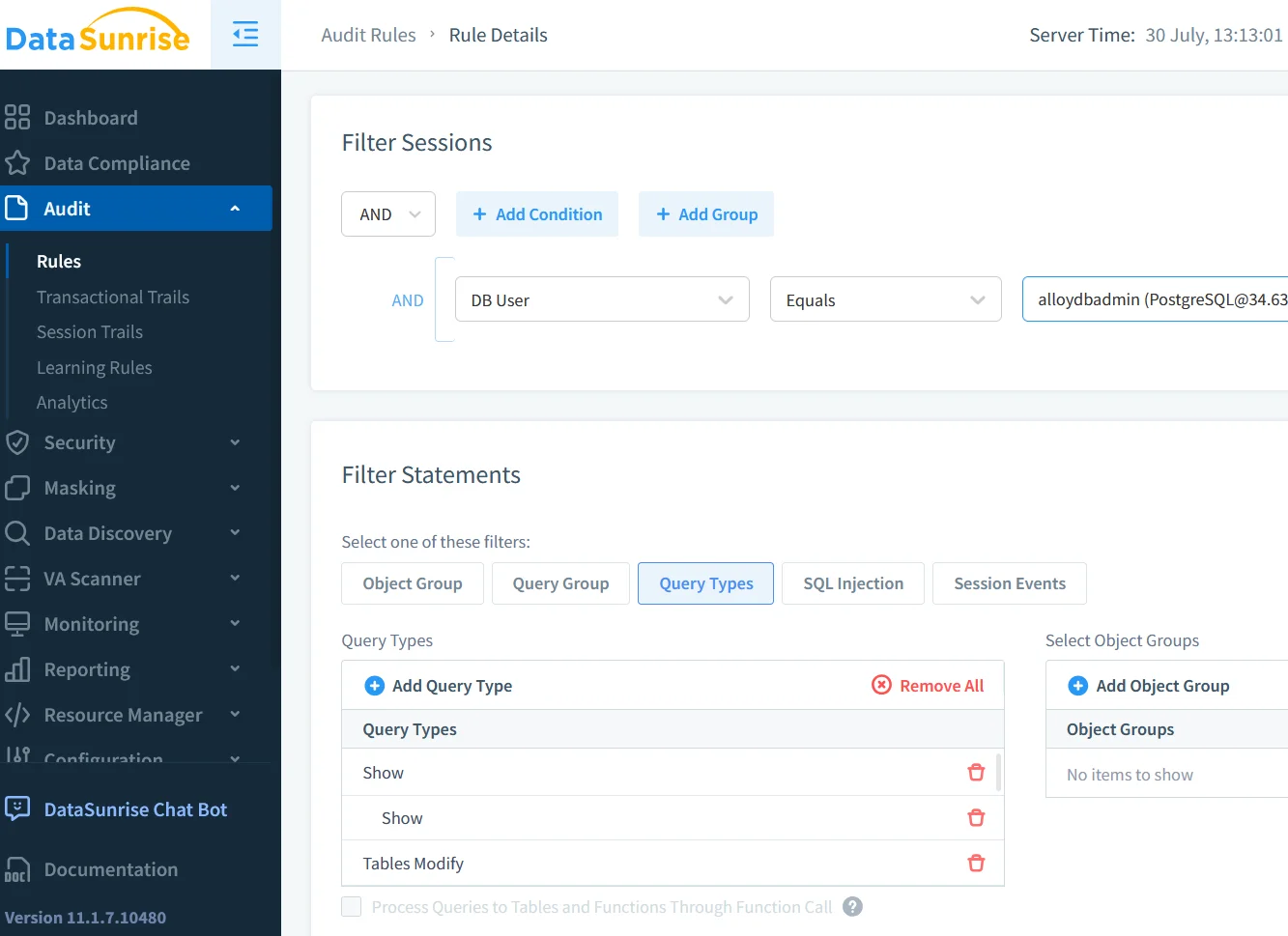

Detailblick: DataSunrise Audit für AlloyDB

Native Logs erfassen was passiert ist; DataSunrise konzentriert sich auf warum und ob eine Richtlinie verletzt wurde. Als Reverse Proxy oder Sidecar auf GKE eingesetzt, kann DataSunrise jedes AlloyDB-Ereignis anreichern mit:

- Benutzerkontext – Active Directory-Gruppen, Geräte-Reputation.

- Risikobewertung & GenAI-Einsichten – unter Nutzung von LLM- und ML-Tools für Datenbanksicherheit.

Übereinstimmungen fließen in ein Zeitreihendashboard, das automatisierte Compliance-Berichte erstellt und die Einhaltung von Daten-Compliance-Vorschriften wie HIPAA und SOX nachweist.

Datenentdeckung, Sicherheits- & Compliance-Status

Bevor Sie Daten schützen können, müssen Sie sie finden. Der Data Discovery-Spider von DataSunrise durchsucht AlloyDB-Schemata nach PII, PHI und Kartendaten und speist Tags zurück an sowohl pgAudit als auch Maskierungsrichtlinien.

Sicherheitsteams wenden daraufhin Kontrollen an – Zeilenfilter auf Zeilenebene sowie schema-bewusste Firewall-Regeln. In Kombination mit AlloyDB für PostgreSQL Datenaktivitätsverlauf entsteht so ein geschlossener Feedback-Kreislauf: Entdeckung → Klassifizierung → Richtlinie → Audit → GenAI-Analyse → aktualisierte Richtlinie.

Da jeder Schritt protokolliert wird, können Prüfer eine Kontrolle bis hin zu der rohen SQL-Anweisung zurückverfolgen, die sie ausgelöst hat, und erfüllen so Artikel 30 der GDPR und Abschnitt 10 von PCI-DSS – ganz ohne Tabellenkalkulationen.

GenAI im Einsatz: Beispiel für Maskierung sensibler Daten bei Abfragen

Im Folgenden eine minimalistische Illustration, die pgAudit, GenAI und Maskierung in einer einzigen Pipeline vereint. Angenommen, das LLM wurde darauf trainiert, risikoreiche Abfragen zu erkennen.

-- AlloyDB Sitzung

BEGIN;

SET LOCAL pgaudit.log_parameter ON;

SELECT email, card_number

FROM customers

WHERE updated_at > NOW() - INTERVAL '1 day';

COMMIT;

Eine Streaming Cloud Function zieht diesen Eintrag, übergibt die SQL an ein Vertex Gemini Modell und erhält ein JSON-Urteil:

{

"risk": 0.92,

"explanation": "Massenextraktion von Karteninhaberdaten"

}

Wenn risk > 0.8, schreibt DataSunrise die Antwort um:

email | card_number

---------------+--------------

[email protected] | **** **** **** 3487

Gleichzeitig wird eine Warnung mit der GenAI-Erklärung in Slack ausgelöst. Die gesamte Rundreise – von der Abfrageausführung bis zum maskierten Ergebnis, Slack-Alarm und Compliance-Log – ist typischerweise in unter 400 ms bei benchmark-basierten Workloads abgeschlossen.

Fazit

Ein effektiver AlloyDB für PostgreSQL Datenaktivitätsverlauf ist mehr als ein Compliance-Kästchen – er ist das sensorische Nervensystem Ihres Datenbestandes. Indem Sie pgAudit aktivieren, Logs über Cloud Logging leiten und mit DataSunrise Discovery, Maskierung und GenAI-Analysen ergänzen, erhalten Teams eine stets aktive Erzählung jeder Dateninteraktion. Das Ergebnis sind schnellere Vorfallreaktionen, geringere Prüfungsbelastung und eine Sicherheitslage, die sich so schnell weiterentwickelt wie die geschützten Workloads.

Ganz gleich, ob Sie mission-kritische OLTP-Systeme migrieren oder neue AI-Microservices aufbauen – jetzt ist der Moment, Ihren Audit-Trail nicht wie ein Grabstein-Archiv zu behandeln, sondern als lebendiges Asset – eines, das sich jede Minute selbst weiterlernt.