AlloyDB für PostgreSQL Datenbankaktivitätsverlauf

AlloyDB für PostgreSQL verbindet Google-Skalierungselastizität mit dem Komfort von vanilla psql. Diese Freiheit vergrößert die Schadensreichweite eines Tippfehlers oder einer Sicherheitsverletzung, so dass die Datenbankaktivitätsverlauf—eine chronologisch geordnete Karte jedes Sitzungs- und Objekt-Ereignisses—unverzichtbar wird. Ob Sie einem außer Kontrolle geratenen UPDATE nachjagen oder PCI-DSS-Compliance nachweisen, die Geschichte beginnt hier.

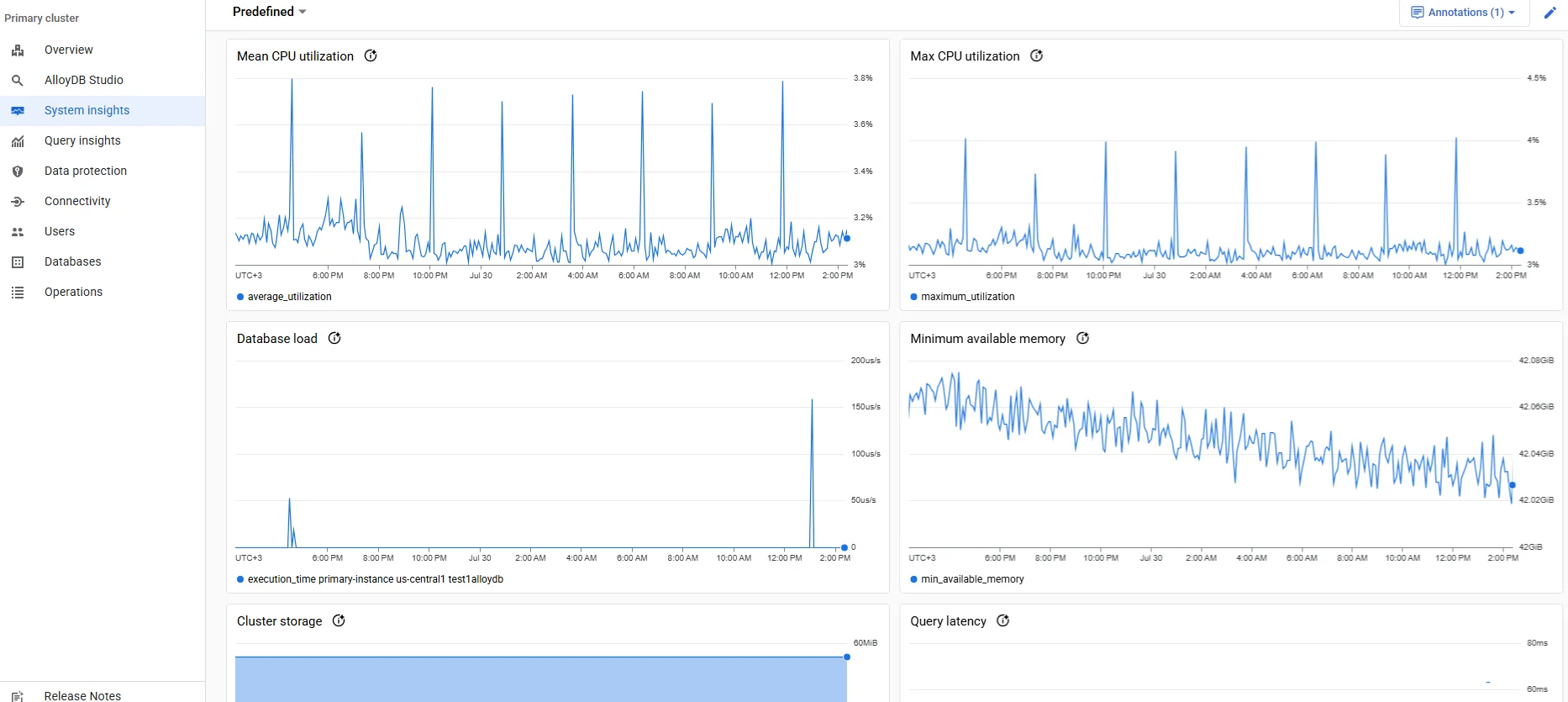

Echtzeit-Audit: 360° Sichtbarkeit erhalten

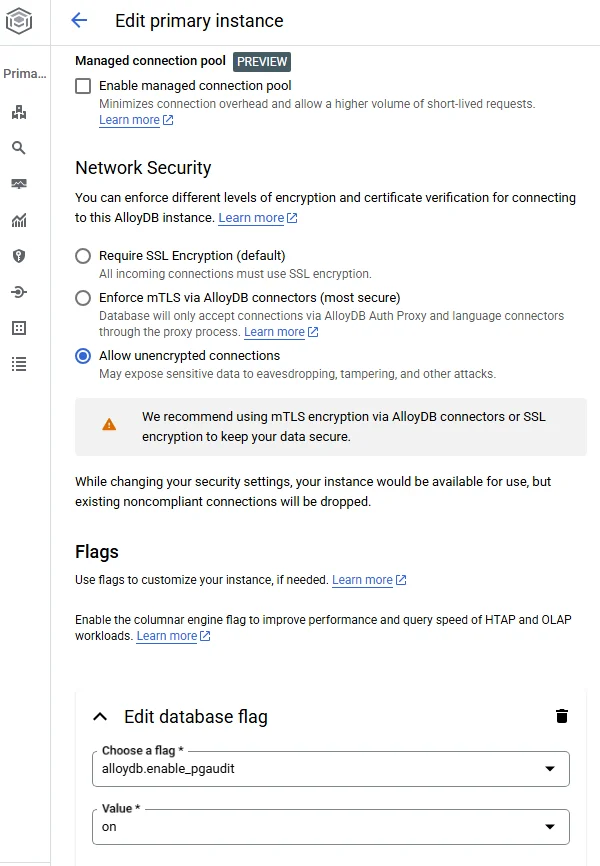

AlloyDB bietet zwei sich ergänzende Audit-Kanäle. Google Cloud Cloud Audit Logs zeichnet administrative Aktionen auf, während die Open-Source-Extension pgAudit von Benutzern erzeugte SQL-Befehle verfolgt. Das Aktivieren des Firehoses erfolgt mit einem einzigen Befehl:

gcloud alloydb clusters update my-cluster \

--region=us-central1 \

--database-flags=alloydb.enable_pgaudit=on,pgaudit.log='all'

# dann in psql

CREATE EXTENSION pgaudit;

Neue Einträge erscheinen fast sofort im Logs Explorer, wo sie an BigQuery, Pub/Sub oder Ihr SIEM gestreamt werden können.

Native Audit in Google Cloud (Fast PostgreSQL)

Da AlloyDB den PostgreSQL-Katalog erbt, ist die Audit-Konfiguration nahezu identisch mit dem Upstream. Das offizielle Tutorial, Aktivieren von pgAudit in AlloyDB, behandelt alle Flags. Für eine produktionsreife Absicherung sollten Sie außerdem das Audit-Log-Schema-Referenz, Das Weiterleiten von AlloyDB Audit-Logs an BigQuery zur Langzeitanalyse sowie Das Überwachen von Audit-Logs in Cloud Logging für Echtzeit-Benachrichtigungen verstehen.

GenAI trifft DBA: Autonome Bedrohungserzählungen

Tausende JSON-Zeilen zu lesen macht niemandem Spaß. Generative KI kann Stunden der Analyse in einen einzigen Absatz komprimieren. Der untenstehende PL/Python-Snippet holt die letzten 100 pgAudit-Einträge, sendet sie über das Vertex AI SDK an Gemini und speichert eine benutzerfreundliche Zusammenfassung zurück in AlloyDB:

CREATE OR REPLACE FUNCTION summarize_audit()

RETURNS void LANGUAGE plpython3u AS $$

from google.cloud import aiplatform, logging_v2

import datetime, plpy

rows = plpy.execute("SELECT payload FROM audit_log ORDER BY ts DESC LIMIT 100")

text = '\n'.join([r['payload'] for r in rows])

model = aiplatform.TextGenerationModel.from_pretrained('gemini-1.5-pro-preview')

pred = model.predict(text)

plpy.execute("INSERT INTO audit_summaries(ts, summary) VALUES (%s, %s)",

(datetime.datetime.utcnow(), pred.text))

$$;

Weitere Anwendungsbeispiele – Embeddings, Vektorsuche und Anomalieerkennung – finden Sie im Vertex AI generative KI Kochbuch.

Dynamische Maskierung & Datenerkennung

Generative Modelle lieben Daten; Auditoren bestehen auf deren Verschleierung. DataSunrise zeigt verschiedene Laufzeitmuster in seinem Erklärungsartikel zur dynamischen Datenmaskierung. Die Maskierungs-Engine stützt sich auf einen Katalog, der durch Datenerkennung gefüllt wird und jede Spalte anhand von GDPR- und PCI-DSS-Taxonomien markiert, sodass sensible Literalwerte die Produktion nie verlassen.

Compliance ohne Tabellenkalkulation

Standards wie SOX und GDPR verlangen Nachweise, dass der Zugriff autorisiert und protokolliert wird. Der Compliance Manager von DataSunrise gleicht Live-Aktivitäten mit regulationsspezifischen Baselines ab, wie in der Notiz zu Daten-Compliance-Regelungen dargelegt. Verstöße erscheinen als Warnmeldungen oder können sogar eine dynamische Maskierung in Echtzeit auslösen.

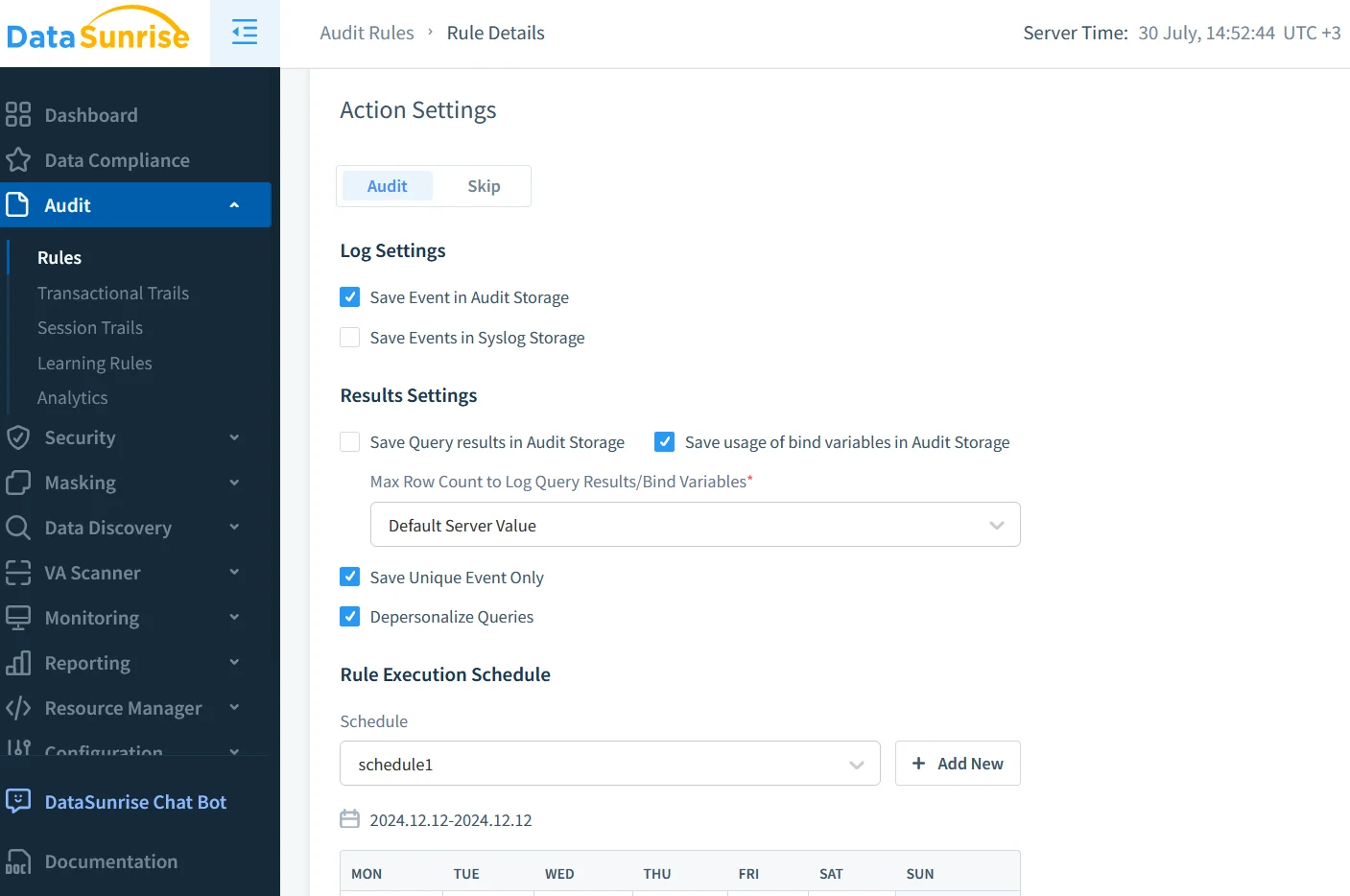

Plug-in Monitoring mit DataSunrise

Native Logs sind notwendig, aber nicht immer ausreichend. DataSunrise arbeitet als Reverse-Proxy, schreibt seine eigene Datenbankaktivitätsverlauf und blockiert schädliche Befehle in Echtzeit. Der Assistent unter Einstellungen → Audit ermöglicht das Deklarieren von Regeln („protokolliere jeden DROP im Schema public“) und die Wahl des Speichers – PostgreSQL, Kafka oder Objektspeicher. Details finden Sie im Audit-Leitfaden.

Da DataSunrise das PostgreSQL Wire-Protokoll spricht, zeigen AlloyDB-Sitzungen einfach auf die Proxy-Adresse. Logs fließen in den Viewer Datenaktivitätsverlauf – siehe Datenbankaktivitätsverlauf – wo GenAI-Zusammenfassungen über die Integration hinzugefügt werden können, die in LLM und ML Tools für Datenbanksicherheit beschrieben ist.

Sicherheit über die Logs hinaus

Audit-Trails beleuchten vergangenes Verhalten, aber proaktive Verteidigung benötigt Inline-Durchsetzung. Die Policy-Engine von DataSunrise enthält SQL-Injection-Detektoren, rollenbasierte Zugriffskontrolle und Streaming-Verhaltensanalysen.

Streaming aller Daten nach BigQuery

Viele Teams verbinden die Teile, indem sie einen Log Router-Sink erstellen, der pgAudit-Einträge an Pub/Sub und schließlich an BigQuery weiterleitet, partitioniert nach ts. Eine einzige Ansicht kann diese Daten mit den DataSunrise Proxy-Logs verbinden und den Weg zu föderierten Abfragen wie der folgenden öffnen:

SELECT s.summary, d.client_ip

FROM audit_summaries s

JOIN `proxy_logs.events` d

ON s.session_id = d.session_id

WHERE d.action = 'DROP TABLE'

AND s.ts > TIMESTAMP_SUB(CURRENT_TIMESTAMP(), INTERVAL 1 HOUR);

Materialisieren Sie diese Ansicht in Looker Studio, und Sie erhalten eine Live-Erzählung feindseliger Aktivitäten.

Domänenübergreifende Intelligenz mit Security Command Center

Durch die Weiterleitung von AlloyDB- und DataSunrise-Logs in Googles Security Command Center können Sie Datenbankereignisse mit IAM-Änderungen und Netzwerk-Anomalien korrelieren. Ein einziges Dashboard kann die Frage beantworten: Hat dieselbe IP, die eine öffentliche Firewall-Regel erstellt hat, auch Gehaltsdaten exfiltriert? Erfahren Sie mehr in Bedrohungen im Security Command Center untersuchen.

Governance als Code

Moderne Compliance-Werkzeuge bevorzugen Git gegenüber Tabellenkalkulationen. Terraform-Provider existieren sowohl für AlloyDB als auch für DataSunrise, sodass Sie Audit-Konfigurationen in Pull Requests codieren können. Ein einziger Plan kann das Flag alloydb.enable_pgaudit festlegen und eine DataSunrise-Regel bereitstellen, was eine Drift-Erkennung während CI garantiert.

Zukunftsausblick

PostgreSQL 17 wird eine native deklarative Audit-Syntax ausliefern, die AlloyDB kurz darauf übernehmen wird. In der Zwischenzeit lernt Gemini, SQL direkt aus natürlichsprachlichen Playbooks zu erzeugen, was bedeutet, dass Ihr Vorfall-Ordner bald ein Chatfenster sein könnte. Bereitschaft bedeutet, den AlloyDB für PostgreSQL Datenbankaktivitätsverlauf vollständig, vertrauenswürdig und lesbar zu halten – heute geliefert von pgAudit, DataSunrise und GenAI.