AlloyDB für PostgreSQL Data Audit Trail

Jeder Sicherheitsbeauftragte stellt früher oder später dieselbe Frage: „Kann ich den Zahlen in meiner Datenbank vertrauen?“

Mit Strategien von AlloyDB für PostgreSQL Data Audit Trail wird die Antwort zu einem selbstbewussten Ja. Dieser Artikel zeigt, wie Sie ein lebendiges, durchsuchbares Protokoll aller Zugriffe auf Ihre Daten aufbauen – und dabei die nativen Audit-Funktionen von Google Cloud, die leistungsstarke Overlay-Lösung von DataSunrise sowie eine Prise generative KI für die Echtzeit-Anomalieerkennung nutzen.

Warum ein Audit-Trail weiterhin wichtig ist

Böswillige Akteure automatisieren ihre Angriffe, Vorschriften vervielfältigen sich und Entwicklerteams arbeiten schneller denn je. Ein Audit-Trail ist die unveränderliche Erzählung, die diese Kräfte vereint: Er beweist die Einhaltung von DSGVO, HIPAA, PCI‑DSS und aufkommenden KI-Vorschriften, verfolgt Insider- oder externe Verstöße bis auf die Ebene einzelner Zeilen und liefert Sicherheitsanalytik und Machine-Learning-Pipelines hochpräzise Ereignisse. Google Clouds eigene Übersicht bezeichnet Audit-Logs als „das Rückgrat Ihrer Risikomanagement-Erzählung.“ (AlloyDB Sicherheit & Datenschutz Dokumentation) Doch die Rohdaten sind nur die halbe Wahrheit. Wir fangen dort an und ergänzen Maskierung, Entdeckung und generatives Reasoning.

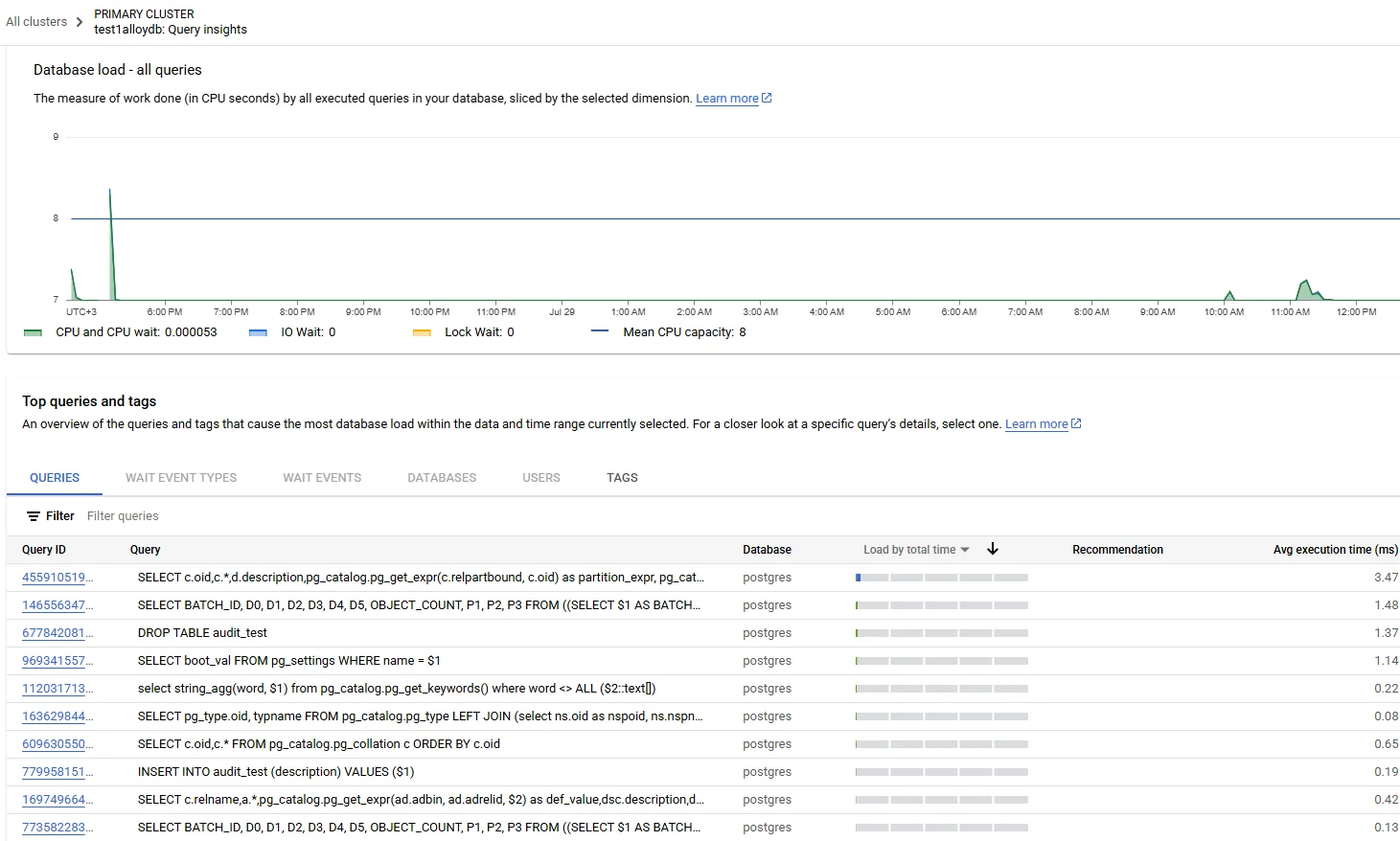

Von Logs zu Echtzeit-Intelligenz

Ein effektiver AlloyDB für PostgreSQL Data Audit Trail setzt darauf, jede Aktivität in dem Moment zu erfassen, in dem sie passiert – keine nächtlichen Exporte, keine blinden Flecken. Die zwei relevanten nativen Datenströme sind Cloud Audit Logs (Admin- & Datenzugriff) für Infrastruktur‑Ereignisse (Konfiguration von Data Access Audit Logs) und die pgAudit Erweiterung für feingranularen Sitzungs- und Objektzugriff innerhalb von AlloyDB (pgAudit-Logs in AlloyDB ansehen). Eine häufige Architektur sendet beide Ströme an BigQuery für die Langzeitarchivierung sowie an Google Security Operations oder ein SIEM für Live-Abfragen, meist in unter zehn Sekunden – sodass „Echtzeit-Audit“ mehr als nur Marketing ist.

Tipp — Schnell korrelieren: Speichern Sie die session_id von pgAudit im Feld protoPayload.authenticationInfo.principalEmail der Cloud Audit Logs, um Statements unkompliziert mit Identitäten zu verknüpfen – ganz ohne JOIN-Spielereien.

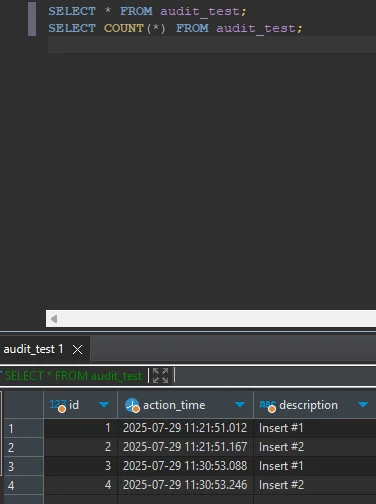

Native Prüfung: pgAudit auf AlloyDB aktivieren

Auch wenn AlloyDB verwaltet ist, verbirgt sich darunter weiterhin Postgres – das heißt, die beliebte pgaudit-Erweiterung funktioniert problemlos. Aktivieren Sie die Erweiterung zunächst via Google Cloud CLI:

gcloud alloydb clusters update prod-cluster \

--database-flags shared_preload_libraries=pgaudit \

--database-flags pgaudit.log=read,write,ddl,role

Starten Sie anschließend die Instanz neu oder laden Sie sie neu und prüfen Sie mit:

SHOW pgaudit.log;

SELECT pgaudit_get_current_config();

Logs erscheinen nun in cloudsql.googleapis.com/postgres.log und lassen sich über jsonPayload.msg filtern. Da die Grammatik und Ausgabe von pgAudit dem Open-Source-Postgres entspricht, haben Teams, die von selbstverwalteten Umgebungen migrieren, keine Lernkurve – ein weiterer Gewinn für die Betriebskontinuität.

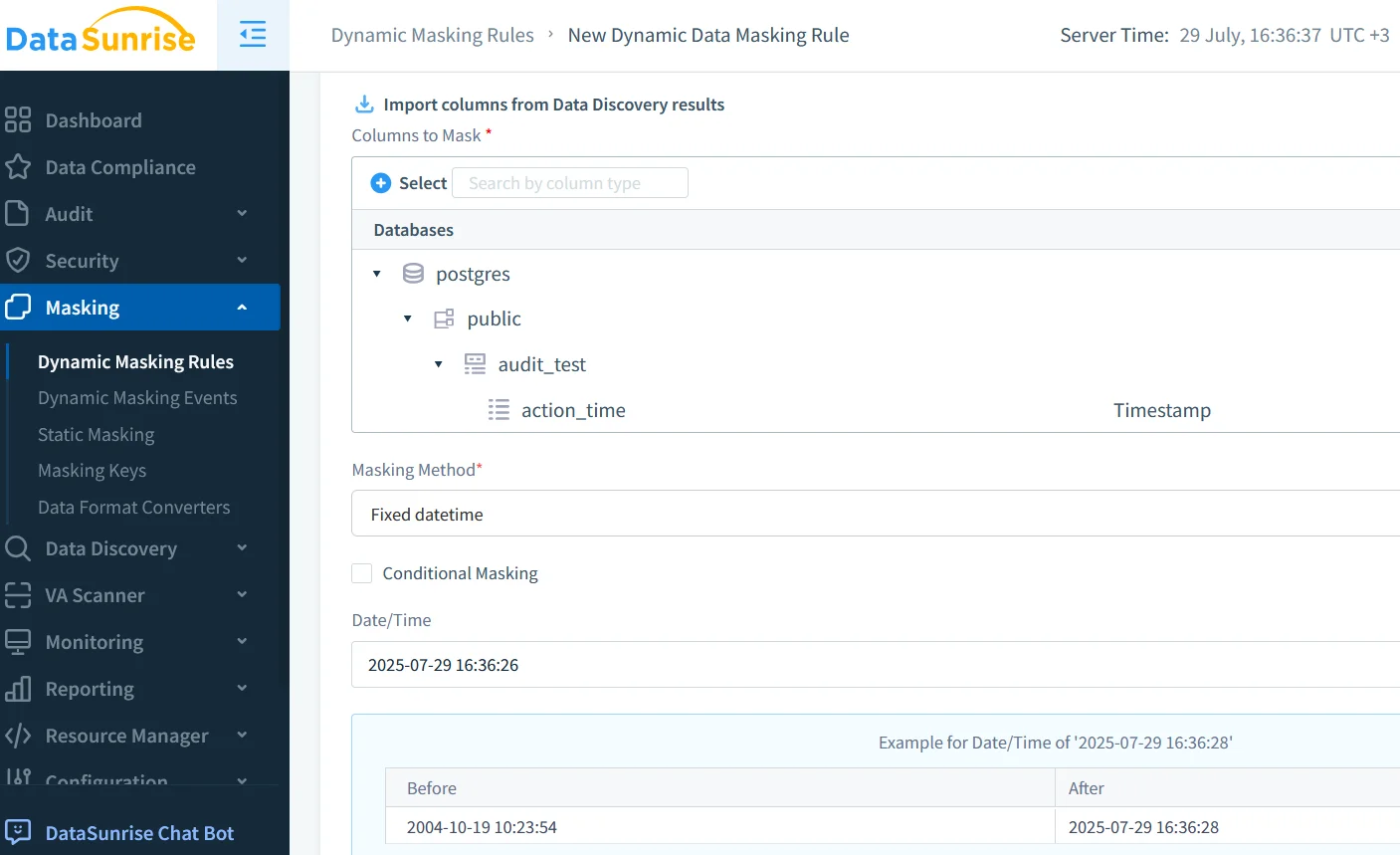

Über die Basis hinaus: DataSunrise Audit-Schicht

Native Logs sind zwar gut, doch moderne Sicherheits-Stacks brauchen Kontext – Nutzerreputation, Datenklassifizierung, Maskierungsstatus und Verhaltens-Baselines. DataSunrise agiert als Inline-Proxy oder Agent, der zeilenweise Audit-Logs erfasst, risikoadaptive dynamische Maskierung anwendet, sodass Analysten nur obfuskierte Daten sehen, Data Discovery-Jobs ausführt, die neue Spalten sofort kennzeichnen, und LLM- & ML-Tools anbietet, die normale Abfrageformen lernen und Ausreißer markieren. Weil DataSunrise pgAudit-Statements lesen kann, wird keine doppelte Last erzeugt, sondern nur um Mehrwert ergänzt.

Dynamische Maskierung & Data Discovery: Schutzmechanismen in Bewegung

Echtzeit-Audit-Trails entfalten ihre volle Wirkung, wenn der Schadenradius bereits minimiert ist. Die Kombination von pgAudit-Ereignissen mit DataSunrise’s Maskierungs- und Discovery-Funktionen beantwortet sofort Fragen, wie ob sensible Daten das „Vault“ verlassen haben oder wann eine neue SSN-Spalte aufgetaucht ist. Das Ergebnis ist ein Audit-Log, das semantische Aussagekraft besitzt – nicht bloß Bytes.

Generative KI trifft auf den Audit-Trail

Große Sprachmodelle sind ausgezeichnet darin, Muster in Freitexten zu erkennen – genau wie Audit-Nachrichten aussehen. Ein leichtgewichtiges Vertex AI-Beispiel:

from vertexai.language_models import TextGenerationModel

model = TextGenerationModel.from_pretrained("gemini-pro")

log_line = "AUDIT: SESSION,1,SELECT,public.customers,id=42"

prompt = f"Bewerten Sie das Risiko dieses PostgreSQL-Audit-Ereignisses auf einer Skala von 1-5 und erklären Sie: {log_line}"

response = model.predict(prompt)

print(response.text)

Sicherheitsteams leiten pgAudit-Zeilen häufig an eine Cloud Function weiter, die das Modell aufruft und Risiko-Bewertungen mit hohem Wert an Slack sendet – so wird der Kreislauf zwischen Rohdaten und menschlichem Handeln in unter einer Minute geschlossen.

Sicherheits- & Compliance-Landschaft

Ein robuster AlloyDB für PostgreSQL Data Audit Trail bringt Sie Prüfern einen Schritt voraus. Die folgende Matrix zeigt, wie die Logquellen gängige Vorschriften abdecken:

| Anforderung | Native | DataSunrise | Hinweis |

|---|---|---|---|

| DSGVO Art. 30 Aufzeichnungen | ✔︎ pgAudit | ✔︎ Erweiterter Nutzerkontext | Aufbewahrung ≥ 5 Jahre |

| HIPAA § 164.312(b) | ✔︎ Cloud Audit Logs | ✔︎ Maskierung & Alarmierung | Integritätsprüfsummen |

| PCI-DSS 10.x | ✔︎ pgAudit + BigQuery | ✔︎ Echtzeit-Benachrichtigungen | 90 Tage online, 1 Jahr Archiv |

Für eine vertiefte Betrachtung siehe DataSunrise’s Leitfaden zu Daten-Compliance-Vorschriften.

Alles zusammenfügen

End-to-End-Fluss: pgAudit und Cloud Audit Logs speisen ein Pub/Sub-Thema; ein DataSunrise-Proxy bereichert Ereignisse; Cloud Functions rufen GenAI zur Risikobewertung auf; BigQuery speichert die kanonische Audit-Tabelle (dataset.alloydb_audit); Dashboards in Looker BI oder Notebooks bieten Zugänge zur Untersuchung. Eine Abfrage zeigt verdächtige Lesezugriffe der letzten Stunde:

SELECT timestamp, actor_email, statement, risk_score

FROM `security.alloydb_audit`

WHERE risk_score >= 4

ORDER BY timestamp DESC

LIMIT 100;

Fazit: Zukunftssicher und benutzerfreundlich

Ein Audit-Trail ist mehr als nur ein Compliance-Kästchen – er ist Ihre Echtzeit-Erzählung der Wahrheit. Indem Sie natives AlloyDB-Logging, DataSunrise-Anreicherungen und die semantische Kraft generativer KI verknüpfen, verwandeln Sie dichter Audit-Text in umsetzbare Erkenntnisse. Beginnen Sie klein – aktivieren Sie heute pgAudit – und iterieren Sie. Das Ergebnis ist ein AlloyDB für PostgreSQL Data Audit Trail, der mit Ihrem Geschäft, Ihrem Bedrohungsmodell und ja, sogar Ihrer Vorstellungskraft skaliert.

Entdecken Sie die vollständigen Daten-Audit-Funktionen von DataSunrise und starten Sie Ihre Reise.