AlloyDB für PostgreSQL Audit-Trail

AlloyDB für PostgreSQL bringt cloud-native Elastizität in die vertraute Postgres-Engine, aber mit großer Macht kommt auch strenge Verantwortung dafür, wer was an welchen Daten tut. Ein gut gestalteter AlloyDB für PostgreSQL Audit-Trail entwickelt sich schnell von einem Compliance-Kästchen zu einem strategischen Asset für Sicherheit und Analytik. Dieser Artikel führt durch Echtzeit-Auditing, dynamisches Maskieren, Datenerkennung, native Audit-Konfiguration in Google Cloud, die Nutzung von DataSunrise für tiefgehende Inspektionen und einen Blick darauf, wie generative KI (GenAI) heimtückische Anomalien in Ihren Logs aufspüren kann.

Warum ein moderner Audit-Trail wichtig ist

Vorschriften wie Compliance-Regelungen verlangen nachweisbare Kontrollen. Ein Audit-Trail dient jedoch auch der operativen Forensik, Nutzungsanalyse und sogar Kostenoptimierung. Unter der Haube sendet AlloyDB reichhaltige Cloud Logging-Daten, die jede Anweisung, Rollenänderung und jeden Netzwerk-Kontaktpunkt erfassen – der Rohstoff für Echtzeit-Dashboards oder nachgelagertes Machine Learning. In Kombination mit Datenerkennung und dynamischem Datenmaskieren erhalten Sie eine durchgängige Beobachtbarkeit ohne, sensible Werte neugierigen Blicken preiszugeben.

Echtzeit-Audit-Streams

AlloyDB schreibt Ereignisse der PostgreSQL-Engine innerhalb von Sekunden in Cloud Logging. Leiten Sie diese Logs an Pub/Sub weiter und streamen Sie sie in BigQuery oder Splunk für sofortige Abfragen und Alerts. Ein einfaches Beispiel in BigQuery könnte so aussehen:

CREATE OR REPLACE EXTERNAL TABLE alloydb_audit.log_entries

WITH CONNECTION `projects/$PROJECT_ID/locations/$REGION/connections/alloydb_logging`;

SELECT

JSON_VALUE(log_entry, '$.protoPayload.authenticationInfo.principalEmail') AS actor,

JSON_VALUE(log_entry, '$.protoPayload.metadata.databaseName') AS database,

JSON_VALUE(log_entry, '$.protoPayload.metadata.statement') AS statement,

timestamp

FROM alloydb_audit.log_entries

WHERE timestamp >= TIMESTAMP_SUB(CURRENT_TIMESTAMP(), INTERVAL 15 MINUTE);

Die Abfrage aktualisiert sich jede Minute in Looker, um verdächtige Aktivitäten hervorzuheben, und macht den Echtzeit-Audit greifbar statt nur theoretisch.

Datenerkennung & dynamisches Maskieren

Discovery-Engines durchsuchen Schemata, klassifizieren personenbezogene Daten (PII) und liefern Richtlinien, die DataSunrise inline durchsetzt. Sobald die Engine eine Spalte als Karteninhabername kennzeichnet, kann eine dynamische Maskierungsregel automatisch Zeichen ersetzen für jede Sitzung, der die Rolle Auditor fehlt:

-- ausgeführt in der DataSunrise-Konsole

ADD MASKING RULE mask_pan

ON TABLE sales.cards

COLUMN card_number STRATEGY partial(6, 4);

Da die Regel zwischen Anwendung und AlloyDB sitzt, arbeiten Entwickler weiterhin mit vertrautem SQL, während Prüfer nur das sehen, wozu sie berechtigt sind – eine elegante Form des Least Privilege. Die tiefgehende Maskierungslogik wird im DataSunrise-Artikel zum dynamischen Datenmaskieren weiter erläutert.

Sicherheits- und Compliance-Landschaft

Ein einzelner Verstoß kann das Kundenvertrauen schneller zerstören, als jede Marketingkampagne es aufbauen kann. Database Activity Monitoring ergänzt Verhaltenserkennung und alarmiert, wenn Sitzungen von trainierten Normen abweichen. Eng verknüpfte Audit-Trails vereinfachen Nachweise für DSGVO, HIPAA, PCI-DSS und Co., wie im DataSunrise-Artikel zu Compliance-Regelungen detailliert beschrieben. Fortschrittliche Bedrohungserkennung, rollenbasierte Kontrollen und verschlüsselte Speicherung – alles integrale Bestandteile von AlloyDB – bieten das Fundament, auf dem der Audit-Trail steht.

Native Audit-Konfiguration in Google Cloud

Von Haus aus erzeugt AlloyDB Engine-Logs, die denen von Standard-PostgreSQL log_statement und log_connections ähneln, jedoch für Multi-Tenant-Cloud abgesichert sind:

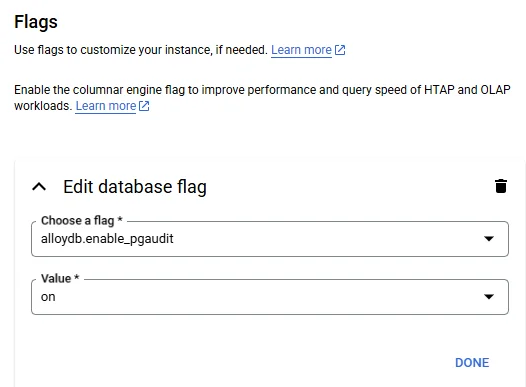

- Audit-Flags aktivieren – Navigieren Sie in der Google Cloud Console zu AlloyDB-Cluster ➜ Konfiguration ➜ Flags und setzen Sie

log_statement = 'all'oder feiner granulare Werte wieddl. - pgAudit-Erweiterung aktivieren – AlloyDB liefert pgAudit mit. Verbinden Sie sich via psql und führen Sie aus:

CREATE EXTENSION IF NOT EXISTS pgaudit; ALTER SYSTEM SET pgaudit.log = 'read, write, ddl'; SELECT pg_reload_conf(); - Export zu Cloud Logging – Standardmäßig landen Audit-Einträge in Cloud Logging unter der Ressourcentype

alloydb.googleapis.com/Cluster. Erstellen Sie einen Sink zu BigQuery für Langzeitanalysen oder zu Cloud Storage für Archivierung. - Aufbewahrung & CMEK feinjustieren – Wenden Sie organisationsweite Aufbewahrungsrichtlinien und kundengesteuerte Verschlüsselungsschlüssel (CMEK) an, um regionale Souveränitätsanforderungen zu erfüllen.

alloydb.enable_pgaudit in Google Cloud.Da AlloyDB den Postgres-DNA teilt, lassen sich dieselben pgaudit-Konfigurationskenntnisse nahtlos übertragen, wobei Sie jedoch die Elastizität und automatische Indizierung erhalten, die allein Postgres nicht bietet.

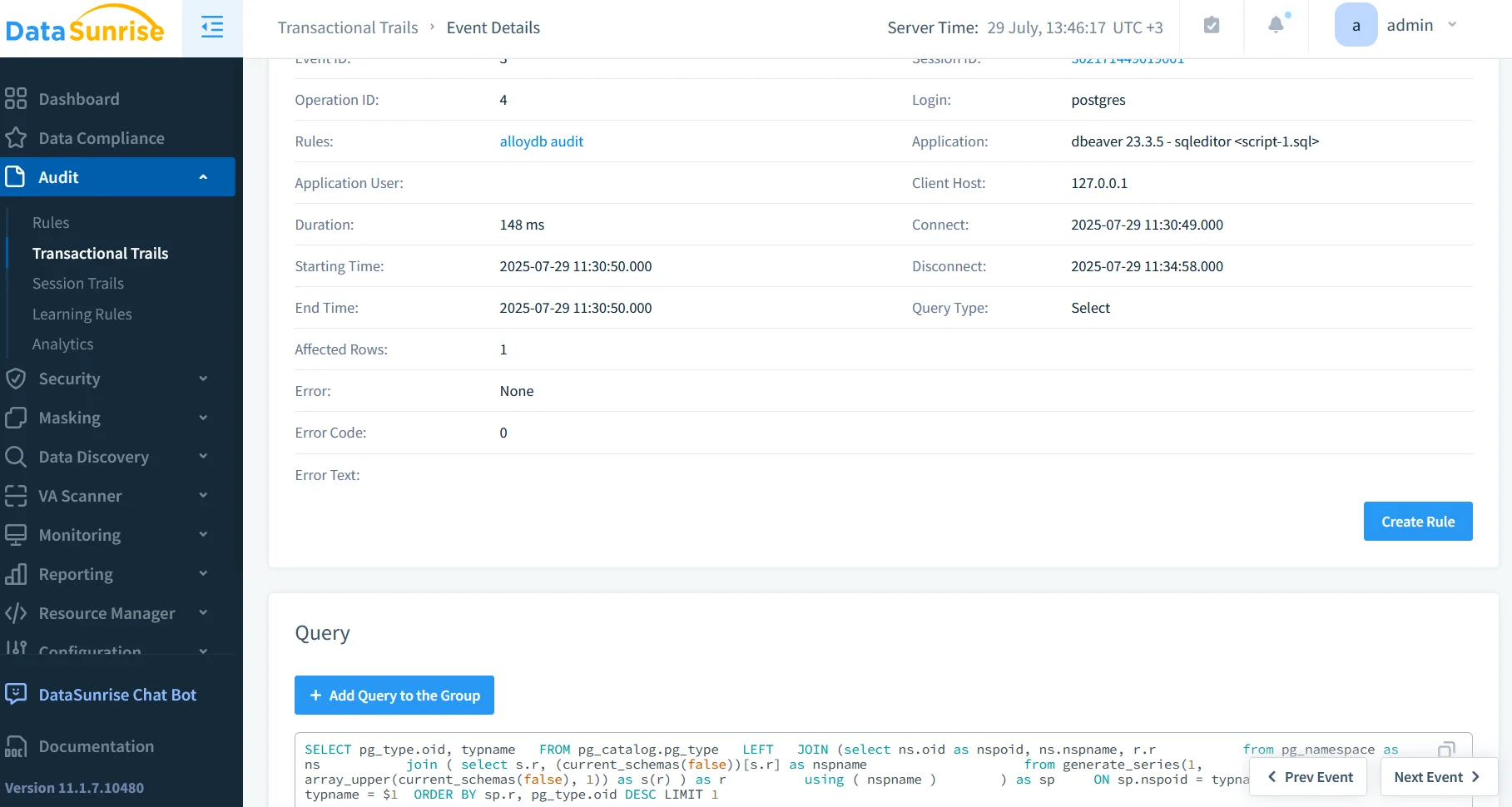

Härtung mit DataSunrise Audit

Wo natives Auditing verschlüsselten Netzwerkverkehr nicht abfangen oder kontextuelles Risiko nicht bewerten kann, schließt DataSunrise diese Lücke. Als Reverse-Proxy vor AlloyDB eingesetzt,:

- Erfasst vollständige SQL-Befehle vor der Ausführung, inklusive gebundener Werte.

- Speichert manipulationssichere Audit-Logs in ClickHouse oder S3.

- Korrigiert Sitzungen, Nutzer, IP-Adressen und Anwendungs-IDs für Database Activity Monitoring.

- Erstellt mit wenigen Klicks compliance-konforme Berichte (SOX, PCI-DSS).

Ein typisches Bereitstellungsmuster ist die Weiterleitung des Anwendungsverkehrs über DataSunrise auf einem regionalen GKE-Cluster. Terraform kann einen globalen externen Load-Balancer anbinden, Weiterleitungsregel tcp:5432 ➜ datasunrise ➜ alloydb, IP-Whitelists erhalten und gleichzeitig eine Deep Packet Inspection hinzufügen.

GenAI trifft auf den Audit-Trail

Große Sprachmodelle sind überraschend gut darin, das Neue zu erkennen – genau das, was den meisten Regel-Engines entgeht. Füttern Sie AlloyDB-Logs in Vertex AI oder ein beliebiges vor Ort betriebenes LLM und geben Sie ihm die Aufgabe wie einem Nachwuchs-Analysten:

from vertexai.preview.language_models import ChatModel

import base64, json, google.cloud.logging_v2 as glog

client = glog.Client()

entries = client.list_entries(

filter_="resource.type=\"alloydb.googleapis.com/Cluster\" timestamp>\"2025-07-28T00:00:00Z\""

)

raw = "\n".join(json.dumps(e.to_api_repr()) for e in entries)

chat = ChatModel.from_pretrained("gemini-1.5-pro-preview")

response = chat.start_chat()

response.send_message(

"Sie sind ein SOC-Analyst. Heben Sie ungewöhnliche mehrzeilige DELETE-Befehle hervor, die von Servicekonten "

"in den letzten 24 Stunden ausgeführt wurden. Logs:\\n" + raw[:12000]

)

print(response.last)

Das Modell fasst Log-Spitzen zusammen („ServiceAccount-A hat 12× mehr Zeilen gelöscht als Wochenmittelwert um 02:14 UTC“) und empfiehlt Folgemaßnahmen. Für einen deterministischeren Workflow koppeln Sie GenAI-Einblicke mit deterministischen Richtlinien: Wenn das Modell eine Schwere ≥ 0,7 meldet, kann DataSunrise die Sitzung automatisch in Quarantäne stellen.

Alles zusammengeführt

Ein widerstandsfähiger AlloyDB für PostgreSQL Audit-Trail ist keine einzelne Funktion, sondern ein Ökosystem:

- Cloud Logging + pgAudit für native Abdeckung.

- DataSunrise für tiefere Inspektion, Maskierung und Compliance-Artefakte.

- GenAI, um Kontext sichtbar zu machen, den Dashboards allein nicht liefern können.

- Dynamisches Maskieren & Datenerkennung, um Geheimnisse geheim zu halten und dennoch durchsuchbar zu machen.

Fazit

Das fokussierte Schlüsselwort Datenbank-Audit für AlloyDB für PostgreSQL umfasst weit mehr als nur Log-Aufbewahrung. Es signalisiert ein Engagement für Sichtbarkeit, Datenschutz und kontinuierliche Verbesserung. Durch die Nutzung nativer Google Cloud-Werkzeuge, die Erweiterung mit DataSunrise’s Sicherheits-Framework und Experimente mit GenAI-gestützter Analytik können Teams einen Audit-Rückstau in eine proaktive Leitplanke verwandeln, die mit den ambitioniertesten Workloads skaliert. Die Zukunft des AlloyDB für PostgreSQL Audit-Trail besteht daher weniger darin, vergangene Sicherheitsverletzungen zu verfolgen, als vielmehr darin, die von morgen – heute – vorherzusagen.