Amazon DynamoDB Daten-Compliance-Automatisierung

Die Automatisierung der Daten-Compliance für Amazon DynamoDB erfordert ein Umdenken weg von Annahmen, die in relationalen Datenbanken verwurzelt sind. DynamoDB verwendet ein schema-flexibles, serverloses Modell und integriert sich eng mit AWS-Identitäts-, Verschlüsselungs- und Protokollierungsschichten. Deshalb basieren Compliance-Kontrollen auf koordinierten Mechanismen auf Infrastrukturebene statt auf datenbank-nativen Prüfpfaden oder SQL-Protokollen, was sich natürlich mit umfassenderen Datensicherheits-Praktiken deckt.

Für Organisationen, die regulierte oder sensible Daten verarbeiten, bringt diese Architektur sowohl Vorteile als auch Herausforderungen mit sich. Obwohl AWS starke Sicherheitseinstellungen standardmäßig bereitstellt, entsteht Compliance nicht automatisch. Vielmehr müssen Teams aktiv Kontrollen in den Bereichen Identitätspolitiken, Verschlüsselungseinstellungen, Betriebstelemetrie und externe Überwachungssysteme gestalten, automatisieren und kontinuierlich validieren, um eine konsistente Daten-Compliance aufrechtzuerhalten.

Dieser Artikel erläutert, wie die Automatisierung der Daten-Compliance in DynamoDB funktioniert. Er beschreibt, welche nativen AWS-Komponenten die Compliance unterstützen, zeigt bestehende Lücken auf und demonstriert, wie zentrale Plattformen wie DataSunrise diese Lücken schließen, ohne Anwendungen neu schreiben zu müssen. Darüber hinaus wird gezeigt, wie eine einheitliche Überwachung der Datenbankaktivitäten und richtliniengesteuerte Kontrollen die Governance in großem Maßstab vereinfachen.

Was Daten-Compliance für DynamoDB bedeutet

In DynamoDB ist Daten-Compliance kein einzelnes Feature oder Schalter. Stattdessen folgt es einem verteilten Kontrollmodell, das aus mehreren unabhängigen Schichten besteht, die zusammen eine einheitliche Daten-Compliance-Strategie unterstützen. Zunächst erfolgt die Durchsetzung von Identität und Zugriff, bevor eine Anfrage den Dienst erreicht, und basiert auf strengen Zugriffskontrollen. Gleichzeitig schützt Verschlüsselung Daten in Ruhe und während der Übertragung als Teil umfassenderer Datenbankverschlüsselungs-Praktiken. Darüber hinaus werden Aktivitäten außerhalb der Datenbank-Engine aufgezeichnet, während eine kontinuierliche Überwachung der Datenbankaktivitäten diese Schichten verbindet, indem sie Richtlinienabweichungen und ungewöhnliches Verhalten erkennt, während sich Umgebungen weiterentwickeln.

Da DynamoDB keine Abfrage-spezifischen Prüfprotokolle erzeugt, basiert die Automatisierung der Compliance auf AWS-Service-Telemetrie statt auf internen Datenbankartefakten. Folglich müssen Organisationen ihre Herangehensweise an Audits, Verantwortlichkeit und regulatorische Berichterstattung neu denken. Der Fokus verlagert sich auf die zentrale Sammlung von Nachweisen und strukturierte Daten-Prüfpfade, die aus Signalen auf Infrastrukturebene abgeleitet werden.

In der Praxis legen die Compliance-Ziele für DynamoDB besonderen Wert auf Zugriffe mit minimalen Rechten auf Tabellen und Indizes. Außerdem sind nachprüfbare Nachweise für Datenzugriffe und -änderungen, klare Verschlüsselungsverantwortung mit ordnungsgemäßer Schlüsselverwaltung sowie verlässliche Unterstützung für regulatorische Audits ohne manuelle Protokollrekonstruktion oder ad-hoc Analysen erforderlich.

Compliance-Durchsetzungsebenen in DynamoDB

In DynamoDB-Umgebungen wird Compliance durch eine Kombination eng gekoppelter, aber unabhängig verwalteter Kontrollschichten gewährleistet. Kein einzelner Dienst ist für die Governance-Ergebnisse verantwortlich. Stattdessen entsteht Compliance aus dem koordinierten Zusammenspiel von Identitätskontrollen, Verschlüsselungsmechanismen und betrieblichen Telemetrien, die über die AWS-Kontrollebene generiert werden. Jede Schicht liefert eine spezifische Art von Sicherheit, und erst ihr gemeinsames Wirken ermöglicht eine Prüf- und Nachvollziehbarkeit, auf die Regulierungsbehörden und Sicherheitsteams sich verlassen können. Zu verstehen, wie diese Schichten miteinander interagieren, ist entscheidend für die Gestaltung automatisierter Compliance-Workflows, die auch beim Wachstum und der Weiterentwicklung von Architekturen wirksam bleiben.

Identitätsgesteuerte Zugriffskontrolle als Compliance-Grundlage

Jede Anfrage an DynamoDB wird vor der Ausführung von AWS Identity and Access Management bewertet. IAM-Richtlinien bestimmen, welche Subjekte Aktionen wie GetItem, PutItem oder Query auf bestimmten Tabellen, Indizes oder globalen Sekundärindizes ausführen dürfen. Aus Compliance-Sicht fungiert IAM somit als primäre Durchsetzungsebene statt die Datenbank selbst.

Eine typische Least-Privilege-IAM-Richtlinie für den Zugriff auf DynamoDB sieht etwa so aus:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

Die automatisierte Compliance in DynamoDB-Umgebungen hängt von der konsequenten Anwendung rollenbasierter Zugriffsrichtlinien ab, die auf Geschäftsbereiche abgestimmt sind, fein granulare Berechtigungen besitzen, die genau auf benötigte Ressourcen und Aktionen zugeschnitten sind, sowie einer klaren Trennung der Verantwortlichkeiten, die durch unterschiedliche IAM-Rollen durchgesetzt wird. Fehlkonfigurierte oder zu großzügige IAM-Richtlinien zählen zu den häufigsten Ursachen für Compliance-Verstöße. Daher konzentrieren sich Automatisierungsmaßnahmen auf Richtlinienkonsistenz, Abweichungserkennung und kontinuierliche Validierung statt auf statische, einmalige Konfigurationsprüfungen.

Automatisierung von Verschlüsselung und Schlüsselverwaltung

DynamoDB verschlüsselt standardmäßig alle ruhenden Daten mit von AWS verwalteten Schlüsseln, was grundlegende Sicherheitsanforderungen erfüllt. Reglementierte Umgebungen verlangen jedoch in der Regel von Kunden verwaltete KMS-Schlüssel, um eine klare Eigentümerschaft herzustellen, Rotationspläne durchzusetzen und die Möglichkeit zu haben, bei Bedarf Zugriffe zu widerrufen.

Bei Verwendung kundenseitig verwalteter Verschlüsselung sind DynamoDB-Tabellen explizit an einen bestimmten KMS-Schlüssel gebunden:

{

"SSESpecification": {

"Enabled": true,

"SSEType": "KMS",

"KMSMasterKeyId": "arn:aws:kms:us-east-1:123456789012:key/abcd1234-5678-90ef-ghij-1234567890ab"

}

}

Aus Sicht der Compliance-Automatisierung geht Verschlüsselung über das bloße Aktivieren einer Standardeinstellung hinaus. Es geht darum sicherzustellen, dass alle Tabellen durchgängig genehmigte KMS-Schlüssel verwenden, dass Schlüsselrotation und Lebenszyklusrichtlinien über die Zeit eingehalten werden und dass unerlaubte oder unerwartete Schlüsseländerungen erkannt werden. Diese Kontrollen werden zumeist durch automatisierte Infrastruktur-Richtlinien und kontinuierliche Konfigurationsüberwachung umgesetzt, nicht durch periodische manuelle Audits.

Betriebsprotokollierung als Compliance-Nachweis

Da DynamoDB keine SQL-ähnlichen Prüfpfade anbietet, wird AWS CloudTrail zur primären Quelle für Aktivitätsnachweise. CloudTrail zeichnet API-Ebenenoperationen wie Tabellenerstellung, Zugriff auf Datensätze und Berechtigungsänderungen auf und bietet so Einblick in die Nutzung von DynamoDB-Ressourcen.

Ein CloudTrail-Ereignis, das eine DynamoDB-GetItem-Operation erfasst, sieht typischerweise folgendermaßen aus:

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "GetItem",

"awsRegion": "us-east-1",

"userIdentity": {

"type": "AssumedRole",

"arn": "arn:aws:sts::123456789012:assumed-role/AppRole/session123"

},

"requestParameters": {

"tableName": "Orders"

},

"eventTime": "2026-01-27T10:42:31Z"

}

Rohe CloudTrail-Protokolle sind jedoch nicht von Haus aus compliance-fähig. Sie haben ein hohes Volumen, sind infrastrukturbasiert und fehlen oft kontextbezogene geschäftliche Informationen. Um sie auditfähig zu machen, zentralisieren automatisierte Compliance-Workflows die Protokollsammlung, filtern datenrelevante Vorgänge, korrelieren Ereignisse mit IAM-Identitäten und -Rollen und bewahren Aufzeichnungen entsprechend regulatorischer Anforderungen auf. Ohne Automatisierung verwandeln sich diese Schritte schnell in operative Engpässe bei Audits und Untersuchungen.

Automatisierung der DynamoDB-Compliance mit DataSunrise

Die Automatisierung der Daten-Compliance für DynamoDB erfordert die Abkehr von reaktivem Log-Sammeln hin zu zentralisiertem, richtliniengesteuertem Management. Praktisch bedeutet das die Einführung einer Plattform, die Telemetriedaten auf Infrastrukturebene normalisiert, Compliance-Logik konsistent anwendet und prüfungsfertige Nachweise erzeugt, ohne Sicherheitregeln in Anwendungscode einzubetten. Diese Aufgabe erfüllt DataSunrise, das außerhalb der DynamoDB-Engine arbeitet und sich direkt mit AWS-Identitäts-, Verschlüsselungs- und Protokollierungsschichten integriert.

Indem Compliance-Logik von der Datenbank entkoppelt wird, ermöglicht DataSunrise proaktive Automatisierung, die mit DynamoDB-Umgebungen skaliert und stabil bleibt, während sich Architekturen weiterentwickeln. Statt rohe Protokolle manuell zu analysieren, definieren Organisationen Compliance-Richtlinien einmalig und verlassen sich auf die Plattform, diese kontinuierlich durchzusetzen, zu validieren und zu dokumentieren.

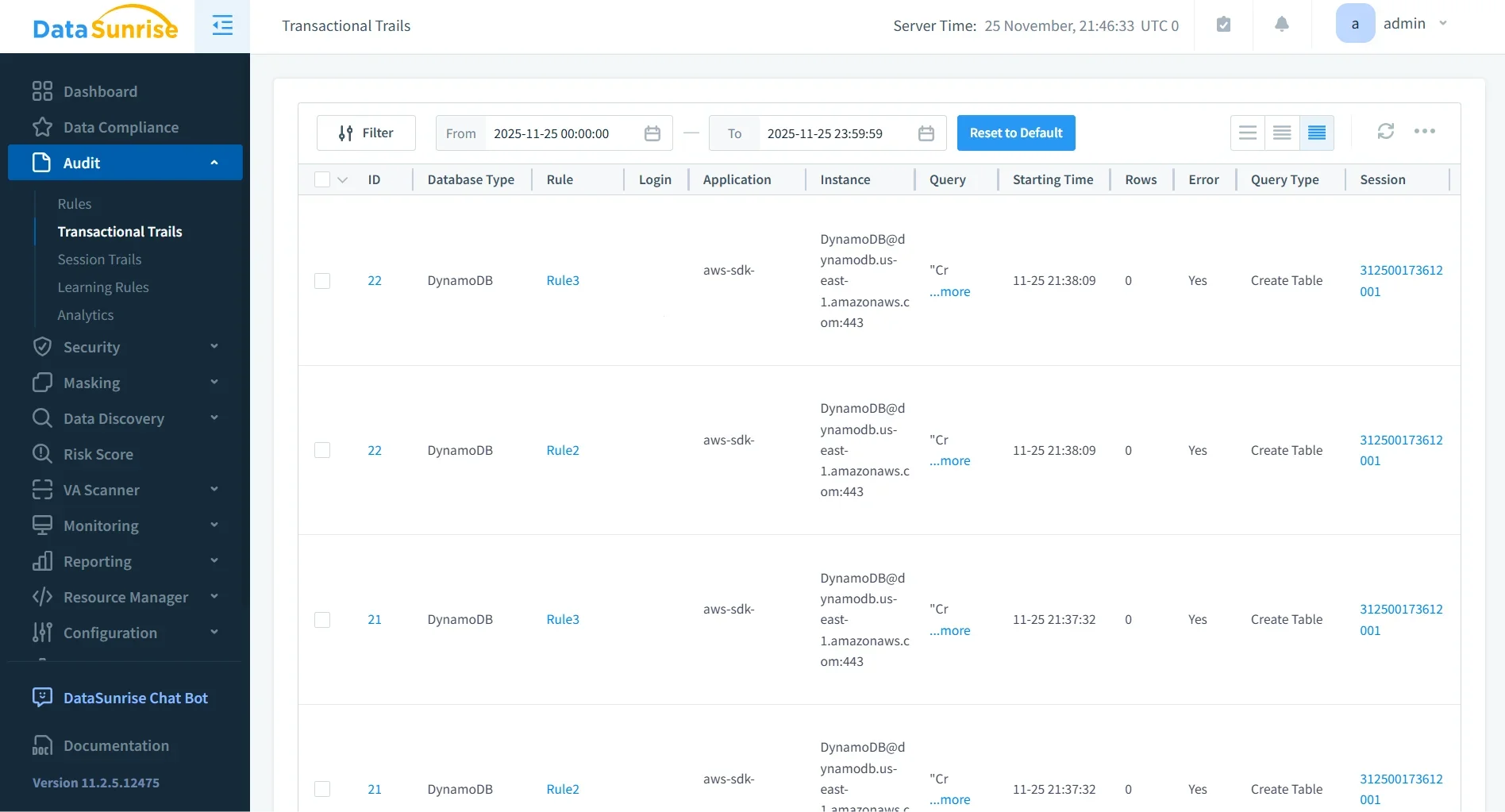

Compliance-Bewusste Aktivitätsüberwachung

DataSunrise wandelt niedrigstufige AWS-Telemetrie in compliance-bewusste Prüfprotokolle um. Anstatt rohe API-Ereignisse zu speichern, wird die Aktivität kontextualisiert ausgewertet, wobei die aufrufende Identität, die Art der durchgeführten Operation und der Umfang der betroffenen Daten berücksichtigt werden. So entstehen strukturierte Prüfpfade, die Auditoren direkt interpretieren können, ohne Absicht rekonstruieren oder Ereignisse über mehrere Services korrelieren zu müssen. Dadurch wird die DynamoDB-Aktivität auf Compliance-Ebene nachvollziehbar, anstatt in Infrastrukturprotokollen verborgen zu bleiben.

- Normalisierung von CloudTrail- und IAM-Telemetriedaten in strukturierte Prüfungsvorfälle

- Korrelation von API-Aktionen mit Benutzerrollen, angenommenen Identitäten und Sessions

- Kontextuelle Klassifizierung von Vorgängen (Lesen, Schreiben, Administration, Berechtigungsänderungen)

- Reduktion von Prüfungsrauschen durch Filterung von nicht compliance-relevanten Ereignissen

- Zentrale Sichtbarkeit auf DynamoDB-Zugriffe über Konten und Regionen hinweg

Richtliniengesteuerte Durchsetzung über Umgebungen hinweg

In DynamoDB-zentrierten Architekturen werden identische Datenmodelle oft in Entwicklungs-, Staging- und Produktionsumgebungen bereitgestellt und erstrecken sich häufig über mehrere AWS-Konten oder Regionen. DataSunrise setzt Compliance-Richtlinien zentral durch und wendet sie konsistent über alle Umgebungen hinweg an. Dies verhindert Governance-Divergenzen, eliminiert die Abhängigkeit von anwendungsspezifischer Durchsetzung und stellt sicher, dass dieselbe Zugriff-, Prüfungs- und Überwachungslogik den Daten folgt, egal wo sie eingesetzt werden.

- Zentrale Definition von Compliance- und Prüfungsrichtlinien unabhängig von der Umgebung

- Konsistente Durchsetzung über Entwicklungs-, Staging- und Produktionslasten

- Beseitigung von Konfigurationsabweichungen durch manuelle Richtlinienkopien

- Reduzierte Abhängigkeit von Anwendungscode für Compliance-Durchsetzung

- Vorhersagbarer Compliance-Status beim Wachstum von DynamoDB-Umgebungen

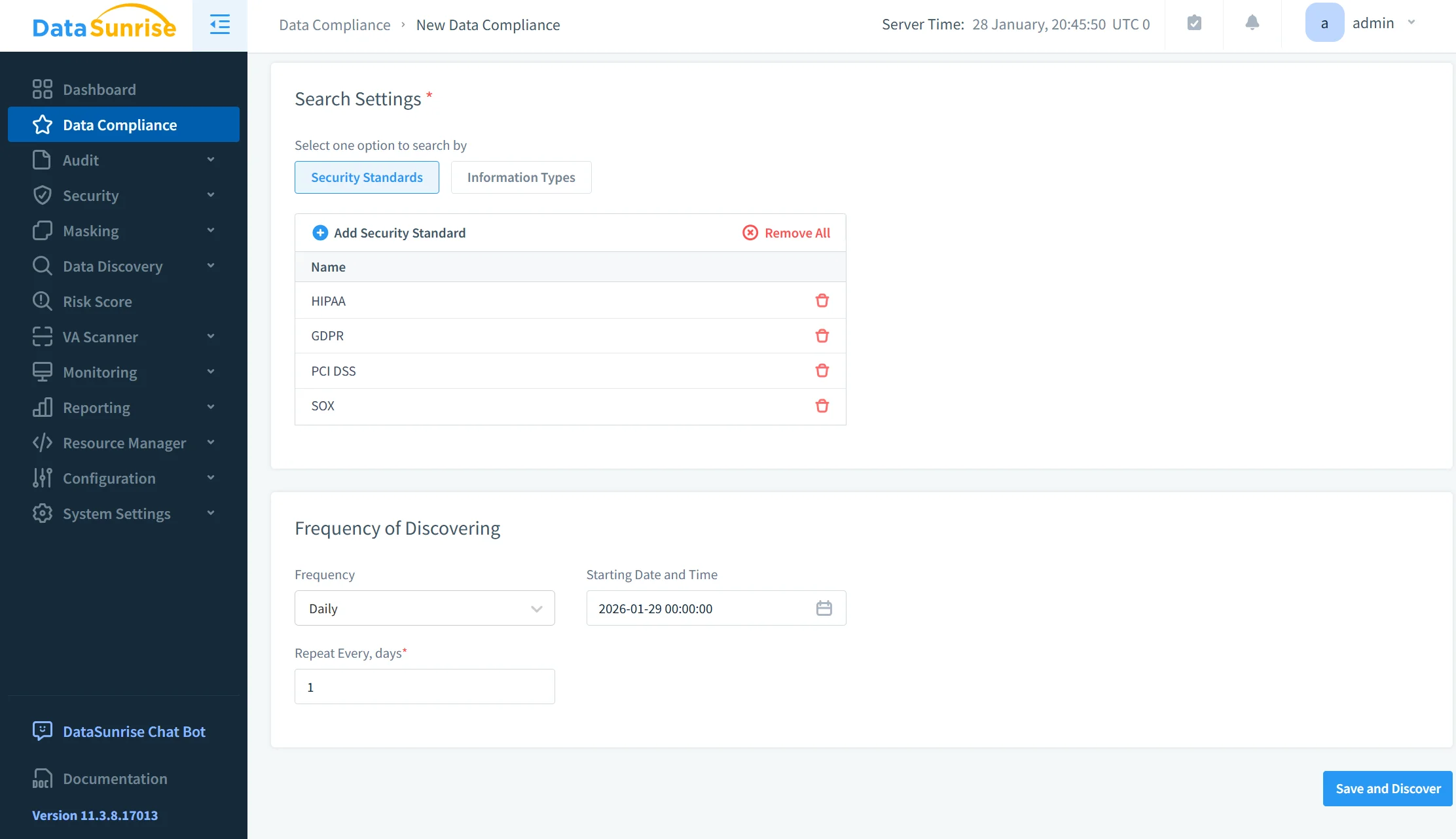

Automatisierte Compliance-Berichterstattung

DataSunrise erstellt automatisch Compliance-Berichte, die an regulatorische Rahmenwerke wie GDPR, HIPAA, PCI DSS und SOX angepasst sind, basierend auf normalisierten Prüfungsdaten. Da die Berichtslogik von zentralen Richtlinien abgeleitet wird und nicht von umgebungsspezifischen Konfigurationen, bleiben Nachweise auch bei wachsender DynamoDB-Nutzung konsistent. Das ermöglicht Organisationen, Audits, interne Überprüfungen und Untersuchungen ohne manuelle Protokollrekonstruktion oder ad-hoc Datenaufbereitung zu unterstützen.

- Vorbereitete Berichtsvorlagen, abgestimmt auf wichtige regulatorische Rahmenwerke

- Automatisierte Nachweissammlung aus normalisierten Prüfungsaufzeichnungen

- Konsistentes Berichtsformat über mehrere AWS-Konten und Regionen hinweg

- Reduzierte Audit-Vorbereitungszeit durch Ein-Klick-Berichtsgenerierung

- Prüfungsfertige Dokumentation ohne manuelles Protokoll-Parsen oder -Korrelation

Geschäftliche Auswirkungen der Compliance-Automatisierung

| Geschäftsbereich | Auswirkung der Compliance-Automatisierung |

|---|---|

| Prüfungsvorbereitung | Deutlich reduzierte Prüfungs-Vorbereitungszeit durch automatisierte Nachweiserfassung und Berichtserstellung |

| Zugriffs-Governance | Geringeres Risiko von Fehlkonfigurationen beim Zugriff dank zentraler Richtliniendurchsetzung und kontinuierlicher Validierung |

| Skalierbarkeit | Vorhersagbarer Compliance-Status beim Skalieren von DynamoDB-Umgebungen über Konten und Regionen hinweg |

| Betriebliche Verantwortlichkeit | Klare Zuständigkeit für Sicherheits- und Governance-Kontrollen ohne Abhängigkeit von Anwendungsteams |

| Compliance-Modell | Übergang von periodischen, auditgetriebenen Prüfungen zu kontinuierlicher, operationaler Compliance |

Fazit

Amazon DynamoDB bietet eine sichere, skalierbare Grundlage, aber Compliance entsteht nicht automatisch allein durch Infrastruktursicherheit. In DynamoDB-Architekturen muss Compliance durch Identitäts-Governance, Verschlüsselungskontrollen und Betriebstelemetrie durchgesetzt werden, statt durch datenbank-native Mechanismen, und so eine kohärente Datensicherheits– und Daten-Compliance-Strategie bilden.

Automatisierte Compliance-Plattformen überbrücken diese Lücke, indem sie AWS-level Signale in richtliniengesteuerte Kontrollen und prüfungsfertige Nachweise transformieren. Durch Automatisierung von Überwachung, Berichterstattung und Durchsetzung über zentrale Zugriffskontrollen und kontinuierliche Überwachung der Datenbankaktivitäten erreichen Organisationen dauerhafte Compliance, ohne die Performance oder Flexibilität von DynamoDB zu beeinträchtigen.

Um zu sehen, wie zentrale Automatisierung die DynamoDB-Compliance im großen Maßstab vereinfacht, entdecken Sie die DataSunrise Übersicht.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen