Was ist der Amazon DynamoDB Prüfpfad

Amazon DynamoDB bietet eine konsistente Low-Latency-Leistung und extreme Skalierbarkeit, aber all das nützt nichts, wenn Sie nicht nachweisen können, wer auf Ihre Daten zugegriffen hat, wann dies geschah und was genau geändert wurde. Wie in der offiziellen Dienst-Dokumentation unter https://aws.amazon.com/dynamodb/ beschrieben, ist DynamoDB für Geschwindigkeit und Skalierung ausgelegt, doch Sichtbarkeit und Nachvollziehbarkeit bleiben geteilte Verantwortlichkeiten der Kunden. In regulierten Branchen wie Finanzen, Gesundheitswesen und Regierung ist der Prüfpfad ein zwingendes Element der operativen Sicherheit. Jüngste Erkenntnisse zur Cloud-Sicherheit, wie der AWS Security Maturity Report (https://d1.awsstatic.com/security-center/AWS_Security_Maturity_Model.pdf), unterstreichen den wachsenden Bedarf an kontinuierlicher Überwachung und nachweisbarer Zugriffsverantwortlichkeit über Cloud-Workloads hinweg. Obwohl AWS mehrere native Komponenten bereitstellt, die identitätsgetriebene Zugriffe, Konfigurationsänderungen und Änderungen auf Item-Ebene erfassen können, verfügt DynamoDB über kein einzelnes integriertes Audit-Subsystem. Stattdessen muss ein vollständiger Prüfpfad aus AWS-Diensten zusammengesetzt werden. Dieser Artikel erklärt, wie der DynamoDB Prüfpfad funktioniert und wie DataSunrise einen einheitlichen, konformitätsbereiten Audit-Rahmen bietet, der auf seinen Data Audit-Fähigkeiten basiert.

Was ist ein Prüfpfad?

Ein Prüfpfad ist eine chronologische Erzählung, die beschreibt, wie auf Daten zugegriffen, diese modifiziert oder verwendet wurden, während gleichzeitig der Benutzer, die Rolle oder der Dienst identifiziert wird, der für jede Aktion verantwortlich ist. In Datenbanksystemen zeigt der Prüfpfad, wer bestimmte Operationen durchgeführt hat, welcher Aktivitätstyp auftrat – ob es sich um Lese-, Aktualisierungs-, Lösch-, Scan- oder andere API-Aufrufe handelte –, wann das Ereignis stattfand, einschließlich Zeitstempel, Region und Sitzungszusammenhang, woher die Anfrage kam, wie z. B. eine bestimmte IP-Adresse, VPC-Quelle oder eine angenommene Rollensitzung, und wie die Aktion das System beeinflusste, einschließlich Änderungen auf Item-Ebene, Tabellenänderungen oder struktureller Updates.

Ein vollständiger Prüfpfad unterstützt Untersuchungen und forensische Analysen, liefert regulatorische Nachweise für Rahmenwerke wie DSGVO, HIPAA, PCI DSS und SOX, deckt Insideraktivitäten auf, die sonst unbemerkt bleiben könnten, und ermöglicht die Erkennung von unregelmäßigem oder verdächtigem Verhalten. Er trägt auch dazu bei, die Datenintegrität zu bestätigen, indem die Reihenfolge und Legitimität von Operationen überprüft wird. Eine ausführlichere Diskussion zu den Grundlagen von Prüfpfaden ist in der DataSunrise Wissensdatenbank unter Audit Trails verfügbar.

Im Fall von DynamoDB wird dieser Prüfpfad nicht von einem einzigen Tool erzeugt. Stattdessen wird er durch die Kombination von CloudTrail-Logs, DynamoDB Streams, CloudWatch-Signalen und AWS IAM-Identitätsdaten gebildet, um ein einheitliches Bild dessen zu erstellen, was im System geschehen ist – ähnlich den Mehrquellenstrategien, die im traditionellen Database Activity Monitoring verwendet werden.

Verstehen des Amazon DynamoDB Prüfpfads

Ein DynamoDB Prüfpfad repräsentiert die kombinierten Ausgaben von AWS-nativen Protokollierungsmechanismen, die gemeinsam vollständige Transparenz über Zugriffsmuster, Datenoperationen und administrative Änderungen bieten. Da DynamoDB serverlos und schema-flexibel ist, hängt der Prüfpfad stark von verbundenen AWS-Diensten ab, die Identität, Anfragemetadaten und Änderungen auf Item-Ebene erfassen. Diese kombinierten Quellen ermöglichen es, Datenebenenoperationen wie PutItem oder Query, Kontroll-Ebenen-Aktionen wie Tabellenerstellung, Identitätsattribute, Ereignisfolgen und Verhaltensanomalien über Workloads hinweg zu verfolgen. Organisationen ergänzen dies oft mit Data Activity History zur langfristigen Aufbewahrung und Untersuchung.

Native Dienste, die den DynamoDB Prüfpfad bilden

DynamoDB erzeugt keinen einheitlichen Prüfpfad eigenständig, weshalb AWS auf mehrere miteinander verbundene Protokollierungs- und Überwachungssysteme setzt, um vollständige Transparenz bereitzustellen. Jeder Dienst trägt eine andere Kontextebene bei, und ein vollständiges Bild entsteht erst durch die Kombination. Das Verständnis dieser nativen Komponenten ist essentiell für die Gestaltung einer zuverlässigen und forensisch tauglichen Audit-Strategie rund um DynamoDB, ähnlich wie DataSunrise strukturiertes Auditing in seinen Sensitive Data Discovery und PII-Governance-Materialien erklärt.

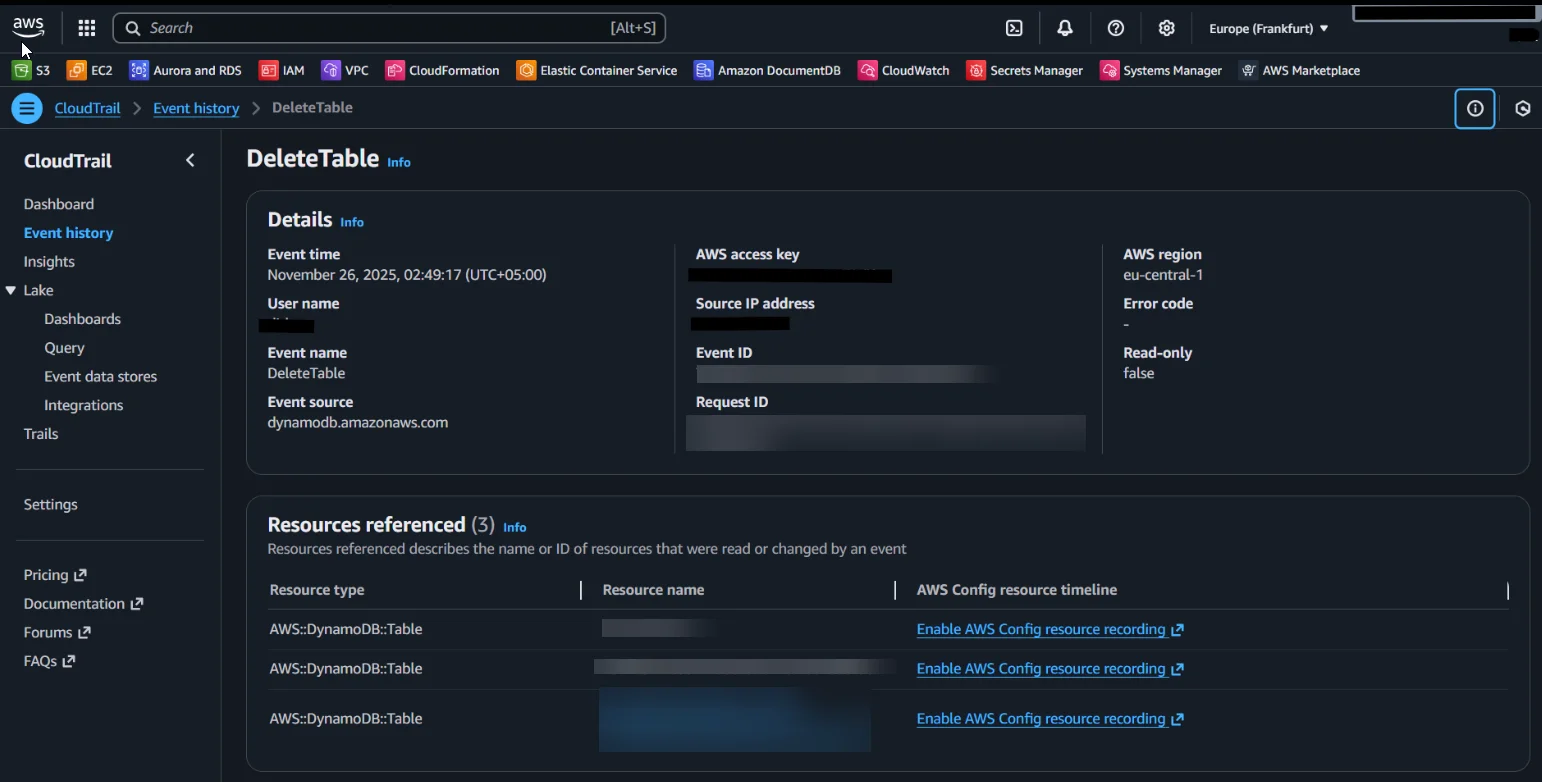

1. AWS CloudTrail — Hauptquelle für Kontroll-Ebenen-Audits

AWS CloudTrail protokolliert administrative Operationen und zeichnet auf, wie Identitäten mit DynamoDB interagieren. Es erfasst Ereignisse im Zusammenhang mit Tabellenerstellung, Tabellenlöschung, Indexänderungen, Backup- und Wiederherstellungsaktionen, Nutzung von Verschlüsselungsschlüsseln sowie IAM-basiertem Zugriff. CloudTrail kann auch Datenebenenoperationen wie GetItem oder UpdateItem erfassen, erfordert dazu jedoch die explizite Aktivierung von Datenereignissen. Ohne diese sind DynamoDB-API-Aufrufe nicht vollständig sichtbar, weshalb CloudTrail das Fundament des Prüfpfads bildet, aber richtig konfiguriert sein muss, um als vollständige forensische Quelle zu fungieren.

2. DynamoDB Streams — Änderungsverlauf auf Item-Ebene

DynamoDB Streams zeichnen feinkörnige Änderungen an Items auf, sobald diese erstellt, aktualisiert oder gelöscht werden. Streams können vorangegangene und neue Item-Bilder enthalten, was Auditoren erlaubt, genau zu rekonstruieren, was sich während einer Schreiboperation geändert hat. Diese Fähigkeit ist unerlässlich zur Untersuchung unerwarteter Modifikationen, Validierung regulatorischer Nachweise und Beibehaltung detaillierten Kontextes vor/nach der Änderung. Streams sind jedoch flüchtig und benötigen eine nachgelagerte Speicherung für eine langfristige Auditarchivierung.

- Streams bewahren die Ereignisreihenfolge pro Partition-Key, was eine chronologische Rekonstruktion ermöglicht.

- Jeder Stream-Eintrag enthält Metadaten wie Sequenznummern und Ereignisquellenkennungen.

- Streams integrieren sich nativ mit AWS Lambda für automatisierte Verarbeitung oder Weiterleitung.

- Die Aufbewahrung ist begrenzt (Standard 24 Stunden, bis zu 7 Tage), was ein externes Archivieren für Auditzwecke zwingend macht.

3. Amazon CloudWatch — Signale für Verhalten und Leistung

CloudWatch fügt dem Prüfpfad Verhaltenskontext hinzu. Es verfolgt Metriken wie Drosselungen, Fehlerraten, Anomalien im Anfragervolumen und Latenzmuster. Obwohl CloudWatch keine Audit-Datensätze unabhängig speichert, hilft es dabei, verdächtige Trends oder Interaktionen zu erkennen, die eine tiefere Analyse erfordern könnten. Alarme und Metrikfilter können automatisierte Reaktionen auslösen, wenn ungewöhnliches Verhalten auftritt.

- CloudWatch-Metriken zeigen Echtzeit-Operationsmuster (Lese-/Schreibkapazität, Drosselungen).

- CloudWatch Logs können Vended Logs oder benutzerdefinierte Anwendungslogs zur DynamoDB-Nutzung empfangen.

- Metrikfilter helfen dabei, ungewöhnliche API-Aufrufmuster oder Spitzenaktivitäten zu identifizieren.

- CloudWatch Alarme integrieren sich mit SNS, Lambda oder EventBridge für automatisierte Benachrichtigungen.

4. AWS IAM — Autorisierungskontext

IAM-Protokolle und Identitätsmetadaten liefern die fehlende Identitätsverbindung im DynamoDB-Prüfpfad. Diese Aufzeichnungen zeigen, welcher Benutzer oder Dienst eine Rolle übernommen hat, welche Richtlinien bewertet wurden, ob die Anfrage erlaubt oder abgelehnt wurde und welcher externe Identitätsanbieter (SAML oder OIDC) die Sitzung initiiert hat. IAM-Signale verbinden Aktivitäten mit dem verantwortlichen Principal.

- IAM integriert sich mit CloudTrail, um Principal-ARNs in jedem Audit-Ereignis bereitzustellen.

- STS-Sitzungsdetails zeigen temporäre Anmeldeinformationen, Sitzungstags und MFA-Anforderungen.

- IAM-Richtlinienbewertungsprotokolle identifizieren, welche Berechtigungen genutzt oder blockiert wurden.

- Identitätsbasierte Bedingungen (IP-Beschränkungen, Sitzungstags, zeitbasierte Regeln) helfen, die Zugriffsabsicht nachzuvollziehen.

Wie DataSunrise DynamoDB Prüfpfade verbessert

DataSunrise vereint CloudTrail, DynamoDB Streams, CloudWatch-Logs und Identitätsmetadaten in einem konsolidierten Auditsystem. Es transformiert rohe AWS-Logs in strukturierte, konformitätsausgerichtete Prüfpfade mit maschinellen Lernverfahren, Echtzeitwarnungen und Maskierung sensibler Werte. Anstatt sich auf mehrere AWS-Konsolen und Logstreams zu verlassen, bietet DataSunrise eine zentralisierte, plattformübergreifende Ansicht aller DynamoDB-Aktivitäten – eine Funktion, die mit den Kernproduktfamilien Datensicherheit und Compliance übereinstimmt.

Einheitliche Aktivitätsüberwachung

DataSunrise korreliert Kontroll-Ebenen-Operationen, Daten-Ebenen-API-Aktivitäten, Änderungen auf Item-Ebene, Identitätsattribute und Verhaltensanomalien zu einem einzigen Audit-Datensatz. Dies erzeugt eine vollständige, zeitlich geordnete Ansicht darüber, wie Daten abgerufen und geändert wurden, statt Informationen über separate AWS-Quellen zu fragmentieren.

- Es aggregiert Ereignisse aus CloudTrail, Streams, CloudWatch und IAM zu einer einheitlichen Zeitleiste.

- Es normalisiert heterogene AWS-Logformate in ein konsistentes Audit-Schema.

- Es korreliert Identität, Anfragemetadaten und Objekt-Delta auf Item-Ebene für tiefere Einblicke.

- Es hebt Anomalien durch kombinierte Verhaltensanalysen über alle Logquellen hervor und nutzt Techniken ähnlich der User Behavior Analysis.

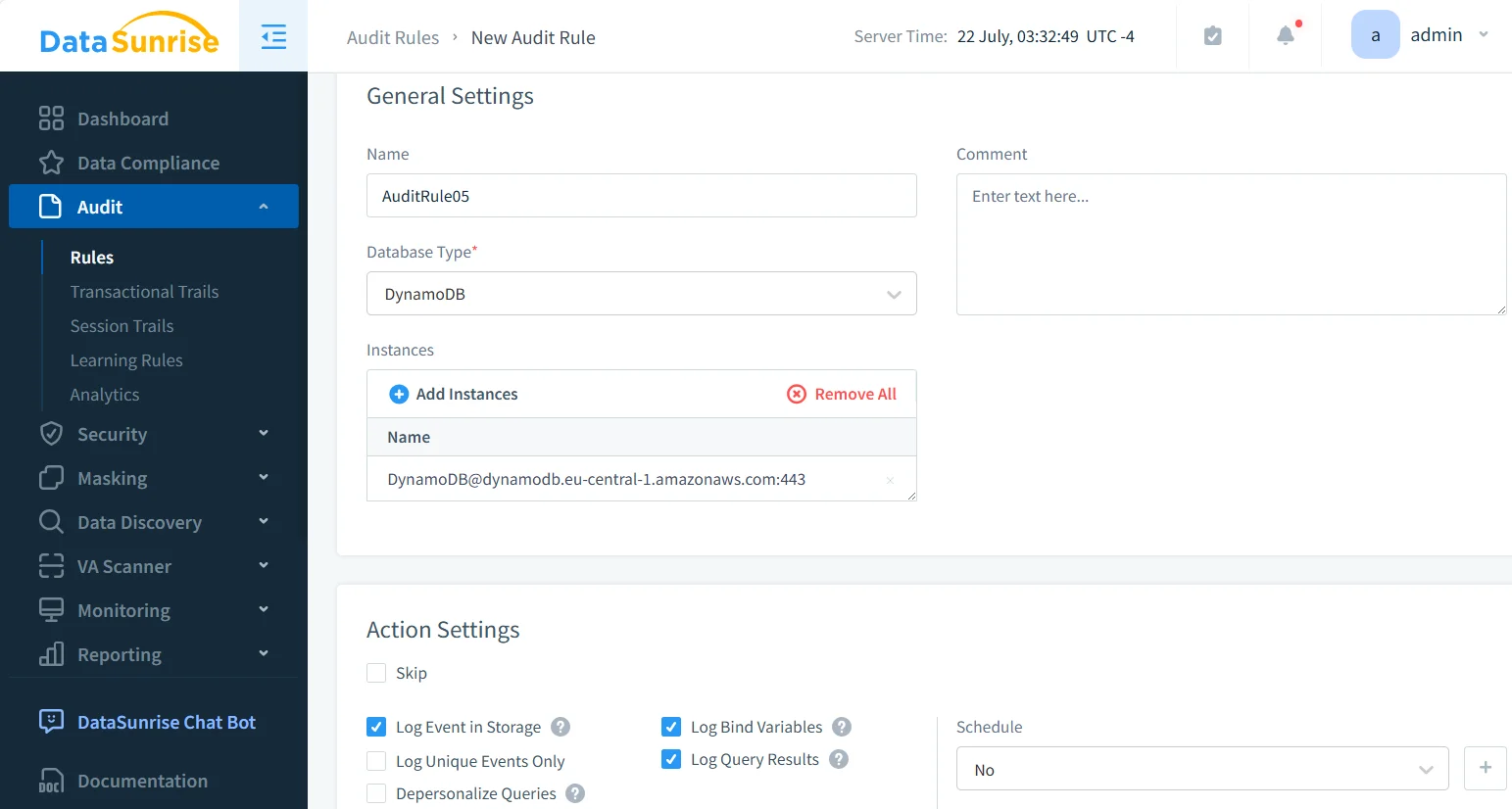

Detaillierte Audit-Regeln für DynamoDB

Administratoren können hochgradig gezielte Audit-Regeln erstellen. Diese Regeln können Operationen an bestimmten Tabellen protokollieren, Aktualisierungen oder Löschungen sensibler Datensätze verfolgen, Query- oder Scan-Anfragen durch unbekannte Identitäten überwachen, Spitzen im API-Verbrauch erkennen und Maskierungen anwenden, bevor Logs geschrieben werden. Dies ermöglicht eine feingranulare Kontrolle, ähnlich traditionellen Enterprise-Audit-Subsystemen, unterstützt durch die Dynamic Data Masking-Engine von DataSunrise.

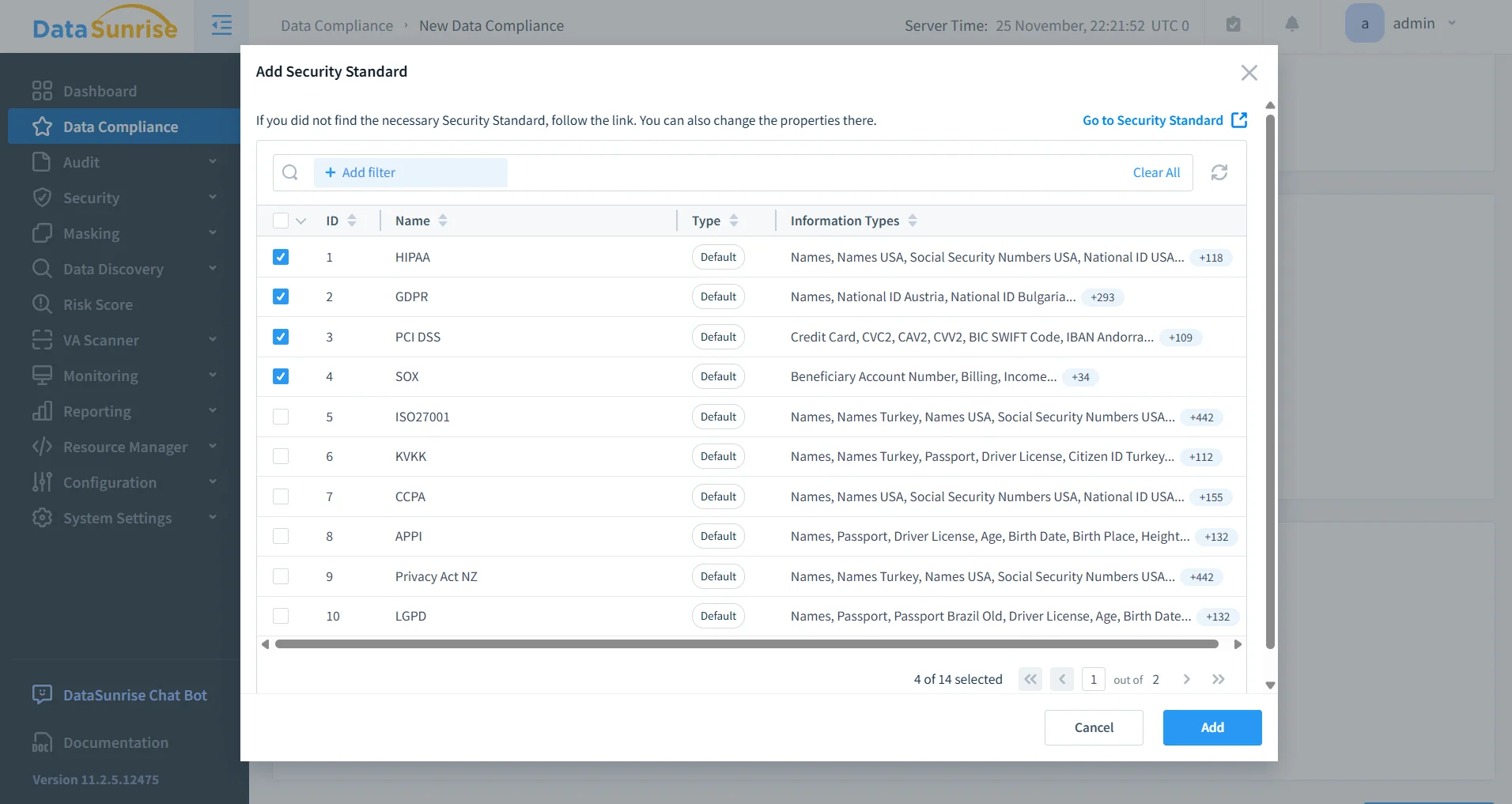

Compliance-Ausrichtung & Automatisierte Berichterstattung

DataSunrise ordnet DynamoDB Audit-Ereignisse automatisch regulatorischen Rahmenwerken wie DSGVO, HIPAA, PCI DSS, SOX, ISO 27001 und SOC 2 zu. Es generiert zentralisierte Compliance-Berichte, erkennt Konfigurationsabweichungen und führt kontinuierliche Validierungen durch. Diese Fähigkeiten ergänzen die umfangreichen LLM- & ML-basierten Sicherheits-Funktionen und unterstützen mehrere Bereitstellungsmodi.

Geschäftlicher Nutzen

| Geschäftlicher Nutzen | Beschreibung |

|---|---|

| Reduzierte Compliance-Kosten | Zentralisierte Beweissammlung eliminiert fragmentierte Log-Überprüfungen und verkürzt die Auditvorbereitungszeit. |

| Schnellere Auditzyklen | Einheitliche Audit-Transparenz beschleunigt die regulatorische Berichterstattung und verkürzt Audit-Zeiträume. |

| Verbesserte Incident-Response | Korrelierte Aktivitätsdaten ermöglichen eine schnellere Erkennung von unbefugtem Zugriff und anormalem Verhalten. |

| Erweiterte Daten-Governance | Konsequente Überwachung über DynamoDB und andere Plattformen stärkt Governance und Zugriffsüberwachung. |

| Risikominderung | Dynamische Maskierung und Anomalieerkennung begrenzen die Exposition sensibler Werte und reduzieren Sicherheitsrisiken. |

| Plattformübergreifende Sichtbarkeit | DataSunrise erweitert Audit-Fähigkeiten auf über 40 Datenbanken und Cloud-Plattformen für unternehmensweite Abdeckung. |

Fazit

Ein DynamoDB Prüfpfad wird nicht von einem einzigen AWS-Tool erzeugt. Stattdessen ist er das Ergebnis der Zusammenarbeit von CloudTrail, DynamoDB Streams, CloudWatch und IAM-Protokollen. AWS liefert die Rohdaten, doch DataSunrise verwandelt diese in ein kohärentes, konformitätsbereites Auditsystem mit dynamischer Maskierung, Verhaltensanalysen, einheitlicher Sichtbarkeit und regulatorischer Berichterstattung.