Amazon DynamoDB Prüfungsprotokoll

Amazon DynamoDB bietet skalierbaren Datenzugriff mit geringer Latenz, aber dieser Komfort verbirgt eine unbequeme Wahrheit: Ohne ein zuverlässiges Prüfungsprotokoll haben Sie keine Übersicht darüber, wer was, wann oder warum geändert hat. Für regulierte Arbeitslasten ist ein Prüfungsprotokoll nicht optional – es ist das Rückgrat für Nachweise, Nachverfolgbarkeit und Verantwortlichkeit. DynamoDB selbst bietet leistungsstarke betriebliche Funktionen, die im offiziellen DynamoDB Entwicklerhandbuch dokumentiert sind, aber eine effektive Prüfung erfordert das Verständnis, wie die angrenzenden AWS-Dienste Protokolldaten erzeugen und verwalten.

Diese Seite erklärt, wie DynamoDB Prüfungsprotokolle nativ erstellt, die Einschränkungen AWS-interner Mechanismen und wie DataSunrise die Prüftransparenz mit Echtzeitüberwachung, regelbasierter Nachverfolgung und Compliance-Abgleich verbessert.

Bedeutung des Prüfungsprotokolls

In DynamoDB-Umgebungen ist ein Prüfungsprotokoll mehr als nur eine historische Aufzeichnung – es ist eine Sicherheitskontrolle, ein Compliance-Mechanismus und eine betriebliche Absicherung. Prüfungsprotokolle zeigen auf, wie auf Daten zugegriffen, diese geändert und über Anwendungen und Microservices verteilt werden. Sie unterstützen Untersuchungen, indem sie identifizieren, wer eine Operation durchgeführt hat, von wo und mit welchen Berechtigungen. Sie decken auch Insider-Missbrauch, fehlerhafte Automatisierung oder Konfigurationsabweichungen auf.

Prüfungsprotokolle sind unerlässlich für GDPR, HIPAA, PCI DSS und SOX. Eine vertiefte Erklärung der Kernprüfmechanismen finden Sie unter Audit Trails.

Organisationen, die Multi-Cloud- oder Hybrid-Datenumgebungen betreiben, verlassen sich häufig auf Data Audit, um Prüfereignisse plattformübergreifend zu konsolidieren.

Wie DynamoDB Prüfungsprotokolle erzeugt

DynamoDB speichert keine Prüfpfade innerhalb seiner Tabellen. Stattdessen verlässt es sich auf AWS-Dienste, die betriebliche, Zugriffs- und Datenebenenereignisse erfassen. Eine zugehörige Übersicht finden Sie unter Database Audit.

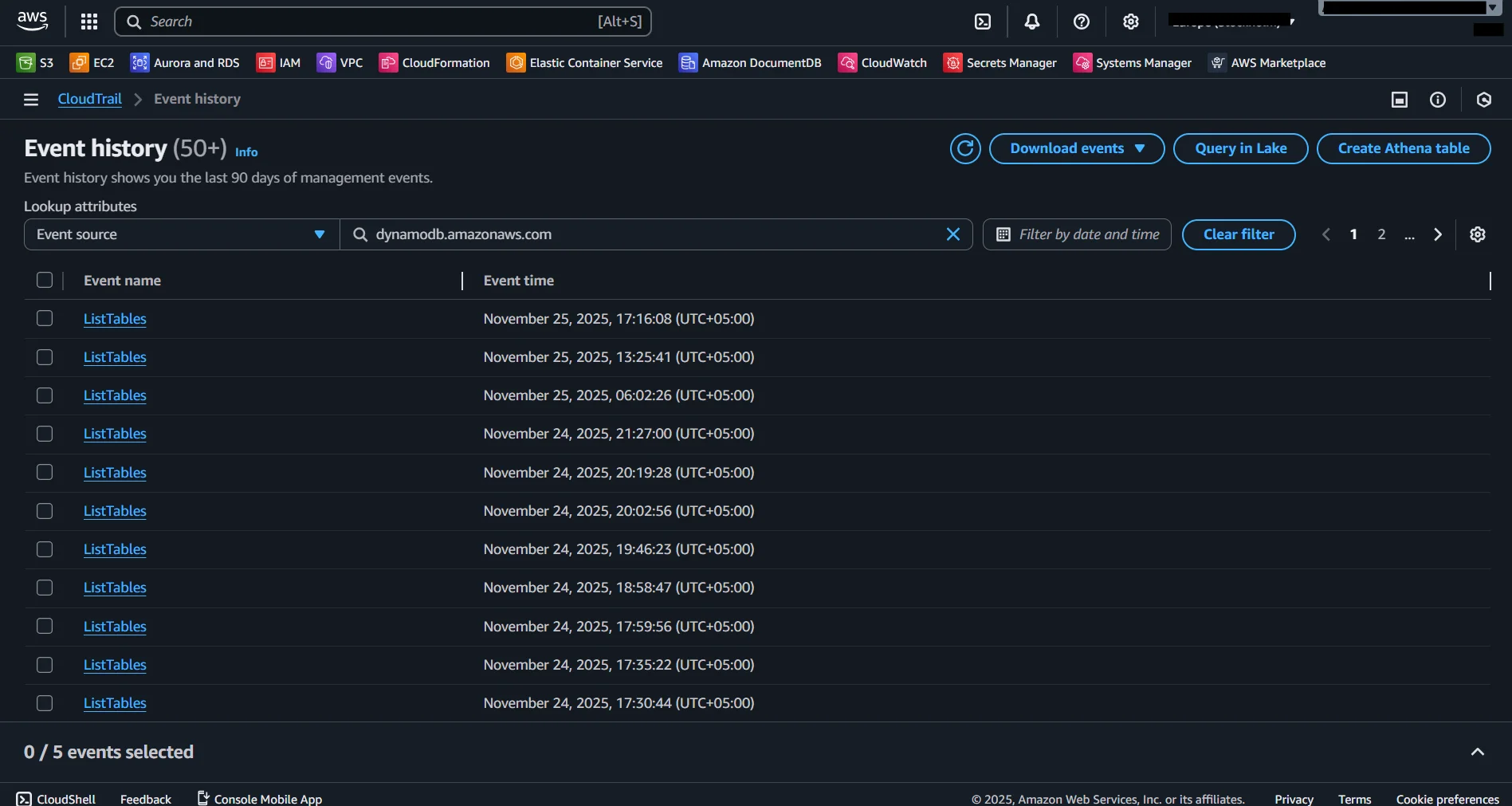

CloudTrail

CloudTrail zeichnet sowohl Verwaltungs- als auch Datenzugriffsoperationen auf. Management-Ereignisse umfassen Tabellenerstellung, Löschung, Auto-Scaling-Anpassungen, Änderungen der Verschlüsselungskonfiguration und IAM-Aktualisierungen, die DynamoDB betreffen.

CloudTrail verfolgt auch Datenzugriffsverhalten wie GetItem, PutItem, DeleteItem, UpdateItem und BatchWriteItem. Diese Fähigkeiten stimmen eng mit der zentralisierten Prüfungslogik überein, die unter Data Audit beschrieben ist.

DynamoDB Streams

Streams liefern eine chronologische Aufzeichnung von Datenänderungen – Vorher- und Nachher-Snapshots, Primärschlüssel und Mutationstypen (INSERT, MODIFY, REMOVE). Dieses Detailniveau ergänzt CloudTrail und unterstützt Änderungsverfolgung sowie forensische Analysen.

Streams ermöglichen außerdem:

- Echtzeit-Erfassung von Elementänderungen

- Wiedergabe historischer Änderungen

- Lambda-basierte Ereignisauslöser

- Rekonstruktion der vollständigen Elemententwicklung

Konzeptionell entspricht dies dem unter Data Activity History beschriebenen plattformübergreifenden Verhaltensmonitoring.

CloudWatch

CloudWatch erweitert die Prüftransparenz um Betriebsmetriken. Zwar liefert es keinen direkten Prüfungsfeed, aber CloudWatch zeigt Spitzen bei Lese-/Schreibaktivitäten, Drosselungsanomalien, Latenzprobleme und unerwartete Fehlerverläufe auf.

Zusätzlich ermöglicht CloudWatch:

- Anomalieerkennung basierend auf Basislinien

- Diagnosen im Zusammenhang mit Infrastruktur

- Alarme und Automatisierungs-Workflows

- Korrelation von Leistungsabweichungen mit Prüfereignissen

Diese Erkenntnisse ergänzen User Behavior Analysis, die sich auf die Identifikation anomaler Nutzungsmuster konzentriert.

Erweiterte DynamoDB Prüfungsprotokolle mit DataSunrise

DataSunrise konsolidiert CloudTrail, Streams und gespiegelte Netzwerkbeobachtungen in ein einziges normalisiertes Prüfmodell. Diese Multiquellen-Korrelation wird im DataSunrise Überblick beschrieben.

Eine einheitliche Prüfungsebene beseitigt die AWS-native Fragmentierung und ermöglicht die Verwaltung von DynamoDB zusammen mit SQL- und NoSQL-Plattformen anhand identischer Durchsetzungslogik.

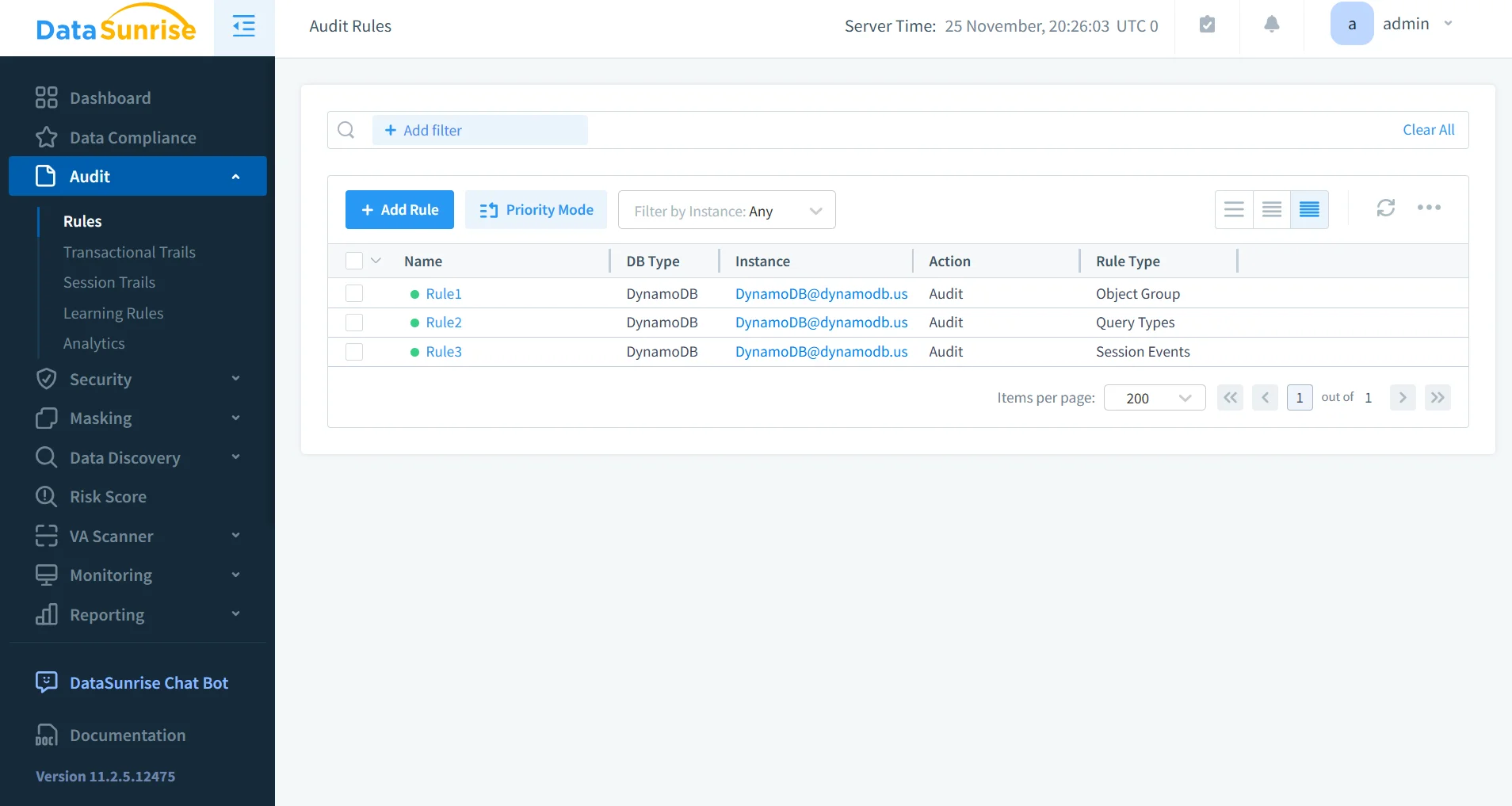

Prüfregeln für DynamoDB

Wenn DynamoDB-Protokolle in DataSunrise ankommen, werden sie über die regelbasierte Engine des Systems verarbeitet. Organisationen können Regeln definieren, die bei Zugriff auf sensible Daten, ungewöhnlich großen Updates, Sitzungsschwankungen, unerwarteten Regionen oder Mustern, die Exfiltration ähneln, ausgelöst werden.

Best Practices für das Regel-Design sind im Audit Guide dokumentiert.

Die Regeln verhalten sich unabhängig vom Datenbank-Engines gleich und ermöglichen eine einheitliche Governance in Multi-Plattform-Umgebungen.

Echtzeitbenachrichtigungen und Maskierung

DataSunrise unterstützt die Zustellung von Benachrichtigungen über Slack, Microsoft Teams, E-Mail, SIEM-Plattformen und benutzerdefinierte Webhook-Kanäle. Diese Alarme ermöglichen eine schnelle Priorisierung und eine raschere Vorfallbegrenzung.

Dynamische Maskierung stellt sicher, dass sensible Attribute selbst innerhalb von Prüfprotokollen geschützt bleiben. Volle Werte sind nur für privilegierte Ermittler sichtbar. Maskierungsmodelle werden unter Dynamic Data Masking detailliert beschrieben.

Für Umgebungen, die langfristig bereinigte Aufzeichnungen benötigen, kann die Maskierung mit Static Data Masking als Teil einer vollständigen Lebenszyklusstrategie kombiniert werden.

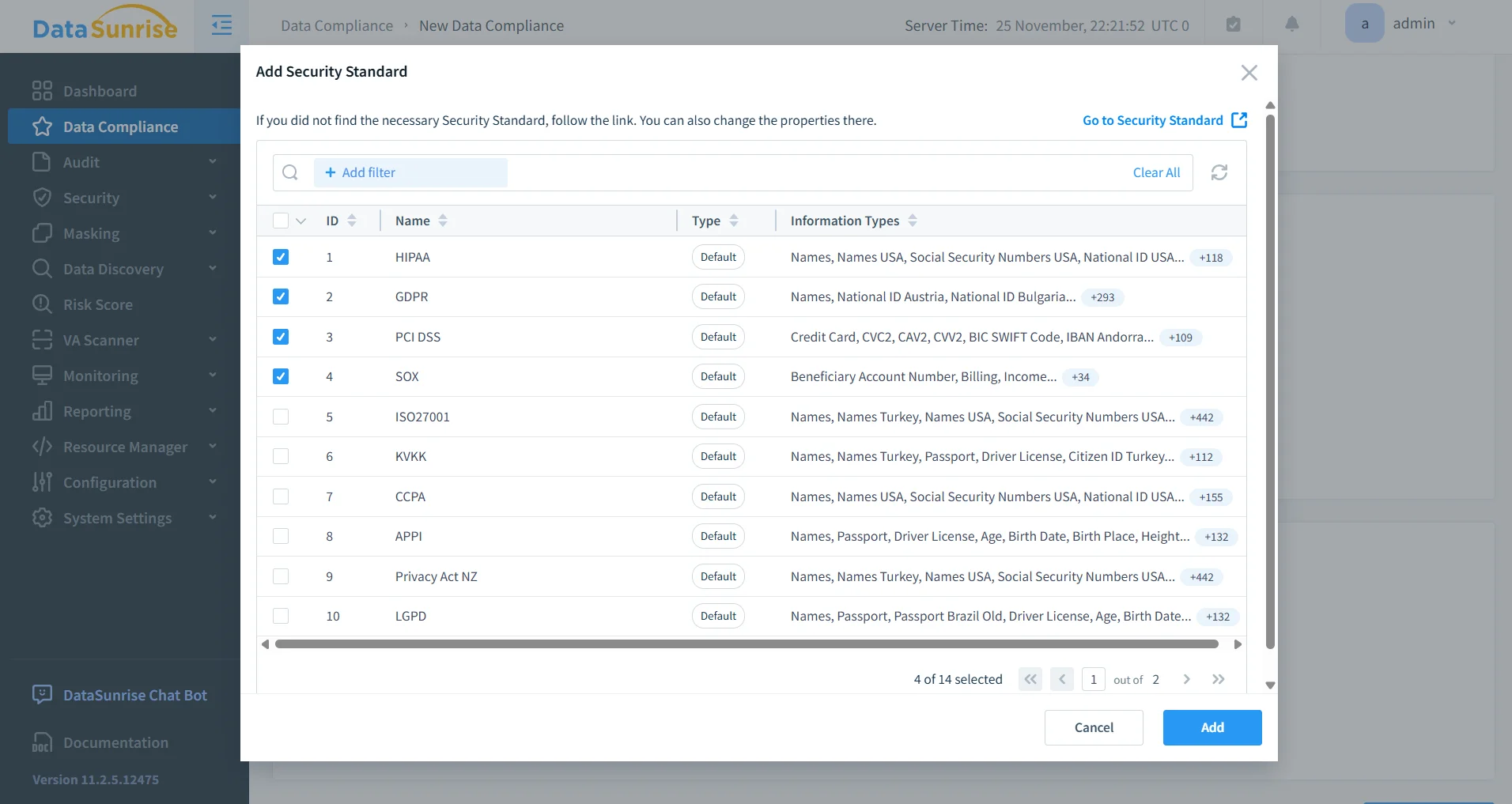

Compliance-Ausrichtung

AWS stellt rohe Prüfereignisse bereit, aber DataSunrise kontextualisiert diese, indem es DynamoDB-Aktivitäten regulatorischen Rahmenwerken wie GDPR, HIPAA, PCI DSS und SOX zuordnet.

Die Compliance-Position wird automatisch mit dem Compliance Manager validiert.

Dieses System integriert sich auch mit Data Compliance-Workflows für eine einheitliche Governance über alle Datensätze hinweg.

Vergleichstabelle

| Fähigkeit | Native DynamoDB Prüfungsprotokolle | DynamoDB Prüfungsprotokolle mit DataSunrise |

|---|---|---|

| Plattformübergreifende Sichtbarkeit | Protokolle isoliert innerhalb von AWS-Diensten; keine plattformübergreifende Korrelation | Einheitliche Prüfansicht über SQL-, NoSQL- und Cloud-Plattformen |

| Untersuchungsgeschwindigkeit | Manuelles Parsen von CloudTrail, Streams und CloudWatch | Schnelle Korrelation von Identitäten, Operationen und Datenänderungen |

| Compliance-Bereitschaft | Rohe Protokolldaten ohne regulatorische Zuordnung | Automatisierte Compliance-Berichte nach GDPR, HIPAA, PCI DSS, SOX |

| Echtzeitbedrohungserkennung | Keine eingebaute Verhaltensanalyse | Verhaltensbasierte Anomalieerkennung und Echtzeit-Warnungen |

| Schutz sensibler Daten | Sensible Werte können unmaskiert erscheinen | Dynamische Maskierung mit rollenbasierter Sichtbarkeitskontrolle |

| Durchsetzung von Richtlinien | Keine Möglichkeit, Aktivitäten zu blockieren oder zu modifizieren | Möglichkeit zum Blockieren, Warnen oder Maskieren basierend auf Regeln |

| Betrieblicher Aufwand | Erfordert manuelle Athena-Abfragen und Skripterstellung | Automatisierte Prüfungen, zentrales UI und konsistente Governance |

| Skalierbarkeit der Governance | Jede Tabelle/Konto wird separat verwaltet | Unternehmensweite Regelverwaltung und Erkennung von Abweichungen |

Fazit

DynamoDB liefert grundlegende Prüfhinweise durch CloudTrail, Streams und CloudWatch, aber diese Dienste allein erfüllen nicht die Anforderungen an die Unternehmensgovernance. Organisationen benötigen Normalisierung, Maskierung, Verhaltensanalysen, systemübergreifende Korrelation, Regeldurchsetzung und automatisierte Compliance-Nachweise.

DataSunrise bietet diesen gesamten Lebenszyklus über seine einheitliche Sicherheitsplattform und verwandelt DynamoDB in ein vollständig verwaltetes, compliance-fähiges Datensystem.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen