Amazon DynamoDB Audit-Tools

Amazon DynamoDB ist zur bevorzugten NoSQL-Datenbank für Workloads mit hohem Durchsatz und niedriger Latenz geworden. Doch mit dieser betrieblichen Flexibilität geht eine große Verantwortung einher: Nachzuweisen, wer auf welche Daten zugegriffen hat, wann die Interaktion stattfand und wie sich diese Aktionen auf Ihre Umgebung ausgewirkt haben. Für regulierte Umgebungen – Finanzen, Gesundheitswesen, öffentliche Verwaltung – ist eine verlässliche Auditierung rund um DynamoDB unerlässlich. AWS bietet mehrere native Services, die Zugriff, Konfigurationsänderungen und datenbezogene Aktivitäten erfassen. Der aktuelle Verizon Data Breach Investigations Report hebt die wachsende Bedeutung einer starken Audit-Transparenz in modernen Datenplattformen hervor. Dieser Artikel erklärt, wie AWS-native Audit-Tools funktionieren und wie DataSunrise diese Funktionen mit Echtzeitüberwachung, einheitlicher regelbasierter Analyse und Compliance-Automatisierung ergänzt.

Bedeutung von Audit-Tools

Audit-Tools sind unerlässlich, um Transparenz, Verantwortlichkeit und Kontrolle über DynamoDB-Operationen aufrechtzuerhalten. Sie helfen Organisationen, unbefugte Zugriffe zu erkennen, verdächtiges Verhalten nachzuverfolgen und die Einhaltung von Frameworks wie DSGVO, HIPAA, PCI DSS und SOX nachzuweisen. Ohne ordnungsgemäße Auditierung wird es nahezu unmöglich, nachzuvollziehen, wie auf sensible Daten zugegriffen oder wie sie verändert wurden. Audit-Mechanismen unterstützen zudem forensische Untersuchungen, indem sie den historischen Kontext liefern, der für die Rekonstruktion von Sicherheitsvorfällen benötigt wird. Gemeinsam gewährleisten diese Fähigkeiten, dass DynamoDB-Umgebungen sicher, konform und vertrauenswürdig bleiben.

- Audit-Logs helfen, die Einhaltung festgelegter Datenhandhabungsrichtlinien zu bestätigen.

- Sie liefern die Dokumentation, die für interne und externe Auditprozesse erforderlich ist.

- Sie ermöglichen die Identifizierung wiederkehrender Zugriffstrends, die auf betriebliche oder sicherheitsrelevante Probleme hinweisen können.

- Sie tragen zur kontinuierlichen Überwachung bei, indem sie ungewöhnliche Aktivitätsmuster hervorheben.

- Sie unterstützen Sicherheitsteams bei der Bewertung und Aufrechterhaltung von Least-Privilege-Zugriffskonfigurationen.

Für Organisationen, die eine konsistente historische Übersicht schaffen wollen, ist die Überprüfung von Audit Trails entscheidend. Die Anpassung der Prozesse an breitere Daten-Compliance-Anforderungen sichert die langfristige regulatorische Bereitschaft.

Native DynamoDB Audit-Tools

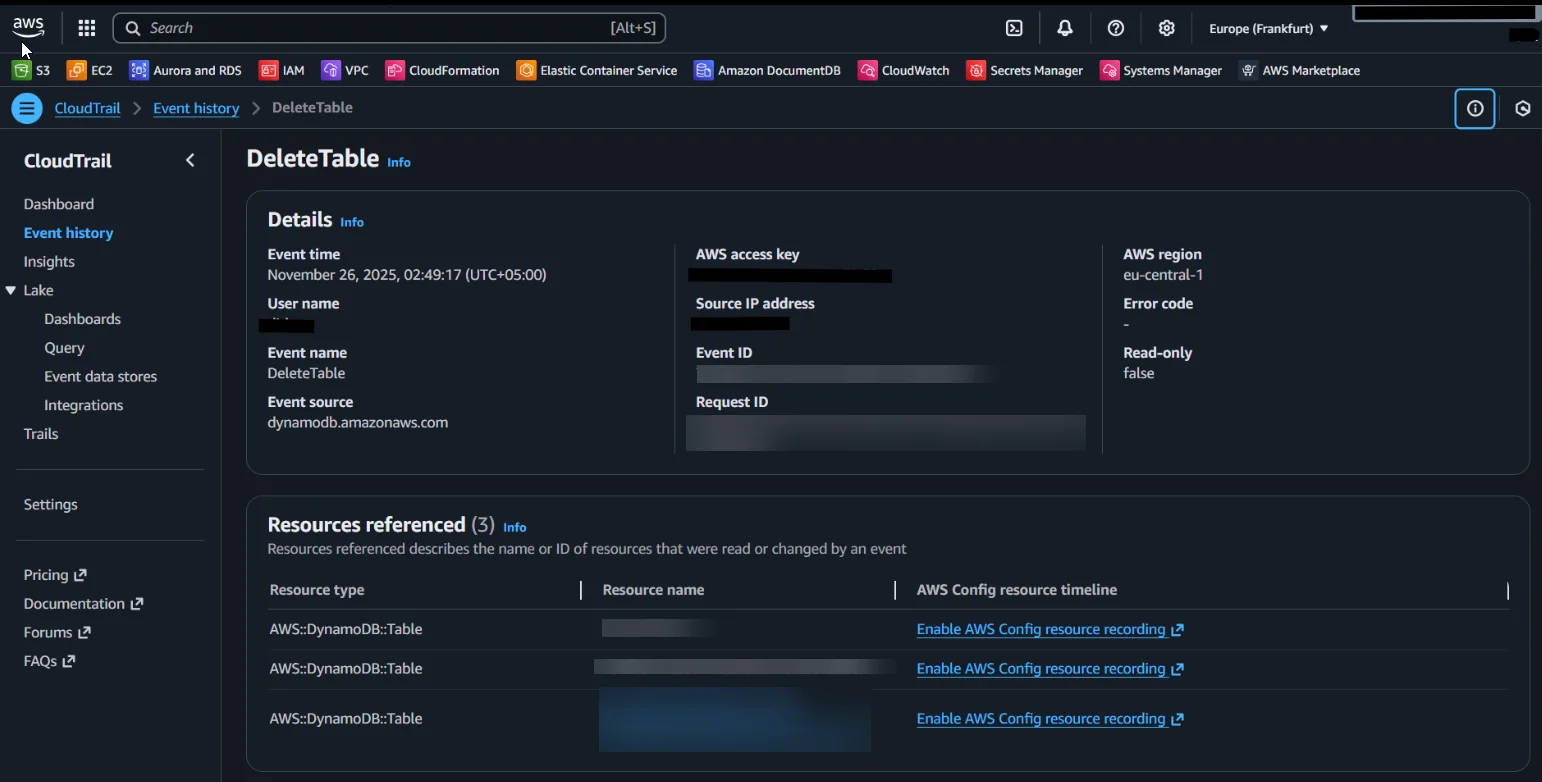

1. AWS CloudTrail

CloudTrail erfasst sämtliche DynamoDB-API-Aktivitäten, einschließlich Tabellenoperationen, Durchsatzaktualisierungen und Datenzugriffe. Es protokolliert Identitätsinformationen, Quell-IP-Adressen und Zeitstempel für jede Anfrage. Steuerungsebeneereignisse wie CreateTable und DeleteTable werden stets automatisch verfolgt. Datenebenenereignisse wie GetItem, PutItem und Query müssen manuell aktiviert werden und können ein extrem hohes Log-Volumen erzeugen. Dieses Tool ist essentiell für eine detaillierte Zugriffsauditing, da es jede Lese- und Schreiboperation gegen DynamoDB erfasst – ähnlich wie die Audit-Logs, die auf anderen Datenbankplattformen verwendet werden.

2. DynamoDB Streams

DynamoDB Streams protokolliert Mutationen auf Elementebene wie Einfügungen, Aktualisierungen und Löschungen. Wenn aktiviert, kann Streams Vorher-Nachher-Bilder erfassen, um tiefere Einblicke in Datenänderungen zu ermöglichen. Der Dienst integriert sich mit Lambda, Kinesis Data Streams, Kinesis Firehose und Amazon OpenSearch für nachgelagerte Verarbeitung. Diese Integrationen unterstützen Dashboards, forensische Zeitachsen und langfristige Archivierungspipelines. Streams wird hauptsächlich für Änderungsüberwachung und nahezu Echtzeit-Überwachung von Datenänderungen verwendet.

- Streams hilft, Änderungsverläufe aufrechtzuerhalten, die für Audit-Retention-Richtlinien erforderlich sind.

- Es stellt einen strukturierten Datenfeed von Modifikationen für nachgelagerte Analysesysteme bereit.

- Es ermöglicht Organisationen, unerwartete oder unbefugte Elementmodifikationen schnell zu erkennen, was es zu einer wertvollen Ergänzung von Systemen zur Datenaktivitätsverlauf macht.

3. AWS Config

AWS Config verfolgt Konfigurationsänderungen, die DynamoDB-Tabellen betreffen, einschließlich Verschlüsselungseinstellungen, PITR-Status und Backup-Konfigurationen. Es erkennt Abweichungen in IAM-Richtlinien und tabellebezogenen Einstellungen, die Compliance beeinflussen können. Config führt eine historische Aufzeichnung aller derartigen Änderungen im Konto. Obwohl es starke Dokumentation zur Compliance bietet, verfolgt es keine einzelnen Lese- oder Schreiboperationen auf Tabellendaten. Seine Hauptfunktion besteht darin, die Integrität der DynamoDB-Konfigurationen im Zeitverlauf sicherzustellen.

- Config ermöglicht die automatisierte Bewertung von DynamoDB-Einstellungen im Hinblick auf Compliance-Baselines.

- Es liefert detaillierte Zeitachsen, wann und wie Tabellenkonfigurationen geändert wurden.

- Es unterstützt Remediation-Workflows, die nicht konforme Konfigurationen automatisch korrigieren, ähnlich wie DataSunrise’s Audit-Regeln konsistente Überwachungsrichtlinien aufrechterhalten.

4. CloudWatch Logs & Metriken

CloudWatch bietet Einblicke in das Leistungs- und Laufzeitverhalten von DynamoDB, einschließlich Throttling-Ereignissen, Latenzspitzen und Verkehrsanomalien. Es hilft dabei, verdächtige Nutzungsmuster zu erkennen, die auf Missbrauch oder unautorisierte Aktivitäten hindeuten können. Der Dienst unterstützt Alarme, die bei überschrittenen Schwellenwerten ausgelöst werden. Während es kein direktes Audit-Log ist, liefert CloudWatch verhaltensbezogene Signale, die für Vorfalluntersuchungen nützlich sind. Es ergänzt häufig CloudTrail und Streams, indem es betriebliche Unregelmäßigkeiten hervorhebt, die später mit Datenbankaktivitätsüberwachung analysiert werden können.

- CloudWatch-Dashboards helfen Teams, langfristige Leistungs- und Zugriffstrends zu visualisieren.

- Metrikfilter können verwendet werden, um spezifische Muster in Bezug auf betriebliche oder Sicherheitsereignisse zu erkennen.

- Logs ermöglichen die Korrelation von Leistungsanomalien mit anderen Audit-Datenquellen.

5. Backup-/Restore-Aktivitätsprotokolle

DynamoDB-Backup-Protokolle erfassen, wann Backups erstellt, geändert oder gelöscht werden. Sie dokumentieren auch Wiederherstellungsoperationen an Tabellen. Diese Protokolle gewährleisten die Nachvollziehbarkeit von Datenwiederherstellungsprozessen, was für Compliance kritisch ist. Backup-Lifecycle-Ereignisse helfen Organisationen zu überprüfen, dass Datenaufbewahrung und Wiederherstellung ordnungsgemäß verwaltet werden. Diese Transparenz ist besonders wichtig für regulatorische Rahmenwerke, die strikte Backup-Verfolgung vorschreiben.

- Backup-Aktivitätsaufzeichnungen unterstützen die Validierung von Datenaufbewahrungs- und Archivierungsrichtlinien.

- Sie liefern eine nachvollziehbare Historie aller wiederherstellungsbezogenen Aktionen für Audit-Zwecke.

- Sie tragen dazu bei, sicherzustellen, dass Wiederherstellungsoperationen nur von autorisiertem Personal durchgeführt werden – ein wichtiger Aspekt der übergeordneten Audit-Ziele.

Erweiterte DynamoDB-Auditierung mit DataSunrise

DataSunrise verwandelt die von AWS zersplitterten Audit-Quellen in eine einheitliche Echtzeit-Auditplattform. Statt CloudTrail, Streams und Config manuell zusammenzuführen, erhalten Organisationen eine konsolidierte Zeitleiste von Zugriffen und Änderungen. DataSunrise ergänzt dies mit empfindlicher Datenmaskierung, granularem Regel-Setup, Identitätskorrelation und plattformübergreifender Unterstützung. Es stärkt die Audit-Bereitschaft in regulierten Umgebungen und bietet eine reichhaltigere Übersicht als die AWS-Tools allein durch sein Daten-Audit-Framework.

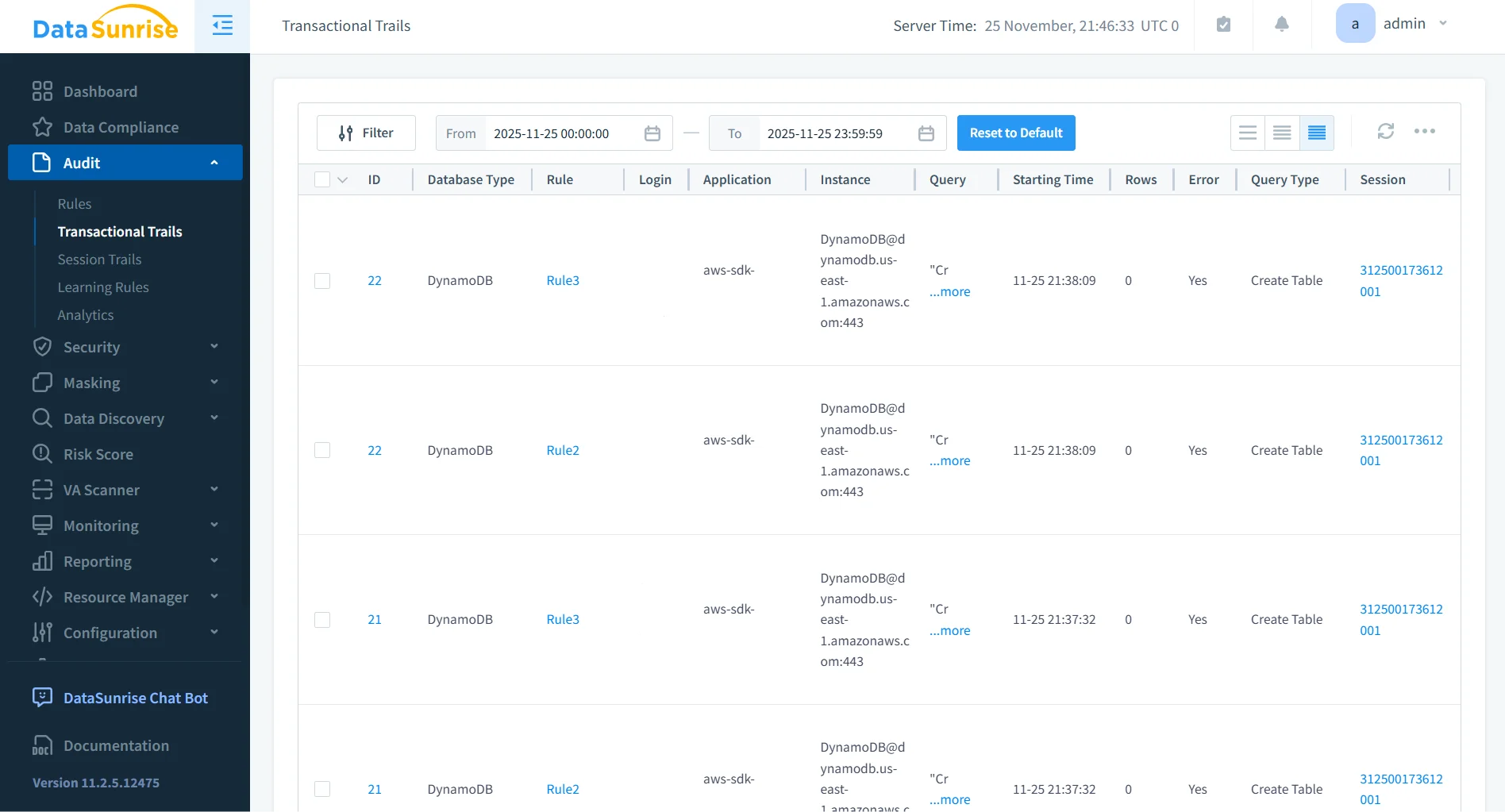

1. Echtzeit-Aktivitätsüberwachung

DataSunrise verarbeitet CloudTrail-Ereignisse, Streams-Aufzeichnungen, Kinesis-Archive, Proxy-Traffic und gespiegelte Pakete. Durch die Zusammenführung dieser Quellen rekonstruiert es eine detaillierte DynamoDB-Aktivitätshistorie. Die Plattform erstellt eine einheitliche Ansicht von Benutzern, Operationen, Tabellennamen und angesprochenen Attributen. Die Verzögerung bei der Audit-Transparenz wird reduziert, da CloudTrails Event-Ingestion-Latenz die Echtzeitanalyse nicht limitiert. Dies verbessert die Ermittlungsabläufe und unterstützt die sofortige Erkennung unerwarteter Aktivitäten, in Übereinstimmung mit den Best Practices der Datenbanksicherheit.

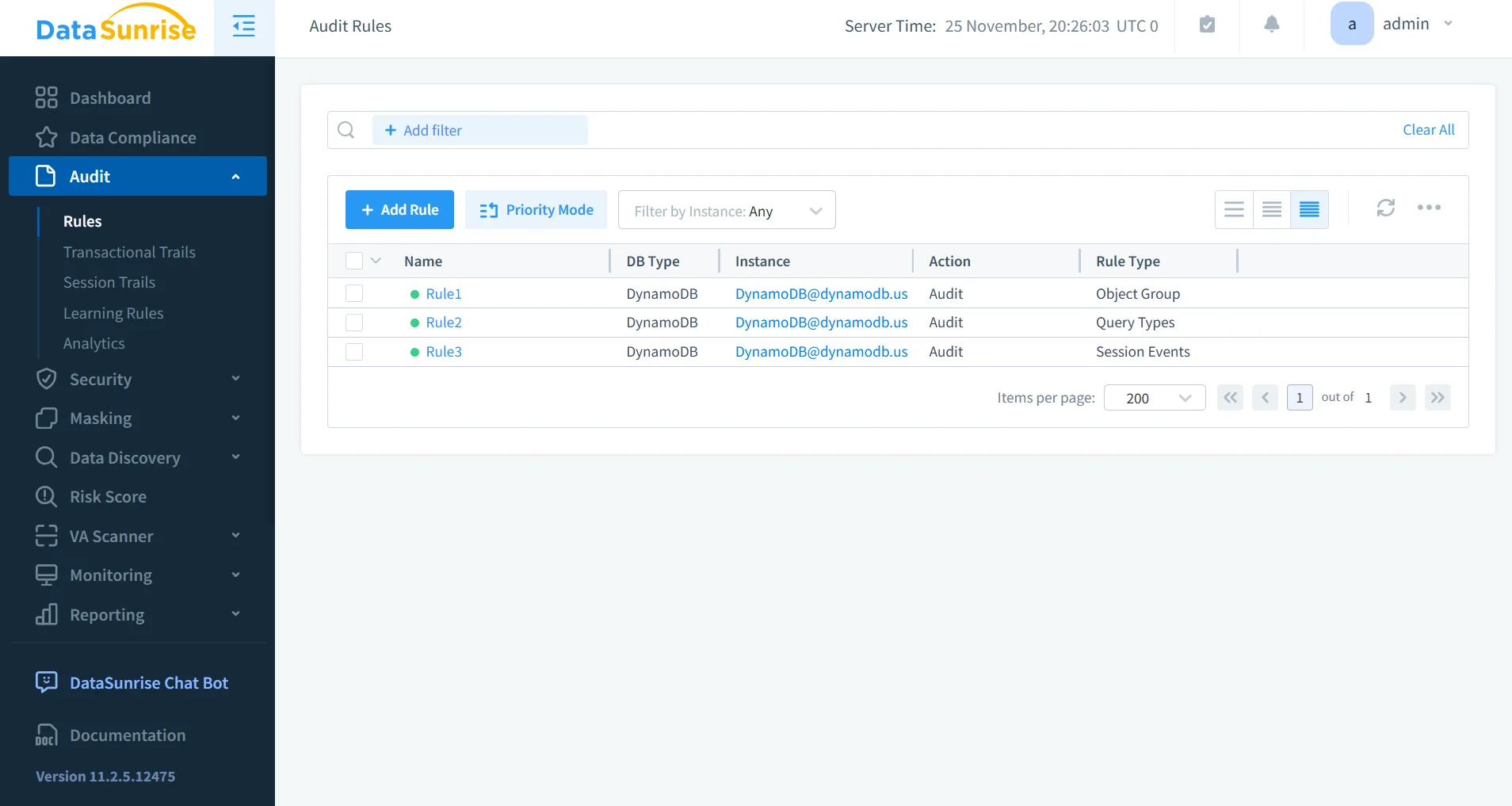

2. Granulare Audit-Regeln

Administratoren können präzise Regeln für Tabellen, Attribute, IAM-Rollen und Operationstypen definieren. Diese Regeln ermöglichen eine hochgradig zielgerichtete Überwachung sensibler Workloads. DataSunrise kann sensible Daten maskieren, bevor sie in die Logs aufgenommen werden, unter Verwendung von dynamischem Datenmaskieren. Außerdem lassen sich bestimmte Akteure oder risikoreiche Zugriffsmuster überwachen. Diese granulare Steuerung geht weit über das hinaus, was AWS nativ bietet.

3. Echtzeitwarnungen und SIEM-Integration

DataSunrise kann Warnungen an Slack, Teams, benutzerdefinierte Webhooks, E-Mail und Unternehmens-SIEMs senden. Warnungen werden bei verdächtigen Aktivitätsmustern, Privilegienänderungen oder unerwartetem Datenzugriff ausgelöst. Eingebaute Verhaltenskorrelation erkennt Anomalien ohne benutzerdefinierte AWS-Automatisierung. Dies reduziert den manuellen Aufwand und verbessert die Reaktionszeiten. Echtzeitwarnungen sind sowohl für Sicherheitsoperationen als auch für die Compliance-Überwachung von zentraler Bedeutung.

- Warnungen können nach Schweregrad priorisiert werden, um eine schnellere Bearbeitung zu unterstützen.

- Die Integration mit SIEM-Systemen ermöglicht die Korrelation mit weiterreichenden Sicherheitsereignissen.

- Warnprotokolle können für langfristige Berichte und Compliance-Validierung archiviert werden.

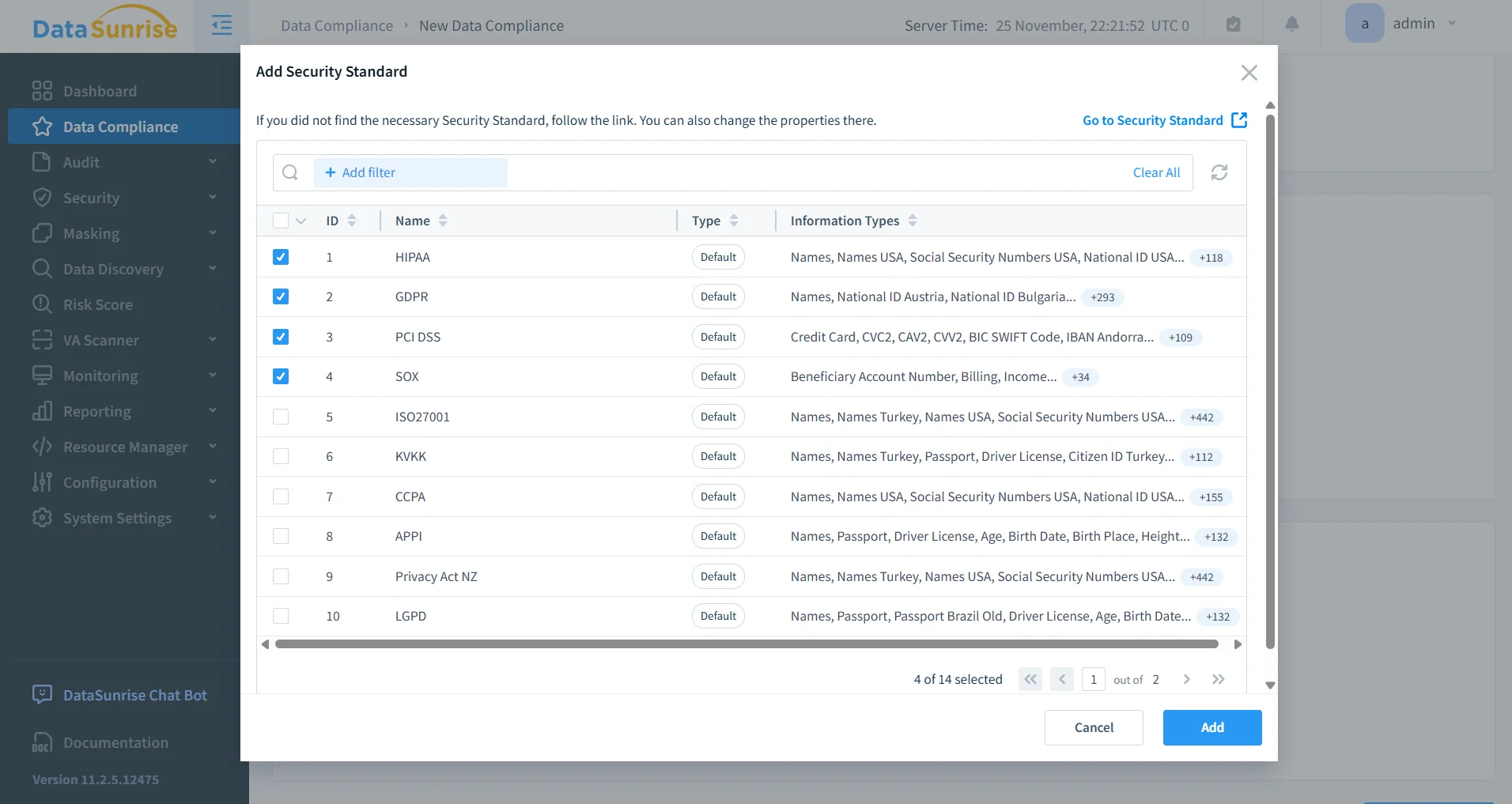

4. Compliance-Automatisierung

Mit Compliance Manager ordnet DataSunrise DynamoDB-Auditing-Daten Frameworks wie PCI DSS, HIPAA, DSGVO und SOX zu. Es bewertet automatisch Konfigurationsabweichungen und generiert prüferfertige Berichte. Das eliminiert die Notwendigkeit, CloudTrail-, Config- und Streams-Datensätze manuell zu korrelieren. Compliance-Nachweise werden so leichter gesammelt, verifiziert und gepflegt, im Einklang mit breiteren Datensicherheits und Datencompliance-Vorschriften.

Vergleichstabelle

| Fähigkeit | AWS Native Tools | DataSunrise |

|---|---|---|

| Datenebenen-Zugriffsprotokollierung | CloudTrail (muss manuell aktiviert werden) | Echtzeit-Erfassung + erweiterte Normalisierung |

| Change-Data-Capture | DynamoDB Streams | Streams + einheitliche Aktivitätshistorie plattformübergreifend |

| Sensible Datenmaskierung | Nicht unterstützt | Vollständiges dynamisches Maskieren & log-sicheres Maskieren |

| Einheitliche Audit-Zeitleiste | Verstreut über CloudTrail, Streams, Config | Eine einzige konsolidierte Zeitleiste |

| Verhaltensbasierte Korrelation | Erfordert benutzerdefinierte EventBridge/Lambda-Logik | Eingebaute Anomalie-Erkennung |

| Compliance-Automatisierung | Manuelle Berichtserstellung | Automatisierte Zuordnungen für DSGVO, HIPAA, PCI, SOX |

| Regelbasierte Audit-Steuerung | Begrenzt (nur IAM-Richtlinien) | Feingranulare Regeln nach Tabelle, Attribut, Benutzer, Rolle |

| Kontenübergreifende Sichtbarkeit | Manuelles Zusammenfügen der Logs | Zentralisierte Multi-Account-Aggregation |

Fazit

DynamoDB stellt starke native Tools bereit – CloudTrail, Streams, Config, CloudWatch – doch sie erzeugen für sich allein kein einheitliches, konformes Audit-System. Jedes Tool konzentriert sich auf einen engen Bereich, wodurch Lücken entstehen, wenn Organisationen vollständige Zugriffshistorien rekonstruieren wollen. DataSunrise schließt diese Lücken durch Echtzeitnachverfolgung, granulare Steuerung, sensible Datenmaskierung, Multi-Account-Aggregation und automatisierte Compliance-Berichterstattung. Es verwandelt die DynamoDB-Aktivitäten in ein kohärentes, auditbereites Gesamtbild. Zusammen ermöglichen DynamoDB und DataSunrise Organisationen, moderne Sicherheits- und Regulierungsanforderungen mit Zuversicht zu erfüllen.