So prüfen Sie Amazon S3

Das Prüfen von Amazon S3 ist nicht nur ein Häkchen für die Compliance – es ist eine grundlegende Säule für operative Transparenz, Datenverwaltung und Verhinderung von Sicherheitsverletzungen. Egal, ob Sie sensible Dateien schützen, die Durchsetzung von Richtlinien überprüfen oder eine forensikbereite Pipeline aufbauen, eine ordnungsgemäße Prüfspur hilft Teams, Datenaktivitäten über Konten hinweg zu sehen, zu verstehen und darauf zu reagieren.

In diesem Artikel zeigen wir Ihnen Schritt für Schritt, wie Sie Amazon S3 prüfen – sowohl mit nativen AWS-Tools als auch mit erweiterten Funktionen von DataSunrise. Sie erfahren, was aktiviert werden muss, wie Logs strukturiert werden, welche Metadaten gesammelt werden und wie passive Telemetrie in umsetzbare Erkenntnisse verwandelt wird.

Voraussetzungen: Was zuerst einzurichten ist

Bevor Sie einen effektiven Prüfprozess für Amazon S3 aktivieren, sollten Sie:

- Definieren, welche Buckets und Präfixe als sensibel gelten

- CloudTrail mit Datenereignisprotokollierung für API-Aktionen auf Objektebene aktivieren

- Entscheiden, wo die Logs gespeichert werden (idealerweise ein zentralisierter Bucket mit schreibgeschützten ACLs)

- Basiszugriffsrichtlinien festlegen, um Absicht und Verhalten vergleichen zu können

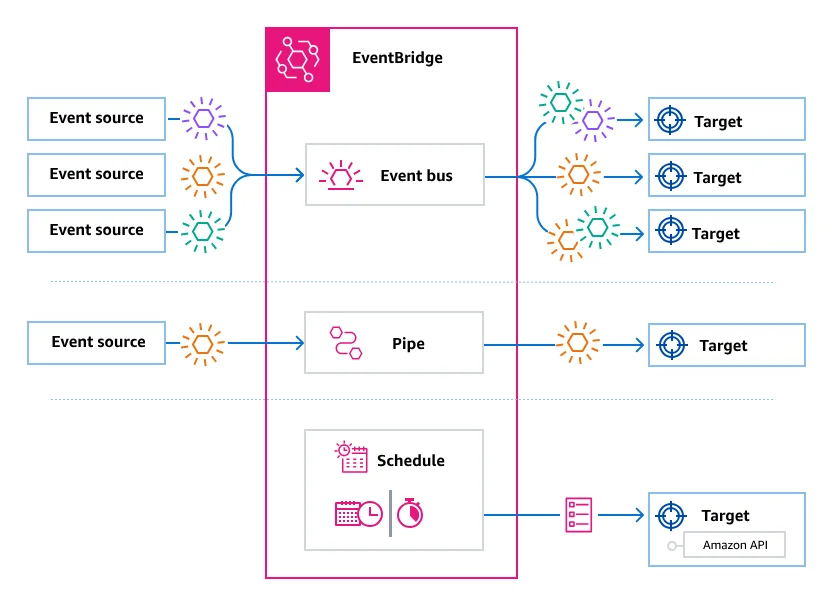

Für strukturierte Ausgaben und Korrelation ist es am besten, CloudTrail zusammen mit Amazon EventBridge zu verwenden, um Logs über Konten hinweg zu routen.

Schritt-für-Schritt: Native S3 Audit-Logging aktivieren

✅ Schritt 1: CloudTrail Datenereignisse aktivieren

Verwenden Sie die AWS-Konsole oder CLI, um Datenereignisse für wichtige S3-Buckets zu aktivieren. Dadurch stellt CloudTrail sicher, dass folgende Aktionen erfasst werden:

GetObject,PutObject,DeleteObject- Tagging- und ACL-Änderungen

- Versionierung und Lebenszyklusübergänge

aws cloudtrail put-event-selectors \

--trail-name MyS3Trail \

--event-selectors '[{"ReadWriteType":"All","IncludeManagementEvents":true,"DataResources":[{"Type":"AWS::S3::Object","Values":["arn:aws:s3:::my-sensitive-bucket/"]}]}]'

Tipp: Behalten Sie die Kostenwirkung der Datenereignisse im Auge, wenn Sie viele Buckets oder Regionen protokollieren.

✅ Schritt 2: S3 Serverzugriffsprotokolle aktivieren (optional)

Diese Logs liefern HTTP-ähnliche Einträge für jede Anfrage und erfassen:

- HTTP-Status

- Referrer-Header

- Account-ID des Anfragenden

- Gesamt übertragene Bytes

Aktivieren Sie diese unter dem Reiter Bucket-Eigenschaften. Server-Logs sind umfangreich, aber nützlich für Bandbreitenüberwachung und Anomalieerkennung.

✅ Schritt 3: Logs für Konto-übergreifende Überprüfung zentralisieren

Nutzen Sie AWS Organizations oder EventBridge, um CloudTrail-Logs aus mehreren Konten an ein zentrales Aggregationskonto zu senden. So können Sicherheits- und Compliance-Teams den Zugriff umfassend prüfen.

Hinweis: Erwägen Sie die Einrichtung eines Log-Archiv-S3-Buckets mit Objektsperre für Unveränderbarkeit.

Inhalt der Logs

Ein typisches CloudTrail-Log-Ereignis für S3-Zugriffe enthält:

{

"eventTime": "2025-07-30T14:42:12Z",

"eventName": "GetObject",

"userIdentity": {

"type": "AssumedRole",

"principalId": "ABC123:user@corp"

},

"sourceIPAddress": "192.0.2.0",

"requestParameters": {

"bucketName": "finance-records",

"key": "2024/Q1/earnings.csv"

},

"responseElements": {

"x-amz-request-id": "EXAMPLE123456789"

}

}

Aber Logs allein beantworten nicht:

- War das zugegriffene Objekt sensibel?

- Hatte der Benutzer richtlinienkonforme Berechtigungen?

- Wurde der Zugriff maskiert oder anonymisiert?

- Hat diese Aktion Compliance-Grenzwerte verletzt?

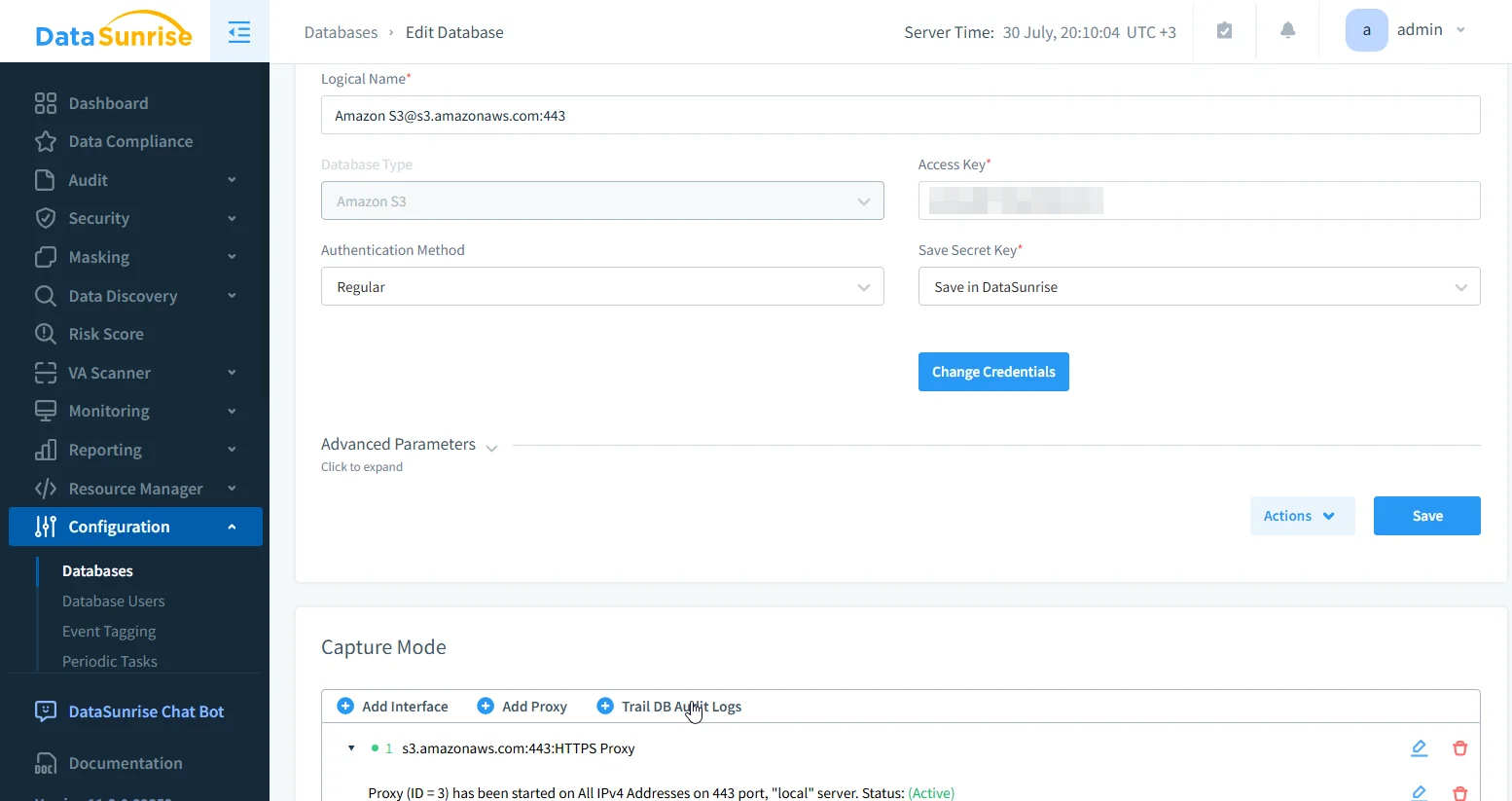

Wie DataSunrise die Prüfschicht verbessert

DataSunrise verwandelt Amazon S3 Logging in eine strukturierte, richtlinienbewusste Datenprüfspur. Es analysiert CloudTrail-Logs, reichert Ereignisse an, wendet dynamische Maskierung an und markiert richtlinienwidrige Aktionen.

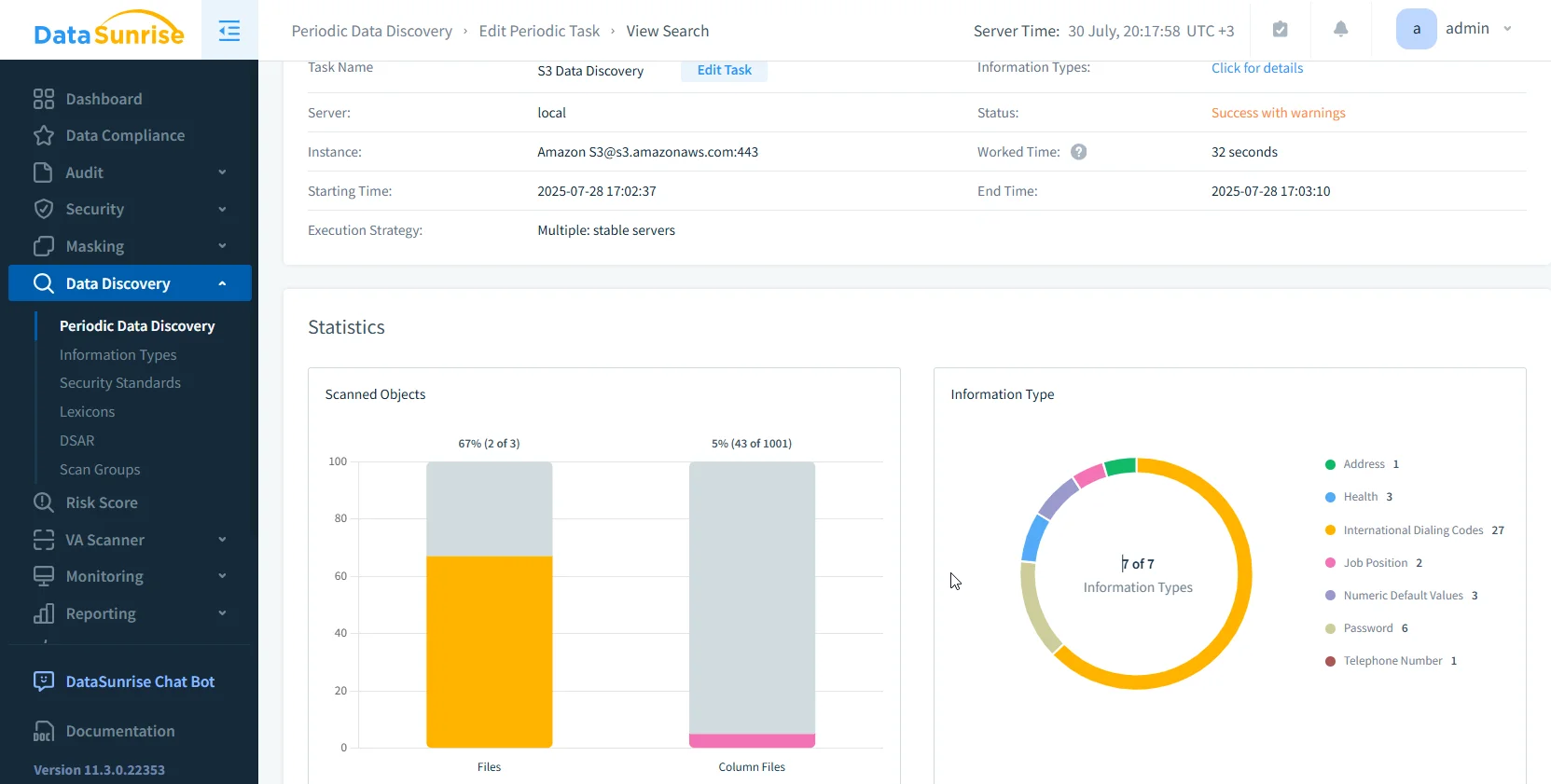

Erkennung sensibler Daten

Automatisches Scannen von S3-Objekten auf personenbezogene Daten (PII), Gesundheitsdaten (PHI) und Zahlungskartendaten (PCI), auch in PDFs, Excel-Dateien und Bildern per OCR-Erkennung.

Dynamische Maskierung durchsetzen

Wenden Sie Zero-Touch-Datenmaskierung für jede Zugriffsaktion an, die die Richtlinie verletzt. Sensible Felder werden basierend auf Rolle, Quell-IP oder Anfragekontext verfremdet.

Intelligente Prüfspuren

Erzeugen Sie kontextanreichernde Prüfprotokolle mit:

- Risikoscores für Anomalien

- Maskierungsstatus (angewandt oder umgangen)

- Echtzeit-Verhaltensmuster der Benutzer

- Sicherheitsregelverletzungen

Alle Logs können exportiert werden zu Athena, OpenSearch oder Ihrem SIEM.

Beispiel SQL: Prüfung von Verstößen in Athena

Sobald Logs angereichert sind, führen Sie Abfragen wie diese aus, um Verstöße zu erkennen:

SELECT

event_time,

bucket,

key,

user,

policy_allowed,

masking_applied,

anomaly_score

FROM

datasunrise_s3_logs

WHERE

event_type = 'GetObject'

AND policy_allowed = false

ORDER BY

event_time DESC

LIMIT 50;

Sie können diese Berichte planen oder Benachrichtigungen mittels Echtzeit-Alerts an Slack, Teams oder E-Mail auslösen.

Weitere Audit-Funktionen in DataSunrise

- Granulare Regel-Engine für objektbasiertes Audit

- Vereinheitlichte Dashboards für S3, RDS, Redshift, MongoDB

- Automatisierte Compliance-Berichte für SOX, HIPAA, GDPR

- Analyse des Benutzerverhaltens

- Slack/MS Teams Integration

Fazit

Wenn Sie nur rohe CloudTrail-Logs verwenden, dann sammeln Sie – Sie prüfen nicht.

Um Amazon S3 richtig zu prüfen, brauchen Sie:

- Objektebene-Logging (CloudTrail, Serverlogs)

- Kontext zu sensiblen Daten (Klassifikation)

- Richtlinienintelligenz (war Zugriff erlaubt?)

- Reaktionsmaßnahmen (Alarmierung, Maskierung, Blockierung)

- Berichtsanbindung (Compliance-Dashboards)

DataSunrise bietet all dies in einer Plattform – mit flexiblen Bereitstellungsoptionen und Unterstützung für über 50 Datenplattformen.

Bereit, Ihre S3-Logs in eine echte Prüfspur zu verwandeln? Vereinbaren Sie eine Demo und starten Sie intelligenteres Auditing – ganz ohne Änderungen an Ihrer Architektur.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen