Amazon S3 Audit-Tools

Mit dem Wachstum von Cloud-Umgebungen werden Amazon S3 Audit-Tools zu einem Grundpfeiler für das Protokollieren vertraulicher Dokumente und regulierter Aufzeichnungen. Der Zugriff muss verfolgt, Anomalien erkannt und die Einhaltung von Vorschriften nachgewiesen werden – all dies erfordert das richtige Set an Audit-Tools und nicht nur rohe Protokolle.

Dieser Artikel untersucht die Kategorien von Tools, die zum Auditieren von S3 verfügbar sind – von nativen AWS-Diensten bis hin zu Drittanbieter-Plattformen wie DataSunrise – und wie sie in ein mehrschichtiges Sichtbarkeits-Stack eingebunden werden.

Native Amazon S3 Audit-Tools

AWS bietet mehrere native Tools zur Überwachung von S3-Aktivitäten an:

CloudTrail (Datenereignisse)

Erfasst API-Aufrufe auf Objektebene (GetObject,PutObjectusw.). Wird für forensische Audits und Langzeitverfolgung verwendet. Muss pro Bucket explizit aktiviert und konfiguriert werden. Setup-Anleitung ansehenAmazon S3 Serverzugriffsprotokolle

Altsystem zur Protokollierung mit HTTP-ähnlichen Einträgen inklusive Anfragetyp, Antwortcode und User-Agent. Nützlich für Einblicke auf niedriger Ebene, jedoch nicht strukturiert oder benutzerfreundlich.Amazon CloudWatch + S3 EventBridge

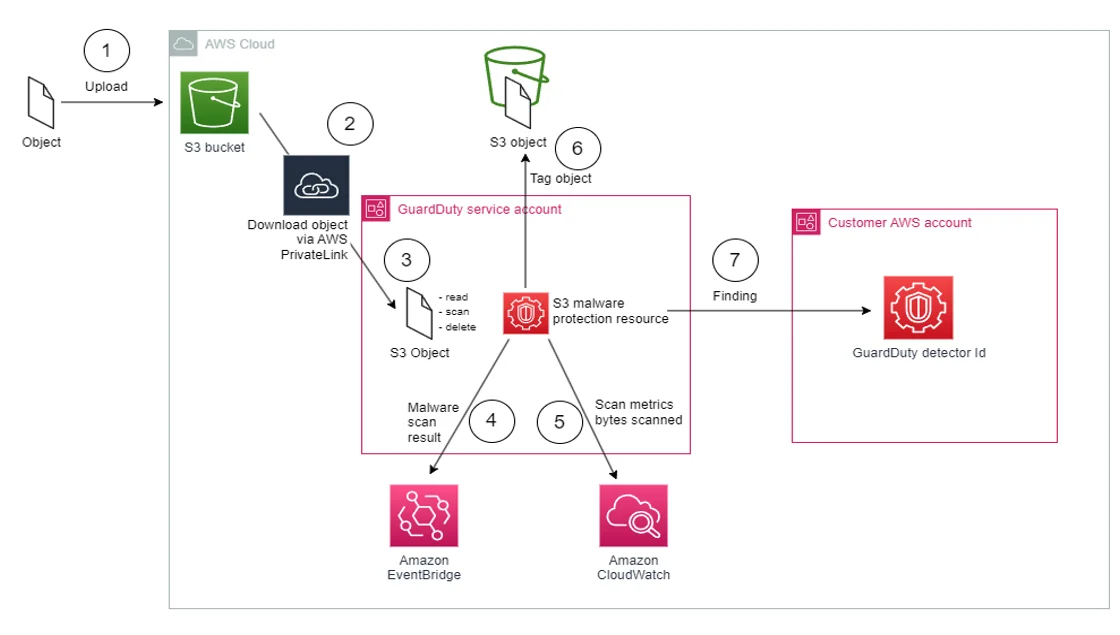

Kann zur Überwachung und Benachrichtigung bei bestimmten Operationen konfiguriert werden. Eignet sich gut für operationelle Auslöser und Mengen-Schwellenwerte.Amazon GuardDuty S3-Schutz

Analysiert CloudTrail-Protokolle auf anomales Verhalten – wie ungewöhnliche API-Aufrufmuster oder potenzielle Exfiltrationsversuche.

Jedes Tool behandelt einen unterschiedlichen Teil des Puzzles – aber keines bietet von Haus aus Inhaltsbewusstsein, Compliance-Tagging oder Richtlinienkontext.

Beschränkungen der nativen Tools (und wie DataSunrise die Lücken schließt)

Während AWS-Tools wie CloudTrail, Serverzugriffsprotokolle und GuardDuty eine Grundabdeckung bieten, fehlt es ihnen oft an fortgeschrittenen Funktionen, die für Echtzeit-Governance und Compliance benötigt werden. Hier kommt DataSunrise ins Spiel, das die Sichtbarkeit erweitert, Klassifizierungen automatisiert und bereicherte Audit-Trails über S3 und andere Datenplattformen hinweg generiert.

| Funktion | CloudTrail | Server-Logs | GuardDuty | CloudWatch | DataSunrise |

|---|---|---|---|---|---|

| API-Protokollierung auf Objektebene | ✅ | ✅ | ➖ | ➖ | ✅ |

| Echtzeit-Benachrichtigungen | ❌ | ❌ | ✅ | ✅ | ✅ |

| Tagging sensibler Daten | ❌ | ❌ | ❌ | ❌ | ✅ |

| Plattformübergreifende Korrelation | ❌ | ❌ | ❌ | ❌ | ✅ |

| Eingebaute Compliance-Berichte | ❌ | ❌ | ❌ | ❌ | ✅ |

Mit DataSunrise zeichnen Protokolle nicht nur auf, was passiert ist – sie beantworten auch warum es wichtig ist, welche Art von Daten berührt wurde und ob es den internen Richtlinien entsprach.

Erweiterte Amazon S3 Audit-Tools mit DataSunrise

DataSunrise fungiert als zentrale Plattform, die die AWS-Audit-Fähigkeiten verbessert und erweitert. Sie integriert sich nahtlos mit CloudTrail-Protokollen und bietet leistungsstarke Funktionen für moderne Audit-Anforderungen:

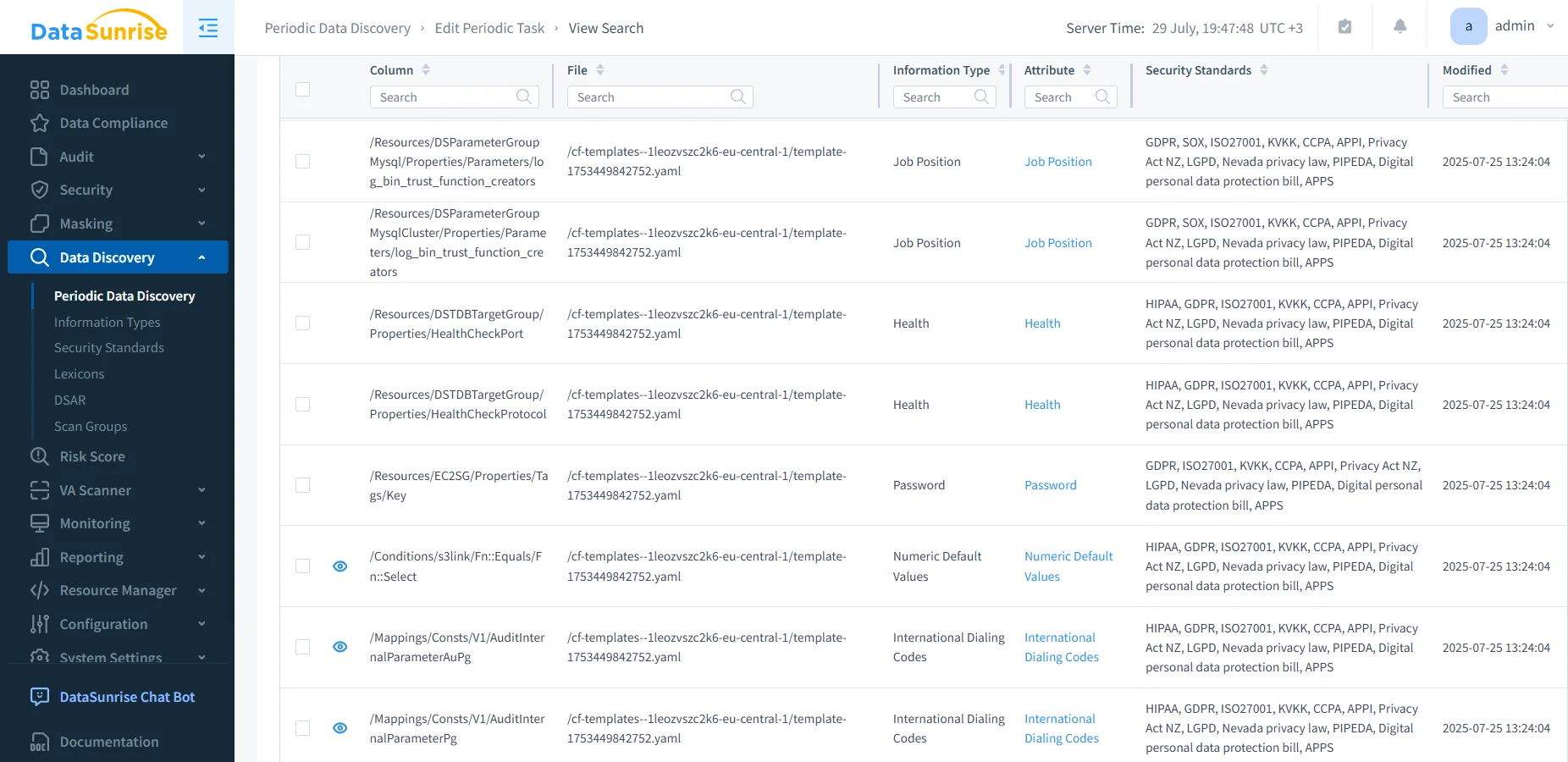

Entdeckung sensibler Daten

Scannt S3-Buckets zur Erkennung von personenbezogenen Daten (PII), PHI, PCI und anderen regulierten Datenformaten.Dynamische Datenmaskierung

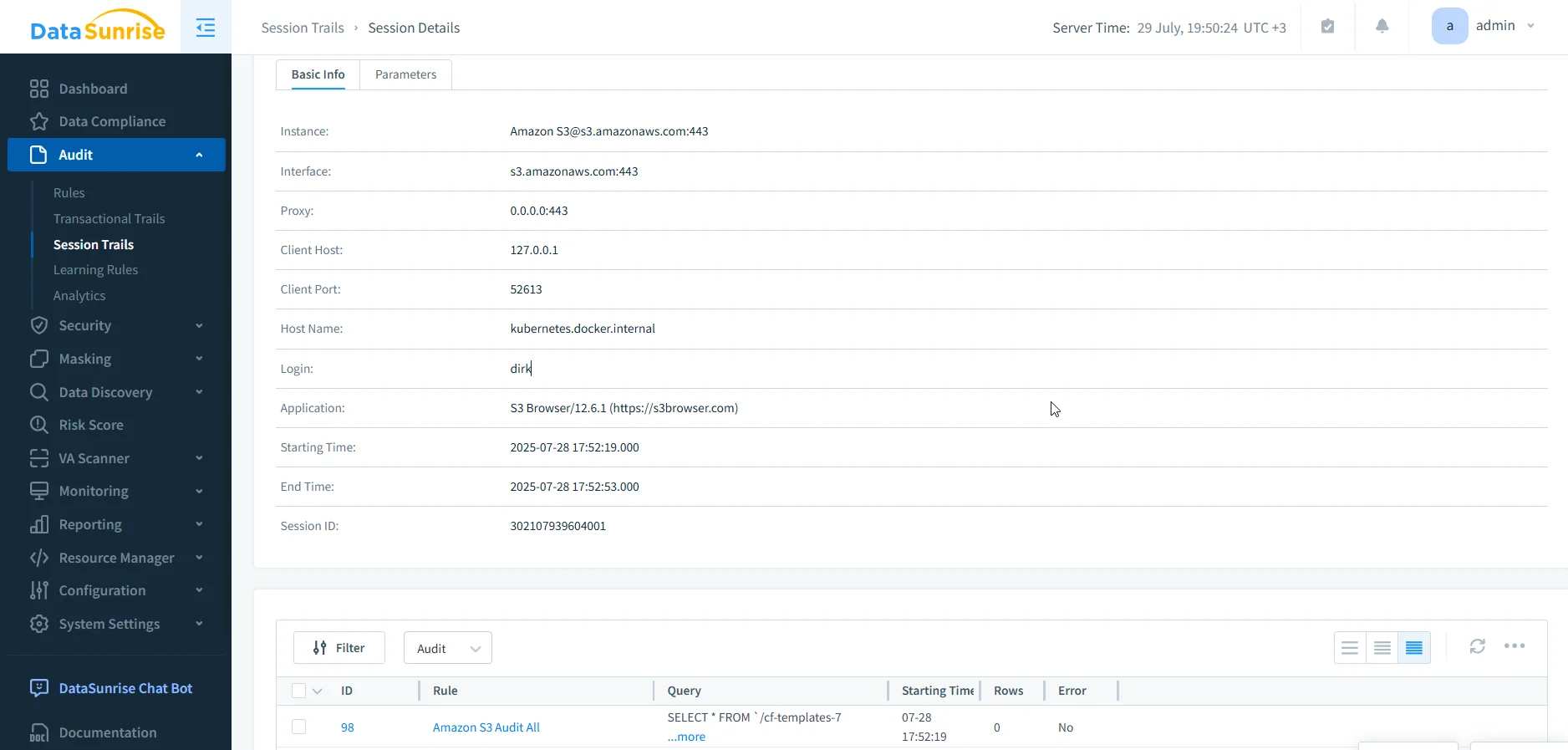

Wendet Maskierungsregeln während der Abfrageausführung oder Zugriffsprüfung an, um unnötige Datenfreigaben zu verhindern.Generierung von Audit-Trails

Wandelt rohe CloudTrail-Protokolle in strukturierte, richtlinienkonforme Audit-Trails um, die mit Zugriffskontext angereichert sind.Verhaltensüberwachung

Verfolgt Nutzer-/IP-Muster und markiert Anomalien basierend auf Nutzungsverlauf oder Abweichungen vom Normalzustand.SIEM-Integration & Benachrichtigungen

Leitet Warnungen an Slack, Teams oder SIEM-Pipelines für eine Echtzeit-Vorfallerkennung weiter.Vorlagen für Compliance-Berichte

Integrierte Vorlagen für GDPR, HIPAA, PCI DSS, SOX und weitere. Unterstützt PDF-Exports und Dashboards für Auditoren.

Beispielabfrage: Audit-Ereignisse bei Zugriff auf sensible Objekte

Wenn DataSunrise S3-Aktivitäten erfasst – entweder direkt über Proxy oder durch CloudTrail-Protokolle – wird jedes Ereignis mit Metadaten-Tags, Maskierungsstatus und Richtliniendurchsetzungs-Flags angereichert. Diese angereicherten Protokolle können in Amazon Athena oder OpenSearch zum Abfragen exportiert werden.

Unten sehen Sie eine Beispiel-SQL-Abfrage, die kürzliche GetObject-Ereignisse identifiziert, bei denen sensible Daten (z.B. PII, PHI) aufgerufen wurden, jedoch die Anfrage gegen Richtlinien verstieß (z.B. von einer nicht genehmigten Rolle oder IP kam). Außerdem wird geprüft, ob eine Maskierung angewendet wurde:

SELECT

event_time,

user_identity.principalId AS user,

requestParameters.bucketName AS bucket,

requestParameters.key AS object_key,

responseElements.x_amz_request_id AS request_id,

datasunrise_labels.sensitivity AS data_type,

datasunrise_flags.masking_applied,

datasunrise_flags.policy_allowed

FROM

s3_audit_logs

WHERE

event_name = 'GetObject'

AND datasunrise_labels.sensitivity IS NOT NULL

AND datasunrise_flags.policy_allowed = false

ORDER BY

event_time DESC

LIMIT 100;

Diese Art von Abfrage ist wertvoll für Sicherheitsingenieure, die Fehlkonfigurationen, nicht konformen Zugriff oder potenzielle Datenexfiltration untersuchen. Mit der Richtlinien-Engine von DataSunrise stehen all diese Informationen direkt im Web-Dashboard zur Verfügung, ohne dass benutzerdefinierte Lambda-Logik geschrieben werden muss.

Anwendungsfälle nach Team

| Team | Tool-Fokus |

|---|---|

| Sicherheit | Echtzeit-Benachrichtigungen, Anomalieerkennung, Maskierung |

| DevOps | Betriebliche Metriken, Objektverlauf, Dashboards |

| Compliance | Audit-Trails, Zugriffskarten, regulatorische Berichte |

| Entwickler | Fehlerbehebung bei Zugriffsproblemen, Buckets-Überwachung |

DataSunrise unterstützt all diese Rollen über eine einzige Benutzeroberfläche – ohne dass mehrere voneinander getrennte AWS-Konsolen erforderlich sind.

Möchten Sie es ausprobieren?

Sie können DataSunrise in weniger als einer Stunde in Ihre AWS S3-Umgebung integrieren. Wählen Sie zwischen proxy-basierter Bereitstellung oder dem CloudTrail-Parsmodus, je nach Ihrer Umgebung.

Besuchen Sie die DataSunrise-Demoseite, um das Tool in Aktion zu sehen, oder schauen Sie sich weitere Anleitungen an, um zu erfahren, wie Sie Ihren S3-Audit-Workflow konfigurieren und skalieren.