Arten der Datenmaskierung: Wie man sensible Daten schützt

Einführung

Der Schutz von sensiblen Daten ist ein wesentlicher Bestandteil der Aufrechterhaltung von Sicherheit und der Einhaltung gesetzlicher Vorschriften. Datenmaskierung bezeichnet die Praxis, reale Daten durch gefälschte, aber realistisch aussehende Werte zu ersetzen, um das Risiko einer Offenlegung sowohl in Test- als auch in Produktionsumgebungen zu reduzieren. Dieser Artikel erläutert die wichtigsten Arten der Datenmaskierung, gängige Maskierungsmethoden und wie dedizierte Plattformen wie DataSunrise flexible, sichere und skalierbare Maskierungslösungen bereitstellen.

Arten der Datenmaskierung

Statische Datenmaskierung (SDM)

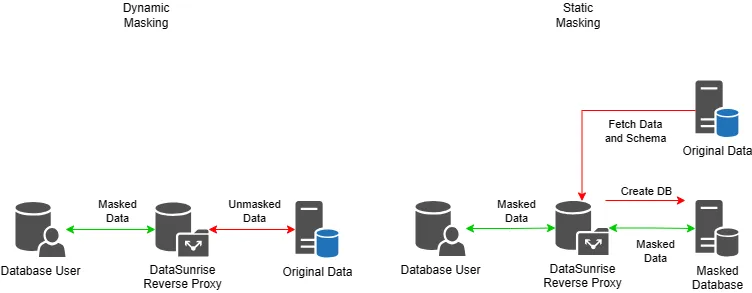

Die statische Datenmaskierung wandelt Daten direkt oder während des Exports um, um eine bereinigte Version für Test- oder Entwicklungsumgebungen zu erstellen. Dabei werden sensible Daten modifiziert, bevor sie das Produktionssystem verlassen.

Beispiel: Patientennamen und -IDs in einem Gesundheitsdatensatz werden durch fiktive Werte ersetzt, sodass Entwickler den Datensatz nutzen können, ohne echte persönliche Informationen offenzulegen.

Dynamische Datenmaskierung (DDM)

Bei der dynamischen Datenmaskierung werden Daten zur Abfragezeit verborgen. Die ursprünglichen Daten bleiben unverändert, jedoch sehen nicht autorisierte Benutzer nur maskierte Ausgaben basierend auf ihrem Zugriffslevel. Diese Methode eignet sich am besten für Live-Umgebungen, in denen Echtzeitschutz erforderlich ist.

Beispiel: Ein Support-Mitarbeiter ruft einen Kundendatensatz ab, sieht jedoch nur die letzten vier Ziffern der Telefonnummer des Kunden und eine verschleierte E-Mail-Adresse.

Maskierung im Einsatz

Diese Technik maskiert Daten direkt in der Produktionsumgebung. Obwohl sie manchmal notwendig ist, birgt sie höhere Risiken und sollte mit Vorsicht angewendet werden. Im Gegensatz zur statischen Datenmaskierung gibt es keine sichere Sicherung der Originalwerte.

Wann und wie die Maskierung erfolgt

- Statische Maskierung: Einmalige Maskierung, die angewendet wird, bevor Daten die Produktionsdatenbank verlassen.

- Dynamische Maskierung: Echtzeit-, regelbasierte Maskierung bei der Abfrageausführung, typischerweise über einen Proxy.

Umkehrbare vs. irreversible Maskierung

- Umkehrbar: Verschlüsselungs- oder Tokenisierungsverfahren ermöglichen bei Bedarf den Zugriff auf die Originalwerte.

- Nicht umkehrbar: Ersatz- oder Shuffle-Methoden entfernen die Möglichkeit, die Originaldaten wiederherzustellen, was ideal für Entwicklungs- und Testumgebungen ist.

Beliebte Methoden der Datenmaskierung

Substitution

Ersetzt reale Werte durch gefälschte, aber realistisch aussehende Werte. Wird angewendet, wenn das Datenformat beibehalten werden muss.

Original: John Doe Maskiert: James Smith

Durchmischen

Zufällige Neuordnung der Daten innerhalb einer Spalte, um statistische Eigenschaften beizubehalten, ohne die tatsächlichen Werte zu verwenden.

Original: Alice, Bob, Charlie Maskiert: Charlie, Alice, Bob

Verschlüsselung

Wendet kryptografische Algorithmen an, um Daten in unleserliche Formate zu konvertieren, die mit einem Schlüssel wieder umkehrbar sind.

Original: John Doe Maskiert: Xk9fTm1pR2w=

Tokenisierung

Ersetzt Daten durch ein Token. Die Originaldaten werden sicher in einem Token-Tresor gespeichert und über autorisierten Zugriff abgerufen.

Original: 4111-1111-1111-1111 Maskiert: TOKEN12345

DBMS-Tools vs. dedizierte Maskierungslösungen

Einige native DBMS-Plattformen bieten Maskierung über Sichten oder gespeicherte Prozeduren an. Obwohl nützlich, fehlt es diesen oft an Flexibilität, zentraler Verwaltung und Protokollierbarkeit.

| Funktion | Native DBMS-Tools | DataSunrise |

|---|---|---|

| Vielfalt der Techniken | Einfache Substitutions-/Sichtmaskierung | Substitution, Tokenisierung, FF3-Verschlüsselung, bedingte Maskierung |

| Dynamische Maskierung | Selten oder komplex zu implementieren | Integrierte, proxy-basierte DDM mit Regel-Engine |

| Prüfung & Protokollierung | Manuell | Zentralisierte Protokolle, Maskierungsaudit pro Benutzer/Abfrage |

| Richtlinienverwaltung | Über Skripte und Ansichten verstreut | Zentral über GUI oder CLI |

| Multi-DB-Unterstützung | Auf den Anbieter beschränkt | Funktioniert mit MS SQL, Oracle, PostgreSQL usw. |

Maskierung mit DataSunrise

DataSunrise unterstützt sowohl statische als auch dynamische Maskierung mit granularer Kontrolle. Das Web-UI und die CLI bieten Flexibilität für Enterprise-Teams, Testingenieure und DevOps-Pipelines gleichermaßen.

Dynamische Maskierung über CLI

executecommand.bat addMaskRule -name script-rules -instance aurora \ -login aurorauser -password aurorauser -dbType aurora -maskType fixedStr \ -fixedVal XXXXXXXX -action mask \ -maskColumns 'test.table1.column2;test.table1.column1;'

Diese Regel ersetzt die angegebenen Spalten während der Laufzeit durch feste Werte, ohne die ruhenden Daten zu verändern.

Fazit

Die Datenmaskierung spielt eine entscheidende Rolle beim Schutz personenbezogener und regulierter Daten in Test-, Entwicklungs- und Produktionsumgebungen. Die Wahl des richtigen Typs – statisch oder dynamisch – hängt vom Anwendungsfall, den Compliance-Anforderungen und dem Betriebsmodell ab.

Während native Tools eine grundlegende Abdeckung bieten können, genügen sie modernen Unternehmen, die plattformübergreifenden, auditierbaren und richtlinienbasierten Datenschutz benötigen, oft nicht. DataSunrise bietet eine ausgereifte, skalierbare Maskierungslösung mit Unterstützung für mehrere Maskierungstechniken und nahtloser Integration in verschiedene Umgebungen.

Fordern Sie eine Demo an, um zu erfahren, wie DataSunrise dabei helfen kann, Ihre sensiblen Daten zu sichern und Maskierungsrichtlinien in Ihrem Unternehmen durchzusetzen.