Azure Cosmos DB für NoSQL‑Prüftools

Die Implementierung robuster Prüfpfade für NoSQL‑Datenbanken ist für moderne Unternehmen unerlässlich geworden. Laut IBMs Bericht „Kosten eines Datenverstoßes 2024“ erkennen Organisationen mit umfassenden Prüfimplementierungen Sicherheitsvorfälle 73 % schneller und senken die Kosten eines Verstoßes im Durchschnitt um 1,76 Mio. USD. Ergänzend kann eine starke Datensicherheitsarchitektur die Reaktionszeiten und Automatisierung verbessern.

Azure Cosmos DB, Microsofts weltweit verteilter NoSQL‑Datenbankdienst, bietet native Prüf‑Funktionen für Dokumentenoperationen und administrative Aktivitäten. Allerdings benötigen Organisationen in regulierten Branchen häufig ausgefeiltere Prüftools, um die Compliance‑Vorschriften zu erfüllen und sensible Daten effektiv zu schützen. Dabei kann eine Integration mit Data Discovery besonders hilfreich sein.

Dieser Leitfaden untersucht die nativen Prüf‑Tools von Azure Cosmos DB und zeigt, wie DataSunrise das Sicherheitsmonitoring von NoSQL‑Systemen mit Zero‑Touch Compliance Automation verbessern kann. Besonders in heterogenen Architekturen hilft rollenbasierte Zugriffskontrolle, granulare Transparenz und Isolation zu gewährleisten.

Native Azure Cosmos DB‑Prüftools

Azure Cosmos DB umfasst mehrere integrierte Prüfmechanismen, die als Grundlage für das Monitoring von NoSQL‑Datenbanken, die Verfolgung von Benutzerzugriffen und die Erkennung von Systemänderungen dienen. Diese nativen Tools bieten entscheidende Einsichten in Ihre verteilte Datenbankumgebung durch verschiedene Schnittstellen und Überwachungsfunktionen. Für zusätzliche Protokolltiefe eignet sich die Verwendung des DataSunrise Audit Guides.

1. Azure Monitor Diagnostikeinstellungen

Azure Cosmos DB integriert sich mit Azure Monitor, um umfassende Prüf‑Funktionen durch Diagnosekonfigurationen bereitzustellen:

# Umfassende Konfiguration des Prüftools aktivieren

az monitor diagnostic-settings create \

--name "CosmosDB-Audit-Tools" \

--resource "/subscriptions/{subscription-id}/resourceGroups/{resource-group}/providers/Microsoft.DocumentDB/databaseAccounts/{account-name}" \

--logs '[{

"category": "DataPlaneRequests",

"enabled": true,

"retentionPolicy": {"enabled": true, "days": 365}

}, {

"category": "MongoRequests",

"enabled": true,

"retentionPolicy": {"enabled": true, "days": 365}

}, {

"category": "CassandraRequests",

"enabled": true,

"retentionPolicy": {"enabled": true, "days": 180}

}, {

"category": "GremlinRequests",

"enabled": true,

"retentionPolicy": {"enabled": true, "days": 180}

}, {

"category": "TableApiRequests",

"enabled": true,

"retentionPolicy": {"enabled": true, "days": 180}

}]' \

--workspace "/subscriptions/{subscription-id}/resourceGroups/{resource-group}/providers/Microsoft.OperationalInsights/workspaces/{workspace-name}"

Diese Diagnoseeinstellungen erfassen Prüf‑Daten über alle API‑Schnittstellen und leiten Informationen zur umfassenden Analyse und langfristigen Speicherung an Azure Storage, einen Log Analytics‑Arbeitsbereich oder Event Hub weiter.

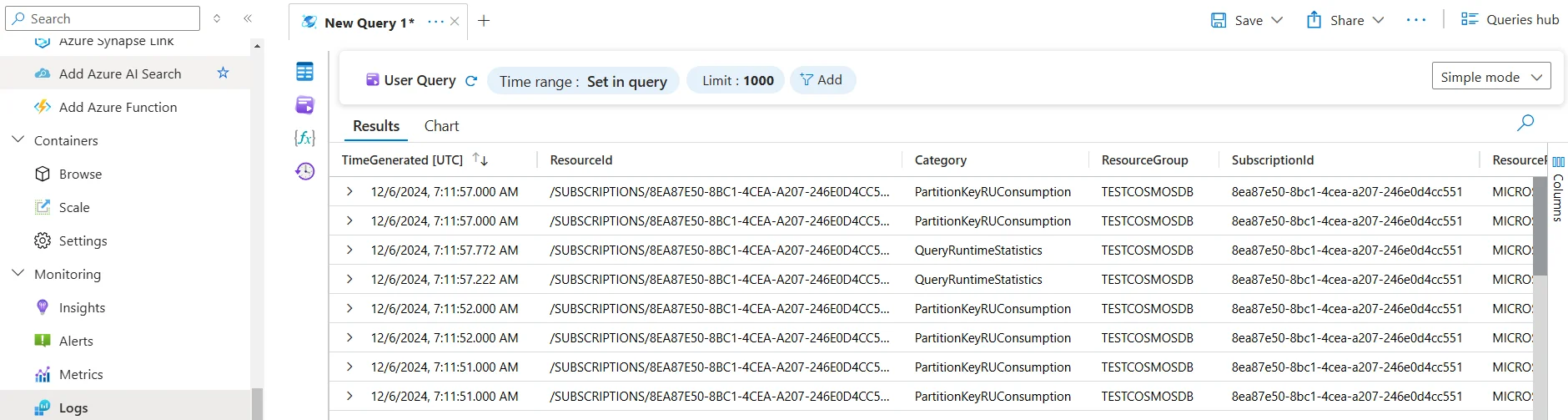

2. Azure Monitor Kusto‑Abfragesprache (KQL) Analyse

Nachdem die Operationen abgeschlossen sind, analysieren Sie die erfassten Prüf‑Daten mittels fortgeschrittener KQL‑Abfragen in Azure Monitor:

// Umfassende Analyse des Prüftools für die letzten 7 Tage

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.DOCUMENTDB"

| where Category in ("DataPlaneRequests", "MongoRequests", "CassandraRequests")

| where TimeGenerated > ago(7d)

| extend OperationType = case(

OperationName == "Create", "Dokumenterstellung",

OperationName == "Query", "Datenabruf",

OperationName == "Replace", "Dokumentenaktualisierung",

OperationName == "Delete", "Dokumentenlöschung",

OperationName == "ReadFeed", "Sammlungsüberprüfung",

"Administrative Operation" // Verwaltungsvorgang

)

| extend RiskLevel = case(

RequestCharge_s > 100.0, "Hoher Ressourceneinsatz",

Duration_s > 5000, "Lang laufende Operation",

StatusCode_s != "200", "Fehlgeschlagene Operation",

"Normale Aktivität"

)

| project TimeGenerated, OperationType, RiskLevel, ResourceId,

StatusCode_s, RequestCharge_s, Duration_s,

ClientIpAddress_s, UserAgent_s, ActivityId_g

| order by TimeGenerated desc

3. Azure Portal Web‑Oberfläche für Audit‑Verwaltung

Das Azure‑Portal bietet eine benutzerfreundliche Oberfläche zum Abrufen von Prüftool‑Informationen, ohne dass spezielle Abfragekenntnisse erforderlich sind:

- Dashboard für Metriken: Echtzeit‑Leistungsindikatoren, Anzahl der Operationen und Ressourcenauslastungsmuster anzeigen

- Insights‑Arbeitsmappen: Zugriff auf vorgefertigte Überwachungsvorlagen mit Prüfvisualisierungen und Trendanalysen

- Logs‑Oberfläche: Benutzerdefinierte KQL‑Abfragen gegen Prüf‑Daten mit erweiterten Filtermöglichkeiten ausführen

- Aktivitätsprotokoll: Administrative Operationen, Konfigurationsänderungen und Kontoanpassungen überprüfen

- Konfiguration von Benachrichtigungen: Automatisierte Benachrichtigungen für ungewöhnliche Muster oder Leistungsanomalien einrichten

Einschränkungen der nativen Azure Cosmos DB‑Prüftools

Obwohl die nativen Prüftools von Azure Cosmos DB grundlegende Funktionalitäten bieten, stoßen Organisationen mit fortgeschrittenen Sicherheits- und Compliance‑Anforderungen häufig auf mehrere Einschränkungen:

| Funktion des nativen Tools | Haupt-Einschränkung | Geschäftliche Auswirkungen |

|---|---|---|

| Diagnoseprotokolle | Begrenzte kontextbezogene Informationen über Dokumentinhalt und Benutzerabsicht | Schwierig, sicherheitsrelevante Auswirkungen von NoSQL‑Aktivitäten zu verstehen |

| Abfrageanalyse | Grundlegendes Protokollieren von Operationen ohne Erkennung von Verhaltensmustern | Schwierigkeiten bei der Identifikation ausgeklügelter Angriffsvektoren |

| Aufbewahrungsmanagement | Speicherbeschränkungen von Azure Monitor und steigende Kosten | Erfüllt möglicherweise nicht langfristige Compliance‑Anforderungen |

| Sichtbarkeit über APIs hinweg | Fragmentierte Prüfprotokollierung über verschiedene API‑Schnittstellen | Unvollständige Sicht auf Benutzerinteraktionen und Datenflüsse |

| Echtzeit‑Intelligenz | Schwellenwertbasierte Warnungen mit begrenzter kontextueller Analyse | Verzögerte Reaktion auf komplexe Sicherheitsvorfälle |

| Compliance‑Integration | Keine automatisierte Zuordnung zu regulatorischen Rahmenwerken | Zeitaufwändige Prüfvorbereitungen und Validierungsprozesse |

Erweiterte Azure Cosmos DB‑Prüftools mit DataSunrise

Während Azure Cosmos DB grundlegende Prüftools bereitstellt, verbessert DataSunrise das Sicherheitsmonitoring von NoSQL‑Systemen erheblich durch autonome Compliance‑Orchestrierung und ausgefeilte Analysen, die speziell für verteilte Datenbanksicherheitsumgebungen entwickelt wurden. Im Gegensatz zu einfachen Protokollierungsansätzen bietet DataSunrise ein unternehmensgerechtes Monitoring der Datenbankaktivitäten mit umfassenden Prüf‑Funktionen.

Implementierung von DataSunrise für Azure Cosmos DB‑Prüftools

Die Einrichtung der fortschrittlichen Prüftools von DataSunrise für Azure Cosmos DB erfolgt in einem optimierten Prozess:

1. Verbindung zur Azure Cosmos DB‑Instanz herstellen

Beginnen Sie damit, eine sichere Verbindung zwischen DataSunrise und Ihrer Azure Cosmos DB‑Umgebung über die intuitive Administrationsoberfläche herzustellen. DataSunrise unterstützt alle Cosmos DB API‑Typen, einschließlich SQL API, MongoDB API, Cassandra API, Gremlin API und Table API, für eine umfassende Abdeckung der Prüftools.

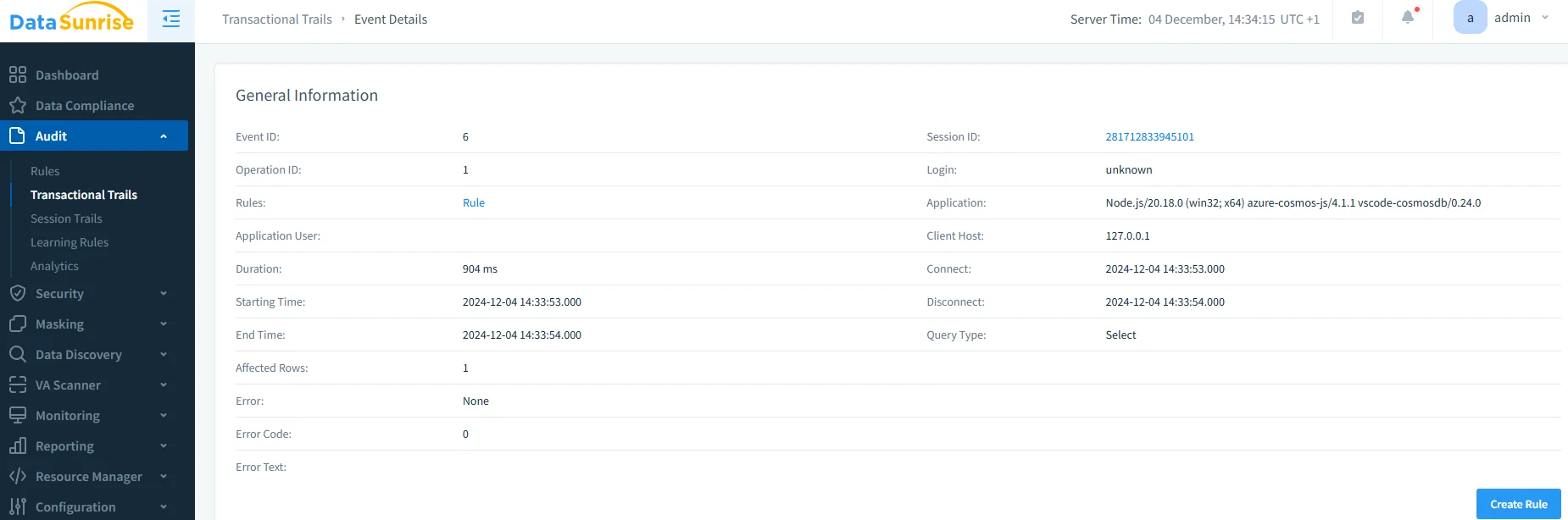

2. Erweiterte Prüfregeln konfigurieren

Erstellen Sie ausgefeilte Prüfungsrichtlinien, die auf NoSQL‑Datenstrukturen und Operationen zugeschnitten sind, mithilfe der No‑Code Policy Automation‑Oberfläche von DataSunrise:

3. Umfassende Prüfergebnisse überprüfen

Greifen Sie auf detaillierte Prüfungsinformationen über das einheitliche Dashboard von DataSunrise zu, das eine umfassende Übersicht über alle Cosmos DB‑Operationen mit erweiterten Filtermöglichkeiten, Echtzeit‑Überwachung und intelligenter Korrelationsfähigkeit bietet.

Wesentliche Vorteile der DataSunrise‑Prüftools für Azure Cosmos DB

DataSunrise bietet erhebliche Verbesserungen gegenüber den nativen Prüftool‑Funktionalitäten von Azure Cosmos DB:

Automatische Erkennung & Klassifizierung: Identifizieren und klassifizieren Sie automatisch sensible Daten innerhalb von NoSQL‑Dokumenten mithilfe von NLP‑Algorithmen und maschinellem Lernen, um eine umfassende Prüfungsabdeckung über alle Dokumenttypen und dynamischen Schemata zu gewährleisten.

No‑Code Policy Automation: Erstellen Sie ausgefeilte Prüfungsrichtlinien über eine intuitive Oberfläche, ohne komplexen Code zu schreiben, und reduzieren Sie damit die Implementierungszeit von Wochen auf Stunden, während eine konsistente Durchsetzung gewährleistet ist.

Echtzeit‑Benachrichtigungen: Erhalten Sie sofortige Echtzeit‑Warnungen bei verdächtigen NoSQL‑Aktivitäten mit kontextbezogenen Informationen und empfohlenen Reaktionsmaßnahmen.

Analyse des Benutzerverhaltens: Legen Sie Basiswerte für normale NoSQL‑Zugriffsmuster fest und erkennen Sie automatisch Anomalien mithilfe von ML‑Algorithmen, die sich an veränderte Nutzungsmuster anpassen.

Automatisierte Compliance‑Berichterstattung: Erstellen Sie vordefinierte Berichte für GDPR, HIPAA, PCI DSS und SOX mit automatisierter Compliance‑Zuordnung.

Dynamische Datenmaskierung: Schützen Sie sensible Felder in NoSQL‑Dokumenten in Echtzeit mittels dynamischer Maskierung, während die Funktionalität der Anwendung gewährleistet bleibt.

Plattformübergreifende Sichtbarkeit: Überwachen Sie sowohl SQL‑ als auch NoSQL‑Datenbanken von einer einheitlichen Konsole aus mit Unterstützung für über 40 Datenspeicherplattformen.

Bewährte Vorgehensweisen für die Implementierung von Azure Cosmos DB‑Prüftools

Leistungsoptimierung: Passen Sie Prüfstrategien an das Design der Partitionierungsschlüssel an und setzen Sie selektives Monitoring ein, um Sicherheitsrichtlinien und betriebliche Effizienz in Einklang zu bringen.

Datenzentrierte Konfiguration: Konzentrieren Sie umfassendes Auditing auf sensible Sammlungen, während Sie komplexe Abfragen überwachen, die auf Sicherheitsbedrohungen hinweisen könnten.

Compliance‑Integration: Ordnen Sie die Prüfungserfassung regulatorischen Anforderungen zu und implementieren Sie eine sichere Speicherung mit automatisierten Compliance‑Berichtprozessen.

Erhöhte Sicherheit: Setzen Sie DataSunrise für ein fortschrittliches Monitoring ein, das über native Funktionalitäten hinausgeht, und nutzen Sie dabei Verhaltensanalysen und datenbankübergreifende Korrelationen.

Fazit

Die Implementierung robuster Prüftools für Azure Cosmos DB ist essenziell für Sicherheit und Compliance in verteilten NoSQL‑Umgebungen. Während Azure Cosmos DB grundlegende native Funktionalitäten über die Azure Monitor‑Integration bietet, profitieren Organisationen mit komplexen Sicherheitsanforderungen erheblich von erweiterten Lösungen wie DataSunrise.

DataSunrise bietet umfassende Sicherheitslösungen, die speziell für NoSQL‑Umgebungen entwickelt wurden, und stellt fortschrittliche Prüftools, Echtzeit‑Überwachung und automatisierte Berichterstattung bereit. Mit flexiblen Bereitstellungsmodi verwandelt DataSunrise die Prüftools von Cosmos DB in strategische Sicherheitsressourcen.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen