Azure SQL Database Aktivitätsverlauf

Im sich ständig weiterentwickelnden Bereich der Cloud-Datenbanksicherheit ist die Pflege eines umfassenden Datenbank-Aktivitätsverlaufs zu einem entscheidenden Bestandteil der Sicherheitsstrategie einer Organisation geworden. Laut Gartner’s Cloud Security Outlook 2025 beinhalten 78% erfolgreicher Datenverletzungen unzureichende Überwachung der Datenbankaktivitäten, was den dringenden Bedarf an robusten Lösungen zur Erfassung von Aktivitäten in der Azure SQL Database unterstreicht.

Da Organisationen weiterhin geschäftskritische Workloads in die Cloud migrieren, ist es essenziell, detaillierte Einblicke in die Datenbankvorgänge zu erhalten, um Sicherheit, Compliance und betriebliche Effizienz zu gewährleisten. Die Microsoft Azure SQL Database bietet leistungsstarke integrierte Funktionen, die es Organisationen ermöglichen, die Datenbankaktivitäten effektiv nachzuverfolgen – doch viele Unternehmen benötigen erweiterte Funktionen, um komplexe Sicherheitsanforderungen und Compliance-Vorgaben zu erfüllen.

Dieser Artikel untersucht die nativen Funktionen des Aktivitätsverlaufs von Azure SQL Database und zeigt auf, wie diese Funktionen mit spezialisierten Sicherheitslösungen erweitert werden können, um eine Überwachung und einen Schutz auf Unternehmensebene zu gewährleisten.

Verständnis des Azure SQL Database Aktivitätsverlaufs

Der Aktivitätsverlauf von Azure SQL Database bezieht sich auf die systematische Verfolgung und Aufzeichnung aller Vorgänge, die innerhalb einer Datenbankumgebung durchgeführt werden. Dieser umfassende Prüfpfad dokumentiert, wer auf welche Daten zugegriffen hat, wann der Zugriff erfolgte und welche Aktionen durchgeführt wurden, wodurch ein detaillierter chronologischer Bericht der Datenbankaktivitäten entsteht.

Die Bedeutung einer gründlichen Überwachung der Datenbankaktivitäten erstreckt sich über mehrere Bereiche:

- Sicherheitsüberwachung: Identifizierung unautorisierter Zugriffsversuche, verdächtiger Abfragemuster und potenzieller Sicherheitsbedrohungen

- Compliance-Dokumentation: Erfüllung regulatorischer Anforderungen für Datenverwaltungsrahmen wie GDPR, HIPAA, SOX und PCI DSS

- Forensische Untersuchung: Bereitstellung detaillierter Beweise für die Analyse von Sicherheitsvorfällen und Untersuchungen bei Datenschutzverletzungen

- Leistungsoptimierung: Verständnis von Nutzungsmustern zur Optimierung der Datenbankleistung und Ressourcenzuteilung

- Änderungsmanagement: Verfolgung von Schema- und Konfigurationsänderungen zur Fehlerbehebung und Steuerung

Im Gegensatz zu herkömmlichen lokalen Datenbanksystemen, die oft komplexe Einrichtung und Wartung erfordern, vereinfacht Azure SQL Database die Implementierung der Überwachung des Aktivitätsverlaufs durch native Funktionen, die sich leicht konfigurieren lassen und gleichzeitig eine robuste Überwachung bieten.

Native Funktionen des Azure SQL Database Aktivitätsverlaufs

Microsoft Azure SQL Database umfasst mehrere integrierte Mechanismen zur Verfolgung und Überwachung von Datenbankaktivitäten, die jeweils unterschiedliche Detaillierungsgrade und Schwerpunkte bieten.

1. Azure SQL Database Auditing

Das Azure SQL Database Auditing erstellt umfassende Aufzeichnungen von Datenbankereignissen und schreibt diese in Azure Storage, einen Log Analytics-Arbeitsbereich oder Event Hub. Diese Funktion kann über mehrere Schnittstellen konfiguriert werden, einschließlich des Azure-Portals, PowerShell, REST API oder T-SQL-Befehlen.

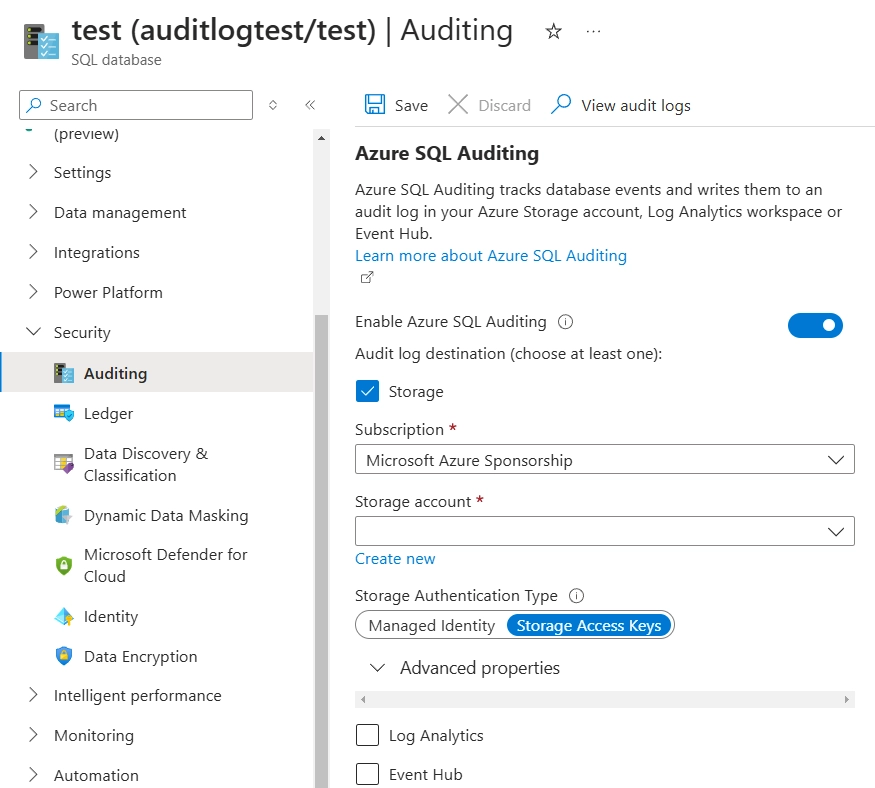

Aktivieren des Auditing über das Azure-Portal:

- Navigieren Sie zu Ihrer Azure SQL-Datenbank im Azure-Portal

- Wählen Sie unter dem Sicherheitsbereich „Auditing“ aus

- Stellen Sie „Azure SQL Database Auditing aktivieren“ auf „EIN“

- Wählen Sie Ihr Speicherziel (Azure Storage, Log Analytics oder Event Hub)

- Konfigurieren Sie die Aufbewahrungsdauer der Audit-Protokolle

- Wählen Sie die zu überwachenden Audit-Aktionen und Gruppen aus

- Speichern Sie die Konfiguration

PowerShell-Konfigurationsbeispiel:

# Aktivieren des Auditing für eine Azure SQL-Datenbank mit erweiterter Konfiguration

Set-AzSqlDatabaseAudit -ResourceGroupName "DataServices-RG" `

-ServerName "enterprise-sql-server" `

-DatabaseName "FinancialData" `

-State Enabled `

-StorageAccountName "dbauditlogs" `

-StorageKeyType Primary `

-RetentionInDays 180 `

-AuditActionGroup @("SUCCESSFUL_DATABASE_AUTHENTICATION_GROUP",

"FAILED_DATABASE_AUTHENTICATION_GROUP",

"BATCH_COMPLETED_GROUP")

Beispiel für die Ausgabe des Datenbank-Audits:

| Ereigniszeit | Datenbankname | Server-Prinzipalname | Anweisung | Client-IP |

|---|---|---|---|---|

| 2025-01-15 14:22:15 | FinancialData | [email protected] | SELECT * FROM Transactions WHERE Amount > 50000 | 40.112.45.87 |

| 2025-01-15 14:21:03 | FinancialData | app_service | UPDATE Customers SET Status = ‘Active’ WHERE CustomerID = 12345 | 13.91.124.56 |

| 2025-01-15 14:15:47 | FinancialData | [email protected] | ALTER TABLE PaymentMethods ADD ExpiryDate DATE | 52.186.32.10 |

2. Erweiterter Bedrohungsschutz

Der erweiterte Bedrohungsschutz von Azure SQL Database analysiert kontinuierlich Datenbankaktivitäten, um potenzielle Sicherheitsbedrohungen und anomale Verhaltensweisen zu erkennen. Diese Funktion bietet Warnungen bei verdächtigen Aktivitäten, die auf unbefugten Zugriff oder Ausnutzungsversuche hinweisen könnten.

Die wichtigsten Funktionen sind:

- SQL-Injection-Erkennung: Erkennt potenziell schädliche SQL-Injection-Versuche

- Anomale Zugriffsmuster: Erkennt Zugriffe von ungewöhnlichen Standorten oder zu ungewöhnlichen Zeiten

- Ungewöhnliche Abfragemuster: Warnt vor Abfragen, die nicht den normalen Anwendungsmustern entsprechen

- Erkennung von Missbrauch von Berechtigungen: Überwacht den möglichen Missbrauch erhöhter Zugriffsrechte

Beispiel einer Warnung vom erweiterten Bedrohungsschutz:

{

"Warnungstyp": "Verdächtiges Zugriffsmuster auf die Datenbank",

"WarnungsID": "AT-45627",

"Servername": "enterprise-sql-server",

"Datenbankname": "FinancialData",

"Startzeit": "2025-01-15T16:32:25Z",

"Endzeit": "2025-01-15T16:35:42Z",

"Beschreibung": "Ungewöhnliches Zugriffsmuster erkannt: Mehrere sensible Tabellen wurden von einer unbekannten IP-Adresse außerhalb der Geschäftszeiten abgefragt",

"Behebungsschritte": [

"Überprüfen Sie die Rechtmäßigkeit des Zugriffs von der IP 104.42.18.92",

"Verifizieren Sie, ob der Benutzer '[email protected]' auf diese Tabellen zugreifen darf",

"Prüfen Sie, ob Zugriffe außerhalb der Geschäftszeiten erwartet werden"

],

"Schweregrad": "Hoch"

}

3. Datenbank-Abfrage-Store

Die Abfrage-Store-Funktion in Azure SQL Database erfasst automatisch einen Verlauf der gegen die Datenbank ausgeführten Abfragen zusammen mit deren Ausführungsplänen und Leistungsstatistiken. Obwohl sie in erster Linie für die Leistungsoptimierung entwickelt wurde, liefert der Abfrage-Store wertvolle Einblicke in die Aktivitätsmuster der Datenbank.

Aktivieren des Abfrage-Stores über T-SQL:

ALTER DATABASE [FinancialData] SET QUERY_STORE = ON ( OPERATION_MODE = READ_WRITE, CLEANUP_POLICY = (STALE_QUERY_THRESHOLD_DAYS = 30), DATA_FLUSH_INTERVAL_SECONDS = 900, MAX_STORAGE_SIZE_MB = 1000 );

Beispiel für Abfrage-Store-Ergebnisse:

| Abfrage_ID | Letzte Ausführungszeit | Ausführungsanzahl | Durchschnittliche Dauer (ms) | Abfragetext |

|---|---|---|---|---|

| 2753 | 2025-01-15 14:22:15 | 345 | 125.3 | SELECT * FROM Transactions WHERE Amount > 50000 |

| 2754 | 2025-01-15 14:21:03 | 1245 | 22.7 | UPDATE Customers SET Status = ‘Active’ WHERE CustomerID = @p1 |

| 2755 | 2025-01-15 14:15:47 | 12 | 342.8 | ALTER TABLE PaymentMethods ADD ExpiryDate DATE |

4. Azure SQL Analytics

Azure SQL Analytics, ein Bestandteil von Azure Monitor, bietet erweiterte Überwachungs- und Fehlerbehebungsfunktionen für Azure SQL Database. Dieser Dienst sammelt und visualisiert wichtige Leistungsmetriken und Diagnoseprotokolle und liefert Einblicke in Abfrageleistung, Ressourcenauslastung und betriebliche Probleme.

Wichtige Überwachungsbereiche umfassen:

- Abfrageleistung: Verfolgung langsam laufender Abfragen und Ausführungsstatistiken

- Ressourcennutzung: Überwachung der CPU-, Speicher- und Speichernutzung

- Fehlerprotokolle: Sammlung und Analyse von Datenbankfehlerereignissen

- Warte-Statistiken: Identifikation von Leistungsengpässen und Blockierungsproblemen

5. Einschränkungen des nativen Aktivitätsverlaufs von Azure SQL Database

Obwohl die nativen Funktionen von Azure SQL Database wesentliche Überwachungsfähigkeiten bieten, gibt es mehrere Einschränkungen, die Organisationen mit fortgeschrittenen Sicherheits– und Compliance-Anforderungen vor Herausforderungen stellen können:

- Begrenzte Echtzeit-Warnungen: Grundlegende Warnfunktionen, die möglicherweise ausgefeilte Angriffsstrategien nicht erkennen

- Unvollständige Aktivitätsvisualisierung: Einfache Berichtsschnittstellen, die zusätzliche Tools für eine umfassende Analyse erfordern

- Speicherkosten: Eine Sammlung von umfangreichen Audit-Daten kann zu erheblichen Speicheraufwendungen führen

- Fragmentierte Überwachung: Verschiedene Funktionen erfassen unterschiedliche Aspekte der Datenbankaktivität, was eine Integration für ein vollständiges Bild erforderlich macht

- Komplexes Multi-Datenbank-Management: Herausforderungen bei der Aufrechterhaltung konsistenter Richtlinien über zahlreiche Datenbanken hinweg

- Einfache Verhaltensanalyse: Eingeschränkte Fähigkeit, Basiswerte zu etablieren und abnormales Benutzerverhalten zu erkennen

- Manuelle Compliance-Berichterstattung: Das Erstellen von Berichten zur Einhaltung gesetzlicher Vorschriften erfordert erheblichen manuellen Aufwand

Erweiterter Aktivitätsverlauf von Azure SQL Database mit DataSunrise

Für Organisationen, die eine umfassendere Überwachung der Datenbankaktivitäten benötigen, bietet die DataSunrise Database Security Suite fortschrittliche Funktionen, die speziell darauf ausgelegt sind, die nativen Funktionen von Azure SQL Database zu erweitern.

Einrichtung von DataSunrise für Azure SQL Database

Die Implementierung von DataSunrise umfasst einen unkomplizierten Prozess:

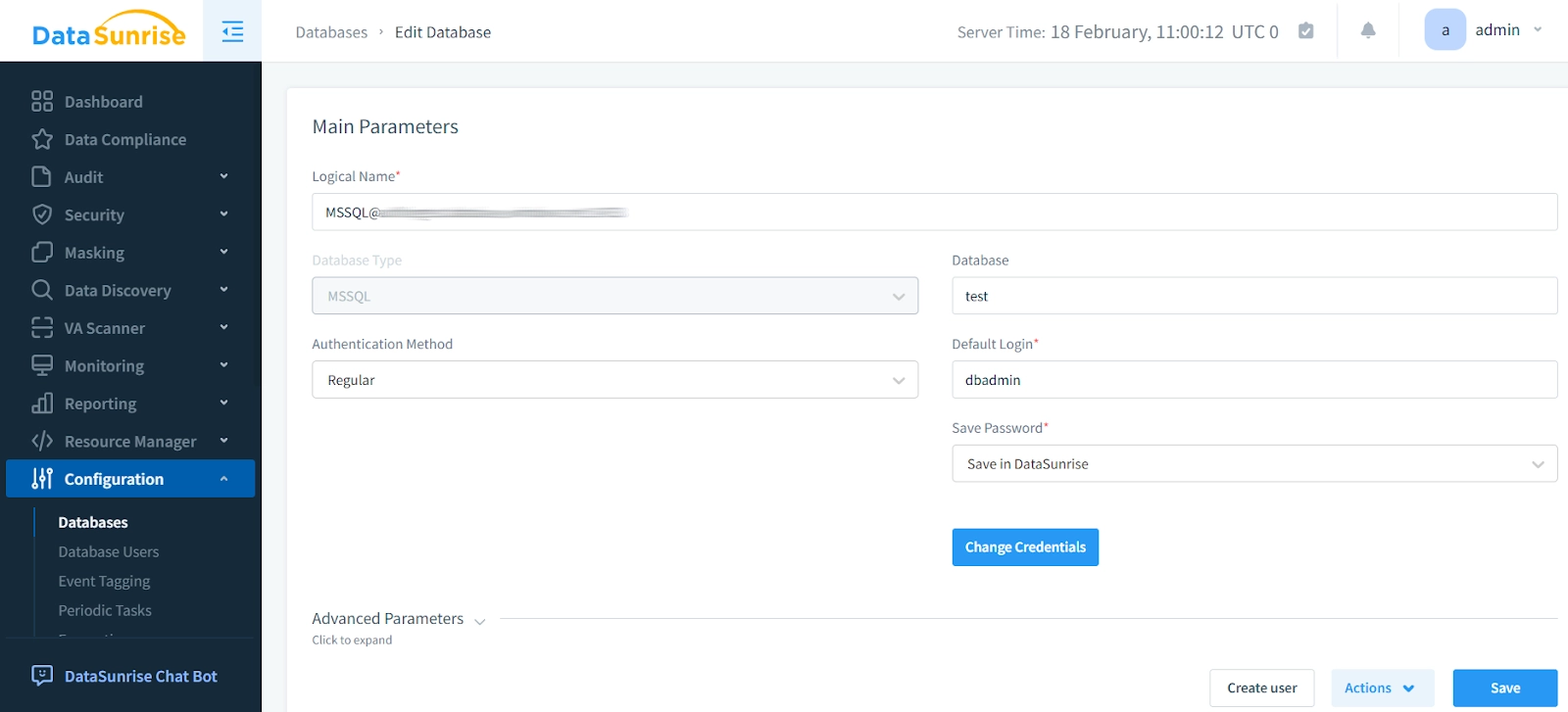

1. Verbindung zu Azure SQL Database herstellen

Beginnen Sie damit, DataSunrise mit Ihrer Azure SQL Database-Instanz zu verbinden und konfigurieren Sie die erforderlichen Authentifizierungsparameter entweder mithilfe von SQL-Zugangsdaten oder der Integration von Azure Active Directory.

2. Konfigurieren von Regeln zur Überwachung von Aktivitäten

Erstellen Sie benutzerdefinierte Überwachungsregeln, die angeben, welche Datenbankaktivitäten verfolgt werden sollen. Diese Regeln können auf bestimmte Tabellen, Benutzer, Anwendungen und Operationstypen abzielen.

3. Überwachung des Aktivitätsverlaufs

Greifen Sie auf das zentralisierte Dashboard zu, um einen umfassenden Aktivitätsverlauf einzusehen, ergänzt durch leistungsstarke Filter- und Suchfunktionen für eine effiziente Analyse.

Hauptvorteile von DataSunrise für Azure SQL Database

1. Umfassende Überwachung und Visualisierung

DataSunrise bietet eine einheitliche Überwachungsplattform, die Datenbankaktivitätsdaten in einem intuitiven, zentralisierten Dashboard zusammenführt. Diese umfassende Ansicht ermöglicht es Sicherheitsteams,

- Echtzeit-Datenbanksitzungen und -aktivitäten zu überwachen

- Aktivitätsmuster durch anpassbare Diagramme und Grafiken zu visualisieren

- Detaillierte forensische Analysen mit leistungsstarken Suchfunktionen durchzuführen

- Umfassende Aktivitätsberichte für Sicherheits- und Compliance-Zwecke zu erstellen

2. Erweiterte Bedrohungserkennung und Alarmierung

Im Gegensatz zu grundlegenden Überwachungssystemen nutzt DataSunrise ausgefeilte Verhaltensanalysen, um potenzielle Sicherheitsbedrohungen zu identifizieren:

- Maschinelle Lernalgorithmen etablieren Basiswerte des normalen Benutzerverhaltens

- Die Anomalieerkennung identifiziert Abweichungen von den etablierten Mustern

- Kontextbewusste Analysen berücksichtigen verschiedene Faktoren, einschließlich Zeit, Ort und Zugriffshistorie

- Echtzeit-Benachrichtigungen werden bei verdächtigen Aktivitäten über mehrere Benachrichtigungskanäle ausgelöst

3. Automatisiertes Compliance-Management

DataSunrise vereinfacht die Einhaltung gesetzlicher Vorschriften durch:

- Vorkonfigurierte Compliance-Vorlagen für GDPR, HIPAA, SOX, PCI DSS und andere Vorschriften

- Automatisierte Compliance-Berichte mit detaillierter Beweissammlung

- Lückenanalyse zur Identifizierung potenzieller Compliance-Probleme

- Regelmäßige Bewertungen, um die fortlaufende Einhaltung regulatorischer Anforderungen zu gewährleisten

4. Dynamischer Datenschutz

Über die Überwachung hinaus bietet DataSunrise proaktive Datenschutzfunktionen:

- Dynamisches Data Masking passt den Schutz basierend auf dem Benutzerkontext und Zugangsmustern an

- Die Erkennung sensibler Daten identifiziert und klassifiziert vertrauliche Informationen

- Virtuelles Patching schützt vor bekannten Schwachstellen

- Eine Abfrage-Firewall verhindert unbefugten Zugriff und SQL-Injection-Angriffe

5. Plattformübergreifende Konsistenz

Für Organisationen, die hybride Datenbankumgebungen verwalten, bietet DataSunrise:

- Einheitliche Sicherheitsrichtlinien für lokale und Cloud-Datenbanken

- Konsistente Überwachung und Schutz für vielfältige Datenbankplattformen

- Zentralisierte Verwaltung von Sicherheitsregeln und -konfigurationen

- Standardisierte Compliance-Berichterstattung für alle Datenbankressourcen

Best Practices für den Aktivitätsverlauf von Azure SQL Database

Die Implementierung einer effektiven Überwachung des Datenbank-Aktivitätsverlaufs erfordert Aufmerksamkeit in mehreren Schlüsselbereichen:

1. Leistungsoptimierung

- Auswahlweise Überwachung: Konzentrieren Sie sich auf risikoreiche Operationen, anstatt alle Aktivitäten zu erfassen

- Ressourcenplanung: Stellen Sie sicher, dass ausreichend Ressourcen für die Audit-Speicherung bereitgestellt werden

- Indexierungsstrategie: Implementieren Sie geeignete Indizes in Audit-Repositorien für die Abfrageleistung

- Partitionierung: Erwägen Sie die Partitionierung großer Audit-Datensätze zur besseren Handhabbarkeit

2. Sicherheitsimplementierung

- Verschlüsselung: Implementieren Sie eine End-to-End-Verschlüsselung der Datenbank für Aktivitätsprotokolle sowohl im Ruhezustand als auch bei der Übertragung

- Zugriffskontrollen: Beschränken Sie den Zugriff auf Audit-Daten mittels rollenbasierter Berechtigungen

- Manipulationsschutz: Verwenden Sie unveränderlichen Speicher oder digitale Signaturen, um die Manipulation von Protokollen zu verhindern

- Backup-Strategie: Führen Sie separate Backups kritischer Audit-Daten mit entsprechender Aufbewahrung durch

3. Compliance-Management

- Dokumentation: Führen Sie detaillierte Aufzeichnungen über Überwachungskonfigurationen und -verfahren

- Aufbewahrungsrichtlinien: Legen Sie klare Aufbewahrungszeiträume basierend auf Compliance-Vorschriften fest

- Validierungsprozess: Testen Sie regelmäßig die Vollständigkeit und Genauigkeit des Aktivitätsverlaufs

- Änderungskontrolle: Dokumentieren Sie alle Änderungen an den Überwachungskonfigurationen

4. Überwachung und Analyse

- Regelmäßige Überprüfungen: Etablieren Sie geplante Verfahren zur Überprüfung der Audit-Protokolle

- Festlegung von Basiswerten: Definieren Sie normale Verhaltensmuster, um Anomalien zu erkennen

- Alarmkonfiguration: Richten Sie geeignete Schwellenwerte ein, um Fehlalarme zu minimieren

- Vorfallreaktion: Entwickeln Sie klare Protokolle zur Untersuchung verdächtiger Aktivitäten

5. Integration von Drittanbietern

- SIEM-Integration: Leiten Sie kritische Datenbankereignisse an Systeme für Security Information and Event Management weiter

- Bedrohungsinformationen: Integrieren Sie externe Bedrohungsfeeds, um die Erkennungsfähigkeiten zu verbessern

- Zentralisierte Verwaltung: Nutzen Sie einheitliche Plattformen für konsistente Sicherheitsrichtlinien

- Automatisierte Workflows: Implementieren Sie Sicherheitsorchestrierung für eine effiziente Vorfallreaktion

Fazit

Eine gut implementierte Strategie für den Aktivitätsverlauf von Azure SQL Database ist unerlässlich, um die Datensicherheit zu gewährleisten, die Einhaltung gesetzlicher Vorschriften sicherzustellen und operative Exzellenz zu unterstützen. Während Azure SQL Database wertvolle native Überwachungsfunktionen bietet, können Organisationen mit fortgeschrittenen Sicherheitsanforderungen erheblich von spezialisierten Lösungen profitieren, die diese Funktionen erweitern.

DataSunrise bietet umfassende Datenbanksicherheitstools, die die Überwachungsfunktionen des Aktivitätsverlaufs von Azure SQL Database mit Echtzeit-Bedrohungserkennung, Verhaltensanalysen und automatisierter Compliance-Berichterstattung erweitern. Durch die Kombination der integrierten Funktionen von Azure SQL Database mit der fortschrittlichen Sicherheits-Suite von DataSunrise können Organisationen ein robustes Sicherheitsframework für ihre Datenbanken erstellen, das moderne Sicherheitsherausforderungen adressiert und gleichzeitig die Einhaltung gesetzlicher Vorschriften unterstützt.

Um die vollständigen Möglichkeiten einer erweiterten Überwachung des Datenbank-Aktivitätsverlaufs zu erkunden, vereinbaren Sie eine Online-Demo der umfassenden Sicherheits-Suite von DataSunrise für Azure SQL Database.