CSPM: Cloud-Sicherheits-Posture-Management und seine Vorteile

Cloud Computing hat die Art und Weise, wie Unternehmen arbeiten, verändert, da es Skalierbarkeit, Flexibilität und Kosteneffizienz bietet. Allerdings hat die rasche Einführung von Cloud-Diensten auch neue Sicherheitsherausforderungen mit sich gebracht. Unternehmen müssen sicherstellen, dass ihre Cloud-Infrastruktur sicher bleibt und den Branchenstandards sowie gesetzlichen Vorgaben entspricht. Hier kommt Cloud Security Posture Management (CSPM) ins Spiel.

Was ist Cloud Security Posture Management?

CSPM unterstützt Unternehmen dabei, Sicherheitsrisiken in ihren Cloud-Umgebungen mit Hilfe von Werkzeugen und Best Practices zu überwachen und zu beheben. Es bietet einen umfassenden Überblick über die Cloud-Sicherheitslage und ermöglicht es, Fehlkonfigurationen, Schwachstellen und Compliance-Probleme über mehrere Cloud-Plattformen hinweg zu erkennen.

CSPM-Tools scannen die Cloud-Infrastruktur, um potenzielle Sicherheitslücken zu identifizieren. Sie vergleichen die aktuelle Konfiguration mit den Best Practices und Industriestandards. Dadurch wird es Unternehmen ermöglicht, eine starke Sicherheitslage aufrechtzuerhalten und sicherzustellen, dass ihre Cloud-Umgebungen sicher und konform bleiben.

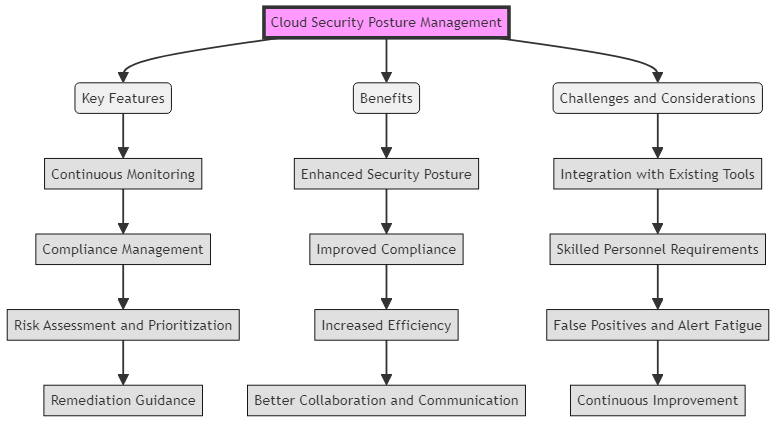

CSPM-Struktur

Die Notwendigkeit von CSPM in der Cloud-Ära

Die Nutzung von Cloud-Diensten hat in den letzten Jahren stark zugenommen. Unternehmen verlagern ihre kritischen Workloads und sensiblen Daten in die Cloud, um von den Vorteilen zu profitieren. In der Cloud-Sicherheit sind Unternehmen dafür verantwortlich, ihre Daten und Anwendungen zu schützen.

Fehlkonfigurationen und menschliche Fehler gehören zu den Hauptursachen für Sicherheitsverletzungen in der Cloud. Eine einzige falsch konfigurierte Einstellung kann dazu führen, dass sensible Daten unbefugt zugänglich werden, was zu Datenlecks und Verstößen gegen Compliance-Richtlinien führen kann. CSPM hilft Unternehmen, diese Fehlkonfigurationen zu identifizieren und zu beheben, bevor Angreifer sie ausnutzen können.

Darüber hinaus macht die dynamische Natur von Cloud-Umgebungen es schwierig, eine konsistente Sicherheitslage aufrechtzuerhalten. Das schnelle Einrichten, Ändern oder Abschalten von Cloud-Ressourcen kann das Management der Sicherheitseinstellungen erschweren. CSPM ermöglicht es Unternehmen, ihre Cloud-Infrastruktur in Echtzeit zu überwachen, was ihnen hilft, Sicherheitsprobleme umgehend zu erkennen und zu beheben.

Hauptmerkmale von CSPM-Lösungen

CSPM-Lösungen bieten eine Reihe von Funktionen, die Unternehmen dabei unterstützen, ihre Cloud-Sicherheitslage zu stärken. Einige der wichtigsten Merkmale sind:

- Kontinuierliche Überwachung:

CSPM-Tools überwachen Cloud-Umgebungen auf Sicherheitsrisiken und Fehlkonfigurationen. Sie scannen Cloud-Ressourcen, einschließlich virtueller Maschinen, Speichereimer und Netzwerkeinstellungen, um potenzielle Schwachstellen zu identifizieren. Dies hilft Unternehmen, Sicherheitsprobleme schnell zu finden und zu beheben, wodurch das Risiko von Datenlecks und Compliance-Verstößen verringert wird.

- Compliance-Management:

CSPM-Lösungen unterstützen Unternehmen dabei, die Einhaltung von Industriestandards und gesetzlichen Vorschriften wie HIPAA, PCI DSS und GDPR sicherzustellen. Sie stellen vorgefertigte Compliance-Vorlagen bereit und warnen Unternehmen bei Abweichungen von den erforderlichen Sicherheitskontrollen. Dadurch können Unternehmen eine starke Compliance-Lage aufrechterhalten und teure Strafen sowie Imageschäden vermeiden.

- Risikobewertung und Priorisierung:

CSPM-Tools bewerten Sicherheitsrisiken basierend auf der Datenempfindlichkeit und der Wahrscheinlichkeit eines Angriffs. Dabei werden Faktoren wie die Sensitivität der Daten sowie die Wahrscheinlichkeit ihrer Ausnutzung berücksichtigt. Risiken werden nach ihrer Kritikalität priorisiert, sodass Unternehmen ihre Behebungsmaßnahmen auf die gravierendsten Bedrohungen konzentrieren können.

- Empfehlungen zur Fehlerbehebung:

CSPM-Lösungen geben konkrete Handlungsempfehlungen zur Behebung identifizierter Sicherheitsprobleme. Sie liefern detaillierte Anleitungen zur Behebung von Fehlkonfigurationen und Schwachstellen, was den Sicherheitsteams hilft, Bedrohungen schnell und effektiv zu adressieren. Einige CSPM-Tools bieten sogar automatisierte Behebungsfunktionen, sodass Unternehmen Sicherheitsprobleme mit minimalem manuellen Aufwand beheben können.

Vorteile der Implementierung von CSPM

Die Implementierung von CSPM bietet Unternehmen, die Cloud-Dienste nutzen, mehrere Vorteile. Zu den wichtigsten Vorteilen gehören:

Verbesserte Sicherheitslage:

CSPM unterstützt Unternehmen dabei, ihre allgemeine Sicherheitslage zu verbessern, indem es eine kontinuierliche Überwachung und Risikobewertung ihrer Cloud-Umgebungen ermöglicht. Dadurch können Sicherheitsrisiken proaktiv erkannt und behoben werden, was das Risiko von Datenlecks und Cyberangriffen reduziert. Unternehmen können ihre Daten schützen und das Vertrauen von Kunden und Stakeholdern gewinnen, indem sie starke Sicherheitsmaßnahmen implementieren.

Verbesserte Compliance:

CSPM-Lösungen helfen Unternehmen, die Einhaltung von Industriestandards und gesetzlichen Vorschriften sicherzustellen. Mit vorgefertigten Compliance-Vorlagen und Warnmeldungen bei Abweichungen von den erforderlichen Sicherheitskontrollen können teure Strafen und Imageschäden vermieden werden. Unternehmen können durch die Einhaltung von Vorschriften zeigen, dass ihnen der Schutz von Daten wichtig ist, und so das Vertrauen von Kunden und Partnern gewinnen.

Erhöhte Effizienz:

CSPM-Tools automatisieren Aufgaben wie Sicherheitsbewertungen und Compliance-Prüfungen im Rahmen des Cloud-Sicherheitsmanagements. Dies entlastet die Sicherheitsteams, die sich auf strategischere Initiativen konzentrieren können, und verringert das Risiko menschlicher Fehler. Durch die Optimierung der Sicherheitsprozesse können Unternehmen ihre Effizienz steigern und die Kosten für das Management der Cloud-Sicherheit senken.

Bessere Zusammenarbeit und Kommunikation:

CSPM-Lösungen bieten einen zentralisierten Überblick über die Cloud-Sicherheitslage, was eine effektivere Zusammenarbeit der Sicherheitsteams ermöglicht. Mithilfe von Dashboards und Berichten erhalten sie einen klaren Überblick über Sicherheitsrisiken und den Compliance-Status. Dies erleichtert die Kommunikation zwischen Sicherheitsteams, Anwendungsbesitzern und Geschäftsführern, sodass alle gemeinsam daran arbeiten, eine starke Sicherheitslage aufrechtzuerhalten.

Herausforderungen und Überlegungen

CSPM bietet zwar Vorteile, jedoch sollten Unternehmen auch die Herausforderungen bei der Implementierung von CSPM-Lösungen berücksichtigen. Einige der wichtigsten Herausforderungen sind:

- Integration mit bestehenden Werkzeugen und Prozessen:

Unternehmen verfügen möglicherweise bereits über Sicherheitswerkzeuge wie Scanner und Notfallreaktionsverfahren zum Schutz vor Bedrohungen. Die Integration von CSPM-Lösungen in diese bestehenden Tools und Prozesse kann herausfordernd sein und erhebliche Anstrengungen sowie Ressourcen erfordern.

Unternehmen sollten ihre aktuellen Sicherheitsmaßnahmen bewerten und sicherstellen, dass sie CSPM-Lösungen nahtlos integrieren können, ohne Doppelarbeit zu verursachen. Dies trägt zu einer kohärenten Sicherheitsstrategie bei.

Fachpersonal:

Die Implementierung und Verwaltung von CSPM-Lösungen erfordert spezielles Know-how und Fachkenntnisse. Unternehmen müssen möglicherweise in Schulungen investieren und Personal mit Expertise in Cloud-Sicherheit und CSPM-Tools einstellen. Dies kann insbesondere für kleinere Unternehmen mit begrenzten Ressourcen eine erhebliche Investition darstellen. Es kann sinnvoll sein, Partnerschaften mit Managed Security Service Providern (MSSPs) oder anderen Experten einzugehen, um CSPM-Projekte zu unterstützen.

Eine solche Zusammenarbeit kann die Effektivität der Sicherheitsmaßnahmen verbessern, indem das spezialisierte Wissen und die Erfahrung externer Experten genutzt werden. Diese Partnerschaft hilft Unternehmen, sich gegen sich ändernde Bedrohungen zu schützen und ihre Systeme sowie Daten zu sichern.

- Falschmeldungen und Alarmmüdigkeit:

CSPM-Tools können eine große Anzahl von Warnmeldungen und Benachrichtigungen erzeugen, von denen einige falsch positiver Natur sein können. Dies kann zu einer Überflutung mit Alarmen führen und es den Sicherheitsteams erschweren, sich auf tatsächliche Sicherheitsbedrohungen zu konzentrieren und diese zu beheben. Unternehmen sollten ihre CSPM-Lösungen sorgfältig konfigurieren, um Falschmeldungen zu minimieren und sicherzustellen, dass die Warnungen einen wirklichen Mehrwert bieten.

- Kontinuierliche Verbesserung:

Die Aufrechterhaltung einer starken Cloud-Sicherheitslage ist ein fortlaufender Prozess, der kontinuierliche Verbesserungen und Anpassungen erfordert. Unternehmen müssen ihre CSPM-Strategien und -Tools regelmäßig aktualisieren, um mit den Veränderungen in Cloud-Umgebungen und neuen Bedrohungen Schritt zu halten.

Fazit

Cloud Security Posture Management ist ein entscheidender Bestandteil der Cloud-Sicherheitsstrategie eines Unternehmens. Es hilft dabei, Cloud-Systeme zu schützen, indem es Probleme überwacht, Risiken bewertet und bei der Behebung von Sicherheitsmängeln unterstützt. So wird die Einhaltung von Industriestandards und gesetzlichen Vorschriften sichergestellt.

Die Implementierung von CSPM bietet zahlreiche Vorteile, darunter verbesserte Sicherheit, optimierte Compliance, gesteigerte Effizienz sowie eine bessere Zusammenarbeit und Kommunikation. Unternehmen müssen sich jedoch auch der Herausforderungen bewusst sein, die mit der Nutzung von CSPM einhergehen. Dazu gehören die Integration in bestehende Systeme, die Notwendigkeit von Fachpersonal, der Umgang mit Falschmeldungen und Alarmmüdigkeit sowie die kontinuierliche Verbesserung der Sicherheitsmaßnahmen.

Die Investition in CSPM und die Bewältigung dieser Herausforderungen helfen Unternehmen dabei, ihre Cloud-Umgebungen sicher und compliant zu halten. So können sie die Vorteile des Cloud Computing voll ausschöpfen und gleichzeitig das Risiko von Sicherheitsverletzungen und Compliance-Problemen minimieren.

Nächste