Datenaktivitätsverlauf in Greenplum

Das Verständnis und die Nachverfolgung des Datenaktivitätsverlaufs in der Greenplum-Datenbank ist für Organisationen, die groß angelegte Datenoperationen verwalten, immer wichtiger geworden. Laut dem Cyber Security Report von Check Point Research sehen sich Organisationen durchschnittlich 1.248 wöchentliche Angriffe ausgesetzt, was den kritischen Bedarf an einer Datenbankaktivitätsüberwachung unterstreicht. Die Fähigkeit, historische Datenaktivitäten zu verfolgen und zu analysieren, ist nicht nur eine Frage der Sicherheit – sie ist grundlegend für die Aufrechterhaltung der Datensicherheit, die Optimierung der Leistung und die Sicherstellung der regulatorischen Compliance.

Die Greenplum-Datenbank bietet robuste Möglichkeiten zur Verfolgung des Datenaktivitätsverlaufs durch ihre ausgeklügelte Protokollierungs- und Überwachungsinfrastruktur. Dieser systematische Ansatz ermöglicht es Organisationen, detaillierte Aufzeichnungen aller Datenbankoperationen zu führen und gleichzeitig die Anforderungen an die Sicherheit sowie die betriebliche Effizienz zu unterstützen.

Verstehen des Datenaktivitätsverlaufs von Greenplum

Kernkomponenten

Das Datenmanagementsystem von Greenplum besteht aus mehreren Schlüsselelementen, die zusammenarbeiten:

- Verteilte Aktivitätsverfolgung: Jeder Segment führt detaillierte Protokolle der lokalen Operationen

- Zentrale Aktivitätssammlung: Der Koordinator-Knoten aggregiert Aktivitätsdaten aller Segmente

- Historische Abfragespeicherung: Speichert detaillierte Aufzeichnungen vergangener Abfrageausführungen

- Leistungsstatistiken: Verfolgt die Ressourcennutzung und Leistungsmetriken der Abfragen

- Benutzersitzungsverlauf: Erfasst Details zu Benutzerverbindungen und Interaktionen

Grundkonfiguration

Um eine umfassende Verfolgung des Datenaktivitätsverlaufs in Greenplum zu aktivieren:

-- Aktivierung der grundlegenden Aktivitätsverfolgung ALTER SYSTEM SET track_activities = on; ALTER SYSTEM SET track_counts = on; ALTER SYSTEM SET track_io_timing = on; -- Konfiguration der detaillierten Aktivitätsprotokollierung ALTER SYSTEM SET log_statement_stats = on; ALTER SYSTEM SET log_parser_stats = on; ALTER SYSTEM SET log_planner_stats = on; ALTER SYSTEM SET log_executor_stats = on;

Erweiterte Einrichtung der Aktivitätsüberwachung

Für erweiterte Möglichkeiten der Aktivitätsverfolgung und Bedrohungserkennung:

-- Aktivierung erweiterter Aktivitätsdetails ALTER SYSTEM SET track_functions = 'all'; ALTER SYSTEM SET track_activity_query_size = 2048; -- Konfiguration der Aufbewahrung von Aktivitätsdaten ALTER SYSTEM SET stats_temp_directory = 'pg_stat_temp'; ALTER SYSTEM SET track_commit_timestamp = on;

Praktische Umsetzungsbeispiele

1. Überwachung von Tabellenzugriffsmustern

SELECT schemaname,

relname,

seq_scan,

seq_tup_read,

idx_scan

FROM pg_stat_user_tables

WHERE schemaname = 'public'

AND relname = 'clients';

Beispielausgabe:

| Schema-Name | Tabellenname | Sequenzielle Scans | Gelesene Tupel | Index Scans |

|---|---|---|---|---|

| public | clients | 8420 | 1842930 | 385720 |

2. Analyse des Abfrageleistungsverlaufs

SELECT

datname,

calls,

total_time / 1000 as total_seconds,

min_time / 1000 as min_seconds,

max_time / 1000 as max_seconds,

mean_time / 1000 as avg_seconds,

rows

FROM pg_stat_statements

JOIN pg_database ON pg_stat_statements.dbid = pg_database.oid

WHERE datname = 'testdb'

AND query ILIKE '%clients%'

ORDER BY total_time DESC

LIMIT 10;

Beispielausgabe:

| Datenbankname | Aufrufe | Gesamtsekunden | Minimale Sekunden | Maximale Sekunden | Durchschnittliche Sekunden | Zeilen |

|---|---|---|---|---|---|---|

| testdb | 15420 | 842.45 | 0.002 | 12.458 | 0.054 | 154892 |

| testdb | 8240 | 425.84 | 0.001 | 8.245 | 0.051 | 84520 |

| testdb | 4120 | 245.62 | 0.001 | 5.842 | 0.059 | 45820 |

| testdb | 2840 | 158.45 | 0.002 | 4.584 | 0.055 | 28450 |

| testdb | 1520 | 84.52 | 0.001 | 3.245 | 0.055 | 15840 |

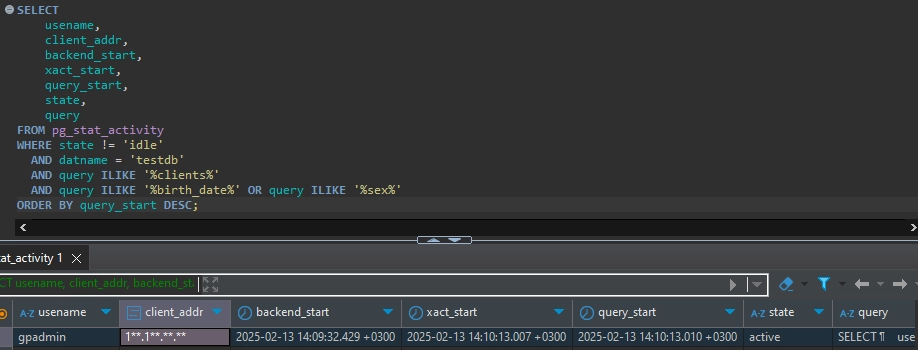

3. Benutzeraktivitätsanalyse

SELECT

usename,

client_addr,

backend_start,

xact_start,

query_start,

state,

query

FROM pg_stat_activity

WHERE state != 'idle'

AND datname = 'testdb'

AND query ILIKE '%clients%'

AND query ILIKE '%birth_date%' OR query ILIKE '%sex%'

ORDER BY query_start DESC;

Beispielausgabe:

Verbesserung des Aktivitätsverlaufs mit DataSunrise

Obwohl Greenplum robuste native Funktionen zur Verfolgung von Datenaktivitäten bietet, erweitert DataSunrise diese Funktionen durch fortschrittliche Überwachungs- und Analyselösungen mittels seiner Datenbank-Firewall-Technologie.

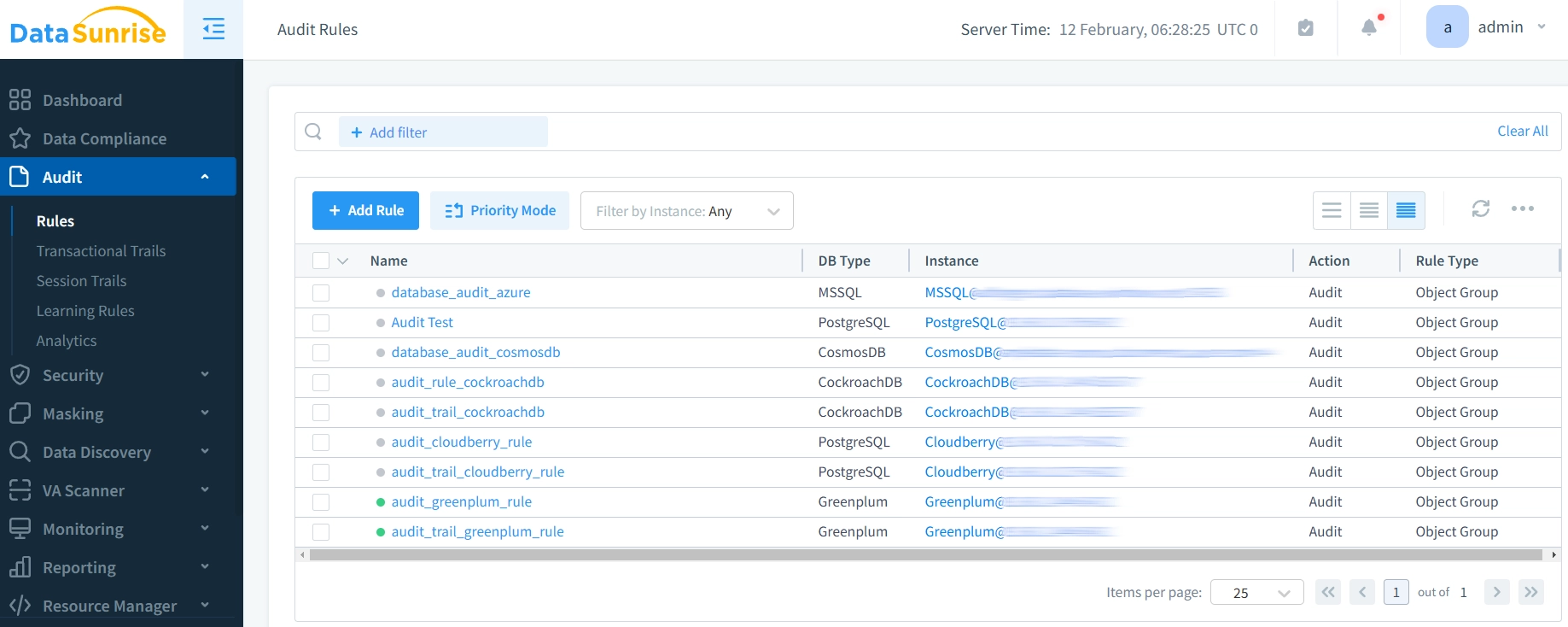

1. Erweiterte Aktivitätsverfolgung

DataSunrise bietet eine umfassende Oberfläche zur Überwachung von Datenbankaktivitäten in Echtzeit. Über das intuitive Dashboard können Administratoren alle Datenbankoperationen einfach verfolgen und analysieren.

Die Plattform bietet eine granulare Kontrolle über die Aktivitätsverfolgung durch benutzerdefinierte Regeln und Filter:

- Echtzeit-Überwachung von Aktivitäten mit detaillierten Sitzungsinformationen

- Benutzerdefinierte Verfolgungsregeln für bestimmte Datenbankobjekte oder -vorgänge

- Detaillierte Sitzungsanalyse mit Zuordnung zu Benutzern

- Überwachung der Ressourcennutzung über alle überwachten Instanzen

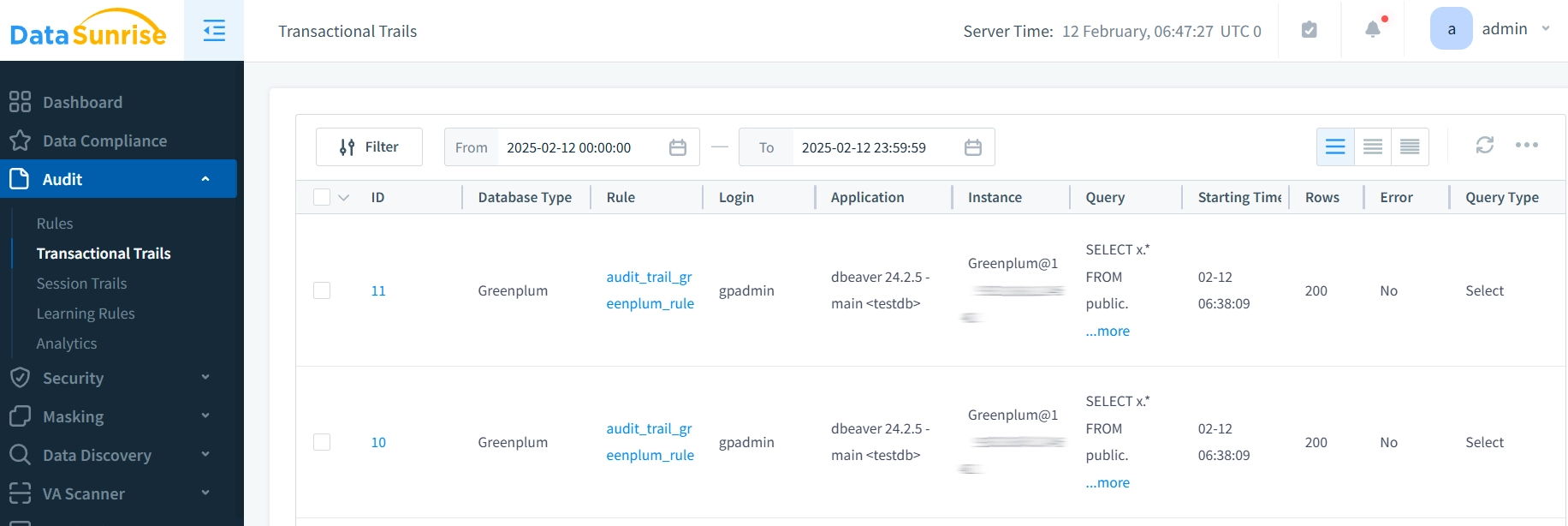

2. Historische Analysetools

DataSunrise führt detaillierte Prüfpfade aller Datenbankaktivitäten, die eine umfassende Sicht auf historische Operationen bieten.

Hauptmerkmale umfassen:

- Langfristige Speicherung von Aktivitäten mit erweiterten Suchfunktionen

- Benutzerdefinierte Berichtserstellung für Compliance- und Sicherheitsanalysen

- Trendanalysefunktionen zur Identifizierung von Nutzungsmustern

- Werkzeuge zur Bewertung der Leistungsbeeinträchtigung

3. Integrationsvorteile

- Zentralisierte Überwachung der Aktivitäten über alle Datenbankinstanzen

- Fortschrittliche Sicherheitsanalytik mit maschinellen Lernfunktionen

- Automatisierte Compliance-Berichterstattung für wichtige Vorschriften

- Echtzeit-Benachrichtigungen für Sicherheits- und Leistungsereignisse

Best Practices für das Management des Aktivitätsverlaufs

Leistungsoptimierung

Die Aufrechterhaltung optimaler Leistung bei der Verfolgung des Aktivitätsverlaufs erfordert die sorgfältige Berücksichtigung mehrerer Faktoren, einschließlich der richtigen Datenzugänglichkeitskonfiguration:

Selektive Aktivitätsverfolgung: Implementieren Sie die Verfolgung basierend auf den geschäftlichen Anforderungen und der Datensensitivität. Konzentrieren Sie sich auf kritische Vorgänge und sensible Datenzugriffsmuster, um die Leistungsbeeinträchtigung zu minimieren und gleichzeitig einen umfassenden Überblick über wesentliche Aktivitäten zu gewährleisten.

Speicherverwaltung: Regelmäßige Wartung der Aktivitätsverlaufs-Tabellen ist entscheidend. Implementieren Sie effiziente Archivierungsstrategien und Reinigungsverfahren, um eine Leistungsverschlechterung durch übermäßige Ansammlung historischer Daten zu vermeiden.

Ressourcenüberwachung: Überwachen Sie kontinuierlich die Auswirkungen der Aktivitätsverfolgung auf die Systemleistung. Passen Sie die Verfolgungsparameter und Aufbewahrungsrichtlinien basierend auf den beobachteten Leistungskennzahlen und Systemressourcen an.

Sicherheitsüberlegungen

Der Schutz der Aktivitätsverlaufsdaten erfordert einen mehrschichtigen Sicherheitsansatz und geeignete rollenbasierte Zugriffskontrollen:

Datenschutz: Implementieren Sie Verschlüsselung für sensible Aktivitätsdaten, insbesondere beim Speichern von personenbezogenen Informationen oder anderen geschützten Datentypen. Drittanbieterlösungen wie DataSunrise können zusätzliche Verschlüsselungsfunktionen und Sicherheitsmerkmale bieten.

Zugriffskontrolle: Implementieren Sie strenge Zugriffskontrollen für Aktivitätsverlaufsdaten. Beschränken Sie den Zugriff auf autorisiertes Personal und führen Sie detaillierte Protokolle darüber, wer auf den Aktivitätsverlauf zugreift.

Sicherheitsüberprüfungen: Führen Sie regelmäßige Sicherheitsbewertungen Ihrer Aktivitätsverfolgungsinfrastruktur durch. Dazu gehört die Überprüfung der Zugriffsmuster, die Analyse potenzieller Bedrohungen und die Validierung der Sicherheitskontrollen.

Compliance-Anforderungen

Die Erfüllung gesetzlicher Anforderungen durch die Verfolgung des Aktivitätsverlaufs erfordert systematische Ansätze, einschließlich einer geeigneten kontinuierlichen Datensicherung:

Aufbewahrungsmanagement: Legen Sie klare Richtlinien für die Aufbewahrung des Aktivitätsverlaufs fest, die den gesetzlichen Anforderungen entsprechen. Berücksichtigen Sie branchenspezifische Vorschriften und lokale Datenschutzgesetze bei der Festlegung der Aufbewahrungsfristen.

Automatisierte Berichterstattung: Implementieren Sie automatisierte Mechanismen zur Erstellung von Compliance-Berichten. Dies trägt zur Rationalisierung der Prüfprozesse bei und gewährleistet eine konsequente Durchsetzung der Richtlinien in der gesamten Datenbankumgebung.

Dokumentation: Führen Sie eine umfassende Dokumentation aller Verfolgungskonfigurationen, einschließlich der Begründung für Verfolgungsentscheidungen und aller Änderungen der Verfolgungsparameter.

Fazit

Ein effektives Management des Datenaktivitätsverlaufs in Greenplum erfordert einen ausgewogenen Ansatz, der native Funktionen mit spezialisierten Tools kombiniert. Während Greenplum wesentliche Funktionen zur Verfolgung von Datenbankaktivitäten bietet, benötigen Organisationen oft zusätzliche Funktionalitäten, um komplexe Überwachungs- und Compliance-Anforderungen zu erfüllen.

DataSunrise erweitert diese Möglichkeiten, indem es fortschrittliche Überwachungstools, Echtzeitanalysen und automatisierte Compliance-Berichterstattung bereitstellt. Diese Kombination ermöglicht es Organisationen, einen umfassenden Überblick über ihre Datenbankoperationen zu behalten und gleichzeitig die Sicherheits- und Compliance-Anforderungen zu erfüllen.

Für weitere Informationen zur Verbesserung Ihrer Greenplum-Datenbanküberwachungsfähigkeiten mit DataSunrise vereinbaren Sie eine Online-Demo, um diese Funktionen in Aktion zu sehen.