Datenbankaktivitätsüberwachung

Da Organisationen zunehmend in Multi-Cloud- und Hybrid-Umgebungen agieren, ist das Ignorieren von Datenbankaktivitäten nicht mehr möglich. Datenbankaktivitätsüberwachung (DAM) bietet kontinuierliche, Echtzeit-Einblicke in Benutzeranmeldungen, ausgeführte Abfragen, Schemaänderungen und Zugriffsverhalten auf Daten. Diese Transparenz befähigt Sicherheits- und Compliance-Teams, ungewöhnliches Verhalten frühzeitig zu erkennen, Zugriffsrichtlinien durchzusetzen, Insider-Bedrohungen zu verhindern und die Einhaltung gesetzlicher Vorschriften sicherzustellen – und das alles, ohne den normalen Datenbankbetrieb zu stören.

DataSunrise erweitert die Leistungsfähigkeit von DAM, indem es zentralisierte Überwachung über On-Premises-, Cloud- und Hybrid-Infrastrukturen bietet. Durch anpassbare Regeln, fortschrittliche Verhaltensanalysen und Integration mit SIEM- und SOAR-Plattformen vereint es fragmentierte native Tools zu einer einzigen, kohärenten Sicherheitsschicht. Dies stellt sicher, dass Organisationen Ereignisse über mehrere Umgebungen hinweg korrelieren, schneller auf Vorfälle reagieren und optimale Datenbankleistungen aufrechterhalten können, während sie eine starke Governance und Prüfungsbereitschaft gewährleisten.

Was ist Datenbankaktivitätsüberwachung?

Datenbankaktivitätsüberwachung (DAM) bietet eine fortlaufende Kontrolle aller Operationen innerhalb einer Datenbank. Ähnlich einer Sicherheitskamera protokolliert sie jede Abfrage und Änderung, erkennt ungewöhnliche oder potenziell schädliche Aktionen und führt ein umfassendes Prüfprotokoll. DAM spielt eine entscheidende Rolle sowohl bei der Prävention und Abschwächung von Vorfällen während ihres Auftretens als auch bei der Ermöglichung einer umfassenden und verlässlichen forensischen Analyse im Nachgang.

Warum Überwachung wichtig ist

Eine moderne DAM-Plattform ermöglicht es Organisationen:

- Unbefugten Zugriff oder Versuche der Datenexfiltration zu identifizieren

- Regulatorische Anforderungen für DSGVO, HIPAA, PCI DSS und SOX zu erfüllen

- Leistungsprobleme durch bessere Einblicke in Abfragen zu beheben

- Benutzerverhalten durch Zugriffsverhalten zu verstehen

Wesentliche Funktionen von DAM-Lösungen

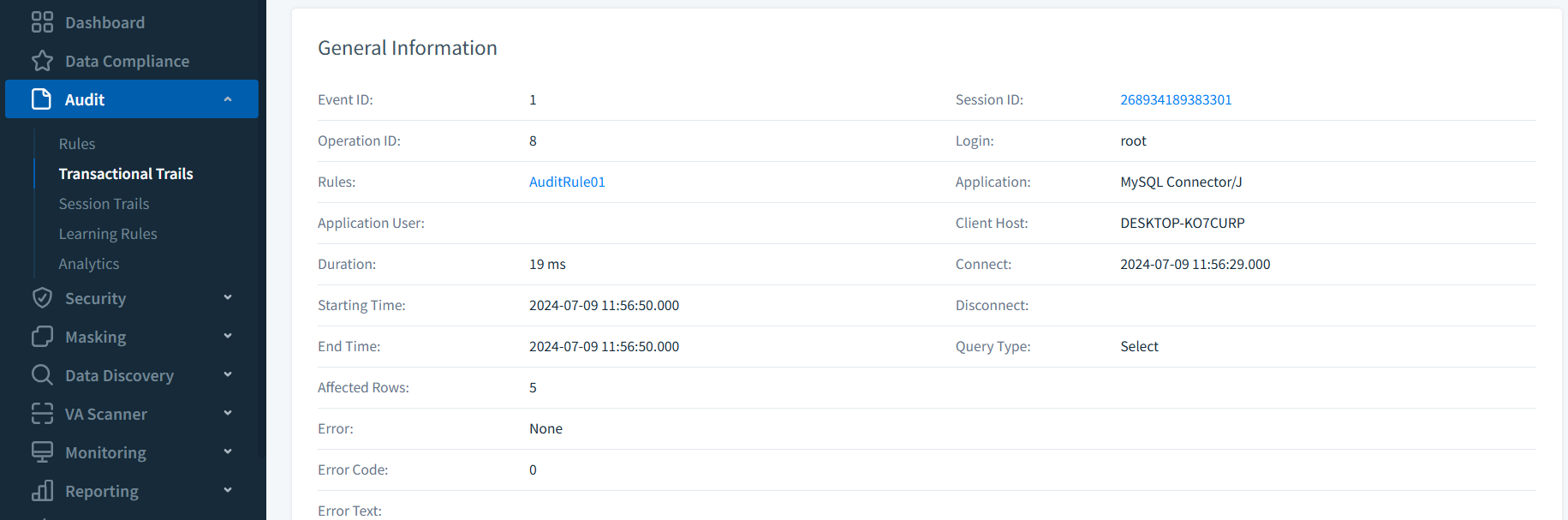

1. Echtzeit-Abfragelogging

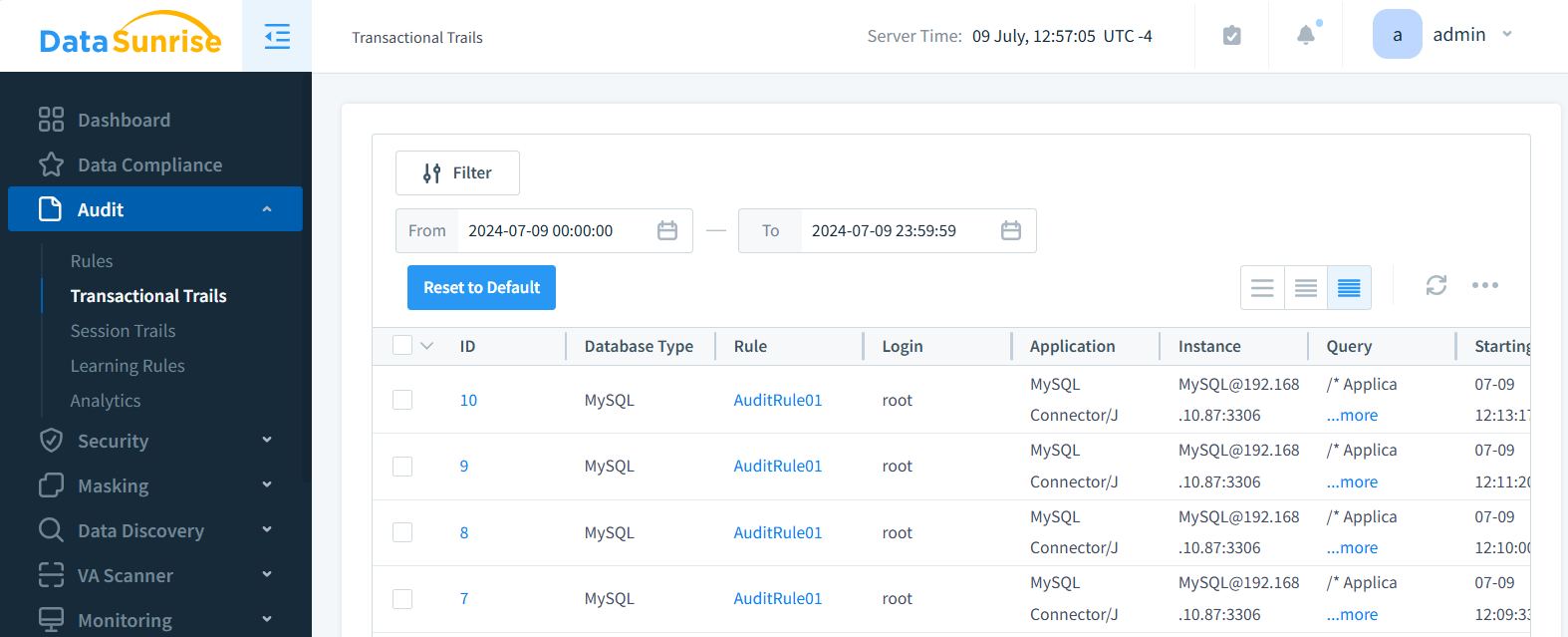

Top-Tools erfassen SQL-Anweisungen, DML-Operationen, Schemaänderungen und Authentifizierungsereignisse. DataSunrise’s Transactional Trails zeichnet SELECT-Anweisungen mit Zeitstempel, Sitzungsmetadaten und Antwortgröße auf.

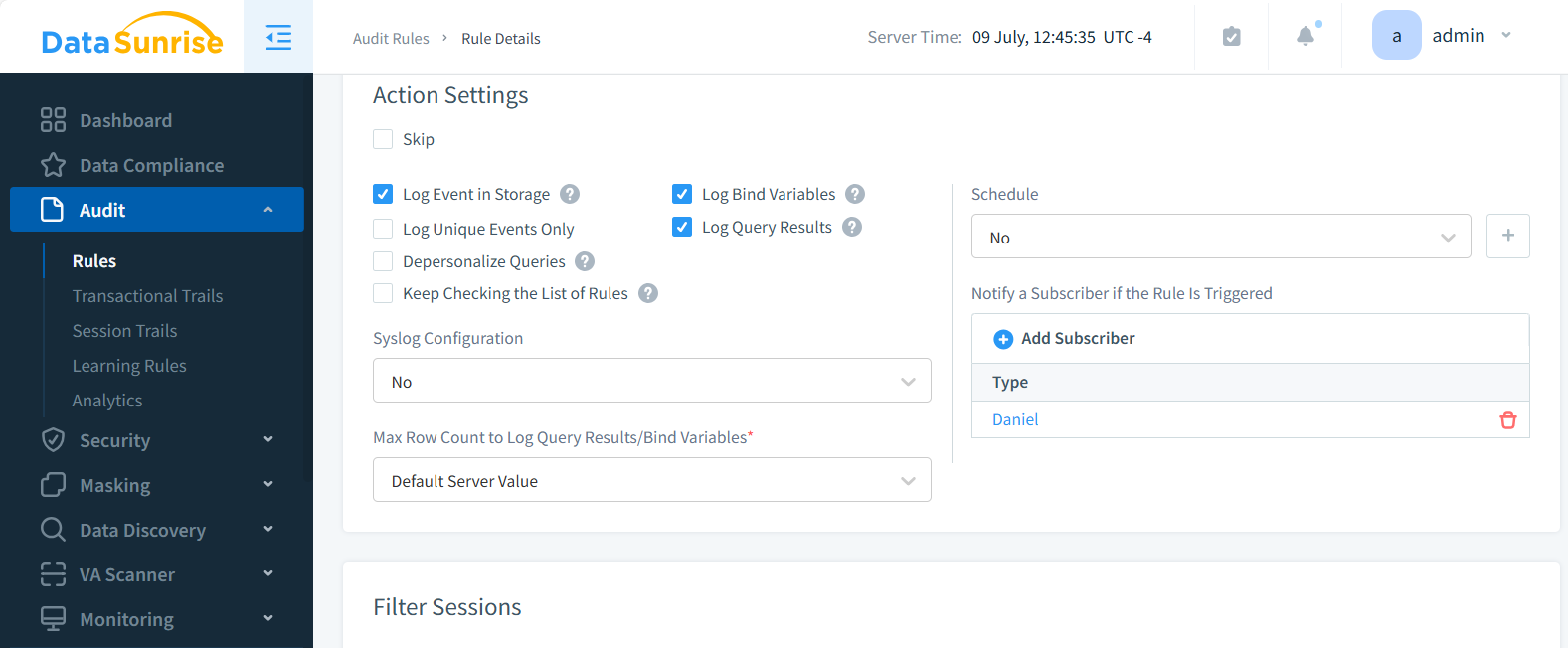

2. Benutzerdefinierte Warnungen und Benachrichtigungen

Wenn Richtlinien verletzt werden oder Anomalien auftreten, übernehmen Warnmechanismen. DataSunrise unterstützt Slack, E-Mail und SIEM-Integrationen für das Vorfallmanagement.

Beispiel: Echtzeit-Warnung via PostgreSQL + Webhook (Grundlegendes DIY)

Für Teams ohne dedizierte DAM-Plattform ist es möglich, einfache Echtzeit-Warnungen mittels PostgreSQL-Triggern und externen Webhooks zu erstellen. Hier ein vereinfachtes Beispiel:

-- Funktion zur Benachrichtigung via externem Webhook erstellen

CREATE OR REPLACE FUNCTION notify_via_webhook()

RETURNS TRIGGER AS $$

DECLARE

payload JSON;

url TEXT := 'https://your-alert-endpoint.example.com/webhook';

BEGIN

payload := json_build_object(

'event_time', current_timestamp,

'user', current_user,

'action', TG_OP,

'table', TG_TABLE_NAME,

'data', row_to_json(NEW)

);

-- Senden des Payloads mit pg_notify oder externem Skript (Pseudocode)

PERFORM pg_notify('webhook_channel', payload::TEXT);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

-- An sensible Operationen anhängen

CREATE TRIGGER alert_on_change

AFTER INSERT OR UPDATE OR DELETE ON sensitive_data

FOR EACH ROW EXECUTE FUNCTION notify_via_webhook();

Dieser manuelle Ansatz erfordert zusätzliche Skripte außerhalb der Datenbank, um das pg_notify-Ereignis abzuhören und an ein Webhook- oder Warnsystem weiterzuleiten. Während dieser Weg bei kleinen Installationen funktioniert, vereinfachen Plattformen wie DataSunrise dies, indem sie native Alarmweiterleitung an Slack, SIEM-Tools und E-Mail ohne benutzerdefinierte Skripte oder Polling-Aufwand unterstützen.

3. Persistente Prüfprotokolle

Audit-Logs müssen aufbewahrt werden, um Compliance-Vorgaben und forensische Anforderungen zu erfüllen. Hier ein Beispiel für einen PostgreSQL-Trigger, der Benutzeraktivitäten protokolliert:

-- PostgreSQL: Beispiel für Trigger-basiertes Audit-Log

CREATE TABLE user_activity_log (

id SERIAL PRIMARY KEY,

event_time TIMESTAMP DEFAULT current_timestamp,

username TEXT,

action TEXT,

table_accessed TEXT,

old_data JSONB,

new_data JSONB

);

CREATE OR REPLACE FUNCTION log_user_activity()

RETURNS TRIGGER AS $$

BEGIN

INSERT INTO user_activity_log(username, action, table_accessed, old_data, new_data)

VALUES (

current_user,

TG_OP,

TG_TABLE_NAME,

row_to_json(OLD),

row_to_json(NEW)

);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER audit_sensitive_table

AFTER INSERT OR UPDATE OR DELETE ON customer_data

FOR EACH ROW EXECUTE FUNCTION log_user_activity();

Obwohl in kleinen Umgebungen nützlich, fehlt diesem Verfahren die Skalierbarkeit und zentrale Verwaltung. DataSunrise verbessert dies durch Aggregation der Logs plattformübergreifend mit strukturiertem Filtern und rollenbasierter Zugriffskontrolle.

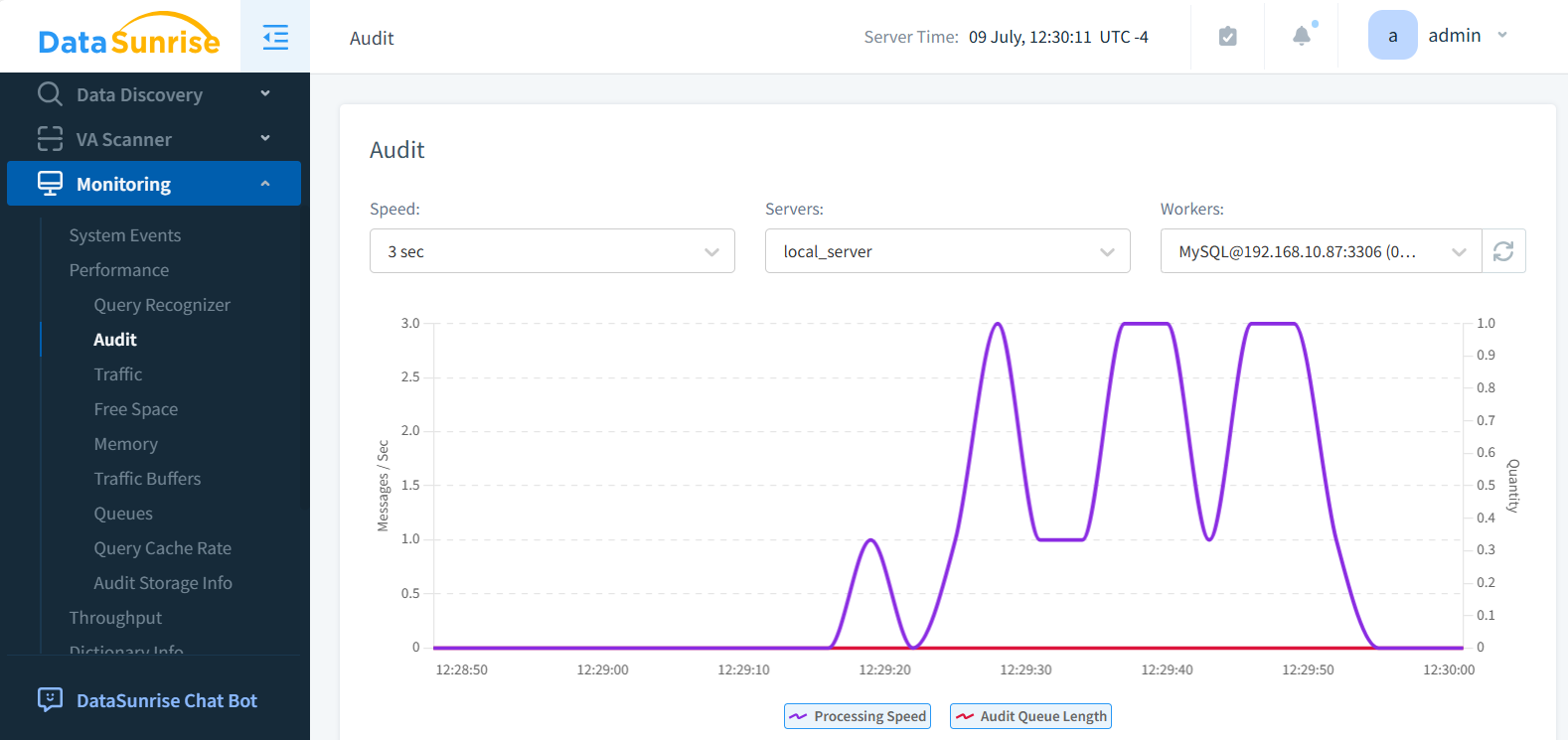

4. Leistungsüberwachung

Über die Zugriffskontrolle hinaus hilft DAM, ineffiziente SQL-Abfragen und ressourcenintensive Prozesse zu identifizieren. Im Proxy-Modus analysiert DataSunrise die Performance, ohne wesentliche Latenzen einzuführen.

- Identifikation von langlaufenden Transaktionen und Sperrproblemen – das System erkennt langsame Operationen, konkurrierende Transaktionen und blockierende Abfragen, die den Datenbankdurchsatz verringern können.

- Analyse der Lastverteilung zwischen Benutzern und Anwendungen – DataSunrise hebt hervor, welche Dienste oder Konten die größte Arbeitslast erzeugen, um Ressourcennutzung zu optimieren.

- Erkennung von Anomalien im Ressourcenverbrauch – die Überwachungs-Engine erkennt plötzliche Spitzen in CPU-, Speicher- oder I/O-Nutzung und ermöglicht es Teams, Leistungsbeeinträchtigungen rechtzeitig zu verhindern.

5. SIEM- und Compliance-Integration

Unternehmensumgebungen benötigen Transparenz über den gesamten Stack. DAM-Tools wie DataSunrise unterstützen das Weiterleiten von Logs an SIEM-Systeme und bieten APIs für Compliance-Automatisierung.

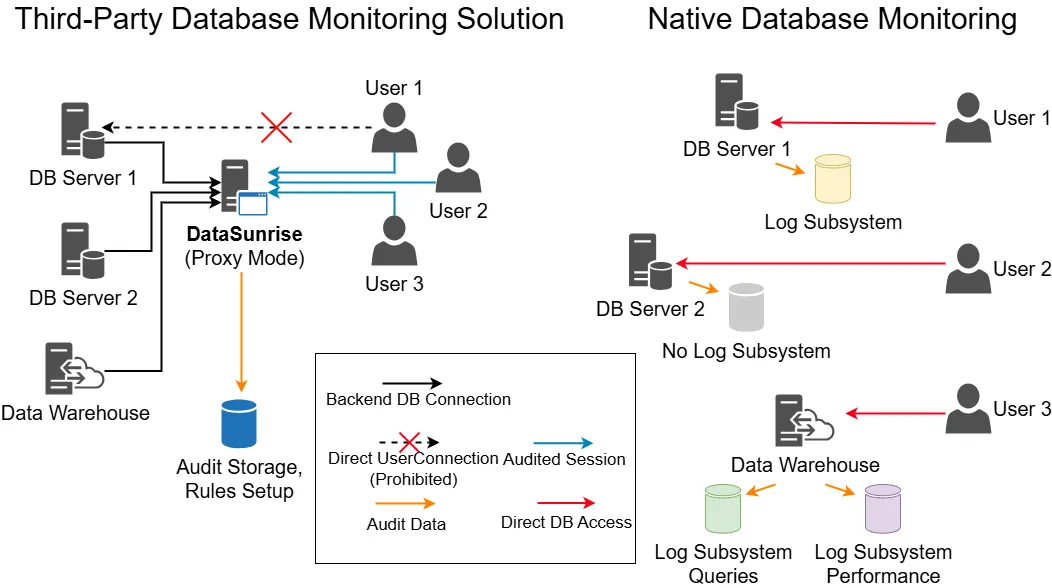

Vergleich von integrierter und Drittanbieter-Überwachung: Funktionsübersicht

Um den Unterschied zu veranschaulichen, vergleichen wir native Tools – am Beispiel von PostgreSQL und MongoDB – mit einer konsolidierten Drittanbieter-Plattform wie DataSunrise. Während integriertes Logging einen Ausgangspunkt bietet, mangelt es an zentraler Übersicht, Benutzerzuordnung und Compliance-Automatisierung.

| Funktion | Integriert (PostgreSQL/MongoDB) | Drittanbieter (DataSunrise) |

|---|---|---|

| Echtzeit-Warnungen | Manuelles Scripting (Trigger + NOTIFY) | Native Slack-, SIEM-, E-Mail-Integration |

| Zentralisierte Logs | Zersplittertes node-spezifisches Logging | Einheitlicher, abfragbarer Audit-Trail |

| Analyse des Benutzerverhaltens | Begrenzter Sitzungszusammenhang | Verhaltensanalyse mit Kontext |

| Regelmanagement | Nur individuelle Skripte | GUI-gesteuerte Policy-Engine |

| Compliance-Unterstützung | Grundlegende Logs, manuelle Exporte | Regulationsgerechte Berichte & Exporte |

PostgreSQL unterstützt beispielsweise erweitertes Audit-Logging über die pgAudit-Erweiterung, erfordert jedoch manuelle Einrichtung und besitzt keine integrierte Alarmfunktion. Der integrierte Database Profiler von MongoDB bietet detailliertes Operationstracking, korreliert Aktionen jedoch nicht mit Benutzern und löst keine automatischen Warnungen aus. Diese nativen Tools stellen einen guten Start dar, fehlen jedoch an zentraler Steuerung, Skalierbarkeit und Integrations-Tiefe, die für eine unternehmensgerechte Überwachung notwendig sind – Fähigkeiten, die Sie mit DataSunrise erhalten.

Risiken beim Betrieb ohne Datenbankaktivitätsüberwachung

Ohne strukturierte DAM-Lösung sind Sicherheits- und Compliance-Lücken unvermeidbar. Native Protokollierung oder ad-hoc Skripte bieten selten die erforderliche Breite, Korrelation und Aufbewahrung für moderne Audits. Häufige Probleme sind:

- Unentdeckte Datenschutzverletzungen – Ohne zentralisierte Warnungen bleibt verdächtiges Verhalten Wochen oder Monate unbemerkt.

- Compliance-Fehler – Vorschriften wie DSGVO und HIPAA erfordern detaillierte Aktivitätsprotokolle; fehlende oder unvollständige Aufzeichnungen können Bußgelder nach sich ziehen.

- Zersplitterte Logs – Pro-Knoten-Logs zerstreuen den Audit-Trail, erschweren Untersuchungen und verlangsamen diese.

- Hohe forensische Kosten – Ohne Ereigniskorrelation erfordern forensische Untersuchungen das manuelle Durchsehen roher Logs.

- Leistungsblinde Flecken – Ohne Abfrage-Level-Monitoring bleiben Ressourcenengpässe und ineffiziente SQL-Abfragen verborgen.

Plattformen wie DataSunrise eliminieren diese Risiken, indem sie Aktivitäten in eine einzige, abfragbare Quelle konsolidieren, Warnungen automatisieren und sicherstellen, dass Compliance-Berichte stets exportbereit sind.

Best Practices für erfolgreichen Monitoring-Einsatz

- Baselines für normales Verhalten erstellen — definieren Sie, wie typische Benutzer-, Anwendungs- und Datenbankaktivitäten aussehen. Präzise Baselines helfen, legitime Operationen von echten Anomalien zu unterscheiden und reduzieren Fehlalarme.

- Warnungen und Audit-Logs regelmäßig überprüfen — implementieren Sie einen strukturierten Überprüfungsplan (täglich, wöchentlich, monatlich) und stellen Sie sicher, dass alle kritischen Ereignisse an SIEM-/SOAR-Systeme weitergeleitet werden. Regelmäßige Protokollüberprüfung verbessert die Bereitschaft zur Vorfallreaktion und hilft, langsam verlaufende oder leise Angriffe zu identifizieren.

- Prinzip der minimalen Rechte anwenden und Rollen trennen — sorgen Sie dafür, dass Administratoren, Entwickler, Analysten und Support-Mitarbeiter klar abgegrenzte Aufgaben haben. Die Minimierung von Zugriffsrechten reduziert die Angriffsfläche und erhöht die Nachvollziehbarkeit im Audit-Trail.

- Maskierung oder Verschlüsselung wo möglich einsetzen (Dynamische Maskierung hilft, Alarmrauschen bei nicht privilegierten Benutzern zu mindern) — sensible Felder in Echtzeit schützen und sicherstellen, dass nur autorisierte Rollen rohe Daten sehen können. Dies verbessert nicht nur die Sicherheit, sondern vereinfacht auch die Einhaltung von DSGVO, HIPAA, PCI DSS und anderen Rahmenwerken.

- Erkennungsgrenzen an neue Risiken anpassen — verfeinern Sie kontinuierlich Ihre Alarmregeln und Sensitivitätsstufen, wenn sich Ihre Umgebung verändert. Integrieren Sie Bedrohungsinformationen, neue Anwendungsabläufe oder ungewöhnliches Benutzerverhalten, um die Wirkung und Relevanz der Erkennung zu erhalten.

- Monitoring in Incident-Response-Workflows integrieren — stellen Sie sicher, dass Warnungen automatisch Tickets erstellen, Benachrichtigungen versenden oder SOAR-Spielbücher auslösen. Dies schließt den Kreis zwischen Erkennung und Reaktion und verkürzt die Zeit bis zur Eindämmung.

- Überprüfen Sie regelmäßig die Genauigkeit der Überwachung — führen Sie Tests wie simulierte Angriffe, Missbrauch von Zugangsdaten oder anormale Abfrageausführungen durch, um zu gewährleisten, dass Warnungen wie erwartet ausgelöst werden. Dies stellt Funktionalität sicher und reduziert blinde Flecken.

- Ereignisse über mehrere Systeme korrelieren — kombinieren Sie DataSunrise-Logs mit SIEM-, IAM-, Firewall- und CloudTrail-Daten, um volle Transparenz zu erreichen. Korrelation hilft, mehrstufige Angriffe zu erkennen, die isoliert harmlos erscheinen würden.

Praxisbeispiele für Datenbankaktivitätsüberwachung

Im Finanzsektor hilft DAM, ungewöhnliche Überweisungen oder unautorisierte Abfragen in Zahlungssystemen zu erkennen und unterstützt direkt die Einhaltung von PCI DSS und SOX. Gesundheitsorganisationen nutzen DAM, um jeden Zugriff auf Patientendaten zu verfolgen und so HIPAA-Prüfanforderungen zu erfüllen, ohne klinische Abläufe zu verlangsamen.

Behörden verlassen sich auf DAM, um privilegierte Benutzeraktivitäten zu kontrollieren und Insider-Bedrohungen im Umfeld geheimer Datenbestände zu verhindern. Für SaaS- und Cloud-Anbieter spielt Monitoring eine Schlüsselrolle beim Erzwingen minimaler Zugriffsrechte in Multi-Tenant-Umgebungen und beim schnellen Erkennen von Datenexpositionsversuchen zwischen Mandanten.

Auch E-Commerce-Plattformen profitieren, indem sie mit DAM Spitzen bei fehlgeschlagenen Anmeldungen oder anormalen Bestellabfragen erkennen, die Kontenübernahmen oder Credential-Stuffing-Angriffe signalisieren können. In jedem Fall bietet Datenbankaktivitätsüberwachung sowohl Echtzeitschutz als auch forensische Transparenz.

Fazit

Datenbankaktivitätsüberwachung (DAM) ist ein Kernelement moderner Datenschutzstrategien und liefert Organisationen kontinuierliche Einblicke in jede innerhalb ihrer Datenbankumgebungen durchgeführte Aktion. Durch Echtzeitverfolgung und Analyse von Benutzeraktivitäten, Zugriffsverhalten und Systemereignissen schützen DAM-Tools sensible Ressourcen vor unbefugtem Zugriff, Manipulation und Insider-Bedrohungen. Zeitgemäße DAM-Lösungen gehen über passives Monitoring hinaus – sie nutzen Verhaltensanalysen, automatisierte Alarme und maschinelle Lernmodelle, um Unregelmäßigkeiten zu erkennen, bevor sie sich zu schwerwiegenden Sicherheitsverletzungen entwickeln.

Neben der Verbesserung von Transparenz und Nachvollziehbarkeit vereinfacht DAM die Vorfallreaktion und unterstützt forensische Analysen durch die Pflege unveränderlicher Audit-Trails für alle Datenbankoperationen. Dadurch können Organisationen verdächtige Aktivitäten schnell adressieren und gleichzeitig die Einhaltung großer Datenschutzvorschriften wie DSGVO, HIPAA, SOX, PCI DSS und dem EU KI-Gesetz sicherstellen. Modern ausgelegte DAM-Systeme, konzipiert für hybride und Cloud-Umgebungen, bieten skalierbaren, leistungsstarken Schutz mittels automatisierter Richtlinien, fein granulare rollenbasierte Steuerungen und adaptive Risikoauswertung. Letztendlich stärkt DAM die Datengovernance, mindert Bedrohungen und fördert eine dauerhafte operationelle Resilienz im Unternehmen.