Datenbank-Aktivitätshistorie

Einführung

Die proaktive Überwachung der Datenbankaktivitäten ist zu einem Kernbestandteil moderner Cybersicherheitsstrategien geworden. Sie ermöglicht es Organisationen, Anomalien, Richtlinienverstöße und verdächtiges Benutzerverhalten zu erkennen, bevor sie sich zu schweren Sicherheitsvorfällen entwickeln. Durch die kontinuierliche Analyse von Abfrageausführungen, Zugriffstrends und Benutzeraktionen erhalten Sicherheitsteams die Fähigkeit, frühe Anzeichen von Insider-Risiken oder kompromittierten Zugangsdaten aufzudecken. Dieses Maß an Transparenz stärkt die Fähigkeiten zur Bedrohungserkennung, unterstützt die konsistente Durchsetzung von Richtlinien und bewahrt die Integrität geschäftskritischer Datensysteme.

Die Pflege detaillierter Protokolle von Datenbankoperationen erhöht zudem die betriebliche Stabilität und die Einhaltung gesetzlicher Vorgaben. Umfassende, mit Zeitstempeln versehene Aufzeichnungen zeigen, wer auf welche Datenressourcen zugegriffen hat, welche Operationen durchgeführt wurden und unter welchen Umständen jedes Ereignis stattgefunden hat. Diese Erkenntnisse sind wesentlich für die Incident-Response, forensische Analysen und die Gewährleistung der Nachvollziehbarkeit, wie sie von Rahmenwerken wie GDPR, HIPAA und SOC 2 gefordert wird. Über ihren Sicherheitswert hinaus tragen kontinuierliche Überwachungstools dazu bei, die Systemeffizienz zu verbessern, indem sie Leistungsengpässe und anormale Arbeitslastmuster aufzeigen. Lösungen wie DataSunrise Activity Monitoring erweitern diese Transparenz durch Bereitstellung einer Echtzeitüberwachung über die gesamte Datenbankumgebung hinweg.

Laut Forschung von Dtex Systems konnten 68 % der Insider-Risikoereignisse durch proaktive Maßnahmen wie verstärkte Zugriffskontrollen, Verhaltensanalysen und gezielte Schulungsprogramme gemindert werden. Dies unterstreicht die entscheidende Rolle der kontinuierlichen Überwachung bei der Verbesserung der Sicherheitslage und der Förderung einer Kultur von Verantwortlichkeit und verantwortungsbewusstem Umgang mit Daten im gesamten Unternehmen.

Überblick Daten-Compliance | Regulatorische Rahmenwerke

Was die Datenbank-Aktivitätshistorie aufzeichnet

Im Wesentlichen stellt die Datenbank-Aktivitätshistorie eine chronologische Aufzeichnung der Aktionen auf einem Datenbanksystem dar. Diese Aktionen umfassen typischerweise:

- INSERT-, UPDATE- und DELETE-Operationen

- Schema- oder Strukturänderungen

- Benutzersitzungsaktivitäten (Anmeldungen und Abmeldungen)

- Ausgeführte SQL-Abfragen

- Änderungen an Berechtigungen und Zugriffsversuche

Diese Aufzeichnungen erfüllen multiple Funktionen. Während Sicherheitsprüfungen helfen sie, Lücken in der Zugriffskontrolle aufzudecken. Für forensische Zwecke bieten sie eine zeitgestempelte Spur jeder bedeutenden Aktion. Und im Performance-Tuning heben sie langsame Abfragen oder problematische Sitzungen hervor.

Compliance-Rahmenwerke wie HIPAA und GDPR fordern von Organisationen, Aktivitätsprotokolle zu führen für Verantwortlichkeit und Nachvollziehbarkeit.

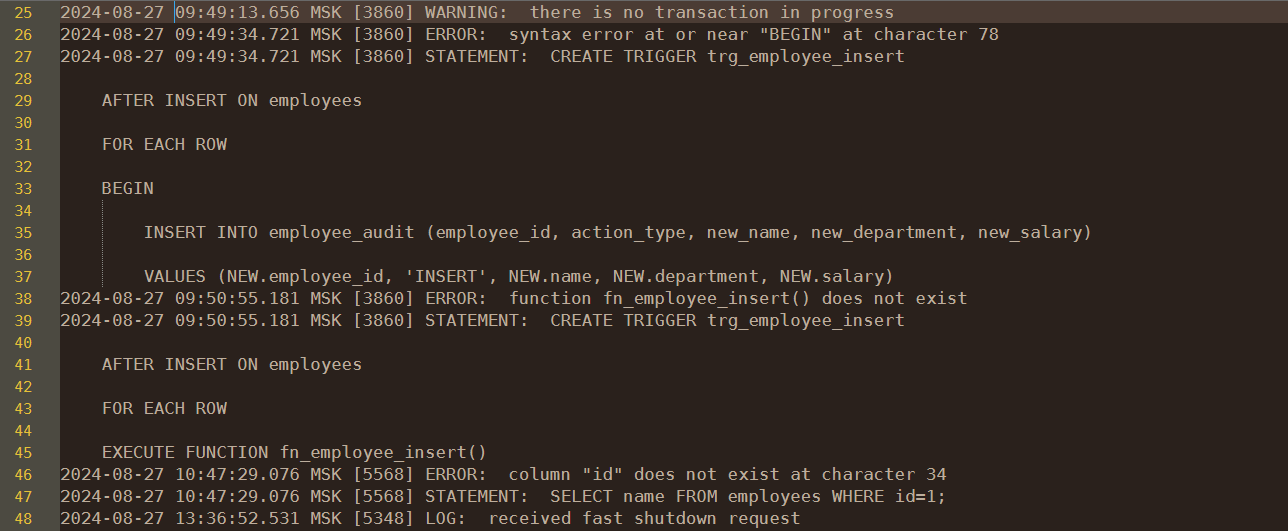

Protokollierung von Aktivitäten auf Tabellenebene mit PostgreSQL

Für die Sichtbarkeit auf Zeilenebene erlaubt PostgreSQL Teams, Trigger auf sensiblen Tabellen zu konfigurieren. Nachfolgend ein Beispiel, das detaillierte Datenoperationen erfasst:

# Aktivieren von pgAudit auf PostgreSQL 16

psql -U postgres -c "CREATE EXTENSION IF NOT EXISTS pgaudit;"

psql -U postgres -c "ALTER SYSTEM SET shared_preload_libraries = 'pgaudit';"

psql -U postgres -c "ALTER SYSTEM SET pgaudit.log = 'read,write';"

sudo systemctl restart postgresqlBaseline-Audit vor der Weiterleitung der Logs an DataSunrise.

-- PostgreSQL: Erfassung von Datenaktivität auf sensitive_table

CREATE TABLE data_activity_log (

id SERIAL PRIMARY KEY,

table_name TEXT,

operation TEXT,

user_name TEXT,

old_data JSONB,

new_data JSONB,

activity_time TIMESTAMP DEFAULT current_timestamp

);

CREATE OR REPLACE FUNCTION log_data_activity()

RETURNS TRIGGER AS $$

BEGIN

INSERT INTO data_activity_log(table_name, operation, user_name, old_data, new_data)

VALUES (

TG_TABLE_NAME,

TG_OP,

session_user,

row_to_json(OLD),

row_to_json(NEW)

);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trg_data_activity

AFTER INSERT OR UPDATE OR DELETE ON sensitive_table

FOR EACH ROW EXECUTE FUNCTION log_data_activity();

Diese Methode eignet sich gut für gezieltes Monitoring. Für Unternehmensumgebungen ist sie allerdings nur ein Baustein in einer wesentlich umfassenderen Strategie zur Verwaltung der Datenbank-Aktivitätshistorie.

Abfrage für zuletzt erfasste Aktivitäten (PostgreSQL-Beispiel)

-- Anzeige der 10 neuesten Operationen aus dem Aktivitätsprotokoll

SELECT

id,

table_name,

operation,

user_name,

activity_time

FROM

data_activity_log

ORDER BY

activity_time DESC

LIMIT 10;

Diese Abfrage liefert eine schnelle Momentaufnahme der letzten Aktionen, die durch den benutzerdefinierten PostgreSQL-Trigger erfasst wurden. Sie können LIMIT anpassen oder Filter hinzufügen, um sich auf einen spezifischen Benutzer oder eine Tabelle zu fokussieren.

Eingebaute Überwachungsfunktionen in Datenbanken

Die meisten modernen DBMS-Plattformen werden mit Protokollierungsfunktionen ausgeliefert, die ein Baseline-Verhalten des Systems erfassen. Dies umfasst meistens ausgeführte Abfragen, Sitzungsvorgänge und Fehlerprotokollierung.

Beispielsweise werden PostgreSQL-Logs typischerweise an folgenden Orten gespeichert:

C:\Program Files\PostgreSQL\14\data\log

/var/log/postgresql/postgresql-16-main.log

Diese nativen Logs sind hilfreich für die routinemäßige Diagnose, ihnen fehlen jedoch erweiterte Analysefähigkeiten. Für Organisationen, die detaillierte Berichte, Compliance-konformes Formatieren oder Echtzeit-Benachrichtigungen benötigen, sind native Tools ohne individuelle Konfiguration meist unzureichend.

Latenzauswirkung durch Log-Volumen

Datenbank-Aktivitätshistorie — Implementierungs-Checkliste

- Festlegung des Umfangs: sensible Schemata/Tabellen, privilegierte Rollen, erfolgreiche und fehlgeschlagene Versuche.

- Aktivierung der nativen Protokollierung (pgAudit / SQL Server Audit / MySQL Audit-Plugin) mit minimalem Rauschen.

- Erstellung eines normalisierten Ereignisschemas (siehe unten) und einer einzigen Datenaufnahme-Pipeline.

- Markierung der Sensitivität (PII/PHI/PCI) beim Einlesen für priorisierte Alarmierung und Berichterstattung.

- Festlegung von Alarmregeln: Lesezugriffe außerhalb der Geschäftszeiten, Massen-SELECT auf PII, Rollenumwandlung → DDL, Anmeldefehler-Spitzen.

- Export zu SIEM und Database Activity Monitoring für Korrelation.

- Absicherung von Aufbewahrung & Integrität: Rotation, Kompression, WORM/immutable Speicherung für Beweismittel.

- Erstellung von Berichten für GDPR, HIPAA, PCI DSS, SOX.

Standardisiertes Audit-Ereignisschema (für SIEM & Datenbank-übergreifende Korrelation)

Die Vereinheitlichung von Logs aus PostgreSQL, SQL Server, MySQL und Cloud-Engines beginnt mit einem konsistenten Schema. Verwenden Sie das folgende Felder-Modell, um native Ausgaben vor dem Export in Ihr SIEM oder DataSunrise-Pipelines zu normalisieren.

Beispiel einer normalisierten Ereignisstruktur (JSON)

{

"event_time": "2025-08-28T10:02:14Z",

"actor": "app_reader",

"role": "readonly",

"client_ip": "203.0.113.24",

"action": "select",

"object": "public.customers",

"statement": "SELECT * FROM customers WHERE id = ?",

"status": "success",

"rows_affected": 1,

"sensitivity_tags": ["PII"],

"session_id": "a9d2b4c1-58f0-4e2d-bc66-3d1f3a61e2a0",

"engine": "postgres"

}

PostgreSQL: leichte Normalisierungsansicht

-- Beispiel: native pgaudit-Zeilen in ein Standardschema normalisieren -- Annahme: Staging-Tabelle pgaudit_raw(line text) CREATE OR REPLACE VIEW audit_normalized AS SELECT (regexp_match(line, 'time=(.*?) '))[1]::timestamptz AS event_time, (regexp_match(line, 'user=(.*?) '))[1] AS actor, (regexp_match(line, 'db=(.*?) '))[1] AS database, (regexp_match(line, 'client=(.*?) '))[1] AS client_ip, lower((regexp_match(line, 'ps=(.*?) '))[1]) AS action, (regexp_match(line, 'obj=.*?(?:schema=(.*?); relname=(.*?);)'))[1] || '.' || (regexp_match(line, 'obj=.*?(?:schema=(.*?); relname=(.*?);)'))[2] AS object, (regexp_match(line, 'statement=(.*)$'))[1] AS statement, CASE WHEN line LIKE '%denied%' THEN 'denied' ELSE 'success' END AS status, NULL::int AS rows_affected, NULL::text[] AS sensitivity_tags, (regexp_match(line, 'session=.*?(\\S+)'))[1] AS session_id, 'postgres' AS engine FROM pgaudit_raw;

Tipp: Markieren Sie die Sensitivität (sensitivity_tags) bereits beim Einlesen mit DataSunrise Discovery oder vorhandenen Datenkatalogen. So ermöglichen Sie PII-sensible Alarmierung (z. B. umfangreicher SELECT auf PII → hohe Dringlichkeit), ohne fragile Regex-Ausdrücke zur Abfragezeit.

Aufbau einer effektiven Datenbank-Aktivitätshistorie

Wesentliche Checkliste

- ✔ Erfassen von Benutzeridentität, Rollen und Sitzungs-Kontext

- ✔ Aufzeichnung aller DML- und DDL-Änderungen mit Zeitstempeln

- ✔ Verfolgung von fehlgeschlagenen Anmeldungen und Privilegienerweiterungsversuchen

- ✔ Klassifizierung sensibler Objekte (PII, PHI, PCI) für prioritäre Alarme

- ✔ Sichere Speicherung der Protokolle mit Rotation, Aufbewahrung und Integritätsprüfungen

Entwicklungslinie

Warum viele Organisationen über native Logs hinausblicken

Standardmäßige Überwachungstools erfüllen grundlegende Anforderungen, bleiben aber häufig darauf beschränkt. Echtzeit-Ereigniskorrelation, intelligente Filterung und zentralisierte Dashboards erfordern in der Regel Zusatzlösungen von Drittanbietern. Native Logs sind nicht dafür ausgelegt, Verhaltenskontexte, datenbankübergreifende Transparenz oder automatisierte Bedrohungsbewertungen bereitzustellen – all das ist für moderne Sicherheitsteams unverzichtbar, die schnell wachsende Datenökosysteme verwalten.

Beispielsweise könnte ein Einzelhandelsunternehmen mit PostgreSQL Logdateien zur Verfolgung von fehlerhaften Anmeldeversuchen verwenden. Ohne Echtzeitbenachrichtigungen oder Sitzungszusammenhänge erkennt das Team Brute-Force-Angriffe jedoch erst bei der wöchentlichen Log-Überprüfung – dann ist das Angriffsfenster oft schon vorbei. Noch problematischer wird es, wenn man ohne Nutzerzuordnung und Abfrageebeneinsicht nicht zwischen legitimen Batch-Prozessen, Fehlkonfigurationen und aktiven Eindringversuchen unterscheiden kann.

Außerdem sind rohe Logfiles schwer durchsuchbar und können Teams mit Rauschen überfluten. Ohne Normalisierung oder integrierte Alarmierung wird Incident Response reaktiv statt proaktiv. Viele Organisationen kämpfen zudem mit Aufbewahrungs- und Speicherlimits, sodass kritische Beweise eventuell überschrieben werden, bevor Untersuchungen stattfinden. Mit wachsender Verteilung auf Multi-Clouds und verteilten Datenbanken wird klar, warum zentralisierte, intelligente Auditing-Lösungen eher notwendig als optional sind.

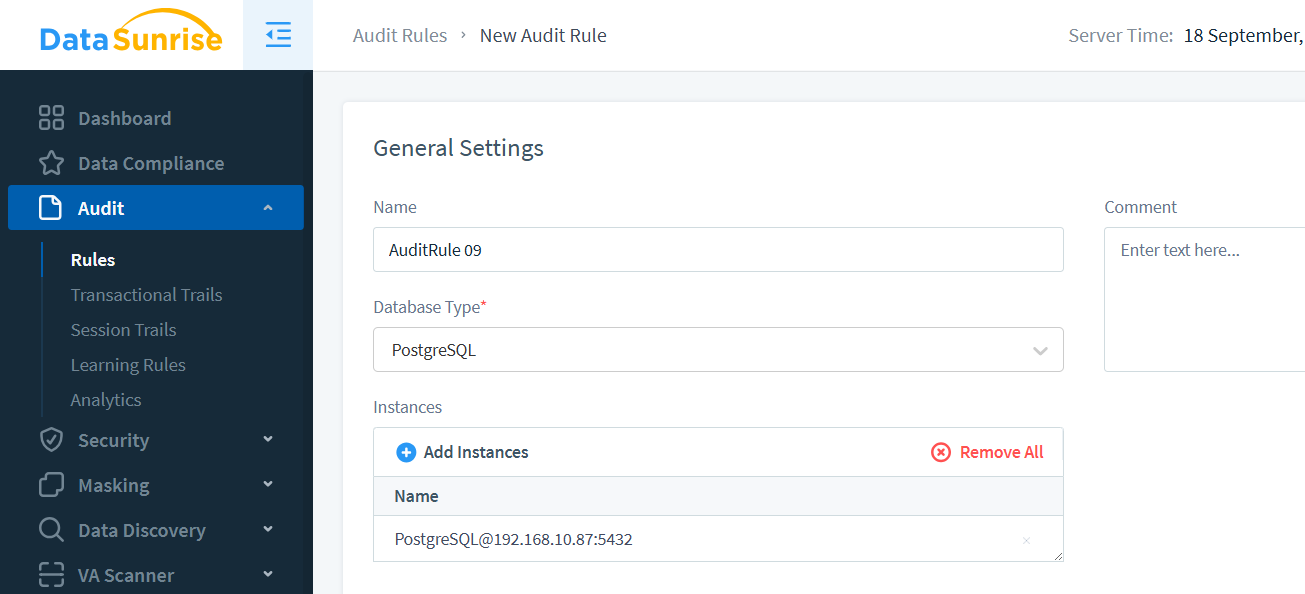

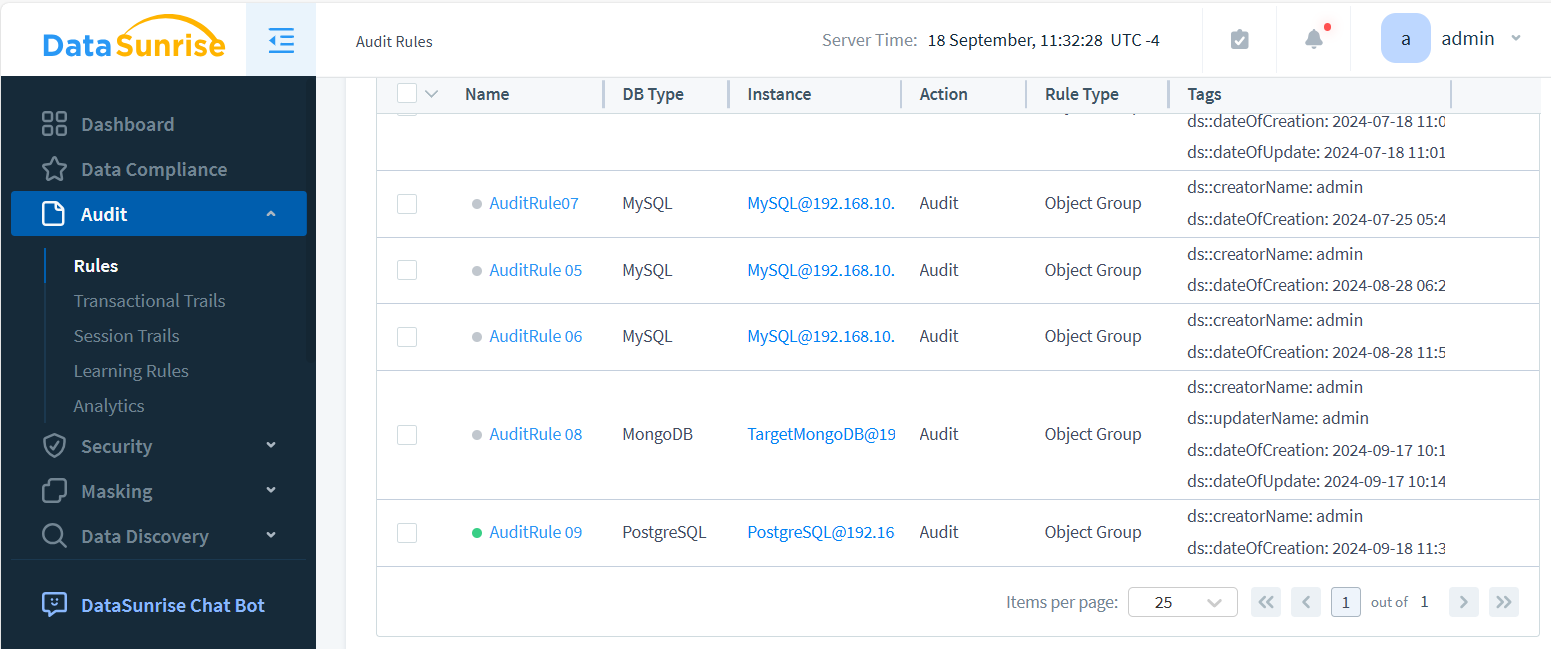

Einrichtung der Aktivitätsüberwachung in DataSunrise

Für Teams, die DataSunrise einsetzen, wird das Erfassen der Datenbank-Aktivitätshistorie vereinfacht. Die Einrichtung erfolgt in folgenden Schritten:

- Melden Sie sich in der DataSunrise-Konsole an

- Navigieren Sie zu „Instanzen“ und wählen Sie „+ Neue Datenbank hinzufügen“

- Geben Sie die erforderlichen Verbindungsparameter ein

- Speichern und registrieren Sie die Datenbank

- Erstellen und aktivieren Sie eine neue Regel im Bereich „Audit“

- Wählen Sie die passende Instanz und definieren Sie den Protokollierungszeitraum

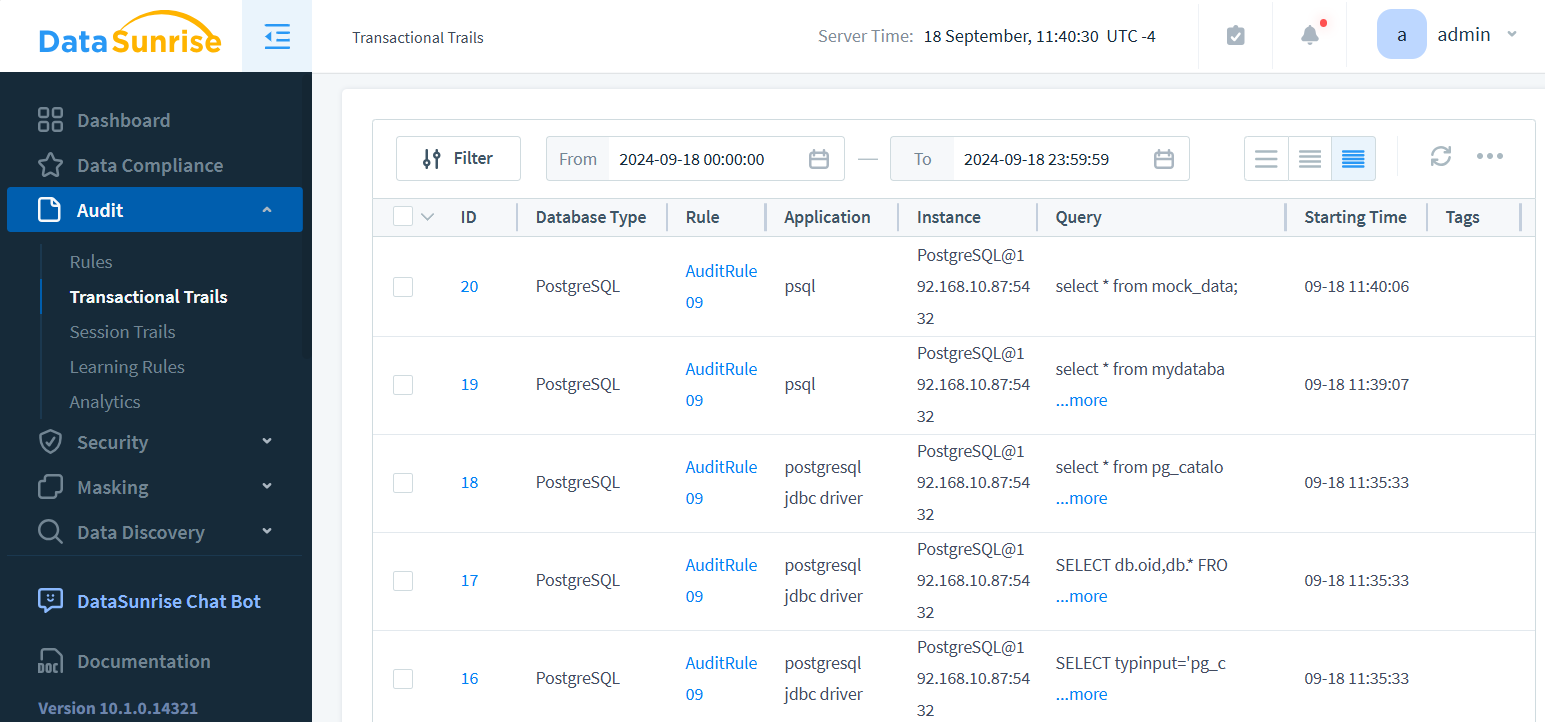

- Betrachten Sie die Logs unter dem Tab „Transactional Trails“

Vorteile von DataSunrise für Protokollierung und Sicherheit

DataSunrise erweitert Ihre Nachverfolgungsinfrastruktur um Enterprise-Funktionen wie:

- Zentrale Regelanlage über heterogene Umgebungen hinweg

- Standardisierte Logs aus mehreren Datenbank-Engines

- Erweiterte Filter für schnellere Vorfallanalyse

- Echtzeit-Alarme bei Regelverstößen

- Vorgefertigte Berichte im Einklang mit Branchenvorgaben

# Versand von DataSunrise-Daten direkt an Splunk

curl -k https://splunk.example:8088/services/collector \

-H "Authorization: Splunk $HEC_TOKEN" \

-d '{"event":'"${JSON_PAYLOAD}"'}'

Beispiel für datenbankübergreifende Aktivitätshistorie

Datenbankadministratoren stehen häufig vor der Herausforderung, Aktivitätshistorien über verschiedene Plattformen hinweg zusammenzuführen. Nachfolgend ein Beispiel in SQL Server, das aktuelle Audit-Datensätze aus einer konfigurierten Audit-Datei abruft:

-- SQL Server: Abfrage aktueller Audit-Ereignisse

SELECT

event_time,

server_principal_name,

database_name,

statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

WHERE event_time > DATEADD(HOUR, -1, GETDATE())

ORDER BY event_time DESC;

Dieser Ansatz funktioniert, jedoch hat jeder DBMS seine eigene Syntax, Speicherorte und Filtermechanismen. Die Verwaltung mehrerer Logformate wird schnell unübersichtlich. Hier schafft eine einheitliche Plattform wie DataSunrise Mehrwert – indem sie unterschiedliche Audit-Quellen in eine einzige durchsuchbare und compliance-gerechte Aktivitätshistorie normalisiert.

Vereinheitlichte Überwachung für Cloud und On-Premises

Ganz gleich, ob Ihre Infrastruktur auf Bare-Metal, in Containern oder über Multi-Cloud-Umgebungen läuft, DataSunrise passt sich an. Es bietet eine konsistente Übersicht über Ihre Datenbank-Aktivitätshistorie, unabhängig vom Standort der Workloads.

Dieses einheitliche Modell verschafft Sicherheits- und Audit-Teams die nötige Transparenz, um Richtlinien durchzusetzen und Probleme schnell zu erkennen.

Warum die Datenbank-Aktivitätshistorie wichtig ist

Historische Aktivitätsprotokolle dienen mehr als nur der Compliance – sie sind essentiell für die operative Gesundheit und langfristige Risikominderung:

- Verborgene Risiken und internen Missbrauch sichtbar machen

- Abfragen optimieren und Engpässe erkennen

- Strukturierte Compliance-Berichte auf Abruf erzeugen

- Nachvollziehbarkeit bei Sicherheitsvorfällen gewährleisten

- Benutzeraktivitäten über Anwendungen und Rollen hinweg korrelieren

FAQ zur Datenbank-Aktivitätshistorie

Was ist Datenbank-Aktivitätshistorie?

Datenbank-Aktivitätshistorie ist die chronologische Aufzeichnung von Abfragen, Anmeldungen, Schemaänderungen und Zugriffsversuchen. Sie gewährleistet Nachvollziehbarkeit für Untersuchungen, Sicherheitsüberwachung und Compliance-Audits.

Worin unterscheidet sie sich von Standard-Logging?

Standard-Logs erfassen meist Fehler und Betriebsereignisse. Die Aktivitätshistorie verknüpft Aktionen direkt mit Benutzern und Datenobjekten und ist somit entscheidend für Verantwortlichkeit und regulatorisches Reporting.

Welche Compliance-Rahmenwerke fordern Aktivitätsüberwachung?

HIPAA, GDPR, PCI DSS und SOX verlangen alle, dass Organisationen Nutzeraktivitäten aufzeichnen. Diese Rahmenwerke betonen Nachvollziehbarkeit und Verantwortlichkeit beim Datenzugriff.

Beeinträchtigt Aktivitätsprotokollierung die Performance?

- Minimal, wenn der Umfang auf sensible Tabellen und Benutzer begrenzt ist.

- Hohes Protokollaufkommen kann Latenzen erhöhen, was durch Rotation und Auslagerung gemildert wird.

- Enterprise-Plattformen wie DataSunrise optimieren die Sammlung, um Overhead zu reduzieren.

Was sind die Hauptvorteile einer Plattform wie DataSunrise?

- Zentrale Übersicht über datenbankübergreifende Aktivitäten.

- Echtzeit-Benachrichtigungen bei verdächtigen Zugriffen.

- Vorkonfigurierte Compliance-Berichte.

- Integration mit SIEM und Monitoring-Pipelines.

Branchenanwendungen der Datenbank-Aktivitätshistorie

Verschiedene Branchen nutzen die Aktivitätshistorie nicht nur zur Transparenz, sondern als überlebenswichtige Maßnahme unter strengen Compliance-Anforderungen:

- Finanzwesen: Nachverfolgung von Kontozugriffen und hochvolumigen Transaktionen zur Einhaltung von SOX und PCI DSS und zur Betrugsreduktion.

- Gesundheitswesen: Protokollierung jeder Interaktion mit Patientendaten zur Nachweisführung von HIPAA-Compliance und zum Schutz vor Insider-Missbrauch.

- Öffentlicher Sektor: Bereitstellung nachvollziehbarer Prüfführung zur Durchsetzung von Richtlinien über klassifizierte und öffentliche Datensätze hinweg.

- Einzelhandel & eCommerce: Korrelation von fehlgeschlagenen Anmeldungen und Bestelländerungen zum Schutz von PII und Zahlungsinformationen unter GDPR und PCI.

- SaaS-Anbieter: Gewährleistung mandantenbezogener Transparenz, um Kunden sichere Datenisolation zu bestätigen.

Das Einbetten der Datenbank-Aktivitätshistorie in den Kontext realer Anforderungen macht deutlich, dass Logs mehr als Diagnosetools sind – sie sind essentielle Compliance- und Vertrauensfaktoren.

Compliance-Rahmenwerke und Datenbank-Aktivitätshistorie

Die Pflege der Datenbank-Aktivitätshistorie ist nicht nur Best Practice, sondern explizite Vorgabe in vielen regulatorischen Rahmenwerken. Nachfolgend eine Zuordnung, wie verschiedene Standards das Aktivitätslogging adressieren:

| Rahmenwerk | Audit-Anforderung | DataSunrise-Vorteil |

|---|---|---|

| GDPR | Zugriffe auf personenbezogene Daten verfolgen und Nachweise zur rechtmäßigen Verarbeitung erbringen. | Granulare Regeln zu PII mit automatisierten Berichten für Aufsichtsbehörden. |

| HIPAA | Jeden Zugriff und jede Änderung an PHI für Audit-Bereitschaft protokollieren. | Zentrale Trails mit manipulationssicherer Speicherung und PHI-Markierung. |

| PCI DSS | Zugriff auf Kontodaten überwachen und verdächtige Karteninhaberabfragen kennzeichnen. | Echtzeitalarme und Maskierung zum Schutz von PCI-Daten in Abfragen. |

| SOX | Nachvollziehbarkeit von Finanzdatenänderungen und Nutzerverantwortung sicherstellen. | Audit-fähige Berichte, die zeigen, wer wann was geändert hat. |

Durch die Ausrichtung der Aktivitätshistorie an diesen Compliance-Vorgaben reduziert DataSunrise manuelle Auditvorbereitung, stärkt die regulatorische Position und unterstützt kontinuierliche Überwachung.

Regulatorische Treiber hinter der Datenbank-Aktivitätshistorie

Prüfer und Regulierungsbehörden empfehlen nicht nur, sondern verlangen von Organisationen die Führung von Datenbank-Aktivitätsprotokollen als konkreten Nachweis von Verantwortlichkeit und Kontrolle. In wichtigen Rahmenwerken wie GDPR, HIPAA, SOX und PCI DSS besteht ein klarer Auftrag zur vollständigen Nachvollziehbarkeit jeder Interaktion mit sensiblen beziehungsweise geschäftskritischen Daten. Praktisch bedeutet dies, dass Unternehmen nicht nur nachweisen müssen, wer auf geschützte Ressourcen zugreift, sondern auch, wie schnell sie unregelmäßiges Verhalten identifizieren, Alarme generieren und Vorfälle in Echtzeit beheben können.

Ohne eine gut strukturierte und kontinuierlich gepflegte Aktivitätshistorie wird der Nachweis der Compliance bei externen Prüfungen zur großen Herausforderung – es entstehen Transparenzlücken, die Prüfer als potenzielle Risiken ansehen. Durch detaillierte, verifizierbare Protokolle und deren Integration in zentrale Überwachungslösungen wie DataSunrise können Organisationen den Zugriffsschutz, die Durchsetzung interner Richtlinien, die Trennung von Aufgabenbereichen und wirksame Incident-Response-Prozesse klar belegen. Auf diese Weise entwickelt sich die Datenbank-Aktivitätshistorie von einem einfachen Werkzeug zur Protokollierung zu einem strategischen Compliance-Asset – das regulatorische Risiken mindert, kostspielige Strafen verhindert und sowohl die operative Integrität als auch das Vertrauen in die Organisation stärkt.

Fazit

Im heutigen Datenumfeld ist die vollständige und manipulationssichere Aufzeichnung von Datenbankaktivitäten nicht nur eine Best Practice – sie ist eine zentrale Compliance-Anforderung. In Zero-Trust-Umgebungen und stark regulierten Branchen ist volle Transparenz über jede Abfrage, Modifikation und jeden Zugriffsvorgang entscheidend, um sensible Informationen zu schützen und den Verpflichtungen aus GDPR, HIPAA, PCI DSS und SOX nachzukommen. Traditionelle Log-Systeme bieten häufig nur begrenzten Kontext, eingeschränkte Korrelation und geringe Reaktionsfähigkeit. Im Gegensatz dazu verwandelt DataSunrise rohe Logs in verwertbare Intelligenz, die Cybersicherheit und Geschäftskontinuität stärkt.

Durch einen einheitlichen Ansatz, der fortschrittliche Überwachung, Verhaltensanalyse und intelligente Alarme kombiniert, befähigt DataSunrise Organisationen dazu, Anomalien sofort zu erkennen, jede Benutzeraktion präzise nachzuverfolgen und fortlaufende Compliance über hybride und Multi-Cloud-Infrastrukturen sicherzustellen. Die zentrale Audit-Engine aggregiert diverse Datenquellen, sodass Sicherheitsteams Muster aufdecken, prüferfertige Berichte erstellen und Schwachstellen identifizieren können, bevor sie eskalieren.

Entdecken Sie, wie DataSunrise passives Logging in proaktiven Schutz verwandelt. Testen Sie unsere interaktive Demo oder besuchen Sie die Produktübersicht, um zu sehen, wie intelligente, automatisierte Audits Ihre Datensicherheit, Compliance-Position und organisatorische Resilienz stärken können.

Nächste