Datenbank-Audit für AlloyDB für PostgreSQL

AlloyDB für PostgreSQL entwickelt sich schnell zur bevorzugten Engine für cloud-native, geschäftskritische Workloads. Doch während die Datenbankebene an Tempo gewinnt, steigen auch die Komplexität der Cyber-Bedrohungen und der regulatorische Druck. Ein gut gestaltetes Datenbank-Audit bietet Ihrem Sicherheitsteam die einzige verlässliche Quelle für wer was, wann und wie berührt hat. In diesem Artikel untersuchen wir Echtzeit-Audit-Pipelines, dynamisches Data Masking, automatisierte Datenentdeckung und Compliance-Tools – alles durch die Perspektive von Datenbank-Audit für AlloyDB für PostgreSQL.

Echtzeit-Audit trifft auf GenAI

Das Streamen von Audit Logs in ein GenAI-Modell verwandelt rohe Ereignisse in umsetzbare Erkenntnisse. Stellen Sie sich vor, Sie speisen Cloud Logging-Einträge in ein leichtgewichtiges LLM ein, das jede Anweisung nach Risiko klassifiziert, potenzielle Exfiltrationswege vorhersagt und Anomalien in natürlicher Sprache zusammenfasst:

# Pseudocode für eine Cloud Function mit Vertex AI

from google.cloud import logging_v2

from vertexai.language import TextGenerationModel

audit_client = logging_v2.Client()

llm = TextGenerationModel.from_pretrained("google/gemma-7b-security")

for entry in audit_client.list_entries(filter="resource.type=alloydb.googleapis.com/Instance"):

prompt = f"Classify and summarize: {entry.payload}\n\nSummary:"

print(llm.generate_text(prompt, temperature=0.2).text)

Korrekt eingesetzt fungiert GenAI als intelligente Überlagerung – nicht als Ersatz – für bewährte regelbasierte Kontrollen. Indem Tausende von Low-Level-Ereignissen zu wenigen, menschenlesbaren Geschichten zusammengefasst werden, verkürzen sich die Reaktionszeiten bei Vorfällen dramatisch.

Dynamisches Maskieren und automatisierte Datenerkennung

Bevor Audit-Logs Ihr SIEM erreichen, können sensible Spalten in Echtzeit maskiert werden. Mit dynamischem Data Masking weisen Sie einen Proxy (oder eine AlloyDB-Verbindungspooler-Erweiterung) an, Sozialversicherungsnummern für nicht privilegierte Rollen durch XXX‑XX‑#### zu ersetzen, während Administratoren weiterhin die Rohwerte einsehen können.

Die Daten zu finden, die maskiert werden sollten, ist die halbe Miete. Tools wie Data Discovery durchsuchen Schema-Metadaten und Musterzeilen, um automatisch PII-, PCI- oder Gesundheitsdatenattribute zu kennzeichnen. Da die Erkennung kontinuierlich läuft, übernehmen neu angelegte Tabellen in einer frisch wiederhergestellten Kopie ab dem ersten Tag die korrekten Maskierungs- und Audit-Richtlinien.

Sicherheit & Compliance per Design

Audit-Logs tragen direkt zu Kontrollen bei, die von GDPR, HIPAA und PCI-DSS verlangt werden. Die Kombination von AlloyDB nativen Logs mit einem Compliance-Dashboard wie automatisiertem Compliance Reporting ermöglicht es Sicherheitsteams, jede Anforderung mit einem Live-Kontrolltest zu verknüpfen. Da das Dashboard vom gleichen Rohdaten-Logstream gespeist wird, vermeiden Sie die Abweichungen, die punktuelle PDF-Zertifikatsberichte oft aufweisen.

Ein typischer Workflow:

- Logs sammeln (Cloud Audit Logs + pgAudit)

- Anreichern & speichern in BigQuery

- Kontrollen validieren (LLM-Klassifizierung + SQL-Assertions)

- Nachweise exportieren an Ihr GRC-Portal

Mit diesen Bausteinen wird eine externe Prüfung vom quartalsweisen Feueralarm zu einem kontinuierlichen zertifizierbaren Prozess.

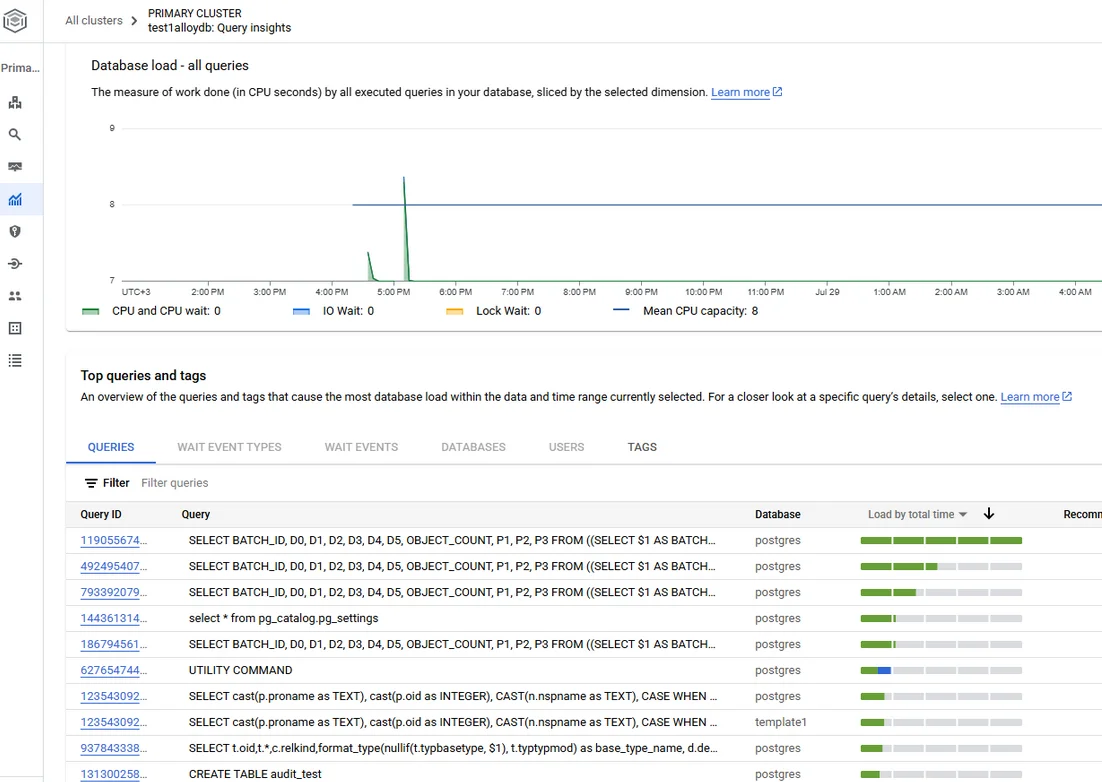

Native Audit-Konfiguration in Google Cloud

Native Auditing in AlloyDB für PostgreSQL wird durch Cloud Audit Logs und die Open-Source-pgAudit-Erweiterung unterstützt.

1. Cloud Audit Logs aktivieren

Auf Projektebene oder Ordner-Ebene stellen Sie sicher, dass die Logs für Admin Activity und Data Access für die AlloyDB-API aktiviert sind. Dies erfasst privilegierte API-Aufrufe wie Instanzerstellung, Benutzeränderungen und IAM-Änderungen. Logs werden unter projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fdata_access abgelegt und können nach BigQuery oder Pub/Sub exportiert werden.

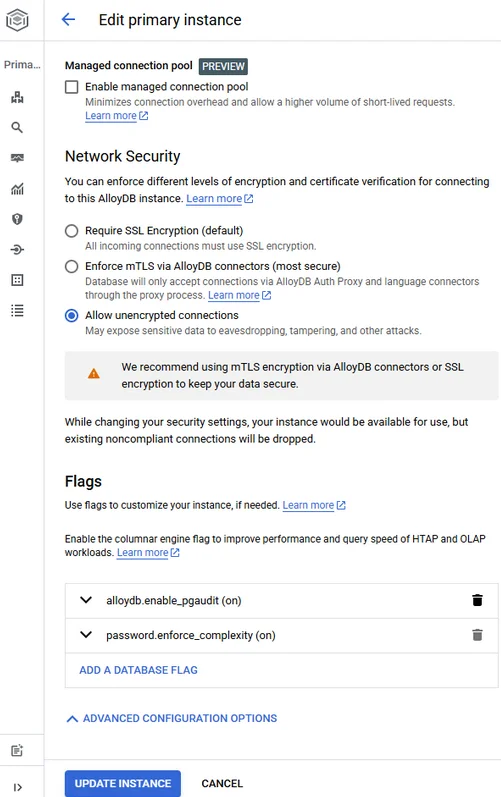

2. pgAudit aktivieren

Im AlloyDB-Cluster fügen Sie eine benutzerdefinierte Datenbank-Flag hinzu:

ALTER SYSTEM SET shared_preload_libraries = 'pgaudit';

ALTER SYSTEM SET pgaudit.log = 'read, write, function';

SELECT pg_reload_conf();

Die Syntax ist identisch mit dem Standard-PostgreSQL – keine proprietären Überraschungen. Nach dem Neuladen erscheinen alle SELECT, INSERT, UPDATE, DELETE und Funktionsaufrufe im Logstream alloydb.googleapis.com/pgAudit. Vollständige Anweisungen finden sich in der Google-Dokumentation zu AlloyDB Audit-Logging und pgAudit-Logs anzeigen. Für eine schrittweise Aktivierung lesen Sie das Tutorial pgAudit aktivieren und passen Sie die Detailgenauigkeit mit dem Leitfaden zur Konfiguration des Log-Verhaltens an.

Tipp: Um Logfluten zu vermeiden, beschränken Sie pgaudit.log_parameter und verwenden Sie Sessions-Rollen, so dass nur ausgewählte Dienstkonten detaillierte Payloads generieren.

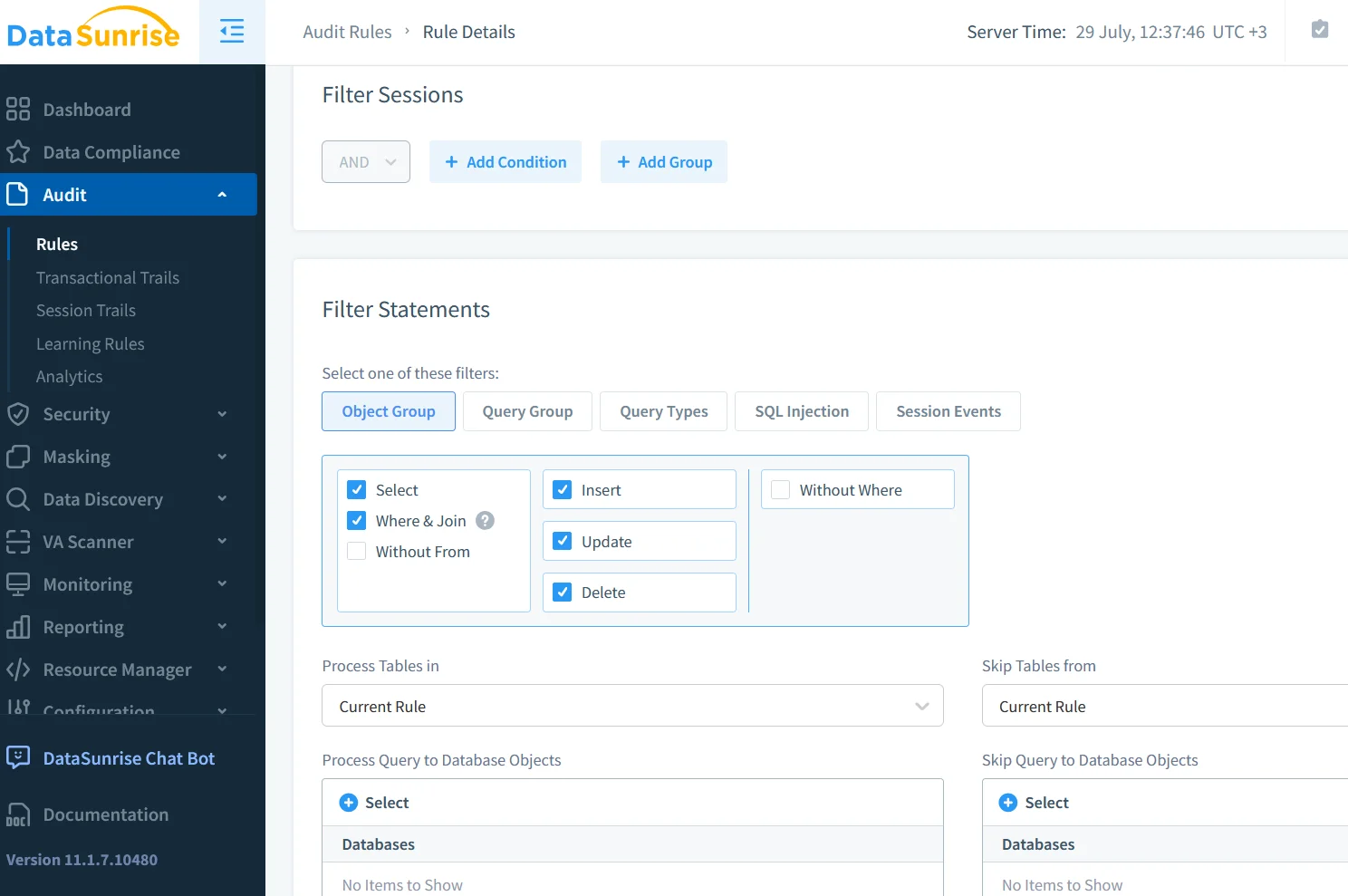

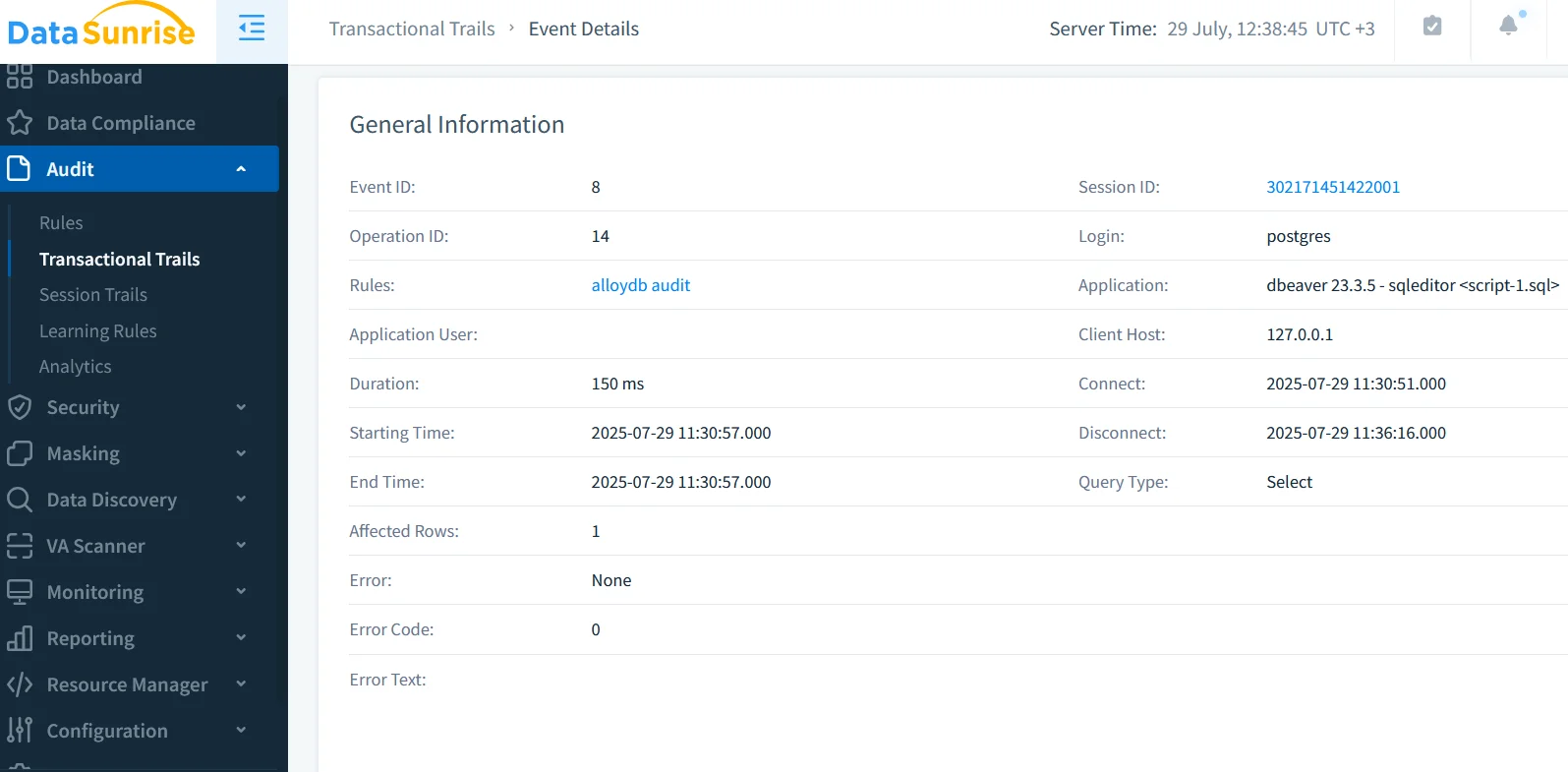

Sichtbarkeit erweitern mit DataSunrise

Selbst mit nativen Logs benötigen Teams oft mehr Kontext – etwa SQL-Textumschreibungen, Risikobewertungen oder cross-datenbankliche Korrelationen. Data Audit von DataSunrise führt einen transparenten Proxy ein, der den PostgreSQL-Dialekt von AlloyDB versteht und jedes Ereignis mit folgenden Funktionen anreichern kann:

- Compliance mit dynamischem Masking anhand von Geschäftsregeln prüfen.

- Echtzeit-Benachrichtigungen via Slack oder Teams bei Richtlinienverstößen.

- Verhaltensanalysen, die typische Abfragemuster als Basislinie erstellen.

Setzen Sie den Proxy im Modus Native Audit Trails ein (siehe DataSunrise für AlloyDB). Da das Paket-Sniffing in verwalteten VPC-Netzwerken nicht möglich ist, terminiert der Proxy das TLS der Clients und leitet den Traffic über eine interne Verbindung an AlloyDB weiter.

Konfigurationsschritte:

- Starten Sie einen privaten GKE-Cluster in der gleichen VPC wie AlloyDB.

- Installieren Sie das Helm-Chart

datasunrise/datasunrisemit--set mode=audit. - Registrieren Sie den AlloyDB-Endpunkt und erlauben Sie IAM-basierte Service-Routing.

- Definieren Sie Audit-Richtlinien – kein Code erforderlich.

Der Proxy schreibt seine eigenen strukturierten JSON-Daten an Cloud Logging oder beliebige nachgeschaltete SIEM-Systeme und orientiert sich dabei an AlloyDB-Formaten, so dass Sie Datensätze über session_id verknüpfen können.

Das Ganze zusammenführen — Beispielabfrage

Nachfolgend ein Beispiel für eine BigQuery-Föderation, die native und DataSunrise-Logs zusammenführt, mit einem PaLM 2 Modell anreichert und risikoreiche Datenabrufe markiert:

CREATE TEMP FUNCTION classify(text STRING)

RETURNS STRING

LANGUAGE js AS """

// Aufruf von Vertex AI PaLM2 via Remote-Funktion

// (Pseudocode zur Vereinfachung)

return callLLM(text);

""";

WITH native AS (

SELECT protoPayload.serviceData.statement

FROM `alloydb_logs.cloudaudit_*`

WHERE REGEXP_CONTAINS(logName, 'pgAudit')

),

proxy AS (

SELECT jsonPayload.statement

FROM `security_proxy.datasunrise_audit_*`

)

SELECT statement,

classify(statement) AS risk_level

FROM (

SELECT * FROM native UNION ALL SELECT * FROM proxy

)

WHERE risk_level = 'HIGH';

In der Praxis würden Sie die GenAI-Ausgabe in einer materialisierten Sicht speichern, um Dashboards oder automatisierte Ticketsysteme zu speisen.

Fazit

Datenbank-Audit für AlloyDB für PostgreSQL ist kein passiver Nachgedanke mehr – es ist eine aktive, KI-gesteuerte Kontrollplattform. Durch die Kombination von Googles nativen Audit-Streams mit DataSunrises Proxy-basierten Insights und einer darauf aufsetzenden GenAI-Zusammenfassung erhalten Sicherheitsteams eine Echtzeit-Situationsübersicht, ohne in Log-Rauschen zu ersticken. Das Ergebnis ist ein schlanker Weg zu kontinuierlicher Compliance und letztlich einer widerstandsfähigeren Datenplattform.

Suchen Sie nach nächsten Schritten? Sehen Sie sich Behavior Analytics zur Anomalieerkennung an oder erkunden Sie Techniken des dynamischen Data Maskings, um sensible Spalten noch heute zu schützen.