Datenbank-Audit für Vertica

Warum Datenbank-Audit für Vertica-Cluster wichtig ist

Vertica fungiert häufig als analytisches Kernsystem eines Unternehmens, und ein robustes Datenbank-Audit für Vertica ist entscheidend, wenn es Berichtsdatenmärkte, Executive Dashboards und umfangreiche Ad-hoc-Analysen antreibt. Diese Arbeitslasten umfassen typischerweise Finanzkennzahlen, Kundendaten zum Verhalten, Betriebsprotokolle sowie aggregierte Ereignisse aus dutzenden Systemen. Außerdem wird Vertica oft als Bestandteil größerer Analyseplattformen wie der Vertica Analytics Platform eingesetzt, was die Bedeutung einer zuverlässigen Auditierung weiter erhöht.

Wenn etwas schiefgeht – sei es Datenleckage über einen Bericht, ein verdächtiger Export oder Fehler durch einen privilegierten Nutzer – müssen Sie schnell und zuverlässig drei Fragen beantworten können:

- Wer hat auf die Datenbank zugegriffen,

- Welche Objekte und Abfragen wurden verwendet,

- Ob diese Aktivitäten im Rahmen der Zugriffsrichtlinien und Vorschriften zulässig waren.

Ein starkes Vertica Datenbank-Audit löst genau dieses Problem. Vertica selbst liefert einen Teil der Informationen, doch für Sicherheit und Compliance ist das normalerweise nicht ausreichend. Daher ist es sinnvoll, eine externe Auditschicht über den nativen Protokollen zu ergänzen – beispielsweise über DataSunrise Activity Monitoring, das Ereignisse normalisiert, sie mit Kontext anreichert und für Audits und Untersuchungen in Berichte umwandelt.

Um Vertica in eine umfassendere Datenschutzstrategie einzubetten, ist es außerdem hilfreich, sich auf allgemeine Materialien zu Daten-Compliance und gesetzliche Anforderungen zu stützen. Dadurch wird die Datenbank-Auditierung Bestandteil eines konsistenten Governance-Rahmens anstatt einer isolierten DBA-Aufgabe.

Native Audit-Funktionen in Vertica

Vertica protokolliert, was innerhalb des Clusters passiert, bereits sehr gut. Die Hauptbestandteile des nativen Audits sind:

- Data Collector – ein interner Mechanismus, der Sitzungs- und Abfrage-Statistiken sammelt.

v_monitorSchema-Views – Abfragehistorie, Status, Fehler und Zeitdetails, einschließlich der Ansichtv_monitor.query_requests.- Zusätzliche Diagnosefunktionen und Protokolldateien, die DBAs für Problemlösung und Leistungsanalysen verwenden.

Aus Audit-Sicht bietet dies eine verlässliche „Roh“-Informationsquelle für Vertica: Über Systemansichten lässt sich die Abfragehistorie eines bestimmten Clusters rekonstruieren. In vielen Umgebungen beginnt hier das Datenbank-Audit für Vertica.

Data Collector und Monitoring-Snapshot

Der Data Collector ist standardmäßig aktiviert und liefert kontinuierlich frische Informationen über Sitzungen und Anfragen an Verticas Monitoring-Views. Solange er aktiv bleibt, können Administratoren zurückblicken und sehen, wie sich die Workloads verhielten und welche Nutzer aktiv waren. Wird der Data Collector über lange Zeiträume deaktiviert, entstehen Lücken in dieser Historie; deshalb wird er in Produktionsumgebungen üblicherweise aktiviert belassen.

Das bedeutet in der Praxis, dass Vertica bereits ein reichhaltiges Audit-Signal ohne zusätzliche Konfiguration speichert. Dieses Signal ist allerdings lokal für jeden Cluster und liegt in einer sehr technischen Form vor.

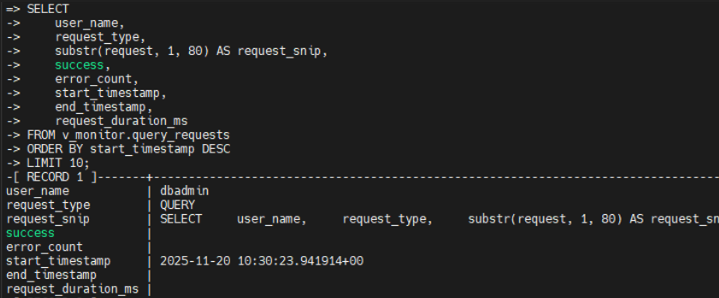

Wie Vertica die Abfragehistorie bereitstellt

Die zentrale Ansicht für das Auditing von Abfragen ist v_monitor.query_requests. Jede Zeile entspricht einer Benutzeranfrage und enthält:

- den Datenbankbenutzer, der sie ausgeführt hat,

- die Anfragetypen (z. B. QUERY, DDL, LOAD),

- eine kompakte SQL-Textausschnitt,

- Zeitstempel und Dauer,

- ein Erfolgskennzeichen und Fehlerzähler.

Durch Filterung dieser Ansicht nach Nutzer, Schema, Anfragetyp oder Zeitfenster können DBAs schnell rekonstruieren, „wer was wann“ in einem bestimmten Vertica-Cluster ausgeführt hat. Zum Beispiel können sie sich auf alle DDL-Anweisungen der letzten Stunde oder alle Abfragen eines bestimmten Anwendungskontos konzentrieren.

v_monitor.query_requests, zeigt letzte Abfragen mit Benutzername, Anfragetyp, Zeitstempeln und Erfolgsstatus.

Diese native Auditschicht bildet die Grundlage, auf die sich die meisten Sicherheits- und Compliance-Workflows stützen. Zusammen bieten diese nativen Funktionen DBAs eine verlässliche interne Historie dessen, was in einem einzelnen Vertica-Cluster passiert ist. Sicherheits- und Compliance-Teams benötigen jedoch meist eine umfassendere Sicht, die mehrere Cluster, Applikationen und Systeme umfasst. Genau hier kommt eine externe Datenbank-Auditschicht zum Einsatz.

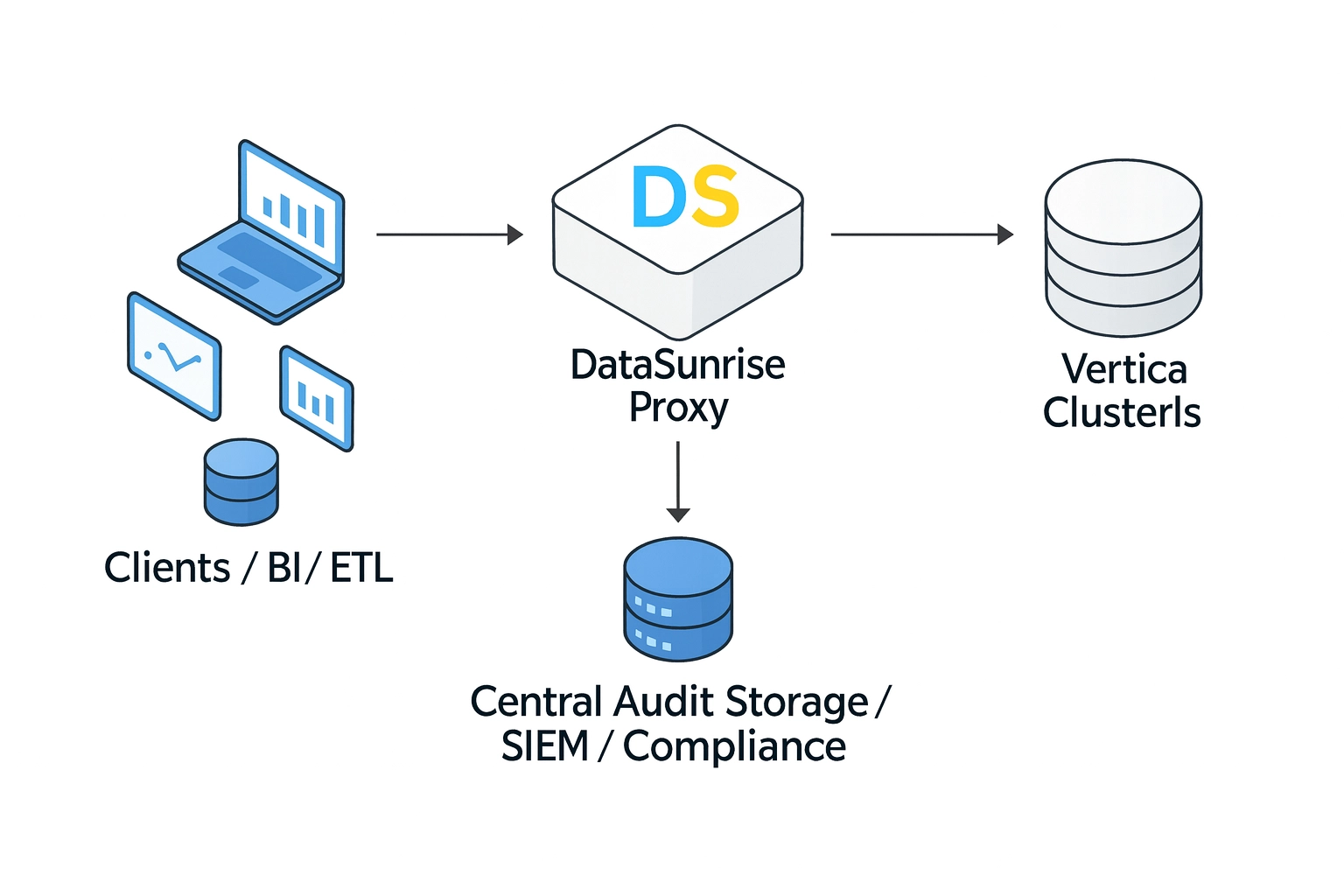

Referenzarchitektur für Datenbank-Audit in Vertica

Damit ein Vertica-Audit-Programm nicht nur für DBAs, sondern auch für Sicherheits- und Compliance-Teams funktioniert, reicht das einfache Muster „Admin führt eine Abfrage gegen v_monitor aus“ nicht aus. In der Praxis ist ein stabilerer Ansatz, eine dedizierte Auditschicht um Vertica herum zu implementieren.

Eine typische Architektur sieht wie folgt aus:

- Clients und BI-Tools (Reporting, ETL, Analytics) verbinden sich nicht direkt mit Vertica, sondern mit einem DataSunrise-Proxy-Endpunkt.

- Der DataSunrise Proxy erhält Anfragen, analysiert sie, wendet optional Sicherheitsregeln an und leitet sie anschließend an Vertica weiter.

- Vertica-Cluster (Produktiv, Staging, regional) führen die Abfragen wie gewohnt aus.

- Das DataSunrise Audit-Repository speichert normalisierte Ereignisse: wer, von wo, welche Abfrage, gegen welches Schema, mit welchem Ergebnis.

- Bei Bedarf werden Ereignisse an SIEM/SOAR-Systeme und das Compliance-Manager-Modul zur regulatorischen Berichterstattung gesendet.

Diese Konfiguration bietet mehrere Vorteile:

- Das Audit-Protokoll wird außerhalb von Vertica gespeichert, wodurch es bei einem Cluster-Ausfall schwerer verloren geht.

- Mehrere Vertica-Cluster und andere Datenbanken können konsistent auditiert werden.

- Richtlinien können auf der Ebene „wer greift auf welche Daten zu“ definiert werden, nicht nur auf Basis „welcher SQL-Text erscheint in

v_monitor“. - Zudem können Incident-Responder und Auditoren mit Auditing-Daten arbeiten, ohne die produktiven Vertica-Cluster zu belasten.

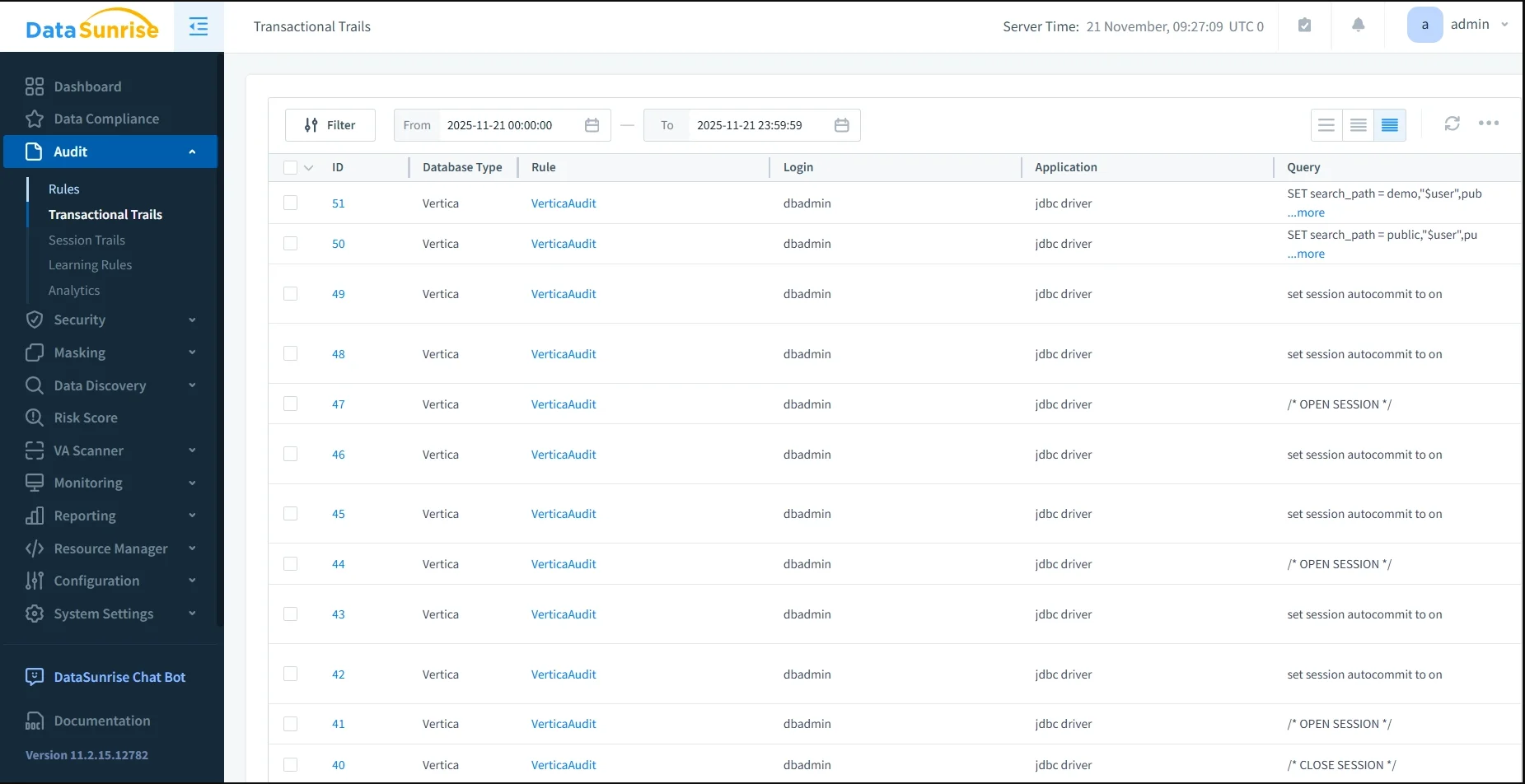

Beispiel: Vertica Audit-Ansicht in DataSunrise

Sobald diese Architektur implementiert ist, erscheint jeder Vertica-Statement, der den DataSunrise-Proxy passiert, in einer zentralen Audit-Ansicht. Sicherheitsanalysten können nach Regeln, Datenbanktyp, Abfragetext, Zeitraum oder Fehlerstatus filtern und schnell in verdächtige Aktivitäten hineintauchen.

Auf der Seite Audit → Transactional Trails stellt jede Zeile eine einzelne Anfrage dar, einschließlich:

- ID und Datenbanktyp (Vertica),

- die Audit-Regel, die das Ereignis erfasst hat,

- Abfragetext oder eine verkürzte Form davon,

- Startzeit und Ausführungsdauer,

- Zahnanzahl, Fehlerkennzeichen und Abfragetyp.

Dies ist die praktische Umsetzung der oben beschriebenen Architektur – der Ort, an dem Sicherheits- und Auditteams tatsächlich mit Vertica-Datenbank-Audit-Trails arbeiten. Anstatt Beweise aus mehreren Clustern und Ad-hoc-SQL-Abfragen zusammenzutragen, steht ihnen eine einheitliche, normalisierte Ansicht zur Verfügung.

Mit dieser zentralisierten Ansicht wird deutlich, wie native Vertica-Protokolle und DataSunrise sich ergänzen, statt konkurrieren. Die folgende Tabelle fasst ihre Rollen nebeneinander zusammen.

Vergleich native Vertica-Protokolle und DataSunrise Audit

Native Vertica-Protokollierung und externes Audit via DataSunrise lösen unterschiedliche Teilaspekte des Problems. Zusammen liefern sie das vollständige Bild eines Datenbank-Audits für Vertica.

| Aspekt | Native Vertica-Protokolle | Datenbank-Audit mit DataSunrise |

|---|---|---|

| Sichtbarkeit | Abfragehistorie innerhalb eines einzelnen Clusters (v_monitor, Logdateien). |

Zentralisiertes Audit über alle Vertica-Cluster und andere Datenbanken. |

| Kontext | DB-Benutzer, SQL-Text, Zeitpunkt, Zähler. | DB-Benutzer, zugeordnete Identität, Anwendung, IP, Audit-Regel und Risikostufe. |

| Richtlinien | Benutzerdefinierte SQL-Skripte und Filter. | Regeln nach Benutzern, Rollen, Schemata, Operationstypen und Datenempfindlichkeitsstufen. |

| Berichterstattung & Compliance | Manuelle Exporte und Einzelberichte auf Anfrage von Auditoren. | Integrierte Berichte, Langzeitarchivierung, Ausrichtung an GDPR, HIPAA, PCI DSS, SOX und internen Richtlinien. |

| Integration mit anderen Systemen | Nur lokal in Vertica; Integrationen müssen separat entwickelt werden. | Ereignis-Streaming zu SIEM/SOAR, Ticket-Systemen und Compliance Manager ohne Änderungen an Anwendungen. |

Die native Schicht wird als „Black Box“ des Clusters benötigt: Sie zeigt, was Vertica tatsächlich ausgeführt hat. Dagegen baut DataSunrise darauf eine Management- und Analytik-Schicht mit Richtlinien, Alarmen und zentralisierter Sichtbarkeit auf, die für die kontinuierliche Governance wesentlich nützlicher ist.

Wichtige Anwendungsfälle für Datenbank-Audit in Vertica

Aus geschäftlicher und Compliance-Sicht wird Datenbank-Audit für Vertica typischerweise in mehreren Szenarien eingesetzt:

- Regelmäßige Zugriffsüberprüfungen. Wer greift wie oft auf Tabellen mit personenbezogenen Daten, Zahlungsinformationen oder Geschäftsgeheimnissen zu.

- Untersuchungen bei Vorfällen. Ein verdächtiger Bericht, Export oder Datenleck erfordert die Rekonstruktion der Abfrage- und Nutzerkette.

- Kontrolle von Drittanbietern und Dienstleistern. Separate Audit-Regeln und Alarme für Service-Accounts, temporäre Nutzer und externe Analysepartner.

- Audit- und Zertifizierungsvorbereitung. Aufbau einer Beweisgrundlage für GDPR, HIPAA, PCI DSS, SOX und interne Richtlinien: Wer hat mit kritischen Daten wann und unter welcher Berechtigung gearbeitet.

- Einheitliche Kontrolle in hybriden Umgebungen. Wenn Vertica neben PostgreSQL, Cloud Data Warehouses und NoSQL-Diensten eingesetzt wird, ist eine einheitliche Auditschicht gegenüber einzelnen Skripten je Technologie vorteilhaft.

Zum Beispiel könnte eine Organisation native Vertica-Views für tiefgehende Problemanalysen nutzen, während DataSunrise hohe Dashboards und Berichte für Auditoren und Sicherheitsteams bereitstellt.

Erste Schritte mit Datenbank-Audit für Vertica und DataSunrise

Es empfiehlt sich, das Datenbank-Audit für Vertica Schritt für Schritt umzusetzen:

- Daten klassifizieren. Identifizieren Sie Vertica-Cluster, Schemata und Tabellen mit personenbezogenen Daten (PII), Finanzdaten und anderen sensiblen Datensätzen. Falls nötig, verwenden Sie Sensitive Data Discovery, um sensible Datensätze automatisch zu finden und zu kennzeichnen, bevor Sie Audit-Regeln entwerfen.

- DataSunrise vor Vertica bereitstellen. Folgen Sie der oben beschriebenen Proxy-basierten Architektur: Wählen Sie Proxy- oder Sniffer-Modus, konfigurieren Sie Anwendungen für die Verbindung über DataSunrise und prüfen Sie, ob Abfragen transparent durchgeleitet werden. Für praktische Bereitstellungsmuster siehe Deployment-Modi von DataSunrise.

- Baseline-Audit-Regeln erstellen. Beginnen Sie mit allgemein gehaltenen „Alle Operationen protokollieren“-Regeln und zusätzlichen Regeln für sensible Schemata. Verfeinern Sie die Abdeckung anschließend anhand realer Compliance-Anforderungen und Feedback des Sicherheitsteams. Der Audit-Guide bietet eine gute Orientierung bei der Gestaltung Vertica-spezifischer Audit-Richtlinien.

- Berichte und Alarme aktivieren. Integrieren Sie SIEM, aktivieren Sie Reporting und stimmen Sie mit dem Sicherheitsteam ab, welche Ereignisse als Vorfälle gelten, um sinnvolle statt störende Alarme zu gewährleisten. Zentrale Dashboards und Compliance-Berichte stehen im DataSunrise Compliance Manager zur Verfügung.

- Richtlinien regelmäßig überprüfen. Mit dem Aufkommen neuer Datenquellen und Dienste sollten Audit-Regeln überarbeitet werden, um blinde Flecken zu vermeiden und das Vertica-Audit-Setup mit den sich ändernden Vorschriften in Einklang zu halten. Kontinuierliches Monitoring mit Database Activity Monitoring hilft dabei, die Wirksamkeit der Richtlinien langfristig sicherzustellen.

Fazit

Die nativen Werkzeuge von Vertica bilden eine solide Grundlage: Der Data Collector, v_monitor-Views und verwandte Diagnosen ermöglichen Einsicht in das, was in einem bestimmten Cluster passiert ist. Ein vollständiges Datenbank-Audit für Vertica erfordert jedoch mehr als Abfragen gegen interne Tabellen. Es braucht eine einheitliche Schicht, die einzelne Cluster, Anwendungen, Nutzer und Zugriffsrichtlinien zu einem Gesamtbild verbindet.

Die Kombination aus Vertica und DataSunrise deckt diesen Bedarf ab. Vertica bleibt eine schnelle analytische Engine und Quelle der „Roh“-Daten, während DataSunrise diese Fakten in ein zentrales Audit-Protokoll, Richtlinien, Berichte und Alarme verwandelt. Dadurch erhalten Organisationen mehr als nur ein Abfrageprotokoll – sie bekommen einen verwalteten Audit-Prozess, der bei Inspektionen hilft, Risiken reduziert und den Umgang mit sensiblen Daten transparenter macht.

Für einen umfassenderen Überblick über Datenbank-Audit-Konzepte und gängige Muster können Sie auch den Data Audit-Artikel im DataSunrise Knowledge Center lesen.

Wenn Sie eine vertiefte, auf Vertica fokussierte Anleitung mit nativen SQL-Beispielen und Screenshots eingebauter Monitoring-Views wünschen, besuchen Sie den zugehörigen Artikel Datenbank-Audit für Vertica. Er ergänzt diese architekturzentrierte Übersicht um detailliertere Low-Level-Informationen.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen