Datenmaskierung für Apache Hive

| id | masked_ssn | name |

|---|---|---|

| 1 | XXX-6789 | Alice |

| 2 | XXX-4321 | Bob |

Vorteile der view-basierten Maskierung:

- Einfache Implementierung mit SQL.

- Keine zusätzlichen Tools erforderlich.

- Bietet Schutz auf Spaltenebene.

2. Ansatz der Datenvirtualisierung für RLS in Hive

Da Hive keine zeilenbasierte Sicherheit (RLS) von Haus aus unterstützt, kann ein Datenvirtualisierungs-Umweg verwendet werden, um ein ähnliches Ergebnis zu erzielen, indem Abfragen auf maskierte Ansichten umgeleitet werden.

Wie es funktioniert

- Zugriff auf die ursprüngliche Tabelle einschränken.

- Eine maskierte Ansicht in einem benutzerspezifischen Schema erstellen.

- Setzen Sie das Standardschema des Benutzers, um automatisch die maskierte Ansicht abzufragen.

Beispiel: Maskierung von SSNs für Analyst

CREATE DATABASE analyst1_db;

CREATE VIEW analyst1_db.users AS

SELECT id, CONCAT('XXX-', SUBSTR(ssn, -4)) AS ssn, name

FROM default.users;

Erwarteter Output:

Wenn der Analyst ausführt:

SELECT * FROM users;

Fragt er die maskierte Ansicht ab (analyst1_db.users), wodurch der Datenschutz sichergestellt wird.

Erwartete Abfrageergebnisse

| Ausgeführte Abfrage | Zugreifende Tabelle | Ergebnis (Maskiert/Unmaskiert) |

|---|---|---|

| SELECT * FROM users; (Analyst) | analyst1_db.users | Maskiert (XXX-6789) |

| SELECT * FROM users; (Admin) | default.users | Unmaskiert (123-45-6789) |

Diese Datenvirtualisierungstechnik bietet einen praktischen Umweg für Hive, ist jedoch kein vollwertiger Ersatz für die zeilenbasierte Sicherheit. Sie kann durch benutzerspezifische Schemata Komplexität hinzufügen und könnte Verwirrung stiften, wenn sie nicht ordnungsgemäß dokumentiert wird. Für eine robustere Lösung sollten Sie die Integration von Apache Ranger oder anderen speziellen Tools in Betracht ziehen.

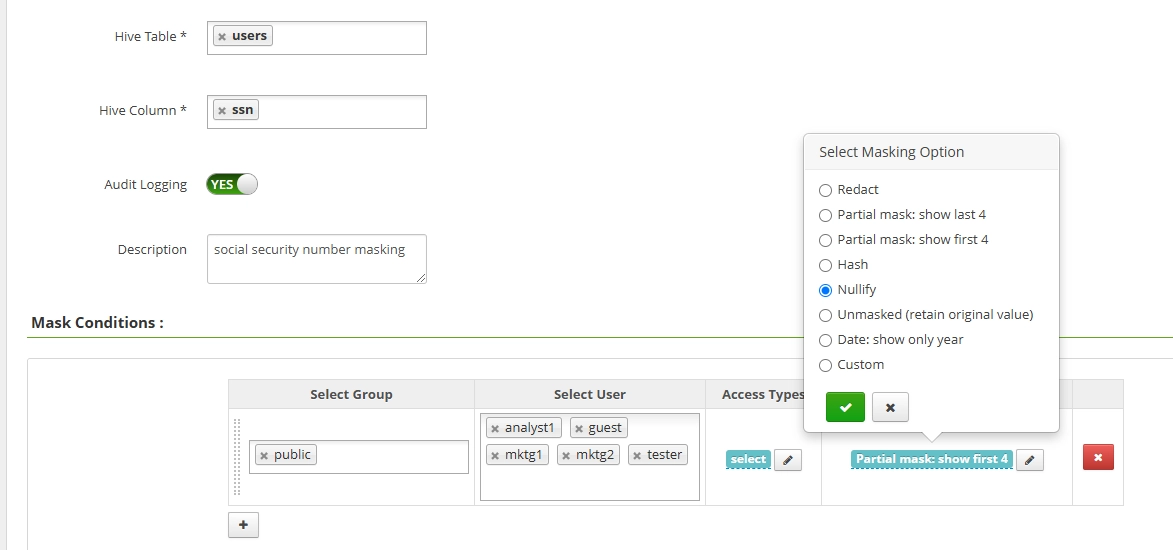

3. Datenmaskierung für Apache Hive mit Apache Ranger

Apache Ranger bietet zentralisierte Zugriffskontrolle mit Feinabstimmungsmöglichkeiten für die Maskierung. Ranger ermöglicht:

- Statische Maskierung: Feste Transformationen wie das Ersetzen von Werten durch Nullwerte oder Konstanten.

- Dynamische Maskierung: Benutzerrollenbasierte Transformationen, bei denen die Sichtbarkeit sensibler Daten von den Berechtigungen abhängt.

Beispiel: Anwendung einer Maskierungsrichtlinie in Apache Ranger

- Definieren Sie eine Datenmaskierungsrichtlinie in Ranger für die

users-Tabelle. - Richten Sie Maskierungsregeln auf Spaltenebene für die

ssn-Spalte ein. - Weisen Sie Rollen zu, um zu steuern, welche Benutzer maskierte bzw. unmaskierte Werte sehen.

Abfrageergebnisse für das Ranger-Richtlinienbeispiel:

| Benutzer | Spalte | Abfrageergebnis |

|---|---|---|

| Analyst | ssn | Mit NULL maskieren |

| Gast | ssn | Mit NULL maskieren |

| Administrator | ssn | Unmaskiert |

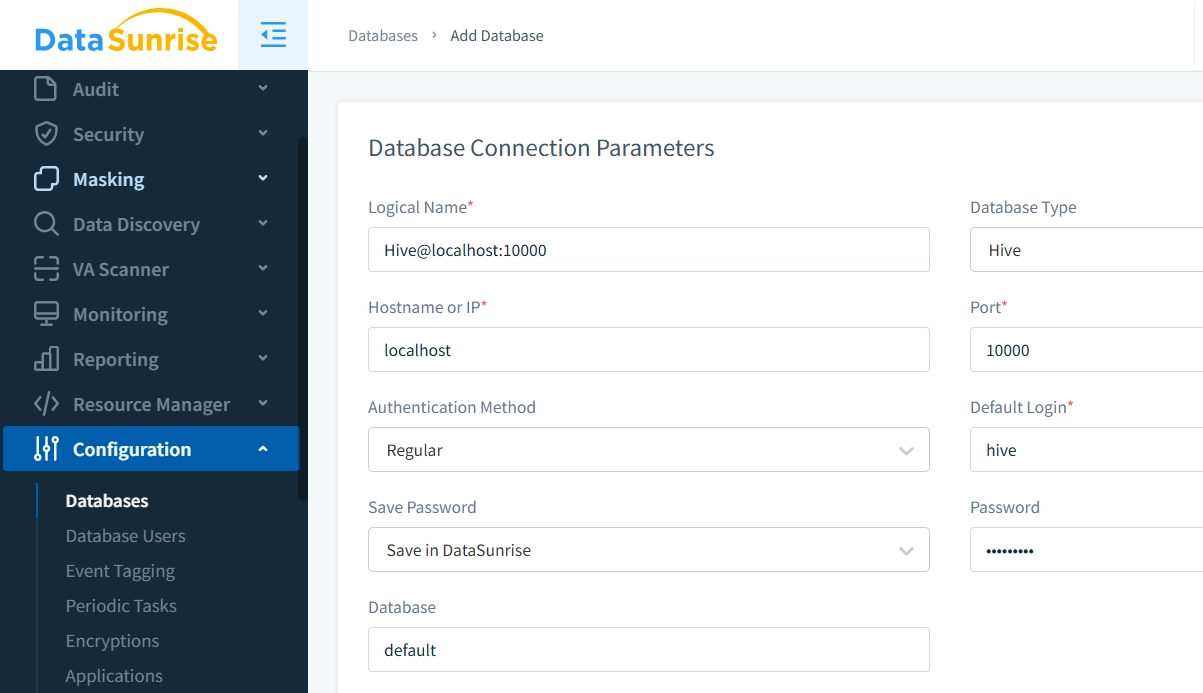

Datenmaskierung für Apache Hive mit DataSunrise

1. Verbinden Sie Ihre Hive-Instanz mit DataSunrise

Sobald DataSunrise installiert ist, konfigurieren Sie es so, dass es sich mit Ihrer Hive-Umgebung verbindet, indem Sie die Verbindungsparameter angeben.

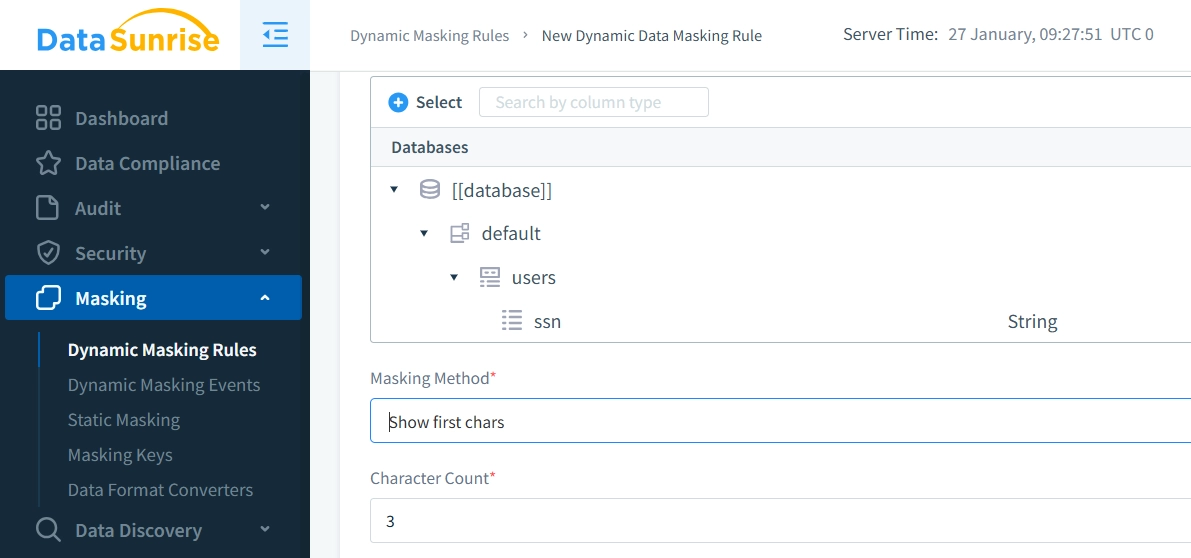

2. Maskierungsregeln definieren

Erstellen Sie Datenmaskierungsregeln in DataSunrise, um festzulegen, welche Spalten maskiert werden müssen und welche Maskierungsmethoden angewendet werden sollen. DataSunrise unterstützt sowohl dynamische als auch statische Maskierungsfunktionen, die jeweils innerhalb ihrer spezifischen UI-Abschnitte konfiguriert werden können. Für diese Demonstration konzentrieren wir uns auf die dynamische Maskierung und spezifizieren die genauen Daten, die maskiert werden sollen.

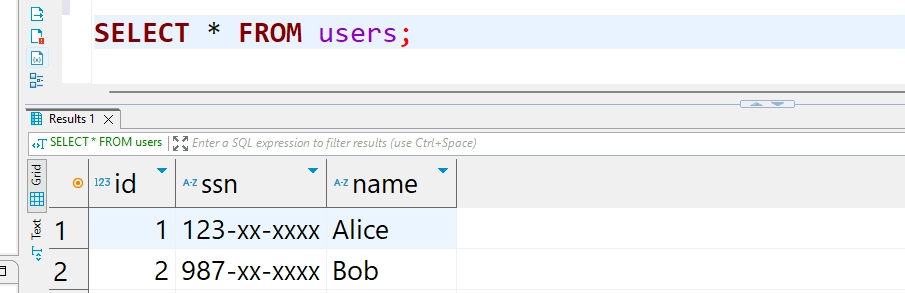

3. Testen und Validieren

Führen Sie Abfragen aus, um zu überprüfen, ob die Datenmaskierung korrekt angewendet wird, ohne die Abfrageleistung zu beeinträchtigen.

Schlussfolgerung

Datenmaskierung ist wesentlich für die Sicherung sensibler Daten in Apache Hive und die Einhaltung gesetzlicher Anforderungen. Während Hive-Ansichten und Datenvirtualisierung grundlegende Maskierungsfunktionen bieten, erfordern sie oft manuelle Konfiguration und sind nicht flexibel. Apache Ranger bietet zentrale Kontrolle, kann jedoch komplex zu verwalten und effektiv zu konfigurieren sein.

DataSunrise bietet eine überlegene Lösung, indem es dynamische und statische Maskierungen mit minimalem Leistungseinfluss bereitstellt. Seine intuitive Benutzeroberfläche, flexiblen Richtlinien und nahtlose Integration in Hive machen es zur idealen und skalierbaren Wahl zur Verbesserung der Datensicherheit.

DataSunrise bietet erweiterte Datenbanksicherheitsfunktionen, einschließlich Auditing, Maskierung und Datenerkennung. Planen Sie eine Online-Demo, um zu sehen, wie wir helfen können, Ihre in Hive gespeicherten Daten zu sichern.