Daten-Governance für Amazon DynamoDB anwenden

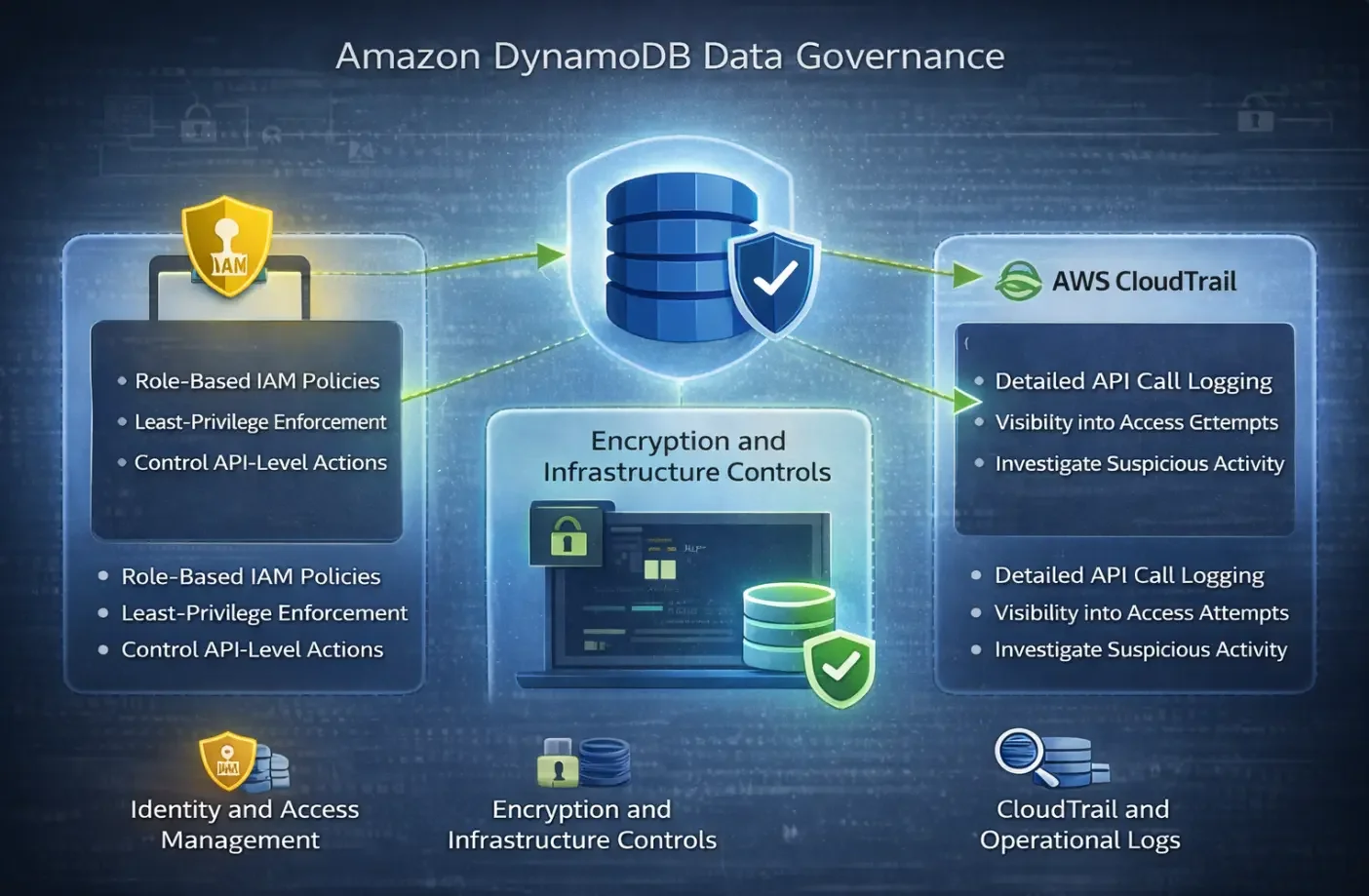

Die Anwendung von Daten-Governance auf Amazon DynamoDB erfordert ein anderes Denkmodell als bei traditionellen relationalen Datenbanken. DynamoDB ist schema-flexibel, vollständig verwaltet und tief in die AWS-Infrastruktur integriert. Aufgrund dieser Architektur erstreckt sich Governance über Identitätskontrollen, Infrastruktursicherheit, operationelles Logging und kontinuierliche Überwachung, anstatt sich auf einen einzigen, datenbankinternen Audit-Mechanismus zu verlassen. Folglich verlagern Teams ihren Fokus von klassischem Datenbank-Auditing hin zu umfassenderer Datensicherheit und Zugriffskontrollen, die auf Plattformebene durchgesetzt werden.

Für Organisationen, die sensitive, regulierte oder geschäftskritische Daten in DynamoDB speichern, spielt Governance eine zentrale Rolle bei der Aufrechterhaltung von Verantwortlichkeit, Sicherheit und regulatorischer Konformität. Ohne ein strukturiertes Governance-Modell haben Teams Schwierigkeiten, grundlegende Fragen zu beantworten. Zum Beispiel, wer auf die Daten zugegriffen hat, welche Berechtigungen diesen Zugriff ermöglichten, welcher Dienst die Anfrage initiiert hat und ob diese Aktionen den internen Richtlinien sowie externen Daten-Compliance-Vorschriften entsprachen.

Dieser Artikel erklärt daher, wie Organisationen Daten-Governance für DynamoDB mithilfe nativer AWS-Kontrollen anwenden, wo diese Kontrollen an ihre Grenzen stoßen und wie Teams Governance in großem Maßstab operationalisieren können. Zusätzlich wird gezeigt, wie Konzepte, die aus zentralisiertem Database Activity Monitoring und Richtliniendurchsetzung entlehnt sind, helfen, ein konsistentes Governance-Modell für cloud-native Umgebungen zu schaffen.

Was Daten-Governance für DynamoDB bedeutet

In DynamoDB-Umgebungen existiert Daten-Governance nicht als einzelne Funktion oder Dienst. Stattdessen funktioniert sie als koordiniertes Set von Kontrollen, die aktiv steuern, wie Teams auf Daten zugreifen, diese schützen, protokollieren und während ihres gesamten Lebenszyklus überprüfen. Praktisch gesehen orientiert sich dieser Ansatz an breiteren Datenmanagement-Prinzipien und sicherheitsrelevanten Plattformkontrollen anstelle isolierter Datenbankkonfigurationen.

Folglich konzentriert sich eine effektive Governance von DynamoDB auf mehrere Kernziele:

- Durchsetzung von Least-Privilege-Zugriff auf Tabellen und Indizes mittels strenger rollenbasierter Zugriffskontrolle

- Konsistente Anwendung von Verschlüsselung und Infrastruktur-Schutz über alle Speicher- und Replikationsschichten hinweg

- Erfassung zuverlässiger Aktivitätsprotokolle zur Unterstützung von Verantwortung und Rückverfolgbarkeit

- Unterstützung von Compliance-Audits und Untersuchungen mit belastbaren, strukturierten Nachweisen

- Verhinderung von Governance-Verwässerung beim Skalieren von Umgebungen und Weiterentwicklung von Architekturen

Da DynamoDB kein Abfrage-Level-Auditing im gleichen Maße wie SQL-Datenbanken anbietet, beruht Governance stark auf AWS-Level-Diensten anstelle von internen Datenbankmechanismen. Demnach orientiert sich die operationelle Sichtbarkeit mehr an der Datenaktivitätshistorie als an traditionellen, abfragebasierten Audit-Trails.

Governance-Kontrollen in Amazon DynamoDB

Identitäts- und Zugriffsgovernance

Amazon DynamoDB verlässt sich vollständig auf AWS Identity and Access Management (IAM) für die Autorisierung. Jede Anfrage – egal ob von einer Lambda-Funktion, einem containerisierten Workload, API Gateway oder einem menschlichen Bediener – wird vor Erreichen des DynamoDB-Dienstes anhand von IAM-Richtlinien bewertet.

Ein solides Governance-Modell beginnt mit strenger Umsetzung des Least-Privilege-Prinzips. IAM-Richtlinien sollten spezifisch auf einzelne Tabellen und Indizes zugeschnitten sein und Lese- sowie Schreibberechtigungen über unterschiedliche Rollen trennen. Wildcard-Aktionen wie dynamodb:* sollten in Produktionsumgebungen vermieden werden, und administrative Rechte müssen von Anwendungsausführungsrollen isoliert sein.

Beispiel: Least-Privilege-IAM-Richtlinie, beschränkt auf eine einzelne Tabelle und nur Leseoperationen:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

IAM stellt die erste und stärkste Governance-Grenze in DynamoDB dar. Sobald eine Anfrage auf dieser Ebene autorisiert ist, geht DynamoDB davon aus, dass sie gültig ist und führt keine zusätzlichen kontextbezogenen Prüfungen durch.

Governance muss auch den Ausführungskontext, nicht nur die Benutzeridentität, berücksichtigen. Direkter Zugriff auf DynamoDB ist selten; die meisten Interaktionen stammen von AWS Lambda, ECS- oder EKS-Workloads oder Backend-Diensten, die SDKs verwenden. Eine überprivilegierte Ausführungsrolle ist ein Governance-Versagen, selbst wenn kein Mensch direkten Datenzugriff hat.

Beispiel: Trennung von Anwendungsausführung und administrativen Berechtigungen:

{

"Effect": "Deny",

"Action": [

"dynamodb:DeleteTable",

"dynamodb:UpdateTable"

],

"Resource": "*"

}

Datenschutz und Infrastrukturkontrollen

DynamoDB verschlüsselt Daten im Ruhezustand standardmäßig mittels von AWS verwalteter oder kundeneigener KMS-Schlüssel. Während Verschlüsselung essenziell ist, bietet sie allein keine Einsicht in die Datennutzung oder verhindert Missbrauch.

Aus Governance-Sicht konzentrieren sich Verschlüsselungskontrollen darauf, wie Schlüssel verwaltet und angewendet werden. Kundenseitig verwaltete KMS-Schlüssel mit restriktiven Schlüsselrichtlinien werden oft für sensible Datensätze eingesetzt, kombiniert mit Überwachung der Schlüsselnutzung und regelmäßiger Rotation. Reglementierte Datenbereiche werden häufig durch dedizierte Verschlüsselungsschlüssel getrennt, um klare Schutzgrenzen durchzusetzen.

Beispiel: Restriktive KMS-Schlüsselrichtlinie, die Nutzung nur durch DynamoDB und eine bestimmte IAM-Rolle erlaubt:

{

"Effect": "Allow",

"Principal": {

"AWS": "arn:aws:iam::123456789012:role/dynamodb-app-role"

},

"Action": [

"kms:Encrypt",

"kms:Decrypt",

"kms:GenerateDataKey"

],

"Resource": "*",

"Condition": {

"StringEquals": {

"kms:ViaService": "dynamodb.us-east-1.amazonaws.com"

}

}

}

Verschlüsselung schützt die Datenspeicherung, aber steuert nicht, wie Daten abgerufen oder genutzt werden.

Netzwerkkontrollen fügen eine zusätzliche Governance-Schicht hinzu. DynamoDB unterstützt VPC-Endpunkte, was den Datenverkehr vollständig innerhalb der AWS-Netzwerke hält. In regulierten Umgebungen verlangen Governance-Rahmenwerke oft die Nutzung von VPC-Endpunkten, Endpunkt-Richtlinien, die den Zugriff nur auf genehmigte Tabellen beschränken, und die Abschaffung des Zugangs über das öffentliche Internet.

Beispiel: VPC-Endpunkt-Richtlinie, die Zugang nur zu genehmigten Tabellen erlaubt:

{

"Statement": [

{

"Effect": "Allow",

"Principal": "*",

"Action": "dynamodb:*",

"Resource": [

"arn:aws:dynamodb:us-east-1:123456789012:table/Orders",

"arn:aws:dynamodb:us-east-1:123456789012:table/Customers"

]

}

]

}

Diese Kontrollen erzwingen eine infrastrukturelle Eingrenzung, die IAM-basierte Zugriffskontrollen ergänzt.

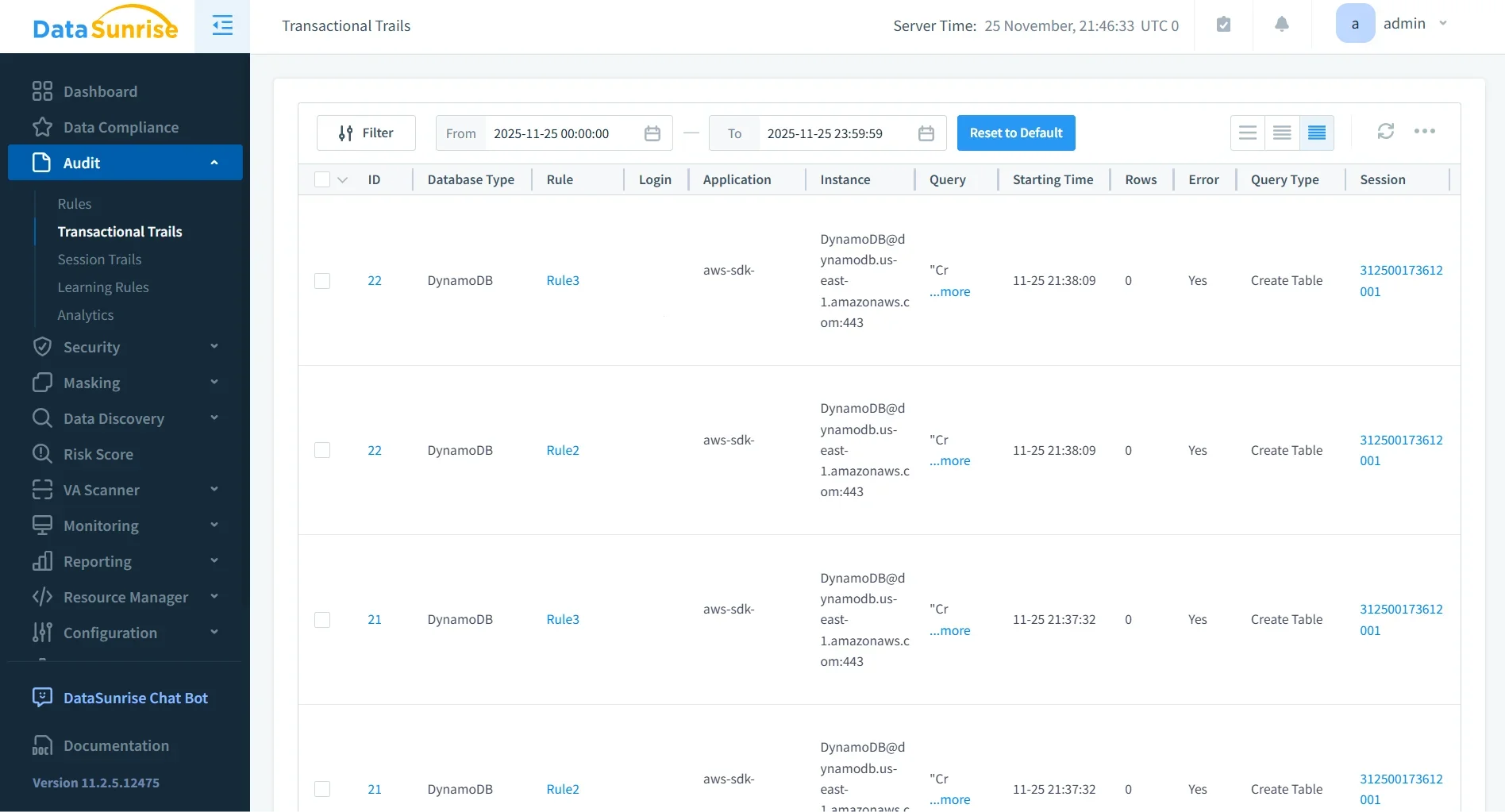

Nachvollziehbarkeit von Aktivitäten und operationelle Belege

DynamoDB generiert keine Abfrage-Level-Protokolle. Stattdessen beruht Governance auf AWS CloudTrail, das API-Level-Aktivitäten erfasst.

CloudTrail protokolliert Operationen wie GetItem, PutItem, UpdateItem, Query und Scan sowie Änderungen an Tabellen und Indizes und IAM-Autorisierungsergebnisse. Dies liefert einen Nachweis darüber, wer eine Aktion durchgeführt hat, wann sie geschah und welche API aufgerufen wurde.

Beispiel: CloudTrail-Ereignis für eine DynamoDB-Leseoperation:

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "GetItem",

"userIdentity": {

"type": "AssumedRole",

"arn": "arn:aws:sts::123456789012:assumed-role/dynamodb-app-role/app"

},

"requestParameters": {

"tableName": "Orders"

},

"eventTime": "2026-01-23T14:42:11Z",

"awsRegion": "us-east-1"

}

CloudTrail bietet jedoch keinen Einblick auf Item-Ebene, keine Attributsichtbarkeit und keine Interpretation der Geschäftslogik. Daher sollten CloudTrail-Protokolle als rohe operationelle Belege und nicht als vollständige Audit-Artefakte behandelt werden. Effektive Governance erfordert die Korrelation und Anreicherung dieser Telemetriedaten, um sinnvolle Compliance- und Sicherheitsinformationen zu erzeugen.

DataSunrise-gesteuerte Governance für Amazon DynamoDB

Compliance-Ausrichtung durch durchsetzbare Kontrollen

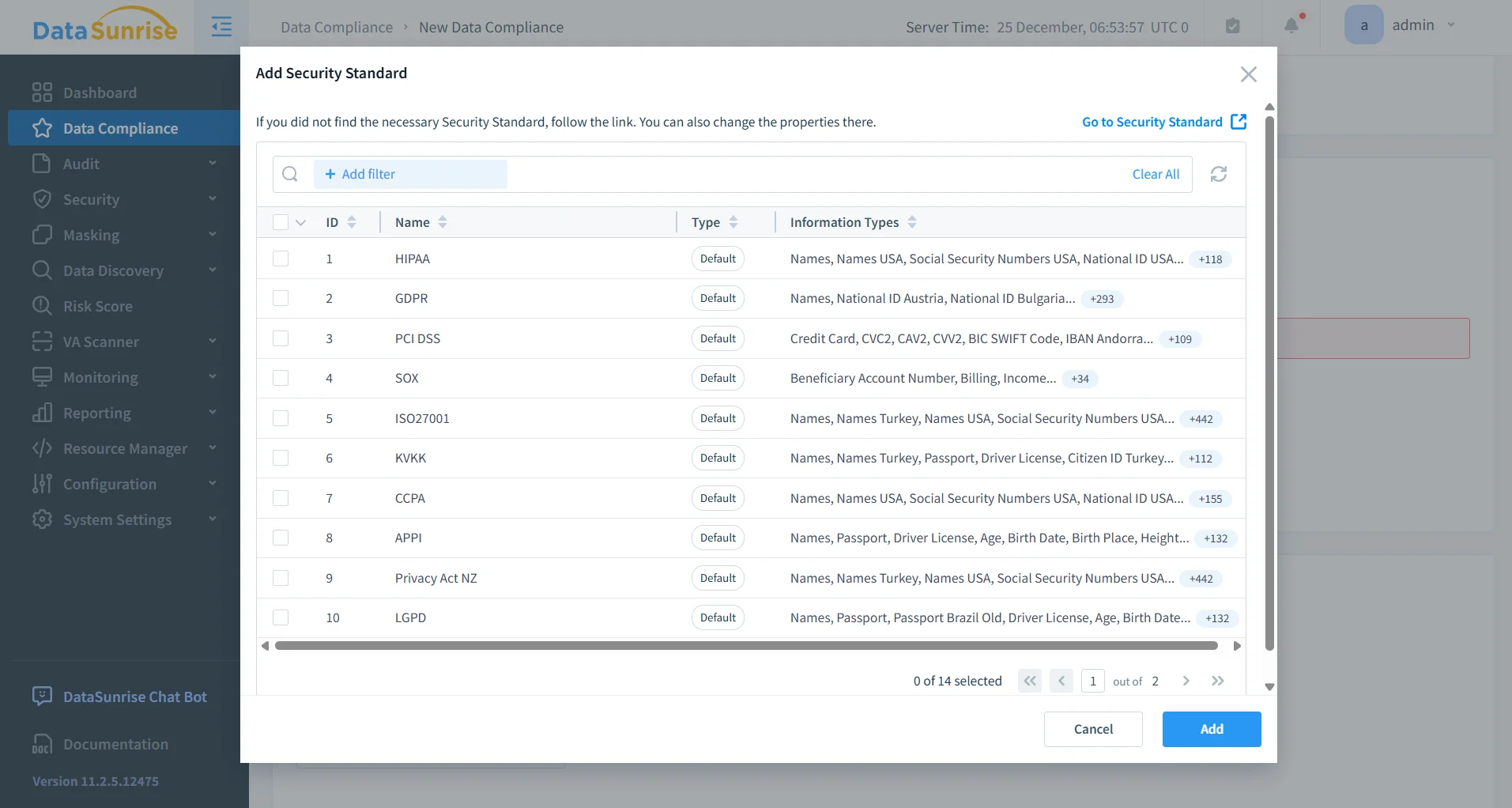

Regulatorische Rahmenwerke passen sich nicht automatisch DynamoDB an, und native AWS-Kontrollen übersetzen regulatorische Anforderungen nicht direkt in durchsetzbare Governance-Logik. Abstrakte Anforderungen wie rechtmäßiger Zugriff, Trennung von Aufgaben und Integrität der Audit-Belege müssen über Identitäten, Ausführungskontexte und Umgebungen operationalisiert werden.

DataSunrise bietet eine Governance-Ebene über den nativen Diensten von DynamoDB, die regulatorische Anforderungen in richtliniengesteuerte, durchsetzbare Kontrollen übersetzt, die mit realem operationalem Verhalten übereinstimmen. Anstatt sich auf isolierte Funktionen zu verlassen, wird Governance durch koordinierte Zugriffskontrolle, Überwachung und Belegsicherung umgesetzt, unterstützt durch zentrale Daten-Compliance-Workflows.

Typische Compliance-Ausrichtungsmuster, die DataSunrise unterstützt, umfassen das Mapping von IAM-Identitäten und Ausführungsrollen auf legitime Verarbeitungszwecke für GDPR-Compliance, die Beschränkung und Überwachung des Schreibzugriffs auf zahlungsbezogene Tabellen im Rahmen der PCI DSS-Compliance, das Isolieren von Gesundheitsdatensätzen mit strengeren Zugriffspfaden gemäß HIPAA-Compliance und die Durchsetzung von Unveränderlichkeit und Nachvollziehbarkeit von Finanzzugriffsprotokollen mittels strukturierter Audit-Logs für SOX-getriebene Prüfungen.

In DynamoDB-Umgebungen wird Compliance durch Kontrollzusammensetzung erreicht, nicht durch einzelne Mechanismen.

Zentrale Governance über verteilte DynamoDB-Umgebungen

DynamoDB-Architekturen erstrecken sich häufig über mehrere AWS-Konten, Regionen und isolierte Umgebungen wie Entwicklung, Test und Produktion. Ohne zentrale Governance divergieren diese Umgebungen schnell, was zu inkonsistenten Zugriffspolitiken, fragmentierter Sichtbarkeit und Compliance-Lücken führt.

DataSunrise ermöglicht die zentrale Durchsetzung der Governance über alle DynamoDB-Umgebungen hinweg. Die Governance-Logik wird einmal definiert und einheitlich angewandt, unabhängig von AWS-Kontengrenzen oder regionalen Bereitstellungsmodellen. DynamoDB-Aktivitäten, die aus CloudTrail stammen, werden aggregiert und durch zentralisiertes Database Activity Monitoring analysiert, sodass Organisationen eine konsistente Kontrolle über alle Umgebungen behalten.

Durch die Vereinheitlichung von Richtlinieninterpretation und Berichterstattung über den Compliance Manager verhindert DataSunrise Konfigurationsabweichungen und bewahrt eine vorhersagbare Compliance-Position, während DynamoDB-Bereitstellungen skaliert und sich weiterentwickelt.

Governance über native DynamoDB-Fähigkeiten hinaus

Native AWS-Dienste wie IAM, CloudTrail, KMS und VPC-Endpunkte bieten essenzielle Bausteine, bilden aber kein vollständiges Governance-System ab. Mit zunehmender Nutzung von DynamoDB benötigen Organisationen Governance-Fähigkeiten, die über rohe Infrastruktur-Telemetrie und statische Zugriffsregeln hinausgehen.

DataSunrise erweitert die DynamoDB-Governance durch richtliniengesteuerte Governance-Logik, die an regulatorische Zielsetzungen angepasst ist, zentrale Analyse operationeller Aktivitäten mittels strukturierter Daten-Audit-Prozesse, kontextbewusste Durchsetzung basierend auf Identität und Umgebung sowie compliance-fähige Berichterstattung für Audits und regulatorische Prüfungen.

Indem es semantisches Verständnis und zentrale Steuerung hinzufügt, verwandelt DataSunrise DynamoDB-Betriebssignale in umsetzbare Governance-Ergebnisse über cloud-native und hybride Architekturen hinweg.

Geschäftliche Auswirkungen einer ordnungsgemäßen DynamoDB-Daten-Governance

| Governance-Ergebnis | Geschäftliche Auswirkung |

|---|---|

| Reduzierter überprivilegierter Zugriff | Verringert das Risiko unautorisierter Datenoffenlegung und begrenzt den Schadensbereich bei kompromittierten Rollen |

| Strukturierte Aktivitätsnachweise | Beschleunigt die Untersuchung von Vorfällen durch klare, korrelierte Zugriffsprotokolle |

| Effizientere Compliance-Audits | Reduziert den Audit-Umfang, die Vorbereitungszeit und den Aufwand für manuelle Belegsammlung |

| Konsistente Kontrollen über Umgebungen hinweg | Stellt eine vorhersehbare Sicherheitslage über Konten, Regionen und Deployment-Stufen sicher |

| Klare Verantwortlichkeit und Zuständigkeit | Etabliert Verantwortlichkeit für Datenzugriffsentscheidungen und Durchsetzung der Governance |

Fazit

Die Anwendung von Daten-Governance auf DynamoDB erfordert, dass Teams Annahmen, die aus relationalen Datenbanken stammen, hinter sich lassen. Anstelle von Schemabeschränkungen oder Abfragelogbüchern arbeitet die DynamoDB-Governance über Identitätsmanagement, Infrastrukturkontrollen und operationelle Telemetrie. Mit dem Wachstum von DynamoDB-Umgebungen beruht effektive Governance auf koordinierter Zugriffskontrolle, konsistenter Aktivitätssichtbarkeit und expliziter Richtliniendurchsetzung, statt auf datenbankspezifischen Konstrukten.

Organisationen, die DynamoDB-Governance als architektonisches Kernanliegen verstehen, erzielen stärkere Sicherheit durch zentrale Datensicherheits-Kontrollen. Darüber hinaus gewinnen sie klarere regulatorische Ausrichtung durch strukturierte Daten-Compliance-Prozesse und höhere operationelle Sicherheit dank kontinuierlicher Datenbank-Aktivitätsüberwachung.