Wie man dynamisches Maskieren im Percona Server anwendet

Der Schutz sensibler Daten zur Abfragezeit ist zu einer Grundanforderung moderner Datenbankumgebungen geworden. Folglich müssen Organisationen, die Percona Server für MySQL verwenden, oft reale Schemata für Entwickler, Analysten und Support-Teams zugänglich machen, während sie gleichzeitig die Offenlegung persönlicher oder finanzieller Werte verhindern. In der Praxis befindet sich diese Herausforderung am Schnittpunkt von moderner Datensicherheit und den alltäglichen Datenbankoperationen.

Dynamisches Datenmaskieren begegnet dieser Herausforderung, indem sensible Felder in Echtzeit transformiert werden, ohne gespeicherte Daten zu verändern. Im Gegensatz zum statischen Maskieren bewahrt es die Datenintegrität und steuert aktiv die Sichtbarkeit basierend auf dem Ausführungskontext. Folglich dient dynamisches Maskieren als Kernmechanismus in fortschrittlichen Datenbanksicherheits-Architekturen.

In diesem Artikel erklären wir, wie Teams dynamisches Maskieren im Percona Server für MySQL anwenden können. Zuerst untersuchen wir die Grenzen der nativen MySQL-Techniken. Anschließend zeigen wir, wie zentralisiertes dynamisches Maskieren mit DataSunrise eine richtliniengesteuerte, prüfbare und compliance-fähige Schutzlösung bietet.

Warum dynamisches Maskieren im Percona Server für MySQL wichtig ist

Percona Server für MySQL wird häufig in Umgebungen eingesetzt, in denen eine einzige Datenbank mehrere Rollen gleichzeitig erfüllt. Dieses Standardbetriebsmodell bringt eine grundlegende Herausforderung in Bezug auf Datenexposition mit sich, die sowohl die Datensicherheit als auch die allgemeine betriebliche Stabilität direkt betrifft.

In der Praxis unterstützen Organisationen typischerweise mehrere Rollen gleichzeitig:

- Anwendungsdienste, die Produktionsabfragen ausführen

- Analysten, die nur-Lese-Berichte erstellen

- Entwickler, die Live-Probleme beheben

- Support-Teams, die auf Kundenakten zugreifen

All diese Rollen interagieren mit denselben Tabellen und Spalten. Sie benötigen jedoch sehr unterschiedliche Daten-Sichtbarkeitsstufen. Wenn Teams in solchen Szenarien uneingeschränkten Zugriff gewähren, erhöhen sie das Risiko versehentlicher Offenlegungen erheblich und erschweren die Einhaltung moderner regulatorischer Anforderungen.

Traditionelle MySQL-Zugangskontrollen arbeiten strikt auf Tabellen- oder Spaltenebene. Sobald Administratoren Zugriff gewähren, sehen Benutzer sofort vollständige, unmaskierte Werte. Dieses Modell versagt somit, wenn Benutzer zwar Schema- und Kontextinformationen benötigen, aber keine tatsächlichen sensiblen Daten sehen dürfen, insbesondere bei der Arbeit mit personenbezogenen Daten.

Dynamisches Datenmaskieren spricht diese architektonische Einschränkung direkt an.

Anstatt den Zugriff vollständig einzuschränken, wenden Organisationen das Maskieren zur Abfrageausführungszeit an. Dieser Ansatz entspricht den zentralisierten Strategien für dynamisches Datenmaskieren, die in modernen Datenbanksicherheitsarchitekturen verwendet werden, und ermöglicht Teams:

- Sensible Werte zur Abfrageausführungszeit zu maskieren

- Originaldaten in der Speicherung zu bewahren

- Unterschiedliche Sichtbarkeitsebenen auf dieselbe Spalte anzuwenden

Da die zugrunde liegenden Daten unverändert bleiben und die Plattform Maskierungsregeln konsequent durchsetzt, bleibt der Schutz über Benutzer, Anwendungen und Umgebungen hinweg wirksam.

Als Folge bleiben sensible Daten geschützt, selbst wenn Organisationen keinen vollständigen Zugriffsschutz gewährleisten können, wodurch dynamisches Maskieren zu einer grundlegenden Sicherheitsmaßnahme wird und nicht mehr nur eine fragile Notlösung darstellt.

Native MySQL Maskierungstechniken: Was Percona erbt

Percona Server für MySQL übernimmt die nativen Fähigkeiten von MySQL. MySQL bietet jedoch kein integriertes dynamisches Datenmaskieren. Jegliche Maskierungslogik muss manuell implementiert werden, was die Flexibilität und Konsistenz sofort einschränkt.

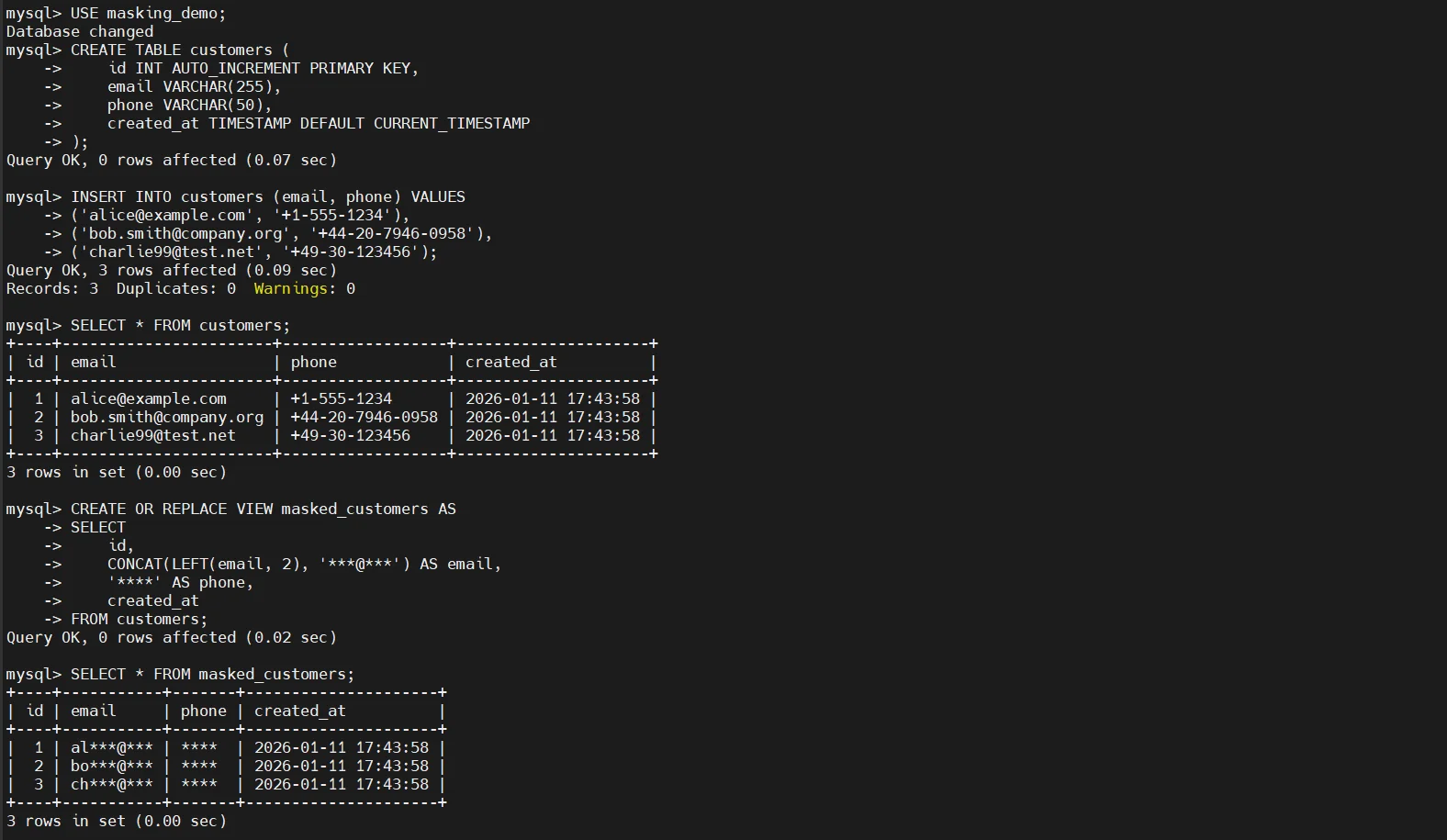

Maskieren mittels Views

Der häufigste Workaround basiert auf SQL-Views, die vorab maskierte Werte anstelle von Rohdaten zurückgeben:

Dieser Ansatz funktioniert nur, wenn der gesamte Zugriff strikt über die View erzwungen wird, was in Produktionsumgebungen selten realistisch ist. Sobald ein Benutzer, Tool oder eine Anwendung die View umgeht und die Basistabelle abfragt, ist das Maskieren vollständig aufgehoben.

Maskieren auf Anwendungsebene

Ein weiteres häufiges Muster ist das Maskieren von Daten im Anwendungs-Code, nachdem sie aus der Datenbank abgerufen wurden:

SELECT

id,

email,

phone,

credit_card

FROM customers

WHERE customer_id = ?;

def mask_email(email):

return email[:2] + "***@***"

def mask_phone(phone):

return phone[:3] + "****" + phone[-2:]

response = {

"email": mask_email(row["email"]),

"phone": mask_phone(row["phone"]),

"credit_card": "****-****-****-****"

}

Obwohl dies flexibel erscheinen mag, führt es zu ernsten architektonischen Problemen:

- Uneinheitliche Durchsetzung über Services und APIs hinweg

- Doppelte Maskierungslogik, verteilt auf mehrere Codebasen

- Keine Audit-Sichtbarkeit auf Datenbankebene darüber, wie Daten abgerufen wurden

- Keine zentralisierte Richtlinienkontrolle

Folglich wird Maskieren zu einer Angelegenheit der Anwendung und nicht mehr zu einer Datenbanksicherheitskontrolle, was es fragil, nicht verifizierbar und schwer kontrollierbar macht.

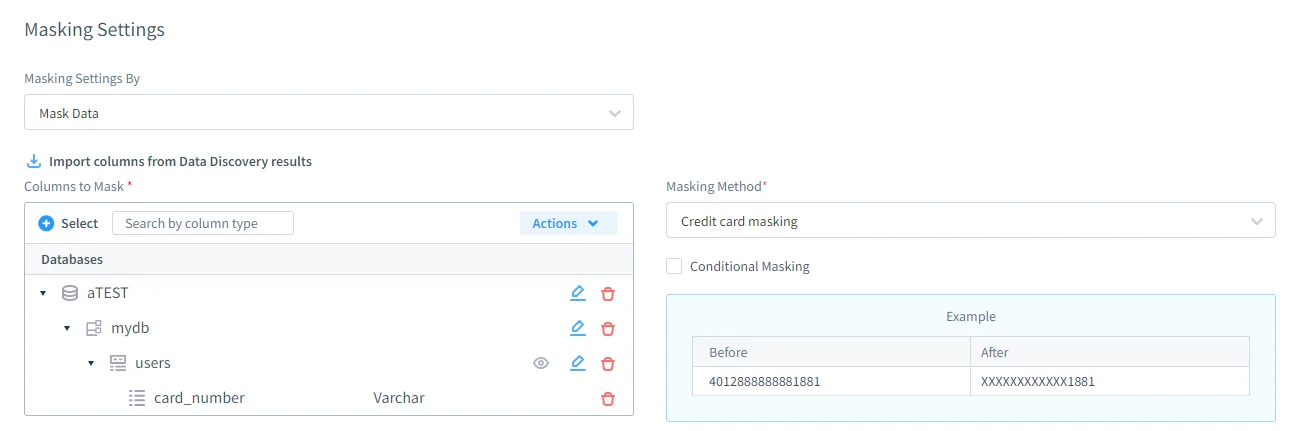

Dynamische Maskierungsarchitektur mit DataSunrise

DataSunrise führt eine externe Sicherheitsschicht ein, die dynamisches Datenmaskieren durchsetzt, ohne Percona-Schemata oder Anwendungslogik zu verändern. Maskierungsregeln werden in Echtzeit ausgewertet, während Abfragen die DataSunrise-Kontrollebene passieren, bevor Ergebnisse an den Client zurückgegeben werden. Da das Maskieren extern durchgesetzt wird, operiert es unabhängig von Datenbankstruktur und Anwendungs-Code und entspricht damit modernen Datensicherheits-Prinzipien.

Unaufdringliches Durchsetzungsmodell

Dynamisches Maskieren wird transparent angewandt und erfordert keine Änderungen an Datenbankschemata, SQL-Abfragen oder Anwendungscode. Bestehende Percona Server Deployments bleiben unverändert, während Maskierungsrichtlinien extern durchgesetzt werden. Dieses unaufdringliche Modell folgt denselben architektonischen Grundsätzen wie zentralisierte Datenbankaktivitätsüberwachung und Daten-Audit-Trails und ermöglicht eine natürliche Integration des Maskierens in umfassendere Sicherheits-Workflows.

Datengetriebene Entdeckung sensibler Daten

Dynamische Maskierungsrichtlinien basieren auf automatisierter Entdeckung sensibler Daten statt statischer Schemaannahmen. DataSunrise analysiert den Datenbankinhalt, um sensible Spalten mittels Mustererkennung, statistischer Profilierung und semantischer Klassifizierung zu identifizieren, was fortschrittliche Datenentdeckungs-Fähigkeiten widerspiegelt. Dadurch pflegt die Plattform ein kontinuierlich aktualisiertes Inventar sensibler Daten. Maskierungsregeln folgen den Daten selbst und bleiben wirksam, auch wenn sich Schemata im Laufe der Zeit ändern.

Kontextbewusste Maskierungsrichtlinien

Maskierungsentscheidungen werden zur Laufzeit anhand des Ausführungskontexts bewertet, z. B. Datenbankbenutzer oder Rolle, Client-IP-Adresse oder Netzwerksegment, Anwendungsidentität sowie Abfragetyp oder Ausführungsumgebung. Dieser Ansatz entspricht den zentralisierten Strategien für dynamisches Datenmaskieren, die in Unternehmensumgebungen verwendet werden. Folglich kann dieselbe Spalte je nach Zugriffsberechtigten vollständig sichtbar, teilweise maskiert oder vollständig maskiert angezeigt werden.

Im Gegensatz zu View-basierten Ansätzen kann dieselbe SQL-Abfrage je nach Ausführungskontext unterschiedliche Ergebnisse liefern, ohne separate Datenbankobjekte oder Abfrageschreibweisen zu benötigen.

Maskieren zur Laufzeit und Datenintegrität

Dynamisches Maskieren wird ausschließlich auf Abfrageergebnisse angewandt. Die im Percona Server gespeicherten Daten bleiben jederzeit unverändert, was die transaktionale Integrität, Indexverhalten, Backups und Replikationsprozesse bewahrt. Dieses Design ergänzt umfassendere Datenbanksicherheits-Architekturen, indem es den Datenschutz sicherstellt, ohne die Kernoperationen der Datenbank zu stören.

Da die Transformationen zur Laufzeit stattfinden, kann das Maskierverhalten sicher in produktionsnahen Umgebungen validiert werden, ohne Risiko von Datenkorruption oder Betriebsstörungen.

Prüfbare dynamische Maskieroperationen

Jede Maskierungsentscheidung wird protokolliert. Prüfprotokolle erfassen den ausgeführten Abfragetext, die angewandte Maskierungsregel, Benutzer- und Sitzungsmetadaten sowie den Ausführungszeitpunkt. Dies schafft eine verifizierbare Audit-Spur, die regulatorische und interne Kontrollen unterstützt und die zentrale Audit-Protokollierung sowie Compliance-Prozesse stärkt.

So wird Maskieren zu einer expliziten, überprüfbaren Sicherheitsmaßnahme und nicht zu einer impliziten SQL-Konvention.

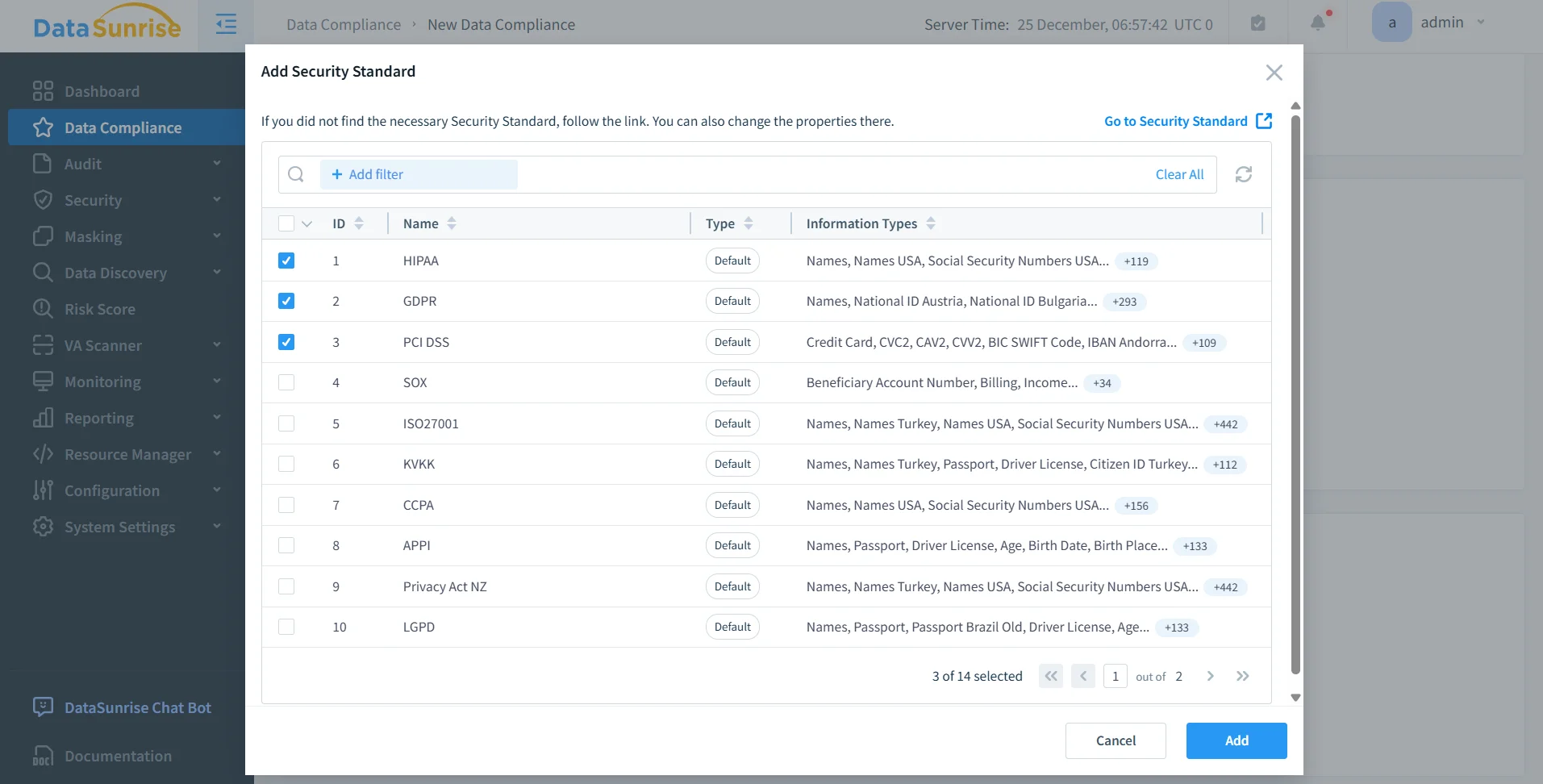

Auswirkung auf Compliance

Dynamisches Maskieren erzwingt Datenminimierung und kontrollierte Datenexposition und unterstützt damit direkt regulatorische Anforderungen. Durch die Begrenzung der Sichtbarkeit sensibler Daten zur Abfragezeit reduzieren Organisationen Compliance-Risiken, während sie den betrieblichen Zugriff erhalten.

Weil Maskierungsrichtlinien und Durchsetzungsmaßnahmen zentralisiert und protokolliert sind, können Compliance-Nachweise direkt aus Audit-Aufzeichnungen erzeugt werden, ohne manuelle Rekonstruktionen über Anwendungen oder Datenbanken hinweg.

Vergleich: natives MySQL Maskieren vs. dynamisches Maskieren mit DataSunrise

| Aspekt | natives MySQL Maskieren | dynamisches Maskieren mit DataSunrise |

|---|---|---|

| Maskieren zur Abfragezeit | Nein | Ja |

| Schema- oder SQL-Änderungen | Erforderlich | Nicht erforderlich |

| Kontextbewusstes Maskieren | Nein | Ja |

| Desselbe Abfrage, unterschiedliches Ergebnis | Nein | Ja |

| Zentralisierte Richtlinienkontrolle | Nein | Ja |

| Audit-Sichtbarkeit | Nein | Ja |

| Compliance-Fähigkeit | Begrenzt | Hoch |

Fazit

Percona Server für MySQL bietet eine robuste Datenbankbasis, beinhaltet jedoch keine nativen Fähigkeiten für dynamisches Datenmaskieren, wie die offizielle Percona Server für MySQL Dokumentation bestätigt. Workarounds auf SQL-Ebene wie Views und Maskierung auf Anwendungsebene sind fragil, uneinheitlich und schwer auditierbar.

Durch die Einführung einer zentralen dynamischen Maskierungsschicht erweitert DataSunrise Percona Server um kontextbewussten, richtliniengesteuerten Schutz, der zur Abfragezeit durchgesetzt wird. Sensible Daten bleiben über Benutzer und Umgebungen hinweg nutzbar, kontrolliert und prüfbar.

Dynamisches Maskieren wird so von einer Notlösung zu einer Kernkomponente sicherer Datenbankoperationen.