Google Cloud SQL Datenbank-Aktivitätsverlauf

Einführung

Der Google Cloud SQL Datenbank-Aktivitätsverlauf ist die Aufzeichnung der Vorgänge in Ihrer Datenbank – von Anmeldungen und Abfragen bis hin zu Updates, Löschungen und Schemaänderungen. Für Unternehmen ist dies ein essenzielles Werkzeug zum Schutz sensibler Informationen, zur Sicherstellung von Verantwortlichkeit und zur Einhaltung von Branchenvorschriften.

Google Cloud SQL ist Googles vollständig verwalteter relationaler Datenbankdienst, der darauf ausgelegt ist, den operativen Aufwand für Organisationen zu minimieren. Anstatt Datenbanken auf eigenen Servern zu betreiben, können Unternehmen beliebte Engines in der Cloud mit automatisierten Backups, Skalierung und hoher Verfügbarkeit nutzen. Cloud SQL unterstützt drei große Datenbanksysteme:

- MySQL – Häufig gewählt für Webanwendungen und Open-Source-Stacks.

- PostgreSQL – Beliebt für seine erweiterten SQL-Funktionen und Erweiterbarkeit.

- SQL Server – Microsofts Enterprise-Datenbank, die in Unternehmensumgebungen für transaktionale Systeme und Geschäftsanwendungen weit verbreitet ist.

Organisationen nutzen Google Cloud SQL, um die Verwaltung zu vereinfachen, die Zuverlässigkeit zu verbessern und ihre Datenbanken in das umfassendere Google Cloud Ökosystem zu integrieren. In diesem Artikel konzentrieren wir uns auf SQL Server in Google Cloud SQL und zeigen, wie man den Datenbank-Aktivitätsverlauf mittels nativer Auditierung aufbaut. Außerdem erläutern wir, wie DataSunrise Echtzeitüberwachung, Maskierung und Compliance-orientiertes Reporting ergänzt.

Warum Unternehmen einen Datenbank-Aktivitätsverlauf benötigen

Für viele Organisationen sind sensible Daten sowohl ein wertvolles Gut als auch ein erhebliches Risiko. Ohne eine Aufzeichnung von Zugriffen oder Änderungen wird es schwierig, Missbrauch zu erkennen, Compliance nachzuweisen oder von Vorfällen zu erholen.

Die wichtigsten Gründe, warum Unternehmen einen Datenbank-Aktivitätsverlauf implementieren:

- Erkennung von Sicherheitsbedrohungen – Ob externer Angreifer oder Insider mit zu vielen Berechtigungen, der Aktivitätsverlauf hilft, verdächtige Muster zu erkennen, bevor Schaden entsteht.

- Regulatorische Compliance – Branchen wie Gesundheit, Finanzen und E-Commerce müssen strenge Standards wie GDPR, HIPAA, PCI DSS und SOX erfüllen. In diesen Branchen sind detaillierte Zugriffsdokumentationen oft gesetzlich vorgeschrieben.

- Operative Verantwortlichkeit – Die Nachverfolgung von Datenbankinteraktionen stellt sicher, dass Mitarbeiter, Auftragnehmer und Systeme innerhalb genehmigter Richtlinien agieren, wodurch versehentliche Fehler und unautorisierte Änderungen reduziert werden.

- Forensische Untersuchungen – Bei einem Sicherheitsvorfall oder Datenverlust liefert der Aktivitätsverlauf die notwendigen Beweise, um den Vorfall zu verstehen, den Schaden einzudämmen und Wiederholungen zu verhindern.

Ohne diese Transparenz betreiben Unternehmen ihre kritischsten Systeme „blind“. Das erhöht die Wahrscheinlichkeit, dass Bedrohungen oder Fehler unentdeckt bleiben.

Native Funktionen von Google Cloud SQL

Google Cloud SQL unterstützt MySQL, PostgreSQL und SQL Server, jeweils mit integrierten Protokollierungs- und Überwachungstools. Google ergänzt diese Funktionen durch plattformweite Features wie Cloud Audit Logs, die protokollieren, wer was, wo und wann innerhalb der Google Cloud-Ressourcen, einschließlich der Datenbankinstanzen, getan hat.

Optionen zur Überwachung der Datenbankaktivität je Datenbank-Engine

- MySQL – Nutzung des

general_logzur Erfassung jeder ausgeführten Abfrage und desslow_query_logfür Performance-Analyse. - PostgreSQL – Aktivierung von

pg_stat_statementsfür abfragebezogene Metriken und Nutzung des nativen Logging Collectors zur detaillierten Aktivitätserfassung. - SQL Server – Verwendung von SQL Server Audit zur Definition von Ereignisgruppen und Speicherung der Audit-Logs in lokalen Verzeichnissen oder Export in den Cloud Storage.

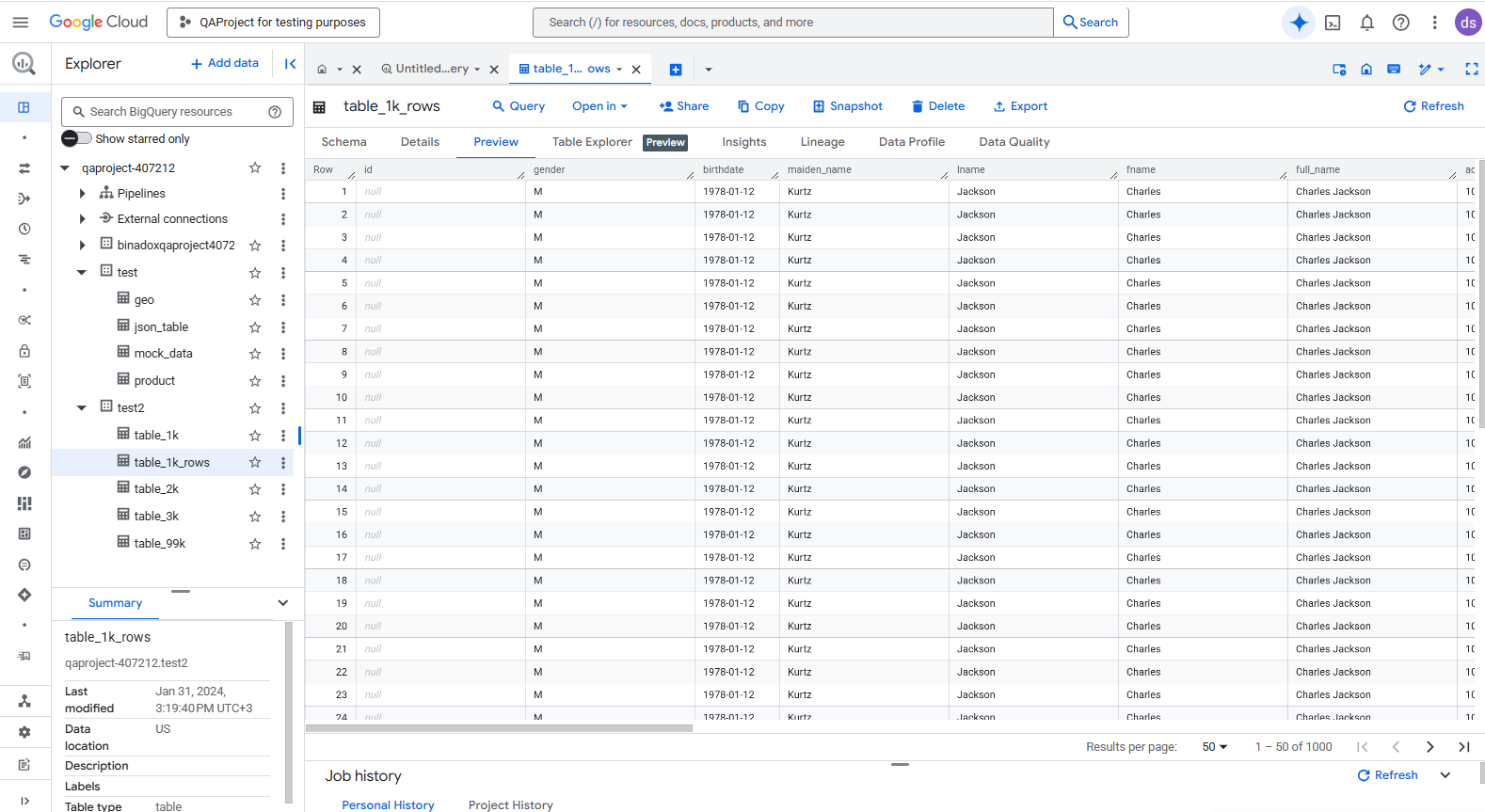

Administratoren können Logs für Analysen in BigQuery exportieren oder in SIEM-Tools für Bedrohungserkennung und Compliance integrieren.

Beispiel: Aktivitätsverlauf für SQL Server in Google Cloud SQL aktivieren

Unten sehen Sie ein einfaches SQL Server Beispiel zur Konfiguration eines Server-Audits und einer Datenbank-Audit-Spezifikation.

Erstellen des Server-Audits:

CREATE SERVER AUDIT GCloudAudit

TO FILE (FILEPATH = '/var/opt/mssql/audit', MAXSIZE = 50 MB);

ALTER SERVER AUDIT GCloudAudit WITH (STATE = ON);

Hinzufügen einer serverweiten Audit-Spezifikation:

CREATE SERVER AUDIT SPECIFICATION AuditLoginFailures

FOR SERVER AUDIT GCloudAudit

ADD (FAILED_LOGIN_GROUP)

WITH (STATE = ON);

Verfolgen von SELECT-Operationen auf einer bestimmten Tabelle:

CREATE DATABASE AUDIT SPECIFICATION AuditTransactions

FOR SERVER AUDIT GCloudAudit

ADD (SELECT ON dbo.transactions BY public)

WITH (STATE = ON);

Audit-Logs anzeigen:

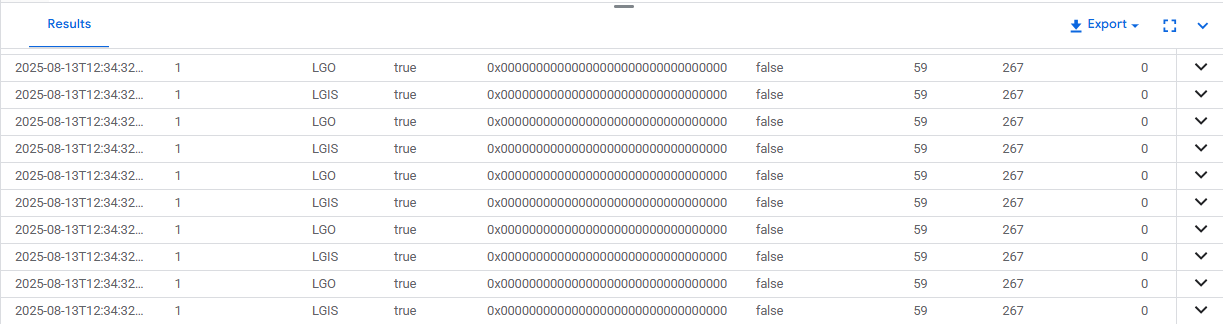

SELECT *

FROM sys.fn_get_audit_file('/var/opt/mssql/audit/*.sqlaudit', NULL, NULL);

Diese Einrichtung erfasst sowohl fehlgeschlagene Anmeldeversuche als auch Datenzugriffe auf sensible Tabellen und ermöglicht präzise Untersuchungen.

Einschränkungen nativer Tools

Obwohl die nativen Protokollierungs- und Audit-Funktionen von Google Cloud SQL wertvolle Einblicke bieten, gibt es Einschränkungen, die die Effektivität im realen Betrieb begrenzen können:

Keine Echtzeit-Benachrichtigungen

Native Logs zeichnen Ereignisse auf, benachrichtigen aber nicht zum Zeitpunkt ihres Auftretens. Sicherheitsteams müssen Protokolle manuell prüfen oder auf geplante Überprüfungen warten, um Vorfälle zu entdecken. Im Ernstfall kann es passieren, dass ein Angreifer um 2 Uhr nachts Zugriff auf sensible Daten erhält und dies erst am nächsten Arbeitstag bemerkt wird – zu spät, da die Daten bereits exfiltriert sein könnten.Begrenzte übergreifende Korrelation zwischen Instanzen

Jede Cloud SQL Instanz speichert ihre Logs separat, wodurch es schwerfällt, Aktivitäten über verschiedene Umgebungen (z. B. Produktion, Staging, Reporting) hinweg zu erkennen. Ein Insider könnte beispielsweise Daten in einer Staging-Instanz manipulieren und die schädliche Abfrage dann in Produktion ausführen. Ohne eine einheitliche Übersicht wird die Verbindung dieser Ereignisse leicht übersehen.Kein integriertes dynamisches Maskieren zum Schutz sensibler Daten in Logs

Die Audit-Logs von SQL Server können vollständige Abfragetexte speichern, die personenbezogene Daten (PII) oder Finanzdaten enthalten. Ohne Maskierung können Personen mit Zugriff auf die Log-Dateien, auch solche ohne Berechtigung für sensible Rohdaten, diese sehen. In regulierten Branchen führt dies zu Compliance-Verstößen (z. B. DSGVO Artikel 32 zum Datenschutz) und Insider-Risiken.Minimale Automatisierung bei Compliance-Berichten

Obwohl native Logs exportiert und gefiltert werden können, ist die Erstellung prüferfertiger Compliance-Berichte ein manueller und zeitaufwändiger Prozess. Bei einer quartalsweisen PCI DSS Prüfung verbringt das Sicherheitsteam oft Stunden damit, Belege aus mehreren Log-Dateien zusammenzutragen, anstatt sich auf Behebung und Prävention zu konzentrieren.Manuelle Filterung und Datenaufbereitung für erweiterte Analysen

Native Logs müssen häufig geparst, neu formatiert und aus verschiedenen Quellen konsolidiert werden, bevor sie in SIEM- oder Analyseplattformen verwendbar sind.

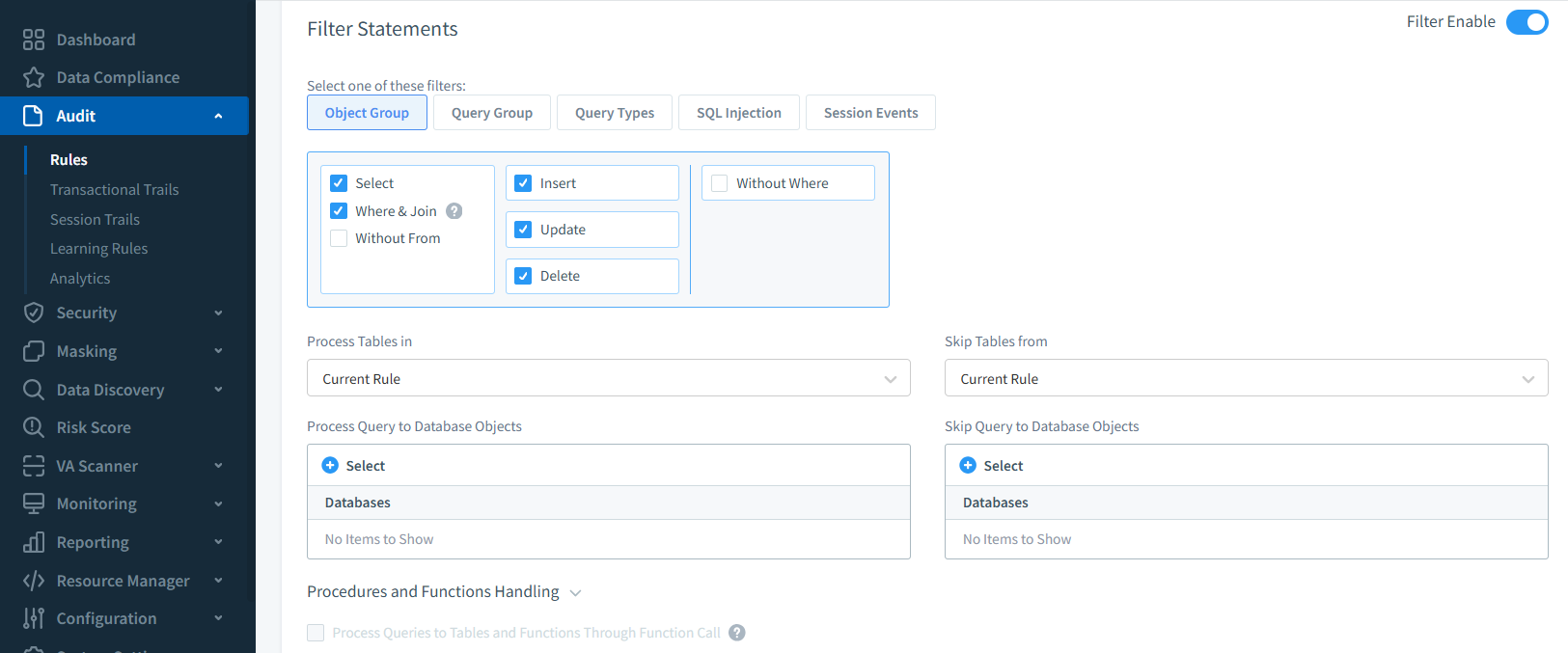

Erweiterung des Datenbank-Aktivitätsverlaufs mit DataSunrise

DataSunrise ist eine Plattform für Datenbanksicherheit und Compliance, die entwickelt wurde, um Daten in mehr als 40 unterstützten Datenbanksystemen, darunter Google Cloud SQL, zu überwachen, zu schützen und zu verwalten. Sie fungiert als Zwischenschicht zwischen Benutzern und Datenbank und ermöglicht detaillierte Aktivitätsverfolgung, dynamische Maskierung sensibler Daten und automatisierte Compliance-Unterstützung, ohne bestehende Anwendungen zu verändern.

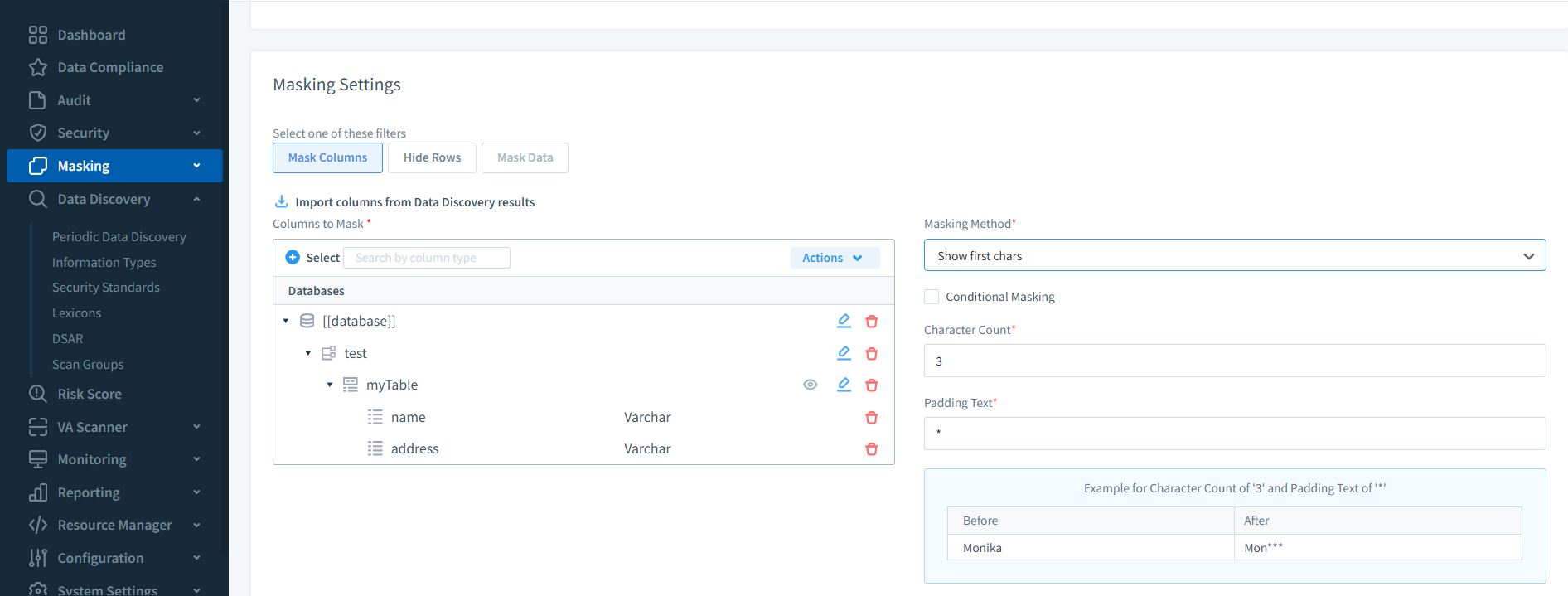

Innerhalb von Google Cloud SQL Umgebungen baut DataSunrise auf den nativen Auditfunktionen auf, indem es Echtzeitüberwachung, granulare Audit-Regeln und zentrale Dashboards für mehrere Instanzen ergänzt. Mit den Konfigurationsoptionen für Audit-Regeln können Sie sich auf die wichtigsten Aktivitäten konzentrieren – etwa bestimmte Nutzer, IP-Bereiche, Abfragearten oder sensible Datenbankobjekte – und so Log-Lärm reduzieren und relevante Ereignisse hervorheben.

Die Echtzeit-Benachrichtigungsfunktion der Plattform informiert Sicherheitsteams sofort über verdächtige Aktivitäten und sendet Nachrichten per E-Mail, Slack oder SIEM-Integration. Sensible Werte in Abfrageergebnissen können durch dynamische Datenmaskierung verborgen werden, sodass unbefugte Nutzer niemals echte personenbezogene, finanzielle oder gesundheitsbezogene Daten sehen.

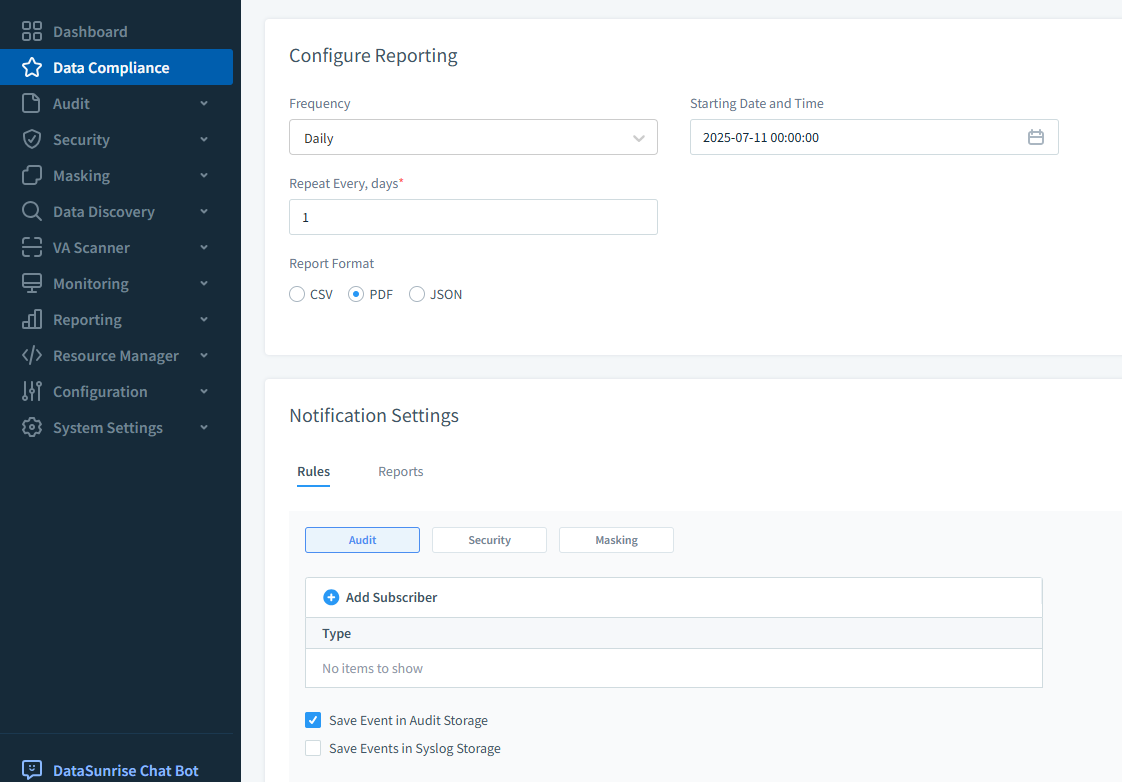

Für Unternehmen in regulierten Branchen vereinfacht DataSunrise mit dem automatisierten Compliance-Reporting die Erstellung von prüferfertigen Belegen, die den Aktivitätsverlauf mit relevanten gesetzlichen und Branchenstandards in Einklang bringen. Zusammen mit dem zentralen Überwachungs-Dashboard verwandelt es rohe Logs in eine umsetzbare Sicherheits- und Compliance-Ressource.

Betriebliche Szenarien und Anwendungsfälle

| Situation | Beschreibung | Nutzen |

|---|---|---|

| Untersuchen verdächtiger Zugriffsverhalten | Erkennt mehrere fehlgeschlagene Anmeldeversuche gefolgt von einem erfolgreichen Login von einer ungewöhnlichen IP-Adresse; Abgleich mit historischer Kontoaktivität zur Legitimitätsprüfung. | Ermöglicht schnelle Bedrohungsvalidierung und Reaktion. |

| Compliance-Überprüfung bei Audits | Erstellt detaillierte Aufzeichnungen über Zugriff auf sensible Daten inklusive Zeitstempel, Benutzer-IDs und durchgeführter Aktionen. | Stellt prüferfertige Nachweise für GDPR, HIPAA, PCI DSS und SOX bereit. |

| Nachverfolgung von Änderungen bei Finanztransaktionen | Kombiniert SELECT-, INSERT- und UPDATE-Operationen, um zu identifizieren, wer Finanzdaten wann verändert hat. | Sichert die Integrität finanzieller Daten und unterstützt Betrugsermittlungen. |

| Verhaltensanalyse über mehrere Instanzen | Vergleicht Aktionen in Produktions-, Staging- und Reporting-Instanzen, um verdächtige gleichzeitige Änderungen zu erkennen. | Verbessert die Aufsicht über verschiedene Umgebungen hinweg. |

| Nachforensische Untersuchung nach Vorfällen | Rekonstruiert vollständige Ereignisabläufe nach einem Sicherheitsvorfall, von Erstzugang bis zu ausgeführten SQL-Anweisungen. | Unterstützt Ursachenanalyse und stärkt künftige Abwehrmaßnahmen. |

Fazit

Die Nachverfolgung des Datenbank-Aktivitätsverlaufs in Google Cloud SQL ist für Compliance und Sicherheit unerlässlich. Während native Tools eine solide Grundlage bieten, ergänzt DataSunrise dies durch zentralisierte Überwachung, Echtzeit-Benachrichtigungen und dynamische Maskierung und verwandelt so rohe Logs in eine leistungsstarke Verteidigungs- und Compliance-Ressource.

Durch die Kombination dieser Ansätze können Organisationen vollständige Transparenz der Datenbankoperationen gewährleisten, ihre Sicherheitslage verbessern und regulatorische Anforderungen ohne übermäßigen Verwaltungsaufwand erfüllen.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen