Google Cloud SQL Audit-Log

Einführung

Ein Google Cloud SQL Audit-Log zeichnet auf, wer was, wo und wann in Ihrer Datenbankumgebung getan hat. Es protokolliert Ereignisse wie Anmeldungen, Abfragen, Schemaveränderungen und Berechtigungsanpassungen und bietet Ihnen die nötige Transparenz, um Daten zu sichern, Compliance nachzuweisen und Vorfälle zu untersuchen.

Google Cloud SQL bietet native Audit-Logging-Funktionen über seine unterstützten Datenbank-Engines (MySQL, PostgreSQL und SQL Server) sowie über den Cloud Audit Logs-Dienst von Google Cloud. Während dies eine solide Basis schafft, ergänzt die Kombination mit DataSunrise granulare Steuerung, Echtzeit-Benachrichtigungen und automatisierte Compliance.

Warum Google Cloud SQL Audit-Logs wichtig sind

- Sicherheit – Erkennen Sie verdächtige Abfragen, fehlgeschlagene Anmeldungen und abnormales Verhalten bevor es eskaliert.

- Compliance – Nachweis der Einhaltung von Standards wie DSGVO, HIPAA, PCI DSS und SOX.

- Betriebliche Einblicke – Verantwortlichkeit der Benutzer sicherstellen, Leistungsprobleme beheben, und eine klar dokumentierte Grundlage für forensische Untersuchungen schaffen.

Ohne ein verlässliches Audit-Log laufen Organisationen Gefahr, unentdeckte Sicherheitsverletzungen, unvollständige Compliance-Nachweise und verzögerte Reaktion auf Vorfälle zu haben.

Native Google Cloud SQL Audit-Log Funktionen

Google Cloud SQL kombiniert datenbankspezifische Audit-Features mit plattformweiten Logging- und Überwachungsdiensten von Google Cloud.

Unterstütztes Audit-Logging nach Engine:

| Engine | Native Audit-Funktionen | Cloud-Integration |

|---|---|---|

| MySQL | general_log für alle Abfragen, slow_query_log für Performance-Hinweise |

Cloud Audit Logs, Export zu Cloud Storage / BigQuery |

| PostgreSQL | pg_stat_statements für Abfrage-Statistiken, Logging Collector für Aktivitäten |

Cloud Audit Logs, Export zu Cloud Storage / BigQuery |

| SQL Server | SQL Server Audit für Ereignisgruppen, Anmeldungen, DDL/DML-Änderungen | Cloud Audit Logs, Export zu Cloud Storage / BigQuery |

Administratoren können Cloud Audit Logs direkt in der Google Cloud Console einsehen oder für tiefere Analysen in BigQuery exportieren.

Beispiel: Konfiguration und Anzeige von Google Cloud SQL Audit-Logs

Teil 1 — Aktivierung von SQL Server Audit in Google Cloud SQL

Sie können das native SQL Server Audit konfigurieren, um wichtige Ereignisse zu erfassen:

CREATE SERVER AUDIT GCloudAudit

TO FILE (FILEPATH = '/var/opt/mssql/audit', MAXSIZE = 50 MB);

ALTER SERVER AUDIT GCloudAudit WITH (STATE = ON);

CREATE SERVER AUDIT SPECIFICATION AuditLoginFailures

FOR SERVER AUDIT GCloudAudit

ADD (FAILED_LOGIN_GROUP)

WITH (STATE = ON);

CREATE DATABASE AUDIT SPECIFICATION AuditTransactions

FOR SERVER AUDIT GCloudAudit

ADD (SELECT ON dbo.transactions BY public)

WITH (STATE = ON);

Ansicht der erfassten Protokolle:

SELECT *

FROM sys.fn_get_audit_file('/var/opt/mssql/audit/*.sqlaudit', NULL, NULL);

Teil 2 — Protokolle im Google Cloud Console anzeigen

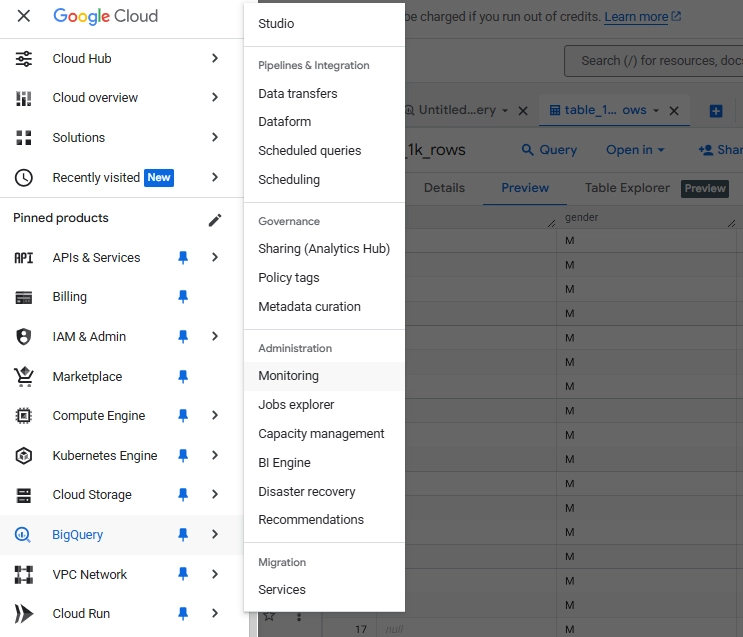

Öffnen Sie den Logs Explorer und setzen Sie

resource.typeaufcloudsql_database.

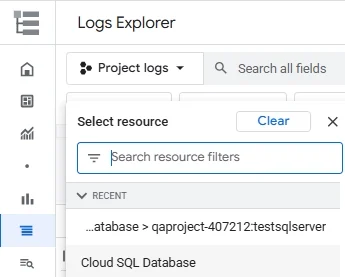

Auswahl der Cloud SQL Datenbank-Ressource im Google Cloud Logs Explorer zur Filterung von Audit-Log-Ergebnissen für eine bestimmte Instanz. Filtern Sie nach Ihrer Instanz-ID und wählen Sie einen Logtyp (z. B.

sqlserver.err).

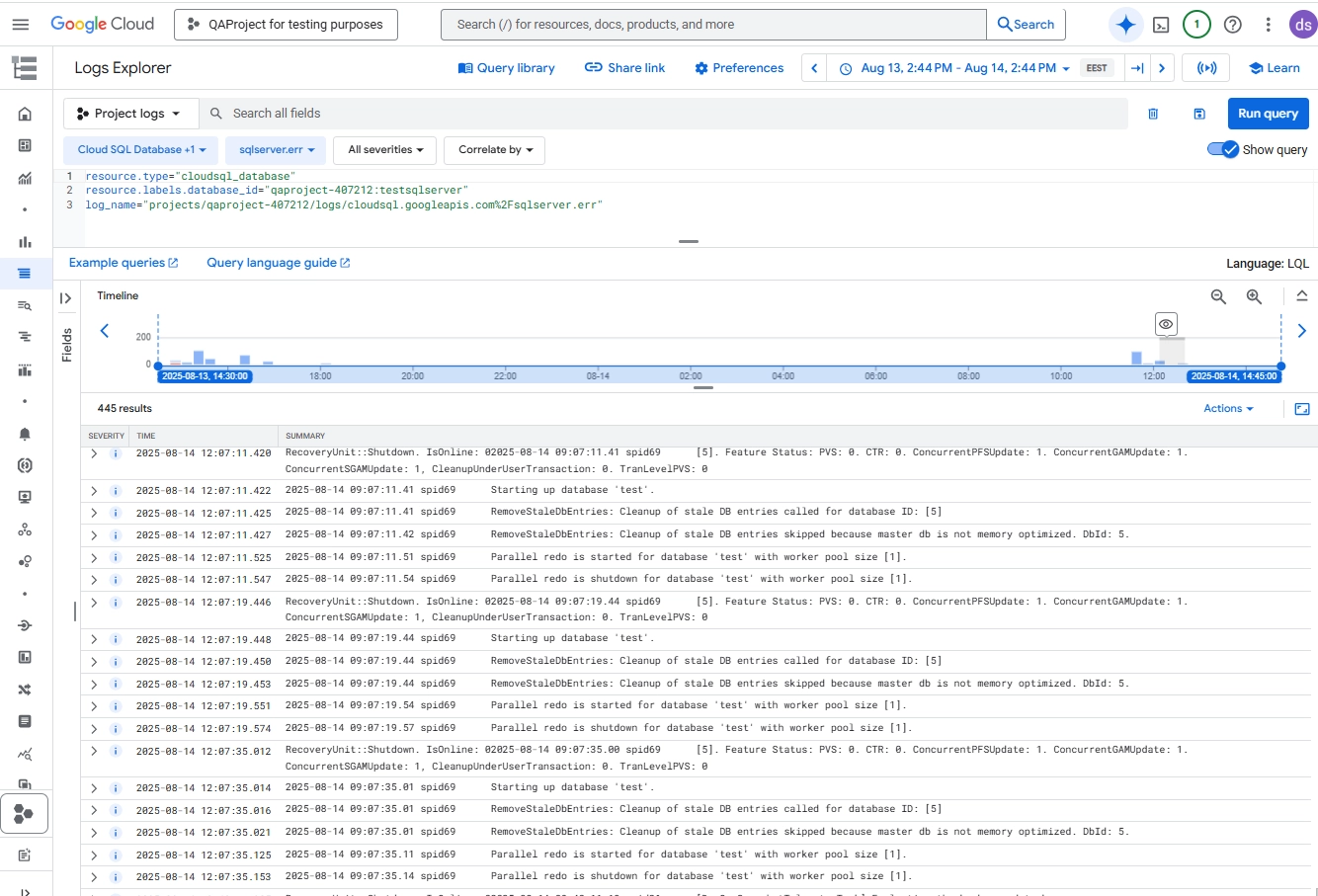

Logs Explorer-Ansicht mit SQL Server Fehlerprotokollen von einer Cloud SQL Instanz, inklusive Start-, Stopp- und Datenbankwiederherstellungsereignissen.

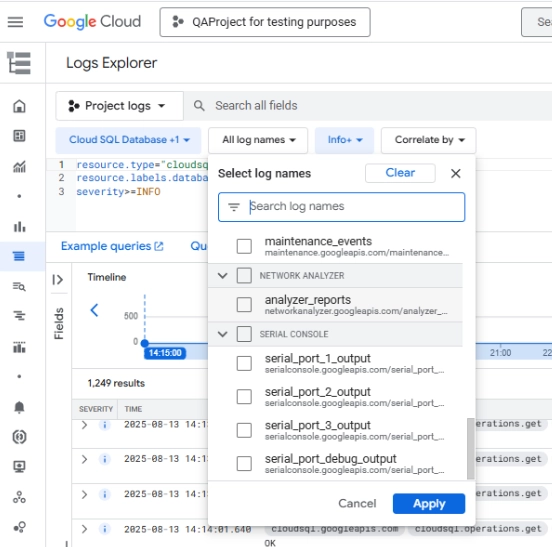

Wenden Sie Protokollname– oder Schweregrad-Filter an, um Ergebnisse einzuschränken.

Filterung von Audit-Logs im Google Cloud Logs Explorer anhand von Protokollnamenkategorien zur Einschränkung datenbankbezogener Ereignisse.

Dieser kombinierte Ansatz erlaubt es Ihnen, Ereignisse auf SQL Server-Ebene zu erfassen und gleichzeitig über die Google Cloud Logging-Oberfläche zur schnellen Untersuchung und Compliance-Berichterstattung auszuwerten.

Von nativem Logging zu erweiterter Sicherheit

Mit der Audit-Konfiguration von SQL Server und dem Logs Explorer von Google Cloud erhalten Sie eine zuverlässige Basis zur Nachverfolgung von Aktivitäten. Die Kombination erfasst Anmeldeversuche, Abfrageausführungen, Schemaänderungen und Systemmeldungen – alles sicher gespeichert und exportierbar zu BigQuery oder Cloud Storage zur weiteren Analyse.

Diese nativen Funktionen haben jedoch Grenzen. Benachrichtigungen werden nicht in Echtzeit generiert, sensible Daten können unmaskiert in Protokollen auftauchen, und das Zusammenführen von Aktivitäten über mehrere Instanzen ist oft mit manuellem Aufwand verbunden. Auch die Compliance-Berichterstattung bleibt größtenteils manuell.

Hier kommt DataSunrise ins Spiel – es erweitert das native Logging mit granularen Regeln, Echtzeit-Erkennung, Maskierung und automatisierter Unterstützung bei der Einhaltung von Vorschriften.

Vergleich der Funktionen: Native SQL Server + Google Cloud vs. DataSunrise

Native SQL Server-Auditierung in Google Cloud SQL bietet eine solide Grundlage, aber einige Funktionen sind begrenzt oder fehlen völlig. DataSunrise erweitert diese Fähigkeiten zu einer umfassenden Sicherheits- und Compliance-Plattform.

| Funktion | Native SQL Server + Google Cloud SQL | DataSunrise Erweiterung |

|---|---|---|

| Ereignisprotokollierung | Ja – Anmeldungen, Abfragen, Schemaänderungen | Fügt granulare Regeln für bestimmte Benutzer, IPs, Abfragetypen hinzu |

| Cloud Audit Logs Integration | Ja | Zentralisiertes Dashboard für mehrere Instanzen |

| Echtzeit-Benachrichtigungen | Nein | Ja – sofortige Benachrichtigungen per E-Mail, Slack, SIEM |

| Datenmaskierung in Protokollen | Nein | Ja – dynamische Maskierung für PII, PHI und Finanzdaten |

| Compliance-Berichterstattung | Manueller Export und Formatierung | Automatisierte, prüferfertige Berichte (DSGVO, HIPAA, PCI DSS, SOX) |

| Instanzenübergreifende Korrelation | Begrenzt | Vollständige Korrelation über alle überwachten Datenbanken |

| Protokollanalyse | Export nach BigQuery oder SIEM | Integrierte Analyse mit regelbasierter Filterung |

DataSunrise in Aktion

Im Folgenden Beispiele, wie diese erweiterten Funktionen in der DataSunrise-Oberfläche aussehen:

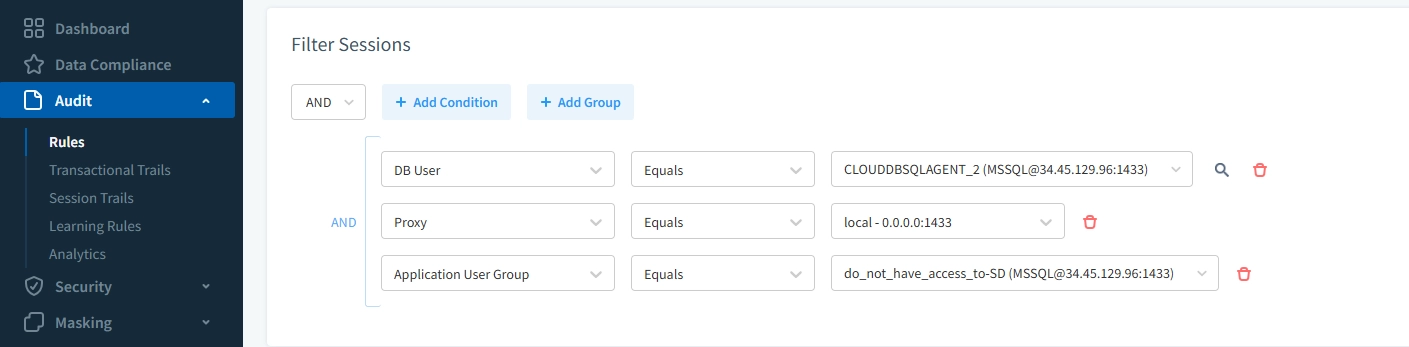

Erstellung von Audit-Regeln – Definieren Sie präzise Regeln zur Überwachung spezifischer Vorgänge, Objekte oder Benutzer.

Konfiguration einer Audit-Regel in DataSunrise zur Überwachung der Aktivitäten einer bestimmten SQL Server Instanz in Google Cloud SQL basierend auf Benutzer-, Proxy- und Anwendungsgruppenfiltern.

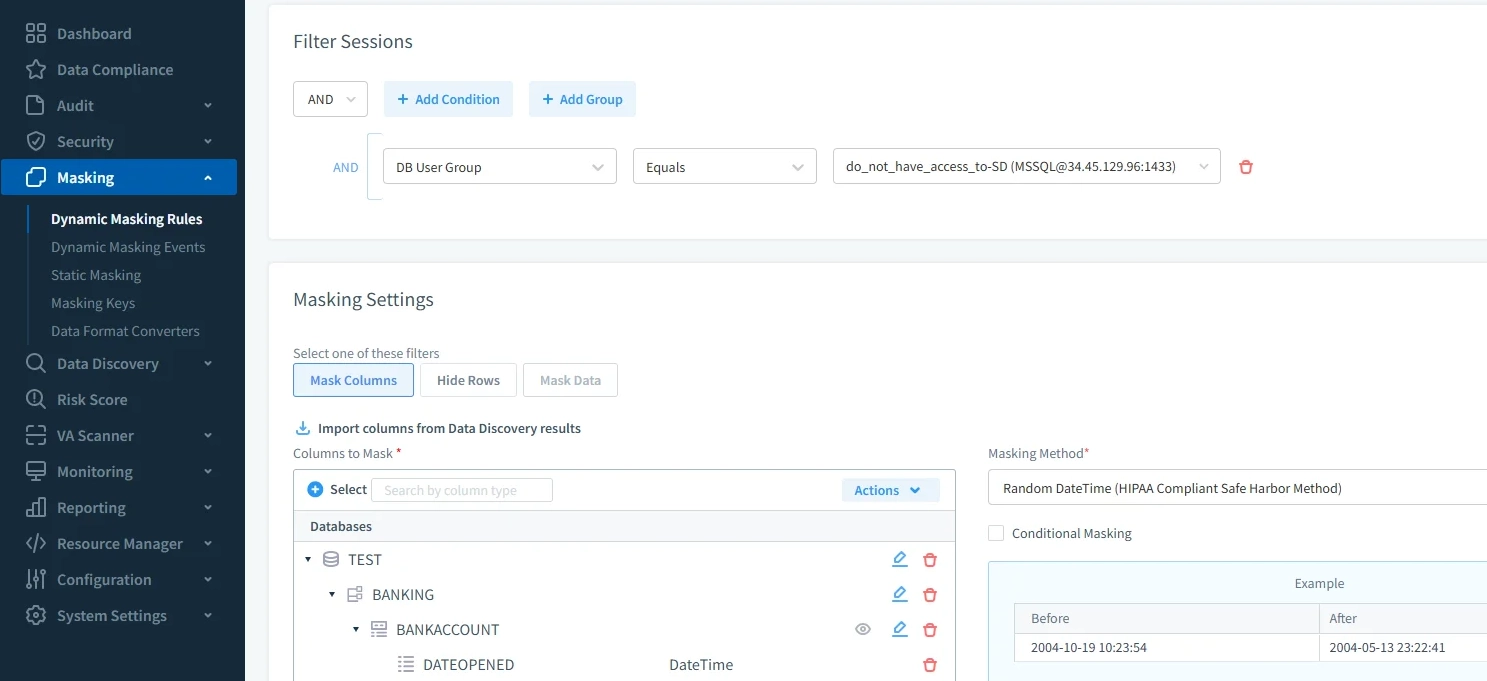

Dynamische Datenmaskierung – Maskieren Sie sensible Felder in Echtzeit zum Schutz von PII, PHI oder Finanzdaten.

Einrichtung einer dynamischen Datenmaskierungsregel in DataSunrise, um sensible Datums- und Kontoinformationen in einer Google Cloud SQL-Datenbank zu verbergen.

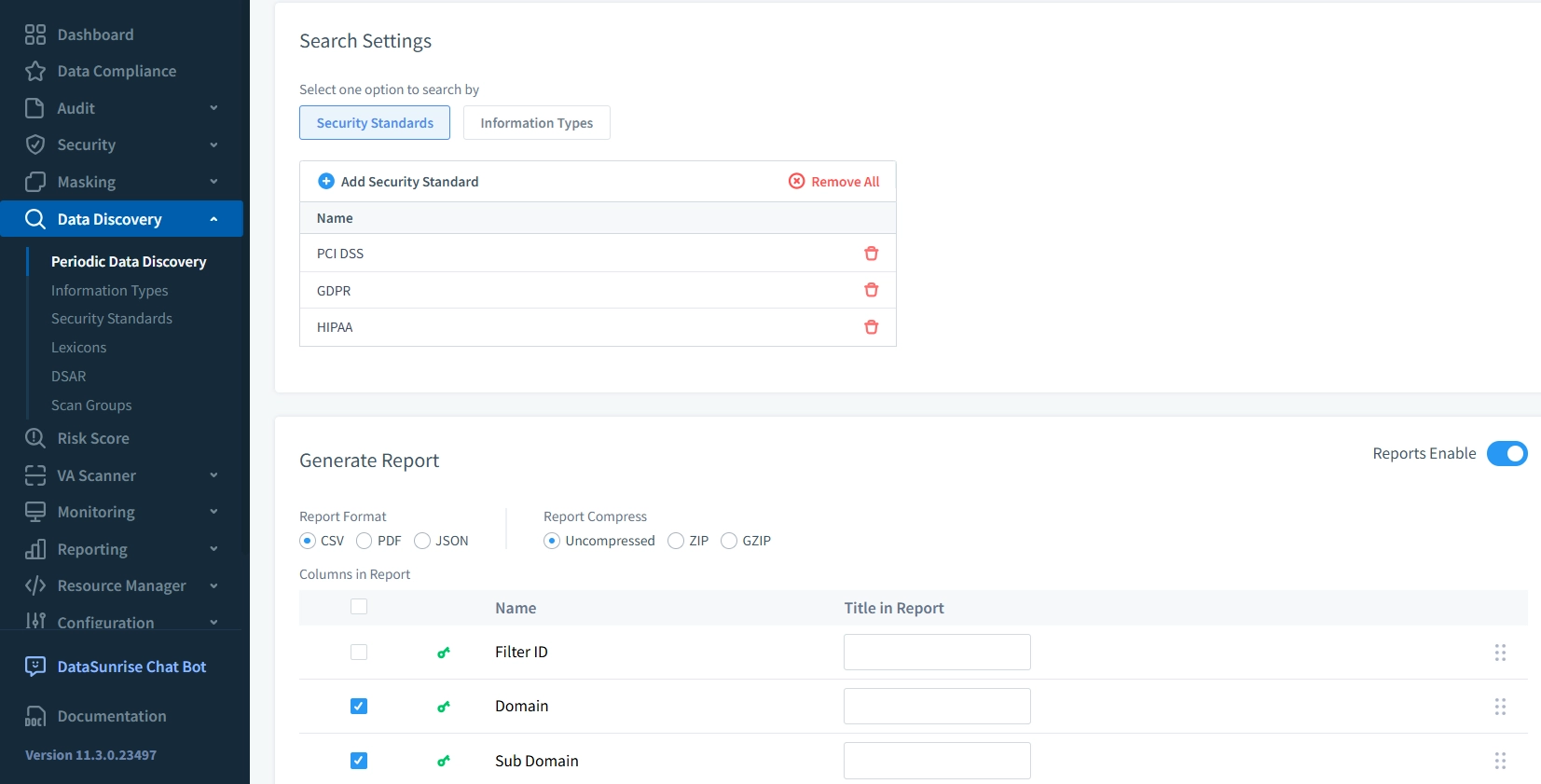

Compliance-Berichterstattung – Erstellen Sie prüferfertige Audit-Berichte für wichtige regulatorische Standards.

Ausführung eines periodischen Data-Discovery-Scans in DataSunrise zur Erstellung von Compliance-Berichten für DSGVO, HIPAA und PCI DSS.

Praktische Anwendungen und Implementierungstipps

| Anwendungsfall | Anwendung |

|---|---|

| Untersuchung verdächtiger Zugriffsverhalten | Aktivieren Sie detailliertes Login- und Abfrage-Logging im SQL Server Audit. Erstellen Sie in DataSunrise Alarmregeln für fehlgeschlagene Anmeldungen gefolgt von ungewöhnlichen Abfragen. |

| Compliance-Verifizierung bei Audits | Speichern Sie Protokolle in Cloud Storage mit Lifecycle-Regeln. Nutzen Sie Compliance-Berichte von DataSunrise, um DSGVO-, HIPAA-, PCI DSS- und SOX-Anforderungen zu erfüllen. |

| Überwachung von Änderungen bei Finanzdaten | Auditieren Sie INSERT, UPDATE und DELETE auf sensiblen Tabellen. Wenden Sie dynamische Maskierung an, um vertrauliche Felder in Berichten zu verbergen. |

| Instanzenübergreifende Verhaltensanalyse | Exportieren Sie Protokolle nach BigQuery für grundlegende Korrelationen. Nutzen Sie das Dashboard von DataSunrise, um Muster in Produktion, Staging und Reporting zu erkennen. |

| Forensik nach Vorfällen | Bewahren Sie alle Protokolle nach einem Sicherheitsvorfall auf. Korrelation von Zeitstempeln, IP-Adressen und SQL-Befehlen zur Rekonstruktion des vollständigen Ereignisablaufs. |

Fazit

Ein Google Cloud SQL Audit-Log ist unverzichtbar, um Sicherheitsprobleme zu erkennen, Compliance sicherzustellen und betriebliche Transparenz zu bewahren. Native SQL Server- und Google Cloud SQL-Funktionen bieten eine solide Basis, doch DataSunrise verwandelt diese Protokolle in verwertbare Erkenntnisse mit Echtzeit-Benachrichtigungen, Maskierung, Compliance-Automatisierung und instanzenübergreifender Korrelation.

Durch die Kombination beider Ansätze erhalten Sie vollständige Transparenz über alle Datenbankaktivitäten, reduzieren manuellen Aufwand und stärken Ihre Sicherheitslage.