Google Cloud SQL Audit Trail

Einführung

Ein Google Cloud SQL Audit Trail ist ein Datenbankprotokoll wichtiger Ereignisse wie Anmeldungen, Datenabfragen und Schemaänderungen. Es ist ein unverzichtbares Werkzeug zur Erkennung verdächtiger Aktivitäten, zur Erfüllung von Compliance-Anforderungen und zur Wahrung der betrieblichen Verantwortlichkeit.

Wenn SQL Server auf Google Cloud SQL ausgeführt wird, können Administratoren die nativen Überwachungsfunktionen von Microsoft mit der sicheren Infrastruktur von Google Cloud kombinieren. Dies ermöglicht eine detaillierte Nachverfolgung der Datenbankaktivität bei gleichzeitiger Nutzung verwalteter Backups, hoher Verfügbarkeit und Netzwerksicherheitsfunktionen.

Diese Anleitung erklärt, wie man einen nativen Google Cloud SQL Audit Trail für SQL Server 2022 konfiguriert und zeigt, wie DataSunrise diese Funktionen mit Echtzeitanalyse, granularen Kontrollen und Compliance-orientierten Berichten erweitern kann.

Native Überwachung in SQL Server auf Google Cloud SQL

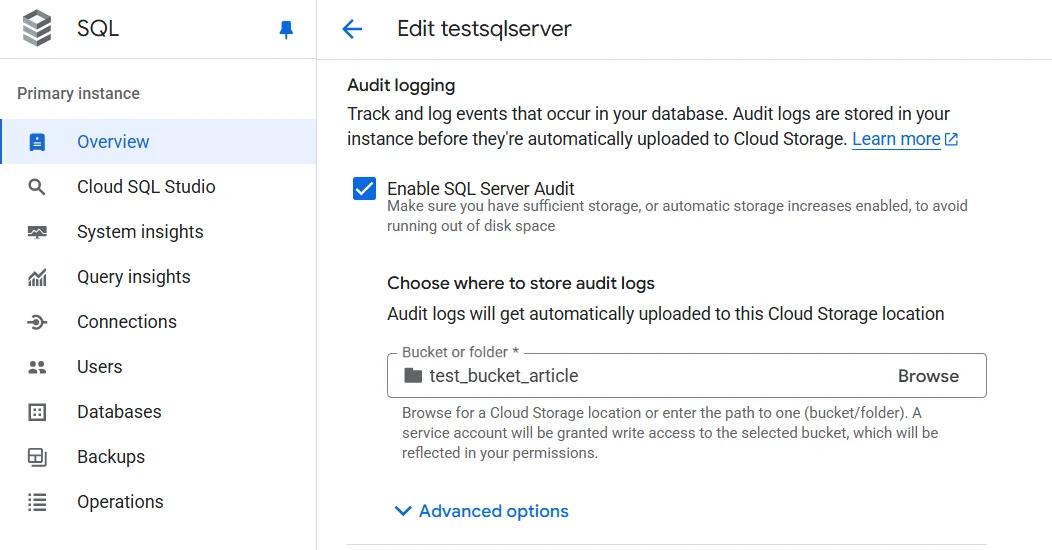

SQL Server beinhaltet SQL Server Audit, eine Funktion, die Überwachungsprotokolle in einer Datei oder einem Anwendungslog schreibt. In einer Google Cloud SQL Umgebung können diese Dateien lokal auf der Instanz gespeichert und anschließend für Aufbewahrung und Analyse in Cloud Storage exportiert werden.

Erstellen eines Server-Audits

Ein Server-Audit definiert das Ziel und die Grundkonfiguration zur Erfassung von Auditdaten. In Google Cloud SQL für SQL Server speichert die Option TO FILE Ereignisse lokal, die Sie später zur Speicherung und Analyse in Cloud Storage exportieren können.

CREATE SERVER AUDIT GCloudAudit

TO FILE (FILEPATH = '/var/opt/mssql/audit', MAXSIZE = 10 MB);

ALTER SERVER AUDIT GCloudAudit WITH (STATE = ON);

Die erste Anweisung erstellt das Audit und legt den Pfad sowie die maximale Dateigröße fest. Die zweite Anweisung aktiviert das Audit, sodass es sofort mit der Ereignisaufzeichnung beginnt.

Serverweite Audit-Spezifikation

Eine serverweite Audit-Spezifikation legt fest, welche übergeordneten Ereignisse erfasst werden, beispielsweise Anmeldeversuche oder Konfigurationsänderungen. Dieses Beispiel protokolliert alle fehlgeschlagenen Anmeldeversuche im zuvor erstellten Audit.

CREATE SERVER AUDIT SPECIFICATION AuditLoginFailures

FOR SERVER AUDIT GCloudAudit

ADD (FAILED_LOGIN_GROUP)

WITH (STATE = ON);

Hier ist FAILED_LOGIN_GROUP eine vordefinierte Audit-Aktionsgruppe, die fehlgeschlagene Authentifizierungsversuche aufzeichnet – nützlich zur Erkennung von Brute-Force- oder unbefugten Zugriffsversuchen.

Datenbankweite Audit-Spezifikation

Eine datenbankweite Audit-Spezifikation konzentriert sich auf Ereignisse innerhalb einer bestimmten Datenbank, wie Lese-, Schreib- oder Schemaänderungen.

CREATE DATABASE AUDIT SPECIFICATION AuditTransactions

FOR SERVER AUDIT GCloudAudit

ADD (SELECT ON dbo.transactions BY public)

WITH (STATE = ON);

In diesem Beispiel werden sämtliche SELECT-Anweisungen, die von öffentlichen Benutzern auf die Tabelle transactions zugreifen, protokolliert. Dies ist nützlich bei der Überwachung des Zugriffs auf sensible Daten oder der Überprüfung der Einhaltung von Datenschutzrichtlinien.

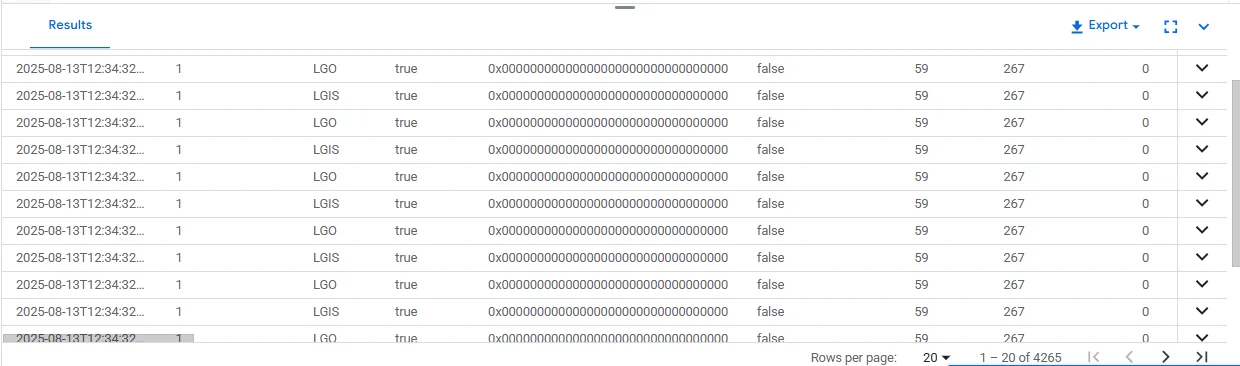

Auswertung der Audit-Daten

Sobald Ereignisse protokolliert sind, können Sie die Audit-Logs direkt aus SQL Server abfragen.

SELECT *

FROM sys.fn_get_audit_file('/var/opt/mssql/audit/*.sqlaudit', NULL, NULL);

Diese Funktion liest alle .sqlaudit-Dateien im angegebenen Pfad aus und gibt deren Inhalte tabellarisch zurück. Sie können die Ergebnisse filtern, verknüpfen oder für die Weiterverarbeitung in Tools wie BigQuery oder einer SIEM-Plattform exportieren.

Verwendung von Views und Prozeduren für gezielte Audits

Während SQL Server Audit definierte Ereignisse protokolliert, können Sie es durch benutzerdefinierte Views und gespeicherte Prozeduren ergänzen, um geschäftsspezifische Aktivitäten zu erfassen.

CREATE VIEW RecentLogins AS

SELECT TOP 100 client_id, login_time, ip_address

FROM logins

ORDER BY login_time DESC;

CREATE PROCEDURE LogTransaction

@client_id INT, @amount DECIMAL(10,2), @type VARCHAR(20)

AS

BEGIN

INSERT INTO transactions (client_id, amount, transaction_type)

VALUES (@client_id, @amount, @type);

END

Die View RecentLogins ruft schnell die neuesten Anmeldeereignisse ab, während die Prozedur LogTransaction neue Transaktionen mit einem eingebauten Audit-Zweck hinzufügt, um eine konsistente Nachverfolgung neben den nativen Audits zu gewährleisten.

Wo native Überwachung an ihre Grenzen stößt

| Begrenzung | Auswirkung |

|---|---|

| Keine native Echtzeit-Benachrichtigung | Sicherheitsteams müssen Logs manuell prüfen, was die Reaktionszeit auf Bedrohungen verzögert |

| Keine integrierte Datenmaskierung in Audit-Ausgaben | Sensible Daten können im Klartext erscheinen, was Compliance-Risiken erhöht |

| Begrenzte Korrelation über mehrere Instanzen | Schwieriger, Benutzeraktionen über mehrere SQL Server Datenbanken hinweg nachzuverfolgen |

| Minimale visuelle Analysen | Fehlen von Dashboards und interaktiven Filtermöglichkeiten für schnelle Untersuchungen |

| Manuelle Log-Prüfung | Aufwändig und zeitintensiv, um wichtige Erkenntnisse zu extrahieren |

Erweiterung des Audit Trails mit DataSunrise

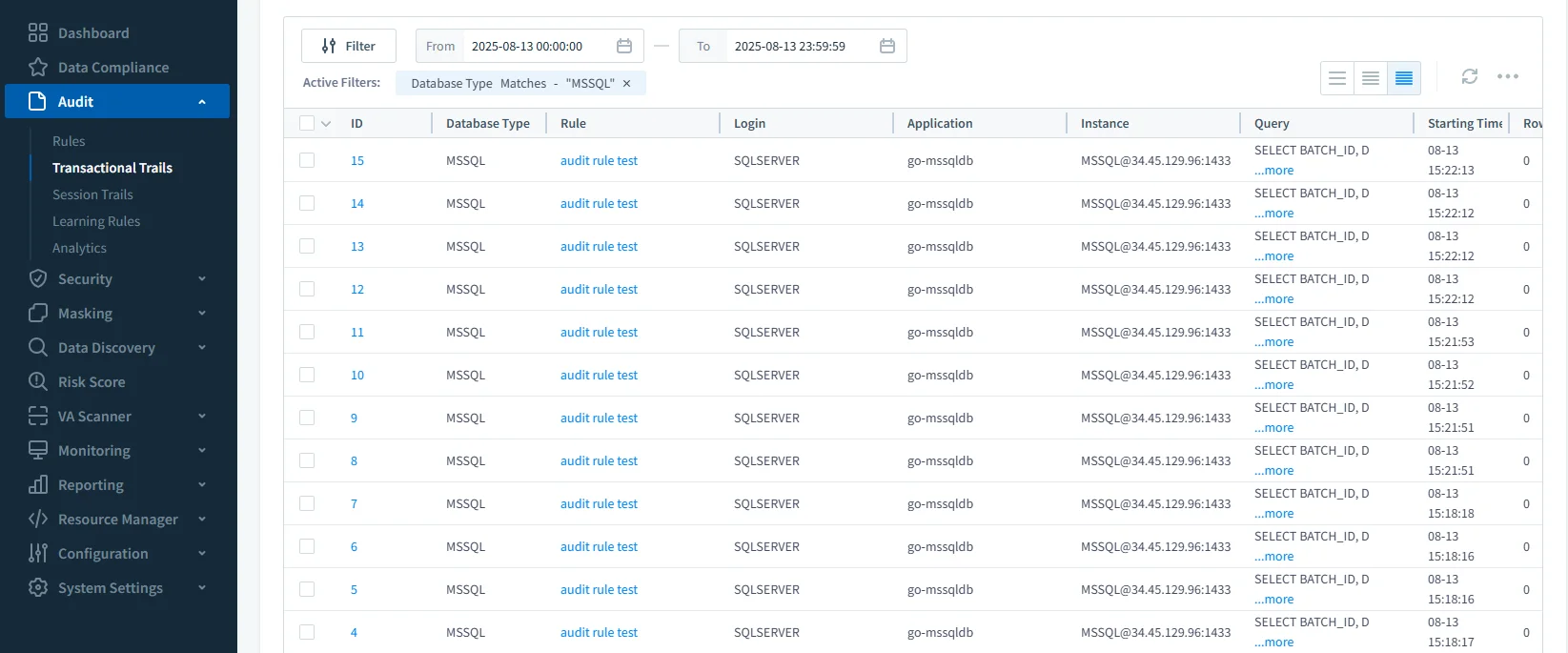

Während SQL Server Audit eine verlässliche Grundlage bietet, wurde es nicht für schnelle Incident-Response oder Multi-Instanz-Überwachung entwickelt. Hier kommt DataSunrise ins Spiel – es erweitert Audit Trails mit Echtzeitüberwachung, granularen Audit-Regeln und dynamischer Datenmaskierung.

Mit DataSunrise wird Google Cloud SQL Audit-Daten unmittelbar handlungsfähig:

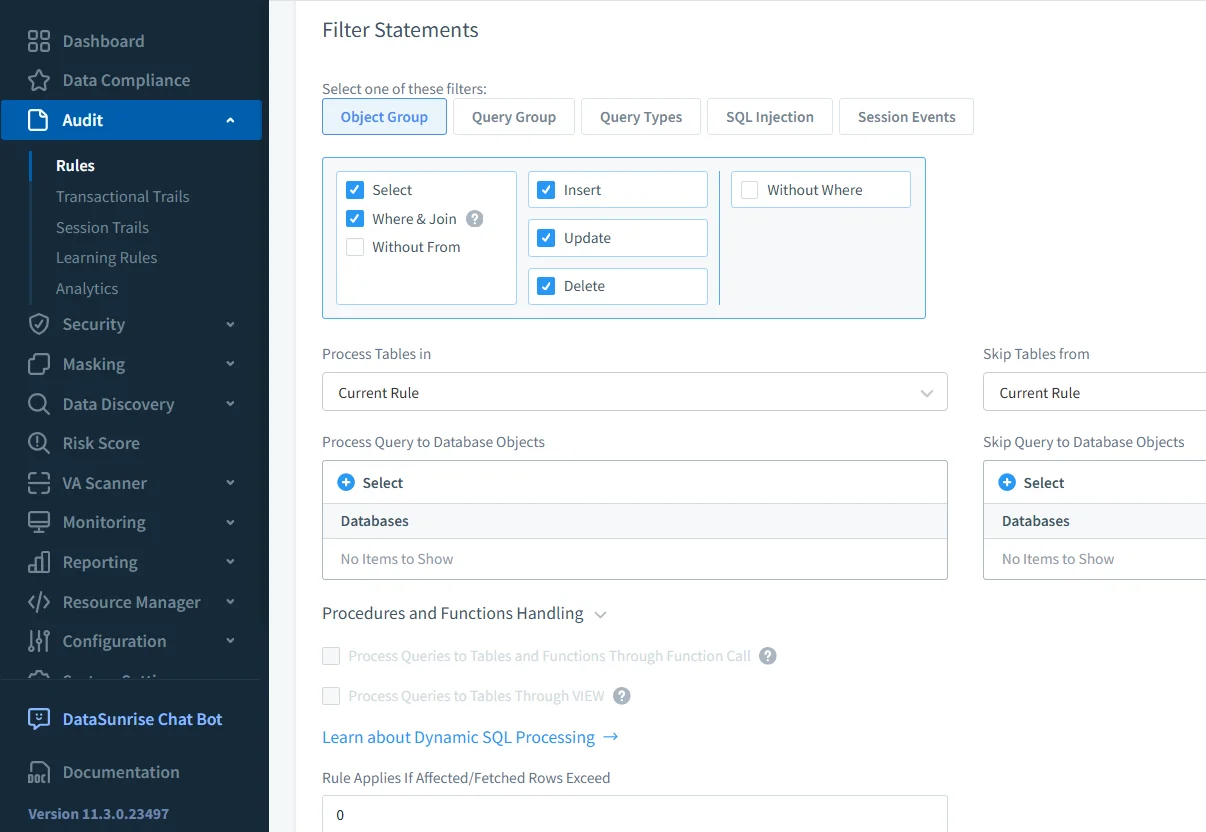

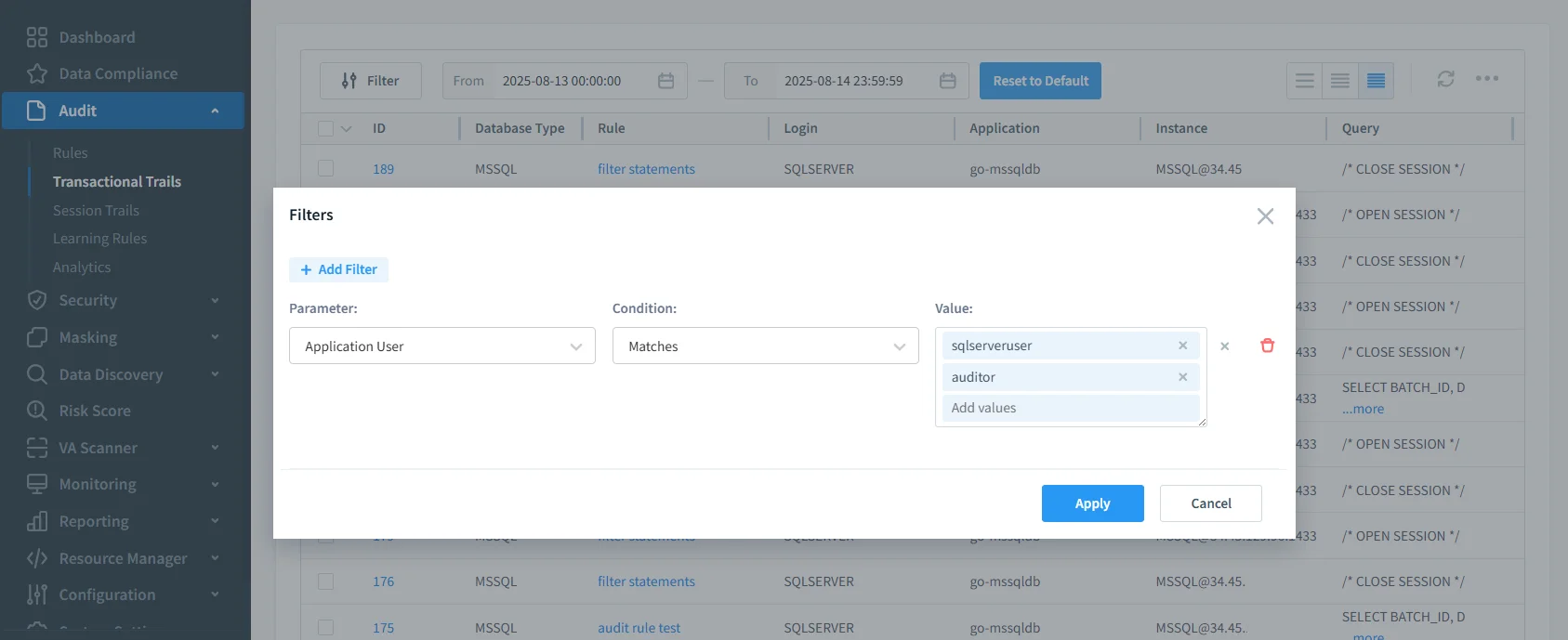

- Granulare Audit-Regeln – Erfasse nur das, was relevant ist: bestimmte Tabellen, Abfragetypen, IP-Bereiche oder Benutzer. Das reduziert Protokollrauschen und fokussiert sicherheitsrelevante Aktivitäten.

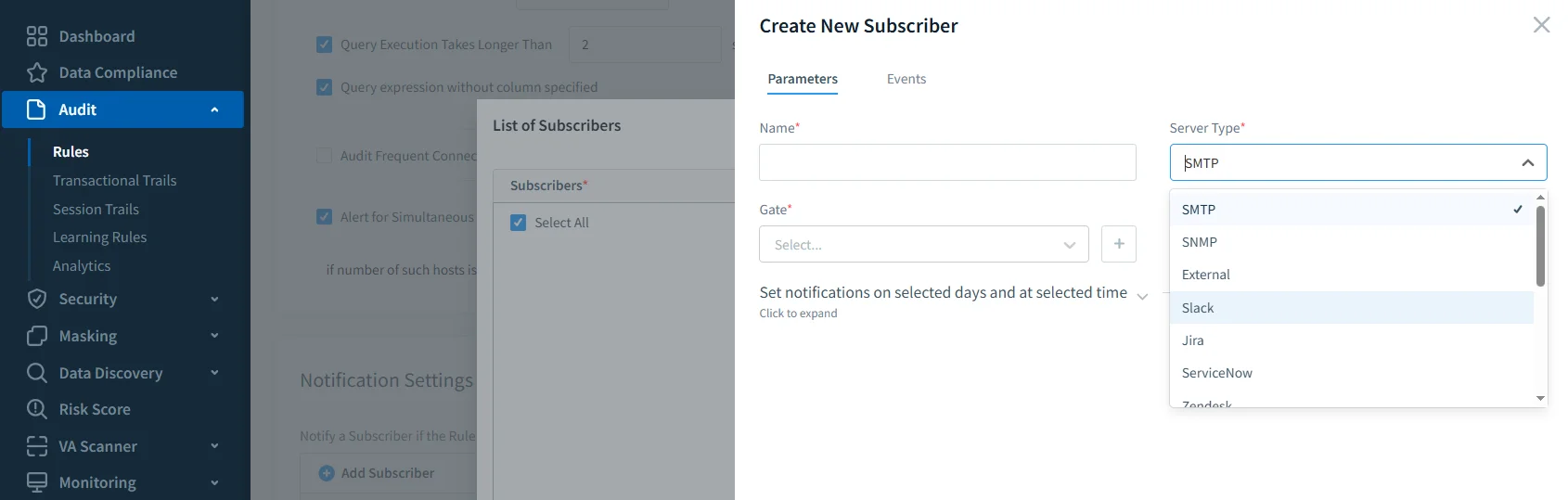

- Echtzeit-Benachrichtigungen – Verdächtige Anmeldungen oder unerwartete Abfragemuster können sofortige Warnungen an Ihr SOC-Team auslösen.

- Dynamische Datenmaskierung – Sensible Felder wie PII, PHI oder Finanzdaten werden in Abfrageergebnissen maskiert, sodass nur berechtigte Rollen die echten Werte sehen.

- Zentralisierte Multi-Datenbank-Ansicht – Überprüfen Sie Audit Trails aller überwachten Datenbanken in einer einzigen Oberfläche mit Filter- und Korrelationswerkzeugen.

- Automatisierte Compliance-Berichte – Erstellen Sie schnell prüferfertige Berichte für DSGVO, HIPAA, PCI DSS und SOX.

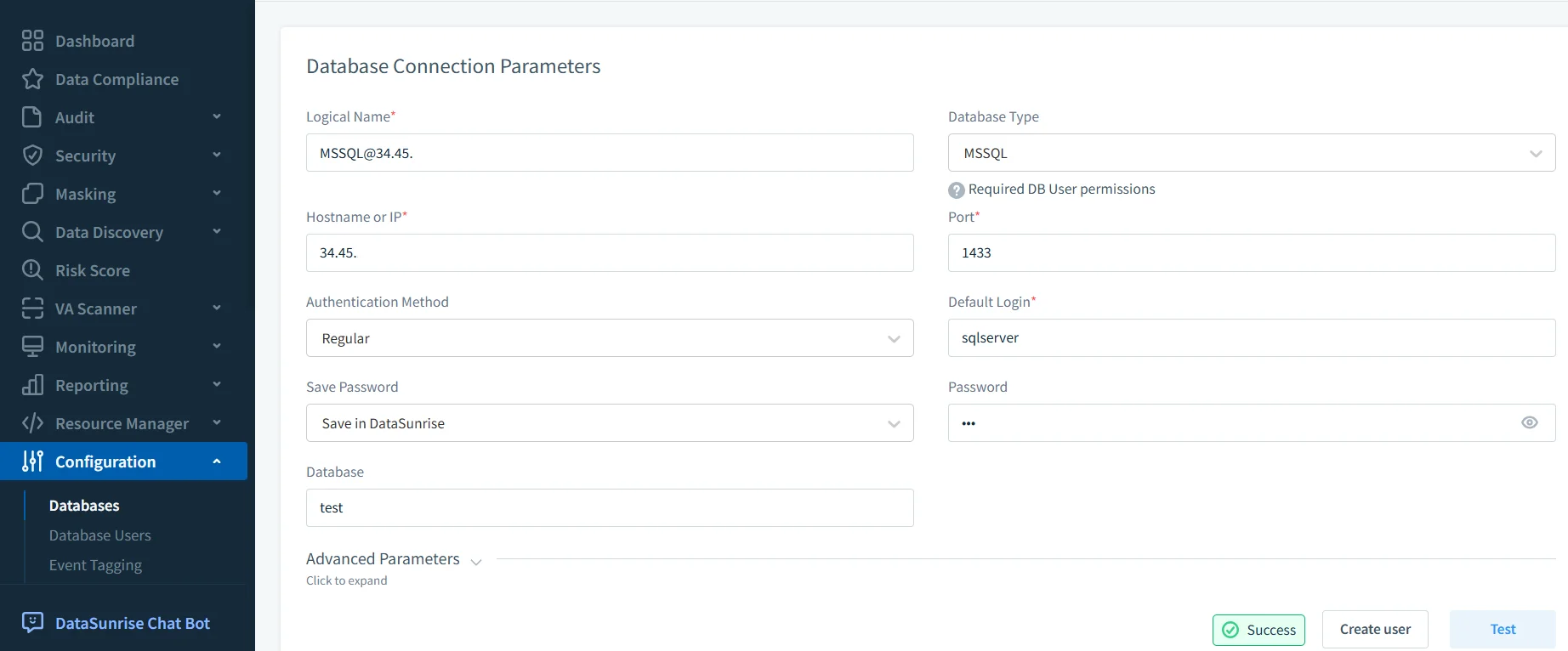

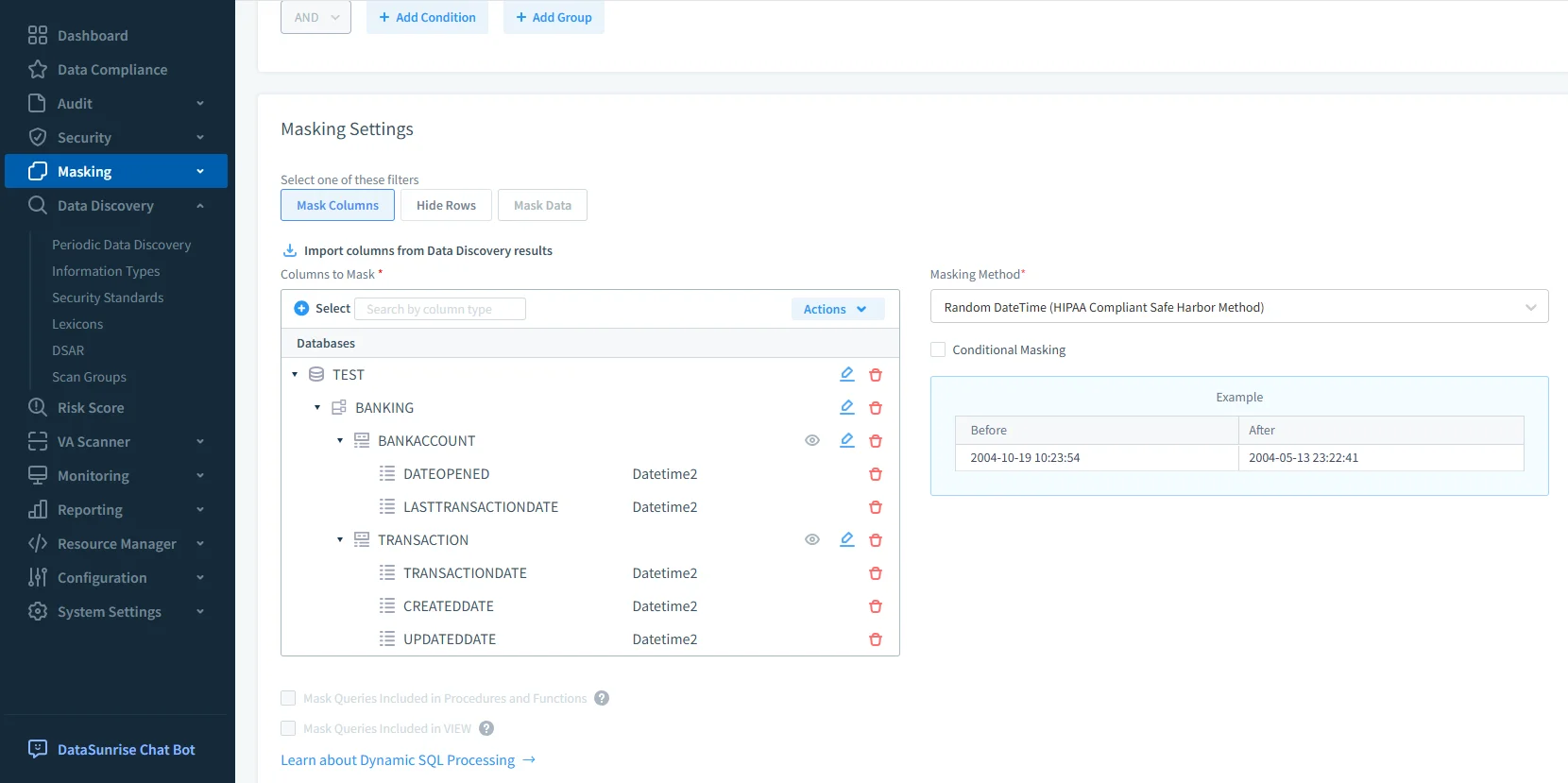

Gegenübergestellt mit Screenshots sowohl der nativen Audit-Konfiguration von SQL Server als auch der Audit-Regelerstellung in DataSunrise wird der Unterschied deutlich: Die Logs von SQL Server sind robust, aber statisch, während DataSunrise eine dynamische, richtliniengesteuerte Sicherheitsschicht bietet.

Beispiel: Einrichtung einer Audit-Regel in DataSunrise

- Datenbank verbinden – Fügen Sie die Google Cloud SQL Instanz im DataSunrise-Dashboard hinzu.

- Audit-Regel erstellen – Wählen Sie eine Zieltabelle (z. B.

transactions) und legen Sie die Ereignistypen fest (SELECT, UPDATE, DELETE, INSERT).

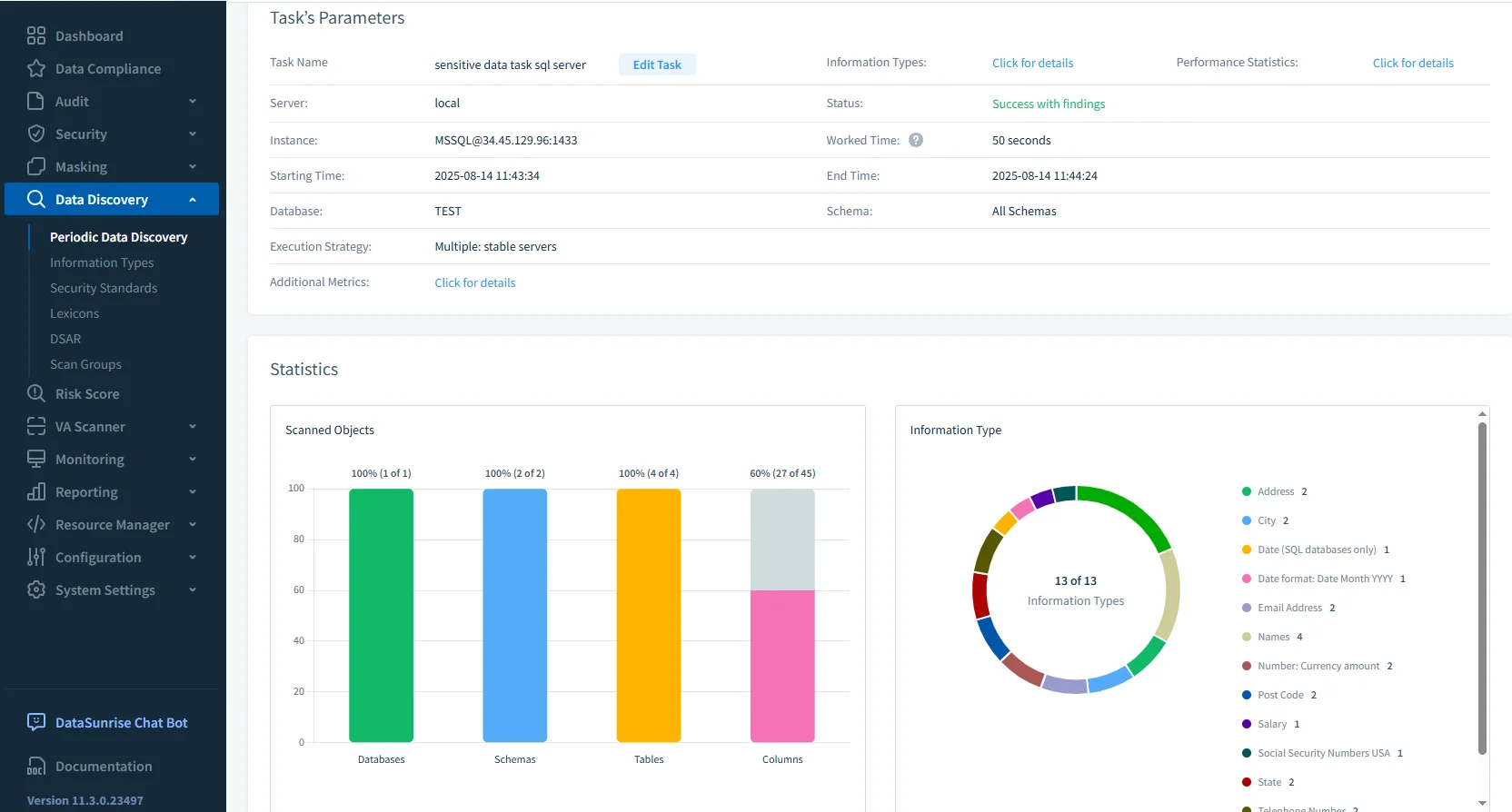

Erkennung und Maskierung sensibler Daten

Die integrierte Datenentdeckungsfunktion in DataSunrise scannt Ihre Datenbank, um personenbezogene Daten (PII), geschützte Gesundheitsinformationen (PHI) und andere regulierte Datentypen zu identifizieren. Sie klassifiziert automatisch Spalten mit sensiblen Inhalten wie Namen, Adressen, Kreditkartennummern oder medizinischen Akten und hilft Ihnen so, den Speicherort kritischer Daten zu verstehen.

Sobald diese Datenressourcen identifiziert sind, können Sie dynamische Datenmaskierungsregeln anwenden, um sie in Echtzeit zu schützen. Maskierungsrichtlinien sind rollenbasiert, das heißt, autorisierte Benutzer sehen weiterhin die vollständigen Werte, während nicht autorisierte Benutzer maskierte oder verfremdete Daten sehen – zum Beispiel ********@example.com statt einer echten E-Mail-Adresse.

Dieser Ansatz stellt sicher, dass sensible Informationen nie in Klartext an unbefugte Benutzer die Datenbank verlassen, wodurch das Risiko von unbeabsichtigten Offenlegungen oder Insider-Bedrohungen reduziert wird. Da die Maskierung auf der Ebene der Abfrage-Antwort erfolgt, müssen die zugrunde liegenden Tabellen weder verändert noch dupliziert werden, was die konsistente Betriebsführung bei der Einhaltung von Compliance-Vorgaben erleichtert.

Best Practices für Google Cloud SQL Audit Trails

- Halten Sie SQL Server und DataSunrise im selben VPC

- Speichern Sie Audit-Logs in Cloud Storage mit Lifecycle-Regeln für automatische Archivierung

- Wenden Sie IAM-Rollen an, um den Zugriff auf Audit-Logs einzuschränken

- Verfeinern Sie Audit-Regeln regelmäßig, um sich ändernden Compliance-Anforderungen gerecht zu werden

- Integrieren Sie BigQuery oder SIEM für erweiterte Trendanalysen

Fazit

Ein effektiver Google Cloud SQL Audit Trail für SQL Server 2022 kombiniert die Detailtiefe des nativen SQL Server Audits mit der Flexibilität von DataSunrise. Durch die Verbindung umfassender Protokollierung mit Echtzeitüberwachung, Maskierung und zentraler Regelsteuerung können Sie Compliance-Bereitschaft und Sicherheitslage verbessern, ohne Ihr Team zu überlasten.

Um mehr darüber zu erfahren, warum Audit Trails wichtig sind, besuchen Sie Audit Trails und entdecken Sie, wie DataSunrise Ihren Google Cloud SQL Audit-Workflow optimieren kann.