IBM Db2 Audit-Protokoll

Einführung

Nach IBMs Bericht zu den Kosten eines Datenverstoßes 2025 – der festgestellt hat, dass die weltweiten Durchschnittskosten eines Verstoßes auf USD 4,44 Millionen gesunken sind – sehen sich Organisationen ernsthaften Risiken durch unbefugten Zugriff auf kritische Datenbanken ausgesetzt. Ein erheblicher Teil dieser Vorfälle beinhaltet den unautorisierten Zugriff auf kritische Datenbanken. IBM Db2, ein Eckpfeiler vieler Unternehmenssysteme, erfordert ein starkes Audit-Framework, um Transparenz, Verantwortlichkeit und die Einhaltung globaler Datenschutzgesetze zu gewährleisten.

Die umfassende Audit-Protokollierung in IBM Db2 hilft dabei, nachzuvollziehen, wer was, wann und wie durchgeführt hat. Diese Prüfpfade sind unerlässlich für die Einhaltung von GDPR, HIPAA und PCI DSS, wodurch sichergestellt wird, dass Organisationen den Datenzugriff kontrollieren und die betriebliche Integrität wahren können.

Was ist ein Audit-Protokoll in IBM Db2

Ein Audit-Protokoll in Db2 erfasst detaillierte Aufzeichnungen der Datenbankaktivitäten – von der Benutzerauthentifizierung bis hin zu Datenzugriffen und Konfigurationsänderungen. Es bietet Einblick in sowohl erfolgreiche als auch fehlgeschlagene Operationen und ermöglicht es den Sicherheitsteams, Unregelmäßigkeiten zu untersuchen und die Einhaltung gesetzlicher Vorgaben sicherzustellen.

Zentrale Vorteile von Db2-Audit-Protokollen umfassen:

- Sichtbarkeit bezüglich des Datenzugriffs und administrativer Aktionen

- Verantwortlichkeit durch nachvollziehbare Benutzersitzungen

- Compliance-Bereitschaft durch evidenzbasierte Berichterstattung

- Forensische Unterstützung bei der Reaktion auf Vorfälle und Bedrohungsanalysen

Native Audit-Funktionen in IBM Db2

IBM Db2 bietet Auditierung mittels des db2audit Dienstprogramms, welches die Protokollierung auf Instanz- und Datenbankebene ermöglicht. Es zeichnet Aktivitäten wie Anmeldungen, die Nutzung von Berechtigungen und die Ausführung von SQL-Befehlen auf.

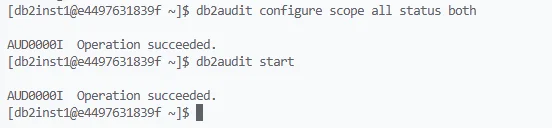

1. Aktivierung der Auditierung

Um die Auditierung für Ihre Db2-Instanz zu aktivieren:

db2audit configure scope all status both

db2audit start

Diese Konfiguration ermöglicht das Tracking aller auditierbaren Ereignisse sowohl im Instanz- als auch im Datenbankscope.

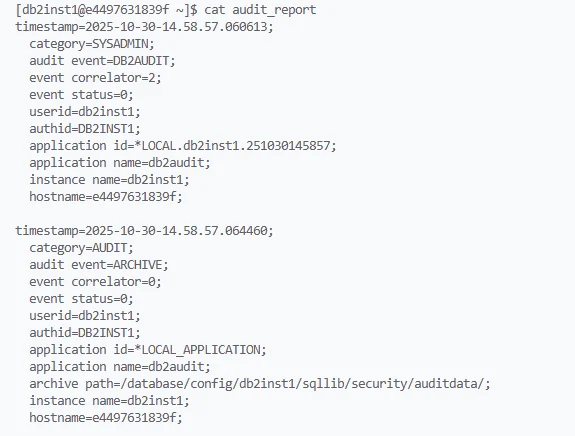

2. Erfassen und Anzeigen von Protokollen

Sie können die Audit-Aufzeichnungen in ein lesbares Format extrahieren mit:

db2audit extract delasc

Dieser Befehl erzeugt einen durch Trennzeichen abgegrenzten ASCII-Bericht, der alle protokollierten Aktivitäten zusammenfasst und anschließend analysiert oder in Analysetools importiert werden kann.

3. Typische protokollierte Ereignisse

- Authentifizierungsversuche (Erfolg und Misserfolg)

- Von Benutzern ausgeführte SQL-Anweisungen

- Objektzugriffe (Tabellen, Sichten, Indizes)

- Privilegienerweiterung oder Rollenzuweisung

- Änderungen an der Konfiguration und den Sicherheitsrichtlinien

Beispiel: Überwachung des Zugriffs auf eine sensible Tabelle

Um den Zugriff auf eine sensible Tabelle namens customer_data zu auditieren:

Aktivieren Sie die Auditierung für die Ziel-Datenbank:

db2audit configure scope db status bothVerbinden und führen Sie überwachte Aktionen durch:

db2 connect to SALESDB user admin using password select * from customer_data;Extrahieren und überprüfen:

db2audit extract delasc more db2audit.delasc

Die resultierende Datei zeigt, wer auf die Tabelle customer_data zugegriffen hat und welche Operationen durchgeführt wurden.

Einschränkungen der nativen Db2-Audit-Protokolle

Obwohl das native db2audit-Tool robust ist, bringt es mehrere betriebliche Herausforderungen mit sich:

| Einschränkung | Auswirkung |

|---|---|

| Manuelle Extraktion erforderlich | Erhöht den administrativen Aufwand |

| Keine Echtzeit-Benachrichtigung | Verzögert die Erkennung verdächtiger Aktivitäten |

| Leistungsverlust bei intensiver Auditierung | Beeinträchtigt Produktionsarbeitslasten |

| Eingeschränkte Sichtbarkeit über Datenbanken hinweg | Erschwert zentrale Compliance |

| Keine integrierte Compliance-Zuordnung | Erfordert manuelle Zuordnung zu GDPR, SOX, HIPAA |

Erweiterte Auditierung mit DataSunrise

DataSunrise Data Audit erweitert die Fähigkeiten von IBM Db2 durch eine Echtzeit-, zentralisierte und compliance-orientierte Auditierung. Es arbeitet in nicht-invasiven Modi (Proxy, Sniffer oder native Log-Verfolgung), die eine minimale Leistungseinbuße gewährleisten.

Zentrale Vorteile

- Echtzeitüberwachung — Erkennt unbefugten Zugriff sofort, im Gegensatz zu batch-basierten nativen Tools

- Einheitliches Dashboard — Konsolidiert Ereignisse aus mehreren Db2-Instanzen und anderen Datenbanken in einer Benutzeroberfläche

- Dynamische Datenmaskierung — Verschleiert sensible Felder während der Abfrageausführung und behält gleichzeitig die vollständige Audit-Sichtbarkeit

- Compliance-Autopilot — Ordnet Db2-Audit-Ereignisse direkt Frameworks wie GDPR, HIPAA, SOX und PCI DSS zu, um sofortige regulatorische Übereinstimmung zu gewährleisten

- Machine Learning Audit-Regeln — Identifiziert automatisch abnormales Benutzerverhalten oder Richtlinienabweichungen

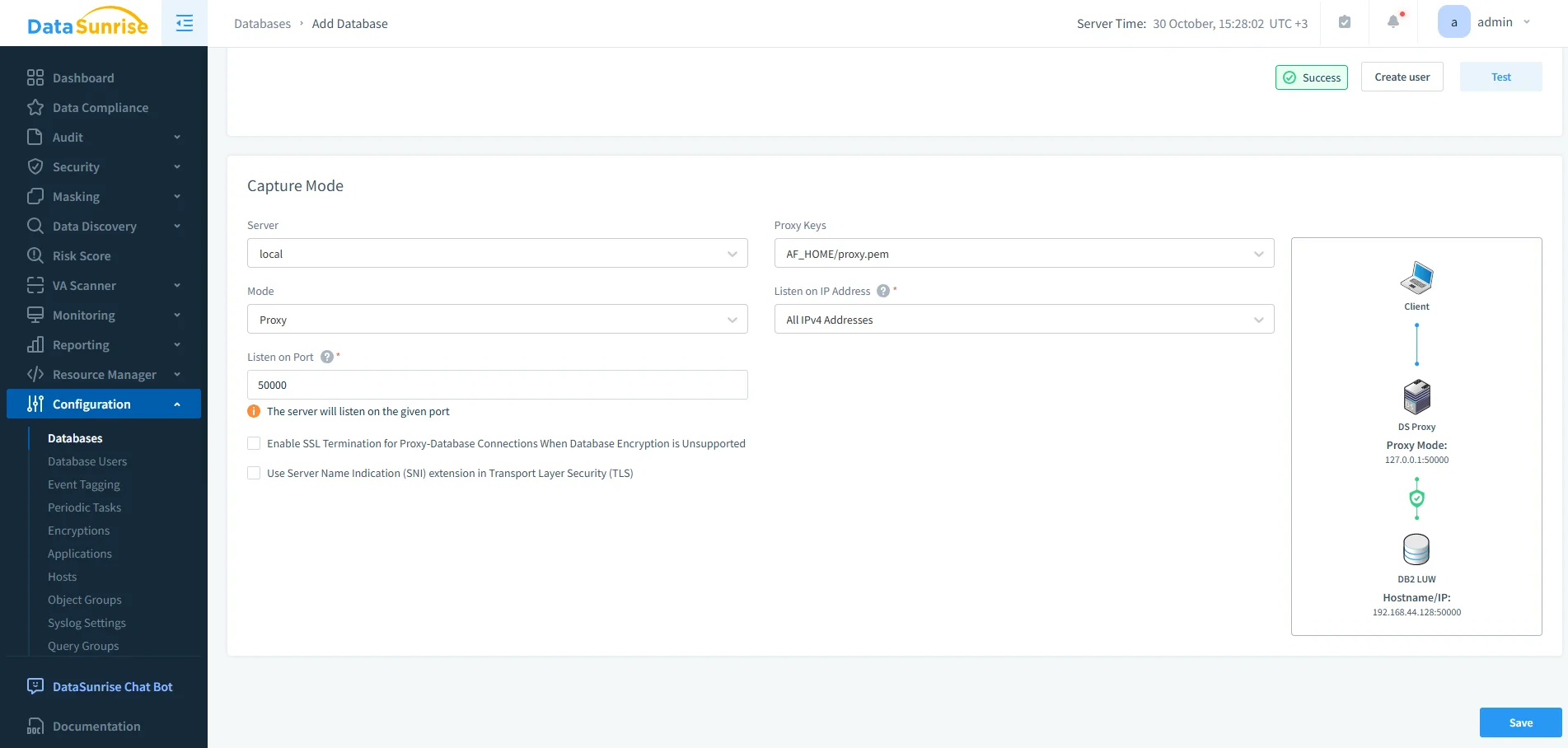

Schnelle Einrichtung

-

Verbinden Sie Db2 mit DataSunrise über den Proxy- oder den nativen Log-Verfolgungsmodus

Konfiguration von IBM Db2 in DataSunrise im Proxy-Modus mit einem festgelegten Listening-Port und PEM-Schlüssel für die verschlüsselte Weiterleitung von Datenverkehr. -

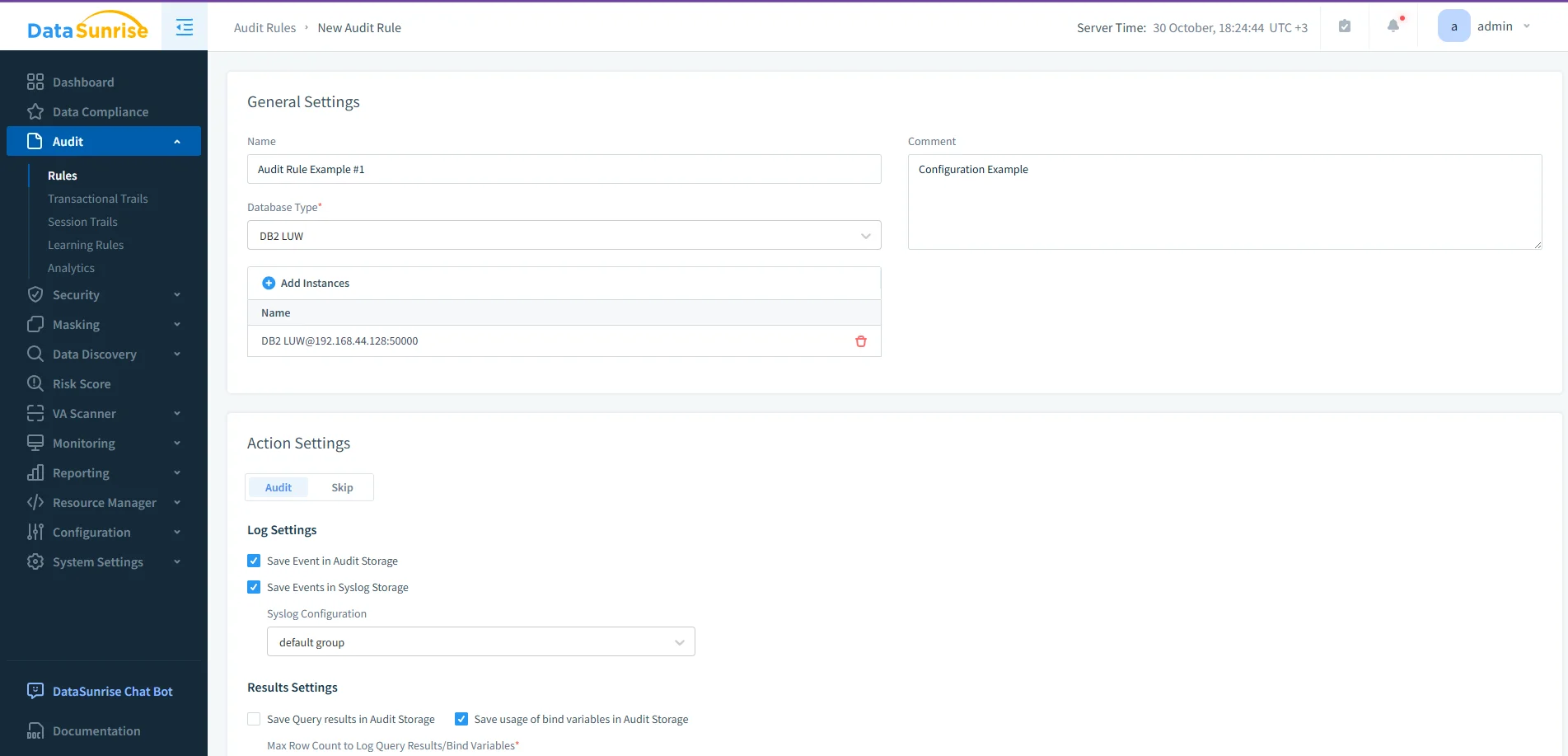

Definieren Sie Audit-Regeln für Benutzer, Schemata oder Operationen

Erstellung einer neuen Audit-Regel für Db2 LUW in DataSunrise, bei der die Instanz und die Log-Speicheroptionen für Ereignisse und Syslog definiert werden. -

Aktivieren Sie Benachrichtigungen an Slack, Teams oder SIEM-Systeme für Echtzeit-Alarme

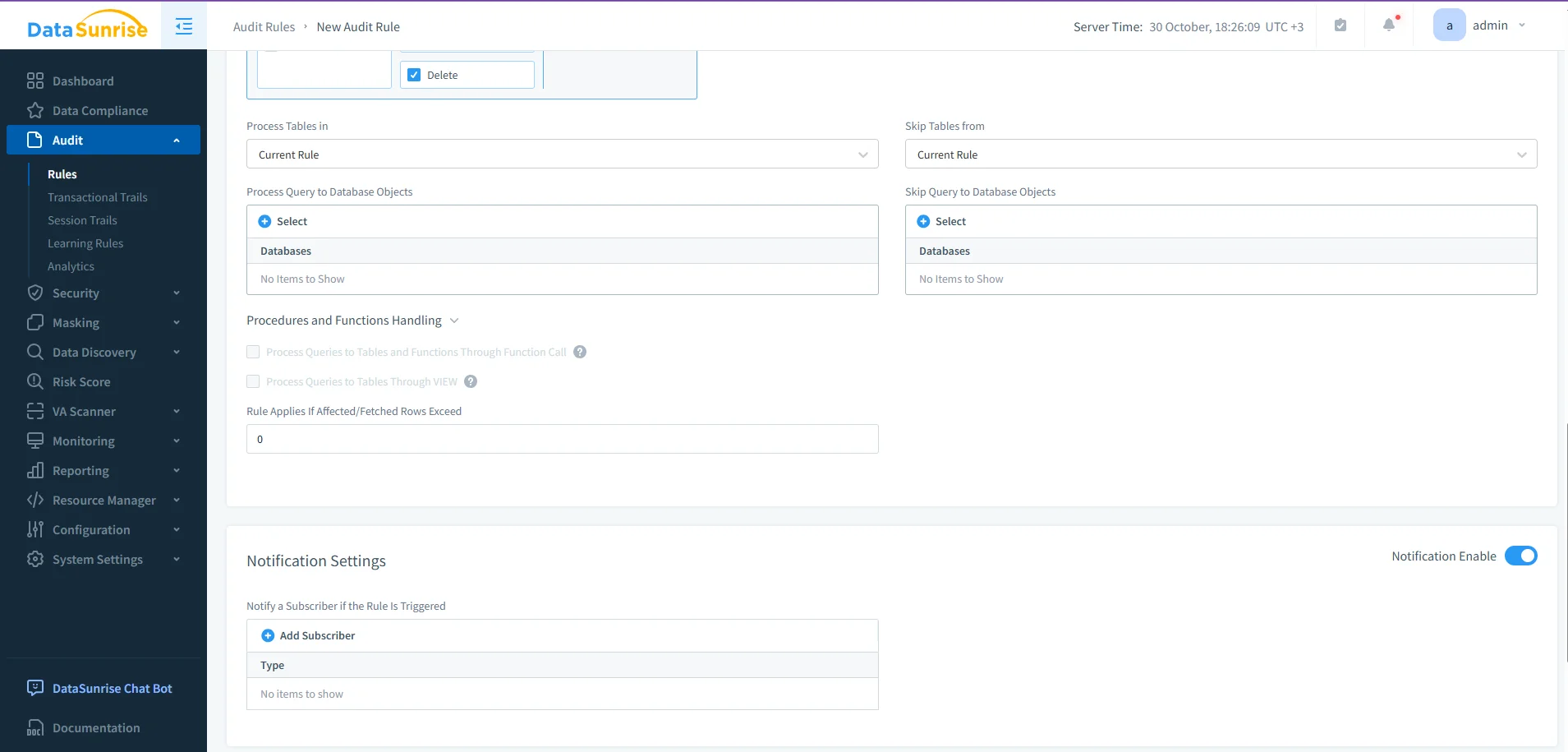

Erweiterte Konfiguration von Audit-Regeln in DataSunrise, die die Filterung auf Tabellenebene, die Verarbeitung von Prozeduren und die Einrichtung von Benachrichtigungen für ausgelöste Ereignisse zeigt. -

Erstellen Sie Berichte über den Compliance Manager, um prüferfertige Nachweise zu erhalten

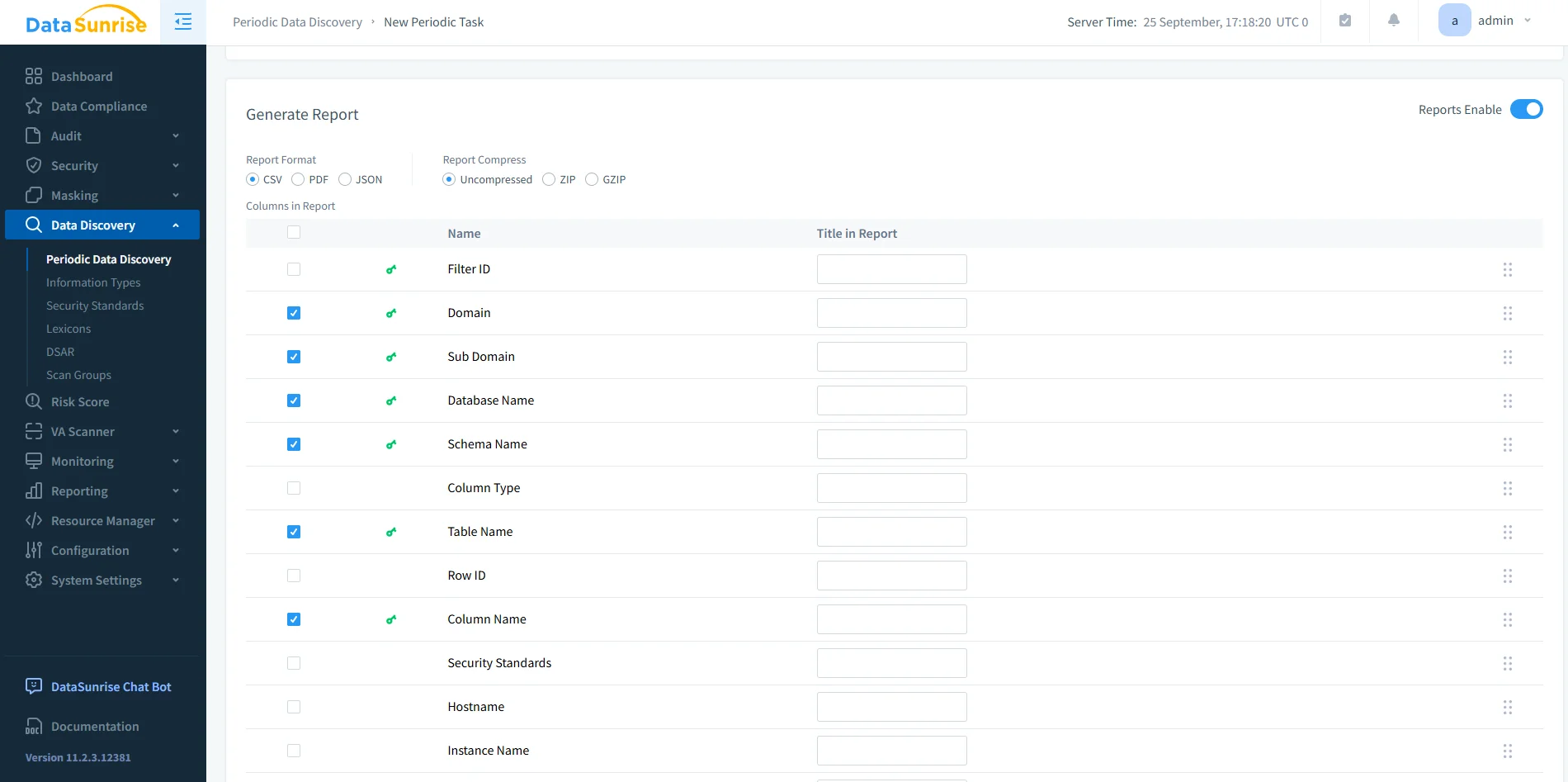

Konfiguration eines periodischen Data Discovery-Berichts in DataSunrise, der auswählbare Datenbank-Metadaten-Spalten und Exportformate für Compliance-Berichte anzeigt.

Geschäftliche Auswirkungen

| Bereich | Vorteil |

|---|---|

| Regulatorische Compliance | Automatisierte Nachweissammlung für GDPR, HIPAA, SOX, PCI DSS |

| Betriebliche Effizienz | Reduziert den manuellen Zeitaufwand für die Protokollverwaltung um bis zu 70% |

| Sicherheitslage | Echtzeit-Risikoerkennung durch ML-basierte Anomalieüberwachung |

| Prüfungsvorbereitung | Ein-Klick-Erstellung detaillierter Berichte für Prüfer |

DataSunrise ermöglicht es Unternehmen, eine Zero-Touch-Compliance zu erreichen, menschliche Fehler zu reduzieren und einen kontinuierlichen Schutz der Db2-Umgebungen zu gewährleisten.

Fazit

Das native IBM Db2-Audit-Protokoll bietet eine solide Grundlage zur Nachverfolgung der Datenbankaktivitäten. Allerdings machen manuelle Verwaltung, eingeschränkte Alarmierung und fehlende Compliance-Integration es unzureichend für eine Governance im großen Unternehmensmaßstab.

Durch die Integration von DataSunrise können Organisationen die Audit-Kontrolle zentralisieren, Anomalien in Echtzeit erkennen und Compliance-Workflows in hybriden und Multi-Cloud-Db2-Umgebungen automatisieren.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen