Die Rolle von KI in der Cybersicherheit

Einführung

Cyberbedrohungen entwickeln sich schneller, als menschliche Analysten reagieren können. Angreifer setzen mittlerweile auf Automatisierung, polymorphen Code und groß angelegte Social-Engineering-Angriffe, um statische Abwehrmechanismen zu überwinden.

Um Schritt zu halten, wenden sich Verteidiger der künstlichen Intelligenz (KI) zu – nicht nur als Werkzeug, sondern als zentrales Element ihrer Sicherheitsarchitektur.

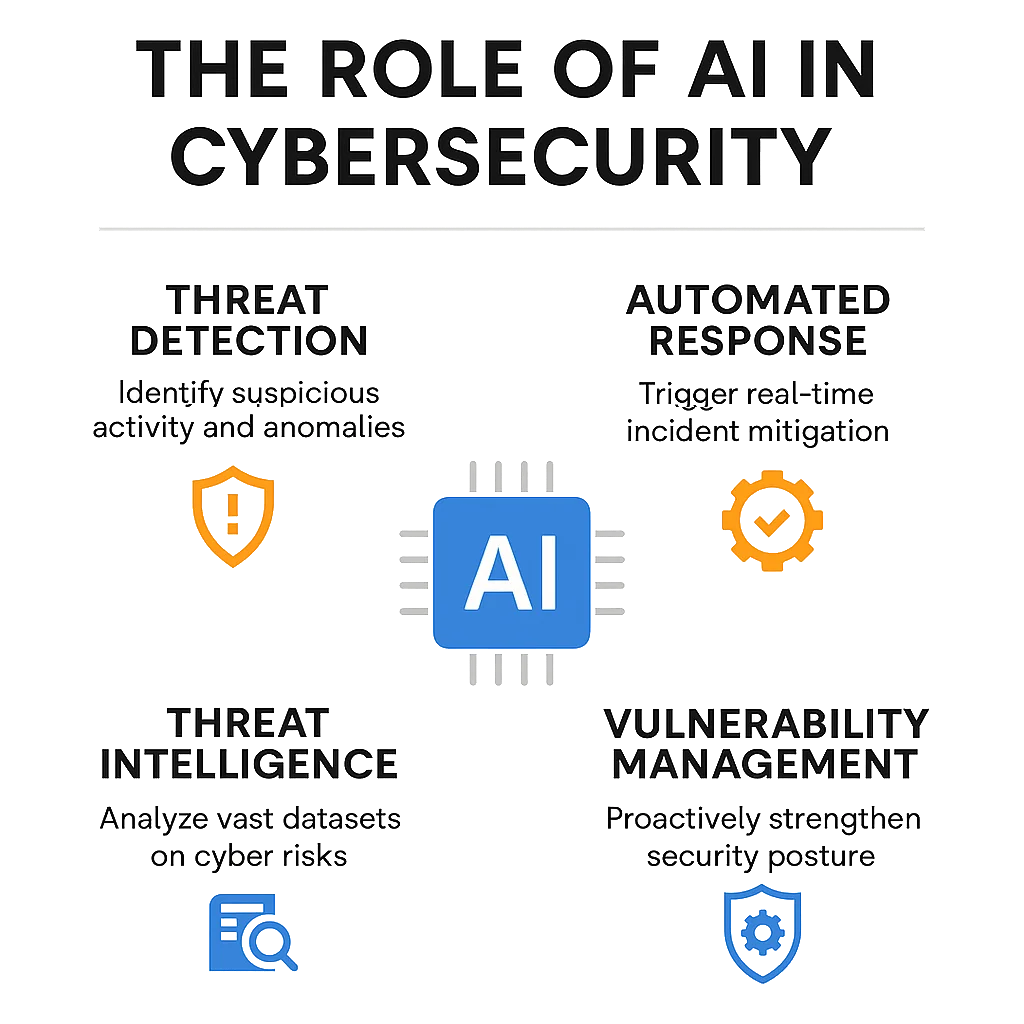

KI verleiht der Cybersicherheit Skalierbarkeit, Präzision und Vorhersagekraft. Von der Bedrohungsintelligenz-Korrelation bis hin zur autonomen Behebung transformiert sie, wie Unternehmen Angriffe erkennen, darauf reagieren und diese verhindern.

Plattformen wie DataSunrise erweitern diese Intelligenz bis in die Datenbankebene, indem sie machine-learning-basierte Audit-Regeln, Verhaltensanalysen und Echtzeit-Datenmaskierung für kontinuierlichen Schutz und Compliance einsetzen.

Die wachsende Rolle der KI in der Cyberabwehr

KI verbessert die Cybersicherheit in jeder Phase des Verteidigungslebenszyklus – Vorhersage, Erkennung und Reaktion.

Prädiktive Abwehr

Machine-Learning-Modelle verarbeiten riesige Ereignisströme, um Angriffe zu antizipieren, bevor sie eintreten.

Durch die Analyse des Netzwerkverhaltens, der Zugriffsprotokolle und von Anomalie-Mustern bauen KI-Systeme Baseline-Werte für „normale“ Aktivitäten auf und identifizieren frühe Abweichungen.

import statistics

class BaselineDetector:

def __init__(self):

self.samples = []

def learn(self, value: float):

self.samples.append(value)

def detect(self, current: float):

mean = statistics.mean(self.samples)

stdev = statistics.stdev(self.samples)

return abs(current - mean) > 2 * stdev

bd = BaselineDetector()

for latency in [120, 118, 125, 130, 127]:

bd.learn(latency)

print(bd.detect(200)) # True = Anomalie erkannt

Dieser selbstlernende Prozess bildet die Grundlage für adaptive Sicherheit – Systeme, die sich weiterentwickeln, während sich Bedrohungen verändern.

Bedrohungserkennung und -korrelation

Traditionelle Security Information and Event Management (SIEM)-Systeme verlassen sich auf vordefinierte Regeln.

KI erweitert dies, indem sie automatisch Bedrohungsindikatoren über mehrere Datenquellen hinweg korreliert – Datenbanken, APIs, Endpunkte und Cloud-Protokolle.

Beispielsweise nutzt DataSunrises Datenbank-Aktivitätsüberwachung machine-learning-gestützte Korrelation, um verdächtige Zugriffsversuche zu erkennen, die in einer statischen Protokollanalyse unbemerkt blieben.

Kombiniert mit Verhaltensanalysen lernen diese Modelle sowohl von menschlichem als auch von Systemverhalten, erkennen Insider-Bedrohungen und ungewöhnliche Privilegieneskalationen, bevor Schäden entstehen.

Automatisierte Vorfallreaktion

Sobald ein Angriff erkannt wird, können KI-gesteuerte Systeme diesen isolieren oder neutralisieren – ganz ohne menschliches Eingreifen.

Automatisierung verkürzt die durchschnittliche Reaktionszeit (MTTR) und stellt sicher, dass Sicherheitsverletzungen eingedämmt werden, bevor sie eskalieren.

Beispiel:

def auto_isolate(ip, score):

"""Blockiert automatisch Verbindungen mit hohem Risiko."""

if score >= 0.9:

print(f"Blocking {ip}: Hohes Risiko erkannt.")

else:

print(f"Monitoring {ip}: Risiko unterhalb der Schwelle.")

auto_isolate("192.168.0.9", 0.94)

Eine derartige Automatisierung ist besonders wichtig in hybriden Infrastrukturen, in denen eine manuelle Eindämmung zu langsam wäre.

Zentrale Vorteile von KI in der Cybersicherheit

| Vorteil | Beschreibung |

|---|---|

| Geschwindigkeit | Verarbeitet Tausende von Ereignissen pro Sekunde für die Echtzeiterkennung. |

| Präzision | Reduziert Fehlalarme durch kontinuierliches Lernen. |

| Skalierbarkeit | Handhabt komplexe, verteilte Datenquellen über Cloud-Umgebungen hinweg. |

| Resilienz | Passt sich dynamisch an neue Angriffsvektoren an. |

| Compliance | Unterstützt Governance durch erklärbare KI und automatisierte Berichte. |

Diese Fähigkeiten transformieren KI von einem passiven Analysetool zu einem aktiven Verteidigungsmechanismus.

KI-Anwendungen in den Sicherheitsschichten

KI integriert sich nahtlos in jede Komponente der Unternehmens-Cybersicherheit:

- Netzwerksicherheit: Erkennt abnormale Verkehrsmuster und Zero-Day-Angriffe.

- Anwendungssicherheit: Erkennt Injektionen, Privilegieneskalationen und Missbrauch von APIs.

- Datenbanksicherheit: Überwacht Abfragen und verhindert unbefugte Datenauszüge mithilfe der DataSunrise Database Firewall.

- Cloud-Sicherheit: Markiert datenübergreifende Lecks zwischen Mandanten und riskante Zugriffspolitiken.

- Automatisierung der Compliance: Bringt Audit-Nachweise in Einklang mit Rahmenwerken wie GDPR und HIPAA durch Echtzeitvalidierung.

Herausforderungen der KI in der Cybersicherheit

Trotz ihrer Vorteile birgt KI neue Risiken, wenn sie nicht kontrolliert eingesetzt wird.

1. Modell-Schwachstellen

Angreifer können KI-Modelle manipulieren, indem sie die Entscheidungslogik verändern oder blinde Flecken kreieren. Dies erfordert Integritätsprüfungen der Modelle und Versionsaudits.

2. Datenschutz

Sicherheits-KI benötigt riesige Datensätze – oft einschließlich sensibler Informationen.

Ohne angemessene dynamische Datenmaskierung und Verschlüsselung können Überwachungssysteme selbst zu Compliance-Risiken werden.

3. Adversariale Angriffe

Spezial angefertigte Eingaben, die darauf abzielen, Modelle zu täuschen, können zu Fehlklassifikationen oder falsch-negativen Ergebnissen führen. Defensive Trainingsmethoden und Anomalie-Filterungen sind daher unerlässlich.

4. Übermäßiges Vertrauen in Automatisierung

KI sollte die menschliche Expertise ergänzen, nicht ersetzen. Eine menschliche Aufsicht gewährleistet Verantwortlichkeit und kontextbezogene Beurteilungen.

Integration von KI mit DataSunrise

DataSunrise integriert KI, um Daten an ihrer Quelle zu sichern – dort, wo die meisten Sicherheitsverletzungen beginnen.

Dabei erkennen die Machine-Learning-Audit-Regeln Anomalien in Abfragemustern, während der Continuous Data Protection Mechanismen wie Maskierung, Protokollierung und Echtzeit-Alarme über mehr als 40 unterstützte Plattformen gewährleistet.

Highlights:

- Anpassungsfähiges Threat Scoring für Datenbankabfragen.

- Automatisierte Maskierungsrichtlinien, die sensible Felder schützen.

- Zentralisierte Compliance-Dashboards mit Echtzeit-Risiko-Visualisierung.

- Integration mit SIEM-Tools für umfassende Unternehmenssichtbarkeit.

Diese Fähigkeiten überbrücken die Lücke zwischen KI-gestützter Abwehr und Schutz auf Datenbankebene.

Compliance und regulatorische Ausrichtung

KI-gesteuerte Cybersicherheit muss transparent und prüfbar bleiben, um den Compliance-Standards gerecht zu werden.

| Regulierung | KI-Zentrierter Fokus | DataSunrise-Ausrichtung |

|---|---|---|

| GDPR | Datenminimierung und Erklärbarkeit | Automatisierte Maskierung und Aktivitätsprotokolle |

| HIPAA | Schutz sensibler Gesundheitsdaten in Analysen | Verschlüsselung und dynamische Zugriffskontrolle |

| PCI DSS 4.0 | Transaktionsüberwachung | Echtzeit-Audit-Berichterstattung |

| SOX | Verantwortlichkeit und Rückverfolgbarkeit | Einheitliche Compliance-Dashboards |

KI verbessert nicht nur die Abwehr, sondern auch die Compliance, wodurch der manuelle Aufwand bei der Erstellung von Nachweisen reduziert wird.

Zukunft der KI in der Cybersicherheit

Die nächste Generation der KI-Abwehr wird den Schwerpunkt auf autonomes Lernen und kollaborative Intelligenz legen – Modelle, die in Echtzeit Bedrohungsdaten organisationsübergreifend austauschen.

Zu den aufkommenden Trends zählen:

- Föderiertes Lernen für Bedrohungserkennung: Austausch von Bedrohungsinformationen, ohne sensible Daten preiszugeben.

- Generative Bedrohungssimulation: KI-generierte Angriffszenarien für kontinuierliches Red-Teaming.

- Erklärbare KI (XAI): Verbesserung der Transparenz bei automatisierten Entscheidungen für Compliance-Prüfer.

- Selbstheilende Infrastrukturen: Systeme, die sich nach einem Angriff automatisch reparieren und neu konfigurieren.

Langfristig ist es nicht das Ziel der KI, Analysten zu ersetzen, sondern sie zu unterstützen – den Verteidigern einen schnelleren, anpassungsfähigeren und prognostischen Vorteil zu verschaffen.

Fazit

Die Rolle der KI in der Cybersicherheit ist sowohl transformativ als auch wesentlich.

Sie wandelt rohe Telemetrie in Erkenntnisse um, manuelle Reaktionen in Automatisierung und starre Richtlinien in adaptive Abwehrmaßnahmen.

Dennoch erfordert der verstärkte Einsatz von KI zur Steigerung der Unternehmensresilienz eine verantwortungsvolle Implementierung – inklusive ethischer Sicherheitsvorkehrungen, Compliance-Garantien und kontinuierlicher Aufsicht.

Mit Plattformen wie DataSunrise können Organisationen die KI-Intelligenz mit Datenschutz auf Ebene der Datenbank vereinen und so sicherstellen, dass der digitale Kern jedes Unternehmens sowohl intelligent als auch undurchdringlich bleibt.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen