Wie Sie die Compliance für Amazon DynamoDB sicherstellen

Einführung

Die Sicherstellung der Compliance für Amazon DynamoDB erfordert mehr als nur die Aktivierung von Verschlüsselung und das Einschalten von Infrastrukturlogs. DynamoDB wird häufig verwendet, um Kundenprofile, Sitzungsdaten, Transaktionen und Anwendungs-Metadaten zu speichern – von denen viele als regulierte Informationen unter modernen Datenschutzrahmenwerken gelten.

Während AWS eine starke Infrastruktursicherheit bietet, konzentriert sich die regulatorische Compliance auf das Datenzugriffsverhalten und nicht nur auf die Service-Konfiguration. Organisationen müssen nachweisen können, wer auf welche Einträge zugegriffen hat, unter welchem Kontext und ob dieser Zugriff mit internen Datensicherheitsrichtlinien und regulatorischen Anforderungen im Einklang stand.

Dieser Artikel erklärt, wie Compliance in DynamoDB-Umgebungen funktioniert, beschreibt die Einschränkungen der nativen AWS-Tools und zeigt, wie zentralisierte Plattformen wie DataSunrise audit-fähige Aktivitätsüberwachung und regulationen-konforme Compliance für DynamoDB-Arbeitslasten ermöglichen.

Was Compliance für DynamoDB bedeutet

Compliance in DynamoDB-Umgebungen wird durch Sichtbarkeit der Dateninteraktionen definiert, nicht durch das Schema-Design. Da DynamoDB ein vollständig verwalteter NoSQL-Dienst ist, haben Organisationen keine Kontrolle über die zugrundeliegende Datenbank-Engine. Compliance hängt stattdessen von der Beobachtung und Steuerung der Zugriffspfade ab.

Zentrale Compliance-Erwartungen umfassen:

- Nachvollziehbarkeit von Lese- und Schreiboperationen durch strukturierte Datenaktivitätshistorie

- Zuschreibung von Zugriffen zu Identitäten und Anwendungen mittels rollenbasierter Zugriffskontrollen

- Schutz sensibler Attribute innerhalb von Einträgen, einschließlich regulierter personenbezogener Daten

- Auditnachweise, die für regulatorische Überprüfungen geeignet sind

- Kontinuierliche Durchsetzung über alle Umgebungen hinweg

Diese Anforderungen lassen sich direkt auf Vorschriften wie DSGVO, HIPAA, PCI DSS und SOX übertragen, die alle Rechenschaftspflicht, Minimalzugriffsrechte und Überwachung der Datennutzung anstelle von Eigentum an der Infrastruktur betonen.

Native AWS-Funktionen für die DynamoDB-Compliance

AWS bietet mehrere grundlegende Kontrollen, die zur Compliance für DynamoDB beitragen, aber diese Kontrollen operieren auf unterschiedlichen architektonischen Ebenen und adressieren verschiedene Aspekte der Sicherheit und Governance. Daher bilden sie eher eine Baseline als ein vollständiges Compliance-Framework.

IAM-basierte Zugriffskontrollen

AWS Identity and Access Management (IAM) definiert, wer auf DynamoDB-Tabellen zugreifen kann und welche Operationen erlaubt sind. IAM-Richtlinien können Aktionen wie GetItem, PutItem und Scan einschränken und Berechtigungen auf bestimmte Tabellen, Indizes oder AWS-Ressourcen begrenzen.

Unten sehen Sie ein vereinfachtes Beispiel für eine IAM-Richtlinie, die Lesezugriff auf eine bestimmte DynamoDB-Tabelle erlaubt:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query",

"dynamodb:Scan"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/CustomerProfiles"

}

]

}

Während IAM effektiv ist, um Minimalzugriffsrechte auf API-Ebene durchzusetzen, bietet es keine Einsicht in die tatsächliche Datennutzung. IAM protokolliert nicht, welche Attribute innerhalb eines Eintrags abgerufen wurden, noch erfasst es den Datenkontext von Lese- und Schreiboperationen. Aus Compliance-Sicht begrenzt dies die Nützlichkeit, um nachzuweisen, wie regulierte Daten nach der Gewährung des Zugriffs gehandhabt wurden.

Verschlüsselung und Schlüsselverwaltung

Amazon DynamoDB verschlüsselt Daten standardmäßig im Ruhezustand mit AWS-konfigurierten oder kundenverwalteten Schlüsseln über den AWS Key Management Service (KMS). Dies erfüllt grundlegende Verschlüsselungsanforderungen der meisten regulatorischen Rahmen und schützt Daten vor physischen Speicherkompromittierungen.

Eine DynamoDB-Tabelle, die mit einem kundenverwalteten KMS-Schlüssel konfiguriert ist, könnte wie folgt aussehen:

{

"TableName": "CustomerProfiles",

"SSESpecification": {

"Enabled": true,

"SSEType": "KMS",

"KMSMasterKeyId": "arn:aws:kms:us-east-1:123456789012:key/abcd-1234-efgh-5678"

}

}

Verschlüsselung im Ruhezustand adressiert jedoch keine Laufzeit-Exposition. Autorisierte Identitäten können weiterhin während des normalen Betriebs auf entschlüsselte Daten zugreifen und sie missbrauchen, und Verschlüsselung allein bietet keine Audit-Sichtbarkeit oder verhaltensbezogene Kontrollen. Daher ist Verschlüsselung eine notwendige, aber nicht ausreichende Compliance-Maßnahme.

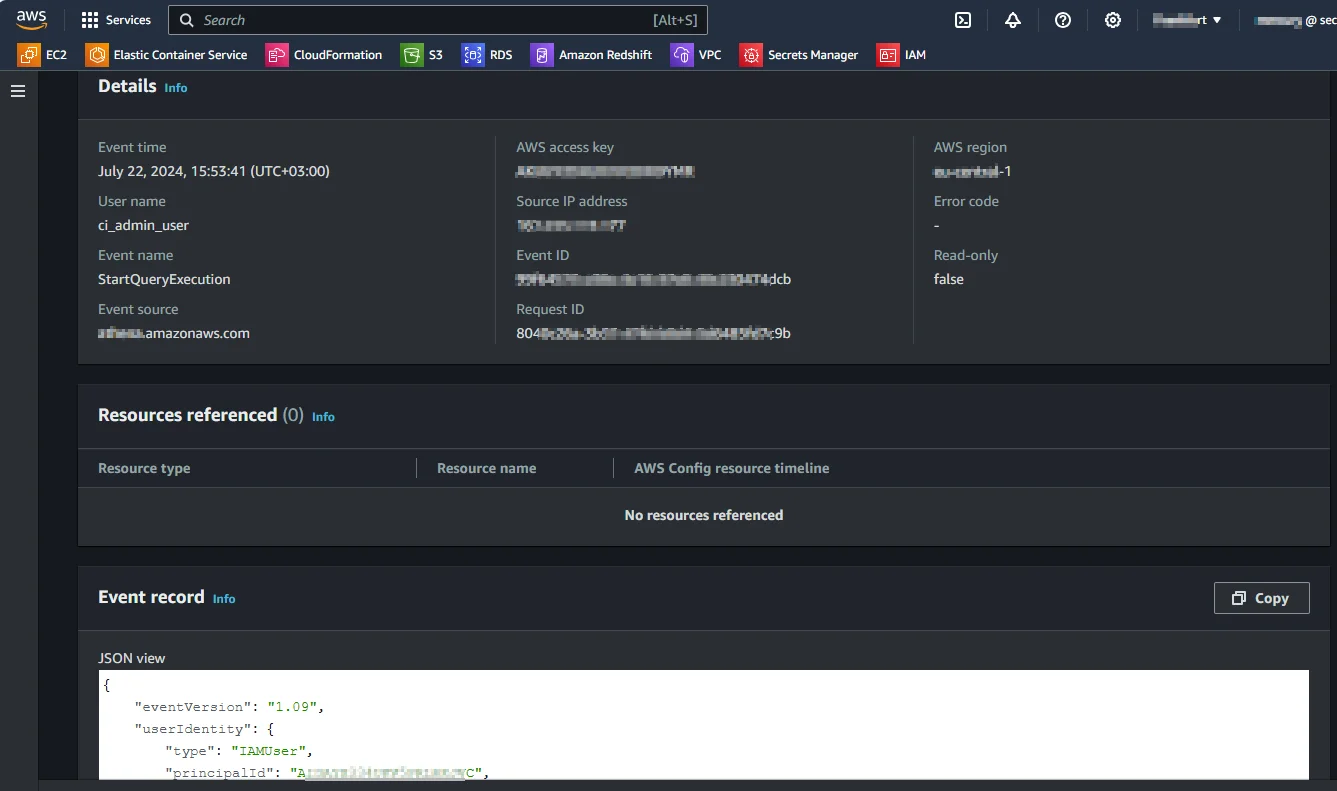

CloudTrail API-Protokollierung

AWS CloudTrail zeichnet DynamoDB API-Aufrufe auf, einschließlich Verwaltungsoperationen und optionaler Datenereignisse. Diese Protokolle bestätigen, dass eine Anfrage stattfand, und identifizieren die aufrufende Identität, den Zeitpunkt und die API-Aktion.

Was CloudTrail nicht bereitstellt, ist Datenkontext auf Attributebene. Es zeigt nicht, welche Attribute abgerufen wurden, ob sensible Daten involviert waren oder ob die Operation mit internen Compliance-Richtlinien übereinstimmte. CloudTrail-Protokolle sind zudem umfangreich und semantisch geringwertig, was eine erhebliche Nachbearbeitung erfordert, um compliance-relevante Nachweise zu extrahieren. Es gibt keinen nativen Mechanismus für richtliniengesteuertes Filtern oder Echtzeit-Compliance-Benachrichtigungen.

Daher ist CloudTrail wertvoll für forensische Zeitachsen und Infrastrukturprüfungen, jedoch unzureichend als alleinige Kontrolle zur Demonstration einer kontinuierlichen, regelkonformen Compliance in DynamoDB-Umgebungen.

Compliance-bewusste Aktivitätsüberwachung mit DataSunrise

DataSunrise führt eine compliance-bewusste Überwachung für DynamoDB ein, indem Zugriffswege beobachtet und Richtlinienlogiken zur Laufzeit angewendet werden. Anstatt sich auf rohe Infrastrukturlogs zu verlassen, bewertet die Plattform die Datenbankaktivität im Hinblick auf regulatorische Absichten und interne Governance-Anforderungen.

Audit-Richtlinien sind regelbasiert und an spezifische Compliance-Ziele angepasst, wodurch Organisationen steuern können, welche Operationen überwacht werden und wie diese interpretiert werden. Kontextbewusstes Filtern berücksichtigt den Operationstyp, die aufrufende Identität und Zugriffsmuster, was eine fein granulare Einsicht in die tatsächliche Datennutzung ermöglicht. Dadurch werden Prüfprotokolle strukturiert erstellt, sodass sie regulatorischen Überprüfungen und Untersuchungen standhalten. Auditprotokolle werden zu handlungsfähigen Compliance-Artefakten und nicht zu unstrukturierten Telemetriedaten, die umfangreiche manuelle Analyse erfordern.

Richtliniengesteuerter Schutz über Umgebungen hinweg

Compliance- und Sicherheitsrichtlinien in DataSunrise werden zentral verwaltet und sind umgebungsunabhängig. Dies ist besonders wichtig für DynamoDB-basierte Architekturen, bei denen dieselben Datenmodelle über Entwicklungs-, Analyse- und Produktionsumgebungen hinweg bereitgestellt werden, häufig über mehrere AWS-Konten oder Regionen verteilt.

Eine richtliniengesteuerte Durchsetzung stellt sicher, dass dieselben Kontrollen konsistent unabhängig von der Umgebung gelten. Sicherheits- und Compliance-Logik ist nicht im Anwendungscode eingebettet, was die operative Kopplung und das Wartungsrisiko verringert. Zentralisierte Richtlinien minimieren zudem die Wahrscheinlichkeit von Fehlkonfigurationen bei Skalierung oder Änderung der Umgebungen und schaffen eine vorhersehbare Compliance-Situation über die Zeit. Praktisch folgen die Richtlinien den Daten selbst, nicht der Bereitstellungstopologie.

- Zentralisierte Richtlinien beseitigen Konfigurationsabweichungen zwischen Entwicklungs-, Staging- und Produktions-DynamoDB-Umgebungen.

- Umgebungsunabhängige Durchsetzung reduziert die Abhängigkeit von anwendungsspezifischen Kontrollen und benutzerdefinierter Compliance-Logik.

- Einheitliches Richtlinienmanagement vereinfacht Governance über mehrere AWS-Konten und Regionen hinweg.

- Konsistente Kontrollen verbessern die Auditierbarkeit durch Sicherstellung identischen Compliance-Verhaltens unabhängig vom Bereitstellungsbereich.

- Vorhersehbares Richtlinienverhalten senkt das operationelle Risiko bei Skalierung und Weiterentwicklung von DynamoDB-Architekturen.

Schutz sensibler Daten für DynamoDB-Arbeitslasten

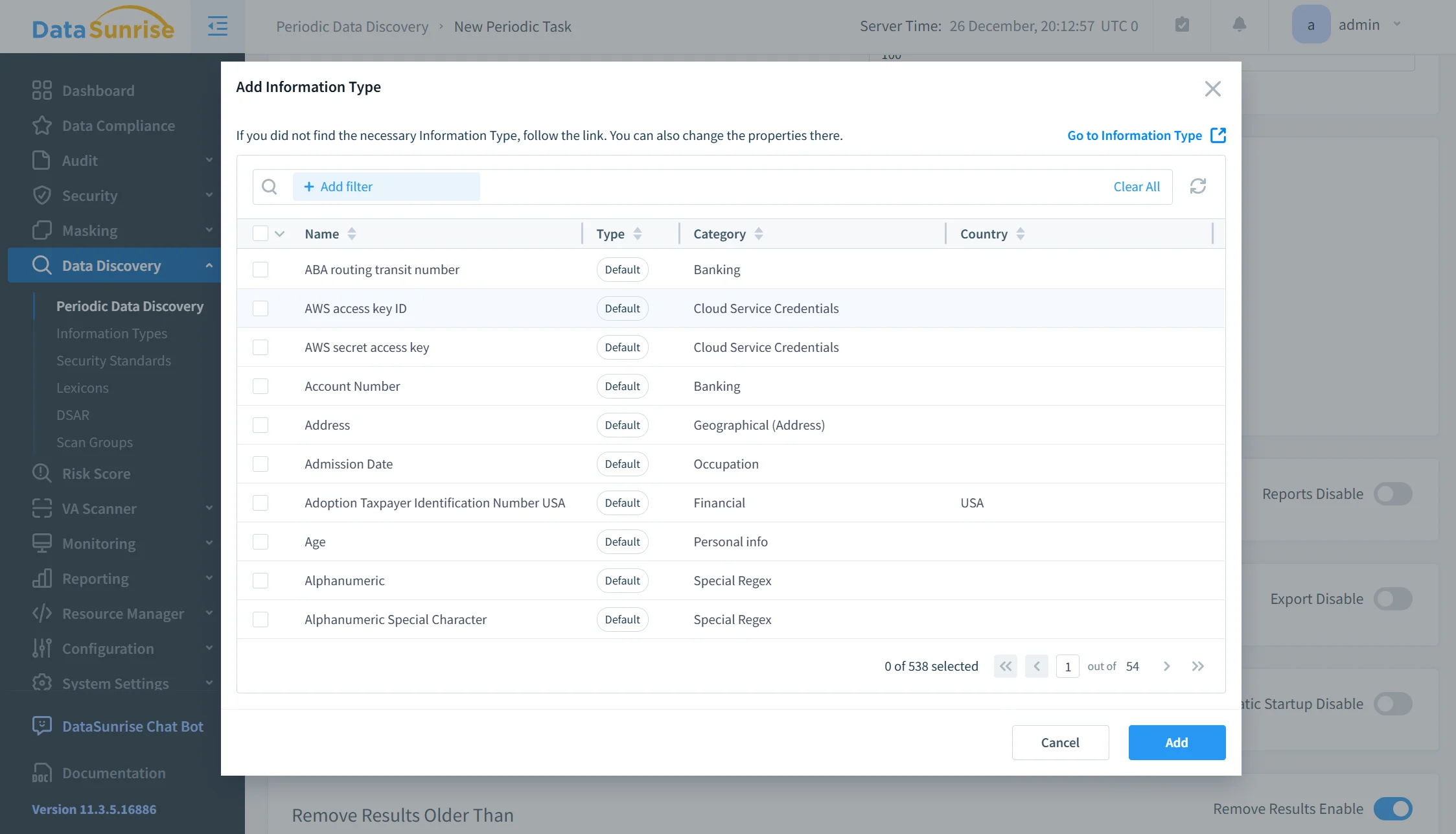

DynamoDB-Tabellen enthalten häufig personenbezogene, finanzielle und operationale Daten, die auf Attributebene geschützt werden müssen. DataSunrise unterstützt Workflows zur Erkennung und zum Schutz sensibler Daten, die über einfaches Zugriffsverbot und grob granulare Berechtigungsmodelle hinausgehen.

Die Plattform identifiziert regulierte Datenelemente wie PII und andere sensible Felder, wendet kontextbewusstes Datenmasking an, wo es angebracht ist, und steuert die Datenexposition basierend auf Benutzerrolle und Zugriffsgrund. Diese Schutzmaßnahmen sind darauf ausgelegt, das Anwendungsverhalten und die Abfragelogik zu erhalten, sodass Produktionsdaten sicher für Analysen, Support oder Fehlerbehebung wiederverwendet werden können, ohne Datenschutzverpflichtungen zu verletzen.

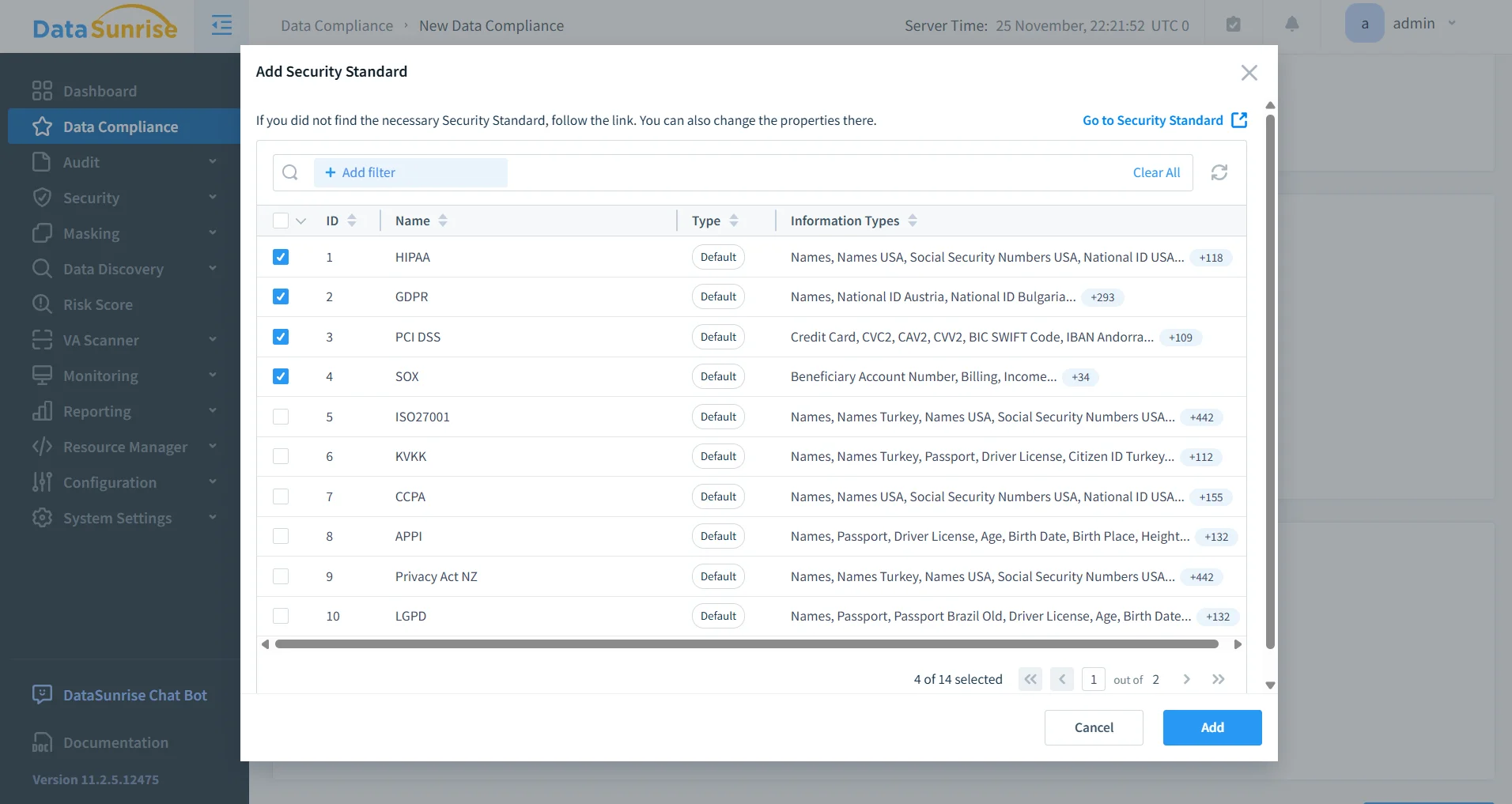

Regulatorische Ausrichtung und Audit-Bereitschaft

DataSunrise automatisiert die regulatorische Ausrichtung, indem beobachtete Aktivitätsmuster mit spezifischen Compliance-Anforderungen korreliert werden. Eingebaute Compliance-Logik unterstützt große regulatorische Rahmenwerke, einschließlich DSGVO, HIPAA, PCI DSS und SOX, und ermöglicht Organisationen eine kontinuierliche Ausrichtung anstatt periodischer, manueller Prüfungen.

Automatisierte Berichterstattung verwandelt die Auditvorbereitung in einen wiederholbaren Prozess. Compliance-Teams können auditfertige Dokumentation direkt aus strukturierten Auditprotokollen generieren, wodurch die Notwendigkeit entfällt, Zeitlinien aus fragmentierten Infrastrukturlogs rekonstruieren zu müssen, und die Betriebskosten der Compliance deutlich reduziert werden.

Geschäftliche Auswirkungen der zentralisierten DynamoDB-Compliance

| Bereich der Auswirkung | Betriebliche Auswirkung |

|---|---|

| Auditvorbereitung | Reduzierte Auditvorbereitungszeit durch automatisierte, strukturierte Compliance-Berichterstattung |

| Regulatorisches Risiko | Reduziertes Risiko von regulatorischen Beanstandungen durch kontinuierliche, richtliniengesteuerte Durchsetzung |

| Datensichtbarkeit | Verbesserte Sichtbarkeit darüber, wie DynamoDB-Daten über Dienste hinweg zugegriffen und genutzt werden |

| Verantwortlichkeit | Klare Zuschreibung des Datenzugriffs zu Benutzern, Rollen und Anwendungen |

| Vorfallreaktion | Schnellere Untersuchung und Reaktion durch zentralisierte, durchsuchbare Auditaufzeichnungen |

Zentralisierte Compliance verwandelt die Governance von DynamoDB von einer reaktiven Beweissammlung in eine proaktive, kontinuierliche Risikokontrolle.

Fazit

Amazon DynamoDB stellt eine sichere, skalierbare Infrastruktur bereit, aber regulatorische Compliance endet nicht bei der Infrastruktursicherheit. Während native AWS-Kontrollen das Zugriffsmanagement, die Verschlüsselung und grundlegende Protokollierung übernehmen, erfordert Compliance tiefere Einblicke darin, wie Daten tatsächlich verwendet werden, insbesondere im Kontext moderner Datenschutzvorschriften.

DataSunrise erweitert DynamoDB-Umgebungen mit compliance-bewusster Aktivitätsüberwachung, zentraler Durchsetzung von Richtlinien und auditbereiten Compliance-Berichten. Indem rohe Aktivität in strukturierte Compliance-Nachweise verwandelt wird, können Organisationen regulatorische Erwartungen erfüllen, ohne die cloud-native Entwicklung zu verlangsamen.

Für Teams, die DynamoDB in regulierten Umgebungen betreiben, wird Compliance damit nicht länger zu einer Dokumentationslast, sondern zu einer integrierten operativen Fähigkeit, die mit kontinuierlichen Datenbanksicherheitspraktiken im Einklang steht.