Wie Sie die Compliance für Amazon OpenSearch Sicherstellen

Amazon OpenSearch ist ein Arbeitspferd für Log-Analysen, Beobachtbarkeit, SIEM-ähnliche Sicherheitsüberwachung und suchgesteuerte Anwendungen. Das macht es zugleich zu einem Magneten für regulierte Daten: Authentifizierungsereignisse, Kundenkennungen, Betriebsprotokolle und Anwendungsinhalte werden oft „vorübergehend“ indexiert … und bleiben dann für immer dort gespeichert.

Das Compliance-Problem ist einfach: Sobald regulierte Daten in OpenSearch landen, sind Sie verantwortlich zu belegen, dass diese Daten verwaltet werden. AWS stellt den verwalteten Dienst und Sicherheitsbausteine bereit, aber die Verantwortung für die Compliance liegt bei der Organisation, die die Daten betreibt. Zur Referenz siehe die Serviceübersicht unter Amazon OpenSearch Service.

Dieser Leitfaden erklärt, wie Sie eine verteidigungsfähige Compliance-Position für Amazon OpenSearch aufbauen: wie Sie sensible Daten entdecken, den Zugriff nach dem Prinzip der geringsten Privilegien erzwingen, die Exposition durch Maskierung reduzieren, prüfungsbereite Nachweise sammeln und Berichte automatisieren – ohne Ihre Such-Workloads zu beeinträchtigen.

Was „Compliance“ in einer OpenSearch-Umgebung Bedeutet

Compliance für OpenSearch ist kein einziger Funktionsschalter. Es handelt sich um eine Reihe kontinuierlicher Kontrollen, mit denen Sie auditorenfähige Fragen beantworten können:

- Wo befinden sich sensible Daten? (Inventar und Klassifikation über Indizes hinweg)

- Wer hat darauf zugegriffen? (Benutzeridentität, Rolle, Zugriffsweg und -umfang)

- Was ist offengelegt worden? (zurückgegebene Felder, Sichtbarkeitskontrollen, Maskierungsregeln)

- Können Sie die Durchsetzung nachweisen? (Audit-Trails + Berichte, die reproduzierbar sind)

Wenn Sie keine konsistenten Nachweise vorlegen können, haben Sie keine Compliance – Sie haben eine Sammlung von Konfigurationsbildschirmen und gute Absichten.

Schritt 1: Entdecken und Klassifizieren Sie Sensible Daten in Indizes

OpenSearch-Umgebungen wachsen typischerweise organisch: Neue Apps liefern Logs, Pipelines bereichern Dokumente und Indizes vervielfachen sich. Sensible Felder tauchen oft an unerwarteten Stellen auf (Header, Tokens, Fehlermeldungen, Freitextinhalte). Bevor Sie Compliance durchsetzen können, benötigen Sie Sichtbarkeit.

Beginnen Sie mit der automatisierten Entdeckung mittels Data Discovery. Dies ermöglicht Organisationen, OpenSearch-Inhalte nach Mustern zu scannen und regulierte Elemente wie persönlich identifizierbare Informationen (PII) zu klassifizieren. Sobald Sie Klassifikationsergebnisse vorliegen haben, können Sie Kontrollen präzise eingrenzen (nach Indexmustern, Feldern und Sensitivitätskategorien) anstatt zu raten.

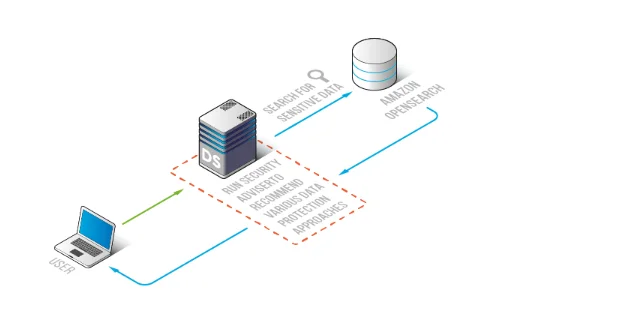

Flow der Entdeckung sensibler Daten: DataSunrise inspiziert OpenSearch-Inhalte, um regulierte Felder zu identifizieren und den Compliance-Umfang zu definieren.

Die Entdeckung reduziert zudem das Compliance-Driften. Sie wollen keinen „einmaligen Scan“, der sofort obsolet wird, sobald ein neuer Index erscheint.

Schritt 2: Governance und Least-Privilege-Zugriff Durchsetzen

Die meisten Risiken in OpenSearch resultieren aus zu großzügigen Zugriffen: geteilte Accounts, breite Indexmuster und permissive Rollen, die zur „Entblockung der Analytik“ gedacht sind. Compliance verlangt das Gegenteil – zugriffsbeschränkte Rollen mit klarer Verantwortlichkeit.

Eine praktikable Governance-Grundlage umfasst:

- Definition von Rollen basierend auf der Berufs- oder Aufgabenfunktion mittels Role-Based Access Control (RBAC)

- Zentralisierung von Berechtigungen und Überprüfungspfaden durch Access Controls

- Ausrichtung der Richtlinien am Prinzip der geringsten Privilegien (keine „alles lesen“-Rollen)

In diesem Schritt hören Sie auf, OpenSearch wie ein öffentliches Versorgungsunternehmen zu behandeln, und fangen an, es als ein reguliertes System zu betrachten. Rollen und Zugriffspolitiken sollten dem Geschäftszweck entsprechen, nicht der Bequemlichkeit.

Schritt 3: Exposition Durch Maskierung Reduzieren (Denn „Authorisiert“ Bedeutet Nicht „Rohdaten Benötigen“)

Zugriffskontrolle allein genügt nicht, wenn Benutzer berechtigterweise suchen, aggregieren und Fehler beheben müssen – aber keine rohen sensiblen Werte benötigen. Das ist der Unterschied zwischen „Zugang erlaubt“ und „Exposition erlaubt“.

Um die Exposition zu reduzieren und die Suche dennoch nutzbar zu halten:

- Wenden Sie Laufzeit-Redaktion mit Dynamic Data Masking an, sodass sensible Felder in Abfrageergebnissen geschützt sind

- Erstellen Sie sicherere Datensätze für Analytik und nicht-produktive Umgebungen mittels Static Data Masking

Maskierung ist einer der schnellsten Wege, die Compliance-Position zu verbessern, da sie den Radius möglicher Datenlecks direkt begrenzt – sogar wenn Anmeldedaten oder Rollen missbraucht werden.

Schritt 4: Prüfbare Nachweise Erfassen (Nicht Nur Systemlogs)

Auditoren verlangen Nachvollziehbarkeit: Wer hat was gesucht, welche Indizes wurden abgefragt, welche sensiblen Felder betroffen und ob Richtlinien durchgesetzt wurden. OpenSearch kann Logs ausgeben, aber Compliance-Nachweise benötigen in der Regel strukturierte Audits mit Konsistenz über Umgebungen hinweg.

Bauen Sie das Auditieren auf drei Ebenen auf:

- Formalisieren Sie Auditziele mit einem Audit Guide-Ansatz (was wird protokolliert, warum und wie lange es gespeichert wird)

- Sammeln Sie strukturierte Ereignisse mittels Audit Logs, die für Untersuchungen und Prüfungen geeignet sind

- Erhalten Sie unveränderbare Nachvollziehbarkeit mit Audit Trails, die Anforderungen für Compliance-Nachweise unterstützen

Für openSearch-spezifische Audit-Realitäten und Konfigurationshinweise dokumentiert AWS Audit-Logging-Optionen hier: Amazon OpenSearch Service Audit-Logs. (Nutzen Sie dies als Basis – aber verwechseln Sie „aktivierte Logs“ nicht mit „prüfungsfertigen Compliance-Nachweisen“.)

Um Auditing-Daten operativ zu nutzen (und nicht nur zu archivieren), verknüpfen Sie sie mit laufender Überwachung durch Database Activity Monitoring. Dies schafft durchgehende Sichtbarkeit in Zugriffsverläufe und unterstützt schnellere Erkennung von Richtlinienverstößen oder verdächtigem Abfrageverhalten.

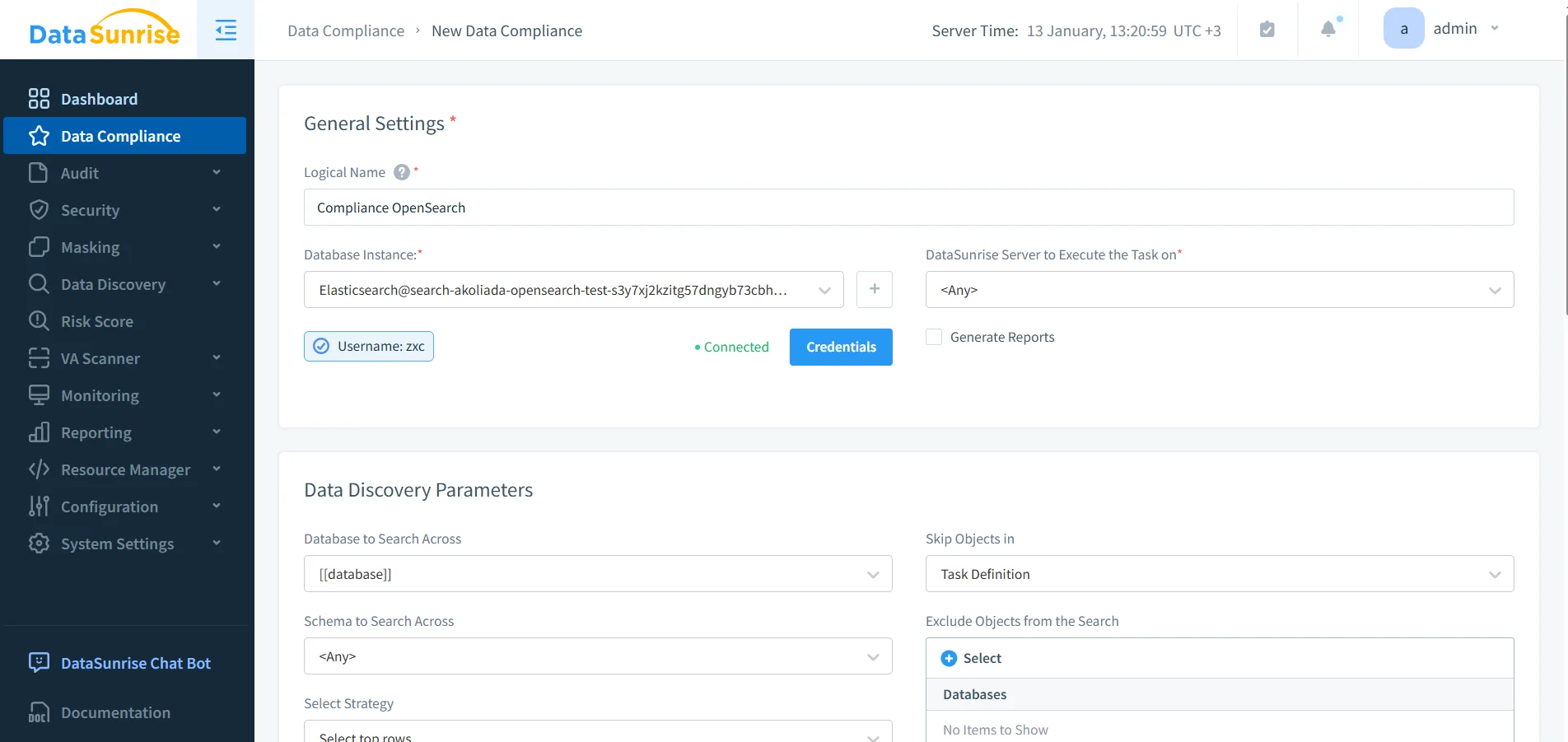

Konfiguration von Compliance-Regeln für Amazon OpenSearch in DataSunrise zur Standardisierung von Durchsetzung und Nachweiserhebung.

Compliance-Checkliste: Kontrollmaßnahmen vs. Erforderliche Nachweise

Nutzen Sie die folgende Matrix zur Überprüfung, ob Ihr OpenSearch-Compliance-Programm wirklich belastbar ist:

| Compliance-Kontrolle | Implementierung in OpenSearch | Erwartete Nachweise durch Auditoren | Wie DataSunrise Unterstützt |

|---|---|---|---|

| Dateninventar | Identifikation der Indizes und Felder mit regulierten Daten | Entdeckungsergebnisse, Umfangsdefinition, Klassifikationsergebnisse | Automatisierte regelkonforme Datenklassifikation |

| Zugriffsgovernance | Einschränkung, wer welche Indizes und Felder abfragen darf | Rollenzuordnung, Zugriffsprüfungen, Dokumentation des Least Privilege | Zentralisierte Richtlinien im Einklang mit DSGVO-Erwartungen |

| Expositionsminderung | Verhinderung, dass sensible Werte im Klartext zurückgegeben werden | Maskierungsrichtlinien, Testergebnisse, Nachweis der Durchsetzung | Maskierungs-Workflows zur Unterstützung von HIPAA-Schutzmaßnahmen |

| Auditierbarkeit | Protokollierung von Benutzeraktivitäten mit Kontext und Aufbewahrung | Wer/Was/Wann-Protokolle, Aufbewahrungsrichtlinien, Manipulationssicherheit | Audit-Berichterstattung im Einklang mit PCI DSS-Nachvollziehbarkeit |

| Berichterstellung | Erstellung reproduzierbarer Compliance-Berichte für Prüfungen | Standardisierte Berichte, wiederkehrende Nachweispakete | Automatisierte Berichterstellung durch Report Generation |

Schritt 5: Automatisieren Sie Compliance-Berichterstattung und operative Reaktionen

Compliance schlägt fehl, wenn sie zum manuellen vierteljährlichen Ritual wird. Berichterstattung und Governance müssen kontinuierlich und reproduzierbar sein. Nutzen Sie automatisierte Compliance-Workflows mit dem DataSunrise Compliance Manager, um die Nachweiserstellung zu standardisieren und die Auditvorbereitung über Umgebungen hinweg zu vereinfachen.

Um Zwischenfälle wie „Wir wussten nicht, dass dieser Index existiert“ zu vermeiden, führen Sie periodische Entdeckungsaufgaben ein und stimmen Sie Behebungsprozesse am Risiko aus. Kombinieren Sie Compliance-Workflows mit Sicherheitsdurchsetzungsfunktionen wie der Database Firewall und kontinuierlicher Statusüberprüfung mit Hilfe der Vulnerability Assessment.

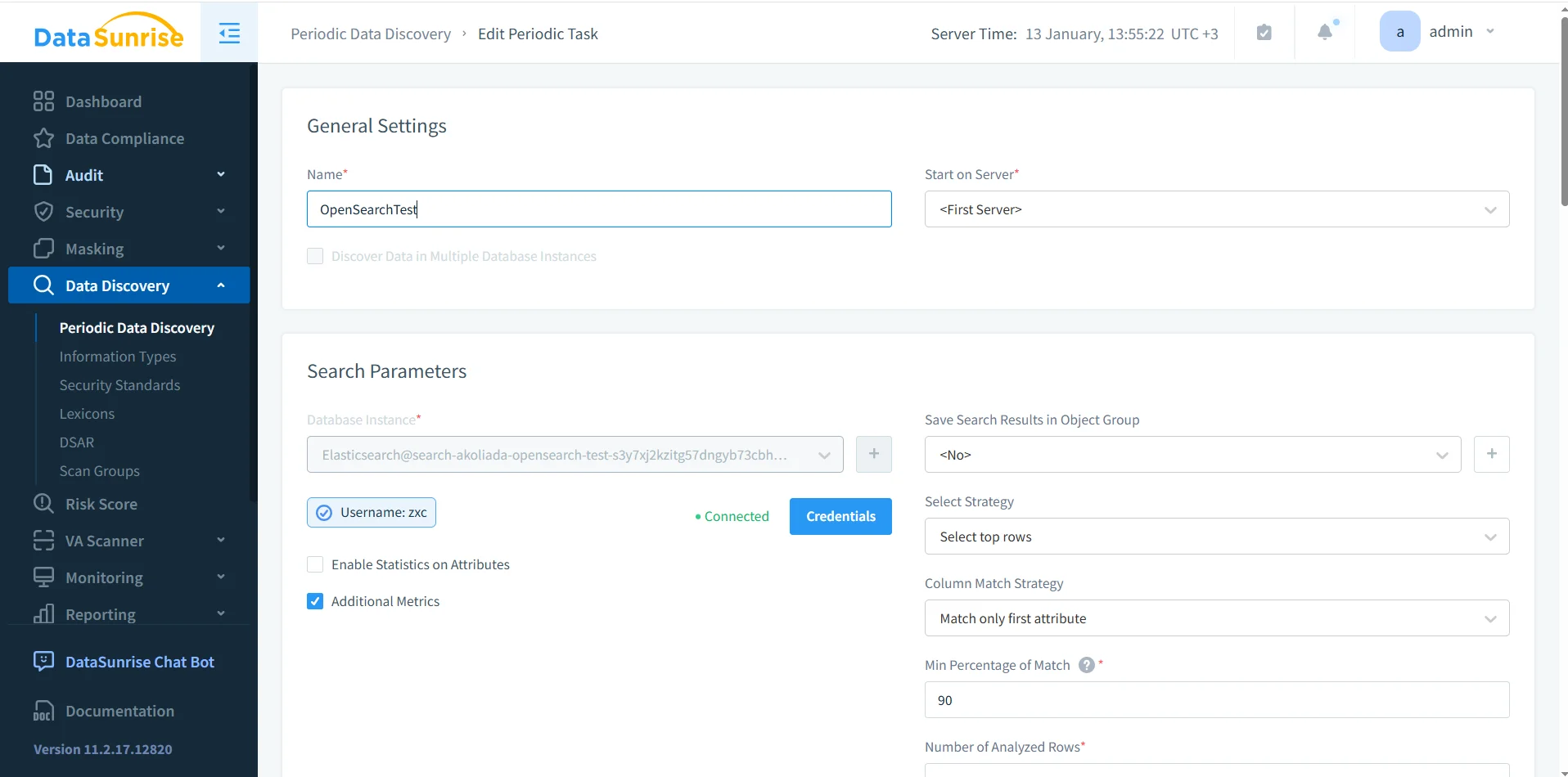

Konfiguration der periodischen Entdeckungsaufgabe: wiederkehrende Scans halten den OpenSearch-Compliance-Umfang aktuell, während Indizes sich verändern.

Fazit: Machen Sie OpenSearch-Compliance Kontinuierlich, Nicht Heroisch

Die Sicherstellung der Compliance für Amazon OpenSearch ist letztlich eine Frage operativer Disziplin: sensible Daten kontinuierlich entdecken, geringste Privilegien durchsetzen, Exposition mit Maskierung reduzieren, prüfungsbereite Nachweise sammeln und Berichte automatisieren. OpenSearch kann ein konformer Bestandteil Ihrer Architektur sein – aber nur, wenn es wie ein regulierter Datenspeicher verwaltet wird, nicht als Ablage für „temporäre“ Logs.

DataSunrise ermöglicht diese Governance mit zentralisierter Entdeckung, Richtliniendurchsetzung, Auditing, Reporting und unterstützenden Sicherheitskontrollen über regulierte Umgebungen hinweg, auch solche, die SOX-Anforderungen unterliegen via SOX Compliance.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen