MariaDB Audit-Log

Moderne Organisationen sammeln täglich Terabytes an operativen Daten, doch nichts ist aufschlussreicher – oder sensibler – als das MariaDB Audit-Log. Korrekt umgesetzt verwandelt sich das Audit-Logging von einer rein regulatorischen Pflicht zu einem lebendigen Sicherheitssensor, der kontinuierlich Missbrauch, Insider-Bedrohungen und Compliance-Abweichungen aufdeckt. Im Zeitalter von generativer KI (GenAI) wächst der Wert dieses Sensors exponentiell: Große Sprachmodelle können nun Ereignisse priorisieren, Anomalien erkennen und sogar automatisierte Gegenmaßnahmen empfehlen. Dieser Artikel zeigt auf, wie man eine robuste, zukunftssichere Audit-Strategie für MariaDB gestaltet, inklusive Echtzeit-Analysen, dynamischem Maskieren, Datenentdeckung, nativem Logging und der zusätzlichen Transparenz, die eine spezialisierte Plattform wie DataSunrise bietet – stets mit dem Fokus auf das MariaDB Audit-Log.

Warum das MariaDB Audit-Log heute wichtiger ist denn je

Regulierungsbehörden verlangen den Nachweis, wer welche Zeile wann bearbeitet hat, doch der geschäftliche Anspruch geht darüber hinaus. Ein gut abgestimmter Audit-Stream bildet die Grundlage für eine Zero-Trust-Architektur, treibt Verhaltensanalysen voran und beschleunigt die Vorfallaufklärung. Da Angreifer ihre Aufklärungsschritte zunehmend automatisieren, müssen Verteidiger mit intelligenter Telemetrie reagieren. Das MariaDB Audit-Log liefert diese Telemetrie, indem es Login-Versuche, DDL, DML und – bei korrekter Konfiguration – auch den Abfrage-Text erfasst. In seiner Granularität steht es dem PostgreSQL-Tool pgaudit in nichts nach, während der Performance-Overhead gering bleibt, wenn Sie sich auf risikoreiche Ereignisse fokussieren.

Echtzeit-Audit trifft Datenentdeckung und dynamisches Maskieren

Das reine Speichern von Logs reicht nicht aus; die Geschwindigkeit der Interpretation entscheidet über Eindämmung oder Kompromittierung. Kombinieren Sie MariaDBs serverseitiges Audit-Plugin mit Streaming-Pipelines (zum Beispiel rsyslog -> Fluent Bit -> Apache Kafka), um eine Erkennung im Sub-Sekunden-Bereich zu erzielen. Sobald der Datenstrom fließt, verstärken zwei Vorgehensweisen seinen Wert:

- Datenentdeckung klassifiziert automatisch, welche Tabellen personenbezogene Daten (PII) oder Zahlungsinformationen enthalten. Das Wissen über die Datenbereiche ermöglicht eine Priorisierung von Alarmen. Einen kurzen Einstieg bietet die Übersicht von DataSunrise zur Datenentdeckung.

- Dynamisches Maskieren schützt sensible Felder zur Abfragezeit, verhindert laterale Bewegungen selbst nach Diebstahl von Zugangsdaten. Das Konzept wird auf der DataSunrise-Seite zu dynamischem Datenmaskieren erläutert.

Indem Sie Entdeckungs- und Maskierungs-Metadaten mit dem MariaDB Audit-Log verweben, heben Sie jede Zeile vom „Was ist passiert“ zum „Warum ist es jetzt relevant“.

GenAI für intelligente Sicherheitsanalysen

Große Sprachmodelle glänzen bei der Mustererkennung in verrauschtem, semi-strukturiertem Text – genau wie Audit-Datensätze aufgebaut sind. Das Einspeisen von Logs in GenAI ermöglicht:

- Risikobewertung: Ein Modell kann Ereignisse basierend auf Kontextindikatoren (z. B. Admin-Zugriffe außerhalb der Arbeitszeit, Massenlöschungen) als niedrig, mittel oder kritisch einstufen.

- Bedrohungsjagd-Playbooks: Chat-basierte Zusammenfassungen beschleunigen SOC-Arbeitsabläufe.

- Hinweise zur automatischen Behebung: LLMs können neue Firewall-Regeln oder Least-Privilege-Richtlinien vorschlagen.

Im Folgenden ein minimalistisches Beispiel, das die letzten 500 Audit-Ereignisse lädt, ein LLM auffordert und eine nach Risiko geordnete Zusammenfassung ausgibt:

import os, openai, pandas as pd

from sqlalchemy import create_engine

conn = create_engine(os.getenv("DB_DSN"))

df = pd.read_sql(

'SELECT event_time, user_host, command_type, query_text ' \

'FROM security.audit_log ORDER BY event_time DESC LIMIT 500',

conn

)

prompt = (

"Klassifiziere diese MariaDB Audit-Ereignisse nach Risikostufe und schlage für die drei wichtigsten Hochrisiko-Vorfälle jeweils eine Gegenmaßnahme vor:\n" +

df.to_json(orient='records')[:3900] # Beachten Sie Token-Limits

)

openai.api_key = os.getenv("OPENAI_API_KEY")

response = openai.ChatCompletion.create(

model="gpt-4o-mini",

messages=[{"role": "user", "content": prompt}]

)

print(response.choices[0].message.content)

Die gleiche Methode funktioniert, egal ob Logs in MariaDB selbst gespeichert oder in ein Data Warehouse exportiert werden – GenAI bleibt backend-agnostisch.

Tipp: Der Artikel von DataSunrise zu LLM- und ML-Tools für Datenbanksicherheit gibt Gestaltungs-Tipps zur Skalierung dieses Ansatzes.

Natives Audit in MariaDB aktivieren (fast wie bei PostgreSQL)

Das Einrichten des serverseitigen Auditings in MariaDB fühlt sich für Administratoren, die PostgreSQLs pgaudit konfiguriert haben, vertraut an. Fügen Sie das Audit-Plugin hinzu und definieren Sie, was protokolliert werden soll:

Finden oder erstellen Sie die MariaDB-Optionsdatei (z. B.

/etc/my.cnfoder/etc/mysql/mariadb.conf.d/50-server.cnf).Fügen Sie unter dem Abschnitt

[mysqld]Folgendes hinzu:plugin_load_add=server_audit server_audit_logging=ON server_audit_events=QUERY,CONNECT log_output=FILE # oder TABLE für Speicherung in der Datenbank # Optionale Feinabstimmung server_audit_file_path=/var/log/mysql/audit.log server_audit_excl_users=backup server_audit_incl_users=app_userStarten Sie den Dienst neu:

systemctl restart mariadb(oderservice mysql restartauf älteren Systemen).Prüfen Sie:

SHOW VARIABLES LIKE 'server_audit%';und sehen Sie sich das Log an, um sicherzustellen, dass Einträge erscheinen.

Administratoren, die weiterführende Hilfestellungen wünschen, können auf externe Tutorials zurückgreifen, z. B. die MariaDB-Dokumentation zur Konfiguration des Audit-Plugins, den Severalnines-Leitfaden Nutzung des MariaDB Audit-Plugins für Datenbanksicherheit, Virtual-DBA’s praxisorientierten Einfachen Leitfaden für MariaDB Auditing sowie Tunnelix’ praxisnahen Walkthrough Aktivierung des MariaDB Audit-Logs. Diese tiefgehenden Anleitungen erläutern alternative Installationswege – wie die Nutzung von INSTALL PLUGIN zur Laufzeit –, Tipps zur Logrotation sowie Performance-Benchmarks aus der Praxis.

Im Hintergrund handelt es sich um dasselbe Server-Audit-Plugin, das in der offiziellen MariaDB Knowledge Base dokumentiert ist. Da die Konfiguration in Standard-Optionsdateien erfolgt, können Sie diese versionieren, analog zu Infrastructure-as-Code, und konsistent auf lokalen und Cloud-VMs anwenden.

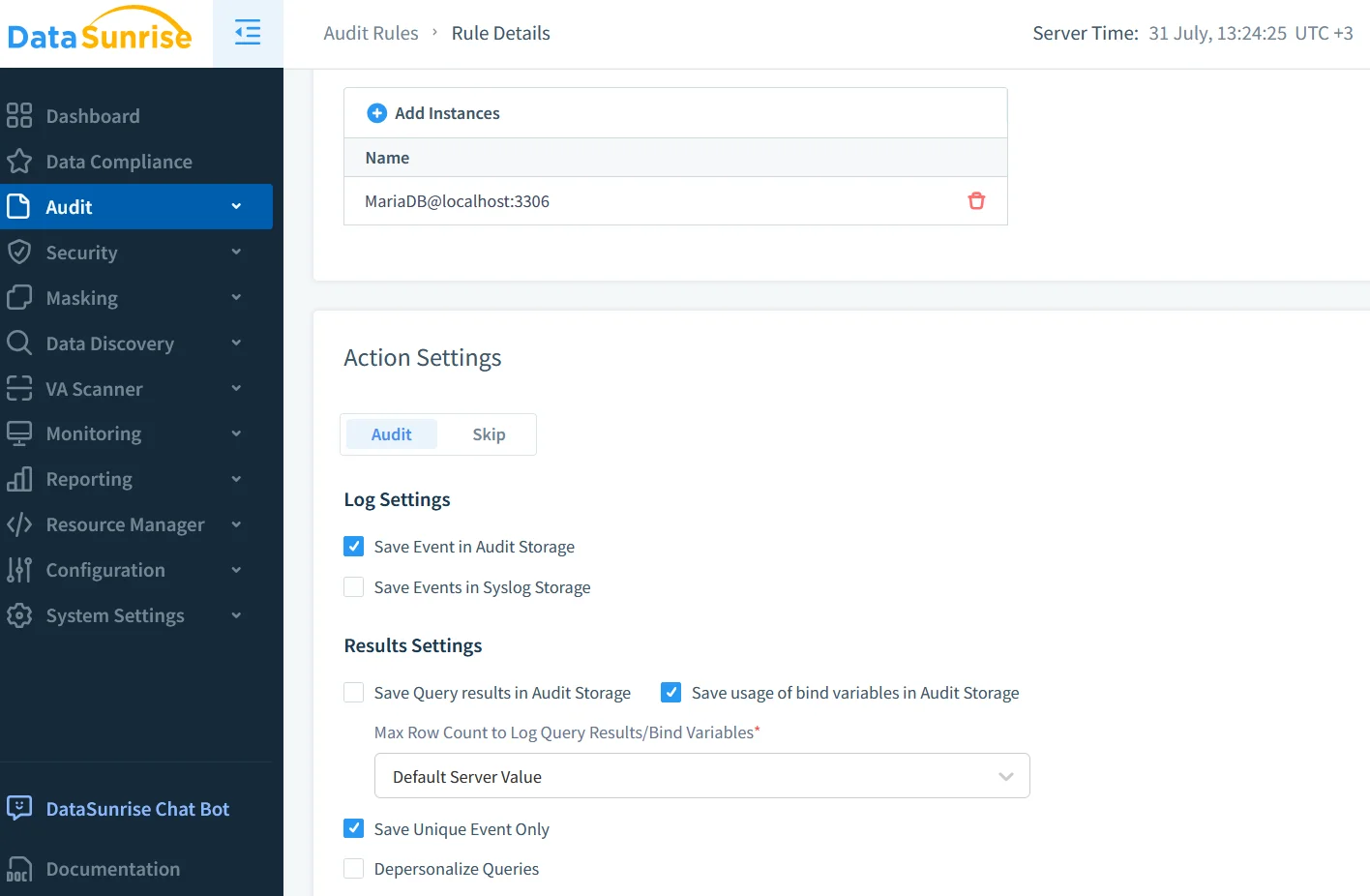

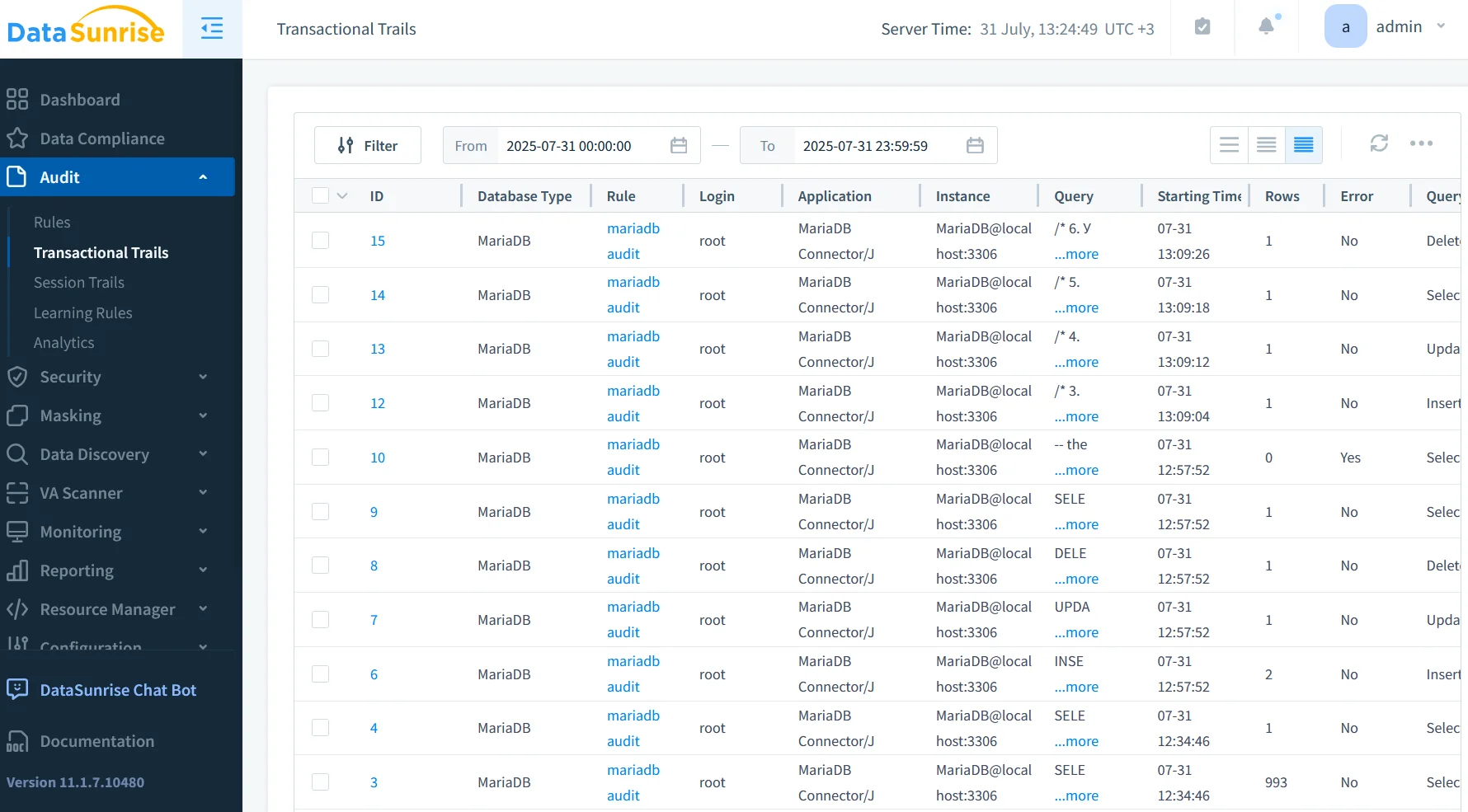

Erweiterte Transparenz mit DataSunrise Audit

Das native Audit erfasst bereits viele Signale, doch manchmal benötigen Sie plattformübergreifende Korrelation, richtlinienbewusstes Maskieren oder eine Langzeitarchivierung, die Plattformgrenzen überdauert. Der DataSunrise-Proxy ergänzt diese Schichten, ohne den Anwendungscode zu verändern.

- Vereinheitlichte Audit-Trail: MariaDB-Ereignisse werden in DataSunrise mit PostgreSQL, Snowflake oder MongoDB zusammengeführt, wodurch zentrale Analysen im Audit-Log möglich sind.

- Kontextabhängige Richtlinien: Feingranulare Regeln erzwingen Least Privilege, beschrieben im Audit-Regeln-Leitfaden.

- Compliance-Dashboards, ausgerichtet auf DSGVO und andere Regelwerke, zeigen Heatmaps, die exakt den MariaDB-Objektnamen entsprechen.

Typischerweise wird der DataSunrise-Reverse-Proxy zwischen Anwendung und Datenbank eingefügt, als Sidecar-Container, physische Appliance oder VM in Ihrem bevorzugten Orchestrierungssystem. Aktualisieren Sie die Datenbank-Verbindungszeichenfolge, sodass sie auf den Proxy zeigt, und lassen Sie DataSunrise den Traffic weiterleiten, während Ereignisse durch Kontextanreicherung ergänzt werden.

Compliance wahren, ohne Performance einzubüßen

Performance-Tests zeigen, dass der Overhead bei server_audit_events, begrenzt auf QUERY und CONNECT, unter 5 % bleibt. Wo submillisekündige Latenz gefordert ist, empfiehlt sich das Logging zum FILE-Handler und das Auslagern der Log-Sammlung an Tools wie Filebeat oder rsyslog. DataSunrise-Forschungen zu Datenbankperformance bei Audit-Speicherung behandeln I/O-Strategien, die den Durchsatz auch bei plötzlichen Lastspitzen sichern.

Abschließend: Logs allein garantieren keine Compliance. Regulierungsbehörden verlangen präventive Kontrollen wie dynamisches Maskieren, detektive Kontrollen wie Echtzeit-Benachrichtigungen und korrektive Maßnahmen wie automatische Sitzungsbeendigung. Die Kombination aus MariaDB Audit-Log, Datenentdeckung, Maskierung und GenAI-gestützter Priorisierung schließt diesen Kreis.

Fazit

Das MariaDB Audit-Log hat sich von einer einfachen Aufzeichnung von Befehlen zu einer hochauflösenden Sicherheitskamera entwickelt – die in Echtzeit sieht, mittels GenAI bewertet, und die Nachweise liefert, die Entscheider fordern. Ob Sie sich auf natives Logging verlassen oder den Traffic über DataSunrise leiten – der Weg ist derselbe: Sammeln Sie reichhaltige Ereignisse, bereichern Sie sie mit Kontext und lassen Sie intelligente Systeme daraus Handlungen ableiten. Mit dynamischem Maskieren, das Daten beim Zugriff schützt, und Datenentdeckung, die Ihnen Risikobereiche offenbart, wird Compliance von einer reaktiven Last zum proaktiven Vorteil. Jetzt ist die Zeit, diesen Vorteil zu nutzen und das Audit-Log smarter und nicht nur härter arbeiten zu lassen.