Wie man MariaDB überprüft

Auditing ist längst keine periodische Checkliste mehr; es ist ein lebendiger Prozess, der sich gemeinsam mit Ihren Daten weiterentwickelt. Wie man MariaDB effektiv überprüft im Jahr 2025 bedeutet, niedrigstufige Protokollaufzeichnung, Echtzeitanalysen und richtliniengesteuerte Kontrollen zu kombinieren, die sowohl Regulatoren als auch Ingenieure zufriedenstellen. Dieser Artikel fasst die wesentlichen Punkte zusammen – Echtzeitprüfung, dynamisches Maskieren, Datenerkennung, Sicherheit und Compliance – und führt durch die native MariaDB-Auditkonfiguration, die DataSunrise-Integration sowie ein Beispiel für eine von GenAI unterstützte Bedrohungssuche.

Warum kontinuierliche Prüfung wichtig ist

Jede SQL-Anweisung hinterlässt eine Spur. Wenn Angreifer seitlich bewegen oder Insider Daten entziehen, muss diese Spur sofort erfasst und mit Kontext verknüpft werden. Echtzeitprüfung verwandelt rohe Ereignisse in eine Sicherheitsgeschichte: wer, was, wann, wo und warum. Laut dem Security Guide von DataSunrise reduzieren Organisationen, die Protokolle innerhalb von fünf Sekunden nach ihrer Erstellung erfassen, die mittlere Erkennungszeit um 61 Prozent. Kontinuierliche Sichtbarkeit bildet somit die Grundlage für Anomalieerkennung, Vorfallreaktion und Compliance-Nachweis.

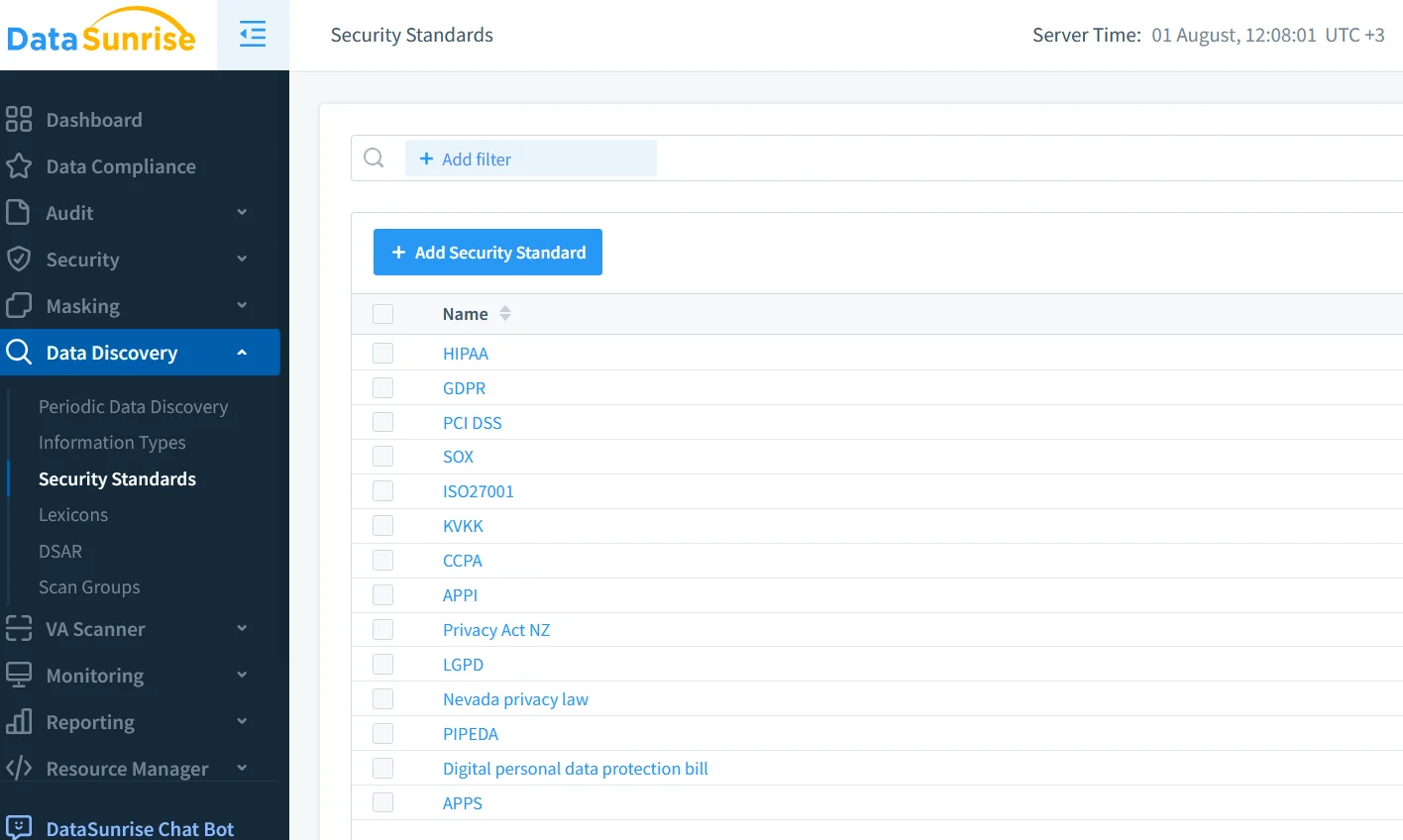

Beginnen Sie mit der Datenerkennung

Bevor Sie die Prüfungsfunktionen aktivieren, erfassen Sie das Terrain. Das Data Discovery Modul von DataSunrise scannt automatisch MariaDB-Schemata nach PII, PHI und Zahlungsdaten und markiert Spalten, sodass nachgelagerte Richtlinien genau wissen, was geschützt werden muss. Kombinieren Sie dies mit INFORMATION_SCHEMA-Abfragen wie:

SELECT table_schema, table_name, column_name

FROM information_schema.columns

WHERE data_type IN ('char','varchar','text')

AND column_name REGEXP '(email|ssn|phone|card)';

Die Abfrage liefert eine schnelle Basislinie, während die Erkennungs-Engine die Tags aktualisiert, sobald sich die Schemata weiterentwickeln – keine übersehenen Spalten, kein stiller Drift.

Aktivierung des nativen MariaDB Audit Plugins

Native Prüfung ist ein leichter Weg, Login-, DDL- und DML-Ereignisse ohne externe Agenten zu erfassen. Ab MariaDB 10.5 ist das server_audit-Plugin in der Standarddistribution enthalten. Der Community Audit Plugin Quickstart führt durch die Voraussetzungen; das folgende Beispiel zeigt eine minimale Einrichtung:

-- Plugin laden (einmalig)

INSTALL SONAME 'server_audit';

-- aktivieren und in Datei schreiben

SET GLOBAL server_audit_logging = ON;

SET GLOBAL server_audit_output_type = 'FILE';

SET GLOBAL server_audit_file_path = '/var/log/mariadb/audit.log';

-- auswählen, was protokolliert wird

SET GLOBAL server_audit_events = 'CONNECT,QUERY,TABLE';

-- auf kritische Schemata beschränken (optional)

SET GLOBAL server_audit_excl_users = '';

SET GLOBAL server_audit_incl_users = 'finance_app,reporting_ro';

Fügen Sie dieselben server_audit_*-Variablen in die my.cnf ein, damit sie nach einem Neustart bestehen bleiben. Die Protokolleinträge sehen zum Beispiel so aus:

2025-08-01 10:10:07,finance_app[192.168.0.10],user@host,QUERY,employees,SELECT * FROM salaries;

Für eine tiefere Parameterübersicht konsultieren Sie die Audit Plugin Log-Einstellungen. Für zentrales Logging folgen Sie dem Audit-to-Syslog-Leitfaden, um Ereignisse direkt an einen Remote-Collector weiterzuleiten.

Feinabstimmung und Performance-Tipps

- Aggressiv rotieren: Halten Sie die Audit-Dateien kurz (z. B. 100 MB), um Disk I/O-Spitzen zu vermeiden.

- Servicekonten filtern: Schließen Sie interne Überwachungsbenutzer aus, um Lärm zu reduzieren.

- Unnötige Ereignisse deaktivieren: Oft reichen nur

CONNECTundTABLEfür Compliance aus. - In der Staging-Umgebung testen: Messen Sie die Overheads, bevor Sie produktiv gehen.

Dynamisches Datenmaskieren mit MaxScale und mehr

Echtzeitprüfung ist nur die halbe Geschichte; die Verhinderung von sensiblen Datenlecks zur Abfragezeit ist ebenso wichtig. MariaDB MaxScale 23-02 führte den Masking-Filter ein, mit dem Sie Spalten direkt während der Abfrage schwärzen können, ohne Daten zu kopieren. Der MaxScale Masking Filter Guide zeigt die Konfiguration; eine minimale Regel sieht so aus:

[Masking]

type=filter

module=masking

rules=/etc/maxscale/ccn_mask.json

wobei ccn_mask.json { "column": "credit_card", "type": "full" } enthält.

Wenn eine Proxy-Bereitstellung keine Option ist, bietet DataSunrise richtlinienbasiertes dynamisches Datenmaskieren, das agentenlos arbeitet und den Datenverkehr transparent abfängt. Da Maskierungsregeln im selben UI wie die Auditierung verwaltet werden, vermeiden Teams eine Zersplitterung der Richtlinien.

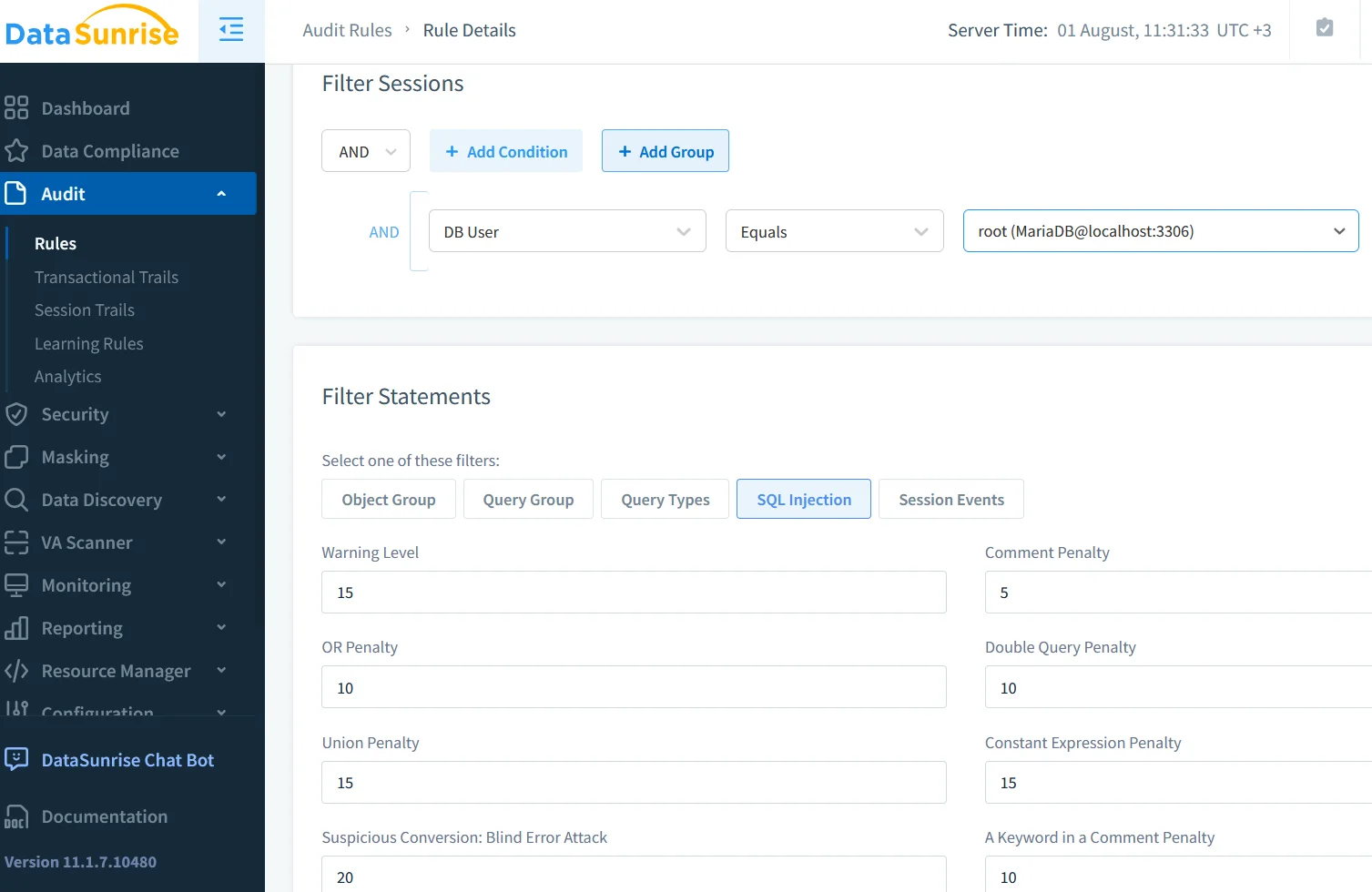

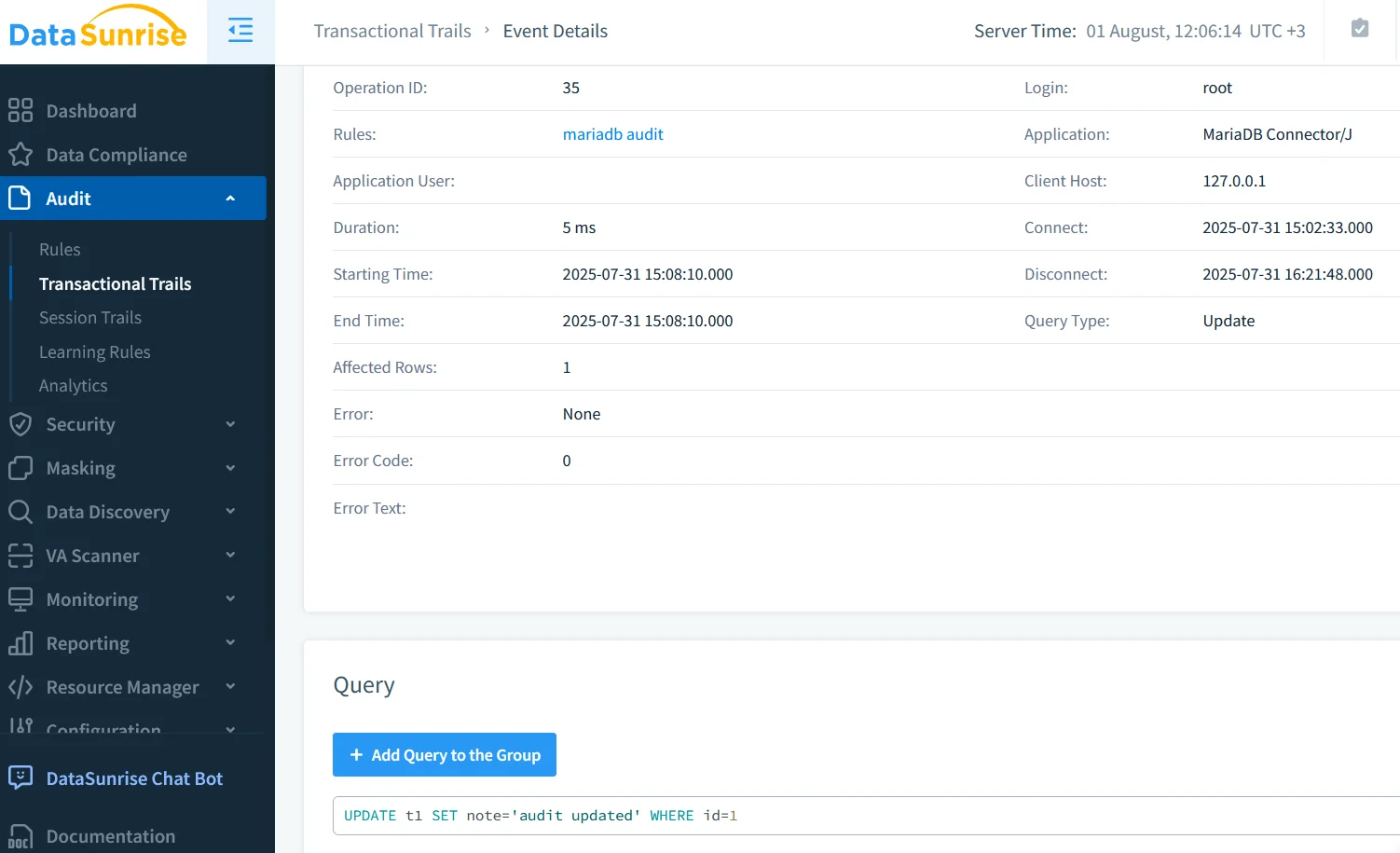

Tiefgreifende Prüfung mit DataSunrise

Native Logs bieten Breite, enden jedoch am Netzwerkkabel. Die Data Audit Engine von DataSunrise ergänzt diese durch folgende Funktionen:

- Kontextuelles Session-Stitching über Multi-Node-Cluster hinweg.

- Angereicherte Metadaten: Geolokalisierung, OS-Fingerprinting und Anwendungskennungen.

- Echtzeit-Benachrichtigungen: Slack, Teams oder SIEM-Push über den eingebauten Notifier-Service.

- Verhaltensanalytik basierend auf ML, erläutert im User Behavior Analysis Artikel.

Ein typischer hybrider Workflow sieht so aus:

- Aktivieren Sie das native Plugin für unveränderliche, niedrigstufige Logs.

- Setzen Sie DataSunrise im Reverse-Proxy-Modus ein, um Verkehr abzufangen, zu maskieren und zu klassifizieren.

- Leiten Sie beide Datenströme an ein Lakehouse weiter, wo GenAI-Modelle zur Anreicherung ausgeführt werden.

Da DataSunrise über 40 Datenspeicher unterstützt, kann dasselbe Dashboard MariaDB neben PostgreSQL, MongoDB und Snowflake überwachen und so Tool-Müdigkeit verringern.

GenAI für Echtzeit-Bedrohungsjagd

Große Sprachmodelle sind überraschend gut darin, Signale aus Auditspuren zu extrahieren. Ein kurzes Python-Beispiel zeigt, wie Sie MariaDB-Auditzeilen in ein LLM streamen können, um die Absicht zu klassifizieren:

import openai, json, os

openai.api_key = os.getenv("OPENAI_API_KEY")

with open('/var/log/mariadb/audit.log') as f:

for line in f:

event = json.loads(transform(line)) # in JSON umwandeln

prompt = (

"Ein Benutzer hat folgende Anweisung ausgeführt: "

f"{event['sql_text']}. Klassifiziere die Absicht "

"als READ, WRITE, PRIV_ESC oder ADMIN."

)

resp = openai.ChatCompletion.create(

model="gpt-4o",

messages=[{"role": "user", "content": prompt}]

)

intent = resp.choices[0].message.content.strip()

if intent in {"PRIV_ESC", "ADMIN"}:

alert(event, intent)

Innerhalb von Millisekunden markiert die GenAI-Schicht Versuche zur Privilegieneskalation, die regelbasierte Systeme möglicherweise übersehen. Leiten Sie diese Warnungen zurück an DataSunrise oder Ihr SIEM, damit Ermittler eine einheitliche Darstellung erhalten.

Compliance-Überblick

Ob Sie sich an DSGVO, HIPAA oder PCI-DSS halten müssen, Sie müssen Kontrollen für Erfassung, Schutz und Aufbewahrung von Auditdaten nachweisen. DataSunrise stellt gebrauchsfertige Vorlagen bereit, die mit wichtigen Vorschriften im Compliance Regulations Hub verknüpft sind. Wenn Sie native MariaDB-Logs als System der Aufzeichnung und DataSunrise zur Aggregation verwenden, können Sie:

- Rechenschaftspflicht für Datenzugriffe nachweisen (Artikel 30 DSGVO).

- Das Prinzip der geringsten Privilegien mit dynamischem Maskieren durchsetzen.

- Audit-Artefakte über sieben Jahre hinweg in kostengünstigem Objektspeicher aufbewahren.

Weiterführende Literatur

- Einführung in das MariaDB Audit Plugin – historische Hintergründe und Designziele.

Fazit

Die Prüfung von MariaDB ist kein einziger Schalter, sondern ein Ökosystem aus Erkennung, Protokollierung, Maskierung und KI-gestützter Analyse. Beginnen Sie klein – aktivieren Sie das server_audit-Plugin – und fügen Sie dann DataSunrise für reichhaltigeren Kontext und automatische Compliance-Abbildung hinzu. Entfesseln Sie schließlich GenAI, um Gigabyte an Audit-Rauschen in menschenlesbare Erkenntnisse zu verwandeln. Wie man MariaDB überprüft heute zu meistern bedeutet, bewährte SQL-Techniken mit dem kreativen Potenzial generativer Intelligenz zu verbinden.