MariaDB Audit-Tools

MariaDB bleibt eine beliebte Open-Source-Relationendatenbank für moderne Anwendungen, doch zunehmende Regulierungen und ausgeklügelte Bedrohungsakteure machen eine rein passive Protokollüberprüfung unzureichend. MariaDB Audit-Tools – vom eingebauten Audit-Plugin bis hin zu unternehmensgerechten Plattformen wie DataSunrise – liefern die Sichtbarkeit, Kontrolle und Intelligenz, die Sicherheitsteams im Jahr 2025 benötigen. Dieser Artikel behandelt Echtzeit-Auditing, dynamisches Maskieren, Datenerkennung, Sicherheitsanalysen und Compliance und zeigt, wie generative KI (GenAI) das Handbuch für Datenbankverteidigung neu schreibt.

Warum Auditing von MariaDB wichtig ist

Jede Verbindung, Abfrage und Berechtigungserweiterung hinterlässt eine Spur. Diese Spuren in Echtzeit zu erfassen ist essentiell, um verdächtige Muster zu erkennen, bevor es zu Datenabfluss kommt. Vorschriften wie DSGVO und PCI-DSS verlangen ausdrücklich manipulationssichere Audit-Trails, und Frameworks wie NIST 800-53 verknüpfen Kontrollen mit Datenbankaktivitätsüberwachung. Das Versäumnis zu überwachen führt nicht nur zu hohen Geldstrafen, sondern auch zu medienwirksamen Sicherheitsvorfällen, die das Vertrauen in die Marke erschüttern.

Echtzeit-Audit: Von Logs zur Live-Telemetrie

Traditionelle tägliche Log-Dumps frustrieren Reaktionskräfte, denn eine Verzögerung von 24 Stunden ist während eines Angriffs eine Ewigkeit. Moderne MariaDB Audit-Tools streamen strukturierte JSON-Ereignisse direkt in SIEM-Plattformen oder Cloud-Event-Busse und ermöglichen so die Korrelation mit Netzwerk- und Identitätstelemetrie. DataSunrise’s Workflow für Echtzeit-Benachrichtigungen leitet risikoreiche Abfragen an Slack oder Microsoft Teams weiter – ganz ohne eine einzige Crontab zu schreiben.

Latenz ist nur die halbe Miete; auch die Detailgenauigkeit ist entscheidend. Durch das Erfassen von CONNECT, QUERY, TABLE und FAILED_LOGIN-Events gewinnen Sie Einblick in laterale Bewegungen und Missbrauch von Berechtigungen. Die Verknüpfung dieser Ereignisse mit Datenbankaktivitätsüberwachung ermöglicht es, Verhaltensbaselines zu erstellen, die GenAI fortlaufend auf Anomalien überprüft.

Die Abwehr von SQL-Injection-Angriffen wird dramatisch einfacher, wenn Sie UNION-basierte Sonden über Sessions hinweg nachvollziehen und sie in Echtzeit blockieren können.

Native Audit-Grundlagen (So aktivieren Sie es mit drei Abfragen)

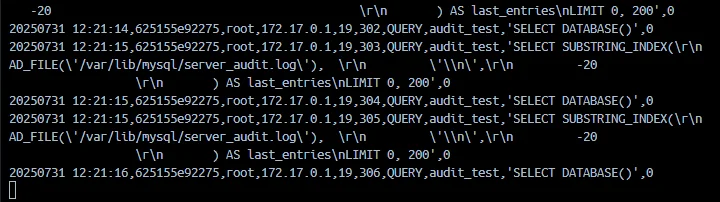

Dem ausführlichen Überblick zum MariaDB Audit Plugin zufolge wird jeder MariaDB Community Server mit dem server_audit-Plugin ausgeliefert, wodurch externe Agenten bei kleineren Installationen entfallen. Die Aktivierung ist einfach:

-- Plugin einmal laden

INSTALL SONAME 'server_audit';

-- Globale Protokollierung einschalten

SET GLOBAL server_audit_logging = ON;

-- Festlegen, welche Events gesammelt werden sollen

SET GLOBAL server_audit_events = 'CONNECT,QUERY,TABLE';

Benötigen Sie Syslog-Ausgabe? Das Referenzhandbuch der Audit-Systemvariablen listet alle Optionen auf:

SET GLOBAL server_audit_output_type = 'syslog';

SET GLOBAL server_audit_syslog_facility = 'LOG_LOCAL6';

Feinjustieren Sie die Rauschunterdrückung mit benutzerspezifischen Filtern:

SET GLOBAL server_audit_excl_users = 'reporting_app';

SET GLOBAL server_audit_incl_users = 'dba,security_analyst';

Das Verständnis, wie Events serialisiert werden, ist wichtig für SIEM-Parser; der Audit-Log-Format-Guide beschreibt jedes Feld verständlich.

Speichern Sie diese Einstellungen dauerhaft in Ihrer my.cnf unter [mysqld], damit sie Neustarts überstehen. Für die Compliance setzen Sie server_audit_file_rotate_size und server_audit_file_rotations, um ein Überlaufen der Logdateien zu verhindern.

Über die Grundlagen hinaus mit DataSunrise

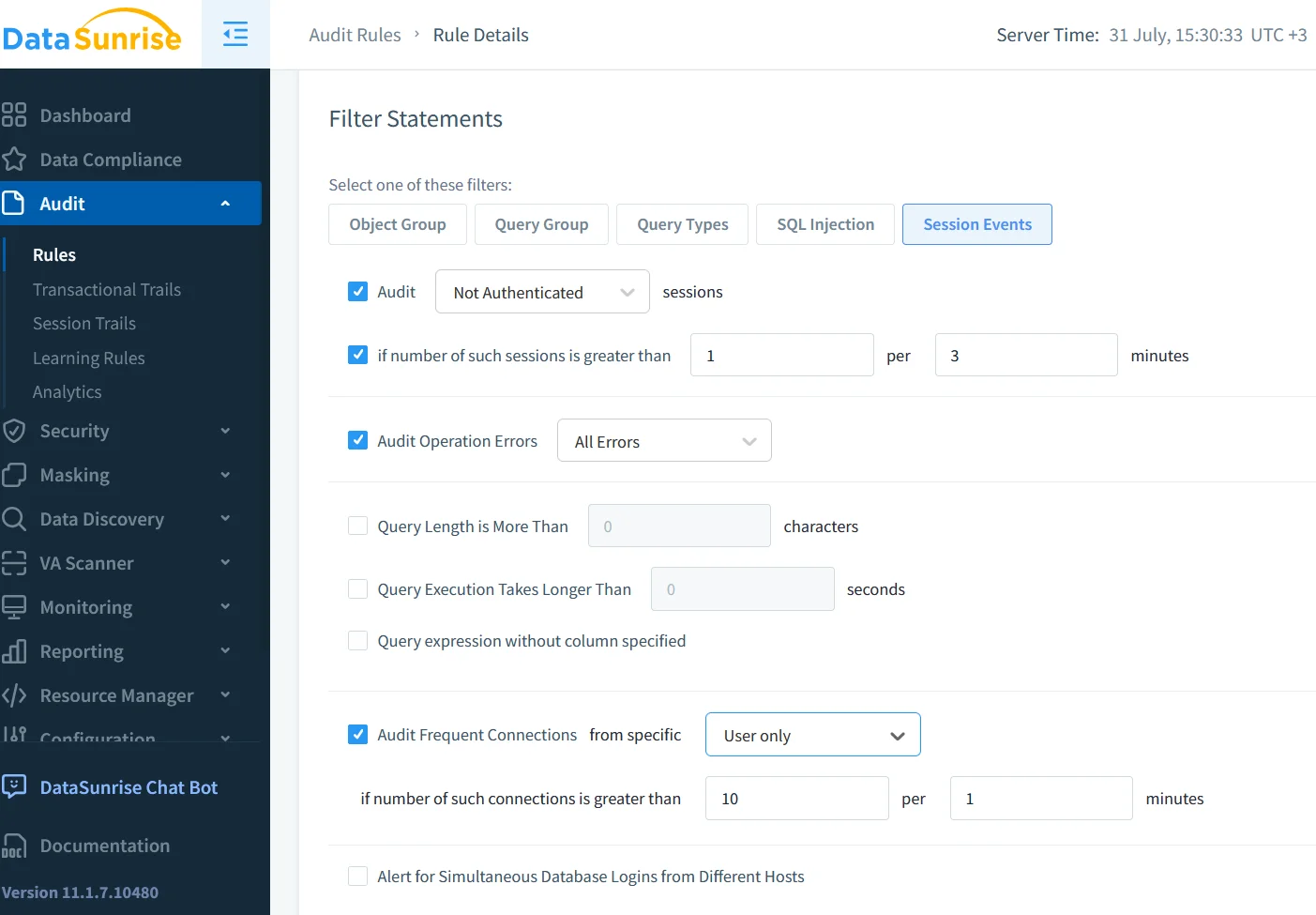

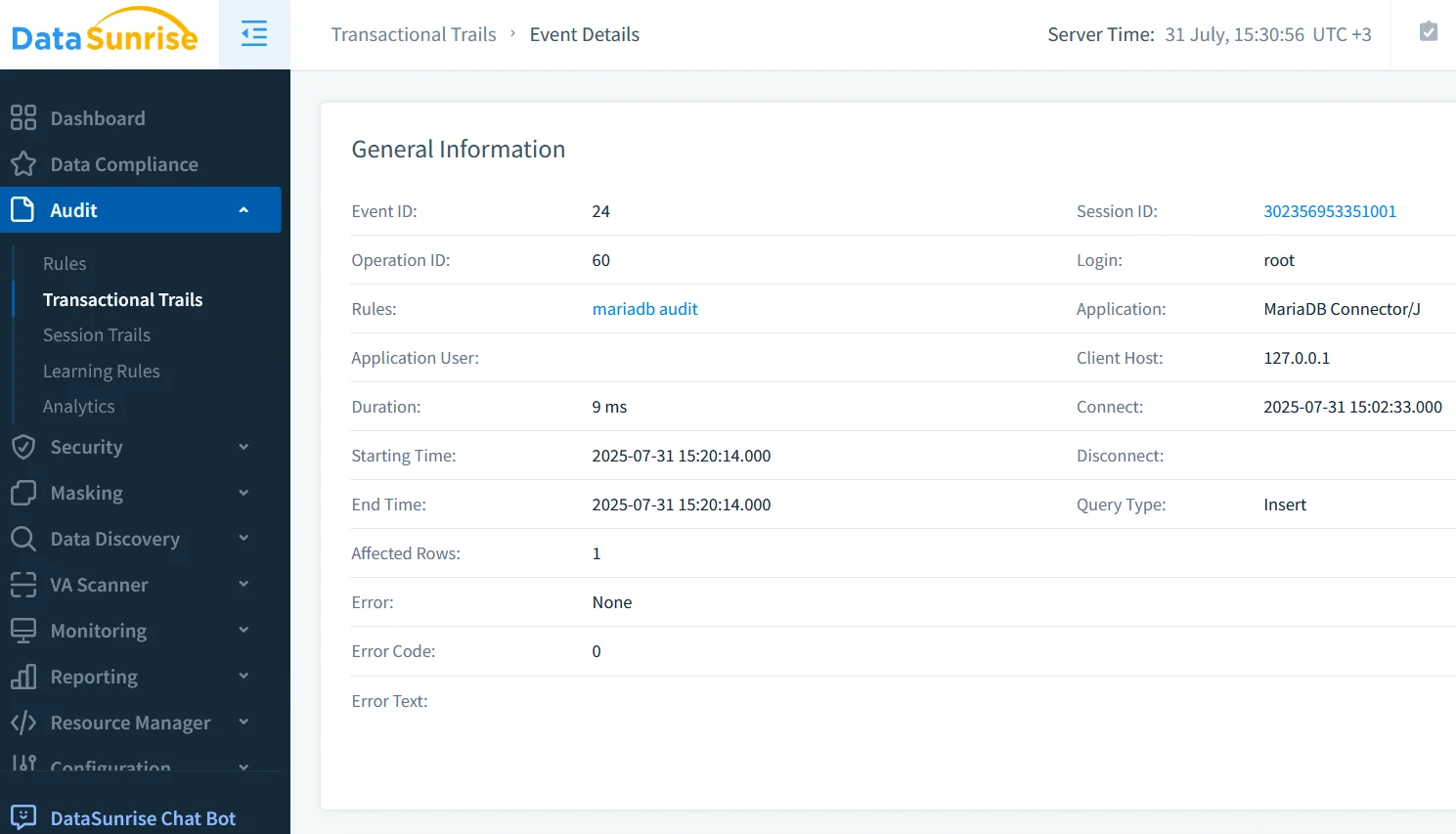

Während das native Plugin effizient ist, verlangen große Organisationen oft tiefere Analysen, plattformübergreifenden Schutz und einfache Richtlinienverwaltung. Der umfassende Audit-Guide von DataSunrise glänzt hier. Als transparenter Proxy eingesetzt, fängt es den Traffic von mehr als vierzig Datenquellen ab, normalisiert Ereignisse und reichert sie mit Kontextinformationen (Client-IP, LDAP-Benutzer, Geolocation) an. Das Audit Rules-Modul ermöglicht Sicherheitsteams, Ereignisse zu bewerten, Quarantänen auszulösen oder SOAR-Playbooks zu speisen.

Da Audit-Daten nur dann wertvoll sind, wenn man sie aufbewahren kann, trennt die Plattform die “heiße” Telemetrie vom Audit Storage-Backend – mit Versand an S3 oder Azure Blob – um Kosten zu senken und gleichzeitig vorgeschriebene Aufbewahrungsfristen einzuhalten.

Dynamisches Maskieren, Datenerkennung und Zero Trust

Ein oft übersehener Begleiter zum Auditing ist proaktive Risikoreduktion. Dynamisches Maskieren versteckt sensible Werte dabei zur Abfragezeit gemäß Richtlinie. MariaDB 10.10 führte eingebautes dynamisches Datenmaskieren für Spalten ein, und DataSunrise erweitert dies um kontextabhängige Regeln. Wenn ein Helpdesk-Analyst folgende Abfrage ausführt:

SELECT credit_card_number, customer_name

FROM orders

WHERE order_id = 1234;

schreibt DataSunrise die Antwort so um, dass credit_card_number als ••••‑••••‑••••‑4321 zurückgegeben wird, sofern die Rolle des Analysten nicht erhöht ist. Die Dynamische Maskierungs-Engine unterstützt Kontextinformationen wie Netzwerkzone oder Tageszeit.

Bevor Sie maskieren können, müssen Sie sensible Spalten finden. GenAI-unterstützte Datenerkennungs-Scans durchsuchen Metadaten, entpacken JSON-Blöcke und korrelieren Spaltennamen mit großen Sprachmodellen, um unerwartete PII zu erkennen – ganz ohne starre Regex-Listen.

GenAI trifft auf Security Operations

Große Sprachmodelle revolutionieren die Art, wie Teams Erkennungsregeln schreiben. Statt ausführliche SQL-Anweisungen zu verfassen, kann ein Analyst einfach eingeben:

Generiere eine Regel, die alarmiert, wenn ein nicht privilegierter Benutzer außerhalb der Geschäftszeiten auf die Gehaltstabelle zugreift.

Im Hintergrund erzeugt ein feinabgestimmtes LLM – siehe DataSunrise’s Bibliothek von LLM- und ML-Tools für Datenbanksicherheit – einen Richtlinienausschnitt:

{

"rule": "after_hours_salary_access",

"condition": "event.table == 'hr.salaries' && !event.user_in_role('HR') && event.time.hour not in 8..18",

"action": ["alert", "block"]

}

GenAI fasst zudem umfangreiche Audit-Ströme in menschenlesbare Narrative zusammen, was die Analysezeit drastisch verringert. Der NIST-Vorstoß für erklärbare KI sorgt dafür, dass diese Zusammenfassungen Herkunftsinformationen enthalten, was das Vertrauen von Auditoren stärkt.

Daten-Compliance ohne Kopfschmerzen

Ob Sie sich an DSGVO, HIPAA oder SOX halten müssen, MariaDB Audit-Tools liefern den technischen Nachweis, dass Richtlinien durchgesetzt werden. Die integrierten Compliance-Dashboards von DataSunrise verknüpfen Kontrollen mit konkreten Abfragen und exportieren diese als PDFs, während das eingebaute Schema-Versioning von MariaDB hilft, nachzuweisen, dass Maskierungsansichten unverändert bleiben. Kombiniert mit unveränderlichen S3-Buckets erfüllen Sie so Auditanforderungen, ohne nachts Tabellen exportieren zu müssen.

Alles zusammenführen – Beispiel-Workflow

- Aktivieren Sie server_audit mit dem oben gezeigten SQL und streamen Sie die Daten an Syslog.

- Setzen Sie DataSunrise als Reverse Proxy ein und importieren Sie den MariaDB-Verbindungsstring.

- Führen Sie GenAI-Discovery aus, um Spalten zu klassifizieren; maskieren Sie Kreditkartennummern für Nicht-PCI-Rollen.

- Senden Sie Echtzeit-Events an Ihr SIEM und korrelieren Sie sie mit Endpoint-Telemetrie.

- Fügen Sie GenAI-Erkennungen für seltene Abfragemuster hinzu.

- Erstellen Sie monatlich Compliance-Pakete und übertragen Sie diese an SharePoint.

Ein kleines DevOps-Team kann diese Pipeline in einem einzigen Sprint aufbauen und schrittweise erweitern.

Abschließende Gedanken

Auditing war früher eine staubige Checkbox-Aufgabe. Heute verwandeln MariaDB Audit-Tools – angetrieben durch GenAI und Plattformen wie DataSunrise – Protokolle in umsetzbare Sicherheitsinformationen. Egal, ob Sie mit dem nativen Plugin starten oder einen vollumfänglichen Proxy für Verhaltensanalysen einsetzen – die Investition zahlt sich aus in verhinderte Sicherheitsvorfälle, vermiedene Geldstrafen und erholsame Nächte. Betrachten Sie Auditing nicht als Versicherung, sondern als ein lebendiges Nervensystem, das jeden Herzschlag Ihrer Datenlandschaft wahrnimmt.