Wie das OSI 7-Schichten-Modell eine effektive Netzkommunikation erleichtert

Einführung

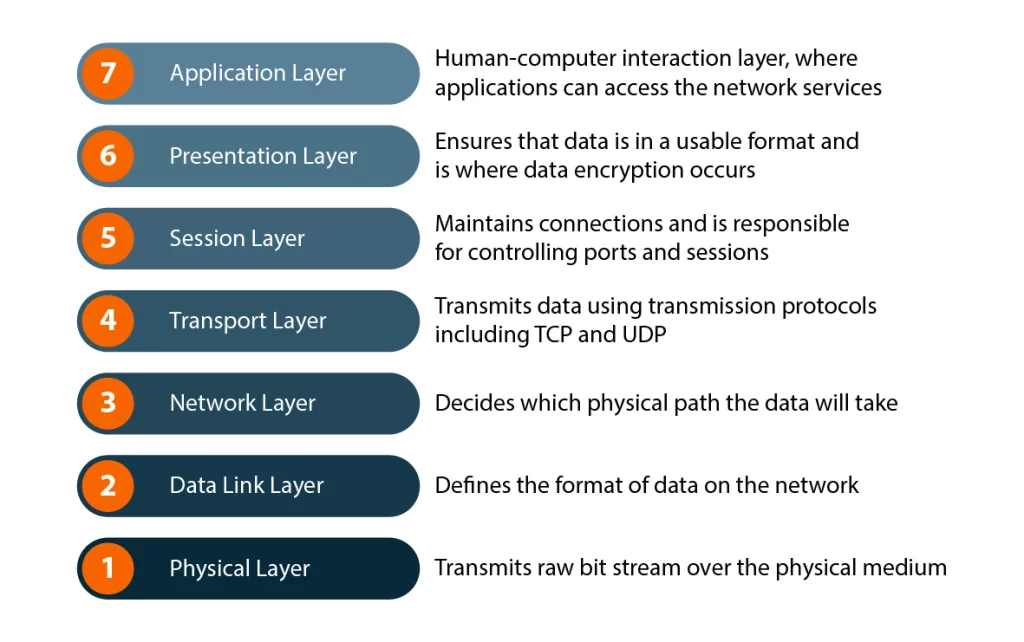

Das OSI-Modell erklärt, wie Computer in einem Netzwerk standardisiert Daten austauschen. Entwickelt in den späten 1970er Jahren, unterteilt das OSI-Modell die Netzkommunikation in sieben unterschiedliche Schichten. Jede Schicht hat spezifische Funktionen und interagiert mit den direkt darüber und darunter liegenden Schichten.

Auch wenn das moderne Internet vorwiegend das einfachere TCP/IP-Modell verwendet, bleibt das OSI-7-Schichten-Modell ein unverzichtbares Werkzeug. Es unterstützt Netzwerkingenieure bei der Planung von Netzwerken, der Fehlersuche und der Sicherstellung der Interoperabilität zwischen Systemen. Sehen wir uns die einzelnen sieben OSI-Schichten und ihre Rolle bei der Ermöglichung der Netzkommunikation genauer an.

Die 7 Schichten des OSI-Modells

Warum das Verständnis der OSI-Schichten weiterhin wichtig ist

Das Verständnis der OSI-Schichten hilft IT-Teams dabei, komplexe Netzwerke zu verwalten, abzusichern und Fehler zu beheben. Obwohl viele Systeme das TCP/IP-Modell verwenden, bietet das OSI-Modell eine klare, schichtbasierte Sicht, die es erleichtert, Bereiche zu identifizieren, in denen Probleme oder Sicherheitslücken auftreten können.

Beispielsweise profitiert der Einsatz von Tools wie DataSunrise von einem OSI-basierten Ansatz. DataSunrise konzentriert sich darauf, Daten auf spezifischen OSI-Schichten zu überwachen und zu schützen, indem beispielsweise der Datenverkehr auf den Transport- und Anwendungsschichten überprüft wird, um Bedrohungen oder unbefugten Zugriff zu erkennen.

Dieses schichtweise Verständnis sorgt für bessere Compliance, intelligentere Architektur und schnellere Problemlösungen in modernen Netzwerken.

Die sieben OSI-Schichten lassen sich in zwei Gruppen unterteilen: obere Schichten und untere Schichten. Die oberen Schichten (7, 6, 5) konzentrieren sich auf Anwendungen und die Interaktion der Benutzer mit den Daten. Die unteren Schichten (4, 3, 2, 1) sind für den Datentransport zuständig.

Die oberen Schichten des OSI-Modells

Schicht 7: Die Anwendungsschicht – Die Anwendungsschicht ist dem Endbenutzer am nächsten. Sie stellt Netzwerkdienste direkt für Anwendungen wie Webbrowser, E-Mail-Clients und Chat-Programme bereit. Wenn Sie eine Webseite laden oder eine E-Mail senden, formatiert die Anwendungsschicht diese Daten und leitet sie an Schicht 6 weiter.

DNS ist dafür verantwortlich, Domainnamen mit IP-Adressen zu verbinden. Die Anwendungsschicht stellt sicher, dass die Daten korrekt für die jeweilige Anwendung aufbereitet werden.

Schicht 6: Die Darstellungsschicht – Die Darstellungsschicht bereitet Daten aus der Anwendungsschicht für die Übertragung im Netzwerk vor. Dies umfasst häufig die Übersetzung, Verschlüsselung und Kompression.

Die Darstellungsschicht formatiert Daten mithilfe einer gemeinsamen Syntax, auf die sich sendende und empfangende Geräte verständigen. Zum Beispiel kann sie ASCII-Text in ein standardisiertes Format umwandeln. Die Verschlüsselung sichert sensible Daten, und die Kompression reduziert die Menge an zu übertragenden Daten.

Schicht 5: Die Sitzungsschicht – Die Sitzungsschicht stellt Verbindungen zwischen Geräten her, hält sie aufrecht und beendet sie. Sie richtet Sitzungen oder temporäre Kommunikationskanäle ein, die es Geräten ermöglichen, über längere Zeiträume hinweg Daten auszutauschen.

Wird die Verbindung unterbrochen, sendet die Sitzungsschicht Daten ab dem letzten Kontrollpunkt erneut. Außerdem implementiert sie eine Dialogsteuerung, um sicherzustellen, dass nicht zwei Anwendungen gleichzeitig Daten senden.

Die unteren Schichten des OSI-Modells

Schicht 4: Die Transportschicht – Die Transportschicht zerlegt Daten aus der Sitzungsschicht und bereitet sie für die Übertragung im Netzwerk vor. Sie ist verantwortlich für die Ende-zu-Ende-Zustellung und den fehlerfreien Datentransfer zwischen Systemen.

Die beiden primären Protokolle der Transportschicht sind TCP und UDP. TCP sorgt dafür, dass Daten ihr Ziel erreichen, indem es Daten überprüft und eine erneute Übertragung anfordert, falls Daten verloren gehen. UDP ist verbindungslos und garantiert keine Zustellung, ist dafür aber schneller. Außerdem steuert die Transportschicht den Datenverkehr und passt den Datenfluss an die Geschwindigkeit des Netzwerks an.

Schicht 3: Die Netzwerkschicht – Die Netzwerkschicht übernimmt das logische Adressieren und Routing der Daten zwischen den Knoten. Die Transportschicht zerlegt Daten in kleinere Pakete und fügt Quell- und Zieladressen hinzu.

Wie Router IP-Adressen verwenden

Router nutzen IP-Adressen, um den besten Weg für Daten zu finden, damit diese verschiedene Netzwerke durchlaufen und ihr Ziel erreichen. Die Netzwerkschicht ermittelt die optimale Route und leitet Pakete zwischen Netzwerken um, bis sie das Empfangsgerät erreichen.

Schicht 2: Die Sicherungsschicht – Die Sicherungsschicht verbindet zwei Knoten direkt in einem Netzwerk. Sie übernimmt Pakete aus der Netzwerkschicht, teilt sie in Frames auf und sendet sie an das richtige Ziel mithilfe von MAC-Adressen.

Die Sicherungsschicht prüft eingehende Frames auf Fehler und fordert bei Erkennung von Korruption eine erneute Übertragung an. Sie reguliert den Datenfluss, um sicherzustellen, dass das Empfangsgerät nicht mit Daten überflutet wird. Außerdem verwaltet sie den Zugriff auf das physikalische Medium, sodass mehrere Geräte Netzwerkverbindungen sicher teilen können.

Schicht 1: Die Bitübertragungsschicht – Die Bitübertragungsschicht bildet die Grundlage für die höheren Schichten. Sie definiert die physischen und elektrischen Eigenschaften des Netzwerks, einschließlich Kabel, Anschlüsse, Funkfrequenzen, Spannungen, Modulation und Leitcodierung.

Die Bitübertragungsschicht überträgt rohe Bitströme über das physikalische Medium als elektrische Impulse, Lichtsignale oder Funkwellen. Sie legt Datenraten, maximale Übertragungsdistanzen und die physikalische Netzwerktopologie fest. Für Kupfer-, Glasfaser- und Funkmedien existieren unterschiedliche Standards auf der Bitübertragungsschicht.

Eine E-Mail mit OSI senden

Um das OSI-Modell zu veranschaulichen, betrachten wir, was passiert, wenn Sie eine E-Mail senden:

- Die E-Mail-Client-Anwendung formatiert die Nachricht und Anhänge. (Anwendung)

- Das System übersetzt die Daten in das SMTP-Format, verschlüsselt sie und komprimiert sie. (Darstellung)

- Der Benutzer öffnet eine Sitzung mit dem E-Mail-Server. (Sitzung)

- Das System segmentiert die Nachricht, fügt einen Header hinzu und übergibt sie der Transportschicht. (Transport)

- Die Segmente werden in Pakete mit IP-Adressinformationen aufgeteilt. (Netzwerk)

- Das System unterteilt die Pakete in Frames mit MAC-Adressen. (Sicherungsschicht)

- Das System wandelt die Frames in Bits um und sendet sie über Ethernet oder WLAN als elektrische oder Funksignale. (Bitübertragungsschicht)

Der E-Mail-Server überträgt die Daten an die E-Mail-Anwendung des Empfängers, indem er sie durch die OSI-Schichten nach oben bewegt.

OSI-Modell vs. TCP/IP-Modell

Das TCP/IP-Modell ist ein grundlegendes Vier-Schichten-Modell, das in der realen Welt für die Internetkommunikation verwendet wird. Entwickelt vom US-Verteidigungsministerium, ist es älter als das OSI-Modell.

Der wesentliche Unterschied besteht darin, dass TCP/IP die Funktionen mehrerer OSI-Schichten kombiniert. Die Anwendungsschicht umfasst die OSI-Schichten 5, 6 und 7. Die Transportschicht entspricht der OSI-Schicht 4. Die Internetschicht ist äquivalent zur OSI-Netzwerkschicht 3. Schließlich schließt die Netzwerkkonnektschicht die OSI-Schichten 1 und 2 ein.

Das OSI-Modell ist wichtig, doch für die Internetkommunikation ist das TCP/IP-Modell besser geeignet. Beide Modelle helfen jedoch dabei, die vielen komplexen Prozesse zu verstehen, die für die Übertragung von Netzwerkdaten erforderlich sind.

Praktische Anwendungen des OSI-Modells heute

- Fehlersuche: Ingenieure nutzen einen schichtweisen Ansatz – beginnend bei der Bitübertragungsschicht (Schicht 1) bis hin zur Anwendungsschicht (Schicht 7) –, um Netzwerkprobleme schnell zu diagnostizieren.

- Sicherheit: Firewalls arbeiten auf den Schichten 3–4; Verschlüsselung und Schutzmechanismen auf Anwendungsebene wirken auf den Schichten 6–7. Das OSI-Modell hilft dabei, mehrschichtige Verteidigungsstrategien zu planen.

- Herstellerkommunikation: Geräte werden anhand ihrer OSI-Funktionalitäten klassifiziert (z. B. Layer-2-Switch für Aufgaben der Sicherungsschicht, Layer-3-Switch mit Routing-Fähigkeiten).

- Zertifizierungen: Prüfungen wie Network+ und CCNA testen OSI-basierte Konzepte, sodass Fachleute das Modell in realen Szenarien anwenden können.

Fazit

Das OSI-7-Schichten-Modell ist ein grundlegendes Konzept in der Netzwerktechnik. Durch die Aufteilung spezifischer Funktionen in den einzelnen Schichten ermöglicht das OSI-Modell die Interoperabilität zwischen unterschiedlichen Systemen und bietet ein gemeinsames Modell zur Fehlerbehebung.

Das Wissen um die OSI-Schichten kann für Netzwerkprofis von Vorteil sein, auch wenn sie nicht direkt damit arbeiten. Die Schichten reichen von der Anwendungsschicht an der Spitze bis zur Bitübertragungsschicht am unteren Ende. Bei Netzwerkproblemen kann die Anwendung des OSI-Modells helfen, das Problem schneller zu finden und zu beheben.