Schutz sensibler Daten im Percona Server

Percona Server für MySQL läuft in Umgebungen, die Leistung, Transparenz und strenge Betriebskontrolle erfordern. In der Praxis speichern diese Systeme personenbezogene Daten, Finanzunterlagen, Zugangsdaten und interne Geschäftsdaten. Daher müssen Teams den Schutz sensibler Daten als wesentliche Betriebsanforderung betrachten und nicht nur als sekundäre Aufgabe, die traditioneller Datensicherheit zugeordnet ist.

Im Gegensatz zur Prüfung (Auditing), die nachverfolgt, wer was getan hat, beantwortet der Schutz sensibler Daten eine andere Frage: Wer kann bestimmte Daten sehen und unter welchen Bedingungen. Deshalb müssen Organisationen Datenbanksicherheits-Kontrollen implementieren, die über die Aktivitätsverfolgung hinausgehen und die Datenzugänglichkeit aktiv steuern.

Daher konzentrieren sich Teams darauf, versehentliche Offenlegungen zu verhindern, den Insider-Zugang zu begrenzen und sicherzustellen, dass regulierte Daten niemals aus genehmigten Kontexten herausgelangen. Diese Anforderungen treten besonders häufig in Umgebungen auf, die moderne Daten-Compliance-Vorschriften wie DSGVO, HIPAA und PCI DSS einhalten.

In diesem Artikel erklären wir, wie der Schutz sensibler Daten im Percona Server für MySQL mit nativen Mechanismen funktioniert, wo diese Mechanismen an ihre Grenzen stoßen und wie zentrale Plattformen den Schutz erweitern, ohne die Anwendungslogik zu verändern. Konkret untersuchen wir, wie Datenmaskierung und richtliniengesteuerte Zugriffskontrolle neben kontinuierlicher Datenbankaktivitätsüberwachung arbeiten.

Was gilt als sensible Daten

Sensible Daten umfassen alle Informationen, deren Zugriff durch unautorisierte Nutzer ein Sicherheits-, Rechts- oder Betriebsrisiko darstellt. Organisationen definieren Sensitivität nicht anhand des Speicherorts, sondern anhand der Folgen einer Offenlegung und ihrer Rolle in der gesamten Datensicherheit.

Zum Beispiel erfordern Daten, die eine Person identifizieren, häufig besonderen Schutz. Diese Kategorie umfasst Namen, E-Mail-Adressen, Telefonnummern und physische Standorte. Darüber hinaus verlangen Zugangsdaten und zugangsbezogene Informationen strenge Kontrolle. Passwort-Hashes, API-Schlüssel, Authentifizierungstoken und Sitzungskennungen ermöglichen direkten Systemzugriff und können bei Offenlegung gewöhnliche Zugriffskontrollen umgehen.

Finanzinformationen stellen eine weitere Risikostufe dar. Kreditkartennummern, Transaktionsdaten, Rechnungsdetails und Kontostände unterliegen meist formeller regulatorischer Aufsicht. Daher müssen Organisationen diese Daten gemäß bestehender Daten-Compliance-Vorschriften behandeln.

In der Praxis treten sensible Daten selten isoliert auf. Stattdessen befinden sie sich in operationellen Tabellen zusammen mit nicht-sensiblen Feldern und fließen durch normale Anwendungsabfragen. Effektiver Schutz beruht daher auf fein abgestimmten Techniken wie kontextueller Datenmaskierung anstelle von umfangreichen Berechtigungen auf Datenbank- oder Tabellenebene.

Native Funktionen zum Schutz sensibler Daten im Percona Server für MySQL

Percona Server für MySQL nutzt native MySQL-Sicherheitsmechanismen zum Schutz sensibler Daten. Diese Mechanismen bieten grundlegende Kontrolle, arbeiten jedoch hauptsächlich auf der Zugriffsebene und nicht auf der Ebene der Datenzugänglichkeit.

Privilegienverwaltung

Der Zugriff auf sensible Tabellen und Spalten wird über MySQL-Berechtigungen gesteuert. Administratoren können einschränken, welche Benutzer bestimmte Objekte lesen, einfügen, aktualisieren oder löschen dürfen.

GRANT SELECT (email, phone)

ON customer_db.customers

TO 'support_user'@'%';

GRANT SELECT, UPDATE

ON customer_db.orders

TO 'app_user'@'%';

Dieser Ansatz ist effektiv, um breite Rollen zu separieren, kontrolliert jedoch nicht, wie Daten dargestellt werden. Sobald einem Nutzer SELECT-Zugriff auf eine Spalte gewährt wurde, liefert die Datenbank den vollständigen Wert ohne Änderungen zurück.

SELECT email, phone

FROM customer_db.customers;

Wenn Zugriff gewährt ist, enthält das Ergebnis immer die Originalwerte, unabhängig von Rolle, Kontext oder Absicht des Nutzers.

Verschlüsselung ruhender und übertragener Daten

Percona Server unterstützt die Verschlüsselung von InnoDB Tablespaces und sichere TLS-Clientverbindungen. Diese Kontrollen schützen Daten vor Diebstahl auf Speicherebene und Abhörversuchen im Netzwerk.

Verschlüsselung ruhender Daten kann auf Tabellenebene aktiviert werden:

CREATE TABLE payments (

id INT PRIMARY KEY,

card_number VARBINARY(255),

amount DECIMAL(10,2)

) ENCRYPTION='Y';

TLS wird verwendet, um Daten während der Übertragung zwischen Client und Server zu verschlüsseln:

[mysqld]

require_secure_transport = ON

ssl_cert = server-cert.pem

ssl_key = server-key.pem

ssl_ca = ca.pem

Die Verschlüsselung verhindert jedoch nicht die Offenlegung bei legitimen Abfragen. Sobald die Daten für eine Sitzung entschlüsselt sind, sind sie für den abfragenden Nutzer vollständig sichtbar.

SELECT card_number

FROM payments;

Die Datenbank unterscheidet nach der Entschlüsselung nicht mehr zwischen Nutzern.

Maskierung auf Anwendungsebene

Einige Teams implementieren Maskierungslogik im Anwendungscode oder in Datenbank-Views. Ein gängiger Workaround besteht darin, maskierte Werte über SQL-Views bereitzustellen.

Die Anwendungen werden dann angewiesen, die View anstelle der Basistabelle abzufragen:

SELECT email, phone

FROM masked_customers;

Auch wenn dies Werte für bestimmte Anwendungsfälle verschleiern kann, bringt es betriebliche Komplexität mit sich. Maskierungsregeln verteilen sich auf Anwendungen und Views, sind schwer zu prüfen und lassen sich durch direkten Tabellenzugriff oder Ad-hoc-Abfragen leicht umgehen.

SELECT email, phone

FROM customers; -- umgeht Maskierung vollständig

Zentralisierter Schutz sensibler Daten mit DataSunrise

Um die Grenzen nativer Datenbankkontrollen zu überwinden, führen Organisationen eine externe Sicherheitsschicht ein, die den Schutz sensibler Daten unabhängig von Datenbankberechtigungen und Anwendungslogik durchsetzt. Dieser Ansatz verlagert den Schutz von statischer Konfiguration innerhalb der Datenbank hin zu zentral verwalteter, richtliniengesteuerter Durchsetzung in Übereinstimmung mit modernen Datensicherheits-Praktiken.

DataSunrise erweitert den Percona Server für MySQL, indem es als vermittelnde Kontrollplattform fungiert. Es analysiert Datenbankverkehr, identifiziert sensible Daten und wendet Schutzregeln in Echtzeit an, ohne gespeicherte Werte, Schemata oder Anwendungsabfragen zu verändern. So bleibt der Schutz konsistent, auch wenn sich Zugriffsabläufe und Umgebungen ändern, und ergänzt traditionelle Datenbanksicherheits-Kontrollen.

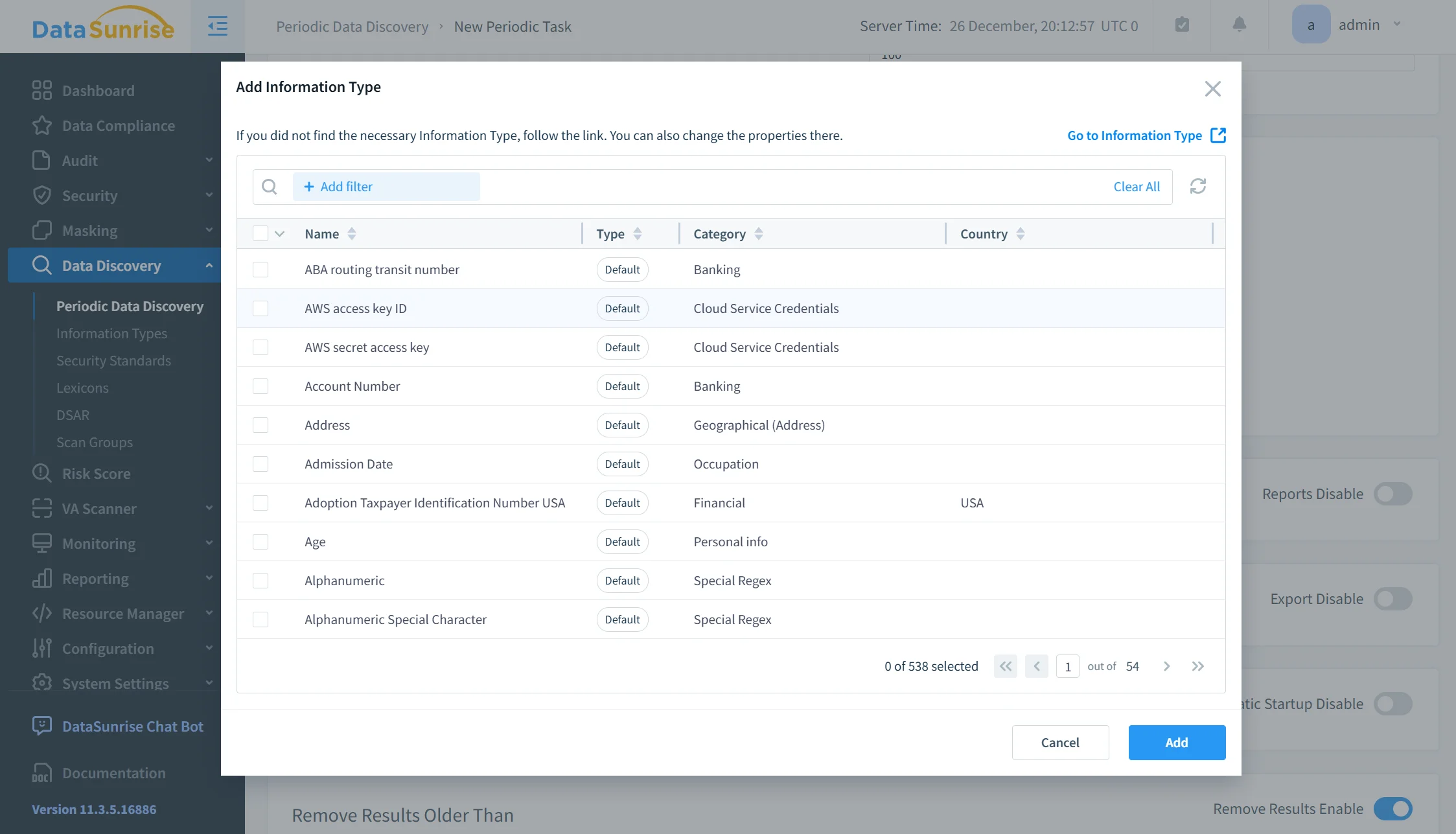

Erkennung sensibler Daten

Bevor Schutz angewendet werden kann, müssen sensible Daten präzise identifiziert werden. DataSunrise führt automatisierte Erkennung durch, indem es Datenbankschemata scannt und Spalteninhalte mittels Musteranalyse, Metadatenbewertung und Klassifizierungsregeln untersucht – unterstützt durch integrierte Datenerkennungs-Funktionen.

Dieser Prozess erkennt persönliche Kennzeichen, finanzielle Attribute, Zugangsdaten und andere regulierte Datenelemente ohne manuelle Annotation. Erkennungsaufgaben können kontinuierlich oder geplant ausgeführt werden, sodass neu erstellte Tabellen und Spalten sofort erkannt werden.

Durch Automatisierung der Erkennung verringern Organisationen das Risiko ungeschützter Daten, die durch Schemaänderungen, Migrationen oder neue Anwendungsfunktionen eingeführt werden.

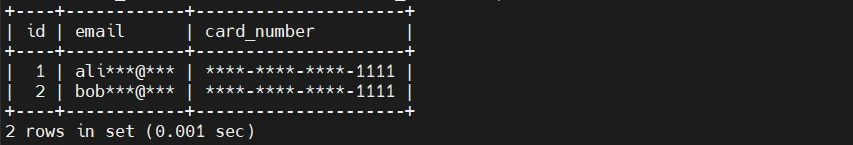

Dynamische Datenmaskierung

Dynamische Datenmaskierung wendet Transformationen zur Abfragezeit an, nicht auf gespeicherte Daten. Sensible Werte werden im Speicher nie verändert. Die Maskierung erfolgt ausschließlich in den Abfrageergebnissen gemäß Richtlinienbedingungen, die über Regeln für dynamische Datenmaskierung definiert sind.

Dasselbe Feld kann unterschiedliche Darstellungen zurückgeben, abhängig davon, wer es abfragt, über welche Anwendung und in welchem Kontext. Produktive Dienste erhalten volle Werte, während Analysten, Support-Teams oder externe Nutzer maskierte Ausgaben sehen, die Format und Nutzbarkeit bewahren, ohne echte Daten preiszugeben.

Da die Maskierung transparent geschieht, müssen Anwendungen nicht umgeschrieben werden, und Datenbankschemata bleiben unverändert.

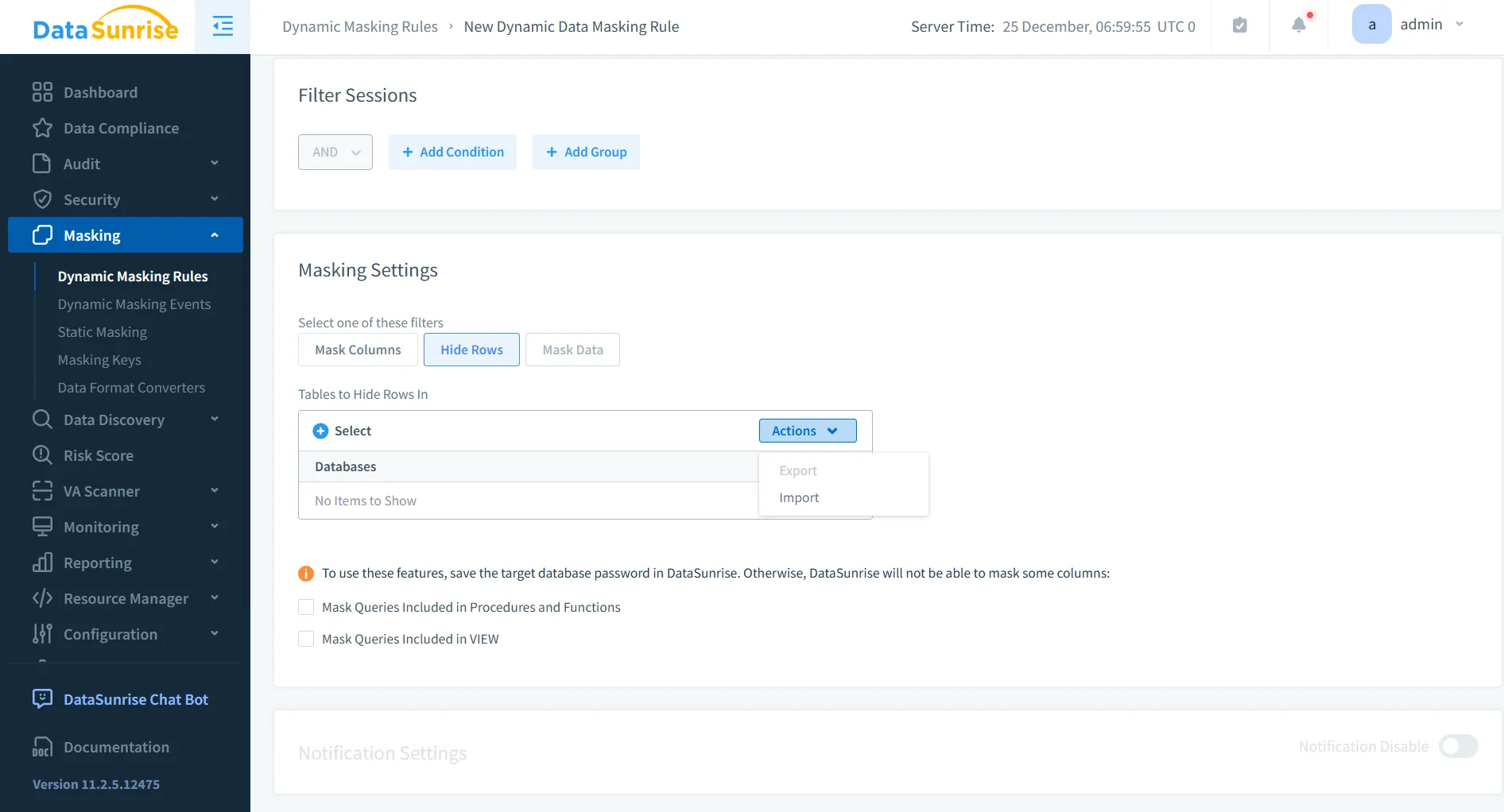

Richtlinienbasierte Durchsetzung

Schutzregeln in DataSunrise werden zentral definiert und konsequent über alle Verbindungen hinweg durchgesetzt. Richtlinien können Nutzeridentität, Authentifizierungsmethode, Clientanwendung, Netzwerkquelle, Zugriffszeit, Abfragetyp und Datenklassifikation berücksichtigen – ausgerichtet an strukturierten Zugriffskontrollen statt fest codierter Anwendungslogik.

Dies ermöglicht Organisationen, Schutzlogik in betrieblicher Sprache auszudrücken, ohne sich nur auf Datenbankberechtigungen verlassen zu müssen. Da die Durchsetzung außerhalb der Datenbank-Engine erfolgt, bleiben Richtlinien wirksam, selbst wenn Benutzer Anwendungs-Ebenen umgehen oder alternative Werkzeuge verwenden.

Umgebungsweite Abdeckung

DataSunrise wendet identische Schutzrichtlinien in Produktions-, Staging- und Entwicklungsumgebungen an. Dies ist besonders wichtig, wenn Produktionsdatensätze für Tests, Analysen oder Fehlerbehebung kopiert werden.

Durch die konsequente Durchsetzung von Maskierungs- und Sichtbarkeitsregeln verhindern Organisationen, dass sensible Daten in Nicht-Produktionssysteme gelangen, in denen Zugriffskontrollen meist schwächer sind. Dieser Ansatz unterstützt die laufende Einhaltung sich entwickelnder Daten-Compliance-Vorschriften und reduziert Risiken, die durch Umweltvermehrung entstehen.

Geschäftliche Auswirkungen eines strukturierten Schutzes sensibler Daten

| Bereich | Betriebliche Wirkung | Praktisches Ergebnis |

|---|---|---|

| Datenoffenlegungsrisiko | Reduziert versehentliche und insiderbedingte Offenlegung sensibler Werte | Sensible Felder bleiben auch bei legitimen Zugriffen geschützt |

| Policy-Konsistenz | Setzt dieselben Schutzregeln in allen Teams und Umgebungen durch | Beseitigt Lücken zwischen Produktions-, Staging- und Entwicklungssystemen |

| Regulatorische Konformität | Erhöht Tempo bei der Einhaltung von DSGVO, HIPAA, PCI DSS und SOX | Kürzere Auditzyklen und weniger Beanstandungen |

| Betriebliche Stabilität | Entfernt Abhängigkeit von Maskierung auf Anwendungsebene und benutzerdefinierter Logik | Weniger Ausfälle durch umgehbare oder inkonsistente Kontrollen |

| Audit-Fähigkeit | Stellt durchgesetzte und beobachtbare Sichtbarkeitskontrollen bereit | Klare Nachweise des Schutzes in Audits und Untersuchungen |

Der Schutz sensibler Daten wandelt sich von einem vertrauensbasierten Modell zu einer durchgesetzten, beobachtbaren Kontrolle, die mit der Komplexität des Datenzugriffs skaliert, anstatt daran zu scheitern.

Fazit

Percona Server für MySQL bietet starke grundlegende Sicherheit durch Zugriffskontrolle und Verschlüsselung. Diese Mechanismen allein verhindern jedoch nicht die Offenlegung sensibler Daten bei legitimer Nutzung und sollten als Teil einer umfassenderen Datenbanksicherheits-Strategie gesehen werden.

Effektiver Schutz sensibler Daten erfordert nicht nur die Kontrolle, wer auf Daten zugreifen darf, sondern auch, wie diese Daten in unterschiedlichen Kontexten dargestellt werden. Zentrale Plattformen erweitern native Fähigkeiten um automatisierte Datenerkennung, dynamische Maskierung und richtlinienbasierte Durchsetzung, ohne Anwendungen oder Datenbankdesign zu beeinträchtigen.

Indem Organisationen den Schutz sensibler Daten als kontinuierliche Kontrolle statt als statische Konfiguration behandeln, können sie Risiken verringern und gleichzeitig betriebliche Flexibilität erhalten sowie die Einhaltung sich wandelnder Daten-Compliance-Vorschriften in Percona Server für MySQL-Umgebungen sicherstellen.