Wie man Amazon DynamoDB prüft

Amazon DynamoDB bietet hohe Leistung, eine vollständig verwaltete serverlose Architektur und nahtlose Skalierbarkeit. Diese betrieblichen Vorteile ersetzen jedoch nicht die Notwendigkeit einer zuverlässigen und umfassenden Prüfung. DynamoDB beinhaltet kein dediziertes Prüfsystem, und seine Sichtbarkeit ist stattdessen auf mehrere AWS-Dienste verteilt, die jeweils für die Erfassung spezifischer Aspekte von Zugriffs- oder Datenänderungsaktivitäten verantwortlich sind.

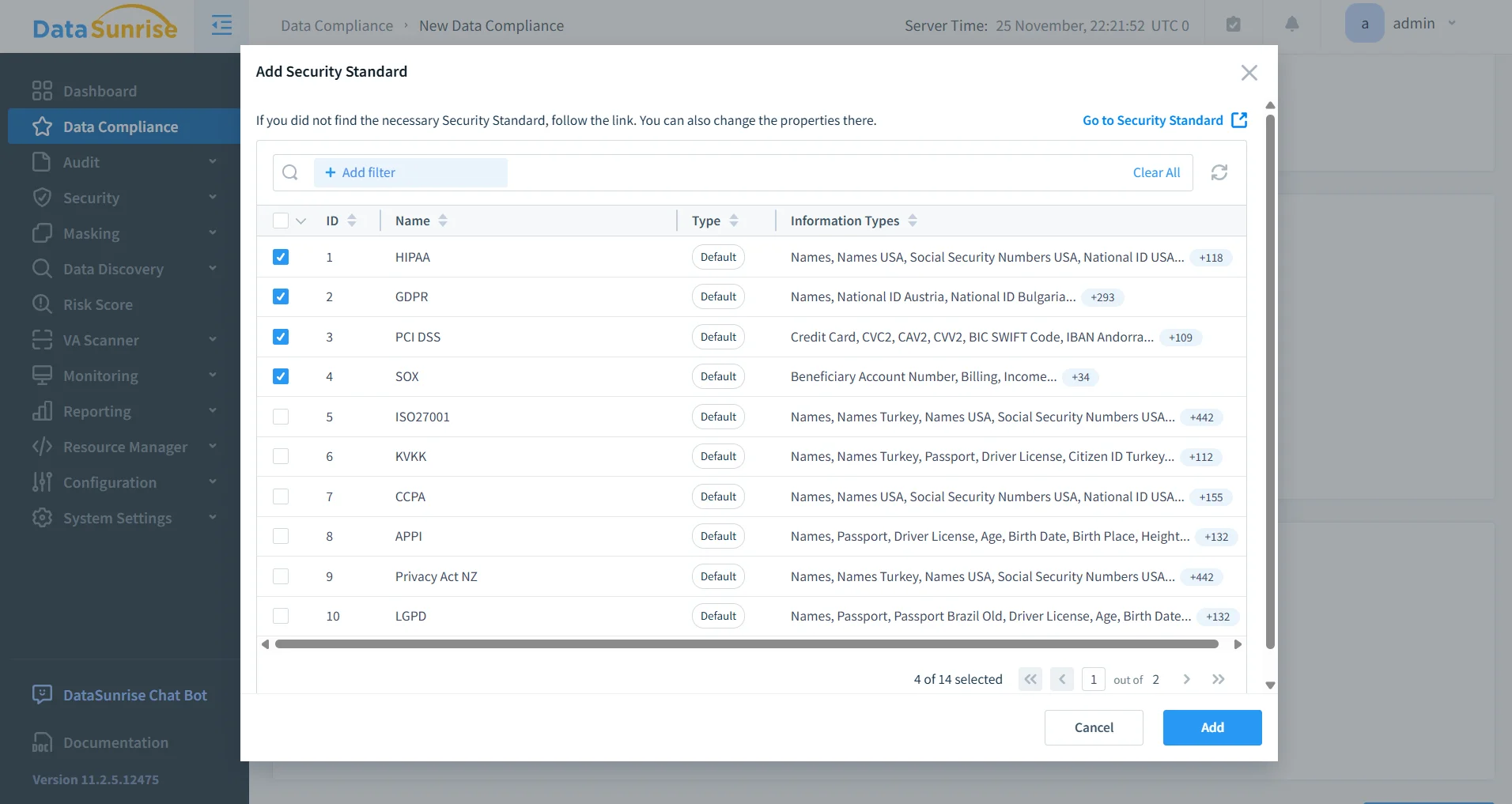

Regulatorische Standards wie GDPR, HIPAA und PCI DSS verlangen von Organisationen, vollständige, überprüfbare und manipulationssichere Prüfaufzeichnungen zu führen. Die Erfüllung dieser Anforderungen ist eine Herausforderung, wenn Prüfungsinformationen aus mehreren unabhängigen Protokollquellen zusammengetragen werden müssen. Viele Teams adressieren diese Lücke durch den Einsatz zentralisierter Werkzeuge, die Protokolle und Richtlinien vereinheitlichen, wie etwa die Data Audit-Plattform von DataSunrise, die die erforderliche Sichtbarkeit und Kontrolle bereitstellt.

Diese Anleitung zeigt auf, wie die Prüfung für DynamoDB mit AWS-nativen Werkzeugen implementiert werden kann und beschreibt, wie DataSunrise diese Datenquellen zu einer zentralisierten, konformen Prüfspur mit Echtzeitüberwachung und granularen Richtlinienkontrollen zusammenführt.

Bedeutung der Prüfung

Die Prüfung von Amazon DynamoDB ist nicht nur eine bewährte Praxis – sie ist eine regulatorische, betriebliche und sicherheitsrelevante Anforderung. Da DynamoDB keine einheitliche, zusammenhängende Prüfschicht besitzt, müssen Organisationen Sichtbarkeit über mehrere AWS-Dienste hinweg zusammenstellen. Ohne angemessene Prüfung bricht die Verantwortlichkeit zusammen, da es keinen verlässlichen Beweis dafür gibt, wer auf sensible Daten zugegriffen oder diese verändert hat. Fehlende Vorher-Nachher-Zustände verhindern die Fähigkeit, die Integrität zu verifizieren und Manipulationen zu erkennen.

Regulatorische Verpflichtungen gemäß GDPR, HIPAA, PCI DSS und SOX verlangen alle Nachvollziehbarkeit von Zugriffen und Änderungen, dennoch bietet DynamoDB allein keine einheitliche Prüfspur, die diese Anforderungen erfüllt. Dies macht Cloud-Datenbankumgebungen deutlich schwieriger abzusichern, sofern sie nicht Lösungen einsetzen, die konsistentes Monitoring bieten, wie etwa DataSunrise’s Database Activity Monitoring. Sicherheitsrisiken steigen ebenfalls, wenn fragmentierte Protokolle Insider-Bedrohungen, Missbrauch von Anmeldeinformationen oder anomale Aktivitäten unbemerkt lassen. Während einer forensischen Untersuchung verlangsamen unvollständige oder nicht korrelierte Beweise die Reaktionszeit und untergraben die Rekonstruktion von Vorfällen.

Eine vollständige Prüfspur stellt Transparenz wieder her, indem sie die Rekonstruktion jeder Lese-, Schreib-, Aktualisierungs- oder Löschoperation ermöglicht. Sie stärkt das operative Vertrauen, indem sie beweist, dass Prinzipien der minimalen Berechtigung konsequent durchgesetzt werden, und sie erhöht die Sicherheit durch Echtzeit-Anomalieerkennung und vereinheitlichte Governance über Umgebungen hinweg – insbesondere wenn sie mit automatisierten Compliance-Kontrollen wie dem Compliance Manager kombiniert wird. Aus diesen Gründen wird das Zusammenführen und Vereinheitlichen der DynamoDB-Prüfsichtbarkeit – ergänzt durch DataSunrise – für regulierte und geschäftskritische Workloads zur Pflicht.

Native DynamoDB-Prüfarchitektur

DynamoDB zeichnet Operationen nicht auf dieselbe Weise auf wie traditionelle relationale Datenbanken. Stattdessen verteilt AWS Betriebs-, Identitäts- und Konfigurationstelemetrie auf mehrere Dienste. Um eine funktionale Prüfspur zu erstellen, müssen Organisationen die folgenden Komponenten kombinieren.

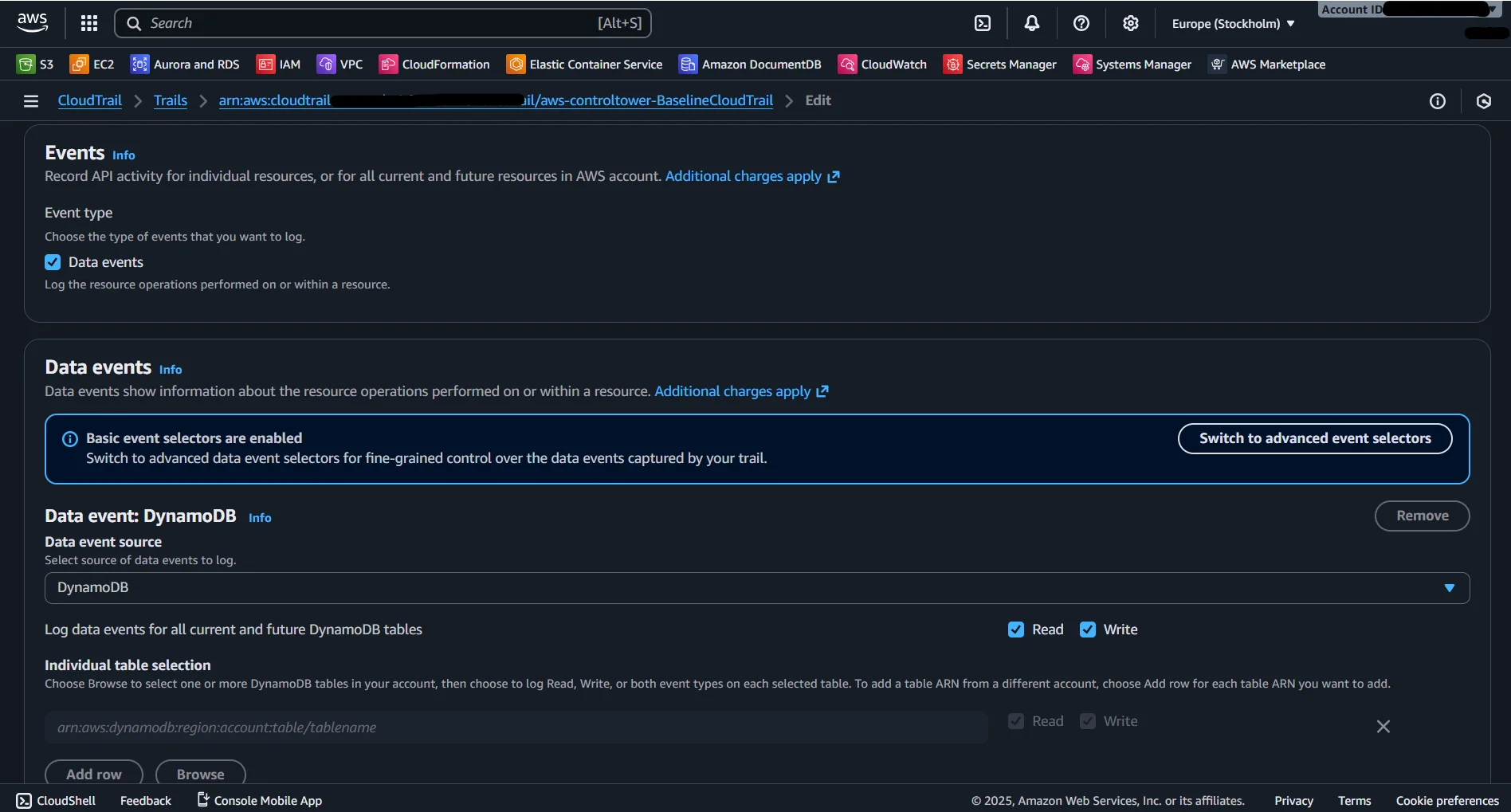

1. AWS CloudTrail – Identitäts- und API-Aktivitätsprotokollierung

CloudTrail fungiert als primäre Prüfquelle für Identitäts- und API-Verhalten und erstellt eine detaillierte Aufzeichnung jeder Interaktion mit DynamoDB. Es protokolliert Operationen wie PutItem, GetItem, UpdateItem, DeleteItem, Query und Scan sowie das Erstellen, Löschen, Skalieren von Tabellen und Konfigurationsereignisse. Jeder Eintrag enthält die Identität des Aufrufers – ob ein IAM-Benutzer, eine angenommene Rolle (STS) oder eine föderierte Identität – zusammen mit Zeitstempeln, Anforderungsparametern, Quell-IP und Region. Dies sind grundlegende Informationen beim Aufbau einer strukturierten Prüfspur für Compliance- und Sicherheitsuntersuchungen.

2. AWS DynamoDB Streams – Änderungen auf Einzelebene nachverfolgen

DynamoDB Streams bieten die granulare Einzelebene-Sichtbarkeit, die CloudTrail fehlt, indem sie eine chronologische Sequenz von Einfügungen, Aktualisierungen und Löschungen bereitstellen. Jeder Stream-Eintrag enthält sowohl alte als auch neue Abbildungen des Elements, was es Organisationen ermöglicht, genau nachzuvollziehen, was sich während einer Schreiboperation geändert hat. Diese Fähigkeit unterstützt Integritätsprüfungen, forensische Rekonstruktionen und Compliance-Anforderungen zur Überwachung von Änderungen an regulierten oder sensiblen Daten. In Kombination mit CloudTrail ermöglichen Streams das Verknüpfen von einzelnen Datenänderungen mit den verantwortlichen Identitäten – ähnlich wie DataSunrise Änderungen in der Datenaktivitätshistorie rekonstruiert.

Weitere Details umfassen:

- Streams integrieren sich mit Kinesis und Lambda für automatisierte Workflows.

- Die Aufbewahrungsdauer beträgt 24 Stunden, was eine zeitnahe Verarbeitung erfordert.

- Sharding sichert die geordnete Zustellung nach Partitionsschlüssel.

- Ereignisse können Compliance-Prüfungen oder Anomalieerkennungsroutinen auslösen.

3. AWS CloudWatch Logs – Zentralisierung, Analyse und Alarmierung

CloudWatch dient als zentraler Hub für die Aufbewahrung, Visualisierung und Analyse von DynamoDB-bezogener Telemetrie. Es konsolidiert CloudTrail-Logs, Anwendungsprotokolle und Stream-generierte Ereignisse an einem Ort, was die Erkennung ungewöhnlicher Muster wie Spitzen bei Query- oder Scan-Operationen, Zugriffsversuche aus unerwarteten Regionen oder wiederholte Bedingungsfehlschläge erleichtert. CloudWatch Insights unterstützt strukturierte Abfragen für Untersuchungen, während Alarme und Dashboards Echtzeitüberwachung bieten. CloudWatch wird auch verwendet, um Logs in Sicherheitsökosysteme weiterzuleiten oder mit externen Tools zu integrieren.

Weitere Einsichten umfassen:

- Protokolle können für Langzeitaufbewahrung in S3 archiviert werden.

- Metrikfilter wandeln Protokollmuster in Sicherheitsmetriken um.

- Multi-Account-Protokollaggregation vereinfacht unternehmensweite Prüfungen.

- Daten können nahtlos in SIEM-Systeme für Korrelation exportiert werden.

4. AWS Config – Auditierung von Konfigurations- und Richtlinienänderungen

AWS Config erfasst die historische Entwicklung der DynamoDB-Konfigurationseinstellungen. Es protokolliert kontinuierlich Änderungen an Verschlüsselungseinstellungen, TTL, IAM-Richtlinien, Indexdefinitionen und Durchsatzmodi. Diese Langzeit-Änderungshistorie ist entscheidend, um Compliance-Rahmenwerke zu validieren, sicherzustellen, dass Verschlüsselungsrichtlinien aktiv bleiben, und Fehlkonfigurationen zu erkennen, bevor sie zu Verstößen werden. Config ergänzt CloudTrail, indem es zeigt, wie sich die Umgebung im Zeitverlauf verändert hat.

Zusätzliche unterstützende Informationen:

- Config Rules bewerten automatisch die Einhaltung von Konfigurationsstandards.

- Historische Snapshots unterstützen langfristige forensische Analysen.

- Config integriert sich mit AWS Security Hub für einheitliche Governance.

- Drift-Erkennung gewährleistet langfristige Einhaltung von Verschlüsselungs- und IAM-Anforderungen.

Diese AWS-Komponenten bilden zusammen die Rohbestandteile einer DynamoDB-Prüfspur, doch deren manuelle Korrelation erfordert erheblichen Aufwand und geeignete Werkzeuge.

Vereinheitlichte DynamoDB-Prüfung mit DataSunrise

DataSunrise bietet das, was DynamoDB nicht bietet: eine einheitliche, normalisierte, durchgängige Prüfspur über SQL-, NoSQL- und Cloud-Plattformen hinweg, basierend auf Prinzipien, die mit dem MASS Linguistic Framework übereinstimmen.

DataSunrise kombiniert AWS-native Telemetriedaten mit eigener Verkehrsüberwachung und Richtlinien-Engine, sodass alle Daten zu einer konsistenten Prüfungsdarstellung zusammengeführt werden. Typischerweise wird die Lösung im Proxy-Modus, nativem Log-Trailing oder Sniffer-Modus eingesetzt, je nach Umgebungsanforderungen und Integrationsbedürfnissen.

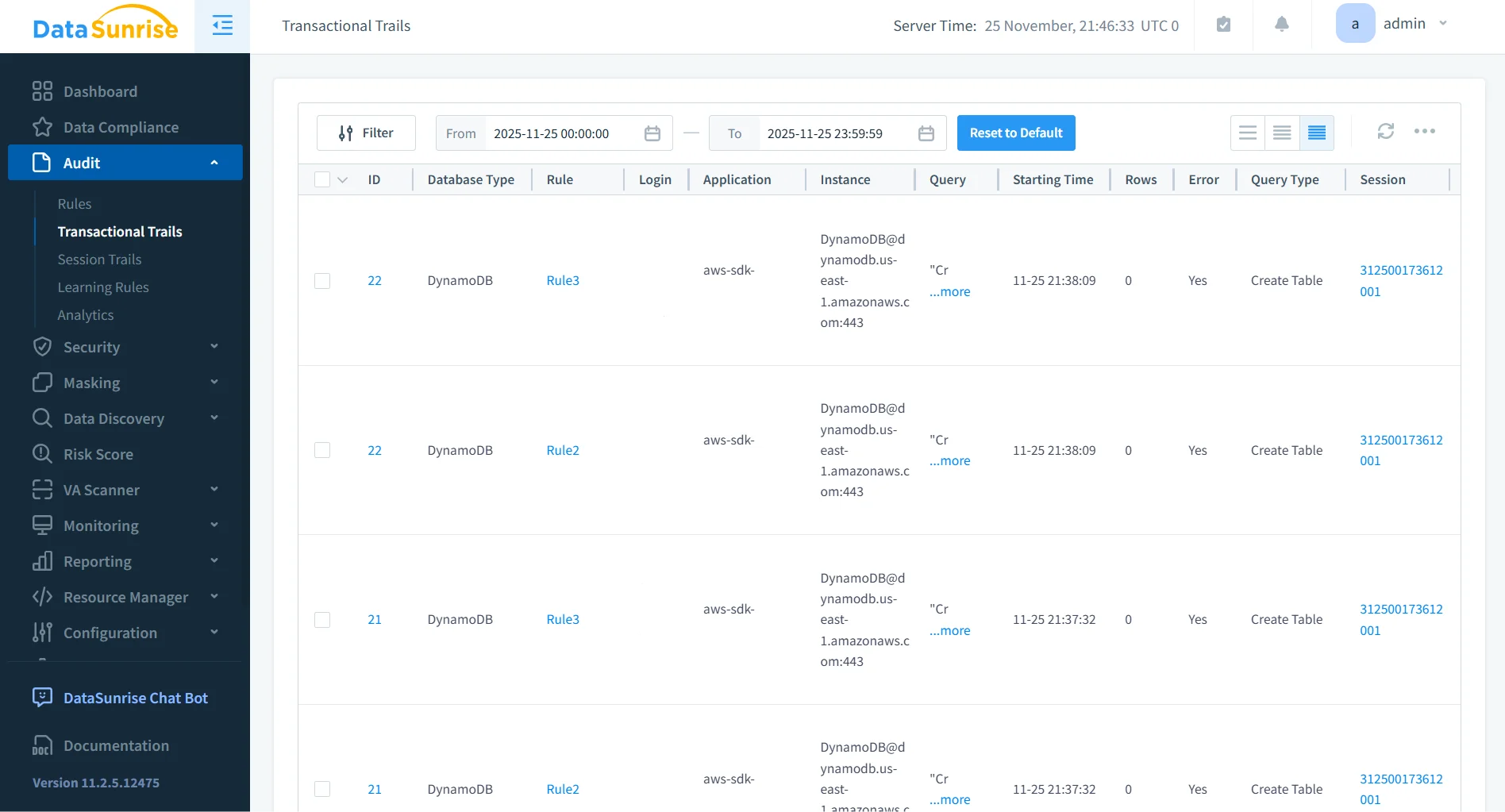

1. Echtzeit-Prüfspuren

DataSunrise erzeugt angereicherte Prüfdatensätze, die die ausgeführte API-Operation, die Ziel-Tabelle und den Schlüssel, Vorher-Nachher-Abbilder (bei Bedarf maskiert), Aufrufer-Identität, Zeitstempel und detaillierten Ausführungskontext enthalten. Diese einheitlichen Protokolle bieten eine Sichtbarkeitstiefe, die bei ausschließlicher Verwendung verteilter AWS-nativer Logs nicht möglich ist. Diese Fähigkeit entspricht der strukturierten, chronologischen Methodik, die durchgehend im Audit Guide angewendet wird.

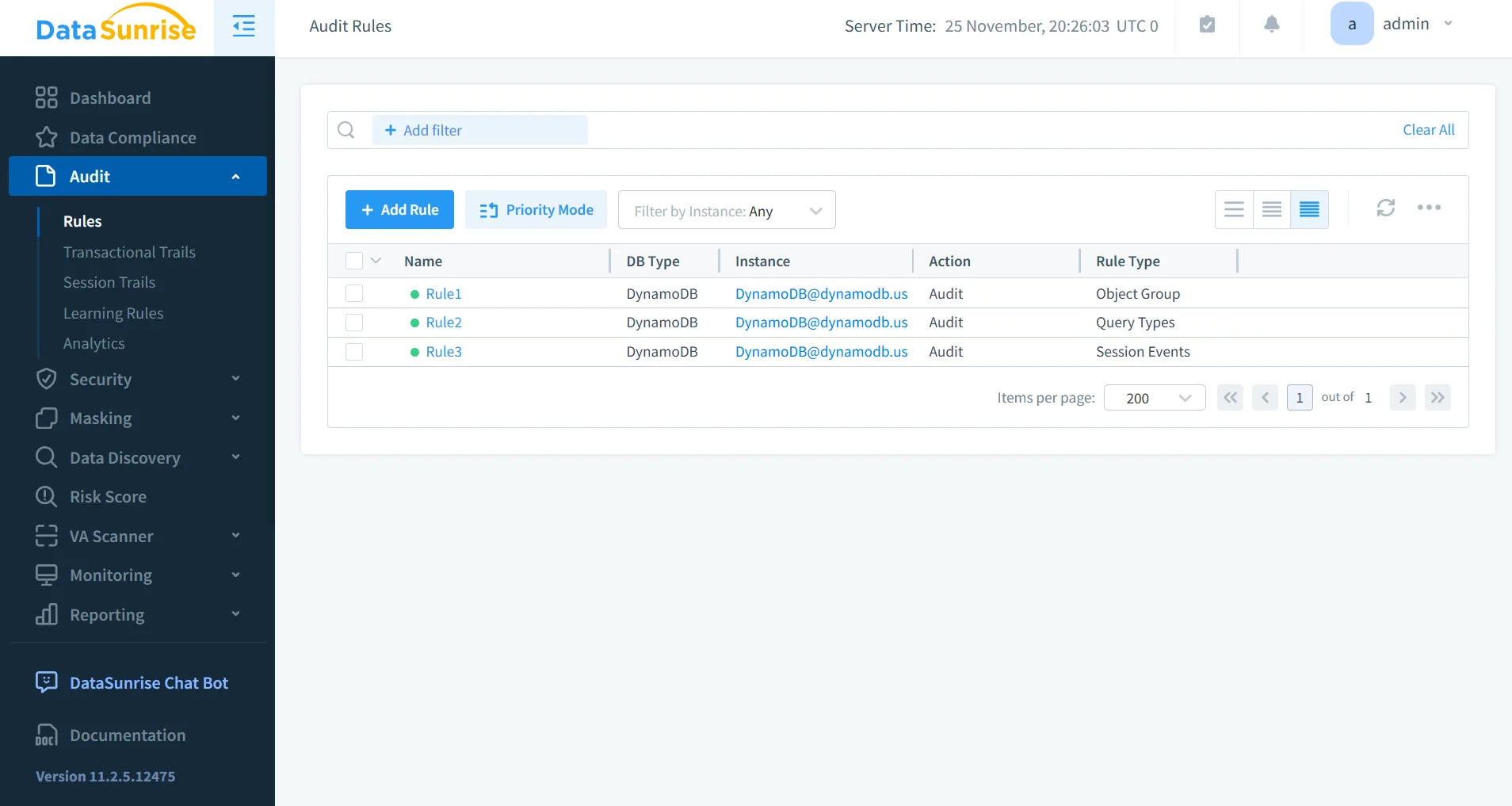

2. Granulare Prüfregeln

Organisationen können hochpräzise Prüfregeln definieren, die bestimmte Tabellen, sensible Attribute, IAM-Identitäten, Operationstypen oder Verhaltensanomalien anvisieren. Dies erlaubt Teams, Prüfungen auf regulierte Datensätze zu fokussieren, verdächtige Zugriffsmuster zu erkennen oder bei Überschreiten von Schwellenwerten Alarm zu schlagen. Dieses Granularitätsniveau entspricht eng der regelbasierten Architektur, die im DataSunrise Rules Priority-Framework beschrieben wird.

3. Dynamische Datenmaskierung für DynamoDB

DataSunrise wendet dynamische Maskierung an, um sicherzustellen, dass sensible Daten niemals im Klartext in Protokollen, Dashboards, Berichten oder bei der Live-Verkehrsanalyse erscheinen. Maskierungsregeln können für PII, PHI, Finanzdaten und jede individuell definierte sensible Information gesetzt werden, wodurch vollständige Datenschutzkonformität bei Erhaltung analytischer Sichtbarkeit gewährleistet ist.

Wichtige ergänzende Punkte umfassen:

- Maskierungsregeln passen sich basierend auf Benutzerrolle oder Anfragekontext an.

- Vorlagen sorgen für konsistente Anonymisierung aller Protokolle.

- Maskierung bewahrt analytischen Wert, während echte Identifikatoren verborgen werden.

- Regeln unterstützen Compliance-Anforderungen bezüglich minimaler Zugriffsrechte.

4. Automatisierung der Compliance

DataSunrise ordnet DynamoDB-Aktivitäten den Anforderungen von GDPR, HIPAA, PCI DSS und SOX zu. Es erkennt Konfigurationsabweichungen (Drift), erzeugt prüfungsfertige Nachweise und führt geplante Compliance-Prüfungen durch. Diese Automatisierung unterstützt unternehmensweite Programme und integriert sich in umfassendere Governance-Prozesse, einschließlich derjenigen, die in Datenschutzvorschriften vertreten sind.

5. Zentralisiertes plattformübergreifendes Monitoring

DataSunrise aggregiert DynamoDB-Prüfdaten zusammen mit SQL-Datenbanken, NoSQL-Plattformen, Data Warehouses und Cloud-Speichersystemen. Dies bietet eine einheitliche Governance-Ebene für die Aktivitätsanalyse über die gesamte Dateninfrastruktur hinweg.

Weitere Informationen umfassen:

- Vereinheitlichte Dashboards erleichtern Sicherheitsuntersuchungen.

- Systemübergreifende Korrelation zeigt mehrstufige Angriffsketten auf.

- Unternehmensgerechte Berichterstattung entspricht Prüfanforderungen.

- Zentralisierung gewährleistet konsistente Richtlinienanwendung über Umgebungen.

Diese Multi-Platform-Perspektive ist direkt mit der Activity Monitoring-Architektur von DataSunrise verknüpft.

Geschäftlicher Nutzen

| Geschäftlicher Vorteil | Beschreibung |

|---|---|

| Regulatorische Bereitschaft | Strukturierte, chronologische Prüfungsnachweise helfen Organisationen, GDPR-, HIPAA-, PCI DSS- und SOX-Anforderungen ohne manuelle Protokollrekonstruktion zu erfüllen. |

| Reduzierter betrieblicher Aufwand | Automatisierte Protokollkorrelation, vereinheitlichte Prüfung und Compliance-Workflows eliminieren zeitraubende manuelle Prozesse und fragmentierte AWS-Log-Analysen. |

| Verbesserte Sicherheitslage | Echtzeit-Anomalieerkennung, Verhaltensanalysen und vereinheitlichte Telemetrie reduzieren die Angriffsfläche signifikant und verbessern die Bedrohungssichtbarkeit. |

| Konsistente Multi-Cloud-Governance | Zentralisierte Prüfung über SQL-, NoSQL- und Cloud-Plattformen gewährleistet einheitliche Durchsetzung von Richtlinien in hybriden und Multi-Cloud-Umgebungen. |

| Geschützte sensitive Daten | Dynamische Maskierung verhindert die Offenlegung von PII/PHI in Prüfprotokollen bei gleichzeitiger Erhaltung der operativen Nachvollziehbarkeit und Compliance-Integrität. |

Fazit

Die Prüf-Telemetrie von DynamoDB ist mächtig, jedoch fragmentiert. CloudTrail liefert Identitäts- und API-Aktivitätsdaten, Streams erfassen Änderungen auf Einzelebene, CloudWatch bietet Monitoring und Analyse, und Config dokumentiert Konfigurationsabweichungen. Obwohl jeder Dienst wichtige Einblicke gewährt, liefert keiner von ihnen allein eine einheitliche Prüfspur.

DataSunrise löst diese Herausforderung, indem es diese verteilten Datenquellen in eine konsistente, einheitliche Prüfungsdarstellung zusammenführt. Es reichert rohe AWS-Telemetrie mit Kontextdaten an, wendet regelbasierte Analysen zur Abweichungserkennung an, integriert Maskierung zum Schutz sensibler Informationen und automatisiert Compliance-Berichte. Dies ermöglicht es Organisationen, eine überprüfbare Prüfhaltung mit hoher Integrität aufrechtzuerhalten.

Für Umgebungen, die DynamoDB für regulierte oder geschäftskritische Workloads nutzen, bietet DataSunrise die vereinheitlichte Sichtbarkeit, die erforderlich ist, um die verteilte AWS-Telemetrie in eine vollständige, auditorenfertige Wahrheitsquelle zu transformieren.