Teradata Datenaktivitätsverlauf

Einführung

In der heutigen datengesteuerten Welt ist es unerlässlich, einen umfassenden Teradata Datenaktivitätsverlauf zu führen, um die Sicherheit der Datenbank und die Einhaltung gesetzlicher Vorschriften zu gewährleisten. Organisationen müssen Benutzeraktivitäten verfolgen, den Datenzugriff überwachen und potenzielle Sicherheitsbedrohungen erkennen, um sensible Informationen zu schützen. Teradata, eine führende Data-Warehousing-Lösung, bietet robuste native Funktionen zur Erfassung und Analyse des Datenaktivitätsverlaufs. Darüber hinaus kann die Integration fortschrittlicher Lösungen wie DataSunrise Ihre Datenbanksicherheitsstrategie weiter verbessern. Dieser Artikel untersucht Teradatas native Möglichkeiten zur Verfolgung des Datenaktivitätsverlaufs und wie DataSunrise zusätzliche Sicherheitsschichten und Flexibilität bieten kann.

Native Teradata Datenaktivitätsverlauf

Teradata stellt leistungsstarke native Tools zur Verfügung, um Benutzeraktivitäten zu verfolgen und zu protokollieren, sodass Organisationen einen detaillierten Teradata Datenaktivitätsverlauf aufrechterhalten können. Diese Protokolle sind unerlässlich, um das Verhalten der Benutzer zu überwachen, den Zugriff auf sensible Daten zu prüfen und die Einhaltung von Vorschriften sicherzustellen. Im Folgenden werden wichtige Funktionen und Beispiele erläutert, wie die Protokollierungsfunktionen von Teradata genutzt werden können.

Protokollierung von Berechtigungsprüfungen

Teradata protokolliert Berechtigungsprüfungen in der Tabelle DBC.AccLogTbl, sobald ein Benutzer versucht, auf ein Objekt zuzugreifen oder eine Aktion auszuführen. Diese Protokolle erfassen, ob die Berechtigung gewährt oder abgelehnt wurde, und liefern damit eine klare Nachverfolgung der Benutzeraktivitäten.

Beispiel: Protokollierung von Berechtigungsprüfungen für bestimmte Benutzer

Um Berechtigungsprüfungen für bestimmte Benutzer zu protokollieren, können Sie den folgenden Befehl verwenden:

BEGIN LOGGING ON EACH ALL BY "admin1", "admin2";Dieser Befehl protokolliert alle Berechtigungsprüfungen für die Benutzer admin1 und admin2 und stellt sicher, dass deren Aktionen nachverfolgt werden.

Abfragen von Protokollen für Berechtigungsprüfungen

Um Protokolle der Berechtigungsprüfungen abzurufen, können Sie die Tabelle DBC.AccLogTbl abfragen:

SELECT LogonUser, ObjectName, AccessResult, AccessTime, SQLText

FROM DBC.AccLogTbl

WHERE LogonUser IN ('admin1', 'admin2');Diese Abfrage ruft alle Protokolle der Berechtigungsprüfungen für die angegebenen Benutzer ab, um deren Aktivitäten zu überwachen.

Protokollierung fehlgeschlagener Zugriffsversuche

Teradata ermöglicht es, fehlgeschlagene Zugriffsversuche zu protokollieren, was entscheidend ist, um potenzielle Sicherheitsverletzungen oder unbefugte Zugriffsversuche zu erkennen.

Beispiel: Protokollierung abgelehnter Zugriffsversuche

Um alle abgelehnten Zugriffsversuche zu protokollieren, verwenden Sie den folgenden Befehl:

BEGIN LOGGING DENIALS ON EACH ALL;Dieser Befehl protokolliert jeden abgelehnten Zugriffsversuch im gesamten System und verschafft so einen Überblick über potenzielle Sicherheitsprobleme.

Protokollierung des Zugriffs auf Audit-Trails

Teradata ermöglicht es, den Zugriff auf Audit-Trails zu protokollieren, wodurch sichergestellt wird, dass Versuche, Audit-Logs einzusehen oder zu ändern, ebenfalls protokolliert werden.

Beispiel: Protokollierung des Zugriffs auf Audit-Trails

Um den Zugriff auf Audit-Trails zu protokollieren, verwenden Sie den folgenden Befehl:

BEGIN LOGGING ON EACH ALL ON TABLE DBC.AccessLogTbl;

BEGIN LOGGING ON EACH ALL ON VIEW DBC.AccessLogV;Diese Befehle protokollieren den Zugriff auf die Tabelle DBC.AccessLogTbl sowie die Ansicht DBC.AccessLogV und stellen so sicher, dass der Zugriff auf den Audit-Trail nachverfolgt wird.

Abfragen von Protokollen des Zugriffs auf Audit-Trails

Um Protokolle des Zugriffs auf Audit-Trails abzurufen, können Sie die Tabelle DBC.AccLogTbl abfragen:

SELECT LogonUser, ObjectName, AccessResult, AccessTime, SQLText

FROM DBC.AccLogTbl

WHERE ObjectName IN ('DBC.AccessLogTbl', 'DBC.AccessLogV');Diese Abfrage ruft alle Protokolle ab, die den Zugriff auf Audit-Trails betreffen, und hilft Ihnen dabei, zu überwachen, wer Audit-Logs ansieht oder ändert.

Beispielausgabe

Im Folgenden finden Sie ein Beispiel dafür, wie die Ausgabe einer Abfrage zur Erfassung von Protokollen administrativer Aktionen aussehen könnte:

| LogonUser | ObjectName | AccessResult | AccessTime | SQLText |

|---|---|---|---|---|

| admin1 | DBC.Users | Granted | 2023-10-01 10:00:00 | CREATE USER user1 |

| admin2 | DBC.Tables | Granted | 2023-10-01 10:05:00 | DROP TABLE table1 |

| admin1 | DBC.AccessLogTbl | Denied | 2023-10-01 10:10:00 | SELECT * FROM DBC.AccessLogTbl |

Für detailliertere Informationen zur Einrichtung und Verwaltung der Aktivitätsprotokollierung in Teradata können Sie in der offiziellen Teradata-Dokumentation nachlesen.

Teradata Datenaktivitätsverlauf mit DataSunrise

Obwohl die nativen Funktionen von Teradata robust sind, kann die Integration von DataSunrise zusätzliche Sicherheitsschichten und Flexibilität bieten. DataSunrise ist eine umfassende Datenbanksicherheitslösung, die die Prüffunktion, Überwachung und Datenmaskierung in verschiedenen Datenbankumgebungen verbessert.

Echtzeitüberwachung

DataSunrise bietet eine Echtzeitüberwachung der Datenbankaktivitäten, wodurch ein sofortiges Erkennen unbefugter Zugriffe oder verdächtiger Aktivitäten ermöglicht wird. Darüber hinaus liefert es detaillierte Einblicke in das Verhalten der Benutzer, sodass Organisationen potenzielle Sicherheitsrisiken identifizieren können.

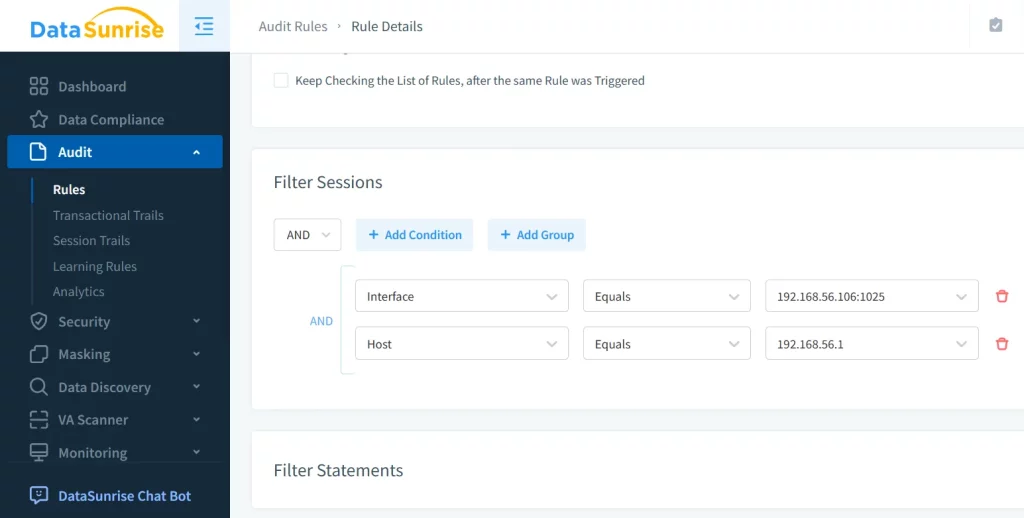

Anpassbare Prüfregeln

Mit DataSunrise können Sie benutzerdefinierte Prüfregeln erstellen, die auf Ihre spezifischen Compliance-Anforderungen zugeschnitten sind, z. B. DSGVO oder HIPAA. Darüber hinaus können diese Regeln detailliert definiert werden, um bestimmte Benutzer, Tabellen oder Aktionen zu überwachen.

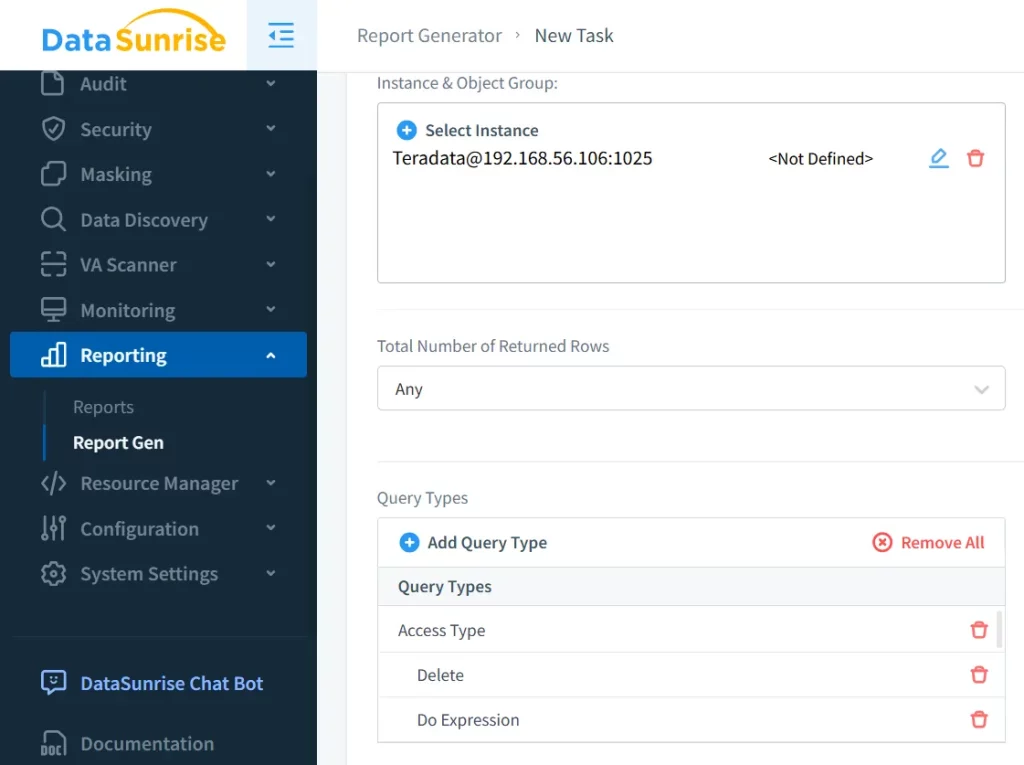

Erweiterte Berichterstattung

DataSunrise erstellt detaillierte Prüfprotokolle und visuelle Dashboards, die die Analyse und Interpretation von Prüfungsdaten erleichtern. Darüber hinaus können diese Berichte an spezifische gesetzliche Anforderungen angepasst werden.

Automatisierte Warnmeldungen

Die Plattform sendet Echtzeitbenachrichtigungen zu Sicherheitsvorfällen, was eine schnelle Reaktion auf potenzielle Bedrohungen ermöglicht. Zudem können diese Warnmeldungen so konfiguriert werden, dass mehrere Beteiligte gleichzeitig benachrichtigt werden.

Datenmaskierung

DataSunrise bietet dynamische Datenmaskierung, um sensible Daten zu schützen, ohne die Funktionalität der Datenbank zu beeinträchtigen. Dadurch wird sichergestellt, dass vertrauliche Informationen auch dann geschützt bleiben, wenn sie von autorisierten Benutzern abgerufen werden.

Fazit

Die Führung eines umfassenden Teradata Datenaktivitätsverlaufs ist entscheidend, um die Sicherheit und Compliance Ihrer Daten zu gewährleisten. Während Teradata robuste native Funktionen bietet, kann die Integration einer fortschrittlichen Lösung wie DataSunrise Ihre Datenbanksicherheitsstrategie erheblich verbessern. Von der Echtzeitüberwachung bis hin zu erweiterten Berichten und Compliance-Unterstützung deckt DataSunrise die wachsenden Anforderungen moderner Unternehmen ab. Es ist daher eine wertvolle Ergänzung für das Datensicherheitskonzept jeder Organisation.

Wenn Sie bereit sind, Ihre Audit-Fähigkeiten in der Datenbankverwaltung auf das nächste Level zu heben, sollten Sie in Erwägung ziehen, eine persönliche Demo zu vereinbaren oder noch heute die DataSunrise-Testversion herunterzuladen. Eine umfassende und robuste Auditinglösung ist nur einen Schritt entfernt, um Ihre Datenbanksicherheitsstrategie zu stärken.