Teradata-Datenkonformitätsautomatisierung

Organisationen, die mit Teradata arbeiten, verarbeiten enorme Mengen sensibler Finanz-, Gesundheits- und Kundendaten. Die Einhaltung von Rahmenwerken wie GDPR, HIPAA, PCI DSS und SOX erfordert eine strenge Governance in Bezug darauf, wie auf diese Daten zugegriffen, sie gespeichert und verarbeitet werden.

Traditionelle Compliance-Praktiken verlassen sich stark auf manuelle Regelkonfiguration, periodische Audits und fragmentierte Überwachung. Dies führt oft zu Compliance-Drift und verzögerten Reaktionen bei Verstößen. Teradatas native Protokollierungs- und Sicherheitsmechanismen bilden eine Grundlage, sind jedoch nicht für eine kontinuierliche, autonome Compliance ausgelegt.

Aktuelle Untersuchungen von Gartner zeigen, dass Organisationen, die automatisierungsgetriebene Compliance einführen, die Vorbereitungszeiten für Audits um bis zu 70 % reduzieren. Unterdessen zeigt der IBM Cost of a Data Breach Report, dass Compliance-Verstöße zu den größten Kostenverursachern bei Sicherheitsvorfällen zählen. Zusätzlich betont TechTarget, dass Compliance-Automatisierung inzwischen als unverzichtbar gilt, um den sich ändernden regulatorischen Anforderungen gerecht zu werden, ohne die IT-Teams zu überlasten.

DataSunrise schließt diese Lücken mit fortschrittlicher Compliance-Automatisierung. Durch Funktionen wie Compliance Autopilot, maschinelles Lernen-basierte Audit-Regeln und Echtzeit-Policy-Ausrichtung erhalten Organisationen einen Zero-Touch-Ansatz, um die regulatorische Haltung in komplexen Teradata-Umgebungen aufrechtzuerhalten.

Was ist Data Compliance?

Data Compliance bezieht sich auf die Gesamtheit von Prozessen, Regeln und Technologien, die sicherstellen, dass Daten gemäß den gesetzlichen, regulatorischen und organisatorischen Anforderungen verwaltet werden. Dies umfasst den Datenschutz, Zugangskontrolle, Auditing und die sichere Speicherung.

In der Praxis stellt Compliance sicher, dass Organisationen:

- sensible Informationen wie PII und PHI schützen.

- akkurate Daten-Audit-Trails zur Verantwortlichkeit aufrechterhalten.

- richtige Datenbanksicherheitsmaßnahmen durchsetzen, um Verletzungen und unbefugten Zugriff zu verhindern.

- Schutzmaßnahmen wie Data Masking anwenden, um sensible Felder vor unbefugter Einsicht zu schützen.

- Compliance-Manager-Tools zur Automatisierung von Reporting und Monitoring nutzen.

Für Unternehmen, die Teradata einsetzen, ist Compliance nicht nur eine regulatorische Verpflichtung – sie ist eine strategische Notwendigkeit, um Vertrauen aufzubauen, Risiken zu minimieren und die operative Integrität zu wahren.

Native Compliance-Praktiken in Teradata

Teradata bietet mehrere Werkzeuge und Funktionen zur Unterstützung der Compliance. Diese Funktionen helfen Administratoren, Benutzeraktivitäten zu überwachen, sensible Informationen zu schützen und Zugriffsregeln durchzusetzen.

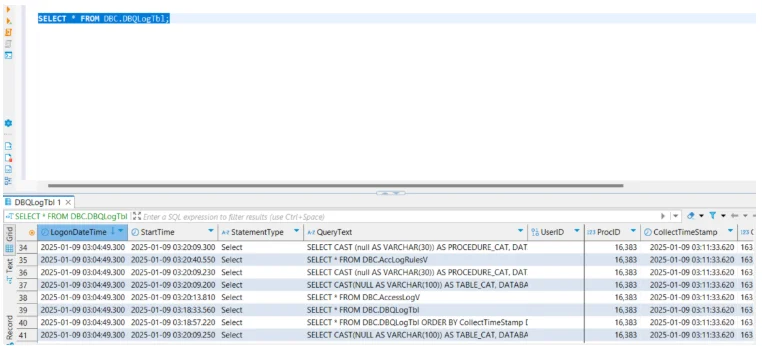

Zugriffsprotokollierung

Teradata führt detaillierte Aufzeichnungen über Benutzeranmeldungen, Abfragen und Aktivitäten auf Session-Ebene. Administratoren können Systemtabellen abfragen, um zu sehen, wer auf das System zugegriffen hat und welche Aktionen ausgeführt wurden.

Beispielsweise die Überprüfung der AccessLog-Tabelle:

-- Letzte 100 Anmelde- und Abfrageereignisse abrufen

SELECT TOP 100

UserName,

LogDate,

LogTime,

Event,

Text

FROM dbc.AccessLog

ORDER BY LogDate DESC, LogTime DESC;

-- Filter für fehlgeschlagene Anmeldeversuche

SELECT

UserName,

Event,

LogDate,

LogTime,

Text

FROM dbc.AccessLog

WHERE Event = 'LOGON_FAILED'

ORDER BY LogDate DESC;

Diese Abfrage hilft Compliance-Teams, Anmeldeversuche, abgefragte Anweisungen und Objektzugriffe zu überprüfen. Ohne automatisierte Korrelation können diese Protokolle jedoch in Umgebungen mit hohem Volumen schnell überwältigend werden.

Rollenbasierte Zugriffskontrolle (RBAC)

RBAC in Teradata ermöglicht es Administratoren, Rollen zu definieren und Berechtigungen basierend auf dem Prinzip der minimalen Rechtevergabe zuzuweisen. Dies stellt sicher, dass Benutzer nur den für ihre Aufgaben notwendigen Zugriff besitzen.

Beispiel zum Erstellen einer Rolle und Zuweisen von Berechtigungen:

-- Neue Rolle für Auditoren erstellen

CREATE ROLE AuditRole;

-- SELECT-Zugriff auf mehrere sensible Tabellen gewähren

GRANT SELECT ON Sales.CustomerData TO AuditRole;

GRANT SELECT ON Finance.PaymentRecords TO AuditRole;

-- UPDATE-Rechte auf Protokolltabellen ausschließlich an Systemoperatoren vergeben

GRANT UPDATE ON Audit.EventTracking TO SysOpRole;

-- Rollen Benutzern zuweisen

GRANT AuditRole TO User_AuditTeam;

GRANT SysOpRole TO User_SecurityOps;

Dieser Ansatz stärkt die Einhaltung von Standards wie PCI DSS, indem die Exposition sensibler Daten begrenzt wird. Allerdings kann die manuelle Verwaltung zahlreicher Rollen in großen Umgebungen komplex werden.

Verschlüsselung im Ruhezustand und während der Übertragung

Teradata unterstützt native Verschlüsselung, um sensible Daten sowohl auf der Festplatte als auch während der Übertragung zu schützen. Die Verschlüsselung im Ruhezustand wird auf Speicherebene konfiguriert, während die Verschlüsselung während der Übertragung eine sichere Kommunikation zwischen Client und Datenbank gewährleistet.

Aktivierung der Verschlüsselung für Client-Verbindungen:

# Sichere BTEQ-Sitzung mit Verschlüsselung

bteq <<EOF

.LOGON mydbs/myuser,mysecurepassword;

-- Verschlüsselung der Sitzung aktivieren

.SET SESSION ENCRYPTION ON;

-- Abfrage der sensiblen Tabelle

SELECT CustomerID, AccountNumber

FROM SecureTable

WHERE Region = 'EU';

.LOGOFF;

EOF

Beispiel zum Verschlüsseln von Exporten:

# Export von Abfrageergebnissen mit OpenSSL-Verschlüsselung

bteq <<EOF | openssl enc -aes-256-cbc -out export.enc -pass file:./key.txt

.LOGON mydbs/myuser,mysecurepassword;

.EXPORT REPORT FILE=stdout;

SELECT * FROM Finance.ConfidentialTransactions;

.EXPORT RESET;

.LOGOFF;

EOF

Obwohl Verschlüsselung die Sicherheit verbessert, erfordert sie ein sorgfältiges Schlüsselmanagement und die Durchsetzung von Richtlinien, um den sich ändernden Standards wie GDPR und HIPAA gerecht zu werden.

Systemansichten zur Überwachung

Teradata bietet Systemansichten wie dbc.AccessLog und dbc.EventLog für eine tiefere Compliance-Überwachung. Diese Ansichten enthalten detaillierte Informationen zu Systemereignissen, DDL-Operationen und Sicherheitsänderungen.

Beispielabfrage für EventLog:

-- Zeige die letzten 50 Schema-Änderungen

SELECT TOP 50

EventTime,

UserName,

EventText

FROM dbc.EventLog

WHERE EventText LIKE '%CREATE TABLE%'

OR EventText LIKE '%DROP TABLE%'

ORDER BY EventTime DESC;

-- Prüfen, wer Sicherheitsrollen geändert hat

SELECT

EventTime,

UserName,

EventText

FROM dbc.EventLog

WHERE EventText LIKE '%GRANT ROLE%'

OR EventText LIKE '%REVOKE ROLE%'

ORDER BY EventTime DESC;

Dies ermöglicht es Administratoren, Schemaänderungen oder Versuche, kritische Datenbankobjekte zu modifizieren, nachzuverfolgen. Ohne zentralisiertes Reporting und Automatisierung laufen Organisationen jedoch Gefahr, Compliance-Verstöße in umfangreichen Ereignisdaten zu übersehen.

Einschränkungen der nativen Funktionen

Obwohl nützlich, haben diese Mechanismen wesentliche Einschränkungen:

- Protokolle erfordern eine manuelle Überprüfung und weisen oft keine Korrelation oder Kontext auf.

- Richtlinien müssen häufig manuell aktualisiert werden, um mit regulatorischen Änderungen Schritt zu halten.

- Es gibt keinen automatisierten Framework für Compliance-Reporting oder integrierte Unterstützung für die Verwaltung der Compliance über mehrere Datenbanken hinweg.

Diese Einschränkungen sind der Grund, warum Unternehmen auf Automatisierungsplattformen wie DataSunrise setzen, um eine vollständige Compliance-Abdeckung zu erreichen.

DataSunrise für die Teradata-Datenkonformitätsautomatisierung

DataSunrise erweitert die Fähigkeiten von Teradata mit autonomen Compliance-Kontrollen, die für groß angelegte, multi-environmentale Einsätze entwickelt wurden.

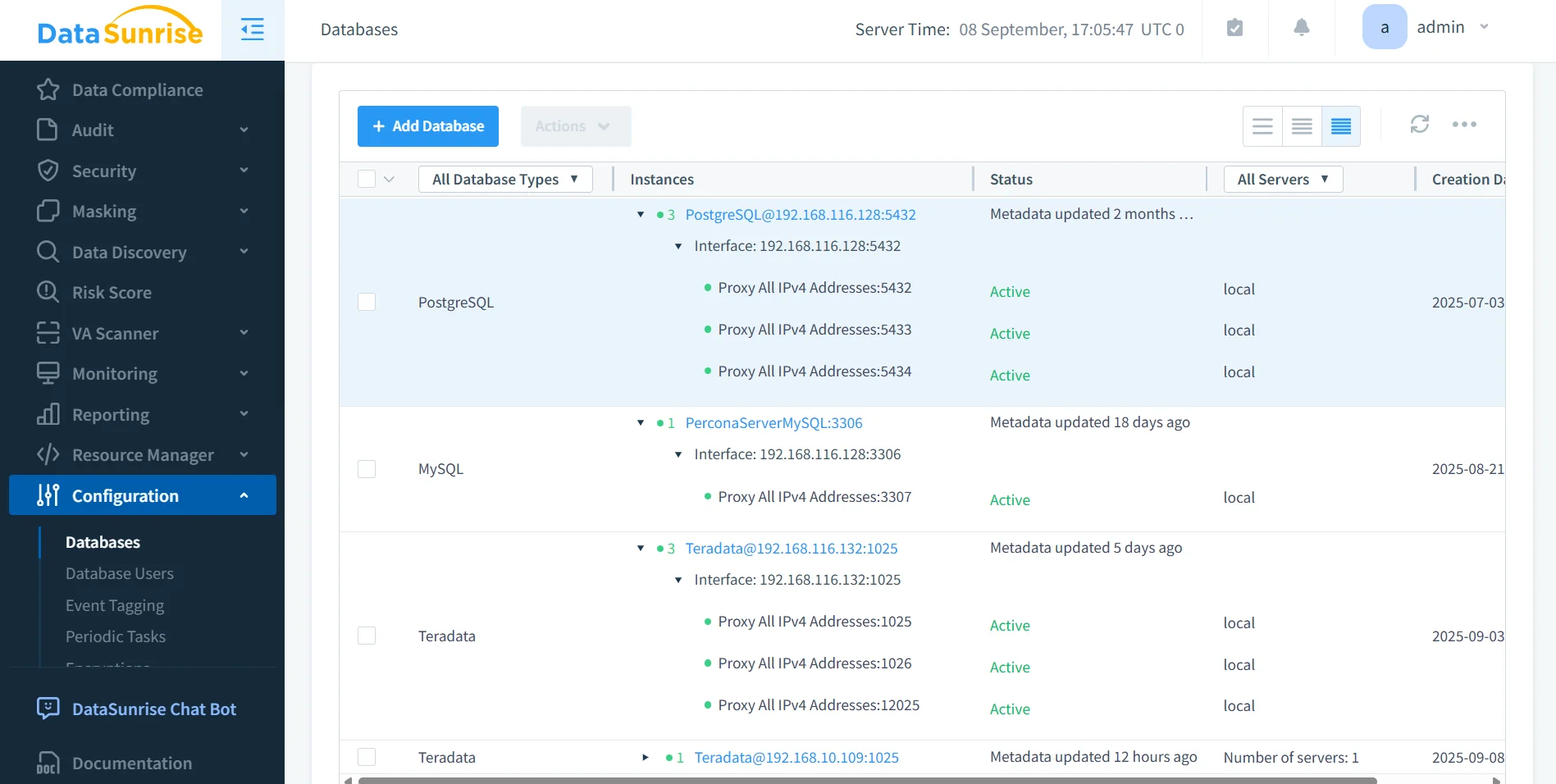

Zentralisierte Überwachung

Anstatt mit fragmentierten Protokollen zu arbeiten, konsolidiert DataSunrise alle Teradata-Compliance-Daten in einem zentralen Dashboard.

Administratoren profitieren von:

- Einer einheitlichen Ansicht des Compliance-Status über Teradata und über 40 unterstützte Datenplattformen.

- Echtzeitbenachrichtigungen bei Anomalien wie massiven Exporten, ungewöhnlichen Abfragen oder wiederholten fehlgeschlagenen Anmeldeversuchen.

- SIEM-Integration, die eine Compliance-Transparenz im gesamten IT-Ökosystem ermöglicht.

Dieses Maß an zentralisierter Überwachung stellt sicher, dass keine Aktivität unbemerkt bleibt, und verbessert sowohl die Sicherheit als auch die Audit-Bereitschaft.

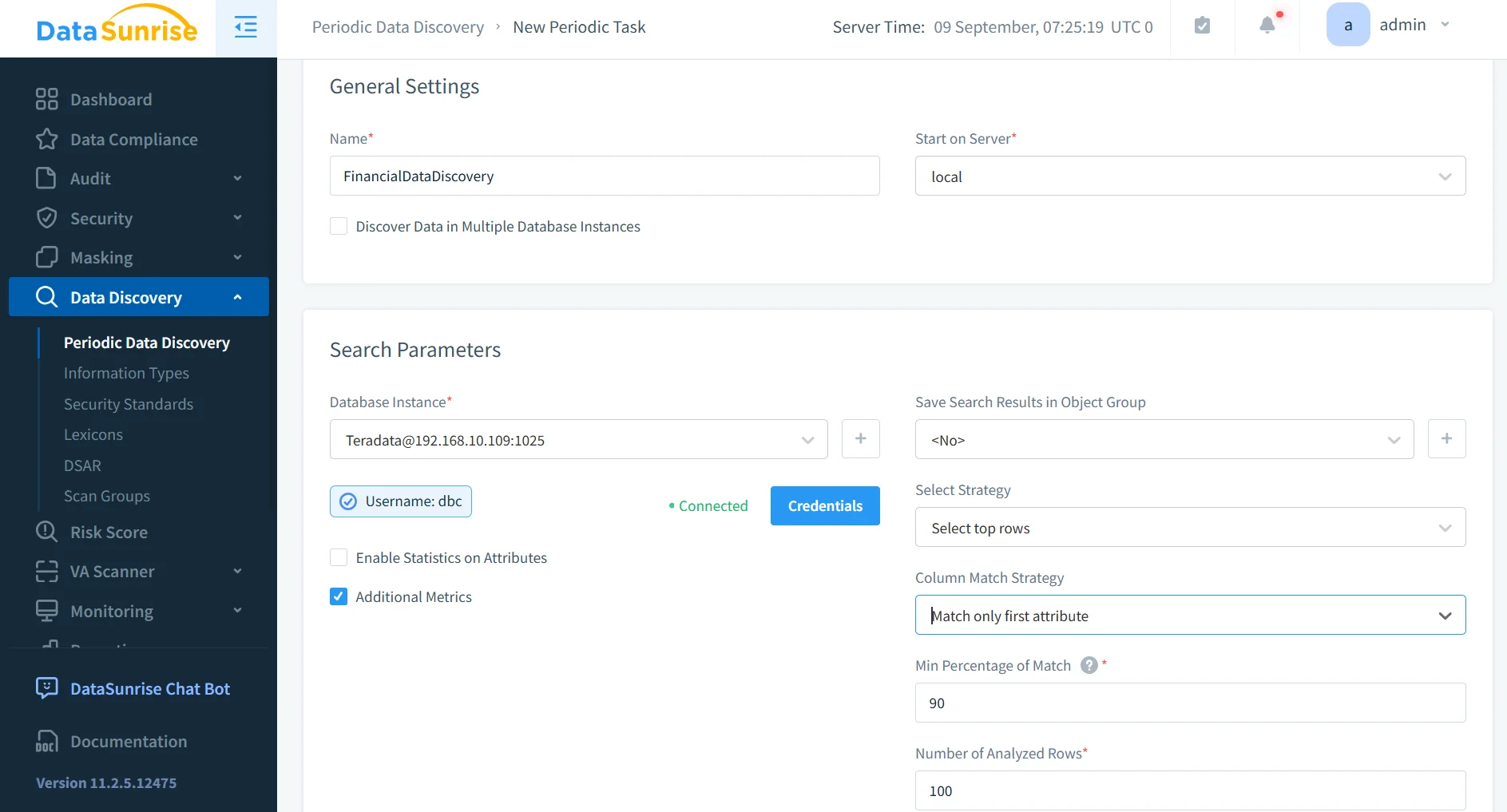

Erkennung sensibler Daten

Die Engine zur Erkennung sensibler Daten in DataSunrise automatisiert die Klassifizierung kritischer Informationen.

Sie arbeitet über strukturierte, semi-strukturierte und unstrukturierte Datensätze hinweg, indem sie:

- Pattern Recognition für Kennungen wie Kreditkartennummern oder Sozialversicherungsnummern verwendet.

- Kontextanalysen für persönliche Details wie Namen, E-Mails und Adressen anwendet.

- OCR-Scanning einsetzt, um versteckte sensible Inhalte in gescannten Dokumenten und Bildern zu lokalisieren.

Die Ergebnisse fließen direkt in Maskierungs- und Audit-Workflows ein, wodurch sichergestellt wird, dass Daten nicht nur erkannt, sondern auch sofort durch geeignete Maßnahmen geschützt werden.

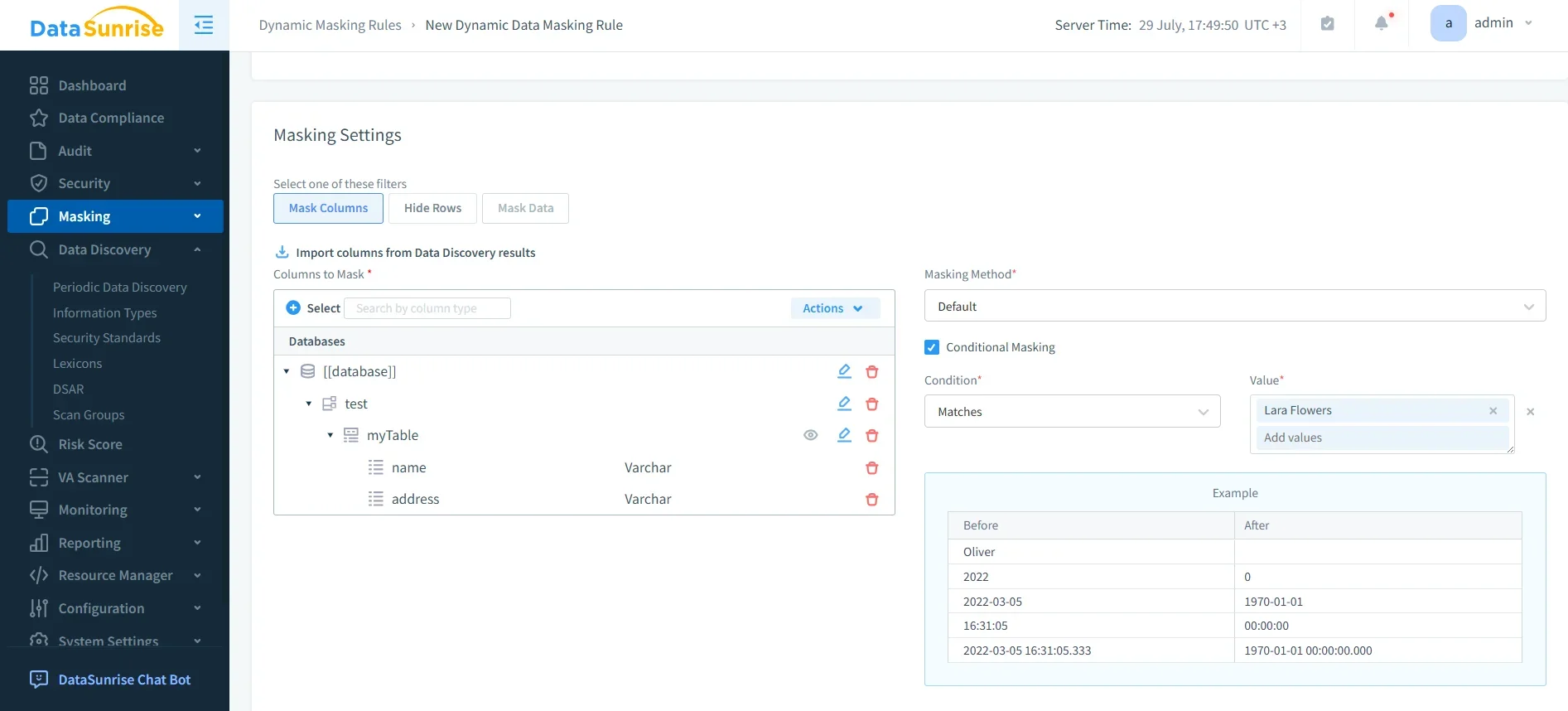

Dynamische Datenmaskierung

Mithilfe von dynamischer Datenmaskierung werden Teradata-Felder, die sensible Informationen enthalten, in Echtzeit maskiert. Das bedeutet:

- Analysten und unprivilegierte Benutzer sehen nur maskierte oder tokenisierte Werte.

- Anwendungen bleiben voll funktionsfähig, ohne dass Änderungen erforderlich sind.

- Die Einhaltung von Datenschutzbestimmungen wird sichergestellt, indem die unbefugte Einsicht in Rohdaten verhindert wird.

Dieser Echtzeit-Maskierungsansatz bietet sowohl Flexibilität als auch Schutz, insbesondere in gemeinsam genutzten Umgebungen, in denen mehrere Rollen mit denselben Datensätzen interagieren.

Compliance Autopilot

Die Funktion Compliance Autopilot stellt eine kontinuierliche regulatorische Ausrichtung ohne manuelle Eingriffe bereit.

Sie eliminiert die Notwendigkeit für wiederholte Richtlinienupdates durch:

- Kontinuierliche regulatorische Kalibrierung: Sicherstellung, dass sich die Compliance-Regeln synchron zu den Anforderungen von GDPR, HIPAA, PCI DSS und SOX weiterentwickeln.

- Machine Learning-basierte Audit-Regeln: Automatische Identifikation neuer Schemata, Benutzer oder Tabellen und Anwendung der korrekten Compliance-Regeln.

- Erkennung von Compliance-Drift: Durchführung periodischer Scans, um veraltete oder fehlende Richtlinien zu identifizieren und diese zu beheben.

Neben diesen Kernfunktionen nutzt Compliance Autopilot auch:

- Vordefinierte Compliance-Vorlagen: Einsatzbereite Regel-Sets für Branchen wie Finanzen, Gesundheitswesen und Regierung, die die Implementierung beschleunigen.

- Plattformübergreifende Richtlinienorchestrierung: Automatische Synchronisierung von Compliance-Richtlinien über Teradata und andere verbundene Datenbanken hinweg.

- Audit-bereite Evidenzerstellung: Erstellung strukturierter Compliance-Berichte, die mit minimalem Aufwand für Regulierungsbehörden oder interne Auditoren exportiert werden können.

- Kontinuierliche Verbesserung durch ML: Das System lernt aus historischen Ereignissen und passt die Richtlinienanwendung an neue Risiken und Compliance-Vorgaben an.

Dieser proaktive Ansatz verhindert nicht nur Compliance-Lücken, sondern reduziert auch die Vorbereitungszeit für Audits, senkt den operativen Aufwand und gewährleistet eine regulatorische Übereinstimmung, selbst wenn sich die Rahmenbedingungen ändern.

Geschäftliche Auswirkungen der Datenkonformitätsautomatisierung für Teradata

Die Einführung von DataSunrise zur Automatisierung der Teradata-Compliance liefert messbare Vorteile:

| Vorteil | Auswirkung |

|---|---|

| Reduzierter manueller Aufwand | Automatisierte Richtlinienabstimmung eliminiert repetitive Konfigurationsaufgaben. |

| Audit-Bereitschaft | Compliance-Reporting vereinfacht die Beweiserstellung für Auditoren. |

| Schnellere Reaktionszeiten bei Vorfällen | Echtzeitwarnungen minimieren die Erkennungs- und Reaktionszeiten bei verdächtigen Aktivitäten. |

| Plattformübergreifende Konsistenz | Ein einheitliches Compliance-Image über Teradata und andere Datenbanken verhindert fragmentierte Governance. |

| Niedrigere Compliance-Kosten | Automatisierung senkt die Gesamtkosten für das Compliance-Management durch Reduzierung manueller Tätigkeiten. |

| Risikominderung | Kontinuierliches Monitoring und ML-gesteuerte Richtlinienupdates schließen Compliance-Lücken, bevor diese eskalieren. |

| Regulatorisches Vertrauen | Demonstriert starke Compliance gegenüber Regulierungsbehörden, Partnern und Kunden, wodurch das Vertrauen gestärkt wird. |

| Zukunftssichere Compliance | Stellt sicher, dass sich Richtlinien automatisch an sich ändernde Standards und neue regulatorische Rahmenbedingungen anpassen. |

Fazit

Obwohl Teradatas native Protokollierung und Zugangskontrollen eine Grundlage für Compliance bieten, können sie keine kontinuierliche regulatorische Ausrichtung oder unternehmensweite Automatisierung liefern.

DataSunrise ermöglicht die Teradata-Datenkonformitätsautomatisierung durch Compliance Autopilot, Erkennung sensibler Daten, dynamische Maskierung und zentralisierte Überwachung. Durch die Beseitigung von Compliance-Drift und die Optimierung des regulatorischen Reportings stellt DataSunrise sicher, dass Teradata-Umgebungen sicher, regelkonform und auditbereit bleiben.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen