Teradata Datenbank-Aktivitätsverlauf

Die Verfolgung des Datenbank-Aktivitätsverlaufs in Teradata ist entscheidend, um zu verstehen, wie Daten in großen Analyseumgebungen abgerufen, verändert und geschützt werden. Teradata ist bekannt für seine verteilte Architektur und Skalierbarkeit, aber mit zunehmendem Datenvolumen wird die Überwachung der Aktivitäten ebenso kritisch, um die Einhaltung von Vorschriften sicherzustellen und Missbrauch durch Insider oder externe Akteure zu verhindern.

Gemäß aktuellen Studien von IBM Security gehören Datenschutzverletzungen durch unbefugten Datenbankzugriff zu den größten Cybersecurity-Bedrohungen. Für Organisationen, die Teradata für Analysen und den Unternehmensspeicher nutzen, gewährleistet eine solide Basis in Auditierung und Überwachung Verantwortlichkeit, Transparenz und regulatorische Konformität.

Dieser Artikel beleuchtet, wie man den Teradata Datenbank-Aktivitätsverlauf anzeigen, verwalten und erweitern kann, indem native Auditing-Tools mit fortschrittlicher Überwachung durch DataSunrise kombiniert werden.

Wichtigkeit des Datenbank-Aktivitätsverlaufs

Der Datenbank-Aktivitätsverlauf liefert einen chronologischen Überblick über alle Interaktionen mit wichtigen Datenbeständen. In komplexen Umgebungen wie Teradata, in denen täglich tausende Abfragen durchgeführt werden, ist ein detailliertes Protokoll der Aktionen jedes Benutzers sowohl für operative als auch für sicherheitsrelevante Zwecke unerlässlich.

Der Aktivitätsverlauf hilft dabei, abnormales Verhalten zu erkennen, unbefugten Zugriff zu verhindern und Vorfalluntersuchungen zu vereinfachen. Außerdem stellt er die Einhaltung strenger Datenschutzbestimmungen sicher, wie zum Beispiel der DSGVO, HIPAA und PCI DSS.

Aus unternehmerischer Sicht ermöglicht ein gut gepflegter Datenbank-Aktivitätsverlauf Organisationen:

- Ereignisse während Sicherheitsuntersuchungen zu rekonstruieren.

- Die Verantwortlichkeit der Benutzer für Datenänderungen oder -löschungen nachzuweisen.

- Die Auditierungseffizienz mithilfe präziser historischer Aufzeichnungen zu verbessern.

- Die regulatorische Konformität durch nachvollziehbare Beweise zu belegen.

- Die Transparenz bei verteilten Datenbankarbeitslasten zu erhöhen.

Die Pflege detaillierter Aufzeichnungen der Datenbankoperationen verwandelt rohe Logdaten in ein leistungsstarkes Entscheidungs- und Compliance-Tool.

Native Tools zur Verfolgung des Teradata Datenbank-Aktivitätsverlaufs

Teradata bietet native Mechanismen zur Erfassung von Benutzeraktivitäten und zur Verfolgung von Datenbankinteraktionen mithilfe seines Database Query Logging (DBQL)-Subsystems und der Access Logging-Funktionalitäten. Gemeinsam bilden sie das Rückgrat der nativen Audit-Umgebung von Teradata.

Database Query Logging (DBQL)

DBQL zeichnet detaillierte Informationen über jede im System ausgeführte Abfrage auf – wer sie ausgeführt hat, wann sie ausgeführt wurde und wie Ressourcen genutzt wurden.

Um das Abfrage-Logging für einen bestimmten Benutzer zu aktivieren:

BEGIN LOGGING ON EACH QUERY ON user_name;

Sie können auch Abfragen für ein gesamtes Konto protokollieren:

BEGIN LOGGING WITH OBJECTS ON EACH QUERY ON ACCOUNT='Finance';

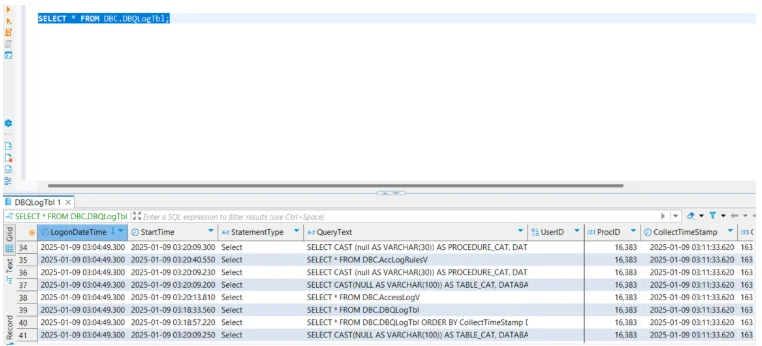

Diese Anweisungen erstellen eine vollständige historische Aufzeichnung der Abfrageaktivitäten, die in Systemtabellen wie DBC.DBQLogTbl, DBC.DBQLObjTbl und DBC.DBQLSQLTbl gespeichert wird. Administratoren können diese Tabellen später abfragen, um Nutzungsmuster zu analysieren oder ungewöhnliches Verhalten zu erkennen.

Access Logging

Access Logging in Teradata bietet einen detaillierteren Einblick in sicherheitsrelevante Aktionen wie Anmeldungen, Tabellenzugriffe und Berechtigungsänderungen. Diese Funktion ist besonders nützlich für Compliance-Audits.

Um das Access Logging für ein kritisches Objekt zu aktivieren:

BEGIN LOGGING WITH TEXT ON TABLE sales.customer_data;

Administratoren können anschließend die DBC.AccessLog-Tabelle abfragen, um alle Aktionen an der Tabelle customer_data einzusehen:

SELECT UserName, ObjectName, AccessType, EventTime

FROM DBC.AccessLog

WHERE ObjectName='customer_data';

Diese Funktion stellt sicher, dass alle Interaktionen mit sensiblen Daten zur Wahrung der Verantwortlichkeit und regulatorischen Konformität aufgezeichnet werden.

Überprüfen und Verwalten von Protokollen

Audit-Protokolle werden in den Teradata-Systemtabellen unter dem DBC-Schema gespeichert. Es wird empfohlen:

- Protokolle regelmäßig für die Langzeitarchivierung zu exportieren.

- Alte Daten mittels geplanter Jobs zu bereinigen, um Leistungseinbußen zu vermeiden.

- Eine Integration mit SIEM-Plattformen für eine zentrale Analyse vorzunehmen.

Obwohl DBQL und Access Logging wesentliche Einblicke bieten, erfordern sie dennoch manuelle Abfragen, Filterungen und Verwaltungsaufgaben – Bereiche, in denen moderne Tools wie DataSunrise Automatisierung und Echtzeitanalysen bieten können.

Verbesserung des Teradata-Aktivitätsverlaufs mit DataSunrise

DataSunrise ergänzt die nativen Logging-Funktionen von Teradata, indem es Automatisierung, Intelligenz und eine einheitliche Sichtbarkeit über mehrere Datenbanksysteme hinweg bietet. Es erfasst detaillierte Abfrageaktivitäten in Echtzeit, korreliert Benutzeraktionen und liefert compliance-bereite Berichte mit minimaler Konfiguration.

Zentralisierte Aktivitätsüberwachung

DataSunrise konsolidiert die Überwachung über Teradata-Cluster und ermöglicht Administratoren, Benutzeraktivitäten, Zugriffsmuster und Sicherheitsanomalien in einem einzigen Dashboard zu visualisieren. Diese einheitliche Überwachung trägt dazu bei, die Reaktionszeit während Audits oder Untersuchungen zu verkürzen.

Über das einfache Sammeln von Protokollen hinaus bietet es eine analytische Visualisierung von Datenbank-Trends und Benutzerverhalten. Administratoren können sofort erkennen, wer auf sensible Daten zugegriffen hat, welche Abfragen übermäßig viele Ressourcen beanspruchten und wo potenzielle Anomalien auftraten.

DataSunrise integriert sich zudem in unternehmensweite SIEM-Systeme, wodurch sichergestellt wird, dass Auditdaten für plattformübergreifende Korrelationen und Langzeitarchivierungen verfügbar sind. Dieser Ansatz verwandelt traditionelle, statische Protokolle in umsetzbare Intelligenz für ein proaktives Sicherheitsmanagement.

- Echtzeit-Sichtbarkeit in SQL-Operationen

- Erweiterte Filterung nach Benutzer, Abfragetyp oder Datenbankobjekt

- Langzeitarchivierung zur forensischen Überprüfung

- Plattformübergreifende Sichtbarkeit über Teradata, Oracle, PostgreSQL und mehr

Eine solche zentralisierte Kontrolle minimiert blinde Flecken und sorgt für eine konsistente Richtlinienumsetzung über hybride Infrastrukturen, egal ob vor Ort oder cloudbasiert.

Dynamische Datenmaskierung für sensible Felder

DataSunrise erweitert die Fähigkeiten von Teradata durch dynamische Datenmaskierung, die sicherstellt, dass sensible Daten (z. B. PII, PHI, PCI) in Abfrageergebnissen automatisch basierend auf den Benutzerrollen unkenntlich gemacht werden. Dies gewährleistet den Datenschutz, ohne legitime Analysevorgänge zu beeinträchtigen.

Die dynamische Maskierung arbeitet in Echtzeit – wenn ein Benutzer eine Abfrage ausführt, werden sensible Spalten wie Sozialversicherungsnummern oder Kreditkartendaten sofort entsprechend der Zugriffsrechte maskiert. So können Analysten, Entwickler und Drittanbieteranwendungen effizient weiterarbeiten, ohne vertrauliche Daten preiszugeben.

Die Maskierungslogik operiert auf der Proxy-Schicht, was bedeutet, dass keine Änderungen an den Datenbankschemata oder am Anwendungscode erforderlich sind. Dieser nicht-invasive Ansatz ermöglicht es Organisationen, die Maskierung innerhalb von Minuten einzuführen und dabei vollständige Transparenz sowie minimale Leistungsbeeinträchtigungen zu gewährleisten.

- Kontextabhängiger Schutz basierend auf dem Zugriffslevel

- Echtzeitmaskierung während der Abfrageausführung

- Nicht-invasive Bereitstellung im Proxy- oder Sniffer-Modus

Durch die Implementierung der dynamischen Maskierung stellen Unternehmen eine kontinuierliche Durchsetzung des Datenschutzes sicher, die den Compliance-Rahmenwerken wie DSGVO, HIPAA und PCI DSS entspricht.

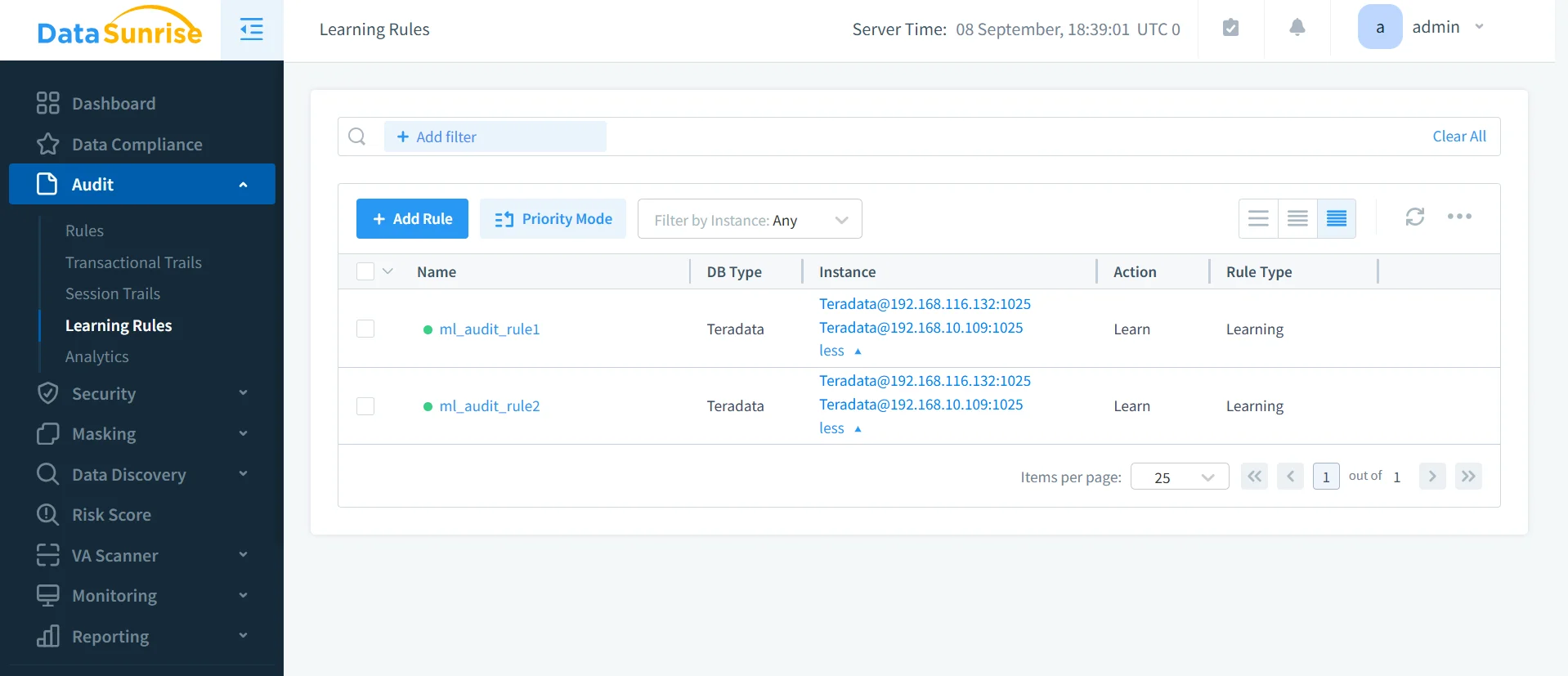

Maschinelles Lernen und Verhaltensanalysen

Mit Verhaltensanalysen wendet DataSunrise maschinelle Lernmodelle auf Teradata-Aktivitätsdaten an, um verdächtige Abweichungen, Berechtigungsmissbrauch oder Kompromittierungen von Zugangsdaten zu erkennen. Diese intelligenten Einblicke ergänzen die statischen Auditspuren durch proaktive Bedrohungserkennung.

- Audit-Regeln basierend auf maschinellem Lernen

- Warnungen bei verdächtigem Verhalten

- Risikobewertung für Benutzeraktionen

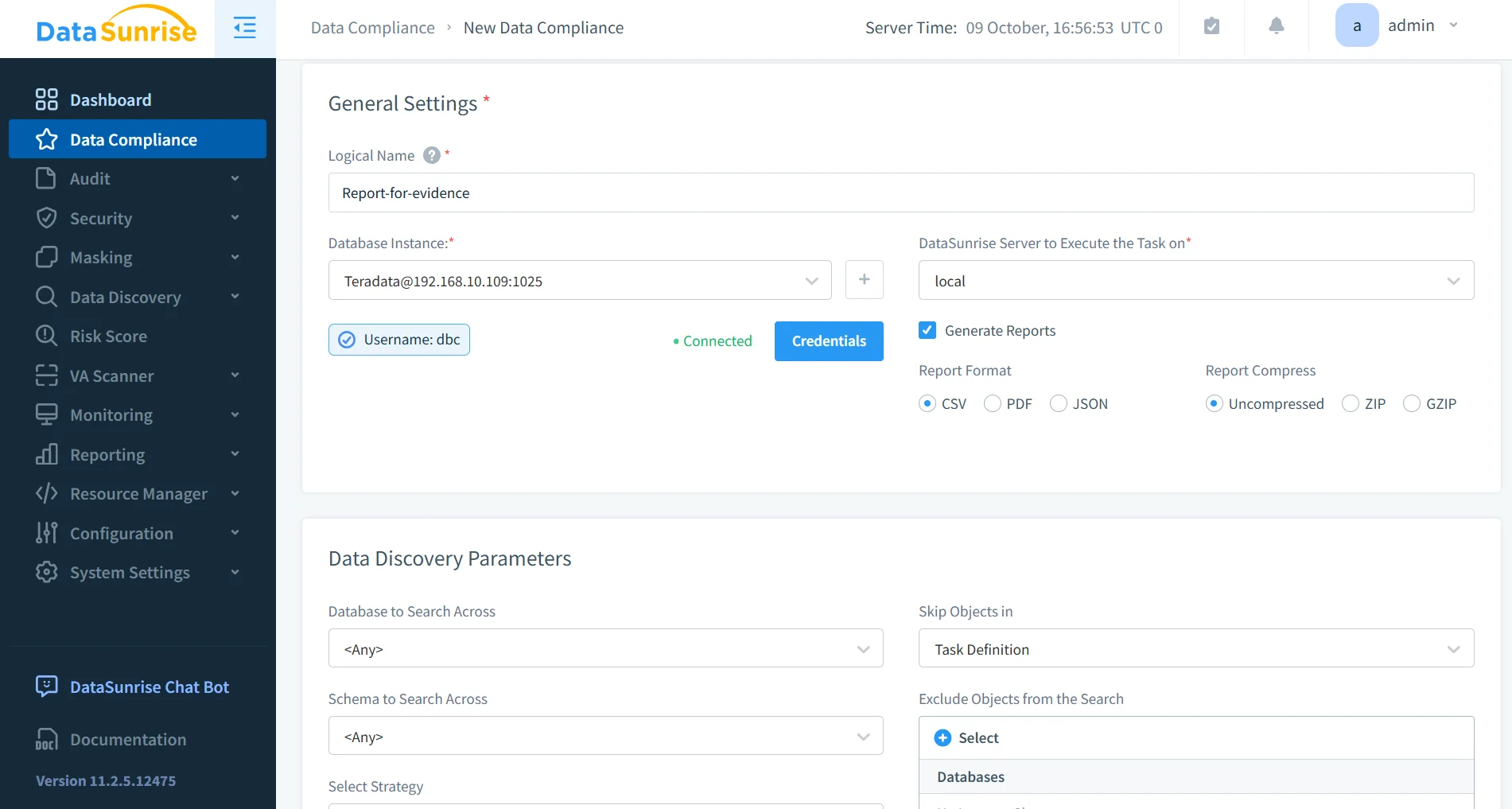

Automatisierung der Compliance und auditbereite Berichterstattung

Der Compliance Autopilot von DataSunrise automatisiert die regulatorische Ausrichtung für Rahmenwerke wie DSGVO, HIPAA und PCI DSS. Das System erstellt automatisch Berichte und erzwingt Richtlinien über alle Teradata-Instanzen hinweg, wodurch der manuelle Aufwand drastisch reduziert wird.

- Vorkonfigurierte Compliance-Vorlagen

- Auditbereite Beweiserstellung per Ein-Klick

- Kontinuierliche Bewertung der Compliance-Haltung

Vergleichstabelle

| Feature | Teradata Native Tools | DataSunrise Integration |

|---|---|---|

| Aktivitätsprotokollierung | DBQL und Access Logging | Echtzeit übergreifende Datenbankaktivitätsverfolgung |

| Protokollaufbewahrung | Manueller Export erforderlich | Automatisierte Archivierung und Berichtsplanung |

| Schutz sensibler Daten | Nicht enthalten | Dynamische und statische Maskierungsoptionen |

| Bedrohungserkennung | Keine | ML-gesteuerte Anomalieerkennung und Warnungen |

| Compliance-Automatisierung | Manuelle Berichte | Automatisierte DSGVO-, HIPAA-, PCI DSS-Ausrichtung |

| Schnittstelle | SQL-Abfragen und DBC-Tabellen | Webbasiertes Dashboard mit Analysen |

| Integrationsumfang | Einzelne Teradata-Instanz | Einheitlicher Compliance-Rahmen für mehrere Datenbanken |

Fazit

Die in Teradata integrierten DBQL- und Access Logging-Tools bieten eine solide Grundlage zur Verfolgung des Datenbank-Aktivitätsverlaufs, doch die manuelle Verwaltung dieser Protokolle kann zeitaufwendig und fehleranfällig sein.

Die Integration von DataSunrise erweitert diese Möglichkeiten durch Automatisierung, Echtzeiteinblicke und richtlinienbasierte Steuerung.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen