Vertica Daten-Audit-Trail

Vertica spielt eine zentrale Rolle in vielen analytikgetriebenen Organisationen. Daher ist ein zuverlässiger Vertica Daten-Audit-Trail unerlässlich, um zu verstehen, wie Benutzer mit Daten interagieren und wie Abfragen die Geschäftsprozesse beeinflussen. Da Vertica Dashboards, Berichtsebenen und nachgelagerte Datenprodukte antreibt, hilft ein starker Vertica Daten-Audit-Trail dabei, Transparenz sicherzustellen, Anomalien zu erkennen und regulatorische Anforderungen zu erfüllen.

Um Vertica-Auditing in ein umfassenderes Governance-Programm einzubinden, ist es hilfreich, sich auf allgemeine Ressourcen zu Daten-Compliance und regulatorischen Rahmenwerken zu stützen. Darüber hinaus bietet die offizielle Vertica-Dokumentation tiefere Einblicke in native Audit-Komponenten. Zusammen helfen diese Materialien dabei, den Vertica Daten-Audit-Trail mit internen und externen Richtlinien abzustimmen.

Warum Datenbank-Audits für Vertica-Cluster wichtig sind

Vertica dient oft als analytisches Rückgrat moderner Unternehmen. Folglich verlassen sich Abteilungen wie Finanzen, Vertrieb, Datenwissenschaft und Betrieb auf seine Erkenntnisse. Wenn Arbeitslasten Kundendaten, Finanzkennzahlen, Betriebsprotokolle oder sensible Messwerte enthalten, müssen Organisationen vollständige Transparenz darüber wahren, wer wann auf welche Objekte zugegriffen hat. Ein strukturierter Vertica Daten-Audit-Trail liefert diese Klarheit.

Wenn etwas schiefgeht – beispielsweise ein unerwarteter Datenexport oder eine unautorisierte Aktion – müssen die Teams drei wesentliche Fragen beantworten:

- Wer hat auf die Datenbank zugegriffen?

- Welche Objekte oder Schemata wurden berührt?

- War diese Aktivität unter Audit- und Compliance-Richtlinien akzeptabel?

Native Vertica-Logs bieten eine gewisse Sichtbarkeit. Sie erfüllen jedoch selten alle Anforderungen von Auditoren und Sicherheitsteams. Daher verwenden viele Organisationen eine externe Audit-Schicht wie DataSunrise Activity Monitoring. Diese normalisiert Ereignisse, reichert sie mit Kontext an und erstellt Berichte, die Untersuchungen erleichtern.

Native Audit-Funktionen in Vertica

Vertica enthält mehrere integrierte Audit- und Diagnosewerkzeuge. Administratoren verfügen somit bereits über eine Basis zur Analyse des Systemverhaltens – ein entscheidender Bestandteil eines jeden Vertica Daten-Audit-Trails. Zudem helfen diese nativen Funktionen dabei, Unregelmäßigkeiten frühzeitig zu erkennen.

- Data Collector — zeichnet Abfrage- und Sitzungs-Metadaten auf.

v_monitor-Views — darunterv_monitor.query_requests.- Diagnose-Logs, die zur Fehlersuche und betrieblichen Analyse verwendet werden.

Diese Komponenten ermöglichen Administratoren, die Cluster-Aktivitäten nachzuvollziehen. Dennoch bleiben diese Informationen lokal, technisch und schwer für zentrale Governance oder regulatorische Berichte nutzbar.

Wie Vertica die Abfragehistorie aufzeichnet

Vertica stellt die Abfragehistorie über v_monitor.query_requests bereit. Jeder Eintrag enthält den Benutzer, den Anfragetyp, Zeitinformationen und einen SQL-Auszug. Obwohl diese Daten wertvoll sind, sind sie fragmentiert und nicht für branchenübergreifende Audit-Programme optimiert. Daher wird eine einheitliche Audit-Schicht erforderlich.

Referenzarchitektur für einen Vertica Audit-Trail

Ein nachhaltiges Audit-Framework geht über manuelle Abfragen von Systemansichten hinaus. Stattdessen stützt es sich auf eine dedizierte Architektur rund um Vertica, um Konsistenz, Skalierbarkeit und langfristige Auditierbarkeit sicherzustellen. In der Praxis umfasst ein übliches Modell folgende Komponenten:

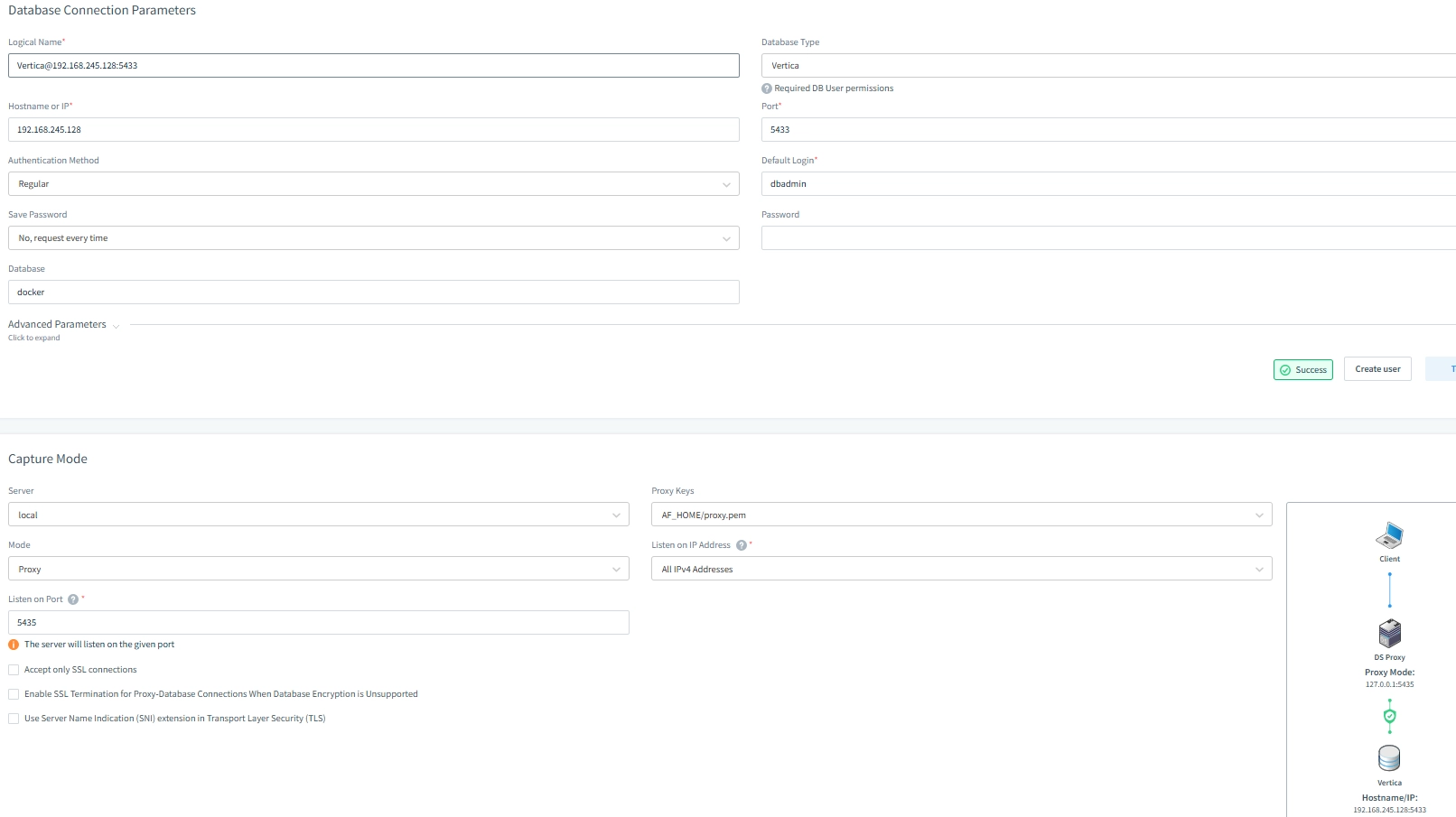

- Clients und BI-Tools verbinden sich über den DataSunrise-Proxy mit Vertica.

- Der Proxy analysiert den SQL-Verkehr und wendet Audit- und Sicherheitsrichtlinien an.

- Vertica führt validierte Anfragen aus.

- DataSunrise speichert normalisierte Audit-Ereignisse in einem zentralen Speicher.

- Sicherheitsteams greifen direkt oder über SIEM/SOAR-Tools auf Audit-Daten zu.

Diese Architektur vereinfacht die Aufsicht über mehrere Cluster hinweg und ermöglicht rollenbasierte Audit-Richtlinien. Dadurch wird das Audit zu einer gemeinsamen Verantwortung statt einer isolierten DBA-Aufgabe. Außerdem reduziert sie den betrieblichen Aufwand für die Pflege eigener Skripte.

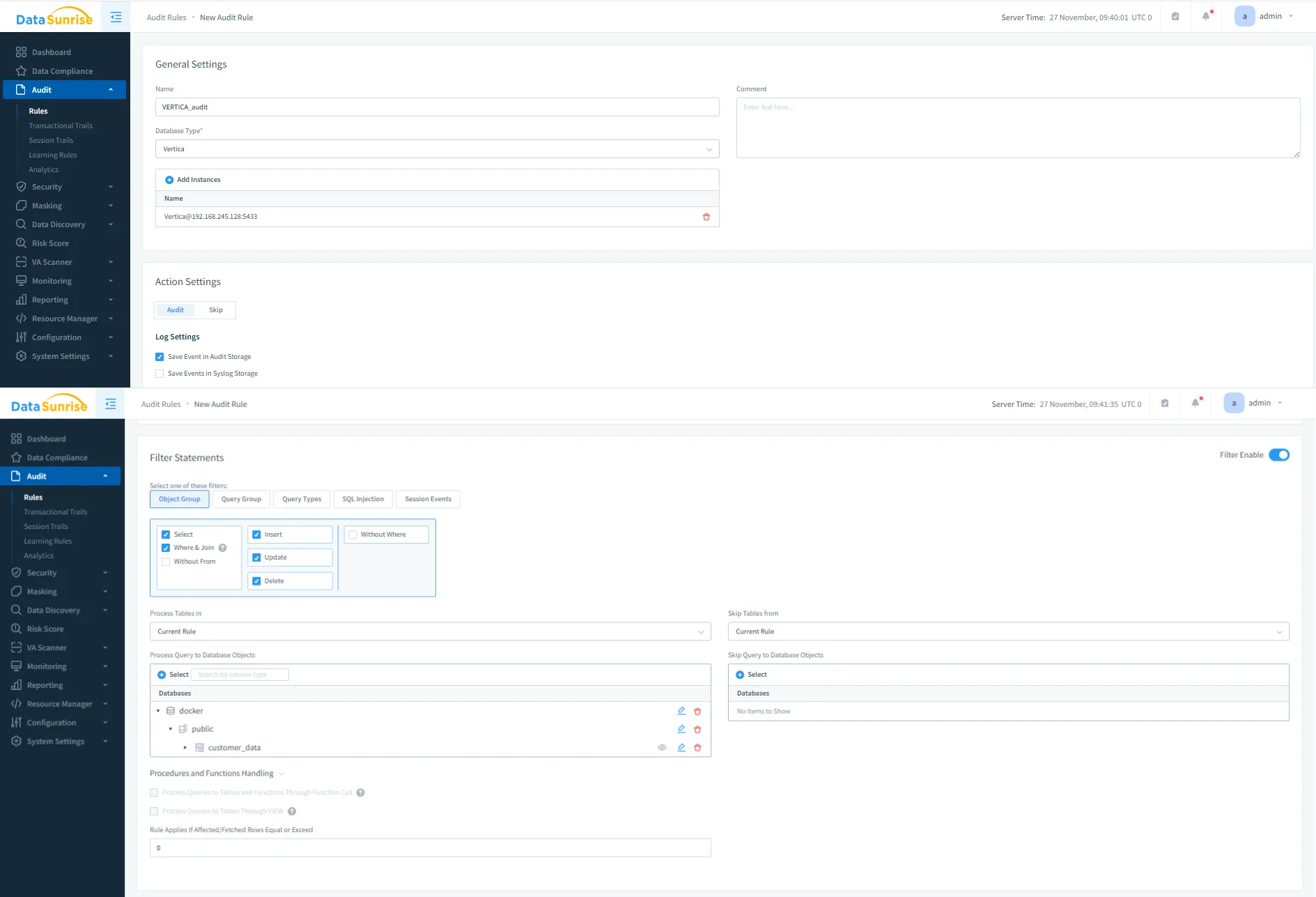

Erstellen einer Vertica-Auditregel in DataSunrise

Nach der Bereitstellung des Proxys können Organisationen Auditregeln erstellen, um relevante Aktivitätsmuster zu erfassen. Dies ermöglicht es Teams, sich auf Schemata, Tabellen und Operationen zu konzentrieren und den Vertica Daten-Audit-Trail klar und effektiv zu gestalten. Zusätzlich helfen Regel-Filter, die Geräuschkulisse im Audit-Log zu verringern.

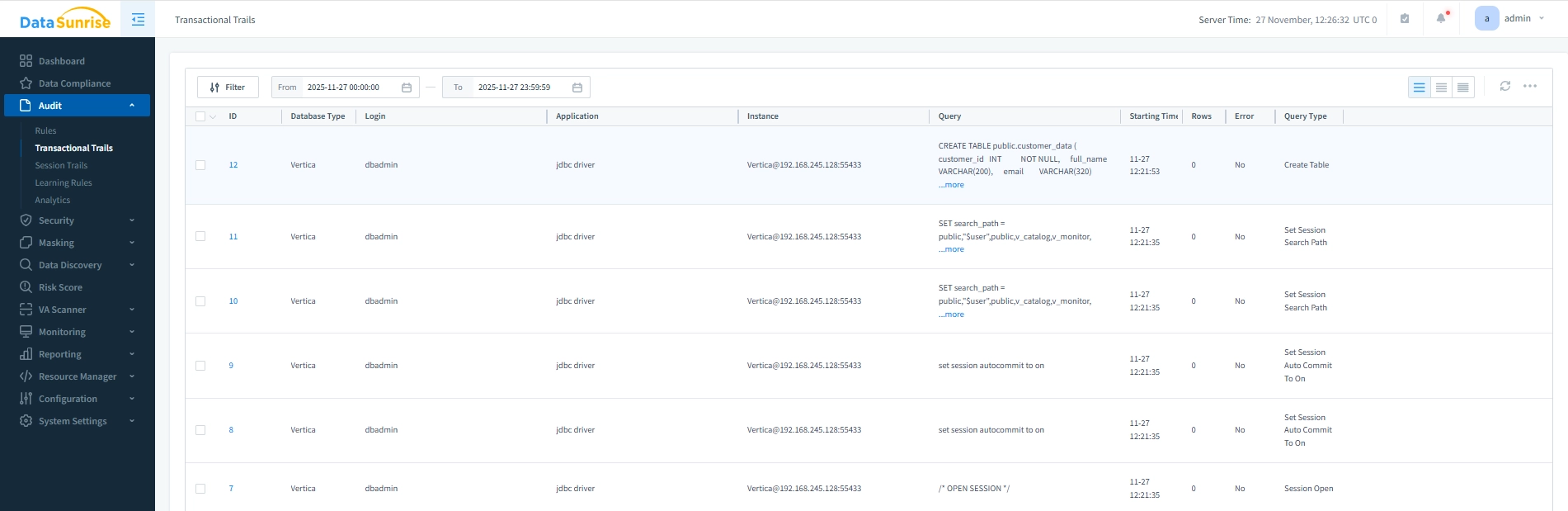

Überprüfung der Vertica Audit-Trail-Ausgabe

Erfasste Ereignisse erscheinen in der Ansicht Transactional Trails. Diese Oberfläche bietet Analysten eine vollständige Chronologie der Vertica-Aktivitäten, zeigt was geschah, wer es initiiert hat und welche Auditregel das Ereignis protokolliert hat. Dadurch werden Untersuchungen schneller und präziser.

Ereignisse können nach Datenbanktyp, Regel, Benutzer, Abfragetyp oder Fehlerstatus gefiltert werden. Analysten können somit ungewöhnliches Verhalten schnell isolieren und erhalten tiefere Einblicke als mit nativen Logs. Zusätzlich werden Trends über die Zeit sichtbar.

Vergleich von nativen Vertica-Logs und DataSunrise Audit-Trail

Native Vertica-Logs und DataSunrise-Auditing ergänzen sich gegenseitig. Gemeinsam bilden sie einen vollständigen Vertica Daten-Audit-Trail über verschiedene Umgebungen hinweg. Im Gegensatz zu den reinen Vertica-Logs bietet DataSunrise kontextuelle Anreicherung und Richtlinienkontrolle.

| Aspekt | Native Vertica-Logs | DataSunrise Audit-Trail |

|---|---|---|

| Sichtbarkeit | Nur lokale Cluster-Historie | Zentralisiertes Audit über Datenbanken hinweg |

| Kontext | Nur SQL-Metadaten | Benutzeridentität, Anwendung, IP und Regelkontext |

| Richtlinien | Manuelle Filterung | Regeln nach Schema, Tabelle oder Operationstyp |

| Compliance | Manuelle Exporte | Berichte abgestimmt auf GDPR, HIPAA, PCI DSS, SOX |

| Integration | Eigene Skripte | Native SIEM/SOAR-Integrationen |

Erste Schritte mit Vertica Audit Trails und DataSunrise

Um einen umfassenden Vertica Daten-Audit-Trail aufzubauen, können Organisationen eine einfache Schrittfolge befolgen. Die Kombination dieser Schritte gewährleistet vollständige Sichtbarkeit und Compliance-Abdeckung.

- Sensible Daten identifizieren mithilfe von Sensitive Data Discovery.

- DataSunrise im Proxy-Modus bereitstellen gemäß Bereitstellungsrichtlinien.

- Auditregeln erstellen mit Unterstützung des Audit Guides.

- Compliance-Berichterstattung aktivieren durch Compliance Manager.

- Richtlinien überwachen und verfeinern durch Database Activity Monitoring.

Fazit

Native Vertica-Logs bieten grundlegende Sichtbarkeit. Ein vollständiger Vertica Daten-Audit-Trail erfordert jedoch eine einheitliche Audit-Schicht, die Benutzer, Anwendungen und Umgebungen umfasst. DataSunrise wandelt rohe Vertica-Ereignisse in strukturierte Audit-Daten, Dashboards und Berichte um. So erhöhen Organisationen Transparenz, reduzieren das operationelle Risiko und sichern die Compliance effektiver.

Um weiterführende Audit-Konzepte zu erkunden, besuchen Sie die Seite zum Daten-Audit. Für detailliertere, Vertica-spezifische Informationen verweisen wir auf Data Audit für Vertica.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen